Microsoft 365 认证示例证据指南概述

此示例证据指南可帮助 ISV 生成完成 Microsoft 365 认证所需的正确证据。 本文档包括每个控件的意向和控件的所有子部分,以及可用于收集包含示例证据文档、策略和屏幕截图的控件的证据的潜在方法。 此外,本指南提供有关如何构建已提交证据的帮助。

本文档中共享的任何示例都不代表可用于证明满足控制措施的唯一证据。 这些是证据类型的指南,可帮助认证分析师确定 ISV 是否满足控制要求。

请注意:用于满足认证要求的实际界面、屏幕截图和文档因产品用途、系统设置和内部流程而异。 请注意,如果需要策略或过程文档,ISV 必须发送实际文档的完整版本,而不是如某些示例中所示的屏幕截图。

要提交的任何屏幕截图都必须是包含任何 URL 的全屏屏幕截图,登录用户 (请确保已登录用户的名称在屏幕截图中可见,) 包含时间和日期戳。 对于基于 Linux 的系统,请使用命令提示符生成控件证据,在控制证据中包含此信息。

提交时的所有证据都需要少于 3 个月,以确保在完成认证时,证据仍然相关且不过时。 如果未遵循这一点,系统可能会要求你收集新证据。

另请注意:没有 beta API 可用于此认证或此过程中使用的任何示例。

建议遵循这些准则,以避免由于证据不足而延迟评估。

Microsoft 365 认证结构

认证围绕三个安全域进行构建:

认证需要渗透测试,并将在应用程序安全域下进行评审。 有关详细信息,请参阅证据提交结构第 3 节和第 4 节。

安全域划分为控制组,以帮助 ISV 了解任务结构,并将证据收集拆分为可管理的小型部分。 这些控制小组已与常见的企业资源配置结构保持一致,以帮助确定内部团队以获取支持,同时允许团队并行工作,以加快证据收集过程。

控制 () :评估活动说明 - 这些控制 () 和相关编号 () 直接取自 Microsoft 365 认证清单。

意向:计划中包含安全控制的原因,以及它旨在缓解的特定风险。 希望这些信息将为 ISV 提供控制背后的推理,以便更好地了解需要收集的证据类型,以及 ISV 在制作证据时必须注意和了解哪些方面。

示例证据指南:用于帮助指导 Microsoft 365 认证的证据收集任务。 这使 ISV 能够清楚地看到认证分析师可以使用的证据类型示例,该分析员将使用它来自信地确定控制措施是否已到位并得到维护 ,这绝不是详尽无遗的。

示例证据:本部分提供针对 Microsoft 365 认证中的每个控件捕获的潜在证据的示例屏幕截图和图像,特别是针对操作安全、数据安全和隐私安全域。 请注意,示例中带有红色箭头和框的任何信息都是为了进一步帮助你了解满足任何控制所需的要求。

证据提交结构

针对所有适用控制措施的证据提交将通过合作伙伴中心进行,但支持Microsoft合规性记录和联系中心认证的评估除外。 这些通常需要完成手动过程,请跳过此部分,查看下一部分,了解如何完成认证(如果你 & 联系中心进行合规性记录)。

若要确保认证分析师能够轻松识别提供的证据并成功对其进行审阅,请按照以下建议操作:

对于每个部分,请确保在提交之前明确标记证据。 如果每个控件有多个证据,请将证据放入单个单词/pdf 文件中,包括证据显示内容的评论。 如果证据包含多个 word/pdf 文档(即支持文档),请将其作为单个文件上传。 请不要将这些文件放入 zip 文件以上传到合作伙伴中心,因为我们不接受 zip 文件,因为存在恶意软件的风险。

所有外部框架信息都应全部提供,无需编修, (我们将只允许从这些报表中编辑部分个人姓名,因为这将属于个人身份信息 (PII) ) - 报告的所有部分都应包括在内,例如 ISO 27001 适用性声明 (SOA) 和证书, 完整的 SOC 2 类型 2 报告和/或完整的 PCI-DSS 符合性证明 (AOC) 。 所有文档都涵盖在条款 7 下Microsoft合作伙伴中心协议中。

第 7 节 () 包括以下 NDA:

需要时,必须通过合作伙伴中心发送完整的未修改的渗透测试报告 - 请注意,如果未提供此报告,认证分析师将无法完成Microsoft 365 认证的审核。

内部和外部基础结构以及 Web 应用程序渗透测试 - 所有托管环境都需要渗透测试报告。

对于基础结构即服务 (IaaS) 或 ISV 托管 (本地,需要专用数据中心) 内部和外部基础结构和 Web 应用程序测试。

对于平台即服务“PaaS/无服务器”,笔测试应来自 Web 应用程序和底层支持基础结构。

注意:免费渗透测试 - 免费Microsoft笔测试仅限于 12 天。 如果我们确定你的笔测试范围时,你的应用需要超过 12 天的测试时间,则系统会要求你支付额外天数的费用,此外,如果你需要在非工作时间进行笔测试,这也会产生额外的费用。 提供的笔测试服务也仅限于一次笔测试 (包括每年一次重新测试) ,例如,如果您在 2022 年 9 月 1 日进行了渗透测试,则在 2023 年 8 月 31 日之前,您将无法获得另一个测试。

这适用于所有提交尝试,这意味着这适用于当前提交周期,如果你决定在同一年晚些时候关闭当前提交并重启该过程,则你无权进行额外的笔测试,因为已经为你执行了一次笔测试。

- 所有 ISV 必须在 14 天内完成其初始文档提交 (这包括分析师) 收到Microsoft管理团队的票证开始电子邮件后的任何后退和转发。 14 天的时间范围用于完全完成、审查提交并移至完整证据阶段。 ISV 应定期检查其分析师是否需要任何修订或请求任何其他信息或文件。 在 14 天内,ISV 可能会根据需要多次提交所需信息,但请记住,如果未积极处理提交,则会将其视为过时且在合作伙伴中心关闭,并且需要重启认证。 在某些情况下,可能会为 ISV 提供长达 30 天的完成时间。 如果 ISV 无法在给定的时间范围内完成初始文档提交,则其提交将被关闭。

此外,所有 ISV 必须在提交从初始文档提交阶段移动到完整证据收集阶段后 60 天内完成认证。 这包括评估员/审核员在整个过程中提供的任何修订和反馈。 60 天的时间范围是证据的完全完成、审查和最终 QA,这意味着 ISV 应在完成日期前至少两周提交其证据,以确保按时完成认证。 在 60 天内,ISV 可能会根据需要多次向合作伙伴中心提交证据。 但是,请记住,如上所述的最终提交至少在完成日期前两周,以便认证分析师有时间审查和 QA 提交。 60 天后,ISV 需要再次启动该过程。

如果在认证过程中出现问题,认证分析师可以针对有效问题授予可能的延期。 如果发现 ISV 正在积极处理你的提交,分析师可以自行决定将时间延长至最多 30 天。 请注意,如果提供了 0 到 30 天的延期,ISV 将需要确保证据在延期结束日期前两周可供审查。

如果已授予延期,但证据超过 3 个月,它可能会使 QA 失败,因为由于提供证据和最终 QA 之间的时间长度,该证据可能被视为过时,这意味着需要该控制 () 的新证据。 延长时间结束后,将不再有延期,预计 ISV 将在延期) 结束前至少两周 (提交证据,如果未提交,提交将归类为失败,并将关闭。 如果在最初 60 天内或延长 (最多 30 天) 期间,提交内容未开始任何活动,则提交将归类为已放弃,并将被关闭。

如果提交被归类为已放弃,ISV 将需要使用新的证明和新的证据重新启动该过程,因为当前证据将被视为过时。 请注意,ISV 在一年内只允许提交一次。 如果 ISV 由于任何原因而放弃该过程,一旦他们进入完整证据收集阶段,并且他们的提交被标记为放弃,他们将在下一年之前无法重新启动该过程。

手动证据提交结构 - 合规性记录 & 联系中心

为了帮助确保认证分析师能够轻松识别提供的证据并成功审阅它,如果根据认证团队的请求手动提交证据,请按照证据提交结构的建议进行操作。

为每个安全控制 (组(如防病毒、修补程序管理等)创建一个文档, ((即,在 Word 或 PDF ) ) 中)轻松查看文档。

将单个文档命名为“安全控制组”,以明确文档包含的内容。

将证据项目添加到其中,引用支持控制组的组织支持文档以及认证分析师的任何其他说明,说明项目是什么以及此证据如何满足控制 (如果用控制编号(即数据安全和隐私控制第 1 号) )命名图像,它将帮助认证分析师。

注意:请记住,在使用采样时,需要从示例集中的每个设备获取项目,确保项目还显示系统名称,以验证项目是否来自正在评估的设备,并且没有数据被遮盖或修订。

- 所有外部框架信息都应完整提供,无需编修, (我们将只允许从这些报表中修订个人姓名,因为这些信息属于 PII) - 应包括报告的所有部分, 例如,ISO 27001 适用性声明 (SOA) 和证书、完整的 SOC 2 类型 2 报告和/或完整的 PCI-DSS 合规性证明 (AOC) 完整的 HIPAA 报告或 FedRAMP。 Microsoft合作伙伴中心协议第 7 节涵盖所有文档。

第 7 节 () 包括以下 NDA:

如有要求,必须向认证分析师发送完整的未处理渗透测试报告 - 请注意,如果未提供,认证分析师将无法完成Microsoft 365 认证。

内部和外部基础结构和 Web 应用程序 - 所有托管环境都需要渗透测试报告。

对于基础结构即服务 (IaaS) 或 ISV 托管 (本地,需要专用数据中心) 内部和外部基础结构和 Web 应用程序测试。

对于平台即服务“PaaS/无服务器”,笔测试应来自 Web 应用程序和底层支持基础结构。

免费渗透测试 - 请注意,免费Microsoft笔测试仅限于 12 天。 如果应用需要超过 12 天的测试,则将要求 ISV 支付额外天数的费用。 此外,如果 ISV 要求根据审核员的位置在正常工作时间内进行笔测试,这也会产生额外的费用。 提供的笔测试服务仅限于一次免费笔测试 (包括每年每次提交尝试的一次重新测试) 。

- 所有 ISV 必须在 14 天内完成其初始文档提交 (这包括分析师) 收到Microsoft管理团队的票证开始电子邮件后的任何后退和转发。 14 天的时间范围用于完全完成、审查提交并移至完整证据阶段。 ISV 应定期检查其分析师是否需要任何修订或请求任何其他信息或文件。 在 14 天内,ISV 可能会根据需要多次提交所需信息,但请记住,如果未积极处理提交,则会将其视为过时且在合作伙伴中心关闭,并且需要重启认证。 在某些情况下,可能会为 ISV 提供长达 30 天的完成时间。 如果 ISV 无法在给定的时间范围内完成初始文档提交,则其提交将被关闭。

此外,所有 ISV 必须在提交从初始文档提交阶段移动到完整证据收集阶段后 60 天内完成认证。 这包括评估员/审核员在整个过程中提供的任何修订和反馈。 60 天的时间范围是证据的完全完成、审查和最终 QA,这意味着 ISV 应在完成日期前至少两周提交其证据,以确保按时完成认证。 在 60 天内,ISV 可能会根据需要多次向合作伙伴中心提交证据。 但是,请记住,如上所述的最终提交至少在完成日期前两周,以便认证分析师有时间审查和 QA 提交。 60 天后,ISV 需要再次启动该过程。

如果在认证过程中出现问题,认证分析师可以针对有效问题授予可能的延期。 如果发现 ISV 正在积极处理你的提交,分析师可以自行决定将时间延长至最多 30 天。 请注意,如果提供了 0 到 30 天的延期,ISV 将需要确保证据在延期结束日期前两周可供审查。

如果已授予延期,但证据超过 3 个月,它可能会使 QA 失败,因为由于提供证据和最终 QA 之间的时间长度,该证据可能被视为过时,这意味着需要该控制 () 的新证据。 延长时间结束后,将不再有延期,预计 ISV 将在延期) 结束前至少两周 (提交证据,如果未提交,提交将归类为失败,并将关闭。 如果在最初 60 天内或延长 (最多 30 天) 期间,提交内容未开始任何活动,则提交将归类为已放弃,并将被关闭。

如果提交被归类为已放弃,ISV 将需要使用新的证明和新的证据重新启动该过程,因为当前证据将被视为过时。 请注意,ISV 在一年内只允许提交一次。 如果 ISV 由于任何原因而放弃该过程,一旦他们进入完整证据收集阶段,并且他们的提交被标记为放弃,他们将在下一年之前无法重新启动该过程。

& 联系中心创建符合性记录的文件夹结构

按照这些说明创建分析人员查看提供的证据所需的文件夹结构。

完成初始文档提交,以便控制范围。 请提供尽可能多的详细信息,并且体系结构关系图和数据流关系图也具有相同的详细信息级别。

创建内部文件夹或联机文件夹,并将所有文档添加到其中。

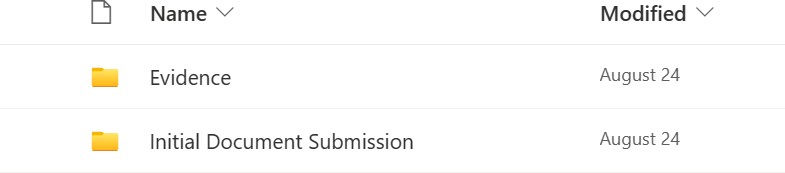

标记实际的共享文件夹Microsoft Certification

将初始文档提交信息添加到名为 IDS 的文件夹中的 Microsoft Certification 文件夹中。

在“认证”文件夹中,创建具有以下名称的四个文件夹:

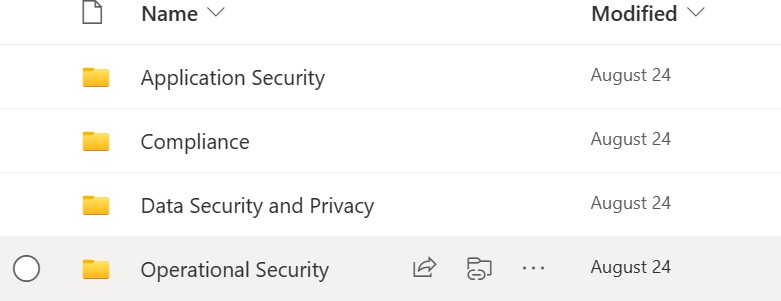

应用程序安全性 (这是针对笔测试信息)

适用于外部框架(例如 SOC 2) )的合规性 (

操作安全性 (OS)

数据安全 & 隐私 (DS&P)

在 OS 和 DS&P 文件夹内,请为每组控件(例如恶意软件、修补等)创建控件组,你可以在其中为每个控件添加文档 (如果想要具体,可以为每个控件创建一个文件夹,以便自己更轻松地按控件名称跟踪证据 - 在这种情况下,请调用这些文件夹 Control X,其中 X 代表控件编号) 。 请注意,在控件限定范围之前,你将无法创建辅助文件夹结构。

文件夹结构根文件夹的示例:

“Evidence”文件夹中的子文件夹:

将文档上传到共享后,请授予对共享文件夹的权限,并向认证分析师发送电子邮件并提供详细信息。 请在单独的电子邮件中发送任何密码。

整理证据时,请记住拍摄全屏屏幕截图,其中显示了任何登录的用户、URL 以及日期和时间戳。 如果使用 Linux,可以从命令提示符执行此操作。 根据需要为每个控件提供任何说明,并记住,对于策略,需要策略的完整副本,而不是代码片段或屏幕截图。

参考此文档以帮助了解我们所需的控制措施和证据类型。

将不安排任何可能需要的笔测试,在 50% 的控制措施获得批准之前,你不会收到启动该过程的文档。 笔测试仅在 12 天内免费,但如果笔测试运行超过 12 天,则需要在测试开始前支付额外的天数。

收到作用域内控件的副本以收集针对这些控件的证据后,您的股票代码将开始 – 您会收到一封相关的电子邮件,并且您将有 60 天的时间完成包括笔测试在内的整个认证过程。

请尝试在 30 天内提交控件的第一次迭代,以便在 60 天用完之前识别任何问题并请求修订。

了解详细信息

- 应用程序安全 (必要时包括连接检查)

- 示例证据:操作安全性

- 示例证据:数据安全和隐私