Check Point Harmony 移动威胁防御连接器与 Intune

可根据 Check Point Harmony Mobile(与 Microsoft Intune 集成的移动威胁防御解决方案)执行的风险评估,使用条件访问来控制移动设备对公司资源的访问。 风险是基于从运行 Harmony Mobile Protect 应用的设备收集的遥测数据来评估的。

可以基于通过 Intune 设备合规性策略启用的 Check Point Harmony Mobile 风险评估来配置条件访问策略,从而根据检测到的威胁允许或阻止不符合设备访问公司资源。

支持的平台

Android 8 及更高版本

iOS 12 及更高版本

先决条件

Microsoft Entra ID P1

Microsoft Intune 计划 1订阅

Check Point Harmony 移动威胁防御订阅

Intune 和 Check Point Harmony Mobile 如何帮助你保护公司资源?

Check Point适用于 Android 和 iOS/iPadOS 的 Harmony Mobile 应用捕获文件系统、网络堆栈以及设备和应用程序遥测(如果可用),然后将遥测数据发送到 Check Point Harmony 云服务,以评估设备的移动威胁风险。

Intune 设备合规性策略包括基于 Check Point Harmony 风险评估的 Check Point Harmony 移动威胁防御规则。 启用此规则后,Intune 将评估设备是否符合已启用的策略。 如果发现设备不合规,将阻止用户访问 Exchange Online 和 SharePoint Online 等公司资源。 用户还可以通过安装在其设备上的 Harmony Mobile Protect 应用获取指导以解决问题并重新访问公司资源。

以下是一些常见方案:

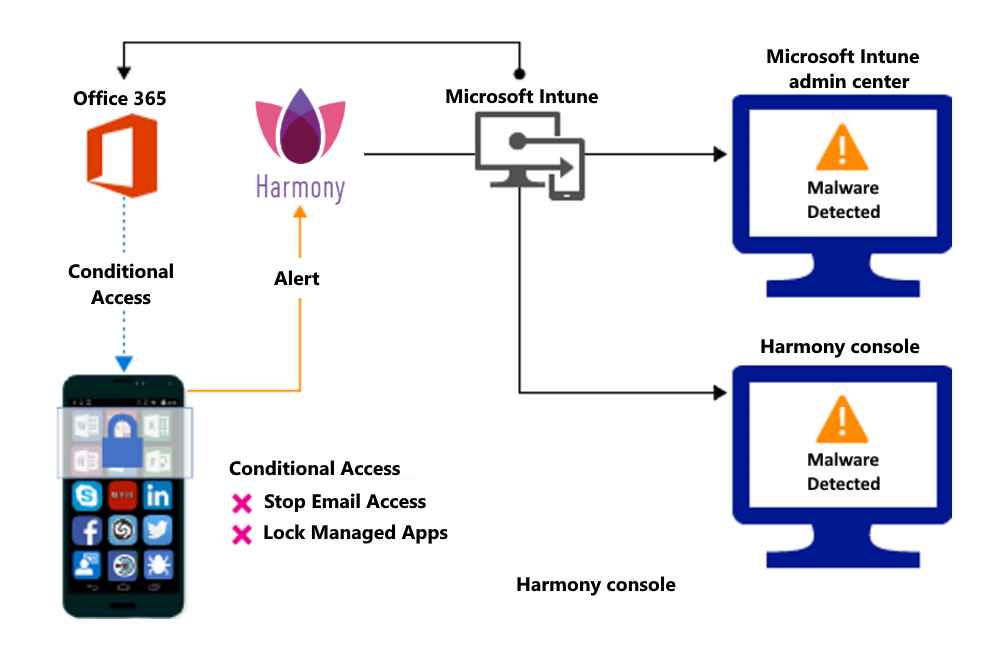

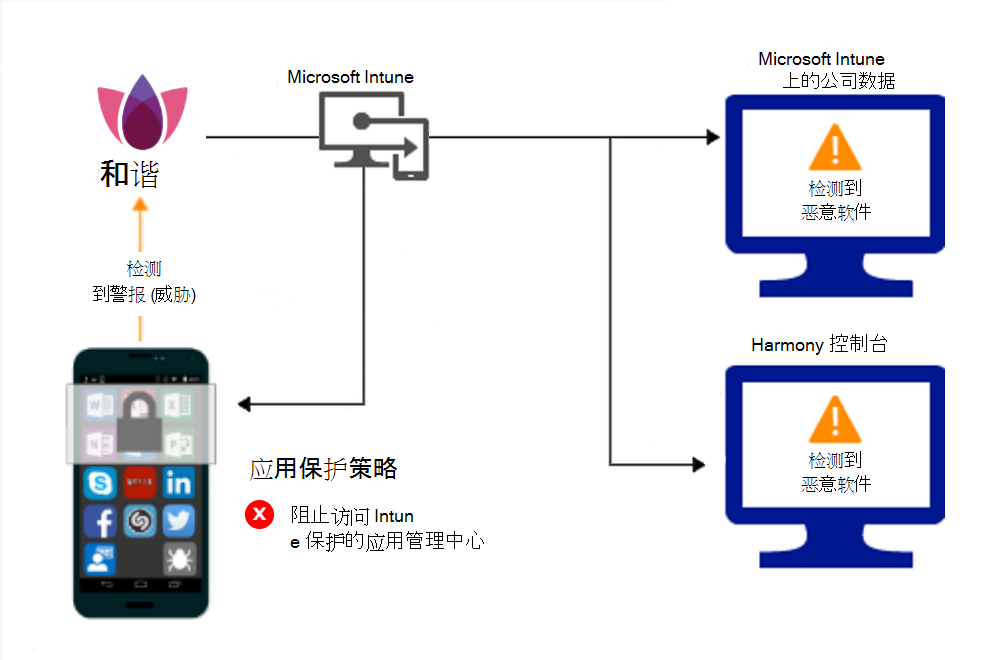

基于来自恶意应用的威胁来控制访问

在设备上检测到恶意应用(如恶意软件)时,可阻止设备,直到解除威胁:

连接到公司电子邮件

使用 OneDrive for Work 应用同步企业文件

访问公司应用

检测到恶意应用时对其进行阻止:

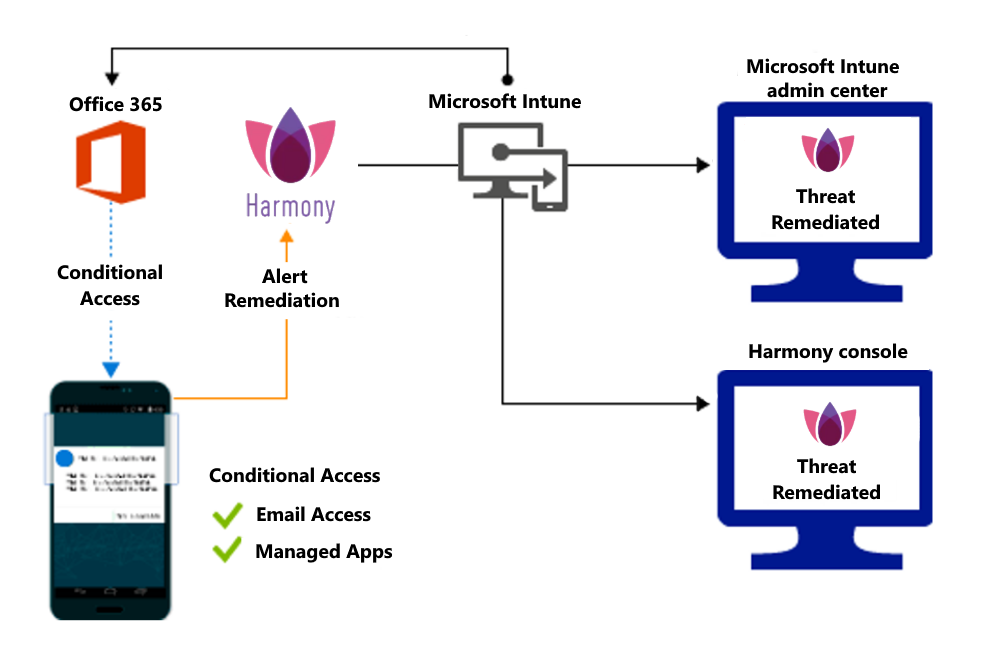

修正后授予访问权限:

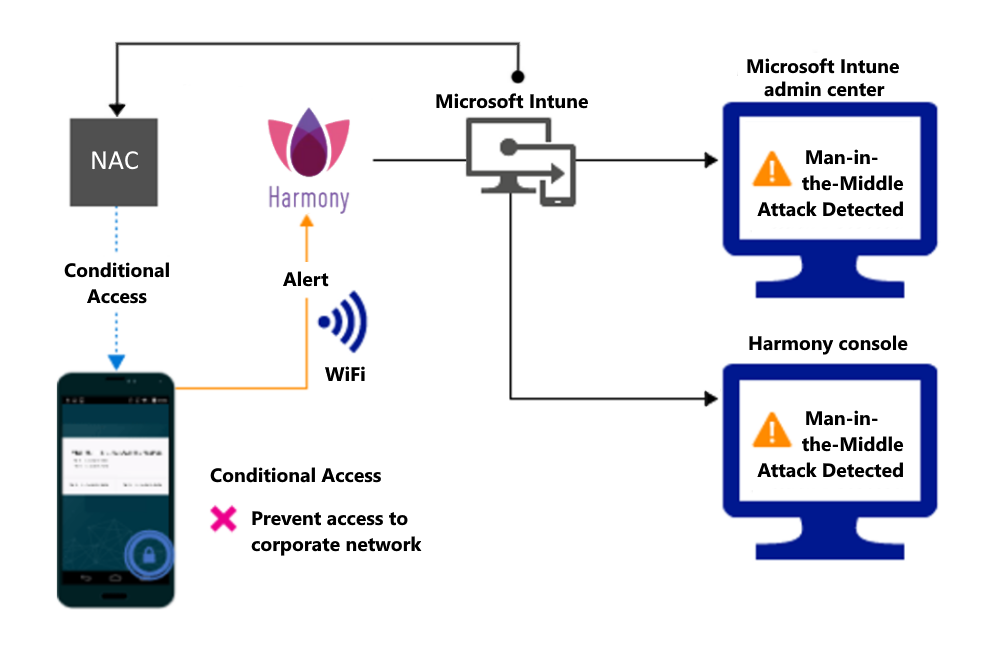

根据网络威胁控制访问权限

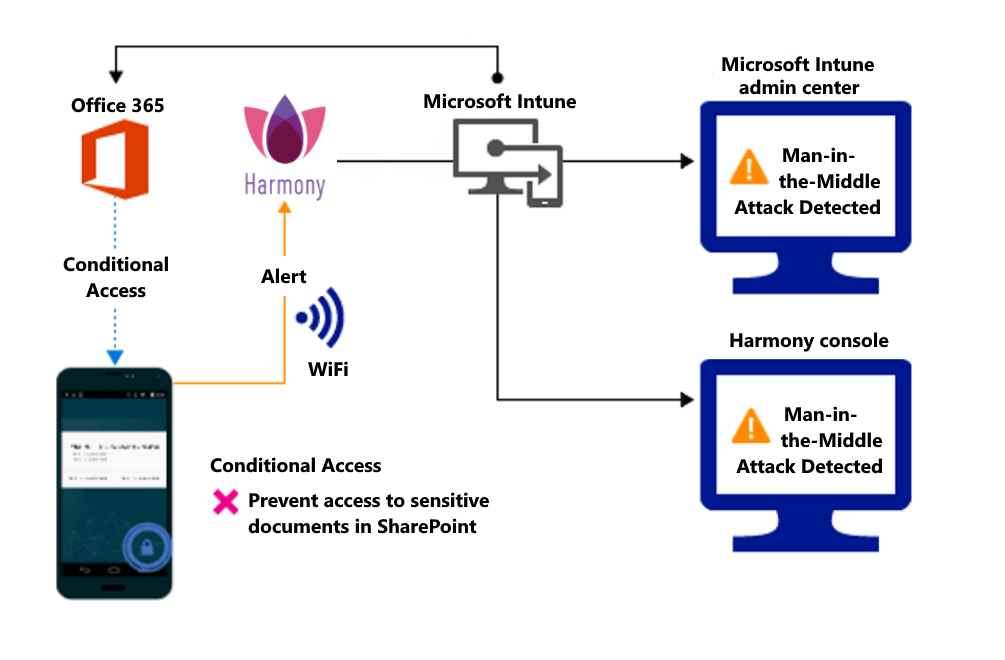

检测中间人等网络威胁,并基于设备风险保护对 WiFi 网络的访问。

阻止通过 Wi-Fi 访问网络:

修正后授予访问权限:

根据网络威胁控制对 SharePoint Online 的访问

检测中间人等网络威胁,根据设备风险阻止公司文件的同步。

检测到网络威胁时阻止 SharePoint Online:

修正后授予访问权限:

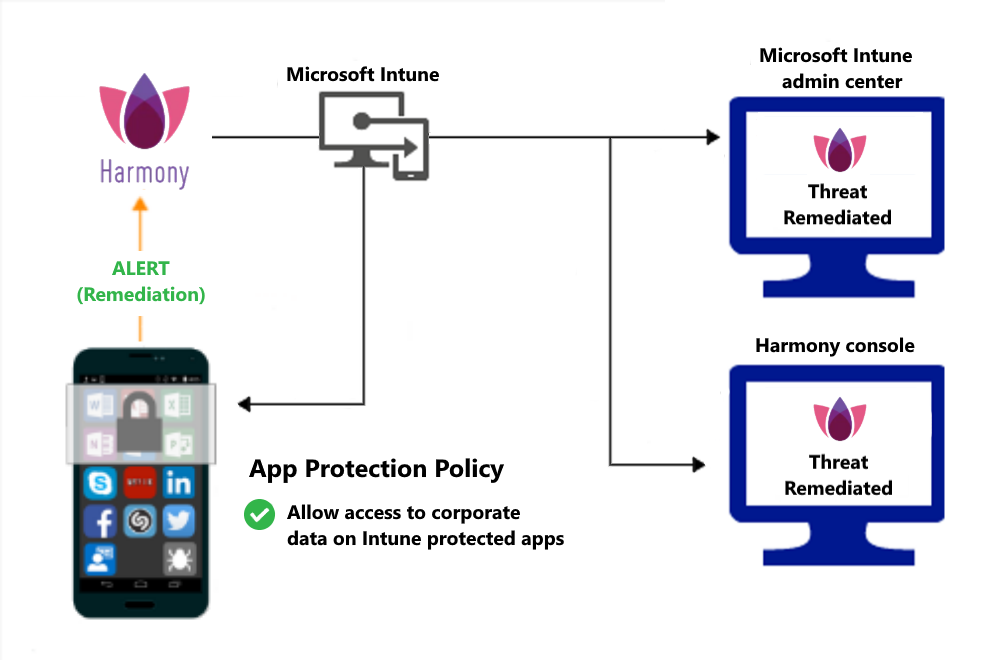

基于来自恶意应用的威胁控制对未注册设备的访问

当 Check Point Harmony 移动威胁防御解决方案认为设备受感染时:

修正后授予访问权限: