Intune中终结点安全的防病毒策略

Intune Endpoint 安全性防病毒策略可帮助安全管理员专注于管理托管设备的防病毒设置的离散组。

防病毒策略包括多个配置文件。 每个配置文件仅包含与 macOS 和 Windows 设备的Microsoft Defender for Endpoint防病毒相关的设置,或与 Windows 设备上的 Windows 安全中心 应用中的用户体验相关的设置。

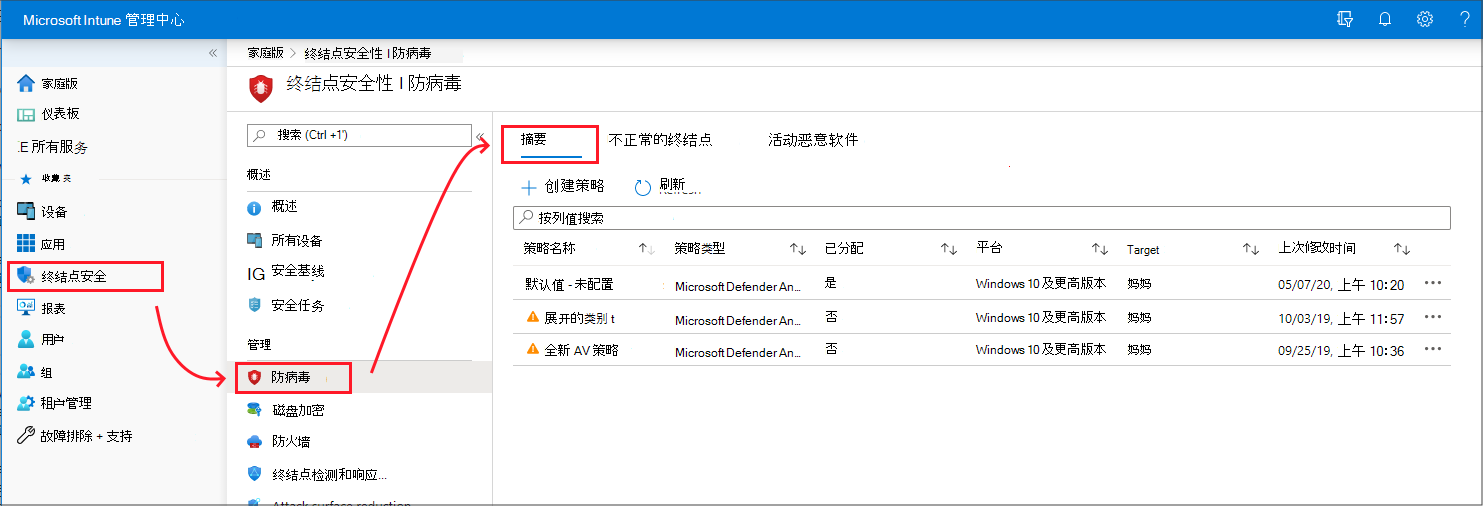

可以在Microsoft Intune管理中心的终结点安全节点的“管理”下找到防病毒策略。

防病毒策略包括与找到的终结点保护或设备配置策略的设备限制模板相同的设置。 但是,这些策略类型包括与防病毒无关的其他类别的设置。 其他设置可能会使配置防病毒工作负载的任务复杂化。 此外,在 macOS 防病毒策略中找到的设置不能通过其他策略类型使用。 macOS 防病毒配置文件取代了使用 .plist 文件配置设置的需要。

应用于:

- Linux

- macOS

- Windows 10

- Windows 11

- 通过Microsoft Defender for Endpoint安全设置管理方案) Windows Server (

防病毒策略的先决条件

支持Microsoft Intune (MDM) 已注册的设备:

macOS

- 任何受支持的 macOS 版本

- 若要Intune管理设备上的防病毒设置,必须在该设备上安装Microsoft Defender for Endpoint。 看。 适用于 macOS (的Microsoft Defender for Endpoint 在Microsoft Defender for Endpoint文档)

Windows

- 不需要其他先决条件。

支持Configuration Manager客户端:

此方案处于预览状态,需要使用 Configuration Manager Current Branch 版本 2006 或更高版本。

为Configuration Manager设备设置租户附加 - 若要支持将防病毒策略部署到由 Configuration Manager 管理的设备,请配置租户附加。 租户附加的设置包括配置Configuration Manager设备集合以支持来自Intune的终结点安全策略。

若要设置租户附加,请参阅 配置租户附加以支持终结点保护策略。

对Microsoft Defender for Endpoint客户端的支持:

- Defender for Endpoint 安全设置管理 - 若要配置对将防病毒策略部署到由 Defender 管理但未使用 Intune 注册的设备的支持,请参阅使用 Microsoft Intune 管理设备上的Microsoft Defender for Endpoint。 本文还包括有关此功能支持的平台的信息,以及这些平台支持的策略和配置文件。

基于角色的访问控制(RBAC)

有关分配适当级别的权限和权限以管理Intune防病毒策略的指导,请参阅 Assign-role-based-access-controls-for-endpoint-security-policy。

篡改防护的先决条件

篡改保护适用于运行以下作系统之一的设备:

- macOS (任何受支持的版本)

- Windows 10和 11 个 (,包括企业多会话)

- Windows Server版本 1803 或更高版本(Windows Server 2019 Windows Server 2022)

- 使用新式统一解决方案) Windows Server 2012 R2 和Windows Server 2016 (

注意

设备必须载入到Microsoft Defender for Endpoint (P1 或 P2) 。 如果以前未载入到Microsoft Defender for Endpoint,设备可能会看到启用篡改保护的延迟。 在载入到Microsoft Defender for Endpoint后,第一个检查设备将启用篡改防护。

可以使用 Intune 来管理 Windows 设备上的篡改防护,作为Windows 安全中心体验配置文件的一部分, (防病毒策略) 。 这包括使用 Intune 管理的设备,以及通过租户附加方案使用Configuration Manager管理的设备。 篡改防护现在也可用于 Azure 虚拟桌面。

Intune托管设备

对由 Intune 管理的设备支持篡改防护的先决条件:

- 你的环境必须满足使用 Intune 管理篡改保护的先决条件

- 设备已载入到 Microsoft Defender for Endpoint (P1 或 P2)

防病毒策略的配置文件,该配置文件支持对由 Microsoft Intune 管理的设备进行篡改保护:

平台: Windows

- 配置文件:Windows 安全中心体验

注意

从 2022 年 4 月 5 日开始,Windows 10及更高版本的平台被Windows 10、Windows 11和Windows Server平台所取代,现在更简单地命名为 Windows。

Windows 平台支持设备通过Microsoft Intune或Microsoft Defender for Endpoint与Intune通信。 这些配置文件还添加了对 Windows Server 平台的支持,而Microsoft Intune本身不支持该平台。

此新平台的配置文件使用设置目录中的设置格式。 此新平台的每个新配置文件模板都包含与它替换的旧配置文件模板相同的设置。 通过此更改,你无法再创建旧配置文件的新版本。 旧配置文件的现有实例仍可供使用和编辑。

还可以使用设备配置策略的 Endpoint Protection 配置文件为由 Intune 管理的设备配置篡改防护。

Configuration Manager通过租户附加方案管理的客户端

支持使用以下配置文件管理篡改保护的先决条件:

- 你的环境必须满足使用Intune管理篡改保护的先决条件,如 Windows 文档中详述。

- 必须使用当前分支 2006 或更高版本Configuration Manager。

- 必须配置租户附加以支持终结点保护策略。 这包括配置Configuration Manager设备集合以与Intune同步。

- 设备已载入到 Microsoft Defender for Endpoint (P1 或 P2)

为由 Configuration Manager 管理的设备支持篡改保护的防病毒策略的配置文件:

- 平台:Windows (ConfigMgr)

- 配置文件:Windows 安全中心体验 (预览)

防病毒配置文件

由 Microsoft Intune 管理的设备

使用 Intune 管理的设备支持以下配置文件:

macOS:

平台: macOS

配置文件: 防病毒 - 管理 macOS 的 防病毒策略设置 。

使用 Microsoft Defender for Endpoint for Mac 时,可以通过 Intune 配置防病毒设置并将其部署到托管 macOS 设备,而不是使用

.plist文件配置这些设置。

Windows:

平台: Windows

此平台的配置文件可用于注册Intune的设备,以及通过安全管理管理为Microsoft Defender for Endpoint管理的设备。注意

从 2022 年 4 月 5 日开始,Windows 10及更高版本的平台被Windows 10、Windows 11和Windows Server平台所取代,现在更简单地命名为 Windows。

Windows 平台支持设备通过Microsoft Intune或Microsoft Defender for Endpoint与Intune通信。 这些配置文件还添加了对 Windows Server 平台的支持,而Microsoft Intune本身不支持该平台。

此新平台的配置文件使用设置目录中的设置格式。 此新平台的每个新配置文件模板都包含与它替换的旧配置文件模板相同的设置。 通过此更改,你无法再创建旧配置文件的新版本。 旧配置文件的现有实例仍可供使用和编辑。

配置文件:Microsoft Defender防病毒 - 管理 Windows 设备的防病毒策略设置。

Defender 防病毒是Microsoft Defender for Endpoint的下一代保护组件。 下一代保护将机器学习和云基础结构等技术汇集在一起,以保护企业组织中的设备。

Microsoft Defender防病毒配置文件是在设备配置策略的设备限制配置文件中找到的防病毒设置的单独实例。

与 设备限制配置文件中的防病毒设置不同,可以将这些设置用于共同管理的设备。 若要使用这些设置,Endpoint Protection 的共同管理工作负荷滑块必须设置为Intune。

配置文件:Microsoft Defender防病毒排除 - 仅管理防病毒排除的策略设置。

使用此策略,可以管理以下Microsoft Defender防病毒配置服务提供程序的设置, (定义防病毒排除项的 CSP) :

- Defender/ExcludedPaths

- Defender/ExcludedExtensions

- Defender/ExcludedProcesses

这些用于防病毒排除的 CSP 也由 Microsoft Defender 防病毒策略管理,其中包括针对排除项的相同设置。 两种策略类型 (防病毒 和 防病毒排除) 的设置都受 策略合并的约束,并为适用的设备和用户创建一组超级排除项。

警告

定义排除项会降低Microsoft Defender防病毒提供的保护。 始终评估与实现排除项相关的风险。 仅排除已知不是恶意的文件。

有关详细信息,请参阅Microsoft Defender文档中的排除项概述。

配置文件:Windows 安全中心体验 - 管理最终用户可以在Microsoft Defender安全中心查看的Windows 安全中心应用设置以及他们收到的通知。

许多 Windows 安全功能使用 Windows 安全应用来提供有关计算机运行状况和安全性的通知。 安全应用通知包括防火墙、防病毒产品、Windows Defender SmartScreen 等。

配置文件:Defender 更新控件 - 管理Microsoft Defender的更新设置,包括直接从 Defender CSP 获取的以下设置:

由 Configuration Manager 管理的设备

防病毒

使用租户附加时,管理Configuration Manager设备的防病毒设置。

策略路径:

- 终结点安全性>防病毒 > Windows (ConfigMgr)

配置文件:

- Microsoft Defender防病毒 (预览版)

- Windows 安全中心体验 (预览)

所需的Configuration Manager版本:

- Configuration Manager Current Branch 版本 2006 或更高版本

支持Configuration Manager设备平台:

- Windows 8.1 (x86、x64) ,从 Configuration Manager 版本 2010 开始

- Windows 10 及更高版本(x86, x64, ARM64)

- Windows 11 及更高版本 (x86、x64、ARM64)

- Windows Server 2012 R2 (x64) ,从 2010 Configuration Manager 版开始

- Windows Server 2016 及更高版本 (x64)

重要

2022 年 10 月 22 日,Microsoft Intune 终止了对运行 Windows 8.1 的设备的支持。 这些设备上的技术协助和自动更新不可用。

如果当前使用 Windows 8.1,请移动到 Windows 10/11 设备。 Microsoft Intune具有管理 Windows 10/11 客户端设备的内置安全和设备功能。

设置的策略合并

某些防病毒策略设置支持 策略合并。 当多个策略应用于同一设备并配置同一设置时,策略合并有助于避免冲突。 Intune评估策略合并支持的每个用户或设备的设置,这些设置取自所有适用策略。 然后,这些设置合并到策略的单个超集中。

例如,创建三个单独的防病毒策略,用于定义不同的防病毒文件路径排除项。 最终,所有三个策略都分配给同一用户。 由于Microsoft Defender文件路径排除 CSP 支持策略合并,因此Intune会评估并合并用户所有适用策略中的文件排除项。 排除项将添加到超集,并将排除项的单个列表传递给用户的设备。

当设置不支持策略合并时,可能会发生冲突。 冲突可能会导致用户或设备未收到设置的任何策略。 例如,策略合并不支持 CSP 阻止安装匹配的设备 ID (PreventInstallationOfMatchingDeviceIDs) 。 此 CSP 的配置不会合并,并单独处理。

单独处理策略冲突时,将按如下所示解决策略冲突:

- 应用最安全的策略。

- 如果两个策略同样安全,则应用上次修改的策略。

- 如果上次修改的策略无法解决冲突,则不会向设备传递任何策略。

支持策略合并的设置和 CSP

以下设置支持策略合并:

- 排除的进程 - CSP: Defender/ExcludedProcesses

- 排除的扩展 - CSP: Defender/ExcludedExtensions

- 排除的路径 - CSP: Defender/ExcludedPaths

防病毒策略报告

防病毒策略报告显示有关终结点安全防病毒策略和设备状态的状态详细信息。 Microsoft Intune管理中心的终结点安全节点中提供了这些报告。

若要查看报告,请在Microsoft Intune管理中心,转到“终结点安全性”,然后选择“防病毒”。 选择“防病毒”将打开“摘要”页。 其他报表和状态视图作为其他页面提供。

除了以下部分详述的报告外,Microsoft Defender防病毒的其他报告也位于 Microsoft Intune 管理中心的“报告”节点中,如Intune报告一文中所述:

摘要

在 “摘要 ”页上,可以 创建新策略 并查看以前创建的策略列表。 该列表包括有关策略包含 (策略类型) 配置文件的高级详细信息,以及是否分配了策略。

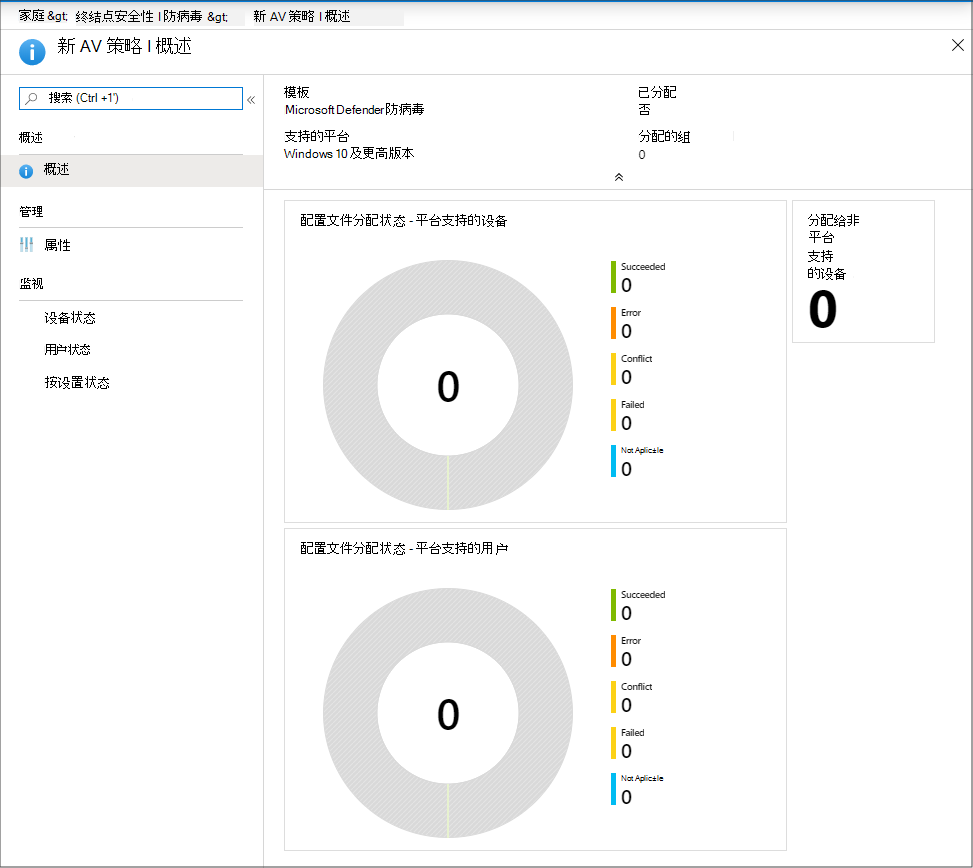

从列表中选择策略时,将打开该策略实例的 “概述 ”页,并显示详细信息。 从此视图中选择磁贴后,Intune显示该配置文件的其他详细信息(如果可用)。

不正常的终结点

在 “运行不正常的终结点 ”页上,可以查看有关 MDM 管理的 Windows 设备的防病毒状态的信息。 此信息作为威胁代理状态从设备上运行的 Windows Defender 防病毒返回。 在此页上,选择“ 列 ”以查看报表中可用的详细信息的完整列表。

此视图中仅显示检测到问题的设备。 此视图不显示标识为干净设备的详细信息。

此报表的信息基于以下 CSP 提供的详细信息,该信息记录在 Windows 客户端管理文档中:

后续步骤

在已弃用的 Windows 10 及更高版本的平台的已弃用配置文件中查看 Windows 设置的详细信息: