教程:Microsoft Entra 单一登录 (SSO) 与 OpenAthens 的集成

本教程介绍如何将 OpenAthens 与 Microsoft Entra ID 相集成。 将 OpenAthens 与 Microsoft Entra ID 集成后,可以:

- 在 Microsoft Entra ID 中控制谁有权访问 OpenAthens。

- 让用户能够使用其 Microsoft Entra 帐户自动登录到 OpenAthens。

- 在中心位置管理帐户。

先决条件

若要开始操作,需备齐以下项目:

- 一个 Microsoft Entra 订阅。 如果没有订阅,可以获取一个免费帐户。

- 已启用单一登录 (SSO) 的 OpenAthens 订阅。

方案描述

在本教程中,你将在测试环境中配置并测试 Microsoft Entra SSO。

- OpenAthens 支持 IDP 发起的 SSO

- OpenAthens 支持实时用户预配

从库中添加 OpenAthens

若要配置 OpenAthens 与 Microsoft Entra ID 的集成,需要从库中将 OpenAthens 添加到托管 SaaS 应用列表。

- 至少以云应用程序管理员身份登录到 Microsoft Entra 管理中心。

- 浏览至“标识”>“应用程序”>“企业应用程序”>“新建应用程序”。

- 在“从库中添加”部分的搜索框中,键入“OpenAthens” 。

- 从结果面板中选择“OpenAthens”,然后添加该应用 。 在该应用添加到租户时等待几秒钟。

或者,也可以使用企业应用配置向导。 在此向导中,可以将应用程序添加到租户、将用户/组添加到应用、分配角色,以及逐步完成 SSO 配置。 详细了解 Microsoft 365 向导。

配置并测试 OpenAthens 的 Microsoft Entra SSO

使用名为 B.Simon 的测试用户配置并测试 OpenAthens 的 Microsoft Entra SSO。 若要正常使用 SSO,需要在 Microsoft Entra 用户与 OpenAthens 中的相关用户之间建立关联。

若要配置并测试 OpenAthens 的 Microsoft Entra SSO,请执行以下步骤:

- 配置 Microsoft Entra SSO - 使用户能够使用此功能。

- 创建 Microsoft Entra 测试用户 - 使用 B.Simon 测试 Microsoft Entra 单一登录。

- 分配 Microsoft Entra 测试用户 - 使 B.Simon 能够使用 Microsoft Entra 单一登录。

- 配置 OpenAthens SSO - 在应用程序端配置单一登录设置 。

- 创建 OpenAthens 测试用户 - 在 OpenAthens 中创建 B Simon 的对应用户,并将其链接到该用户的 Microsoft Entra 表示形式。

- 测试 SSO - 验证配置是否正常工作。

配置 Microsoft Entra SSO

按照以下步骤启用 Microsoft Entra SSO。

至少以云应用程序管理员身份登录到 Microsoft Entra 管理中心。

浏览到“标识”>“应用程序”>“企业应用程序”>“OpenAthens”>“单一登录”。

在“选择单一登录方法”页上选择“SAML” 。

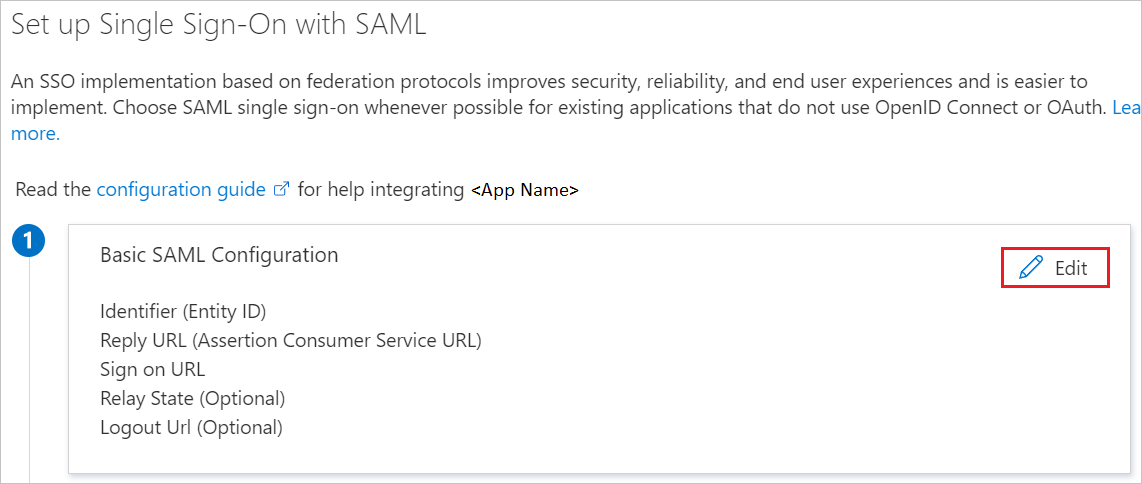

在“设置 SAML 单一登录”页面上,单击“基本 SAML 配置”旁边的铅笔图标以编辑设置 。

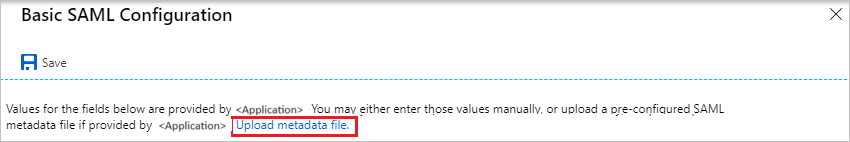

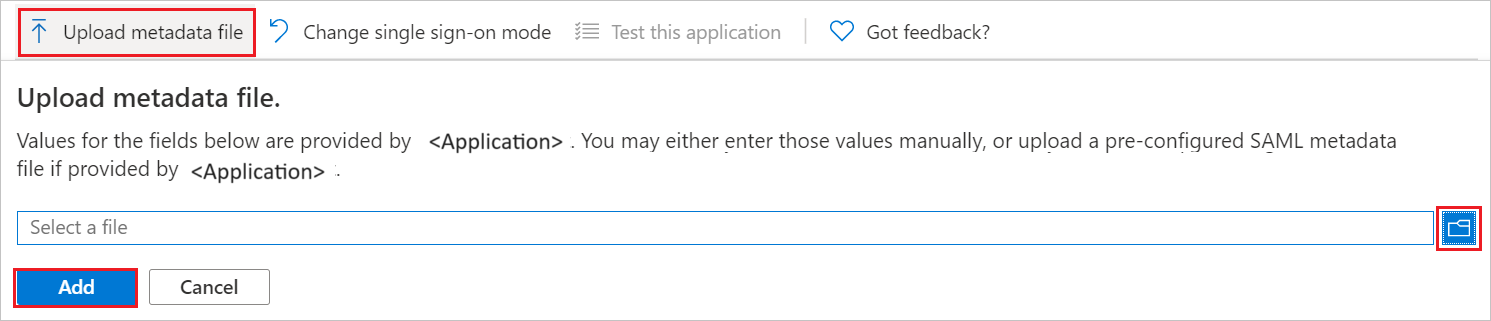

在“基本 SAML 配置” 部分中,上传服务提供程序元数据文件,本教程下文中介绍了相关的步骤。

a. 单击“上传元数据文件” 。

b. 单击“文件夹徽标” 来选择元数据文件并单击“上传”。

c. 成功上传元数据文件后,标识符值会自动填充在“基本 SAML 配置” 部分的文本框中:

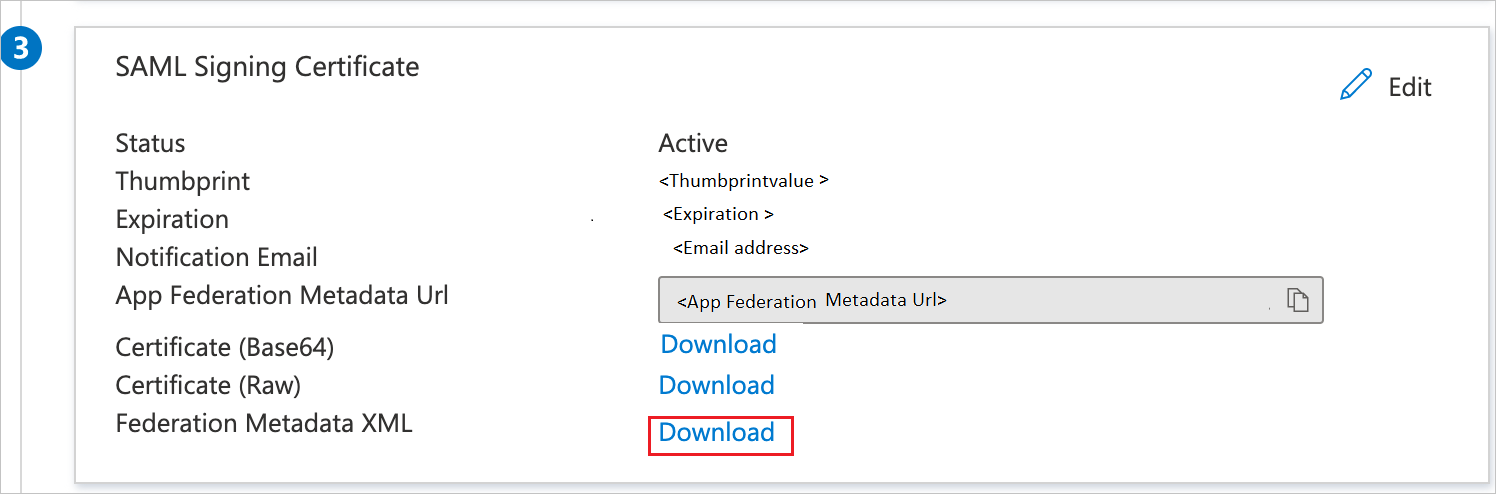

在“使用 SAML 设置单一登录”页的“SAML 签名证书”部分中找到“联合元数据 XML”,选择“下载”以下载该证书并将其保存在计算机上 。

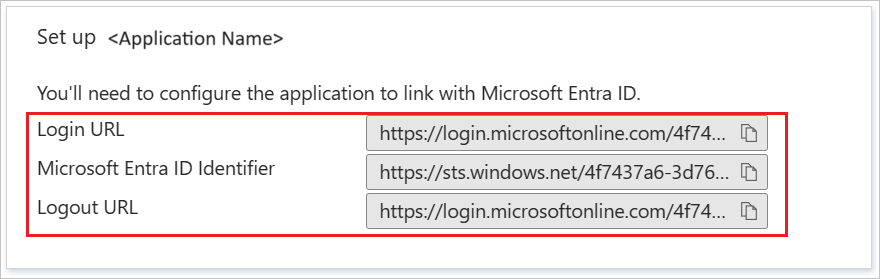

在“设置 OpenAthens”部分,根据要求复制相应的 URL 。

创建 Microsoft Entra 测试用户

在本部分,你将创建名为 B.Simon 的测试用户。

- 至少以用户管理员身份登录到 Microsoft Entra 管理中心。

- 浏览到“标识”>“用户”>“所有用户”。

- 选择屏幕顶部的“新建用户”>“创建新用户”。

- 在“用户”属性中执行以下步骤:

- 在“显示名称”字段中输入

B.Simon。 - 在“用户主体名称”字段中,输入 username@companydomain.extension。 例如

B.Simon@contoso.com。 - 选中“显示密码”复选框,然后记下“密码”框中显示的值。

- 选择“查看 + 创建”。

- 在“显示名称”字段中输入

- 选择“创建”。

分配 Microsoft Entra 测试用户

在本部分,我们将通过授予 B.Simon 访问 OpenAthens 的权限,使其能够使用单一登录。

- 至少以云应用程序管理员身份登录到 Microsoft Entra 管理中心。

- 浏览到“标识”>“应用程序”>“企业应用程序”>“OpenAthens”。

- 在应用的概述页面中,选择“用户和组”。

- 选择“添加用户/组”,然后在“添加分配”对话框中选择“用户和组” 。

- 在“用户和组”对话框中,从“用户”列表中选择“B.Simon”,然后单击屏幕底部的“选择”按钮。

- 如果你希望将某角色分配给用户,可以从“选择角色”下拉列表中选择该角色。 如果尚未为此应用设置任何角色,你将看到选择了“默认访问权限”角色。

- 在“添加分配”对话框中,单击“分配”按钮。

配置 OpenAthens SSO

在另一个 Web 浏览器窗口中,以管理员身份登录 OpenAthens 公司站点。

在“管理” 选项卡下的列表中选择“连接” 。

选择“SAML 1.1/2.0”,再选择“配置”按钮。

若要添加配置,请选择“浏览”按钮上传已下载的元数据 .xml 文件,再选择“添加”。

在“详细信息” 选项卡下执行以下步骤。

a. 在“显示名称映射” 中,选择“使用属性” 。

b. 在“显示名称属性” 文本框中,输入值

http://schemas.microsoft.com/identity/claims/displayname。c. 在“唯一用户映射” 中,选择“使用属性” 。

d. 在“唯一用户属性” 文本框中,输入值

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name。e. 在“状态” 中,选中所有三个复选框。

f. 在“创建本地帐户” 中,选择“自动” 。

g. 选择“保存更改”。

h. 在“</> 信赖方”选项卡上,复制元数据 URL 并在浏览器中将其打开以下载 SP 元数据 XML 文件。 在 Microsoft Entra ID 的“基本 SAML 配置”部分中上传此 SP 元数据文件。

创建 OpenAthens 测试用户

在本部分中,我们将在 OpenAthens 中创建一个名为 Britta Simon 的用户。 OpenAthens 支持默认情况下启用的实时用户预配。 此部分不存在任何操作项。 如果 OpenAthens 中尚不存在用户,则会在身份验证后创建一个新用户。

测试 SSO

在本部分,你将使用以下选项测试 Microsoft Entra 单一登录配置。

单击“测试此应用程序”后,你应当会自动登录到为其设置了 SSO 的 OpenAthens。

你可使用 Microsoft 的“我的应用”。 单击“我的应用”中的 OpenAthens 磁贴时,应会自动登录到为其设置了 SSO 的 OpenAthens。 有关“我的应用”的详细信息,请参阅“我的应用”简介。

后续步骤

配置 OpenAthens 后,即可强制实施会话控制,实时防止组织的敏感数据发生外泄和渗透。 会话控制从条件访问扩展而来。 了解如何通过 Microsoft Defender for Cloud Apps 强制实施会话控制。