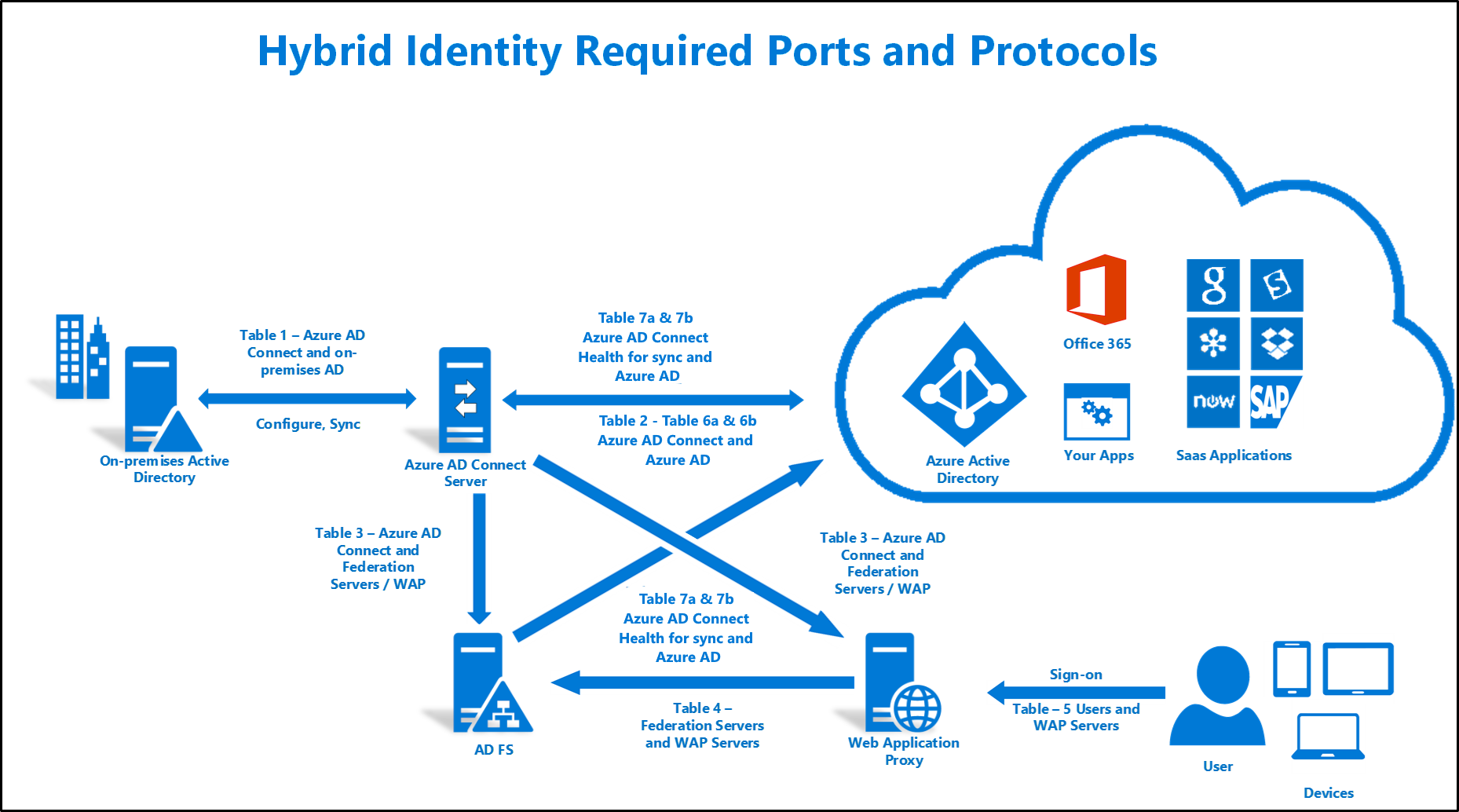

混合标识所需的端口和协议

以下文档是有关实现混合标识解决方案所需的端口和协议的技术参考。 使用下图并引用相应的表。

表 1 - Microsoft Entra Connect 和本地 AD

下表描述了Microsoft Entra Connect 服务器与本地 AD 之间通信所需的端口和协议。

| 协议 | 港口 | 描述 |

|---|---|---|

| DNS | 53 (TCP/UDP) | 目标林上的 DNS 查找。 |

| Kerberos | 88 (TCP/UDP) | 对 AD 林的 Kerberos 身份验证。 |

| MS-RPC | 135 (TCP) | 当Microsoft Entra Connect 向导绑定到 AD 林,并在密码同步期间使用。 |

| LDAP | 389 (TCP/UDP) | 用于从 AD 导入数据。 使用 Kerberos 符号 & Seal 对数据进行加密。 |

| SMB | 445 (TCP) | 无缝 SSO 用于在 AD 林和密码写回期间创建计算机帐户。 有关详细信息,请参阅 更改用户帐户的密码。 |

| LDAP/SSL | 636 (TCP/UDP) | 用于从 AD 导入数据。 数据传输已签名并加密。 仅当使用 TLS 时才使用。 |

| RPC | 49152- 65535 (随机高 RPC 端口) (TCP) | 在绑定到 AD 林和密码同步期间,在Microsoft Entra Connect 的初始配置期间使用。 如果动态端口已更改,则需要打开该端口。 有关详细信息,请参阅 KB929851、KB832017和 KB224196。 |

| WinRM | 5985 (TCP) | 仅当通过 Microsoft Entra Connect 向导安装具有 gMSA 的 AD FS 时使用 |

| AD DS Web 服务 | 9389 (TCP) | 仅当通过 Microsoft Entra Connect 向导安装具有 gMSA 的 AD FS 时使用 |

| 全局编录 | 3268 (TCP) | 无缝 SSO 用于在域中创建计算机帐户之前查询林中的全局目录。 |

表 2 - Microsoft Entra Connect 和 Microsoft Entra ID

下表描述了Microsoft Entra Connect 服务器与 Microsoft Entra ID 之间通信所需的端口和协议。

| 协议 | 港口 | 描述 |

|---|---|---|

| HTTP | 80 (TCP) | 用于下载 CRL(证书吊销列表)以验证 TLS/SSL 证书。 |

| HTTPS | 443 (TCP) | 用于与 Microsoft Entra ID 同步。 |

有关需要在防火墙中打开的 URL 和 IP 地址列表,请参阅 Office 365 URL 和 IP 地址范围 和 故障排除Microsoft Entra Connect 连接。

表 3 - Microsoft Entra Connect 和 AD FS 联合服务器/WAP

下表描述了Microsoft Entra Connect 服务器和 AD FS 联合/WAP 服务器之间通信所需的端口和协议。

| 协议 | 港口 | 描述 |

|---|---|---|

| HTTP | 80 (TCP) | 用于下载 CRL(证书吊销列表)以验证 TLS/SSL 证书。 |

| HTTPS | 443 (TCP) | 用于与 Microsoft Entra ID 同步。 |

| WinRM | 5985 | WinRM 侦听器 |

表 4 - WAP 和联合服务器

下表描述了联合服务器和 WAP 服务器之间通信所需的端口和协议。

| 协议 | 港口 | 描述 |

|---|---|---|

| HTTPS | 443 (TCP) | 用于身份验证。 |

表 5 - WAP 和用户

下表描述了用户与 WAP 服务器之间通信所需的端口和协议。

| 协议 | 港口 | 描述 |

|---|---|---|

| HTTPS | 443 (TCP) | 用于设备身份验证。 |

| TCP | 49443 (TCP) | 用于证书身份验证。 |

表 6a & 6b - 使用单一登录(SSO)和密码哈希同步进行直通身份验证(SSO)

下表描述了在 Microsoft Entra Connect 与 Microsoft Entra ID 之间通信所需的端口和协议。

表 6a - 使用 SSO 进行直通身份验证

| 协议 | 港口 | 描述 |

|---|---|---|

| HTTP | 80 (TCP) | 用于下载 CRL(证书吊销列表)以验证 TLS/SSL 证书。 连接器自动更新功能也需正常运行。 |

| HTTPS | 443 (TCP) | 用于启用和禁用该功能、注册连接器、下载连接器更新以及处理所有用户登录请求。 |

此外,Microsoft Entra Connect 需要能够 Azure 数据中心 IP 范围建立直接 IP 连接。

表 6b - 使用 SSO 进行密码哈希同步

| 协议 | 港口 | 描述 |

|---|---|---|

| HTTPS | 443 (TCP) | 用于启用 SSO 注册(仅适用于 SSO 注册过程)。 |

此外,Microsoft Entra Connect 需要能够 Azure 数据中心 IP 范围建立直接 IP 连接。 同样,这只需要 SSO 注册过程。

表 7a & 7b - Microsoft Entra Connect Health 代理(AD FS/Sync)和Microsoft Entra ID

下表描述了在 Microsoft Entra Connect Health 代理与 Microsoft Entra ID 之间通信所需的终结点、端口和协议

表 7a - Microsoft Entra Connect Health 代理的端口和协议(AD FS/Sync)和Microsoft Entra ID

下表描述了Microsoft Entra Connect Health 代理与 Microsoft Entra ID 之间通信所需的以下出站端口和协议。

| 协议 | 港口 | 描述 |

|---|---|---|

| Azure 服务总线 | 5671 (TCP) | 用于将运行状况信息发送到 Microsoft Entra ID。 (建议但在最新版本中不需要) |

| HTTPS | 443 (TCP) | 用于将运行状况信息发送到 Microsoft Entra ID。 (故障回复) |

如果阻止 5671,代理会回退到 443,但建议使用 5671。 在最新版本的代理中不需要此终结点。 最新的Microsoft Entra Connect Health 代理版本只需要端口 443。

7b - Microsoft Entra Connect Health 代理的终结点(AD FS/Sync)和Microsoft Entra ID

有关终结点列表,请参阅 Microsoft Entra Connect Health 代理的“要求”部分。