在Microsoft Defender门户中调查内部风险威胁

重要

本文中的一些信息与预发布产品有关,在商业发布之前,该产品可能会进行重大修改。 Microsoft对此处提供的信息不作任何明示或暗示的保证。

Microsoft Defender门户中的Microsoft Purview 内部风险管理警报对于保护组织的敏感信息和维护安全性至关重要。 来自Microsoft Purview 内部风险管理的这些警报和见解有助于识别和缓解内部威胁,例如员工或承包商的数据泄露和知识产权盗窃。 通过监视这些警报,组织可以主动解决安全事件,确保敏感数据受到保护并满足合规性要求。

监视内部风险警报的一个主要好处是,可以统一查看与用户相关的所有警报,使安全运营中心 (SOC) 分析师能够将来自Microsoft Purview 内部风险管理的警报与其他Microsoft安全解决方案相关联。 此外,在 Microsoft Defender 门户中使用这些警报可以与高级搜寻功能无缝集成,从而增强有效调查和响应事件的能力。

另一个优点是在 Microsoft Purview 和 Defender 门户之间自动同步警报更新,从而确保实时可见性并减少监督的机会。 此集成增强了组织检测、调查和响应内部威胁的能力,从而增强整体安全态势。

可以通过导航到“事件 & 警报”,在 Microsoft Defender 门户中管理内部风险管理警报,可在其中:

- 查看Microsoft Defender门户事件队列中按事件分组的所有内部风险警报。

- 在单个事件下查看与其他Microsoft解决方案(如Microsoft Purview 数据丢失防护和Microsoft Entra ID)关联的内部风险警报。

- 查看 警报队列中的单个内部风险警报。

- 根据事件和警报队列按服务源进行筛选。

- 在内部风险警报中搜寻与用户相关的所有活动和所有警报。

- 在用户实体页中查看用户的内部风险活动摘要和风险级别。

在开始之前了解

如果你不熟悉 purview 和内部风险管理Microsoft,请考虑阅读以下文章:

先决条件

若要在 Microsoft Defender 门户中调查内部风险管理警报,需要执行以下作:

- 确认Microsoft 365 订阅支持内部风险管理访问。 详细了解 订阅和许可。

- 确认你对Microsoft Defender XDR的访问权限。 请参阅Microsoft Defender XDR许可要求。

必须在 Microsoft Purview 内部风险管理 中的数据共享设置中启用与其他安全解决方案的数据共享。 在 Microsoft Purview 门户中启用“与其他安全解决方案共享用户风险详细信息”后,具有正确权限的用户可以在Microsoft Defender门户中的用户实体页中查看用户风险详细信息。

有关详细信息,请参阅 与其他Microsoft安全解决方案共享警报严重性级别 。

权限和角色

Microsoft Defender XDR角色

以下权限对于在 Microsoft Defender 门户中访问内部风险管理警报至关重要:

- 安全操作员

- 安全信息读取者

有关Microsoft Defender XDR角色的详细信息,请参阅使用Microsoft Entra全局角色管理对Microsoft Defender XDR的访问权限。

Microsoft Purview 内部风险管理角色

还必须是以下内部风险管理角色组之一的成员,才能在Microsoft Defender门户中查看和管理内部风险管理警报:

- 内部风险管理

- 预览体验计划风险管理分析员

- 预览体验计划风险管理调查员

有关这些角色组的详细信息,请参阅 启用内部风险管理的权限。

Microsoft图形 API角色

使用 Microsoft Graph 安全 API 将内部风险管理警报与其他安全信息和事件管理集成 (SIEM) 工具的客户必须具有以下权限才能通过 API 成功访问相关Microsoft Defender数据:

| 应用权限 | 事件 | 警报 | 事件 & 行为 | 高级搜寻 |

|---|---|---|---|---|

| SecurityIncident.Read.All | 读取 | 读取 | 读取 | |

| SecurityIncident.ReadWrite.All | 读/写 | 读/写 | 阅读 | |

| SecurityIAlert.Read.All | 读取 | 读取 | ||

| SecurityAlert.ReadWrite.All | 读/写 | 阅读 | ||

| SecurityEvents.Read.All | 阅读 | |||

| SecurityEvents.ReadWrite.All | 阅读 | |||

| ThreatHunting.Read.All | 阅读 |

有关使用 Microsoft Graph 安全 API 集成数据的详细信息,请参阅 将内部风险管理数据与 Microsoft Graph 安全 API 集成。

Microsoft Defender门户中的调查体验

事件

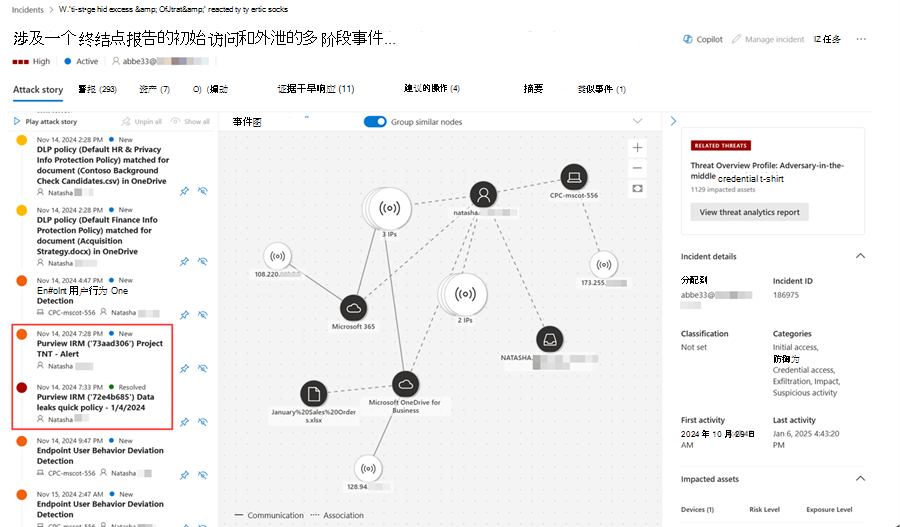

与用户相关的内部风险管理警报与单个事件相关联,以确保事件响应的整体方法。 此关联使 SOC 分析师能够统一查看来自Microsoft Purview 内部风险管理和各种 Defender 产品的用户的所有警报。 统一所有警报还允许 SOC 分析师查看警报中涉及的设备的详细信息。

可以通过选择“服务源”下的“Microsoft Purview 内部风险管理”来筛选事件。

警报

所有内部风险管理警报也显示在Microsoft Defender门户的警报队列中。 通过选择“服务源”下的“Microsoft Purview 内部风险管理”来筛选这些警报。

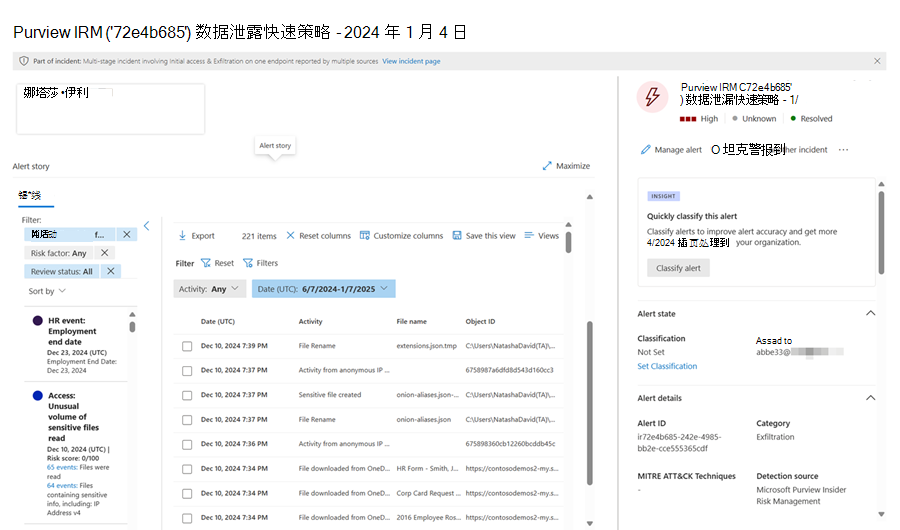

下面是Microsoft Defender门户中的内部风险管理警报示例:

Microsoft Defender XDR和Microsoft Purview 内部风险管理遵循不同的警报状态和分类框架。 以下警报映射用于在两个解决方案之间同步警报状态:

| Microsoft Defender警报状态 | Microsoft Purview 内部风险管理警报状态 |

|---|---|

| 新增 | 待审阅 |

| 正在进行 | 待审阅 |

| 已解决 | 分类依赖。 如果分类不可用,则默认将警报状态设置为 “已消除 ”。 |

以下警报分类映射用于在两个解决方案之间同步警报分类:

| Microsoft Defender警报分类 | Microsoft Purview 内部风险管理警报分类 |

|---|---|

| 真正 包括多阶段攻击、网络钓鱼等。 |

已确认 |

| 信息、预期活动 (良性阳性) 包括安全测试、确认的活动等。 |

已解除 |

| 误报 包括非恶意、没有足够的数据进行验证等。 |

已解除 |

有关 Microsoft Defender XDR 中的警报状态和分类的详细信息,请参阅在 Microsoft Defender 中管理警报。

Microsoft Purview 或 Microsoft Defender 门户中对内部风险管理警报所做的任何更新都会自动反映在这两个门户中。 这些更新可能包括:

- 警报状态

- Severity

- 生成警报的活动

- 触发器信息

- 分类

更新将在警报生成或更新后的 30 分钟内反映在两个门户中。

注意

从自定义检测或将查询结果链接到事件的警报在 Microsoft Purview 门户中不可用。

此集成中尚不提供以下内部风险管理数据:

- 通过电子邮件事件外泄

- 风险 AI 使用事件

- 第三方云应用事件

- 在生成警报之前发生的事件

- 管理员定义的事件的排除项

- 内部风险管理事件当前不包含警报,影响Microsoft Sentinel用户。 有关详细信息,请参阅对Microsoft Sentinel用户的影响。

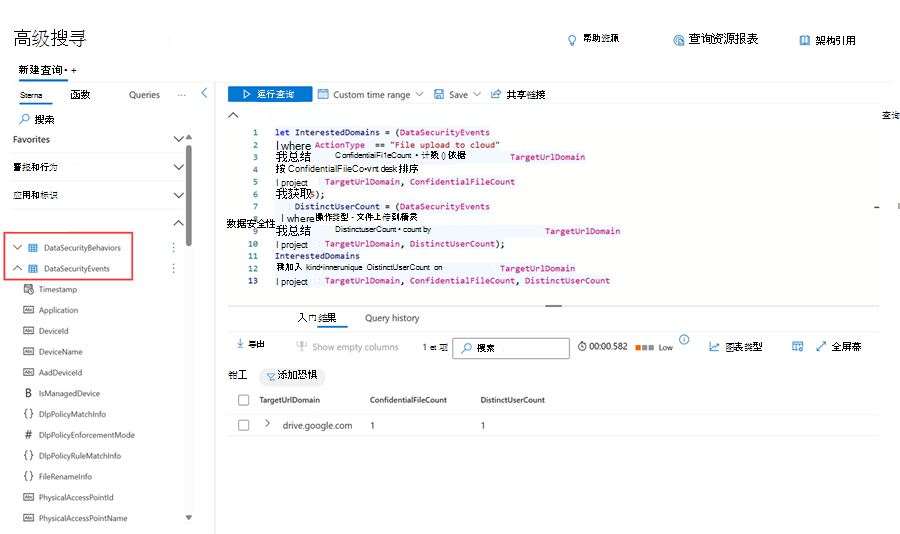

高级搜寻

使用高级搜寻进一步调查内部风险事件和行为。 有关高级搜寻中可用的内部风险管理数据的摘要,请参阅下表。

| 表名 | 说明 |

|---|---|

| AlertInfo | 内部风险管理警报作为 AlertInfo 表的一部分提供,其中包含有关来自各种Microsoft安全解决方案的警报的信息。 |

| AlertEvidence | 内部风险管理警报作为 AlertEvidence 表的一部分提供,该表包含与各种Microsoft安全解决方案中的警报关联的实体的信息。 |

| DataSecurityBehaviors | 此表包含有关违反 Microsoft Purview 中默认策略或客户定义策略的潜在可疑用户行为的见解。 |

| DataSecurityEvents | 此表包含有关违反 Microsoft Purview 中默认策略或客户定义策略的用户活动的扩充事件。 |

在下面的示例中,我们使用 DataSecurityEvents 表调查潜在的可疑用户行为。 在这种情况下,用户已将文件上传到 Google Drive,如果公司不支持将文件上传到 Google Drive,则可以将其视为可疑行为。

若要在高级搜寻中访问内部风险数据,用户必须具有以下Microsoft Purview 内部风险管理角色:

- 内部风险管理分析师

- 内部风险管理调查员

将内部风险管理数据与 Microsoft Graph 安全 API 集成

使用 Microsoft Graph 安全 API 将内部风险管理警报、见解和指标与其他 SIEM 工具(如 Microsoft Sentinel、ServiceNow 或 Splunk)集成。 还可以使用安全 API 将内部风险管理数据集成到数据湖、票证系统等。

若要了解如何设置Microsoft图形 API,请参阅使用Microsoft图形 API。

请参阅下表,查找特定 API 中的内部风险管理数据。

| 表名 | 说明 | 模式 |

|---|---|---|

| 事件 | 包括Defender XDR统一事件队列中的所有内部风险事件 | 读/写 |

| 警告 | 包括与Defender XDR统一警报队列共享的所有内部风险警报 | 读/写 |

| 高级搜寻 | 包括高级搜寻中的所有内部风险管理数据,包括警报、行为和事件 | 阅读 |

内部风险警报元数据是 Microsoft Graph 安全 API 中的警报资源类型的一部分。 请参阅 警报资源类型中的完整信息。

注意

可以在警报和高级搜寻图命名空间中访问内部风险警报信息。 警报命名空间提供更多元数据。

可以通过在 API 中传递 KQL 查询,在图形 API访问高级搜寻中的内部风险行为和事件。 使用此方法可拉取特定警报或调查的支持数据。

对于使用 Office 365 管理活动 API 的客户,我们建议迁移到Microsoft安全图形 API,以确保更丰富的元数据和对 IRM 数据的双向支持。

对Microsoft Sentinel用户的影响

我们建议Microsoft Sentinel客户使用 Microsoft Purview 内部风险管理 - Microsoft Sentinel 数据连接器来获取Microsoft Sentinel中的内部风险管理警报。

如果对Microsoft Sentinel事件使用自动化,请注意,由于内部风险管理事件没有警报内容,自动化可能会失败。 若要缓解此问题, 请在内部风险管理设置中关闭数据共享。

后续步骤

调查内部风险事件或警报后,可以执行以下任一作:

- 继续在 Microsoft Purview 门户中响应警报。

- 使用高级搜寻在 Microsoft Defender 门户中调查其他内部风险管理事件。