安全评估:使用特权 EKU 编辑过度宽松的证书模板 (任何目的 EKU 或 No EKU) (ESC2)

本文介绍Microsoft Defender for Identity具有特权 EKU 安全状况评估报告的过度宽松证书模板。

什么是具有特权 EKU 的过于宽松的证书模板?

数字证书在整个组织中建立信任和维护完整性方面起着重要作用。 这不仅适用于 Kerberos 域身份验证,也适用于其他领域,例如代码完整性、服务器完整性以及依赖于 Active Directory 联合身份验证服务 (AD FS) 和 IPSec 等证书的技术。

如果证书模板没有 EKU 或具有 任何用途 EKU,并且可为任何非特权用户注册,则基于该模板颁发的证书可能会由攻击者恶意使用,从而损害信任。

即使证书不能用于模拟用户身份验证,也会损害其他组件,从而缓解其信任模型的数字证书。 攻击者可以创建 TLS 证书并模拟任何网站。

如何实现使用此安全评估来改善我的组织安全状况?

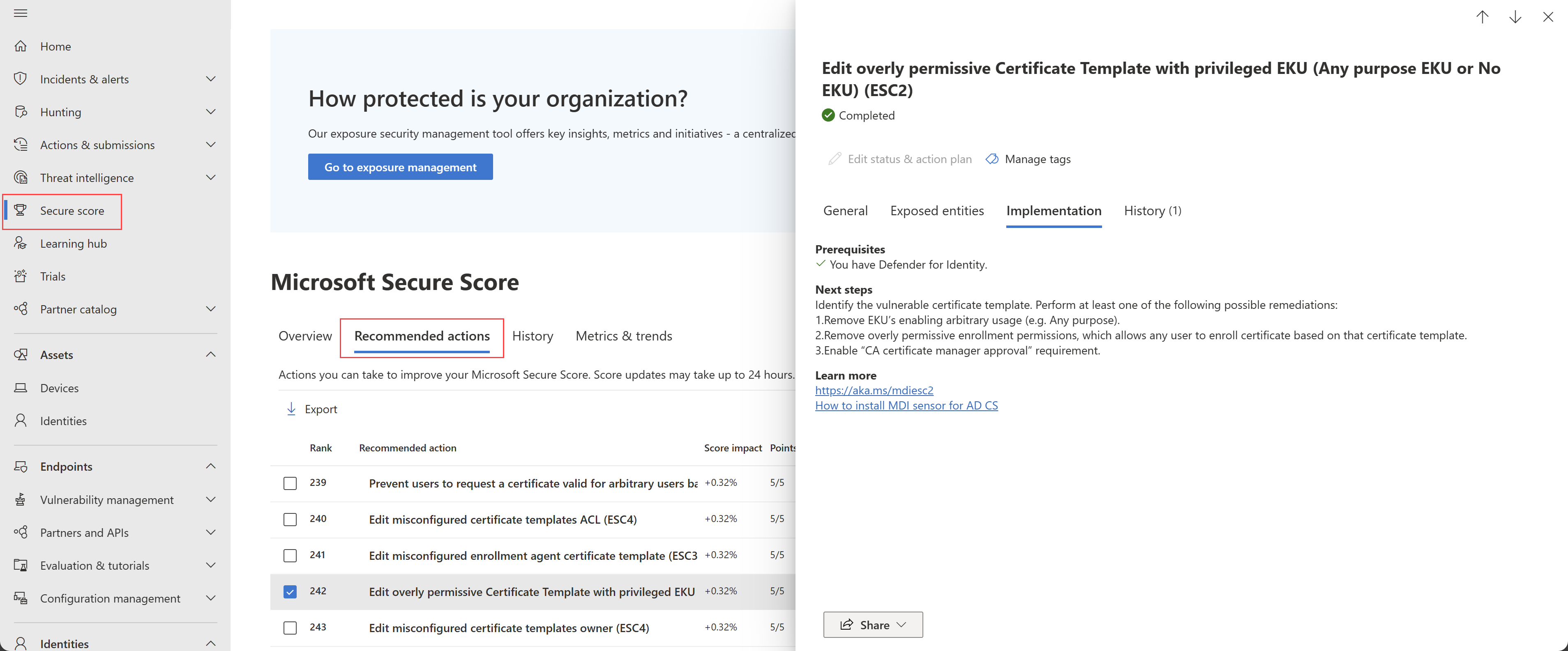

查看 中的建议操作 https://security.microsoft.com/securescore?viewid=actions ,了解具有特权 EKU 的过于宽松的证书模板。 例如:

研究模板为何具有特权 EKU。

通过执行以下操作来修正问题:

- 限制模板过于宽松的权限。

- 如果可能,强制实施额外的缓解措施,例如添加 经理审批 和签名要求。

在生产环境中打开设置之前,请务必在受控环境中测试设置。

注意

虽然评估几乎实时更新,但分数和状态每 24 小时更新一次。 虽然受影响实体的列表在实施建议后的几分钟内更新,但状态可能仍需要一段时间才能标记为 “已完成”。