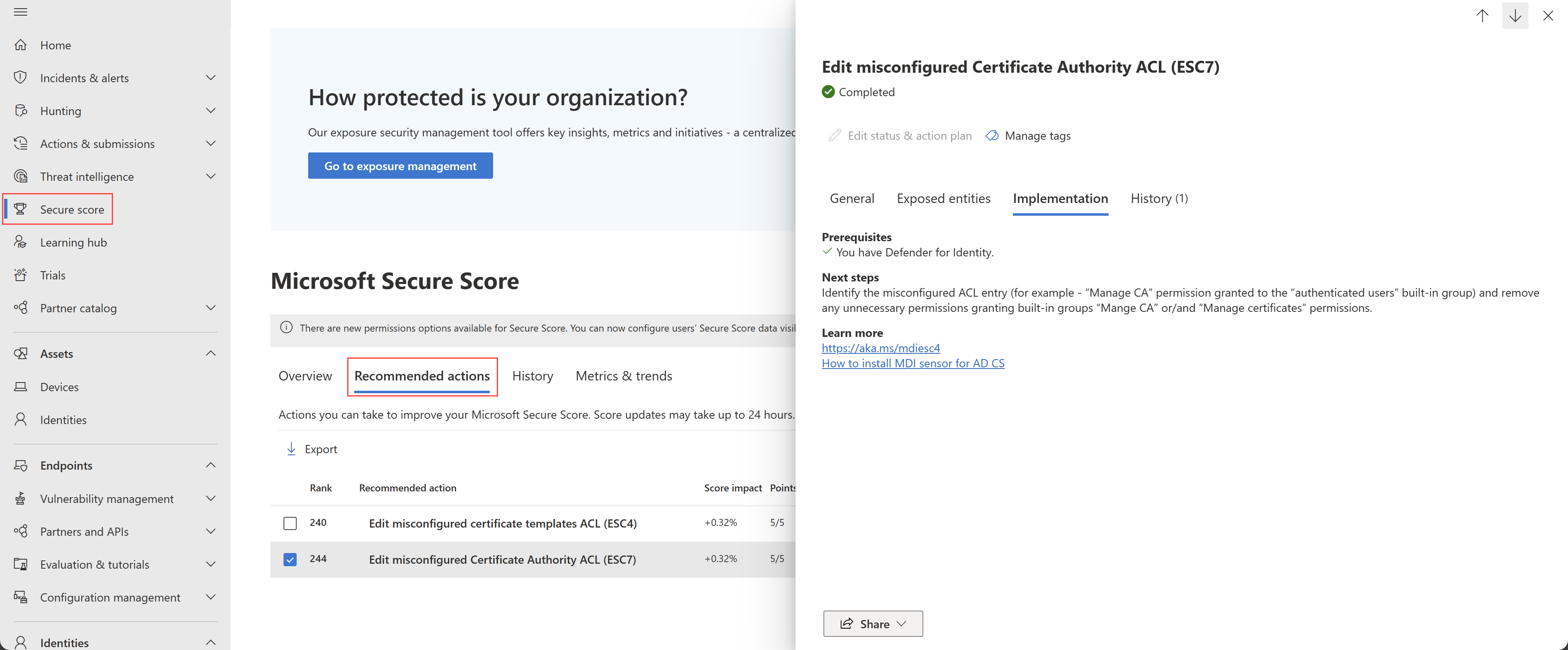

安全评估:编辑配置错误的证书颁发机构 ACL (ESC7)

本文介绍Microsoft Defender for Identity配置错误的证书颁发机构 ACL 安全状况评估报告。

什么是配置错误的证书颁发机构 ACL?

证书颁发机构 (CA) 维护访问控制列表 (ACL) ,其中概述了 CA 的角色和权限。 如果未正确配置访问控制,则可能会允许任何用户干扰 CA 设置、规避安全措施,并可能危及整个域。

错误配置 ACL 的效果因应用的权限类型而异。 例如:

- 如果无特权用户拥有 “管理证书” 权限,他们可以批准挂起的证书请求,从而绕过 经理审批 要求。

- 使用 “管理 CA” 权限,用户可以修改 CA 设置,例如添加 “用户指定 SAN 标志” (

EDITF_ATTRIBUTESUBJECTALTNAME2) ,从而创建可能导致稍后完全域泄露的人为错误配置。

先决条件

此评估仅适用于在 AD CS 服务器上安装了传感器的客户。 有关详细信息,请参阅 Active Directory 证书服务的新传感器类型 (AD CS) 。

如何实现使用此安全评估来改善我的组织安全状况?

查看 中 https://security.microsoft.com/securescore?viewid=actions 针对配置错误的证书颁发机构 ACL 的建议操作。 例如:

研究 CA ACL 配置错误的原因。

通过删除授予具有 “管理 CA” 和/或“管理 证书 ”权限的非特权内置组的所有权限来解决问题。

在生产环境中打开设置之前,请务必在受控环境中测试设置。

注意

虽然评估几乎实时更新,但分数和状态每 24 小时更新一次。 虽然受影响实体的列表在实施建议后的几分钟内更新,但状态可能仍需要一段时间才能标记为 “已完成”。