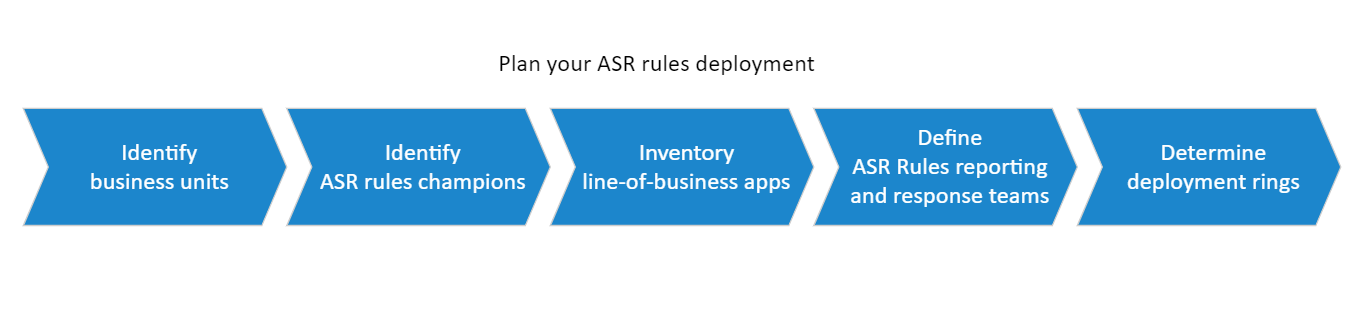

规划攻击面减少规则部署

适用于:

在测试或启用攻击面减少规则之前,应规划部署。 仔细规划有助于测试攻击面减少规则部署,并提前发现任何规则异常。 在计划测试攻击面减少规则时,请确保从正确的业务部门开始。 从特定业务部门中的一小群人开始。 可以确定特定业务部门中的一些支持者,他们可提供反馈来帮助优化实施。

重要

在规划、审核和启用攻击面减少规则的过程中,建议启用以下三个 标准保护规则。 有关两种类型的 攻击面减少规则 的重要详细信息,请参阅按类型列出的攻击面减少规则。

- 阻止从 Windows 本地安全机构子系统窃取凭据 (lsass.exe)

- 阻止滥用被利用的易受攻击的已签名驱动程序

- 通过 Windows Management Instrumentation (WMI) 事件订阅阻止持久性

通常,可以启用标准保护规则,对最终用户的影响最小。 有关启用标准保护规则的简单方法,请参阅: 简化的标准保护选项。

使用正确的业务部门启动 ASR 规则部署

如何选择业务部门来部署攻击面减少规则取决于以下因素:

- 业务部门规模

- 攻击面减少规则支持者的可用性

- 分发和使用:

- 软件

- 共享文件夹

- 脚本的使用

- Office 宏

- 受攻击面减少规则影响的其他实体

根据业务需求,你可能会决定包括多个业务部门,以获取软件、共享文件夹、脚本、宏等的广泛采样。你可能会决定将第一个攻击面减少规则的推出范围限制为单个业务部门。 然后,一次向其他业务部门重复整个攻击面减少规则推出过程。

确定 ASR 规则支持者

攻击面减少规则支持者是组织中的成员,他们可以帮助在初步测试和实现阶段推出初始攻击面减少规则。 支持者通常是技术更擅长且不会因间歇性工作流中断而脱轨的员工。 在向组织部署攻击面减少规则的更广泛扩展过程中,支持者的参与仍在继续。 攻击面减少规则支持者首先体验每个级别的攻击面减少规则推出。

请务必为攻击面减少规则支持者提供反馈和响应通道,以提醒你攻击面减少规则相关的工作中断,并接收攻击面减少规则-推出相关通信。

获取业务线应用的清单并了解业务部门流程

全面了解整个组织中使用的应用程序和每个业务部门的流程对于成功部署攻击面减少规则至关重要。 此外,必须了解这些应用在组织的各个业务部门中的使用情况。 首先,应获取已批准在整个组织范围内使用的应用清单。 可以使用 Microsoft 365 应用版 管理中心等工具来帮助清点软件应用程序。 请参阅:Microsoft 365 应用版管理中心中的清单概述。

定义报告和响应 ASR 规则团队角色和职责

明确负责监视和传达攻击面减少规则状态和活动的人员的角色和职责是攻击面减少维护的核心活动。 因此,请务必确定:

- 负责收集报表的人员或团队

- 如何与谁共享报表

- 如何针对新识别的威胁或攻击面减少规则导致的不需要的阻塞进行升级

典型的角色和职责包括:

- IT 管理员:实施攻击面减少规则,管理排除项。 在应用和流程上与不同的业务部门协作。 汇编报表并将其共享给利益干系人

- 认证安全运营中心 (CSOC) 分析师:负责调查高优先级、阻止的进程,以确定威胁是否有效

- 首席信息安全官 (CISO) :负责组织的整体安全态势和运行状况

ASR 规则圈部署

对于大型企业,Microsoft 建议在“环”中部署攻击面减少规则。环是一组设备,在视觉上表示为同心圆,它们像非重叠树环一样向外辐射。 成功部署最内部的环后,可以过渡到下一个环,进入测试阶段。 对业务部门、攻击面减少规则支持者、应用和流程进行全面评估对于定义环至关重要。 在大多数情况下,你的组织有用于分阶段推出 Windows 更新的部署圈。 可以使用现有的环设计来实现攻击面减少规则。 请参阅:Create适用于 Windows 的部署计划

此部署集合中的其他文章

提示

想要了解更多信息? Engage技术社区中的 Microsoft 安全社区:Microsoft Defender for Endpoint技术社区。