你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

如何使用 Azure Virtual Network Manager 阻止网络流量 - Azure 门户

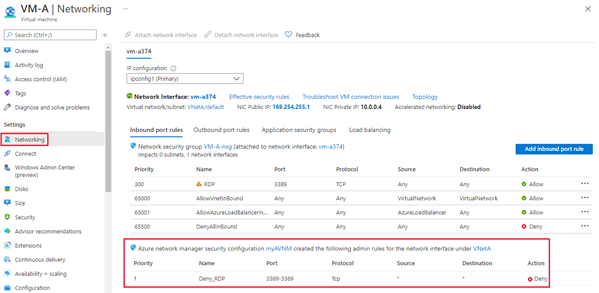

本文介绍如何创建一个可添加到规则集合的安全管理规则,用于阻止 RDP 端口 3389 上的入站网络流量。 有关详细信息,请参阅安全管理规则。

先决条件

在开始配置安全管理规则之前,请确认已完成以下步骤:

- 了解安全管理规则中的每个元素。

- 已创建一个 Azure Virtual Network Manager 实例。

创建安全管理配置

- 在“设置”下选择“配置”,然后选择“+ 创建”。

- 从下拉菜单中选择“安全配置”。

- 在“基本信息”选项卡上,输入一个名称来标识此安全配置,然后选择“下一步: 规则集合”。

添加规则集合和安全规则

输入一个名称来标识此规则集合,然后选择要将规则集应用到的“目标网络组”。

从“添加规则集合”页中选择“+ 添加”。

输入或选择以下信息,然后选择“添加”以将规则添加到规则集合。

设置 值 名称 输入“Deny_RDP”作为规则名称。 说明 输入有关规则的说明。 优先级* 输入 0 到 99 的值,以确定规则的优先级。 值越小,优先级越高。 对于此示例,请输入“1” 操作* 选择“拒绝”以阻止流量。 有关详细信息,请参阅操作 方向* 选择“入站”,因为你要使用此规则来拒绝入站流量。 协议* 选择“TCP”协议。 HTTP 和 HTTPS 是 TCP 端口。 Source 源类型 选择“IP 地址”或“服务标记”源类型 。 源 IP 地址 选择“IP 地址”源类型时,将显示此字段。 使用 CIDR 表示法输入 IPv4 或 IPv6 地址或范围。 定义多个地址或地址块时,请使用逗号分隔。 对于此示例,请将此字段留空。 源服务标记 选择“服务标记”源类型时,将显示此字段。 针对你要指定为源的服务选择服务标记。 有关支持的标记列表,请参阅可用服务标记。 源端口 输入单个端口号或端口范围,例如 (1024-65535)。 定义多个端口或端口范围时,请使用逗号分隔。 若要指定任意端口,请输入“*”。 对于此示例,请将此字段留空。 目标 目标类型 选择“IP 地址”或“服务标记”目标类型 。 目标 IP 地址 选择“IP 地址”目标类型时,将显示此字段。 使用 CIDR 表示法输入 IPv4 或 IPv6 地址或范围。 定义多个地址或地址块时,请使用逗号分隔。 目标服务标记 选择“服务标记”目标类型时,将显示此字段。 针对你要指定为目标的服务选择服务标记。 有关支持的标记列表,请参阅可用服务标记。 目标端口 输入单个端口号或端口范围,例如 (1024-65535)。 定义多个端口或端口范围时,请使用逗号分隔。 若要指定任意端口,请输入“*”。 对于此示例,请输入“3389”。 若要向规则集合添加更多规则,请再次重复步骤 1-3。

如果对要创建的所有规则感到满意,请选择“添加”以将规则集合添加到安全管理配置。

然后选择“查看 + 创建”和“创建”,以完成安全配置。

部署安全管理配置

如果你刚刚创建了新的安全管理配置,请确保部署此配置,以应用于网络组中的虚拟网络。

- 在“设置”下选择“部署”,然后选择“部署配置”。

- 选中“在目标状态中包括安全管理员”复选框,然后从下拉菜单中选择在上一节中创建的安全配置。 然后选择要将此配置部署到的区域。

- 选择“下一步”和“部署”以部署安全管理员配置。

更新现有的安全管理配置

- 如果你正在更新的安全管理配置已应用于包含静态成员的网络组,则需要再次部署该配置才能使其生效。

- 安全管理配置将自动应用于网络组中的动态成员。

验证安全管理规则

转到应用了安全管理规则的某个虚拟网络中的虚拟机的“网络”设置。 如果没有虚拟机,请将一个测试虚拟机部署到某个虚拟网络中。 虚拟机具有网络安全组规则下方包括 Azure Virtual Network Manager 应用的安全规则的新部分。

后续步骤

详细了解安全管理规则。