你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

允许从特定 IP 地址或范围访问 Azure 事件中心命名空间

默认情况下,只要请求附带有效的身份验证和授权,就可以从 Internet 访问事件中心命名空间。 有了 IP 防火墙,就可以使用 CIDR(无类别域间路由)表示法将其进一步限制为仅一组 IPv4 地址和 IPv6 地址范围。

在仅应从某些知名站点访问 Azure 事件中心的情况下,此功能很有用。 可以通过防火墙规则来配置规则,以便接受来自特定 IPv4 和 IPv6 地址的流量。 例如,如果将事件中心与 Azure Express Route 配合使用,则可创建防火墙规则,仅允许来自本地基础结构 IP 地址的流量。

IP 防火墙规则

在事件中心命名空间级别指定 IP 防火墙规则。 因此,这些规则适用于通过任何受支持协议从客户端发出的所有连接。 如果某 IP 地址与事件中心命名空间上的允许 IP 规则不匹配,则将拒绝来自该地址的任何连接尝试并将其标记为“未经授权”。 响应不会提及 IP 规则。 IP 筛选器规则将按顺序应用,与 IP 地址匹配的第一个规则决定了将执行接受操作还是执行拒绝操作。

要点

- 基本层不支持此功能。

- 默认情况下,除非请求源自从允许的公共 IP 地址运行的服务,否则,为事件中心命名空间启用防火墙规则会阻止传入请求。 被阻止的请求包括来自其他 Azure 服务、来自 Azure 门户、来自日志记录和指标服务等的请求。 例外情况是,可以允许从某些受信任的服务访问事件中心资源,即使在启用了 IP 筛选功能时也是如此。 有关受信任服务的列表,请参阅受信任的 Microsoft 服务。

- 为命名空间指定至少一个 IP 防火墙规则或虚拟网络规则,以便仅允许来自虚拟网络的指定 IP 地址或子网的流量。 如果没有 IP 和虚拟网络规则,则可以通过公共 Internet(使用访问密钥)访问命名空间。

使用 Azure 门户

创建命名空间时,可以仅允许对该命名空间进行公共访问(从所有网络进行访问),也可以仅允许对命名空间进行专用访问(仅通过专用终结点进行访问)。 创建命名空间后,可以允许从特定 IP 地址或特定虚拟网络进行的访问(使用网络服务终结点)。

创建命名空间时配置公共访问

若要启用公共访问,请在命名空间创建向导的“网络”页上选择“公共访问”。

创建命名空间后,在“事件中心命名空间”页的左侧菜单中选择“网络”。 你会看到“所有网络”选项处于选中状态。 可以选择“所选网络”选项,允许来自特定 IP 地址或特定虚拟网络的访问。 下一部分详细介绍如何配置 IP 防火墙,以指定允许从其进行访问的 IP 地址。

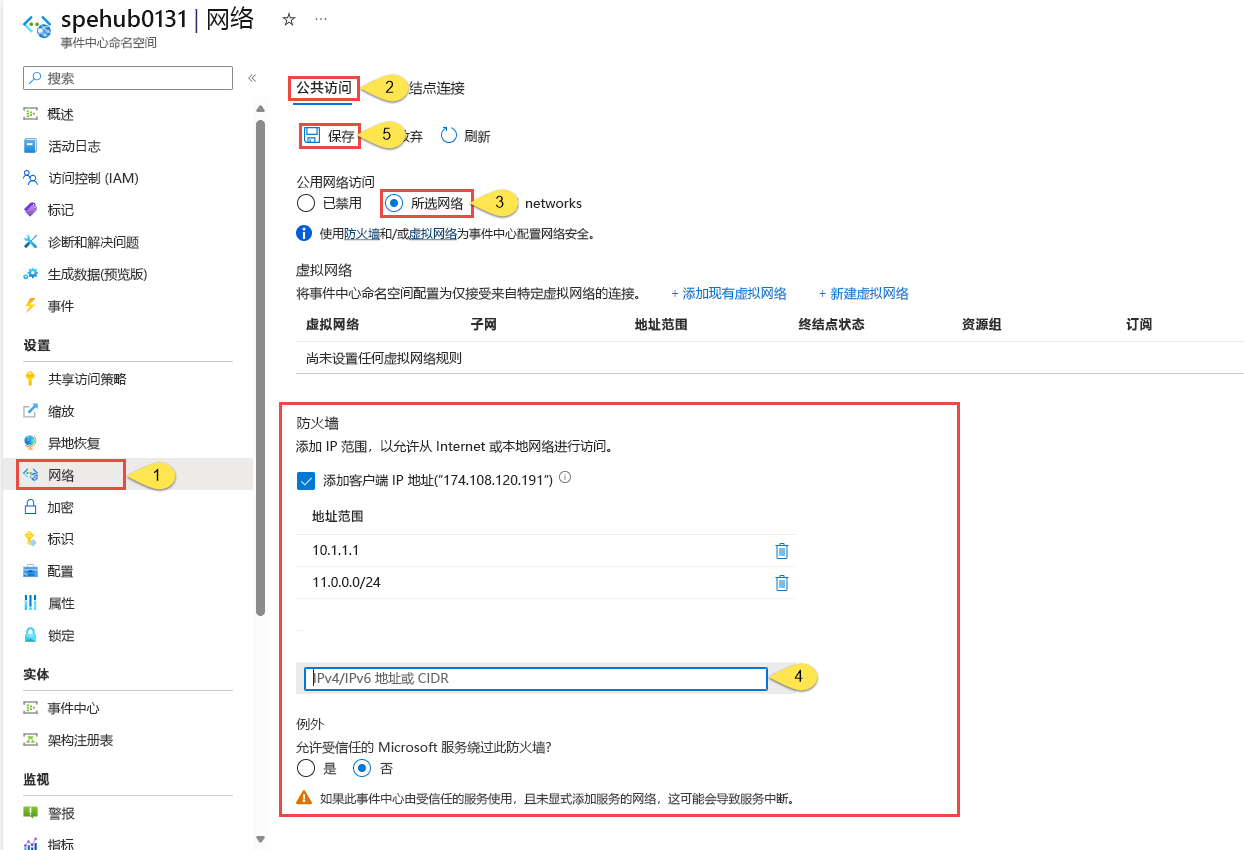

为现有命名空间配置 IP 防火墙

本部分演示如何使用 Azure 门户为事件中心命名空间创建 IP 防火墙规则。

在 Azure 门户中导航到“事件中心命名空间”。

在左侧“设置”下选择“网络” 。

在“网络”页上,针对“公用网络访问”选择“所选网络”选项,以仅允许从指定的 IP 地址进行访问。

下面是有关“公用网络访问”页中提供的选项的更多详细信息:

若仅限特定 IP 地址进行访问,请选择“所选网络”选项,然后按照以下步骤操作:

在“防火墙”部分选择“添加客户端 IP 地址”选项,使当前客户端 IP 可以访问命名空间。

对于地址范围,请输入 CIDR 表示法中的特定 IPv4 或 IPv6 地址或地址范围。

重要

当服务将来开始支持 IPv6 连接并且客户端自动切换到使用 IPv6 时,如果只有 IPv4 地址而不是 IPv6 地址,则客户端会中断。 因此,建议现在将 IPv6 地址添加到允许的 IP 地址列表中,这样当服务最终切换到支持 IPv6 时,客户端才不会中断。

指定是否要“允许受信任的 Microsoft 服务绕过此防火墙”。 有关详细信息,请参阅受信任的 Microsoft 服务。

在工具栏上选择“保存”,保存这些设置。 请等待几分钟,直到门户通知中显示确认消息。

注意

若要限制对特定虚拟网络的访问,请参阅允许从特定网络访问。

受信任的 Microsoft 服务

启用“允许受信任的 Microsoft 服务绕过此防火墙”设置时,将授予同一租户中的以下服务访问事件中心资源的权限。

| 受信服务 | 支持的使用方案 |

|---|---|

| Azure 事件网格 | 允许 Azure 事件网格将事件发送到事件中心命名空间中的事件中心。 还需要执行以下步骤:

有关详细信息,请参阅使用托管标识进行事件传递 |

| Azure 流分析 | 允许 Azure 流分析作业在事件中心命名空间中从(输入)读取数据或将数据写入(输出)事件中心。 重要说明:流分析作业应配置为使用托管标识来访问事件中心。 有关详细信息,请参阅使用托管标识通过 Azure 流分析作业访问事件中心(预览版)。 |

| Azure IoT 中心 | 允许 IoT 中心将消息发送到事件中心命名空间中的事件中心。 还需要执行以下步骤:

|

| Azure API 管理 | 使用 API 管理服务可将事件发送到你的事件中心命名空间中的事件中心。

|

| Azure Monitor(诊断设置和操作组) | 允许 Azure Monitor 将诊断信息和警报通知发送到你的事件中心命名空间中的事件中心。 Azure Monitor 可以从事件中心读取数据,还可以将数据写入事件中心。 |

| Azure Synapse | 允许 Azure Synapse 使用 Synapse 工作区托管标识连接到事件中心。 为事件中心命名空间上的标识添加 Azure 事件中心数据发送方、接收方或所有者角色。 |

| Azure 数据资源管理器 | 允许 Azure 数据资源管理器使用群集的托管标识从事件中心接收事件。 需要执行以下步骤:

|

| Azure IoT Central | 允许 IoT Central 将数据导出到事件中心命名空间中的事件中心。 还需要执行以下步骤:

|

| Azure 运行状况数据服务 | 允许 Healthcare APIs IoT 连接器从事件中心命名空间引入医疗设备数据,并将数据保存在配置的快速医疗保健互操作性资源 (FHIR®) 服务中。 IoT 连接器应配置为使用托管标识来访问事件中心。 有关详细信息,请查看开始使用 IoT 连接器 - Azure Healthcare APIs。 |

| Azure 数字孪生 | 允许 Azure 数字孪生将数据传出到事件中心命名空间中的事件中心。 还需要执行以下步骤:

|

可在下面找到适用于 Azure 事件中心的其他受信任服务:

- Azure Arc

- Azure Kubernetes

- Azure 机器学习

- Microsoft Purview

使用 Resource Manager 模板

重要

基本层不支持防火墙功能。

以下资源管理器模板可用于向现有的事件中心命名空间添加 IP 筛选器规则。

模板中的 ipMask 是单个 IPv4 地址或者是以 CIDR 表示法表示的一个 IP 地址块。 例如,在 CIDR 表示法中,70.37.104.0/24 表示从 70.37.104.0 到 70.37.104.255 的 256 个 IPv4 地址,其中 24 表示范围的有效前缀位数。

注意

defaultAction 的默认值为 Allow。 添加虚拟网络或防火墙规则时,请确保将 defaultAction 的值设置为 Deny。

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"namespace_name": {

"defaultValue": "contosoehub1333",

"type": "String"

}

},

"variables": {},

"resources": [

{

"type": "Microsoft.EventHub/namespaces",

"apiVersion": "2022-01-01-preview",

"name": "[parameters('namespace_name')]",

"location": "East US",

"sku": {

"name": "Standard",

"tier": "Standard",

"capacity": 1

},

"properties": {

"minimumTlsVersion": "1.2",

"publicNetworkAccess": "Enabled",

"disableLocalAuth": false,

"zoneRedundant": true,

"isAutoInflateEnabled": false,

"maximumThroughputUnits": 0,

"kafkaEnabled": true

}

},

{

"type": "Microsoft.EventHub/namespaces/authorizationrules",

"apiVersion": "2022-01-01-preview",

"name": "[concat(parameters('namespace_name'), '/RootManageSharedAccessKey')]",

"location": "eastus",

"dependsOn": [

"[resourceId('Microsoft.EventHub/namespaces', parameters('namespace_name'))]"

],

"properties": {

"rights": [

"Listen",

"Manage",

"Send"

]

}

},

{

"type": "Microsoft.EventHub/namespaces/networkRuleSets",

"apiVersion": "2022-01-01-preview",

"name": "[concat(parameters('namespace_name'), '/default')]",

"location": "East US",

"dependsOn": [

"[resourceId('Microsoft.EventHub/namespaces', parameters('namespace_name'))]"

],

"properties": {

"publicNetworkAccess": "Enabled",

"defaultAction": "Deny",

"virtualNetworkRules": [],

"ipRules": [

{

"ipMask": "10.1.1.1",

"action": "Allow"

},

{

"ipMask": "11.0.0.0/24",

"action": "Allow"

},

{

"ipMask": "172.72.157.204",

"action": "Allow"

}

]

}

}

]

}

若要部署模板,请按照 Azure 资源管理器的说明进行操作。

重要

如果没有 IP 和虚拟网络规则,则所有流量都将流向命名空间,即使你将 defaultAction 设置为 deny。 可以通过公共 Internet(使用访问密钥)访问命名空间。 为命名空间指定至少一个 IP 规则或虚拟网络规则,以便仅允许来自虚拟网络的指定 IP 地址或子网的流量。

使用 Azure CLI

使用 az eventhubs namespace network-rule-set 添加、列出、更新和删除命令来管理事件中心命名空间的 IP 防火墙规则。

使用 Azure PowerShell

使用 Set-AzEventHubNetworkRuleSet cmdlet 添加一个或多个 IP 防火墙规则。 文章中的一个示例:

$ipRule1 = New-AzEventHubIPRuleConfig -IPMask 2.2.2.2 -Action Allow

$ipRule2 = New-AzEventHubIPRuleConfig -IPMask 3.3.3.3 -Action Allow

$virtualNetworkRule1 = New-AzEventHubVirtualNetworkRuleConfig -SubnetId '/subscriptions/subscriptionId/resourcegroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVirtualNetwork/subnets/default'

$networkRuleSet = Get-AzEventHubNetworkRuleSet -ResourceGroupName myResourceGroup -NamespaceName myNamespace

$networkRuleSet.IPRule += $ipRule1

$networkRuleSet.IPRule += $ipRule2

$networkRuleSet.VirtualNetworkRule += $virtualNetworkRule1

Set-AzEventHubNetworkRuleSet -ResourceGroupName myResourceGroup -NamespaceName myNamespace -IPRule $ipRule1,$ipRule2 -VirtualNetworkRule $virtualNetworkRule1,$virtualNetworkRule2,$virtualNetworkRule3

默认操作和公用网络访问

REST API

API 为 2021-01-01-preview 版本及更早版本时,defaultAction 属性的默认值为 Deny。 但是,除非已设置 IP 筛选器或虚拟网络规则,否则不会强制实施拒绝规则。 即,如果没有任何 IP 筛选器或虚拟网络规则,系统会将该属性值视为 Allow。

从 2021-06-01-preview 及之后的 API 版本开始,defaultAction 属性的默认值为 Allow,以准确反映服务端强制要求。 如果将默认操作设置为 Deny,则系统会强制执行 IP 筛选器和虚拟网络规则。 如果将默认操作设置为 Allow,则系统不会强制执行 IP 筛选器和虚拟网络规则。 关闭这些规则并重新打开后,服务会记住这些规则。

2021-06-01-preview 及之后的 API 版本还引入了一个名为 publicNetworkAccess 的新属性。 如果将其设置为 Disabled,则操作仅限于专用链接。 如果将其设置为 Enabled,则可通过公共 Internet 执行操作。

有关这些属性的详细信息,请参阅创建或更新网络规则集和创建或更新专用终结点连接。

注意

以上设置都不会绕过通过 SAS 或 Microsoft Entra 身份验证对声明进行的验证。 身份验证检查始终在服务验证由 defaultAction、publicNetworkAccess、privateEndpointConnections 设置配置的网络检查后运行。

Azure 门户

Azure 门户始终使用最新的 API 版本来获取和设置属性。 如果已使用 2021-01-01-preview 及更早版本配置了命名空间,已将 defaultAction 设置为 Deny,并且指定了零个 IP 筛选器和虚拟网络规则,则门户之前应已在命名空间的“网络”页上勾选“所选网络”。 现在,Azure 门户将检查“所有网络”选项。

后续步骤

若要限制事件中心到 Azure 虚拟网络的访问,请参阅以下链接: