你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

使用事件时间线跟踪网络和传感器活动

Microsoft Defender for IoT 传感器检测到的活动会记录在事件时间线中。 活动包括警报和警报管理操作、网络事件以及用户操作(例如用户登录或用户删除)。

OT 传感器的事件时间线提供了所有网络活动的按时间顺序排列的视图和上下文,以帮助确定事件的因果关系。 使用时间线视图可以轻松地从网络事件中提取信息,并更有效地分析网络上观察到的警报和事件。 事件时间线视图能够存储大量数据,对于安全团队来说,可以成为执行调查并更深入地了解网络活动的宝贵资源。

在调查期间使用事件时间线来了解和分析攻击或事件之前和之后的事件链。 同一时间线上多个与安全相关的事件的集中视图有助于识别模式和相关性,并使安全团队能够快速评估事件的影响并做出相应的响应。

有关详细信息,请参阅:

权限

在执行本文中所述的过程之前,请确保你有权以管理员或安全分析师角色的身份访问 OT 传感器。 有关详细信息,请参阅使用 Defender for IoT 进行 OT 监视的本地用户和角色。

查看事件时间线

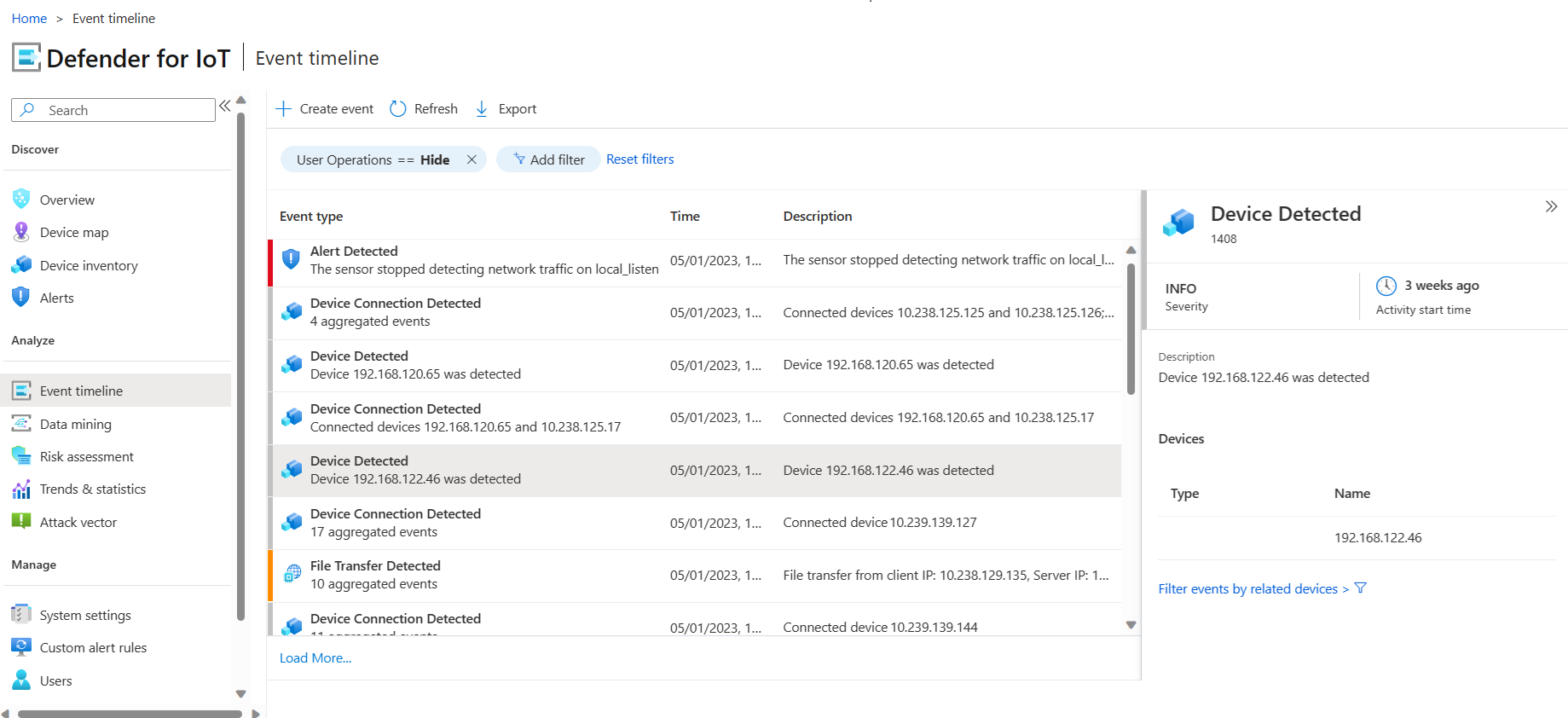

登录到传感器控制台,然后从左侧菜单中选择“事件时间线”。

查看并根据需要筛选事件。

选择一个事件行可在右侧窗格中查看事件详细信息,在这里还可以进行筛选以查看相关设备的事件。 默认情况下,“用户操作”筛选器处于打开状态,你可以根据需要选择隐藏或显示用户事件。

例如:

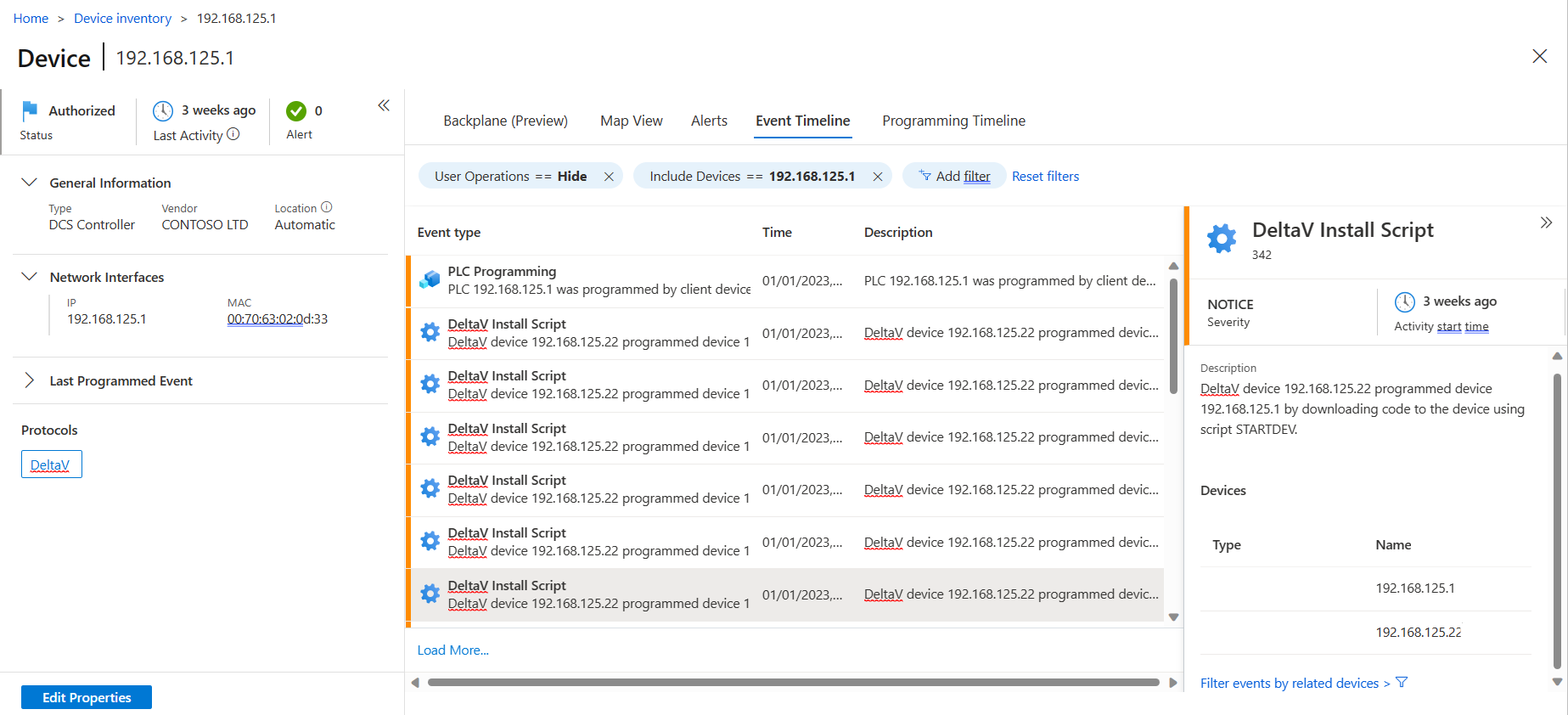

还可以从“设备清单”查看特定设备的事件时间线。

若要查看特定设备的事件时间线,请执行以下操作:

在传感器控制台中,转到“设备清单”。

选择特定设备以打开设备详细信息窗格,然后选择“查看完整详细信息”以打开设备属性页。

选择“事件时间线”选项卡,查看与此设备关联的所有事件,并根据需要筛选事件。

例如:

筛选时间线上的事件

在事件时间线页上,选择“添加筛选器”以指定显示的事件。

选择筛选器“类型”。 使用以下任一选项来筛选显示的设备:

类型 说明 用户操作 此筛选器默认处于打开状态,可选择显示或隐藏用户操作事件。 日期 搜索特定日期范围内的事件。 设备组 按设备映射中定义的组筛选特定设备。 事件严重级别 显示“仅警报”、“警报和通知”或“所有事件”。 排除设备 搜索并筛选要排除的设备。 包含设备 搜索并筛选要包含的设备。 排除事件类型 搜索并筛选要排除的特定事件类型。 包括事件类型 搜索并筛选要包括的特定事件类型。 关键字 按特定关键字筛选事件。 选择“应用”以设置筛选器。

将事件时间线导出到 CSV

可以将事件时间线导出到 CSV 文件,导出的数据取决于导出时应用的任何筛选器。

若要导出事件时间线,请执行以下操作:

在“事件时间线”页上,从顶部菜单中选择“导出”,将事件时间线导出到 CSV 文件。

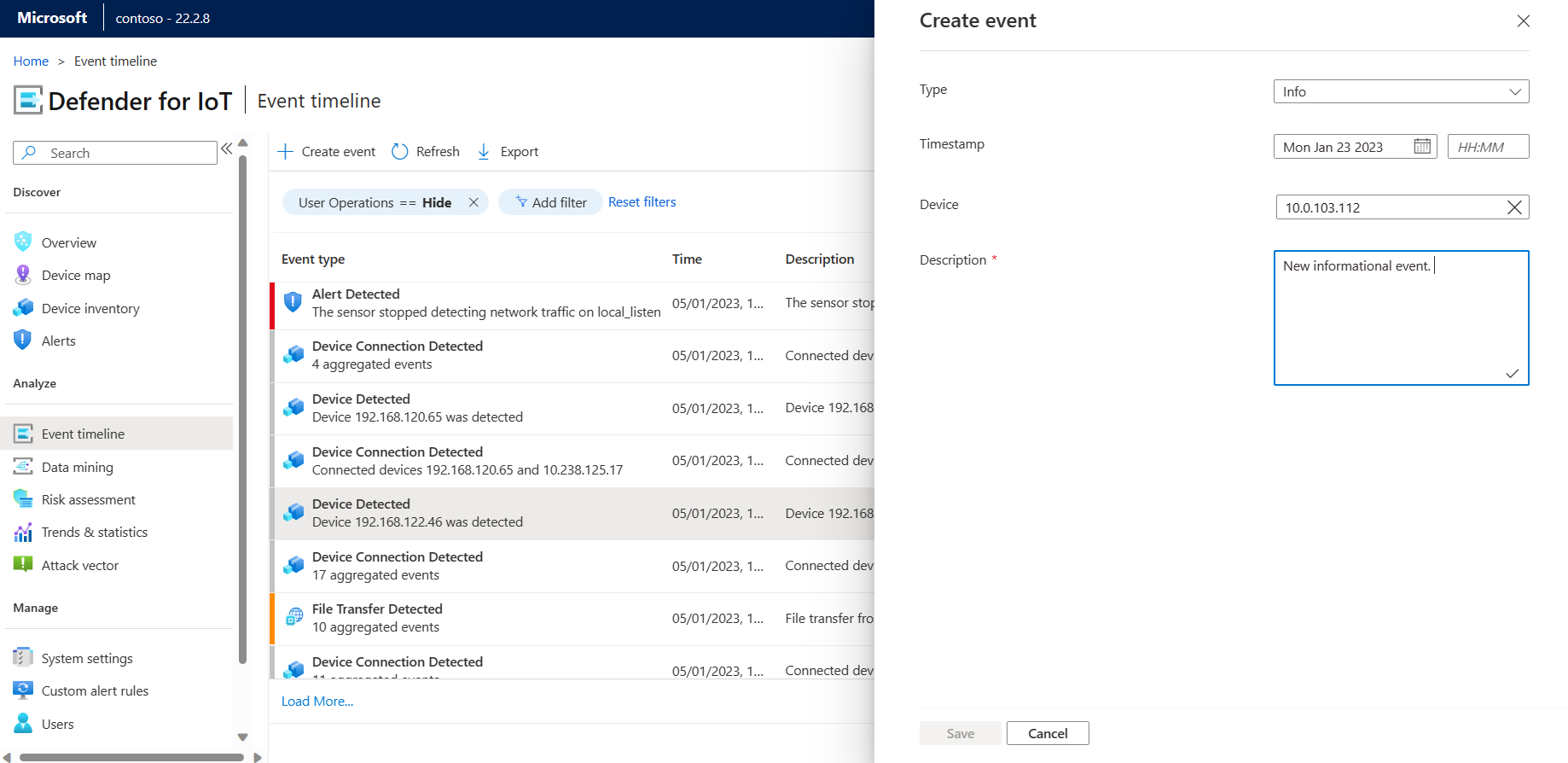

创建活动

除了查看传感器已检测到的事件之外,还可以将事件手动添加到时间线。 如果外部系统事件影响网络,并且你想要将其记录在时间线上,则此流程很有用。

在“事件时间线”页上,选择“创建事件”。

在“创建事件”对话框中,添加以下事件详细信息:

Type。 指定事件类型(信息、通知或警报)。

Timestamp。 设置事件的日期和时间。

设备。 选择事件应连接到的设备。

说明。 提供事件的说明。

选择“保存”,将事件添加到时间线。

例如:

事件时间线容量

事件时间线中可存储的数据量取决于各种因素,例如网络大小、事件频率和传感器的存储容量。 存储在事件时间线中的数据可以包括有关网络流量、安全事件和其他相关数据点的信息。

事件时间线中显示的最大事件数取决于传感器安装期间选择的硬件配置文件。 每个硬件配置文件具有最大事件容量。 有关每个硬件配置文件的最大事件容量的详细信息,请参阅 OT 事件时间线保留。

后续步骤

有关详细信息,请参阅: