你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Azure 上的机密容器

机密容器提供一组特性和功能,用于进一步保护标准容器工作负载,以实现更高的数据安全性、数据隐私和运行时代码完整性的目标。 机密容器在硬件支持的受信任执行环境 (TEE) 中运行,提供数据完整性、数据机密性和代码完整性等内在功能。 Azure 通过不同的机密容器服务选项提供功能组合,如下所述。

好处

Azure 上的机密容器在基于 enclave 的 TEE 或基于 VM 的 TEE 环境中运行。 这两种部署模型都有助于通过基于硬件的保障实现高隔离和内存加密。 机密计算可以通过加密保护内存空间,帮助你在 Azure 云中实现零信任部署安全状况。

以下是机密容器的品质:

- 允许在 TEE 中运行没有代码更改的现有标准容器映像(直接迁移)

- 能够扩展/生成新的具有机密计算意识的应用程序

- 允许远程质询运行时环境来获取加密证明,该证明会指出根据安全处理器的报告启动了哪个组件

- 使用基于硬件的机密计算产品/服务,在云环境中提供可靠的数据机密性、代码完整性和数据完整性保证

- 帮助将容器与其他容器组/Pod 以及 VM 节点 OS 内核隔离开来

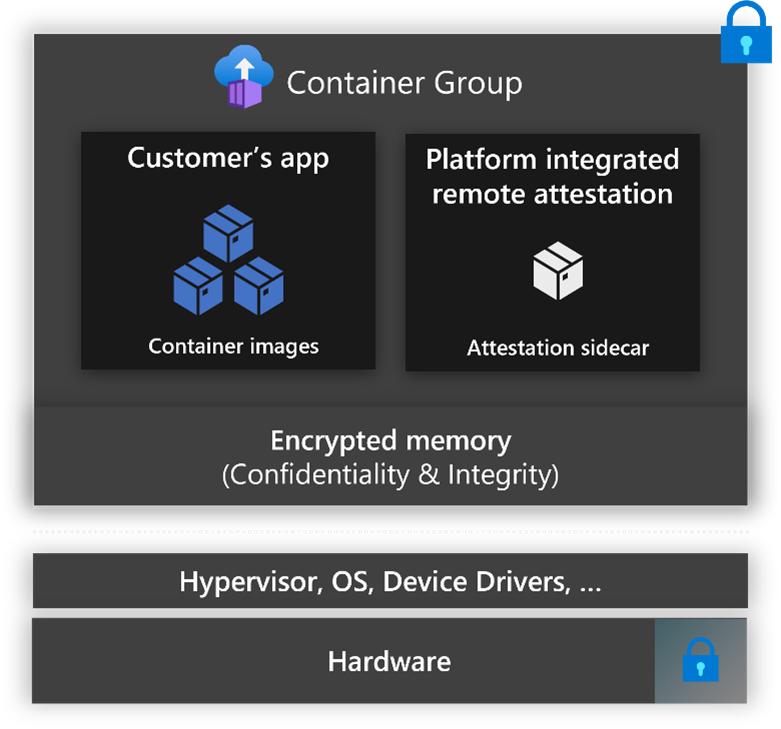

Azure 容器实例 (ACI) 上的 VM 隔离机密容器

使用 ACI 上的机密容器,可以在 Azure 本地快速轻松地部署容器,同时,得益于具备机密计算功能的 AMD EPYC™ 处理器,可以保护正在使用的数据和代码。 这是因为,你的容器在基于硬件且经过证明的受信任执行环境 (TEE) 中运行,且无需采用专业的编程模型,也不会产生基础结构管理开销。 借助此次推出的产品,你将获得:

- 完整的来宾证明,反映了在受信任计算基 (TCB) 中运行的所有硬件和软件组件的加密度量。

- 用于生成将在受信任执行环境中强制实施的策略的工具。

- 用于安全密钥发布和加密文件系统的开源挎斗容器。

通过 OSS 或合作伙伴软件的 Intel SGX enclave 中的机密容器

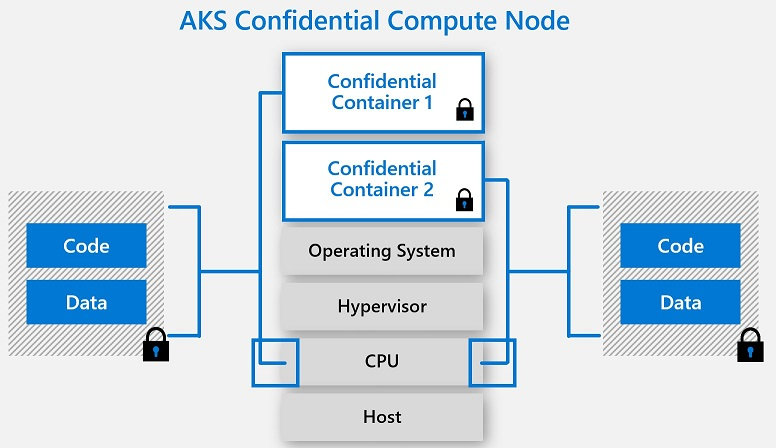

Azure Kubernetes 服务 (AKS) 支持将 Intel SGX 机密计算 VM 节点添加为群集中的代理池。 利用这些节点,可以在基于硬件的 TEE 中运行敏感工作负载。 TEE 允许容器中的用户级代码分配内存的专用区域,以便直接通过 CPU 执行代码。 这些直接通过 CPU 执行的专用内存区域称为 enclave。 Enclave 有助于保护数据机密性、数据完整性和代码完整性,使其不受在相同节点上运行的其他进程以及 Azure 运算符的影响。 Intel SGX 执行模型还删除了来宾 OS、主机 OS 和虚拟机监控程序中间层,从而减攻击面。 节点中基于每个容器的硬件独立执行模型允许应用程序直接在 CPU 中执行,同时使每个容器的特殊内存块保持加密。 带有机密容器的机密计算节点是对零信任安全性计划和深层防御容器策略的极佳补充。 在此处了解有关此功能的详细信息

是否有任何问题?

如果对容器产品/服务有疑问,请联系 acconaks@microsoft.com。