你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

在 vWAN 中为 Azure VMware 解决方案配置站点到站点 VPN

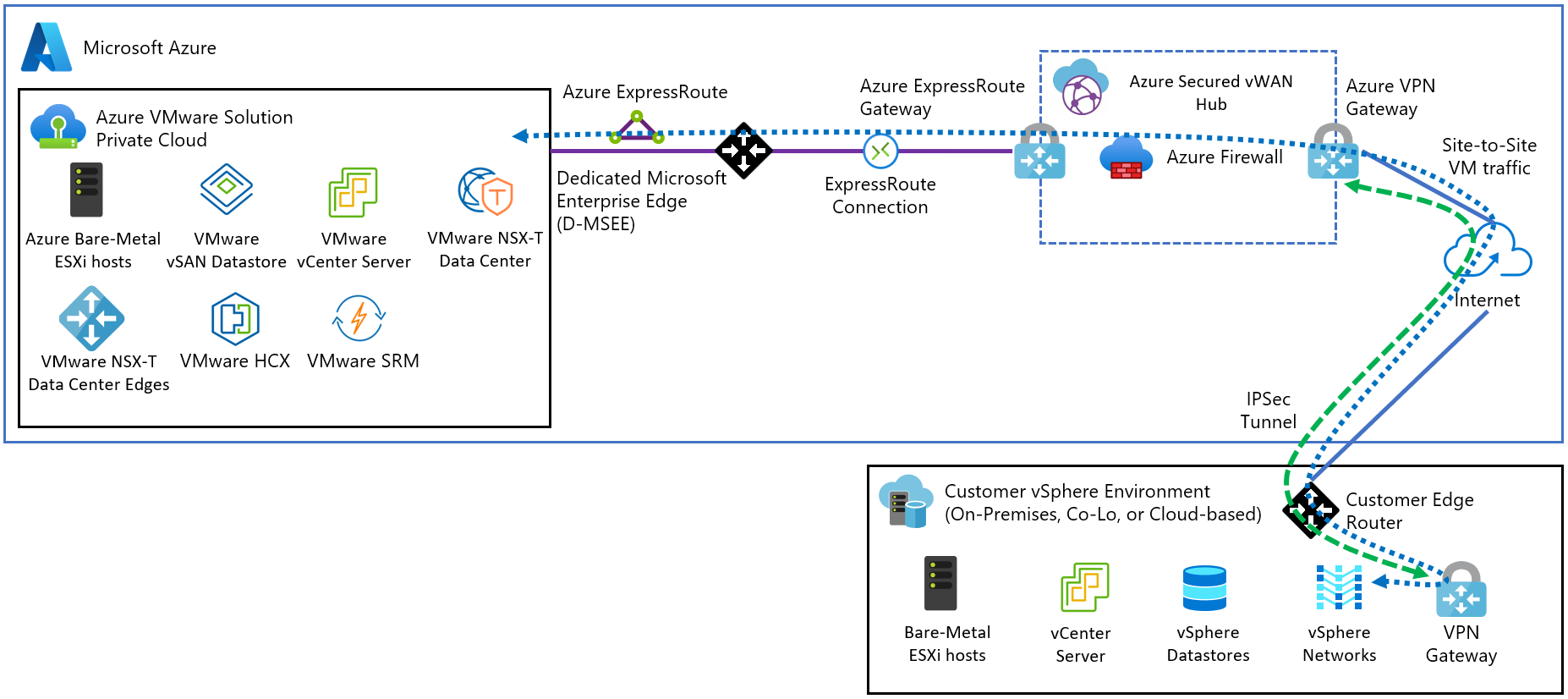

在本文中,了解如何建立一个在 Microsoft Azure 虚拟 WAN 中心终止的 VPN(IPsec IKEv1 和 IKEv2)站点到站点隧道。 中心包含 Azure VMware 解决方案 ExpressRoute 网关和站点到站点 VPN 网关。 该中心将本地 VPN 设备与 Azure VMware 解决方案终结点相连接。

先决条件

必须在本地 VPN 设备上终止面向公众的 IP 地址。

创建 Azure 虚拟 WAN

在门户中的“搜索资源”栏中,在搜索框中键入“虚拟 WAN”,然后选择 Enter 。

从结果中选择“虚拟 WAN”。 在“虚拟 WAN”页面上,选择“+ 创建”以打开“创建 WAN”页面 。

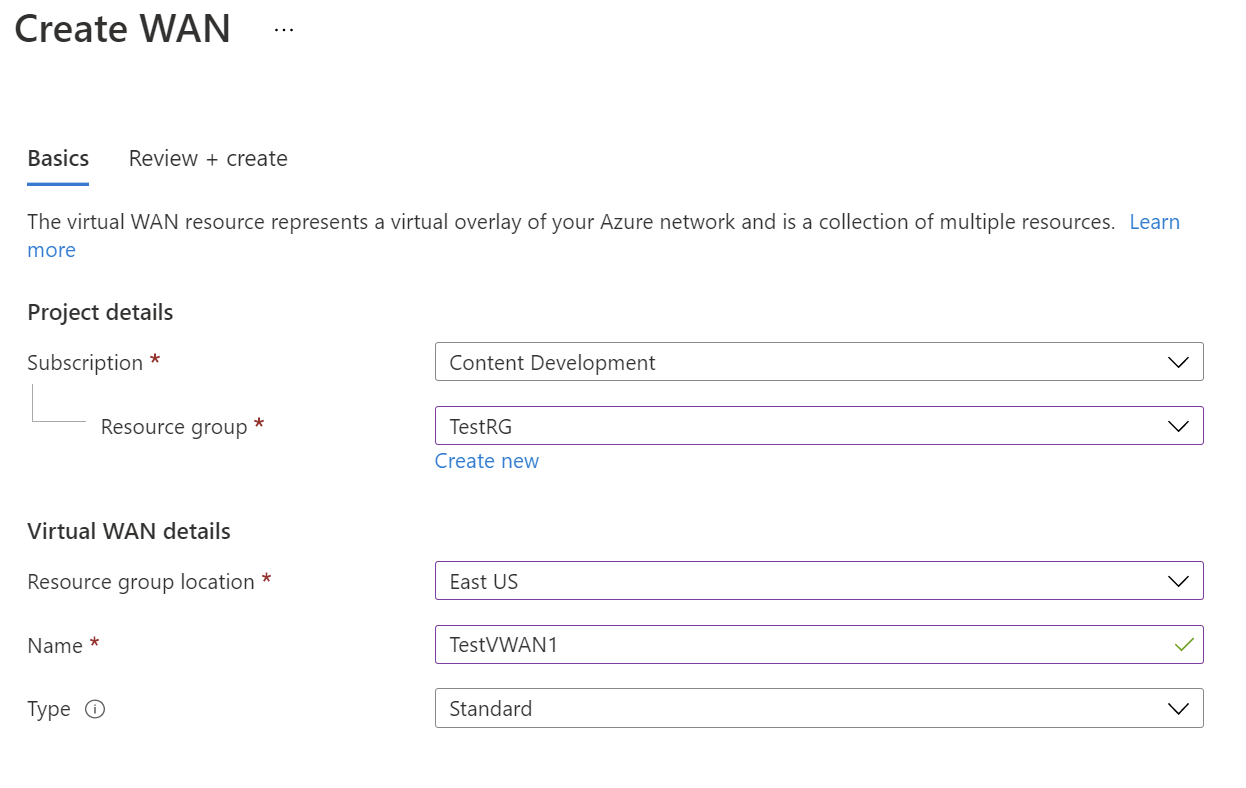

在“创建 WAN”页的“基本信息”选项卡上,填写以下字段 。 修改示例值以应用于你的环境。

- 订阅:选择要使用的订阅。

- 资源组:新建资源组或使用现有的资源组。

- 资源组位置:从下拉列表中选择资源位置。 WAN 是一个全局资源,不会驻留在某个特定区域。 但是,必须选择一个区域才能管理和查找所创建的 WAN 资源。

- 名称:键入要用于称呼虚拟 WAN 的名称。

- 类型:基本或标准。 选择“标准”。 如果选择“基本”,请了解基本虚拟 WAN 只能包含基本中心。 基本中心只能用于站点到站点连接。

填写完字段后,在页面底部,选择“查看 + 创建”。

验证通过后,单击“创建”以创建虚拟 WAN。

创建虚拟中心

虚拟中心是 Azure 虚拟 WAN 创建和使用的虚拟网络。 这是区域中虚拟 WAN 网络的核心。 它可以包含站点到站点和 ExpressRoute 的网关。

提示

还可以在现有中心创建网关。

转到你创建的虚拟 WAN。 在虚拟 WAN 页左侧窗格上的“连接性”下,选择“中心”。

在“中心”页上,选择“+ 新建中心”以打开“创建虚拟中心”页 。

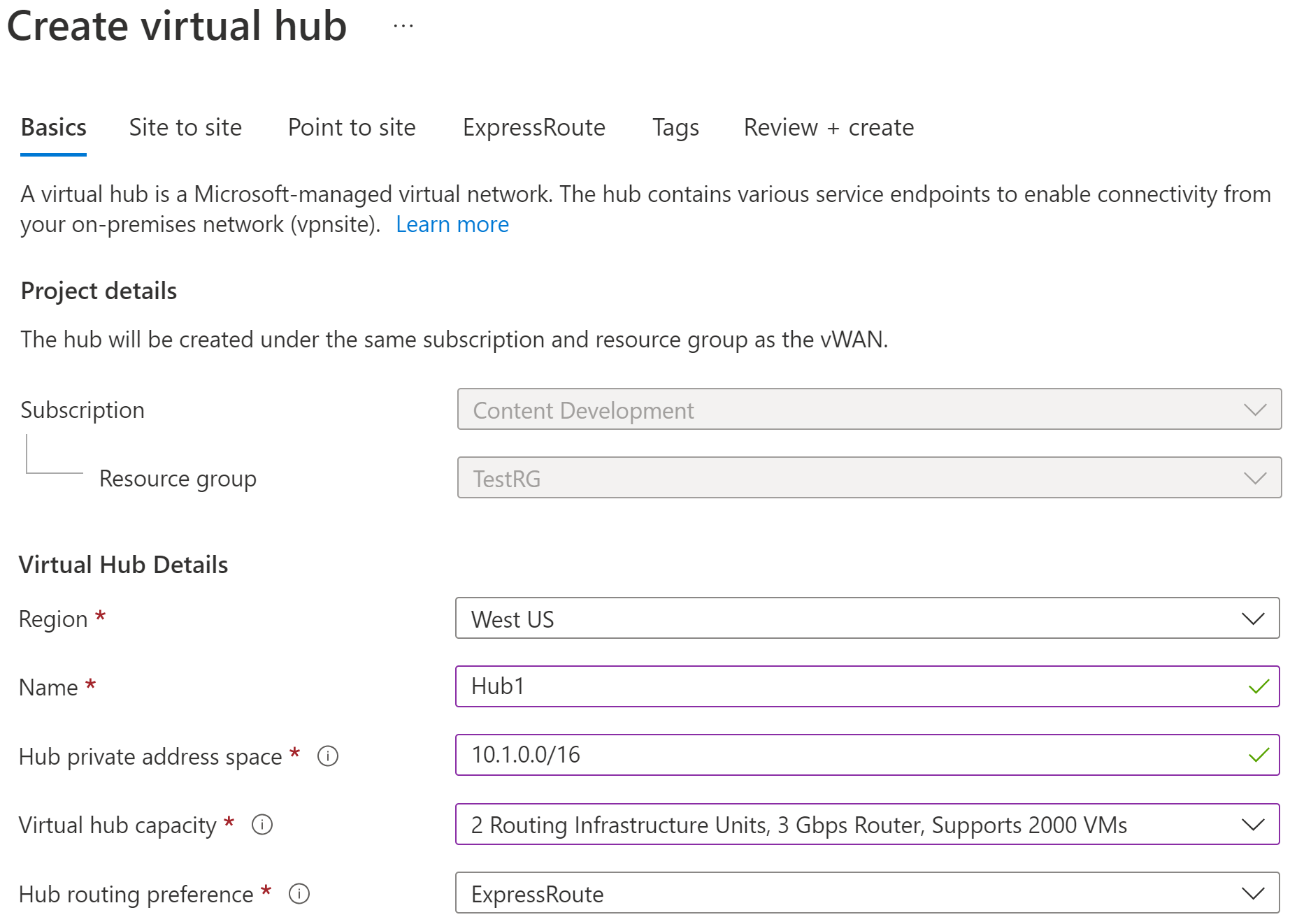

在“创建虚拟中心”页上的“基本”选项卡上,请填写以下字段 :

创建 VPN 网关

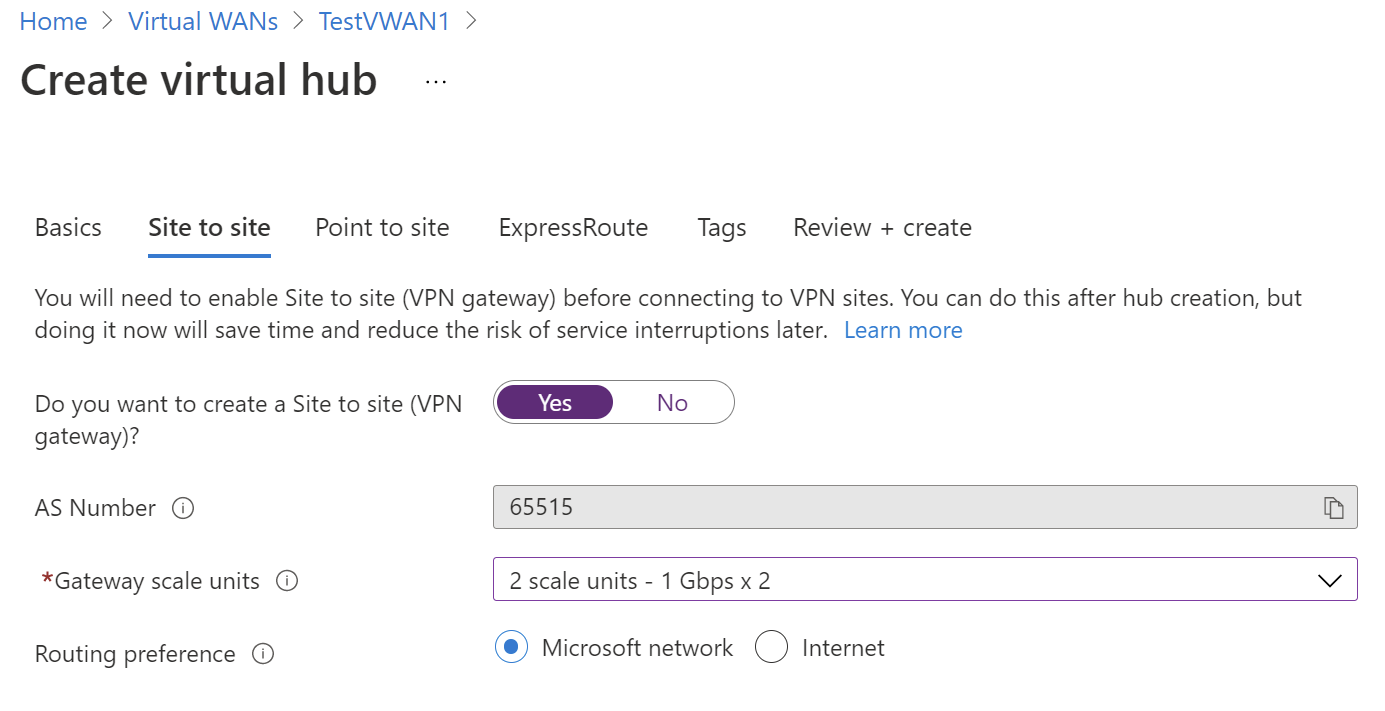

在“创建虚拟中心”页上,单击“站点到站点”以打开“站点到站点”选项卡。

在“站点到站点”选项卡上填写以下字段:

选择“是”以创建站点到站点 VPN。

AS 编号:“AS 编号”字段不可编辑。

网关缩放单元:从下拉列表中选择“网关缩放单元”值 。 缩放单元允许选择在虚拟中心内创建的、要将站点连接到的 VPN 网关的聚合吞吐量。

如果选择 1 个 500 Mbps 的缩放单元,则表示会创建两个实例以实现冗余,每个实例的最大吞吐量为 500 Mbps。 例如,如果你有 5 个分支,每个分支执行 10 Mbps 的 IO,则前端的聚合吞吐量需要达到 50 Mbps。 应在评估支持中心的分支数量所需的容量后,再规划 Azure VPN 网关的聚合容量。

路由首选项:通过 Azure 路由首选项可选择流量在 Azure 和 Internet 之间的路由方式。 可以选择通过 Microsoft 网络或通过 ISP 网络(公共 Internet)来路由流量。 这些选项也分别称为“冷土豆路由”和“热土豆路由”。

虚拟 WAN 中的公共 IP 地址由服务基于所选路由选项分配。 有关通过 Microsoft 网络或 ISP 设置路由首选项的详细信息,请参阅路由首选项。

选择“查看 + 创建”以进行验证。

选择“创建”以创建中心和网关。 此步骤可能最多需要 30 分钟。 30 分钟后,“刷新”以在“中心”页上查看该中心 。 选择“转到资源”导航到资源。

创建站点到站点 VPN

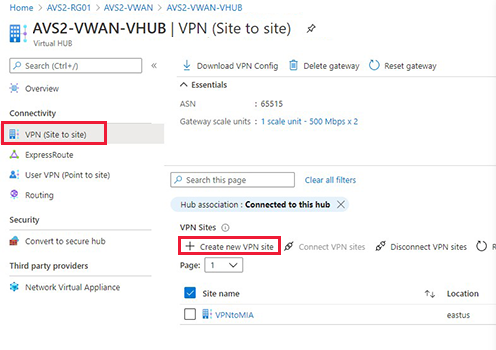

在 Azure 门户选择先前创建的虚拟 WAN。

在虚拟中心的“概述”选择“连接性”>“VPN(站点对站点)”>“创建新 VPN 站点”。

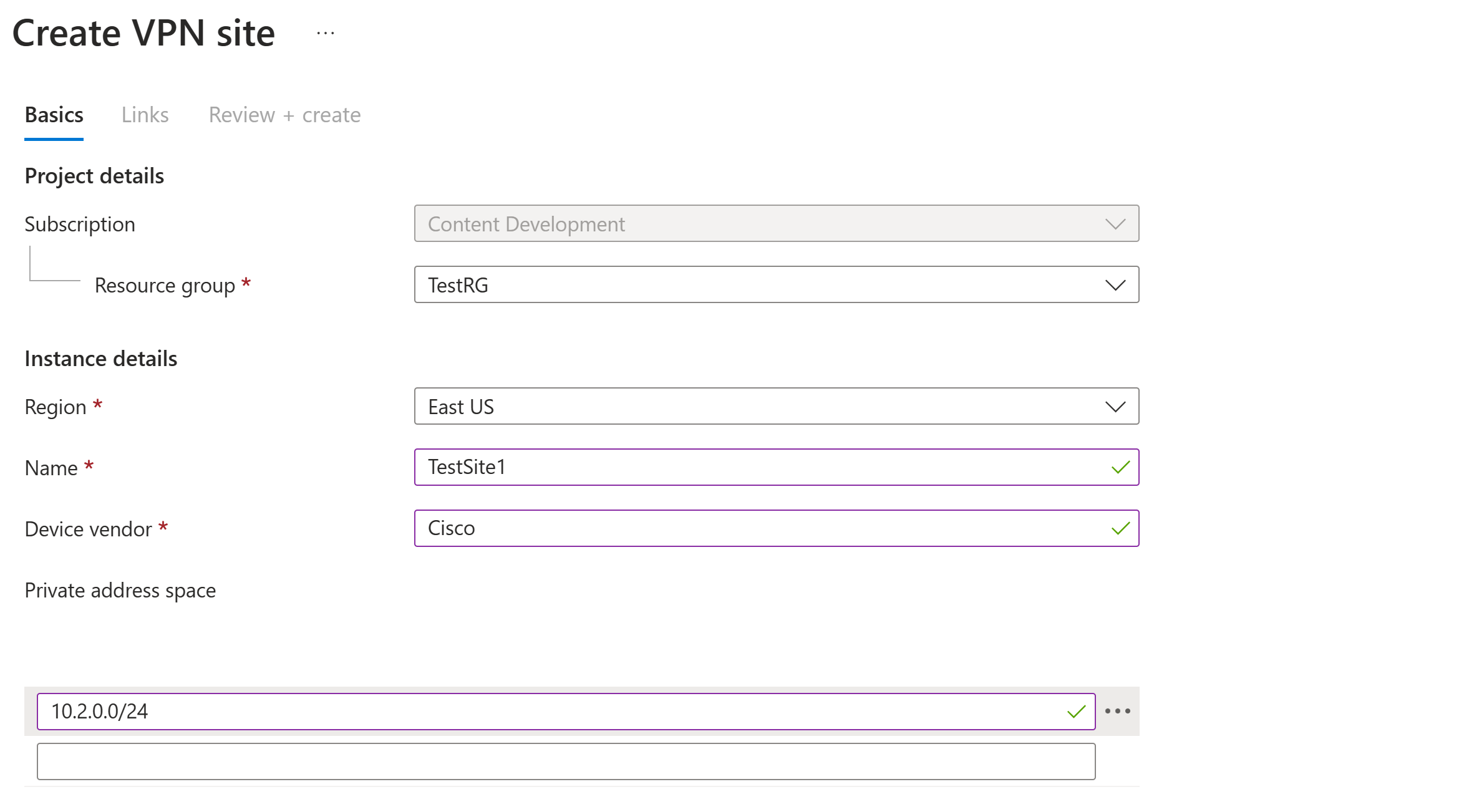

在“基本信息”选项卡输入必填字段。

区域 - 之前称为位置。 这是要在其中创建此站点资源的位置。

名称 - 本地站点的名称。

设备供应商 - VPN 设备供应商的名称(例如 Citrix、Cisco 或 Barracuda). 这有助于 Azure 团队更好地了解你的环境,以便将来添加更多的可用优化选项,或帮助你进行故障排除。

专用地址空间 - 位于本地站点的 CIDR IP 地址空间。 发往此地址空间的流量将路由到本地站点。 仅当没有为站点启用 BGP 时,才需要 CIDR 块。

注意

如果在创建站点后编辑地址空间(例如,添加额外的地址空间),则在重新创建组件时,可能需要 8-10 分钟来更新有效路由。

选择“链路”以在分支添加物理链路的信息。 如果有虚拟 WAN 合作伙伴 CPE 设备,请检查该设备,查看是否将此信息作为从其系统设置的分支信息上传的一部分与 Azure 进行交换。

指定链接和提供程序名称可以区分最终可作为中心一部分创建的任意数量的网关。 BGP 和自治系统编号 (ASN) 在组织中必须唯一。 BGP 可确保 Azure VMware 解决方案和本地服务器在隧道中播发路由。 如果禁用,则必须手动维护需要播发的子网。 如果缺少子网,HCX 将无法形成服务网格。

重要

默认情况下,Azure 会将 GatewaySubnet 前缀范围内的一个专用 IP 地址自动分配为 Azure VPN 网关上的 Azure BGP IP 地址。 如果本地 VPN 设备使用 APIPA 地址(169.254.0.1 到169.254.255.254)作为 BGP IP,则需要一个自定义 Azure APIPA BGP 地址。 Azure VPN 网关会选择自定义 APIPA 地址的前提是,相应的本地网络网关资源(本地网络)将 APIPA 地址作为 BGP 对等节点 IP。 如果本地网络网关使用常规 IP 地址(而不是 APIPA),则 Azure VPN 网关会恢复使用 GatewaySubnet 范围内的专用 IP 地址。

选择“查看 + 创建”。

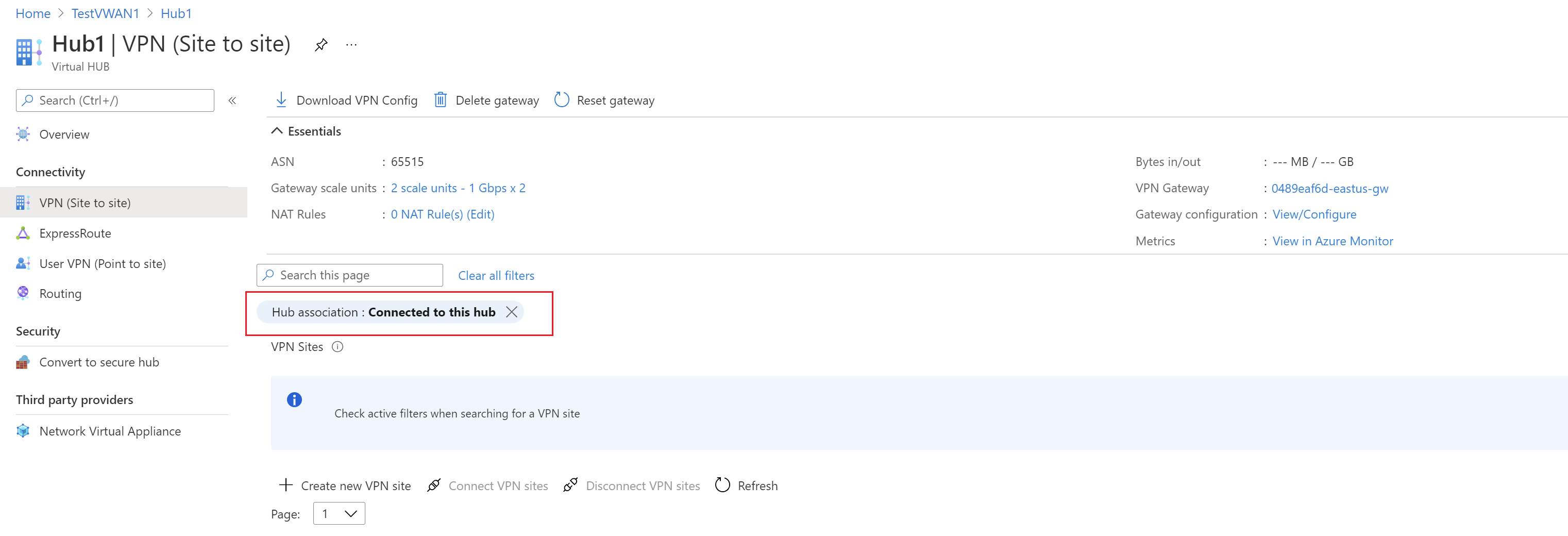

导航到所需的虚拟中心,然后取消选择“中心关联”,将 VPN 站点连接到中心。

(可选)创建基于策略的 VPN 站点到站点隧道

重要

该步骤为可选项,仅适用于基于策略的 VPN。

基于策略的 VPN 设置需要指定本地和 Azure VMware 解决方案网络,包括中心范围。 这些范围指定基于策略的 VPN 隧道本地终结点的加密域。 Azure VMware 解决方案端只要求启用基于策略的流量选择器指示器。

在 Azure 门户中转到你的虚拟 WAN 中心站点,然后在“连接”下,选择“VPN (站点到站点)”。

选择要为其设置自定义 IPsec 策略的 VPN 站点。

选择你的 VPN 站点名称,选择最右侧的“更多”(...),然后选择“编辑 VPN 连接”。

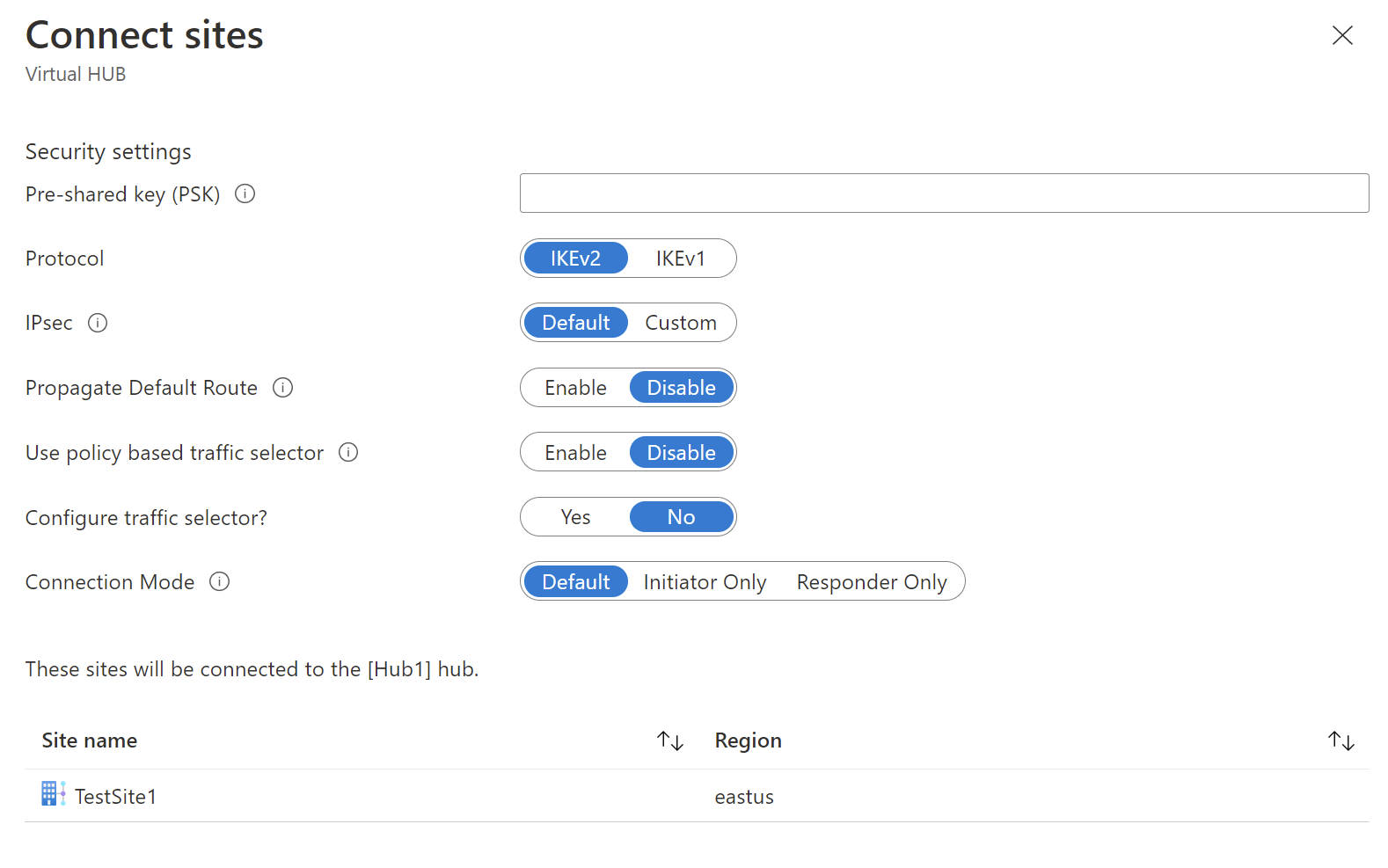

对于“Internet 协议安全性”(IPSec),请选择“自定义”。

对于“使用基于策略的流量选择器”,请选择“启用”。

指定“IKE 阶段 1”和“IKE 阶段 2 (ipsec)”的详细信息。

将 IPsec 设置从默认设置更改为自定义设置,然后自定义 IPsec 策略。 再选择“保存” 。

流量选择器或属于基于策略的加密域的子网应是:

虚拟 WAN 中心

/24Azure VMware 解决方案私有云

/22已连接的 Azure 虚拟网络(如果存在)

将 VPN 站点连接到中心

选择你的 VPN 站点名称,然后选择“连接 VPN 站点”。

在“预共享密钥”字段中,输入先前为本地终结点定义的密钥。

提示

如果先前未定义密钥,可将此字段留空。 系统将自动为你生成密钥。

如果要在中心部署防火墙并将其作为下一个跃点,请将“传播默认路由”设置为“启用”。

启用后,如果在中心部署防火墙时中心已学习默认路由或其他连接的站点已强制启用隧道,才会将虚拟 WAN 中心传播到连接。 默认路由不源自虚拟 WAN 中心。

选择“连接” 。 几分钟后该站点会显示连接和连接状态。

连接状态:将 VPN 站点连接到 Azure 中心 VPN 网关的连接的 Azure 资源的状态。 控制平面操作成功后,Azure VPN 网关和本地 VPN 设备会建立连接。

连接状态:中心和 VPN 站点中 Azure VPN 网关之间的实际连接(数据路径)状态。 可以显示以下任一状态:

- 未知:如果后端系统正在转换到另一状态,则通常会显示此状态。

- 正在连接:Azure VPN 网关正在尝试连接实际的本地 VPN 站点。

- 已连接:Azure VPN 网关和本地 VPN 站点之间已建立连接。

- 已断开连接:如果出于任何原因断开连接(在本地或 Azure 中),则通常会显示此状态

下载 VPN 配置文件,并将其应用于本地终结点。

在“VPN (站点到站点)”页上顶部附近,选择“下载 VPN 配置”。Azure 会在资源组“microsoft-network-[location]”中创建一个存储帐户,其中,location 是 WAN 的位置。 将配置应用到 VPN 设备后,可以删除此存储帐户。

创建后,选择相应的链接下载该文件。

将配置应用到本地 VPN 设备。

有关服务配置文件的详细信息,请参阅关于 VPN 设备服务配置文件。

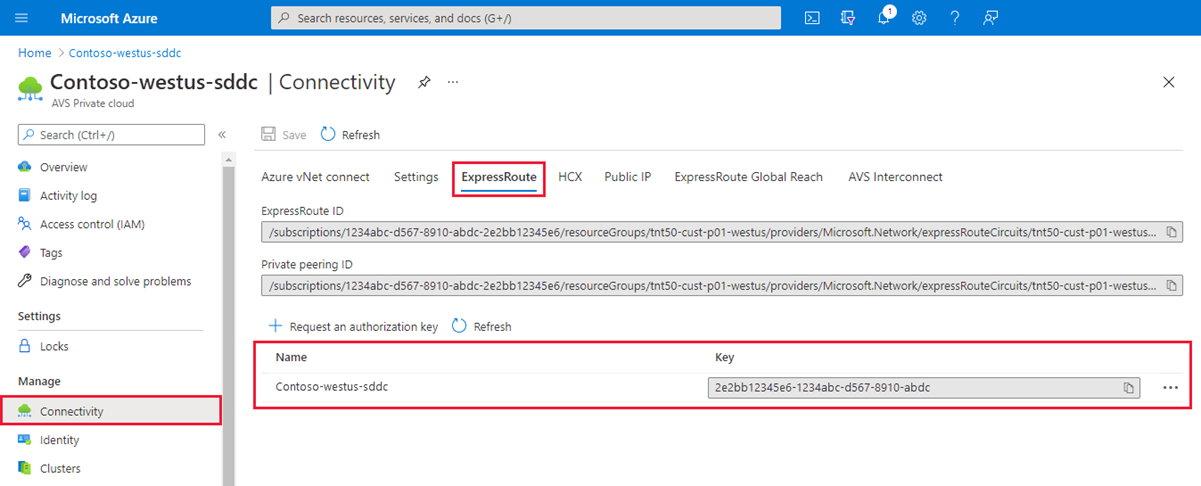

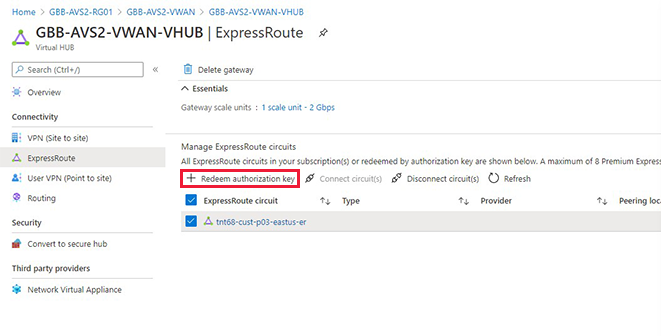

在虚拟 WAN 中心修补 Azure VMware 解决方案 ExpressRoute。

重要

必须先创建私有云才能修补平台。

重要

还必须将 ExpressRoute 网关配置为虚拟 WAN 中心的一部分。

将 Azure VMware 解决方案和 VPN 网关一起链接到虚拟 WAN 中心内。 使用上一步的授权密钥和 ExpressRoute ID(对等线路 URI)。

选择 ExpressRoute 网关,然后选择“兑换授权密钥”。

将授权密钥粘贴到“授权密钥”字段。

将 ExpressRoute ID 粘贴到“对等线路 URI”字段。

选择“自动将此 ExpressRoute 线路与中心相关联”复选框。

选择“添加”以建立链接。

通过创建一个 NSX-T 数据中心段并在网络中预配一个 VM 来测试连接。 对本地终结点和 Azure VMware 解决方案终结点执行 Ping 操作。

注意

等待大约 5 分钟,然后再测试 ExpressRoute 线路后面的客户端(例如,先前创建的 VNet 中的 VM)的连接性。