在 Azure 本地版本 23H2 上的虚拟机上使用默认网络访问策略

适用于:Azure 本地版本 23H2

适用于:Windows Server 2025

本文介绍如何启用默认网络访问策略并将其分配给虚拟机(VM)。

默认网络策略可用于保护从外部未经授权的攻击中运行的虚拟机。 这些策略阻止对虚拟机的所有入站访问(所要启用的指定管理端口除外),同时允许所有出站访问。 使用这些策略来确保工作负荷 VM 只能访问所需的资产,从而使威胁难以横向传播。

注意

在此版本中,可以通过 Windows Admin Center 启用和分配默认网络策略。

先决条件

完成以下先决条件以使用网络访问策略:

已在系统上安装 Azure Stack HCI 操作系统版本 23H2 或更高版本。 有关详细信息,请参阅如何 安装 Azure Stack HCI 操作系统版本 23H2。

已安装网络控制器。 网络控制器强制实施默认网络策略。 有关详细信息,请参阅如何安装网络控制器。

有一个要向其应用策略的 VM。 有关详细信息,请参阅如何通过 Windows Admin Center 管理 VM。

你具有管理员权限或等效于系统节点和网络控制器。

你已拥有 Windows Server 2025 或更高版本。 有关详细信息,请参阅 Windows Server 入门。

已安装网络控制器。 网络控制器强制实施默认网络策略。 有关详细信息,请参阅如何安装网络控制器。

有一个要向其应用策略的 VM。 有关详细信息,请参阅如何通过 Windows Admin Center 管理 VM。

你具有管理员权限或等效于系统节点和网络控制器。

将默认网络策略分配到 VM

可以通过两种方式将默认策略附加到 VM:

- 在 VM 创建过程中。 需要将 VM 附加到逻辑网络(传统 VLAN 网络)或 SDN 虚拟网络。

- 在创建 VM 后。

创建并附加网络

根据要将 VM 附加到的网络类型,步骤可能有所不同。

将 VM 附加到物理网络:创建一个或多个逻辑网络用于表示这些物理网络。 逻辑网络只是 Azure 本地可用的一个或多个物理网络的表示形式。 有关详细信息,请参阅如何创建逻辑网络。

将 VM 附加到 SDN 虚拟网络:在创建 VM 之前创建一个虚拟网络。 有关详细信息,请参阅如何创建虚拟网络。

将 VM 附加到逻辑网络

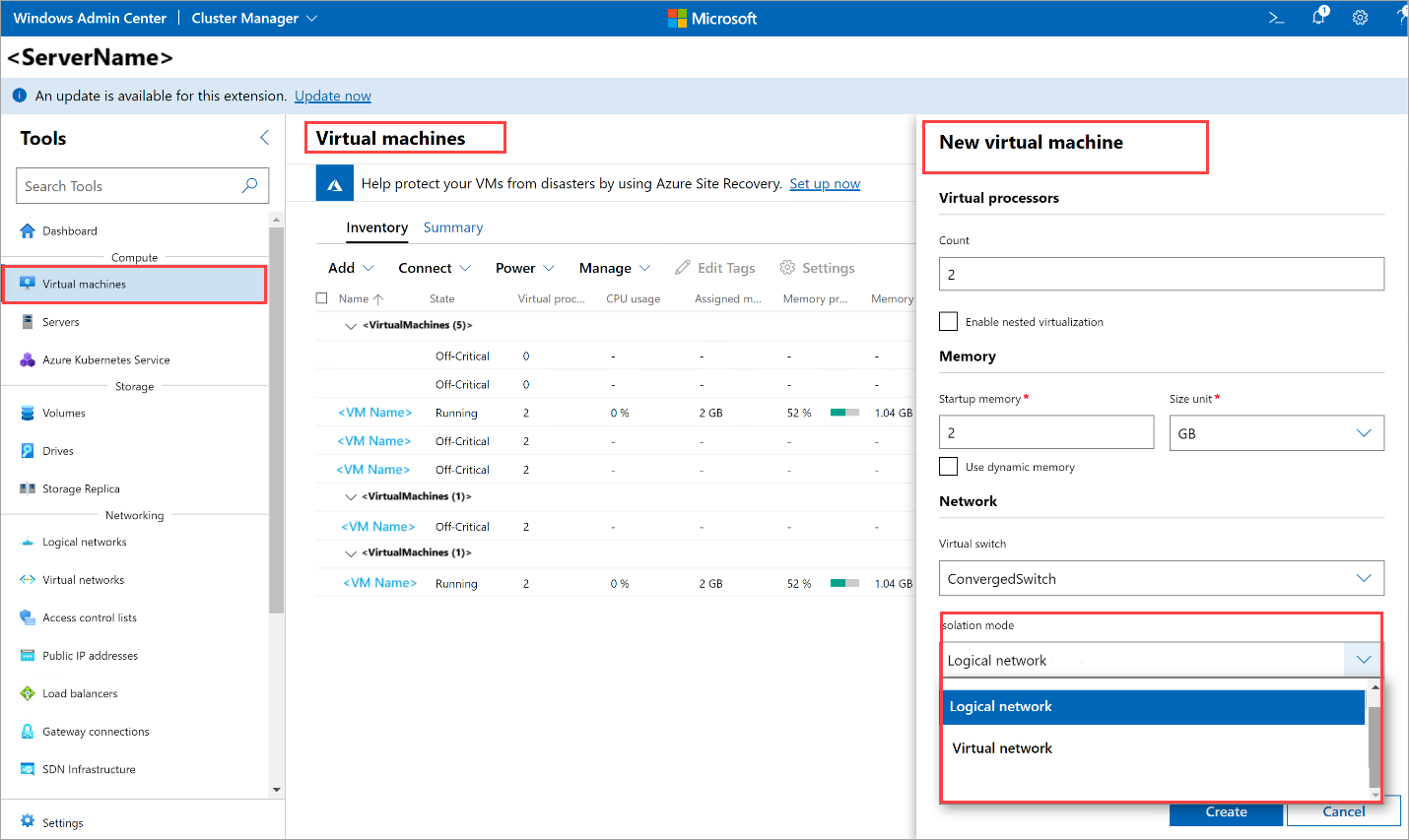

在 Windows Admin Center 中创建逻辑网络后,可以在 Windows Admin Center 中创建 VM 并将其附加到该逻辑网络。 在创建 VM 过程中,请选择“逻辑网络”作为“隔离模式”,选择“逻辑网络”下的适当“逻辑子网”,并为 VM 提供 IP 地址。

注意

与 Azure 本地版本 22H2 不同,不能再使用 Windows Admin Center 将 VM 直接连接到 VLAN。 取而代之的是,必须创建一个表示 VLAN 的逻辑网络,创建包含该 VLAN 的逻辑网络子网,然后将 VM 附加到该逻辑网络子网。

注意

必须创建表示 VLAN 的逻辑网络,使用 VLAN 创建逻辑网络子网,然后将 VM 附加到逻辑网络子网。

下面是一个示例,说明在安装网络控制器时如何将 VM 直接附加到 VLAN。 此示例演示如何将 VM 连接到 VLAN 5:

使用任意名称创建一个逻辑网络。 确保禁用网络虚拟化。

使用任意名称添加一个逻辑子网。 创建子网时提供 VLAN ID (5)。

应用更改。

创建 VM 时,请将其附加到前面创建的逻辑网络和逻辑网络子网。 有关详细信息,请参阅如何创建逻辑网络。

应用默认网络策略

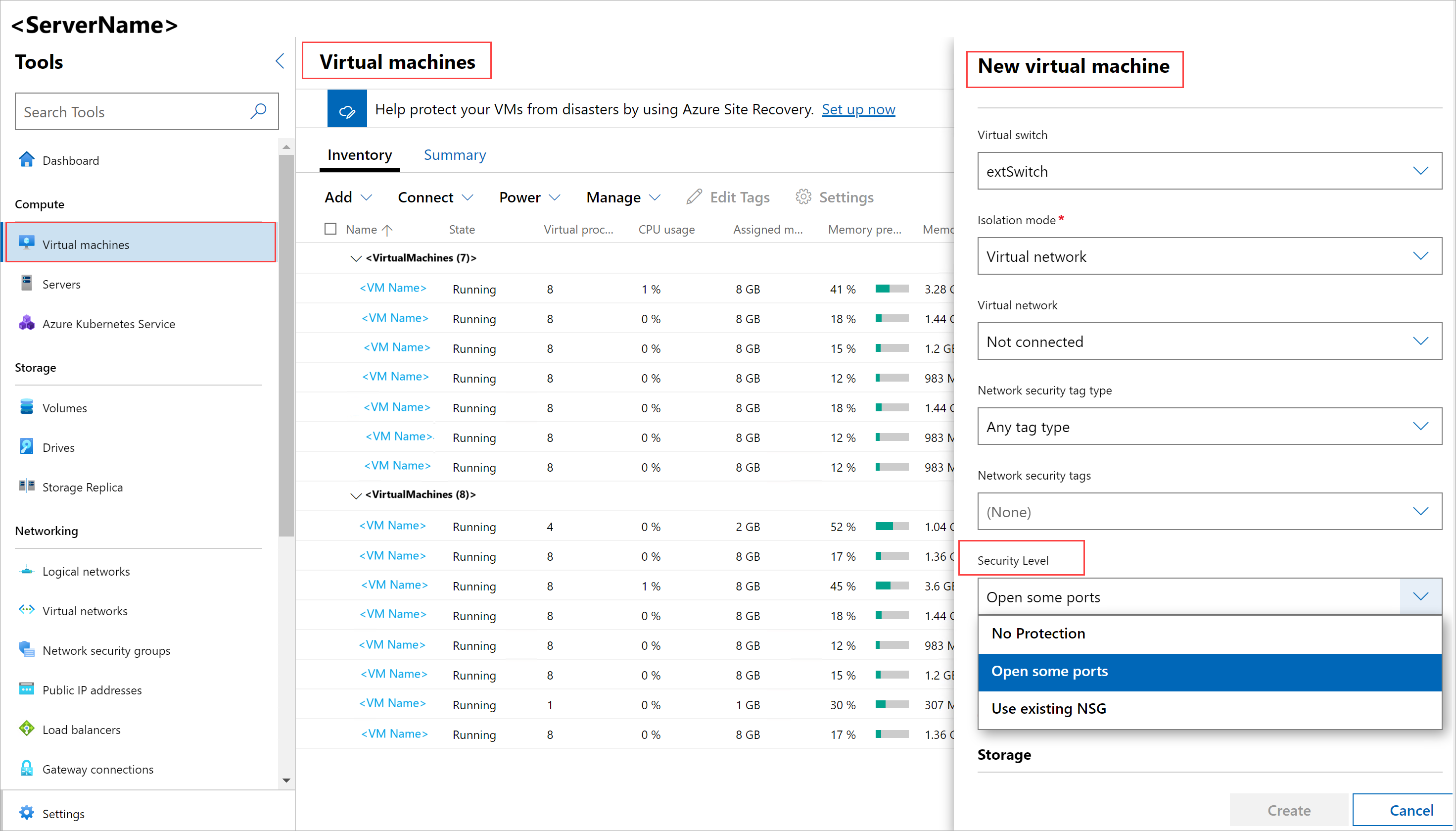

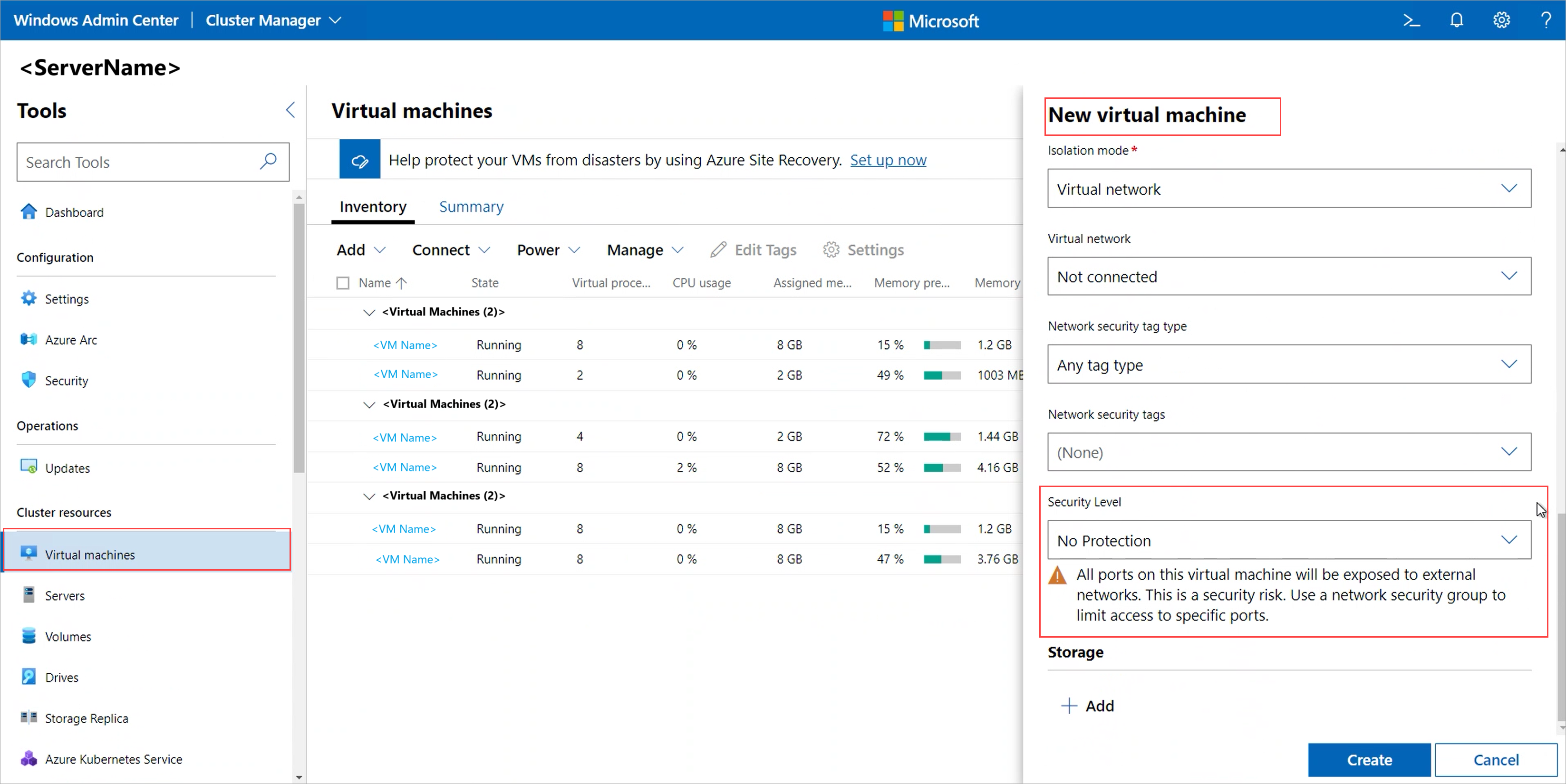

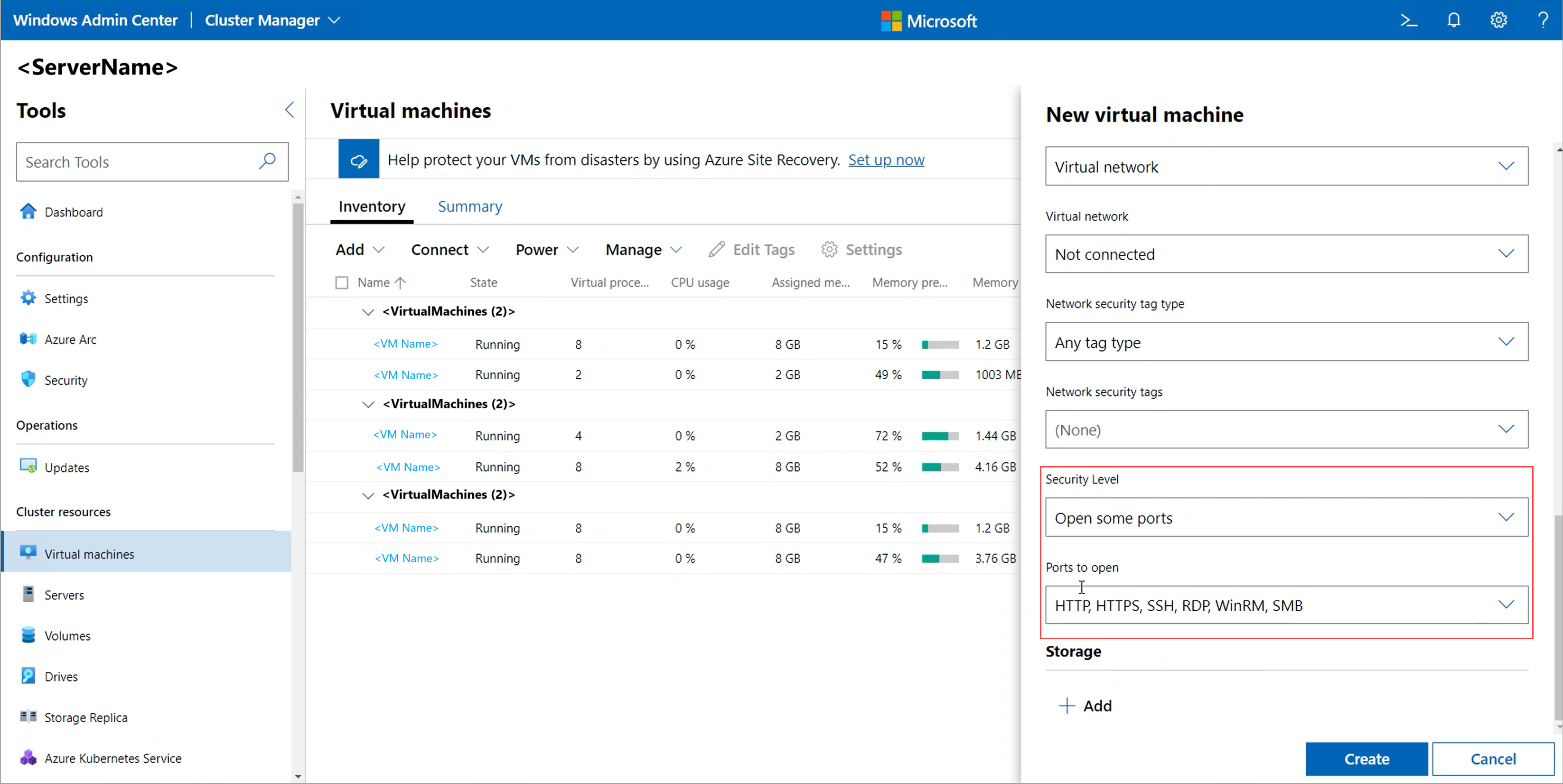

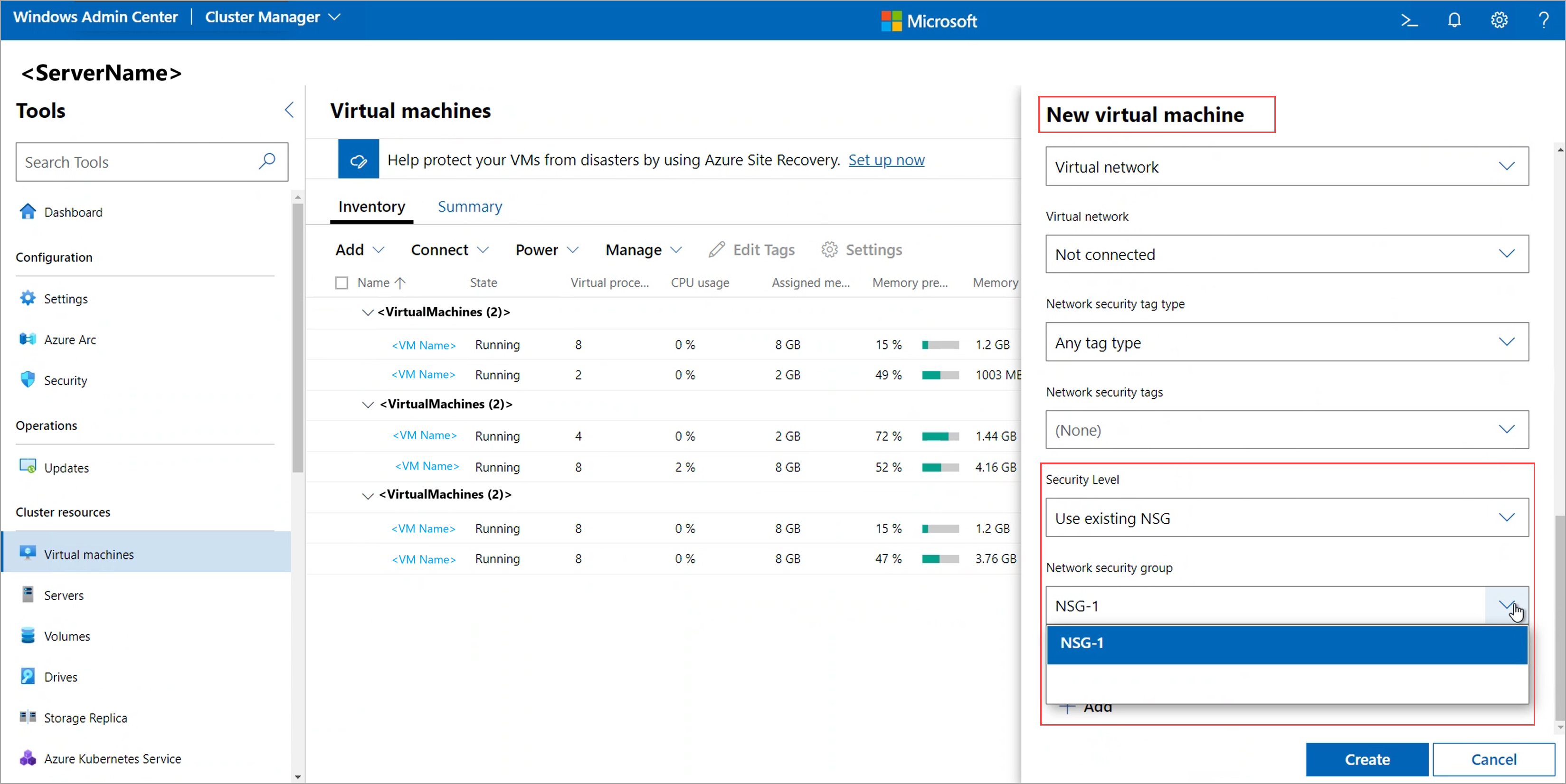

通过 Windows Admin Center 创建 VM 时,会看到安全 级别 设置。

您有三种选择:

无保护 - 如果你不想对 VM 强制实施任何网络访问策略,请选择此选项。 选择此选项后,VM 上的所有端口都会暴露给存在安全风险的外部网络。 不建议使用此选项。

打开某些端口 - 选择此选项可以应用默认策略。 默认策略会阻止所有入站访问,并允许所有出站访问。 可以根据需要启用对一个或多个妥善定义的端口(例如 HTTP、HTTPS、SSH 或 RDP)的入站访问。

使用现有 NSG - 选择此选项可以应用自定义策略。 指定已创建的网络安全组(NSG)。

在 Windows Admin Center 外部创建的 VM

在 Windows Admin Center 外部创建 VM 并启用了默认网络访问策略时,可能会遇到问题。 例如,你已启用默认网络访问策略,并使用 Hyper-V UI 或 New-VM PowerShell cmdlet 创建 VM。

VM 可能没有网络连接。 由于 VM 由名为虚拟筛选平台(VFP)的 Hyper-V 交换机扩展进行管理,因此连接到 VM 的 Hyper-V 端口处于阻止状态。

若要取消阻止该端口,请从 VM 所在的 Hyper-V 主机上的 PowerShell 会话运行以下命令:

以管理员身份运行 PowerShell。

下载并安装 SdnDiagnostics 模块。 运行下面的命令:

Install-Module -Name SdnDiagnostics或者,如果已安装,请使用以下命令:

Update-Module -Name SdnDiagnostics接受所有提示以从 PowerShell 库安装。

确认 VFP 端口是否应用于 VM

Get-SdnVMNetworkAdapterPortProfile -VMName <VMName>确保为适配器返回 VFP 端口配置文件信息。 否则,请继续关联端口配置文件。

指定要在 VM 上取消阻止的端口。

Set-SdnVMNetworkAdapterPortProfile -VMName <VMName> -MacAddress <MACAddress> -ProfileId ([guid]::Empty) -ProfileData 2

VM 未应用默认网络策略。 由于此 VM 是在 Windows Admin Center 外部创建的,因此不会应用默认策略,并且 VM 的“网络设置”不会正确显示。 若要纠正此问题,请执行以下步骤:

在 Windows Admin Center 中创建一个逻辑网络。 在该逻辑网络下创建一个子网,但不要提供 VLAN ID 或子网前缀。 然后,使用以下步骤将 VM 附加到该逻辑网络:

在“工具”下,向下滚动到“网络”区域,然后选择“虚拟机”

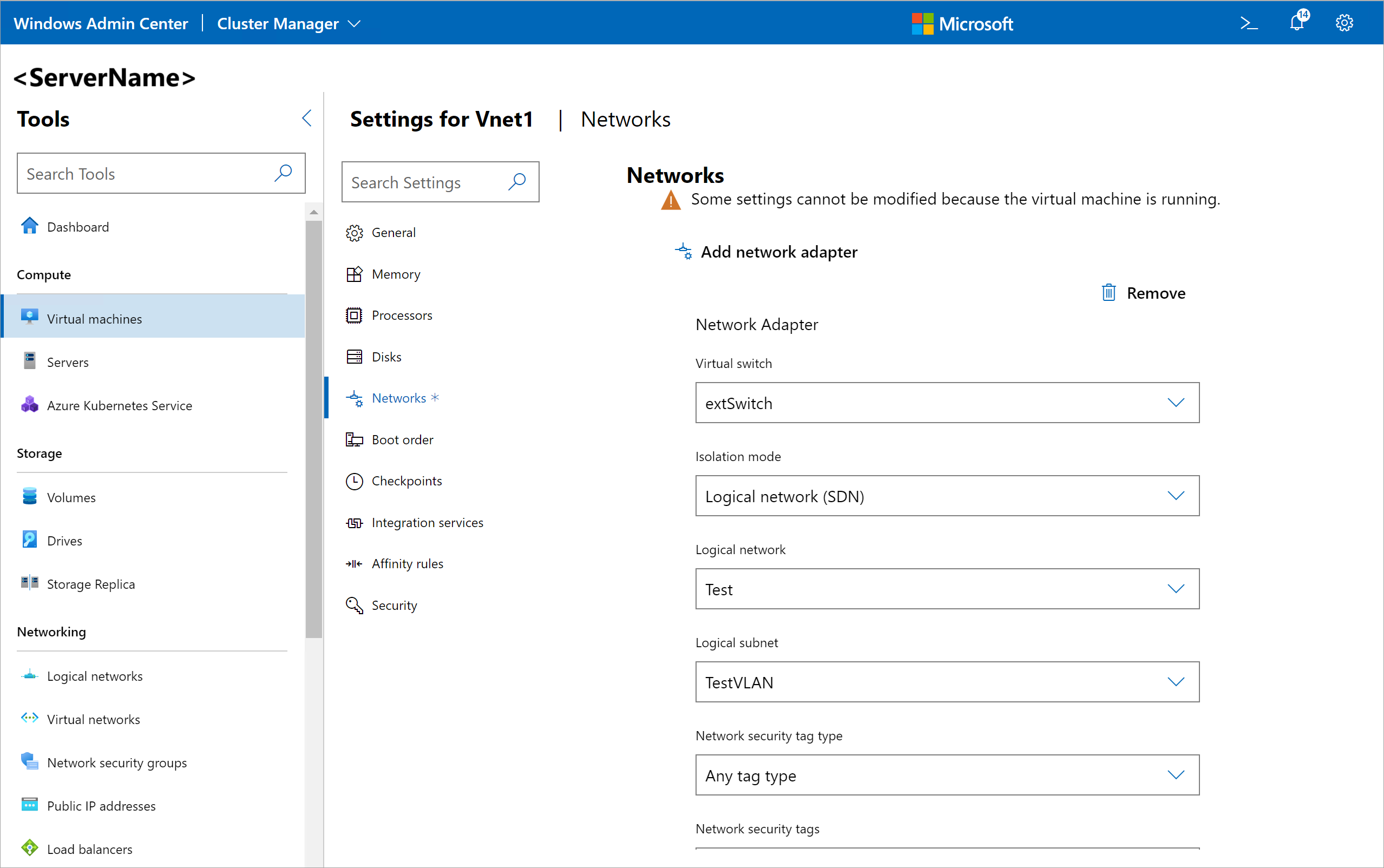

选择“清单”选项卡,选择该 VM,然后选择“设置”。

在“设置”页上,选择“网络”。

对于“隔离模式”,请选择“逻辑网络”。

选择前面创建的逻辑网络和逻辑子网。

对于“安全级别”,有两个选项:

- 无保护:如果你不想对 VM 应用任何网络访问策略,请选择此选项。

- 使用现有 NSG:如果要对 VM 应用网络访问策略,请选择此选项。 可以创建新的 NSG 并将其附加到 VM,也可以将任何现有 NSG 附加到 VM。

VM 未应用默认网络策略。 由于此 VM 是在 Windows Admin Center 外部创建的,因此不会应用默认策略,并且 VM 的“网络设置”不会正确显示。 若要纠正此问题,请执行以下步骤:

在 Windows Admin Center 中创建一个逻辑网络。 在该逻辑网络下创建一个子网,但不要提供 VLAN ID 或子网前缀。 然后,使用以下步骤将 VM 附加到该逻辑网络:

在“工具”下,向下滚动到“网络”区域,然后选择“虚拟机”

选择“清单”选项卡,选择该 VM,然后选择“设置”。

在“设置”页上,选择“网络”。

对于“隔离模式”,请选择“逻辑网络”。

选择前面创建的逻辑网络和逻辑子网。

对于“安全级别”,有两个选项:

- 无保护:如果你不想对 VM 应用任何网络访问策略,请选择此选项。

- 使用现有 NSG:如果要对 VM 应用网络访问策略,请选择此选项。 可以创建新的 NSG 并将其附加到 VM,也可以将任何现有 NSG 附加到 VM。

后续步骤

了解有关以下方面的详细信息: