安装 ATA - 步骤 7

适用于:高级威胁分析版本 1.9

步骤 7:集成 VPN

Microsoft高级威胁分析 (ATA) 1.8 及更高版本可以从 VPN 解决方案收集会计信息。 配置后,用户的配置文件页包括来自 VPN 连接的信息,例如 IP 地址和连接发起位置。 这通过提供有关用户活动的其他信息来补充调查过程。 将外部 IP 地址解析到某个位置的调用是匿名的。 此调用中未发送个人标识符。

ATA 通过侦听转发到 ATA 网关的 RADIUS 记帐事件,与 VPN 解决方案集成。 此机制基于标准 RADIUS 会计 (RFC 2866) ,支持以下 VPN 供应商:

- Microsoft

- F5

- Cisco ASA

重要

从 2019 年 9 月起,负责检测 VPN 位置的高级威胁分析 VPN 地理位置服务现在仅支持 TLS 1.2。 请确保 ATA 中心配置为支持 TLS 1.2,因为版本 1.1 和 1.0 不再受支持。

先决条件

若要启用 VPN 集成,请确保设置以下参数:

在 ATA 网关和 ATA 轻型网关上打开端口 UDP 1813。

ATA 中心必须 能够使用 HTTPS (端口 443) 来访问 ti.ata.azure.com,以便查询传入 IP 地址的位置。

以下示例使用 Microsoft 路由和远程访问服务器 (RRAS) 来描述 VPN 配置过程。

如果使用第三方 VPN 解决方案,请参阅其文档,了解如何启用 RADIUS 会计。

在 VPN 系统上配置 RADIUS 记帐

在 RRAS 服务器上执行以下步骤。

打开路由和远程访问控制台。

右键单击服务器名称,然后选择“ 属性”。

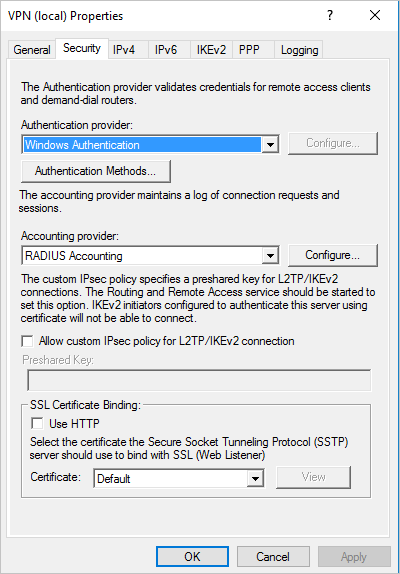

在“ 安全性 ”选项卡 的“会计提供程序”下,选择“ RADIUS 记帐 ”,然后单击“ 配置”。

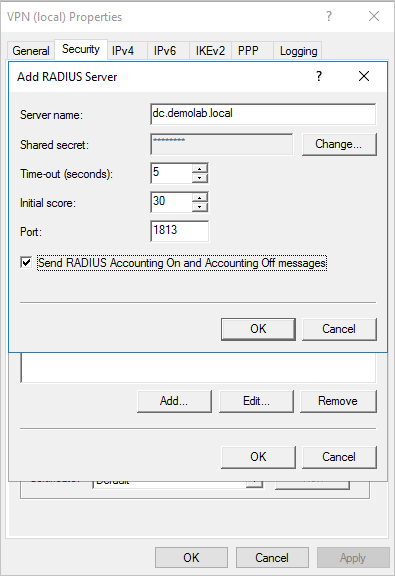

在 “添加 RADIUS 服务器 ”窗口中,键入最近的 ATA 网关或 ATA 轻型网关 的服务器名称 。 在“ 端口”下,确保已配置默认值 1813。 单击“ 更改 ”,并键入可记住的字母数字字符的新共享机密字符串。 稍后需要在 ATA 配置中填写它。 选中 “发送 RADIUS 帐户打开和记帐关闭消息 ”框,然后在所有打开的对话框中单击“ 确定 ”。

在 ATA 中配置 VPN

ATA 收集 VPN 数据,并识别通过 VPN 使用凭据的时间和位置,并将该数据集成到调查中。 这提供了其他信息来帮助你调查 ATA 报告的警报。

若要在 ATA 中配置 VPN 数据,请:

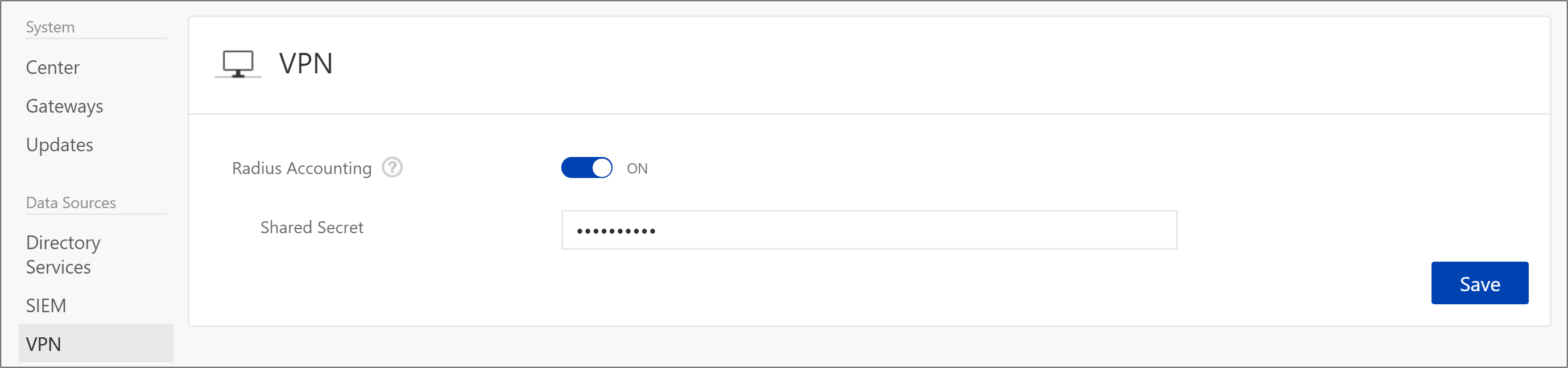

在 ATA 控制台中,打开“ATA 配置”页并转到 “VPN”。

打开 Radius Accounting,并键入之前在 RRAS VPN 服务器上配置的 共享机密 。 然后单击“保存”。

启用此功能后,所有 ATA 网关和轻型网关都在端口 1813 上侦听 RADIUS 记帐事件。

设置已完成,现在可以在用户的配置文件页中看到 VPN 活动:

ATA 网关接收 VPN 事件并将其发送到 ATA 中心进行处理后,ATA 中心需要使用 HTTPS (端口 443) 访问 ti.ata.azure.com ,以便能够将 VPN 事件中的外部 IP 地址解析为其地理位置。