使用 ATA 调查横向移动路径

适用于:高级威胁分析版本 1.9

即使你尽最大努力保护敏感用户,并且管理员具有频繁更改的复杂密码,他们的计算机会变硬,并且他们的数据被安全存储,攻击者仍然可以使用横向移动路径来访问敏感帐户。 在横向移动攻击中,当敏感用户登录到非敏感用户具有本地权限的计算机时,攻击者会利用实例。 然后,攻击者可以横向移动,访问不太敏感的用户,然后跨计算机移动以获取敏感用户的凭据。

什么是横向移动路径?

横向移动是攻击者使用非敏感帐户获取敏感帐户的访问权限。 可以使用 可疑活动指南中所述的方法完成此操作。 攻击者使用横向移动来识别网络中管理员,并了解他们可以访问的计算机。 利用此信息和进一步移动,攻击者可以利用域控制器上的数据。

ATA 使你能够在网络上采取先发制人操作,以防止攻击者在横向移动时成功。

发现有风险的敏感帐户

若要发现网络中哪些敏感帐户因连接到非敏感帐户或资源而易受攻击,请在特定的时间范围内执行以下步骤:

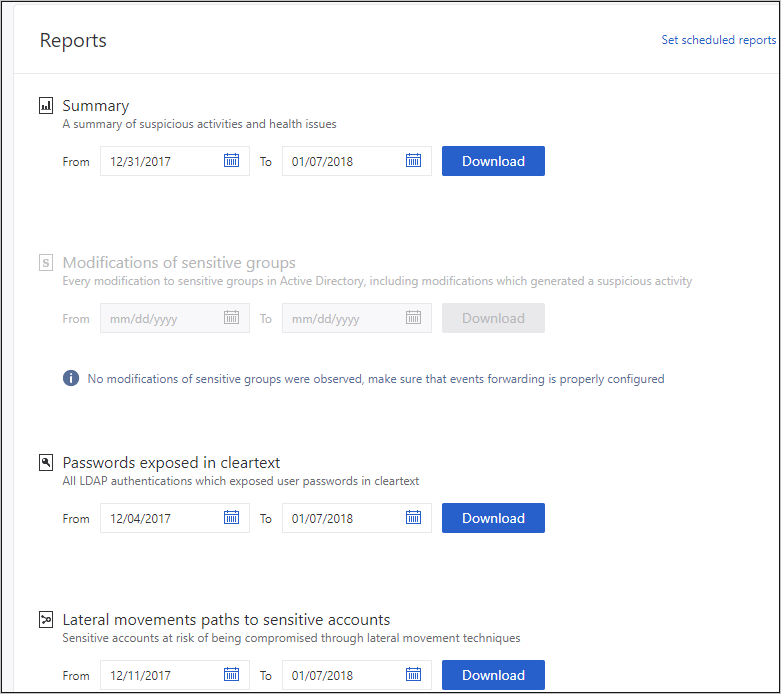

在 ATA 控制台菜单中,选择“报表”图标

。

。在 “指向敏感帐户的横向移动路径”下,如果未找到横向移动路径,则报表将灰显。如果有横向移动路径,则当存在相关数据时,报表的日期会自动选择第一个日期。

选择“下载”。

创建的 Excel 文件提供有关面临风险的敏感帐户的详细信息。 “ 摘要 ”选项卡提供详细说明敏感帐户数、计算机数和风险资源平均值的图形。 “ 详细信息 ”选项卡提供应关注的敏感帐户的列表。 请注意,路径是以前存在的路径,目前可能不可用。

调查

了解哪些敏感帐户存在风险后,可以深入了解 ATA 以了解详细信息并采取预防措施。

在 ATA 控制台中,搜索当实体位于横向移动路径横向图标或路径图标中时添加到实体配置文件

移动

移动  。 如果在过去两天内有横向移动路径,则此路径可用。

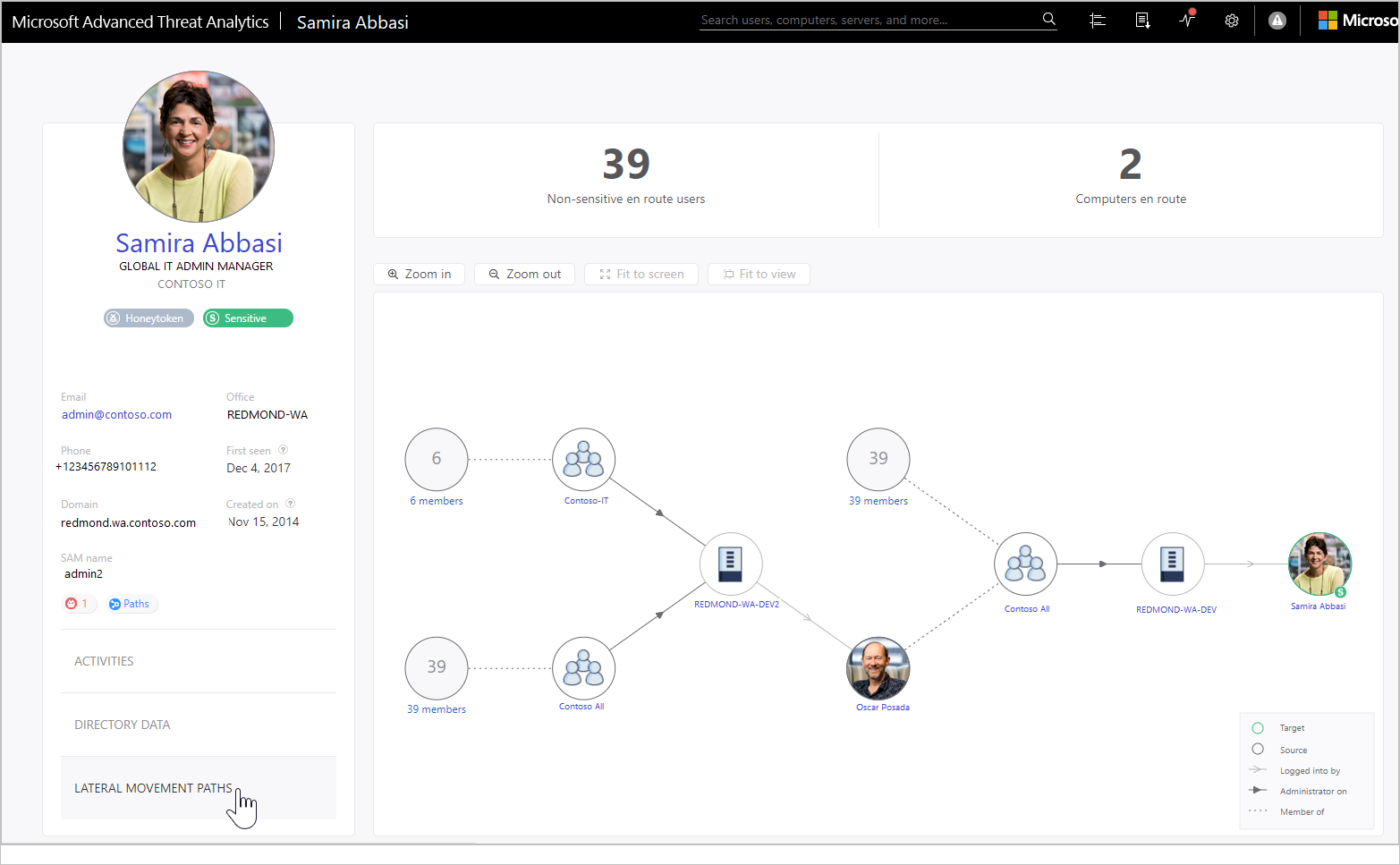

。 如果在过去两天内有横向移动路径,则此路径可用。在打开的用户配置文件页中,选择 “横向移动路径 ”选项卡。

显示的图形提供了敏感用户的可能路径的映射。 该图显示过去两天建立的连接。

查看图形,了解有关敏感用户凭据公开的信息。 例如,在此映射中,可以按照灰色箭头 登录 ,查看 Samira 使用其特权凭据登录的位置。 在这种情况下,Samira 的敏感凭据保存在 REDMOND-WA-DEV 计算机上。 然后,查看哪些其他用户登录到了哪些计算机造成了最多的暴露和漏洞。 可以通过查看黑色箭头 上的“管理员” 来查看谁对资源具有管理员权限来查看这一点。 在此示例中, Contoso All 组中的每个人都能够从该资源访问用户凭据。

预防性最佳做法

防止横向移动的最佳方法是确保敏感用户仅在登录到强化计算机(其中没有非敏感用户在同一台计算机上拥有管理员权限)时才使用其管理员凭据。 在此示例中,请确保如果 Samira 需要访问 REDMOND-WA-DEV,则使用管理员凭据以外的用户名和密码登录,或者从 REDMOND-WA-DEV 上的本地管理员组中删除 Contoso All 组。

还建议确保没有人具有不必要的本地管理权限。 在此示例中,检查以查看 Contoso All 中的每个人是否真的需要 REDMOND-WA-DEV 的管理员权限。

确保用户仅有权访问必要的资源。 在此示例中,奥斯卡·波萨达显著扩大了萨米拉的曝光率。 它们是否必须包含在 Contoso All 组中? 是否可以创建子组来最大程度地减少暴露?

提示

如果在过去两天内未检测到活动,则不会显示该图,但横向移动路径报告仍可用于提供有关过去 60 天内横向移动路径的信息。

提示

有关如何设置服务器以允许 ATA 执行横向移动路径检测所需的 SAM-R 操作的说明, 请配置 SAM-R。