Konfigurera principinställningar för Windows LAPS

Windows Local Administrator Password Solution (Windows LAPS) stöder olika inställningar som du kan styra med hjälp av en princip. Lär dig mer om inställningarna och hur du administrerar dem.

Principrötter som stöds

Även om vi inte rekommenderar det kan du administrera en enhet med hjälp av flera mekanismer för principhantering. För att stödja det här scenariot på ett begripligt och förutsägbart sätt tilldelas varje Windows LAPS-principmekanism en distinkt registerrotnyckel:

| Policynamn | Principregisternyckelrot |

|---|---|

| LAPS CSP | HKLM\Software\Microsoft\Policies\LAPS |

| LAPS-gruppolicy | HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\LAPS |

| Lokal LAPS-konfiguration | HKLM\Software\Microsoft\Windows\CurrentVersion\LAPS\Config |

| Äldre Microsoft LAPS | HKLM\Software\Policies\Microsoft Services\AdmPwd |

Windows LAPS söker igenom alla kända policy-rötter för registernycklar, börjar uppifrån och går nedåt. Om inga inställningar hittas under en rot, så hoppas den roten över och förfrågan går vidare till nästa rot. När en rot som har minst en explicit definierad inställning hittas används roten som aktiv princip. Om den valda roten saknar några inställningar tilldelas inställningarna sina standardvärden.

Principinställningar delas aldrig eller ärvs mellan principnyckelrötter.

Tips

Den lokala LAPS-konfigurationsnyckeln ingår i föregående tabell för fullständighetens skull. Du kan använda den här nyckeln om det behövs, men nyckeln är främst avsedd att användas för testning och utveckling. Inga hanteringsverktyg eller principmekanismer riktar sig mot den här nyckeln.

Principinställningar som stöds av BackupDirectory

Windows LAPS stöder flera principinställningar som du kan administrera via olika lösningar för principhantering, eller till och med direkt via registret. Vissa av de här inställningarna gäller endast vid säkerhetskopiering av lösenord till Active Directory, och vissa inställningar är gemensamma för både AD- och Microsoft Entra-scenarier.

Följande tabell anger vilka inställningar som gäller för enheter som har den angivna inställningen BackupDirectory:

| Inställningsnamn | Gäller när BackupDirectory=Microsoft Entra ID? | Gäller när BackupDirectory=AD? |

|---|---|---|

| Administratörskontotsnamn | Ja | Ja |

| PasswordAgeDays | Ja | Ja |

| Lösenordslängd | Ja | Ja |

| LösenfrasLängd | Ja | Ja |

| Lösenordskomplexitet | Ja | Ja |

| PostAuthenticationResetDelay | Ja | Ja |

| Åtgärder efter autentisering | Ja | Ja |

| AD-lösenordskrypteringAktiverad | Nej | Ja |

| ADPasswordEncryptionPrincipal | Nej | Ja |

| ADEncryptedPasswordHistorySize | Nej | Ja |

| ADBackupDSRMPassword (lösenord för DSRM-säkerhetskopiering i AD) | Nej | Ja |

| LösenordsUtgångsskyddAktiverat | Nej | Ja |

| AutomatiskKontohanteringAktiverad | Ja | Ja |

| AutomatiskKontohanteringMål | Ja | Ja |

| AutomatiskKontohanteringNamnEllerPrefix | Ja | Ja |

| AutomatiskKontohanteringAktiveraKonto | Ja | Ja |

| AutomaticAccountManagementRandomizeName | Ja | Ja |

Om BackupDirectory är inställt på Inaktiverad ignoreras alla andra inställningar.

Du kan administrera nästan alla inställningar med hjälp av valfri principhanteringsmekanism.

Windows LAPS-konfigurationstjänstprovidern (CSP) har två undantag till den här regeln. Windows LAPS CSP stöder två inställningar som inte finns i föregående tabell: ResetPassword och ResetPasswordStatus. Csp för Windows LAPS stöder inte heller inställningen ADBackupDSRMPassword (domänkontrollanter hanteras aldrig via CSP). Mer information finns i CSP-dokumentationen för LAPS.

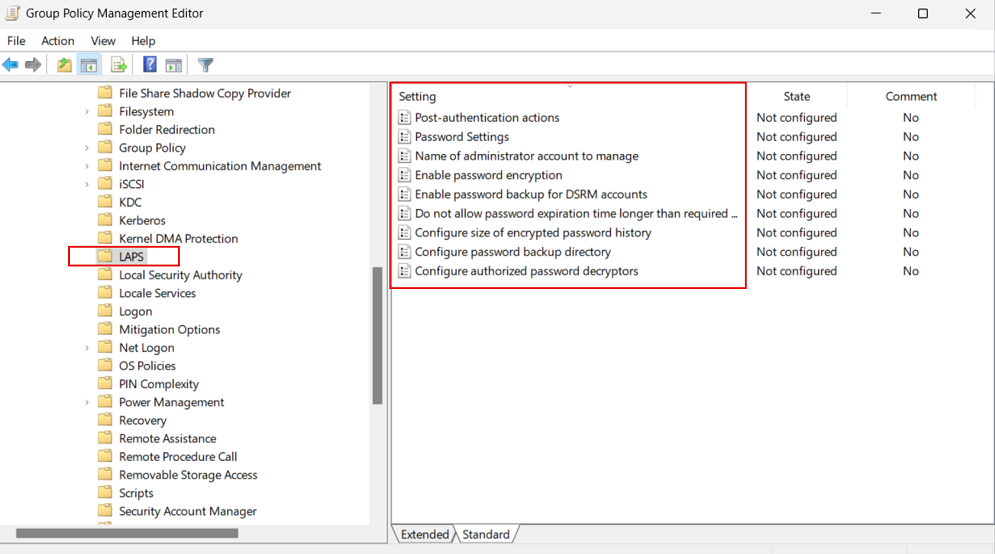

Windows LAPS-gruppolicy

Windows LAPS innehåller ett nytt grupprincipobjekt som du kan använda för att administrera principinställningar på Active Directory-domänanslutna enheter. Om du vill komma åt Windows LAPS-Gruppolicy, går du i Gruppolicyhantering Editor till Datorkonfiguration>Administrativa mallar>System>LAPS. Följande bild visar ett exempel:

Mallen för det nya grupprincipobjektet installeras som en del av Windows på %windir%\PolicyDefinitions\LAPS.admx.

Centralt arkiv för gruppolicyobjekt

Viktigt!

Windows LAPS GPO-mallfiler kopieras INTE automatiskt till ditt GPO-centralarkiv som en del av en Windows Update-uppdatering, om du har valt att implementera den metoden. I stället måste du kopiera LAPS.admx- till GPO:s centrala lagringsplats manuellt. Se Skapa och hantera Central Store.

Windows LAPS CSP

Windows LAPS innehåller en specifik CSP som du kan använda för att administrera principinställningar på Microsoft Entra-anslutna enheter. Hantera Windows LAPS CSP med hjälp av Microsoft Intune.

Tillämpa principinställningar

I följande avsnitt beskrivs hur du använder och tillämpar olika principinställningar för Windows LAPS.

BackupDirectory

Använd den här inställningen om du vill styra vilken katalog lösenordet för det hanterade kontot ska säkerhetskopieras till.

| Värde | Beskrivning av inställning |

|---|---|

| 0 | Inaktiverad (lösenordet säkerhetskopieras inte) |

| 1 | Säkerhetskopiera lösenordet endast till Microsoft Entra |

| 2 | Säkerhetskopiera endast lösenordet till Windows Server Active Directory |

Om den här inställningen inte anges är den standardinställningen 0 (inaktiverad).

AdministratörskontotsNamn

Använd den här inställningen för att konfigurera namnet på det hanterade lokala administratörskontot.

Om den här inställningen inte anges används standardinställningen för att hantera det inbyggda lokala administratörskontot.

Viktigt!

Ange inte den här inställningen om du inte vill hantera ett annat konto än det inbyggda lokala administratörskontot. Det lokala administratörskontot identifieras automatiskt av dess välkända relativa identifierare (RID).

Viktigt!

Du kan konfigurera det angivna kontot (inbyggt eller anpassat) som antingen aktiverat eller inaktiverat. Windows LAPS hanterar kontots lösenord i båda tillstånden. Men om kontot lämnas i ett inaktiverat tillstånd måste det först aktiveras för att kunna användas.

Viktigt!

Om du konfigurerar Windows LAPS för att hantera ett anpassat lokalt administratörskonto måste du se till att kontot har skapats. Windows LAPS skapar inte kontot.

Viktigt!

Den här inställningen ignoreras när AutomaticAccountManagementEnabled är aktiverat.

PasswordAgeDays

Den här inställningen styr den maximala lösenordsåldern för det hanterade lokala administratörskontot. Värden som stöds är:

- Minsta: 1 dag (När säkerhetskopieringskatalogen har konfigurerats för att vara Microsoft Entra-ID är minst 7 dagar.)

- Maximalt: 365 dagar

Om den här inställningen inte anges är den standardinställningen 30 dagar.

Viktigt!

Ändringar i PasswordAgeDays principinställningen påverkar inte förfallotiden för det aktuella lösenordet. På samma sätt kommer ändringar i den PasswordAgeDays principinställningen inte att leda till att den hanterade enheten initierar en lösenordsrotation.

Lösenordslängd

Använd den här inställningen om du vill konfigurera längden på lösenordet för det hanterade lokala administratörskontot. Värden som stöds är:

- Minimum: 8 tecken

- Maximalt: 64 tecken

Om den här inställningen inte anges är den standardvärdet 14 tecken.

Viktigt!

Konfigurera inte PasswordLength till ett värde som inte är kompatibelt med den hanterade enhetens lokala lösenordsprincip. Detta resulterar i att Windows LAPS inte kan skapa ett nytt kompatibelt lösenord (leta efter en 10027-händelse i Windows LAP-händelseloggen).

Inställningen PasswordLength ignoreras om inte PasswordComplexity har konfigurerats för något av lösenordsalternativen.

LösenfrasLängd

Använd den här inställningen för att konfigurera antalet ord i lösenfrasen för det hanterade lokala administratörskontot. Värden som stöds är:

- Minimum: 3 ord

- Maximalt: 10 ord

Om den här inställningen inte anges är standardvärdet 6 ord.

Inställningen PassphraseLength ignoreras om inte PasswordComplexity har konfigurerats till något av lösenfrasens alternativ.

Lösenordskomplexitet

Använd den här inställningen för att konfigurera den nödvändiga lösenordskomplexiteten för det hanterade lokala administratörskontot eller för att ange att en lösenfras skapas.

| Värde | Beskrivning av inställning |

|---|---|

| 1 | Stora bokstäver |

| 2 | Stora bokstäver + små bokstäver |

| 3 | Stora bokstäver + små bokstäver + siffror |

| 4 | Stora bokstäver + små bokstäver + siffror + specialtecken |

| 5 | Stora bokstäver + små bokstäver + siffror + specialtecken (förbättrad läsbarhet) |

| 6 | Lösenfras (långa ord) |

| 7 | Lösenfras (korta ord) |

| 8 | Lösenfras (korta ord med unika prefix) |

Om den här inställningen inte anges, används standardvärdet 4.

Viktigt!

Windows stöder inställningarna för lägre lösenordskomplexitet (1, 2 och 3) endast för bakåtkompatibilitet med äldre Microsoft LAPS. Vi rekommenderar att du alltid konfigurerar den här inställningen till 4.

Viktigt!

Konfigurera inte PasswordComplexity till en inställning som inte är kompatibel med den hanterade enhetens lokala lösenordsprincip. Detta resulterar i att Windows LAPS inte kan skapa ett nytt kompatibelt lösenord (leta efter en 10027-händelse i Windows LAPS-händelseloggen).

LösenordsgiltighetsskyddAktiverat

Använd den här inställningen för att konfigurera tillämpning av högsta lösenordsålder för det hanterade lokala administratörskontot.

Värden som stöds är antingen 1 (Sant) eller 0 (false).

Om den här inställningen inte anges är den standardinställningen 1 (Sant).

Tips

I äldre Microsoft LAPS-läge är den här inställningen standardinställningen False för bakåtkompatibilitet.

AD-lösenords-kryptering aktiverad

Använd den här inställningen för att aktivera kryptering av lösenord i Active Directory.

Värden som stöds är antingen 1 (Sant) eller 0 (false).

Viktigt!

Om du aktiverar den här inställningen måste active directory-domänen köras på domänfunktionsnivå 2016 eller senare.

ADPasswordEncryptionPrincipal

Använd den här inställningen för att konfigurera namnet eller säkerhetsidentifieraren (SID) för en användare eller grupp som kan dekryptera lösenordet som lagras i Active Directory.

Den här inställningen ignoreras om lösenordet för närvarande lagras i Azure.

Om det inte anges kan endast medlemmar i gruppen Domänadministratörer i enhetens domän dekryptera lösenordet.

Om det anges kan den angivna användaren eller gruppen dekryptera lösenordet som lagras i Active Directory.

Viktigt!

Strängen som lagras i den här inställningen är antingen ett SID i strängformulär eller det fullständigt kvalificerade namnet på en användare eller grupp. Giltiga exempel är:

S-1-5-21-2127521184-1604012920-1887927527-35197contoso\LAPSAdminslapsadmins@contoso.com

Det identifierade huvudobjektet (antingen av SID eller efter användare eller gruppnamn) måste finnas och kan matchas av enheten.

OBS! De data som anges i den här inställningen anges as-is; till exempel, lägg inte till omslutande citattecken eller parenteser.

Den här inställningen ignoreras, såvida inte ADPasswordEncryptionEnabled är konfigurerad till True och alla andra krav efterlevs.

Den här inställningen ignoreras när DSRM-kontolösenord (Directory Services Repair Mode) säkerhetskopieras på en domänkontrollant. I det scenariot är den här inställningen alltid standard för domänadministratörsgruppen för domänkontrollantens domän.

ADKrypteradLösenordHistorikStorlek

Använd den här inställningen om du vill konfigurera hur många tidigare krypterade lösenord som ska sparas i Active Directory. Värden som stöds är:

- minsta: 0 lösenord

- Maximalt: 12 lösenord

Om den här inställningen inte anges är standardvärdet 0 lösenord (inaktiverad).

Viktigt!

Den här inställningen ignoreras om inte ADPasswordEncryptionEnabled har konfigurerats till Sant och alla andra krav uppfylls.

Den här inställningen börjar också gälla för domänkontrollanter som säkerhetskopierar sina DSRM-lösenord.

ADBackupDSRMPassword

Använd den här inställningen för att aktivera säkerhetskopiering av DSRM-kontolösenordet på Windows Server Active Directory-domänkontrollanter.

Värden som stöds är antingen 1 (Sant) eller 0 (false).

Den här inställningen är som standard 0 (false).

Viktigt!

Den här inställningen ignoreras om inte ADPasswordEncryptionEnabled har konfigurerats till Sant och alla andra krav uppfylls.

FördröjningEfterAutentiseringÅterställning

Använd den här inställningen om du vill ange hur lång tid (i timmar) som ska vänta efter en autentisering innan du kör de angivna åtgärderna efter autentiseringen (se PostAuthenticationActions). Värden som stöds är:

- Minsta : 0 timmar (om du anger värdet till 0 inaktiveras alla åtgärder efter autentisering)

- Maximalt: 24 timmar

Om den här inställningen inte anges är den standardinställningen 24 timmar.

ÅtgärderEfterAutentisering

Använd den här inställningen om du vill ange vilka åtgärder som ska vidtas när den konfigurerade respitperioden har löpt ut (se PostAuthenticationResetDelay).

Den här inställningen kan ha något av följande värden:

| Värde | Namn | Åtgärder som vidtas när respitperioden upphör att gälla | Kommentarer |

|---|---|---|---|

| 1 | Återställa lösenord | Lösenordet för det hanterade kontot återställs. | |

| 3 | Återställa lösenord och logga ut | Lösenordet för det hanterade kontot återställs, interaktiva inloggningssessioner med det hanterade kontot avslutas och SMB-sessioner med det hanterade kontot tas bort. | Interaktiva inloggningssessioner får en icke-konfigurerbar tvåminutersvarning för att spara sitt arbete och logga ut. |

| 5 | Återställa lösenord och starta om | Lösenordet för det hanterade kontot återställs och den hanterade enheten startas om. | Den hanterade enheten startas om efter en fördröjning på en minut som inte kan konfigureras. |

| 11 | Återställa lösenord och logga ut | Lösenordet för det hanterade kontot återställs, interaktiva inloggningssessioner med det hanterade kontot avslutas, SMB-sessioner med det hanterade kontot tas bort och eventuella återstående processer som körs under den hanterade kontoidentiteten avslutas. | Interaktiva inloggningssessioner får en icke-konfigurerbar tvåminutersvarning för att spara sitt arbete och logga ut. |

Om den här inställningen inte anges är standardinställningen 3.

Viktigt!

De tillåtna åtgärderna efter autentisering är avsedda att begränsa hur lång tid ett Windows LAPS-lösenord kan användas innan det återställs. Att logga ut från det hanterade kontot eller starta om enheten är alternativ som hjälper till att säkerställa att tiden är begränsad. Om du plötsligt avslutar inloggade sessioner eller startar om enheten kan det leda till dataförlust.

Ur ett säkerhetsperspektiv har en obehörig användare som skaffar sig administratörsbehörighet på en enhet med ett giltigt Windows LAPS-lösenord den ultimata möjligheten att förhindra eller kringgå dessa mekanismer.

Viktigt!

PostAuthenticationActions värde 11 stöds endast i Windows 11 24H2, Windows Server 2025 och senare versioner.

AutomatiskKontohanteringAktiverad

Använd den här inställningen för att aktivera automatisk kontohantering.

Värden som stöds är antingen 1 (Sant) eller 0 (false).

Den här inställningen är som standard 0 (false).

AutomatiskKontohanteringsMål

Använd den här inställningen om du vill ange om det inbyggda administratörskontot ska hanteras automatiskt eller ett nytt anpassat konto.

| Värde | Beskrivning av inställning |

|---|---|

| 0 | Hantera det inbyggda administratörskontot automatiskt |

| 1 | Hantera ett nytt anpassat konto automatiskt |

Den här inställningen är som standard 1.

Den här inställningen ignoreras om inte AutomaticAccountManagementEnabled är aktiverat.

AutomatiskKontohanteringsNamnEllerPrefix

Använd den här inställningen om du vill ange namnet eller namnprefixet för det automatiskt hanterade kontot.

Den här inställningen är WLapsAdminsom standard .

Den här inställningen ignoreras om inte AutomaticAccountManagementEnabled är aktiverat.

AutomatiskKontohanteringAktiveraKonto

Använd den här inställningen för att aktivera eller inaktivera det automatiskt hanterade kontot.

| Värde | Beskrivning av inställning |

|---|---|

| 0 | Inaktivera det automatiskt hanterade kontot |

| 1 | Aktivera det automatiskt hanterade kontot |

Den här inställningen är som standard 0.

Den här inställningen ignoreras om inte AutomaticAccountManagementEnabled är aktiverat.

AutomaticAccountManagementRandomizeName

Använd den här inställningen om du vill aktivera randomisering av namnet på det automatiskt hanterade kontot.

När den här inställningen är aktiverad får det hanterade kontots namn (bestäms av AutomaticAccountManagementNameOrPrefix-inställningen) ett slumpmässigt sexsiffrigt suffix varje gång lösenordet roteras.

Windows lokala kontonamn har en maximal längd på 20 tecken, vilket innebär att namnkomponenten måste vara högst 14 tecken lång för att ha tillräckligt med utrymme för det slumpmässiga suffixet. Kontonamn angivna av AutomaticAccountManagementNameOrPrefix som är längre än 14 tecken förkortas.

| Värde | Beskrivning av inställning |

|---|---|

| 0 | Randomisera inte namnet på det automatiskt hanterade kontot |

| 1 | Randomisera namnet på det automatiskt hanterade kontot |

Den här inställningen är som standard 0.

Den här inställningen ignoreras om inte AutomaticAccountManagementEnabled är aktiverat.

Standardprincipvärden för Windows LAPS

Alla Windows LAPS-principinställningar har ett standardvärde. Standardvärdet tillämpas när en administratör inte konfigurerar en viss inställning. Standardvärdet tillämpas också när en administratör konfigurerar en viss inställning med ett värde som inte stöds.

| Inställningsnamn | Standardvärde |

|---|---|

| BackupDirectory | Handikappad |

| Administratörkontonamn | Null\tom |

| PasswordAgeDays | 30 |

| Lösenordslängd | 14 |

| LösenfrasLängd | 6 |

| Lösenordskomplexitet | 4 |

| Fördröjning efter autentisering för återställning | 24 |

| ÅtgärderEfterAutentisering | 3 (Återställ lösenord och logga ut) |

| ADPasswordEncryptionEnabled | Sann |

| ADPasswordEncryptionPrincipal | Domänadministratörer |

| ADKrypteradLösenordHistorikStorlek | 0 |

| ADBackupDSRM-lösenord | Falsk |

| LösenordetsUtgångsskyddAktiverad | Sann |

| AutomatiskKontohanteringAktiverad | Falsk |

| AutomatisktKontoHanteringsMål | Ja |

| AutomatiskKontohanteringNamnEllerPrefix | Ja |

| AutomatiskKontohanteringAktiveraKonto | Falsk |

| AutomaticAccountManagementRandomizeName | Falsk |

Viktigt!

ADPasswordEncryptionPrincipal är ett undantag från den felkonfigurerade inställningsregeln. När inställningen inte är konfigurerad används "Domänadministratörer" som standardinställning. Om ett ogiltigt användar- eller gruppnamn anges orsakar detta ett principbearbetningsfel och det hanterade kontots lösenord säkerhetskopieras inte.

Tänk på dessa standardvärden när du konfigurerar nya Windows LAPS-funktioner, till exempel stöd för lösenfras. Om du konfigurerar en princip med värdet PasswordComplexity på 6 (långa ordlösenfraser) tillämpar du principen på ett äldre operativsystem som inte stöder det värdet, använder måloperativsystemet standardvärdet 4. Undvik det här resultatet genom att skapa två olika principer: en för det äldre operativsystemet och en för det nyare operativsystemet.