Anteckning

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

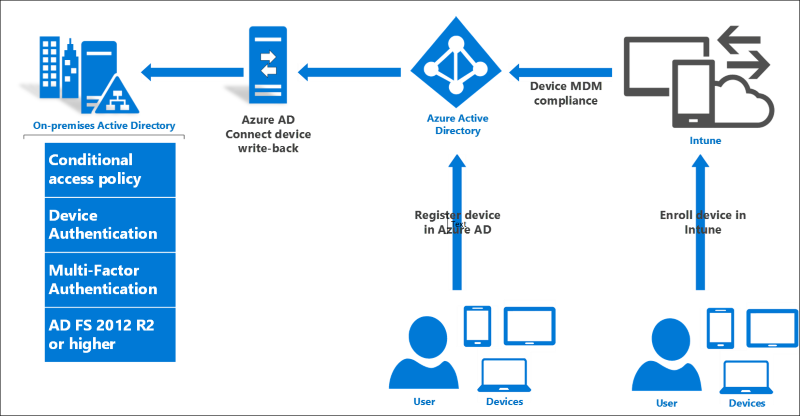

Följande dokument vägleder dig genom att installera och konfigurera lokal villkorlig åtkomst med registrerade enheter.

Infrastrukturkrav

Följande krav krävs.

| Krav | Beskrivning |

|---|---|

| En Microsoft Entra-prenumeration med Microsoft Entra ID P1 eller P2 | Om du vill aktivera återställning av enheter för lokal platsbaserad villkorlig åtkomst – en kostnadsfri utvärderingsversion är tillräcklig |

| Intune-prenumeration | krävs endast för MDM-integrering för scenarier för enhetsefterlevnad –en kostnadsfri utvärderingsversion är bra |

| Microsoft Entra Connect Sync | Hämta den senaste versionen här. |

| Windows Server 2016 | Byggversion 10586 eller senare för AD FS |

| Windows Server 2016 Active Directory-schema | En schemanivå på 85 eller högre krävs. |

| Windows Server 2016-domänkontrollant | Krävs endast för nyckelförtroendedistribution i Hello For Business. För mer information, se här. |

| Windows 10-klient | Build 10586 eller senare, ansluten till domänen ovan krävs endast för Windows 10-domänanslutning och Windows Hello för företag-scenarier |

| Microsoft Entra-användarkonto med Microsoft Entra ID P1- eller P2-licenser tilldelade | För att registrera enheten |

Uppgradera ditt Active Directory-schema

För att kunna använda lokal villkorlig åtkomst med registrerade enheter måste du först uppgradera AD-schemat. Följande villkor måste uppfyllas:

- Schemat ska vara version 85 eller senare

- Krävs endast för den skog som AD FS är ansluten till

Not

Om du installerade Microsoft Entra Connect Sync innan du uppgraderade till schemaversionen (nivå 85 eller senare) i Windows Server 2016 måste du köra installationen av Microsoft Entra Connect Sync igen och uppdatera det lokala AD-schemat för att säkerställa att synkroniseringsregeln för msDS-KeyCredentialLink har konfigurerats.

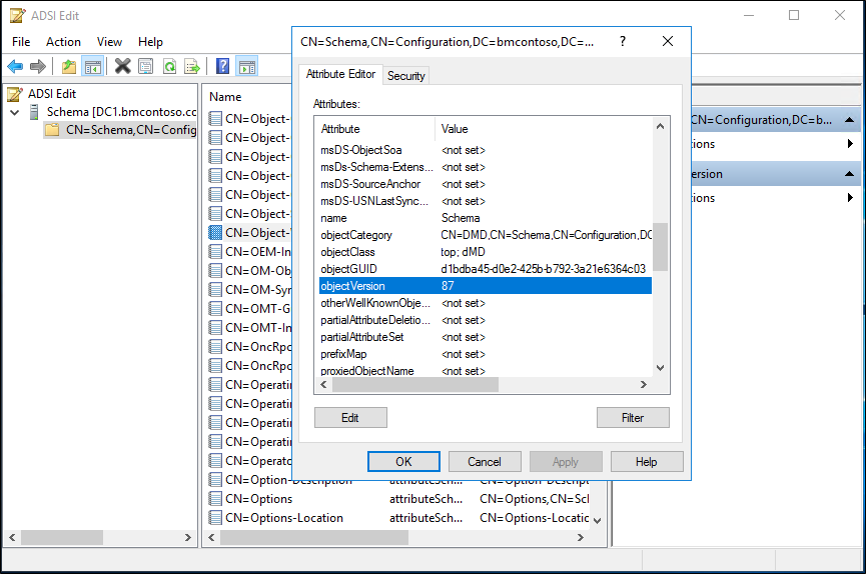

Verifiera schemanivån

Kontrollera schemanivån genom att göra följande:

- Använd ADSIEdit.exe eller LDP.exe och anslut till schemanamngivningskontexten.

- I ADSIEdit högerklickar du på "CN=Schema,CN=Configuration,DC=<domän>,DC=<com> och väljer egenskaper. Ersätt domänen och com-delarna med din skogsinformation.

- Under Attributredigeraren letar du upp attributet objectVersion och anger din version.

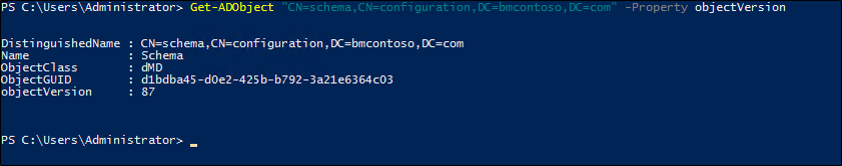

Du kan också använda följande PowerShell-cmdlet (ersätt objektet med kontextinformationen för schemanamngivning):

Get-ADObject "cn=schema,cn=configuration,dc=domain,dc=local" -Property objectVersion

Mer information om uppgradering finns i Uppgradera domänkontrollanter till Windows Server 2016.

Aktivera Registrering av Microsoft Entra-enheter

Om du vill konfigurera det här scenariot måste du konfigurera funktionen för enhetsregistrering i Microsoft Entra-ID.

Det gör du genom att följa stegen under Konfigurera Microsoft Entra-anslutning i din organisation.

Konfigurera AD FS

- Skapa en ny AD FS 2016-servergrupp.

- Eller migrera en serverfarm till AD FS 2016 från AD FS 2012 R2

- Distribuera Microsoft Entra Connect Sync med hjälp av anpassad väg för att ansluta AD FS till Microsoft Entra ID.

Konfigurera tillbakaskrivning av enhet och enhetsautentisering

Not

Om du körde Microsoft Entra Connect Sync med expressinställningar har rätt AD-objekt skapats åt dig. I de flesta AD FS-scenarier kördes dock Microsoft Entra Connect Sync med anpassade inställningar för att konfigurera AD FS, så stegen nedan är nödvändiga.

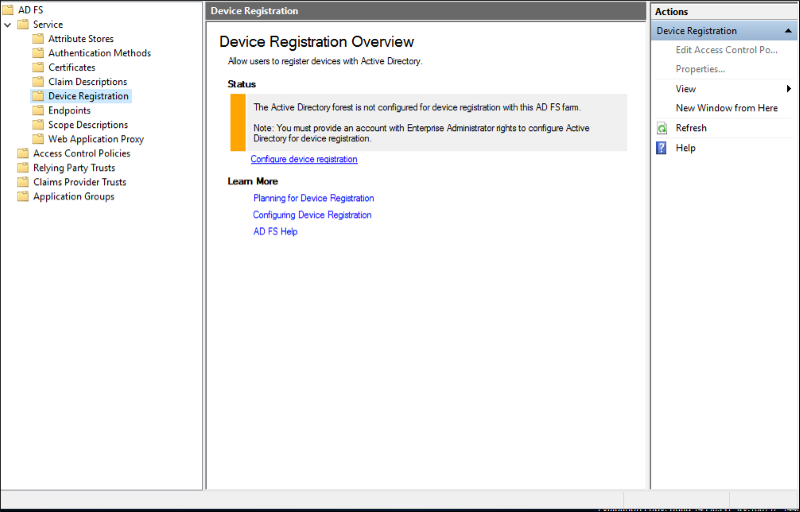

Skapa AD-objekt för AD FS-enhetsautentisering

Om din AD FS-servergrupp inte redan har konfigurerats för enhetsautentisering (du kan se detta i AD FS-hanteringskonsolen under Tjänst –> Enhetsregistrering) använder du följande steg för att skapa rätt AD DS-objekt och konfiguration.

Not

Kommandona nedan kräver Active Directory-administrationsverktyg, så om federationsservern inte också är en domänkontrollant installerar du först verktygen med steg 1 nedan. Annars kan du hoppa över steg 1.

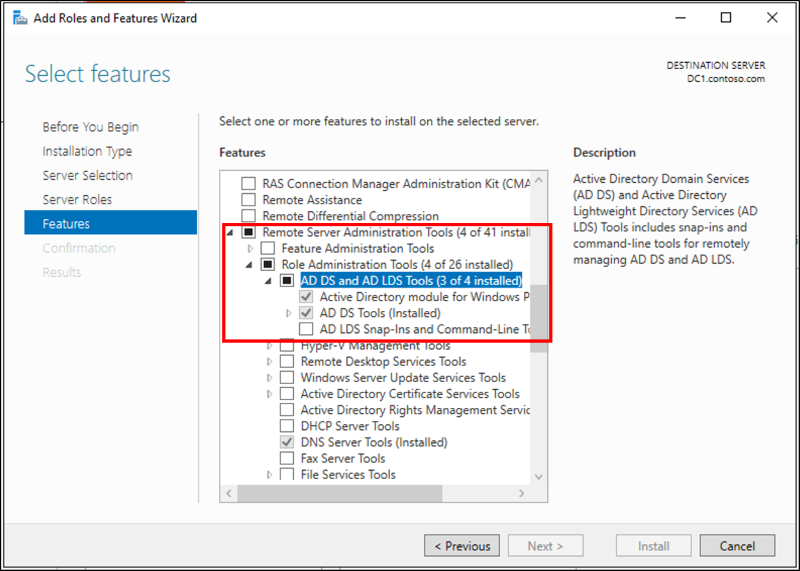

- Kör guiden Lägg till roller & funktioner och välj funktion Verktyg för fjärrserveradministration –>Verktyg för rolladministration –>AD DS- och AD LDS-verktyg –> Välj både Active Directory-modulen för Windows PowerShell och AD DS-verktyg.

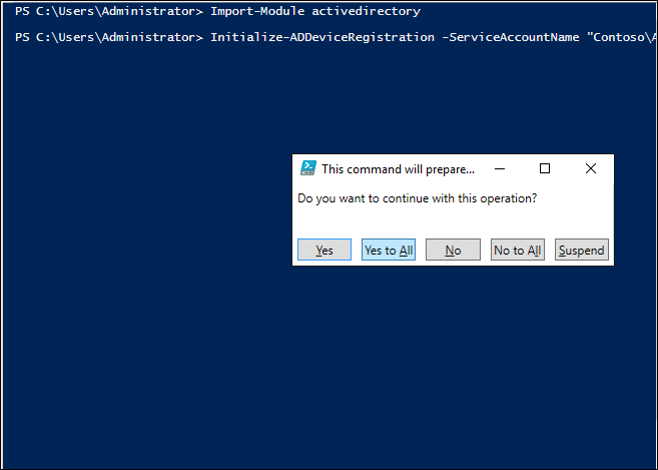

- På din primära AD FS-server kontrollerar du att du är inloggad som AD DS-användare med EA-behörigheter (Enterprise Admin) och öppnar en upphöjd PowerShell-prompt. Kör sedan följande PowerShell-kommandon:

Import-module activedirectory

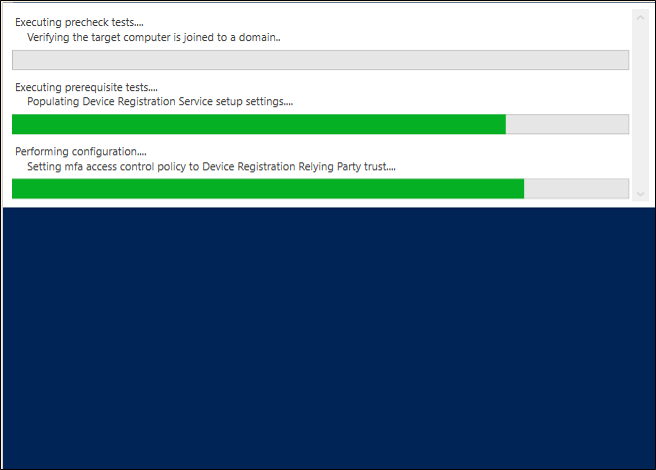

PS C:\> Initialize-ADDeviceRegistration -ServiceAccountName "<your service account>" 3. I popup-fönstret trycker du på Ja.

Not

Om AD FS-tjänsten har konfigurerats för att använda ett GMSA-konto anger du kontonamnet i formatet "domain\accountname$"

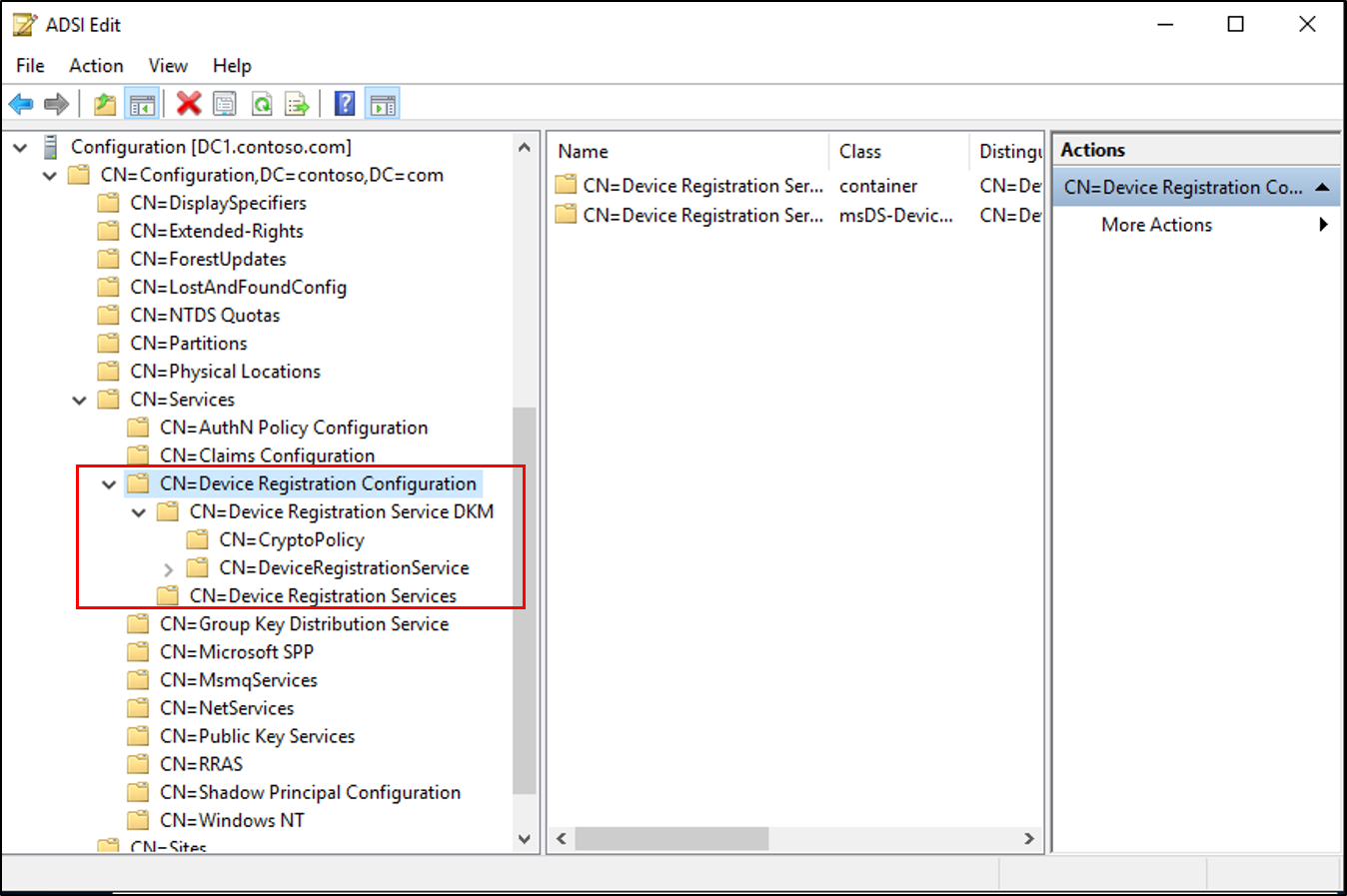

Ovanstående PSH skapar följande objekt:

- RegisteredDevices-behållaren under AD-domänpartitionen

- Enhetsregistreringstjänstens container och objekt under Konfiguration –> Tjänster –> Enhetsregistreringskonfiguration

- DKM-container och objekt för enhetsregistreringstjänsten under Konfiguration –> Tjänster –> Enhetsregistreringskonfiguration

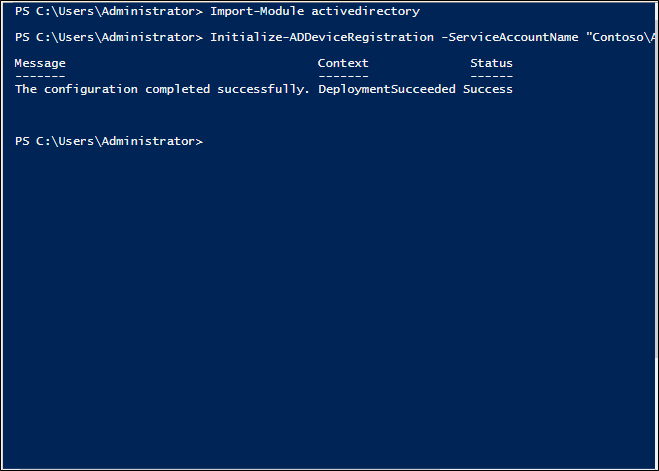

- När detta är klart visas ett meddelande om att slutförandet har slutförts.

Skapa tjänstanslutningspunkt (SCP) i AD

Om du planerar att använda Windows 10-domänanslutning (med automatisk registrering till Microsoft Entra-ID) enligt beskrivningen här kör du följande kommandon för att skapa en tjänstanslutningspunkt i AD DS

- Öppna Windows PowerShell och kör följande:

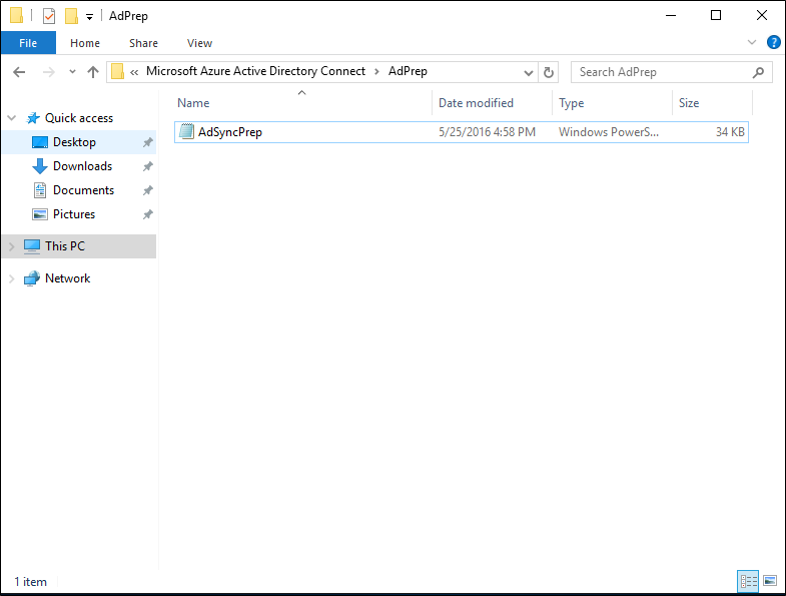

PS C:>Import-Module -Name "C:\Program Files\Microsoft Azure Active Directory Connect\AdPrep\AdSyncPrep.psm1"

Not

Om det behövs kopierar du filen AdSyncPrep.psm1 från Microsoft Entra Connect Sync-servern. Den här filen finns i Program Files\Microsoft Entra Connect\AdPrep

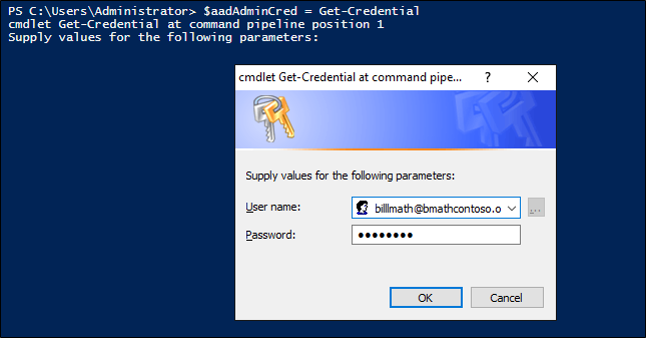

- Ange dina autentiseringsuppgifter för microsoft entra-administratör för villkorsstyrd åtkomst.

PS C:>$aadAdminCred = Get-Credential

- Kör följande PowerShell-kommando

PS C:>Initialize-ADSyncDomainJoinedComputerSync -AdConnectorAccount [AD connector account name] -AzureADCredentials $aadAdminCred

Där [AD-anslutningsappens kontonamn] är namnet på det konto som du konfigurerade i Microsoft Entra Connect Sync när du lägger till din lokala AD DS-katalog.

Med kommandona ovan kan Windows 10-klienter hitta rätt Microsoft Entra-domän att ansluta genom att skapa serviceConnectionpoint-objektet i AD DS.

Förbered AD för tillbakaskrivning av enheter

Gör följande för att säkerställa att AD DS-objekt och containrar är i rätt tillstånd för tillbakaskrivning av enheter från Microsoft Entra-ID.

- Öppna Windows PowerShell och kör följande:

PS C:>Initialize-ADSyncDeviceWriteBack -DomainName <AD DS domain name> -AdConnectorAccount [AD connector account name]

Där [AD-anslutningsappens kontonamn] är namnet på det konto som du konfigurerade i Microsoft Entra Connect Sync när du lägger till din lokala AD DS-katalog i formatet domain\accountname

Kommandot ovan skapar följande objekt för enhetsskrivning till AD DS, om de inte redan finns, och ger åtkomst till det angivna AD-anslutningskontots namn

- RegisteredDevices-containern i AD-domänpartitionen

- Enhetsregistreringstjänstens container och objekt under Konfiguration –> Tjänster –> Enhetsregistreringskonfiguration

Aktivera tillbakaskrivning av enhet i Microsoft Entra Connect Sync

Om du inte har gjort det tidigare aktiverar du tillbakaskrivning av enheter i Microsoft Entra Connect Sync genom att köra guiden en andra gång och välja "Anpassa synkroniseringsalternativ"och sedan markera kryssrutan för tillbakaskrivning av enheter och välja den skog där du har kört ovanstående cmdletar

Konfigurera enhetsautentisering i AD FS

Använd ett upphöjd PowerShell-kommandofönster och konfigurera AD FS-principen genom att köra följande kommando

PS C:>Set-AdfsGlobalAuthenticationPolicy -DeviceAuthenticationEnabled $true -DeviceAuthenticationMethod All

Kontrollera konfigurationen

Nedan visas en omfattande lista över AD DS-enheter, containrar och behörigheter som krävs för att enhetens tillbakaskrivning och autentisering ska fungera

Objekt av typen ms-DS-DeviceContainer på CN=RegisteredDevices,DC=<domän>

- Läsbehörighet till AD FS-tjänstkontot

- läs-/skrivåtkomst till Microsoft Entra Connect Sync AD-anslutningskontot

Container CN=Device Registration Configuration,CN=Services,CN=Configuration,DC=<domän>

Container Device Registration Service DKM under containern ovan

Objekt av typen serviceanslutningspunkt vid CN=<guid>, CN=Enhetsregistrering

Configuration,CN=Services,CN=Configuration,DC=<domän>

läs-/skrivåtkomst till det angivna AD-anslutningskontonamnet på det nya objektet

Objekt av typen msDS-DeviceRegistrationServiceContainer på CN=Device Registration Services,CN=Device Registration Configuration,CN=Services,CN=Configuration,DC=<domain>

Objekt av typen msDS-DeviceRegistrationService i containern ovan

Se hur det fungerar

Om du vill utvärdera de nya anspråken och principerna registrerar du först en enhet. Microsoft Entra ansluter till exempel en Windows 10-dator med hjälp av appen Inställningar under System –> Om eller konfigurerar Windows 10-domänanslutning med automatisk enhetsregistrering genom att följa de ytterligare stegen här. Information om hur du ansluter mobila Windows 10-enheter finns i dokumentet här.

För enklast utvärdering loggar du in på AD FS med ett testprogram som visar en lista över anspråk. Du kommer att kunna se nya anspråk, inklusive isManaged, isCompliantoch trusttype. Om du aktiverar Windows Hello för företag visas även prt-påståendet.

Konfigurera ytterligare scenarier

Automatisk registrering för windows 10-domänanslutna datorer

Om du vill aktivera automatisk enhetsregistrering för windows 10-domänanslutna datorer följer du steg 1 och 2 här.

- Kontrollera att tjänstanslutningspunkten i AD DS finns och har rätt behörigheter (vi skapade det här objektet ovan, men det skadar inte att dubbelkolla).

- Kontrollera att AD FS är korrekt konfigurerat

- Se till att ditt AD FS-system har rätt slutpunkter aktiverade och att anspråksregler har konfigurerats

- Konfigurera de grupprincipinställningar som krävs för automatisk enhetsregistrering av domänanslutna datorer

Windows Hello för företag

Information om hur du aktiverar Windows 10 med Windows Hello för företag finns i Aktivera Windows Hello för företag i din organisation.

Automatisk MDM-registrering

Om du vill aktivera automatisk MDM-registrering av registrerade enheter följer du stegen här.

Felsökning

- Om du får ett fel på

Initialize-ADDeviceRegistrationsom klagar på ett objekt som redan finns i fel tillstånd, till exempel "DRS-tjänstobjektet har hittats utan alla nödvändiga attribut", kan du ha kört Microsoft Entra Connect Sync PowerShell-kommandon tidigare och har en partiell konfiguration i AD DS. Prova att ta bort objekten manuellt under CN=Device Registration Configuration,CN=Services,CN=Configuration,DC=<domän> och försöka igen. - För domänanslutna Windows 10-klienter

- Om du vill kontrollera att enhetsautentiseringen fungerar loggar du in på den domänanslutna klienten som ett testanvändarkonto. Om du vill utlösa etablering snabbt låser du och låser upp skrivbordet minst en gång.

- Instruktioner för att söka efter länken för STK-nyckelautentiseringsuppgifter i AD DS-objektet (måste synkroniseringen fortfarande köras två gånger?)

- Om du får ett felmeddelande när du försöker registrera en Windows-dator som enheten redan har registrerats, men du inte kan eller redan har avregistrerat enheten, kan du ha ett fragment av enhetsregistreringskonfigurationen i registret. Använd följande steg för att undersöka och ta bort detta:

- Öppna Regedit på Windows-datorn och gå till HKLM\Software\Microsoft\Enrollments

- Under den här nyckeln finns undernycklar i GUID-formuläret. Navigera till undernyckeln som har cirka 17 värden och har "EnrollmentType" med "6" (MDM-ansluten) eller "13" (Microsoft Entra-ansluten)

- Ändra EnrollmentType till 0

- Försök med enhetens påställning eller registrering igen

Relaterade artiklar

- Skydda åtkomst till Office 365 och andra appar som är anslutna till Microsoft Entra ID

- Enhetspolicyer för villkorlig åtkomst för Office 365-tjänster

- Konfigurera lokal villkorlig åtkomst med hjälp av Microsoft Entra Device Registration

- Ansluta domänanslutna enheter till Microsoft Entra-ID för Windows 10-funktioner