Övning – Skapa en Microsoft Sentinel-spelbok

Som säkerhetsanalytiker som arbetar för Contoso märker du nyligen att ett stort antal aviseringar genereras när någon tar bort en virtuell dator. Du vill analysera sådana förekomster i framtiden och minska de aviseringar som genereras för falska positiva förekomster.

Övning: Hotsvar med hjälp av Microsoft Sentinel-spelböcker

Du bestämmer dig för att implementera en Microsoft Sentinel-spelbok för att automatisera svar på en incident.

I den här övningen utforskar du Microsoft Sentinel-spelböckerna genom att utföra följande uppgifter:

Konfigurera Microsoft Sentinel-spelboksbehörigheter.

Skapa en spelbok som automatiserar en åtgärd som svarar på incidenter.

Testa din spelbok genom att anropa en incident.

Kommentar

Du måste ha slutfört övningsinstallationsenheten för att kunna slutföra den här övningen. Slutför dem nu, om du inte har gjort det tidigare, och fortsätt sedan med stegen i den här övningen.

Uppgift 1: Konfigurera Microsoft Sentinel-spelboksbehörigheter

I Azure Portal söker du efter och väljer Microsoft Sentinel och väljer den tidigare skapade Microsoft Sentinel-arbetsytan.

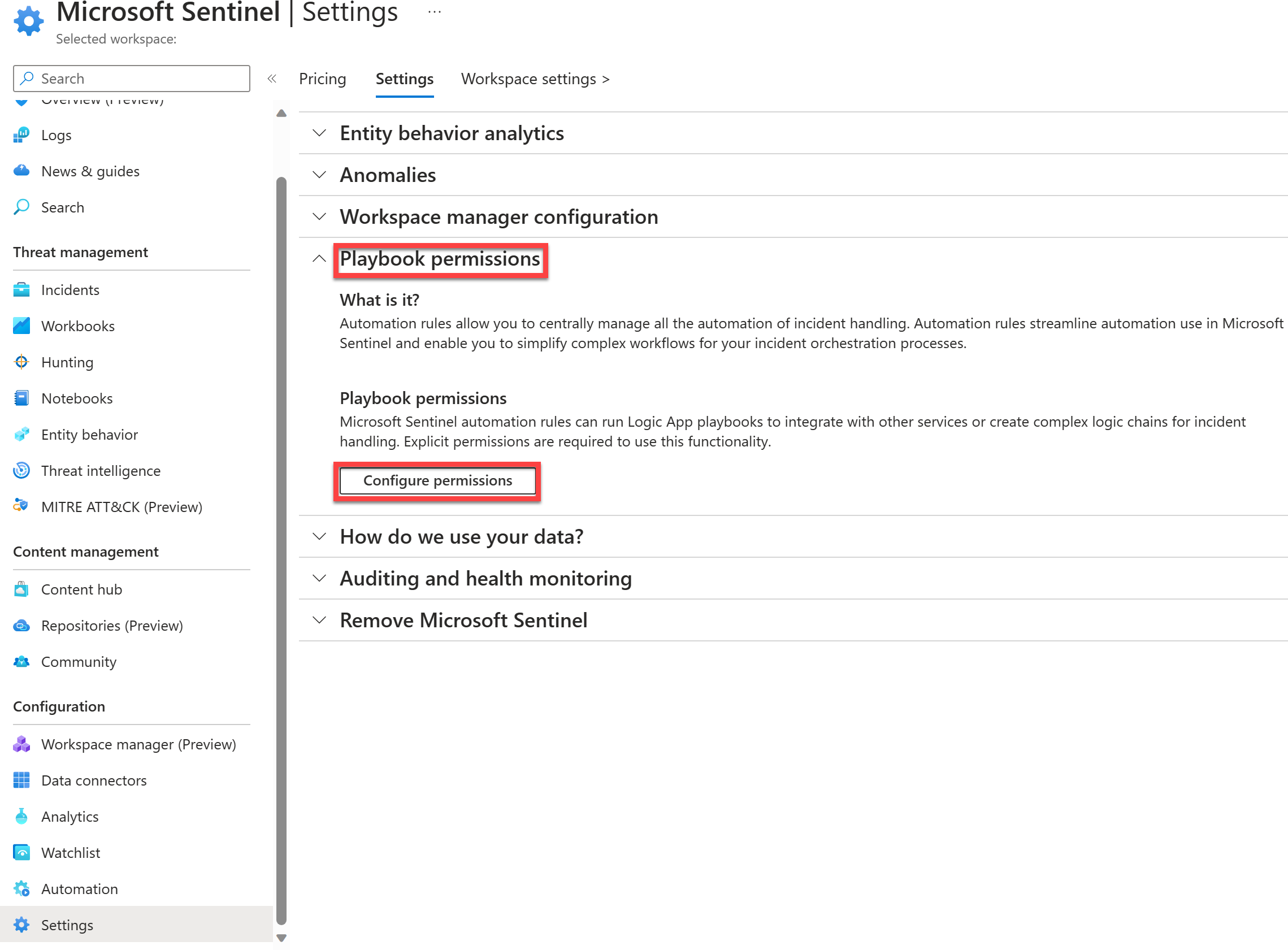

På sidan Microsoft Sentinel går du till menyraden i avsnittet Konfiguration och väljer Inställningar.

På sidan Inställningar väljer du fliken Inställningar och rullar nedåt och expanderar spelboksbehörigheterna

I Spelboksbehörigheter väljer du knappen Konfigurera behörigheter .

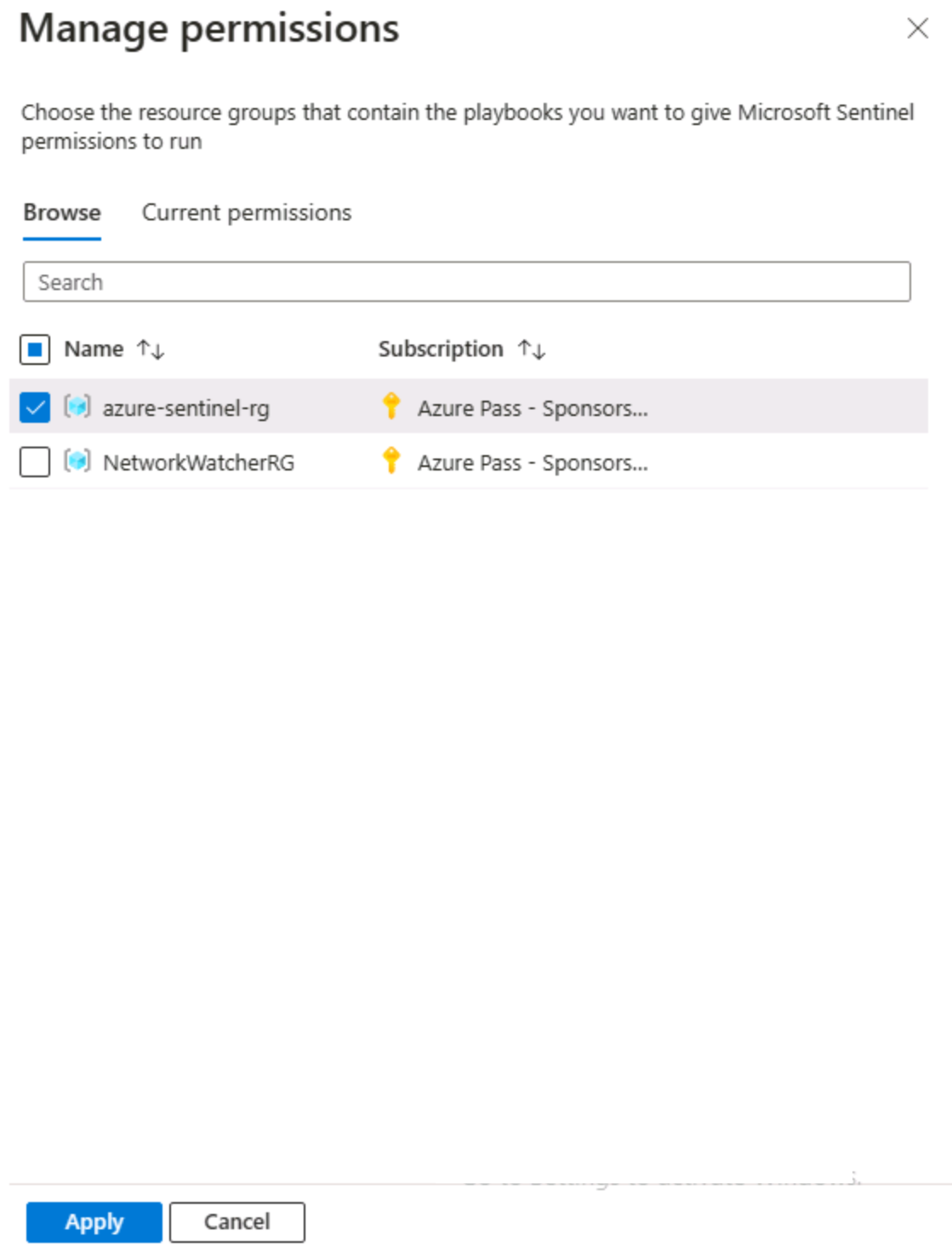

På sidan Hantera behörigheter under fliken Bläddra väljer du den resursgrupp som din Microsoft Sentinel-arbetsyta tillhör. Välj Använd.

Meddelandet Slutfört tillägg av behörigheter bör visas.

Uppgift 2: Arbeta med Microsoft Sentinel-spelböcker

I Azure Portal söker du efter och väljer Microsoft Sentinel och väljer den tidigare skapade Microsoft Sentinel-arbetsytan.

På sidan Microsoft Sentinel går du till menyraden i avsnittet Konfiguration och väljer Automation.

På den översta menyn väljer du Skapa och Spelbok med incidentutlösare.

På sidan Skapa spelböcker på fliken Grundläggande anger du följande inställningar:

Inställningar Värde Prenumeration Välj din Azure-prenumerationen. Resursgrupp Välj resursgruppen för din Microsoft Sentinel-tjänst. Spelboksnamn ClosingIncident (du kan välja valfritt namn) Region Välj samma plats som platsen för Microsoft Sentinel. Log Analytics-arbetsyta Aktivera inte diagnostikloggar Välj Nästa:Anslutningar >och välj sedan Nästa: Granska och skapa >

Välj Skapa och fortsätt att skapa

Kommentar

Vänta tills distributionen har slutförts. Distributionen bör ta mindre än 1 minut. Om den fortsätter att köras kan du behöva uppdatera sidan.

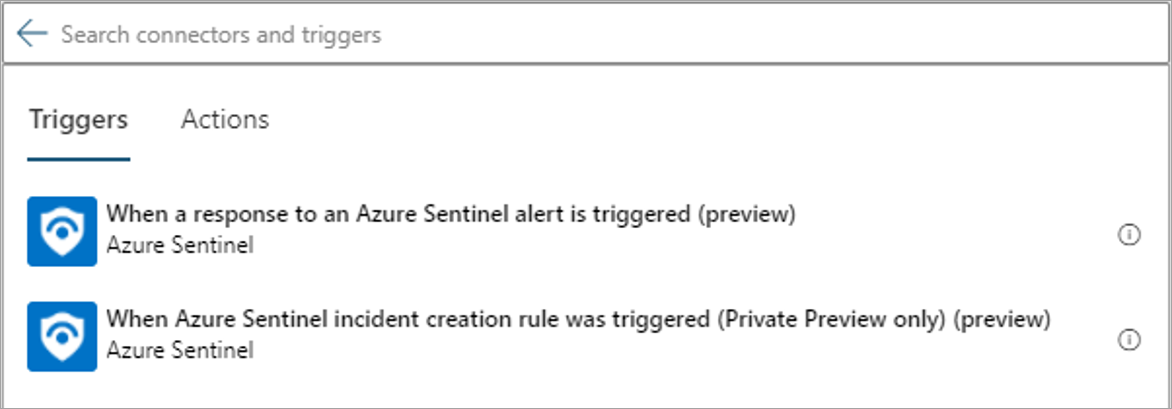

I fönstret Logic Apps Designer bör du se Microsoft Sentinel-incidenten (förhandsversion) som visas.

På sidan Microsoft Sentinel-incident (förhandsversion) väljer du länken Ändra anslutning .

På sidan Anslutningar väljer du Lägg till ny.

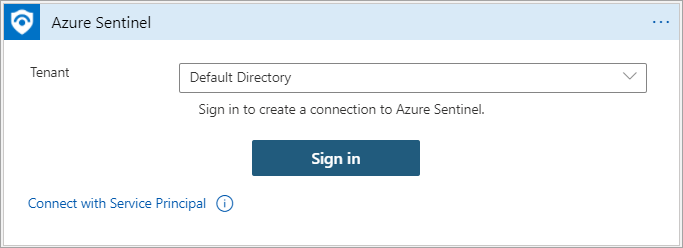

På sidan Microsoft Sentinel väljer du Logga in.

På sidan Logga in på ditt konto anger du autentiseringsuppgifterna för din Azure-prenumeration.

På sidan Microsoft Sentinel-incident (förhandsversion) bör du se att du är ansluten till ditt konto. Välj + Nytt steg.

I fönstret Välj en åtgärd skriver du Microsoft Sentinel i sökfältet.

Välj Microsoft Sentinel-ikonen.

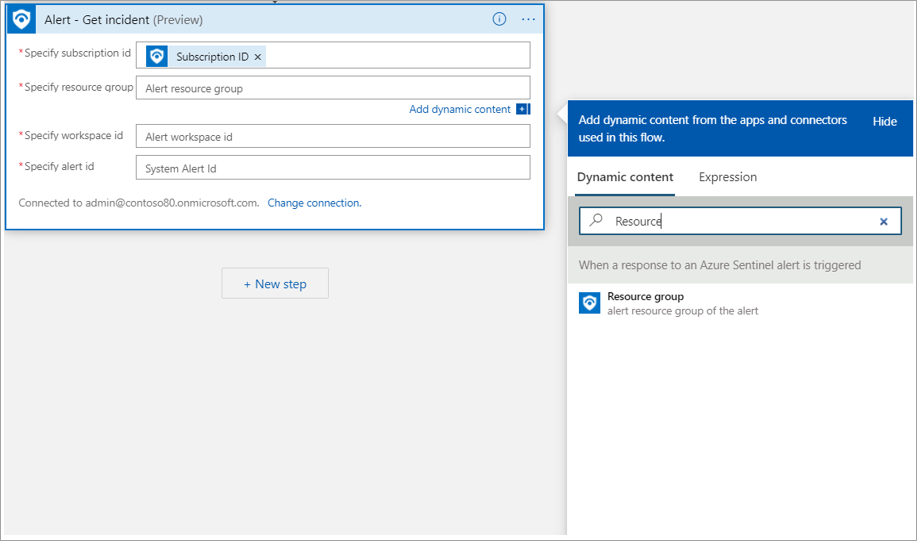

På fliken Åtgärder letar du upp och väljer Hämta incident (förhandsversion).

I fönstret Hämta incident (förhandsversion) väljer du fältet Arm-ID för incident. Fönstret Lägg till dynamiskt innehåll öppnas.

Dricks

När du väljer ett fält öppnas ett nytt fönster där du kan fylla fälten med dynamiskt innehåll.

På fliken Dynamiskt innehåll i sökrutan kan du börja ange Incident ARM och sedan välja posten i listan, som följande skärmbild visar.

Välj + Nytt steg.

I fönstret Välj en åtgärd skriver du Microsoft Sentinel i sökfältet.

Dricks

På fliken För dig bör De senaste valen visa Microsoft Sentinel-ikonen.

Välj Microsoft Sentinel-ikonen.

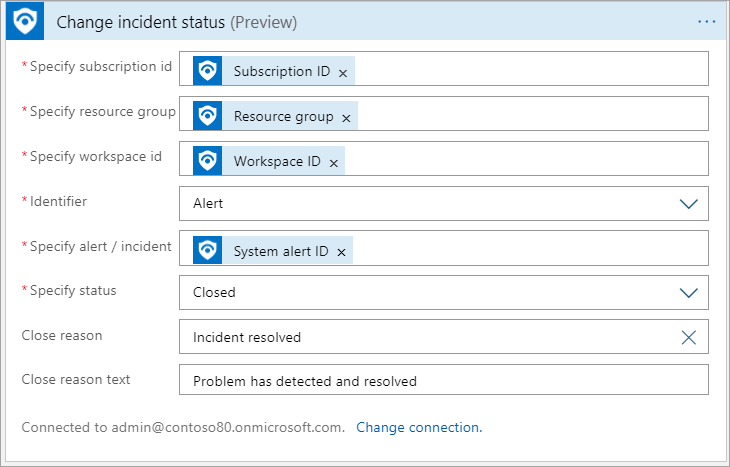

På fliken Åtgärder letar du upp och väljer Uppdatera incident (förhandsversion).

I fönstret Uppdatera incident (förhandsversion) anger du följande indata:

Inställningar Värden Ange INCIDENT-ARM-ID Incident-ARM-ID Ange ägarobjekt-ID/UPN Objekt-ID för incidentägare Ange tilldela/avtilldela ägare I den nedrullningsbara menyn väljer du Ta bort tilldelning Allvarlighet Du kan lämna standardnivån incident allvarlighetsgrad Ange status Välj Stängd i den nedrullningsbara menyn. Ange klassificeringsorsak I den nedrullningsbara menyn väljer du en post som Undetermined eller väljer Ange anpassat värde och väljer IncidentKlassificering Dynamiskt innehåll. Text i stängningsorsak Skriv beskrivande text.

Välj fältet Incident ARM ID. Fönstret Lägg till dynamiskt innehåll öppnas. I sökrutan kan du börja ange Incident ARM. Välj Incident-ARM-ID och välj sedan fältet Ägarobjekt-ID/UPN .

Fönstret Lägg till dynamiskt innehåll öppnas. I sökrutan kan du börja ange Incidentägare. Välj Objekt-ID för incidentägare och fyll sedan i de återstående fälten med hjälp av tabellposterna.

När du är klar väljer du Spara på menyraden Logic Apps Designer och stänger sedan Logic Apps Designer.

Uppgift 3: Anropa en incident och granska de associerade åtgärderna

I textrutan Sök efter resurser, tjänster och dokument i Azure Portal skriver du virtuella datorer och väljer sedan Retur.

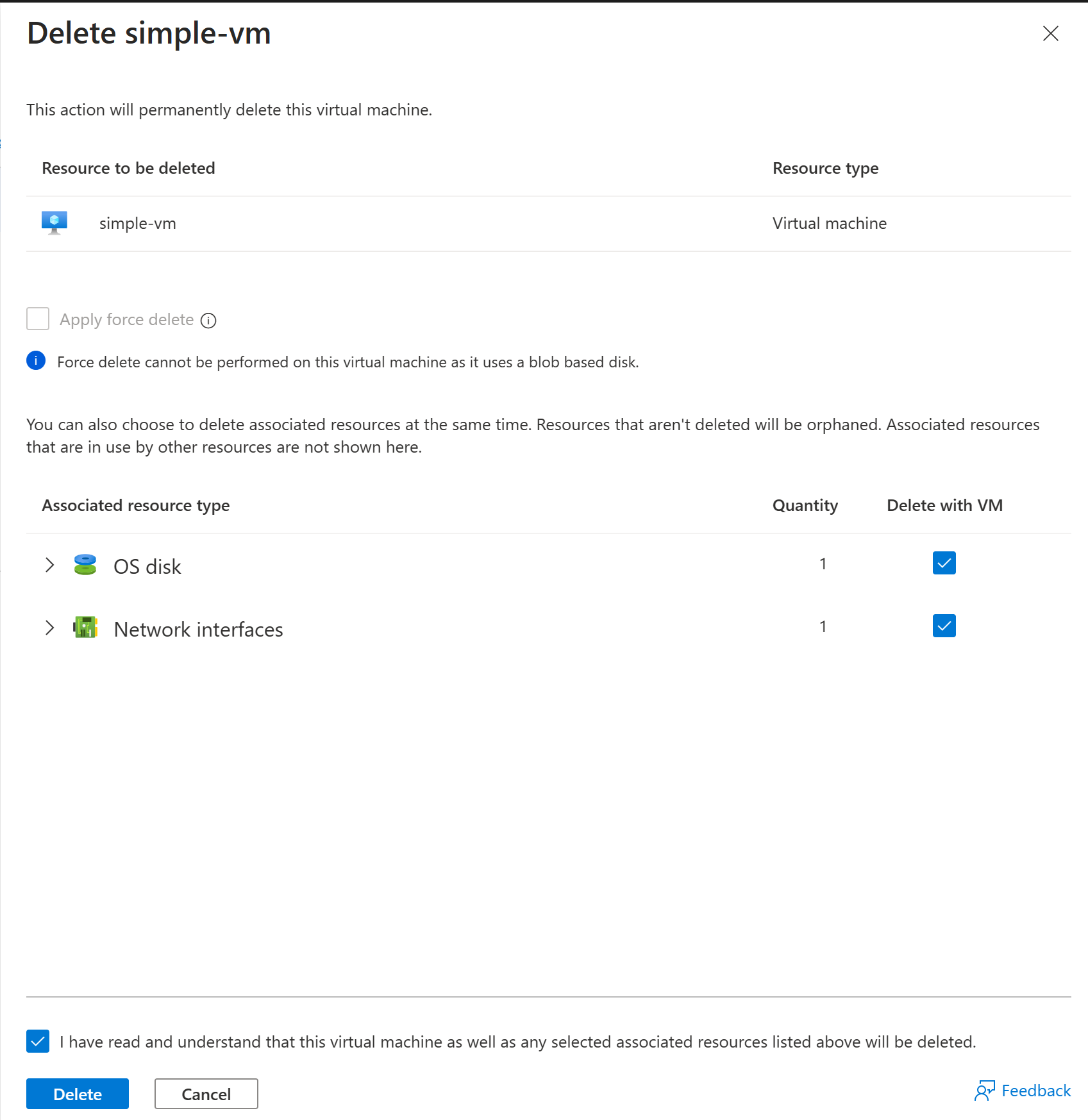

På sidan Virtuella datorer letar du reda på och väljer den virtuella datorn simple-vm och väljer sedan Ta bort i rubrikfältet.

På sidan Ta bort enkel virtuell dator väljer du Ta bort med virtuell dator för både OS-disken och nätverksgränssnittet.

Markera rutan för att bekräfta att jag har läst och förstått att den här virtuella datorn samt alla valda resurser kommer att tas bort och välj sedan Ta bort för att ta bort den virtuella datorn.

Kommentar

Den här uppgiften skapar en incident som baseras på den analysregel som du skapade tidigare i lektionen med övningsinstallationen. Det kan ta upp till 15 minuter att skapa en incident. Vänta tills den har slutförts innan du fortsätter till nästa steg.

Uppgift 4: Tilldela spelboken till en befintlig incident

I Azure Portal söker du efter och väljer Microsoft Sentinel och väljer sedan den tidigare skapade Microsoft Sentinel-arbetsytan.

På Microsoft Sentinel | Översiktssida i menyraden i avsnittet Hothantering och välj Incidenter.

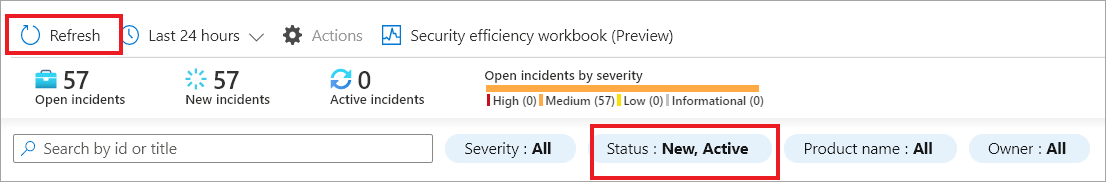

Kommentar

Som vi nämnde i föregående anteckning kan det ta upp till 15 minuter att skapa incidenter. Uppdatera sidan tills incidenten visas på sidan incidenter.

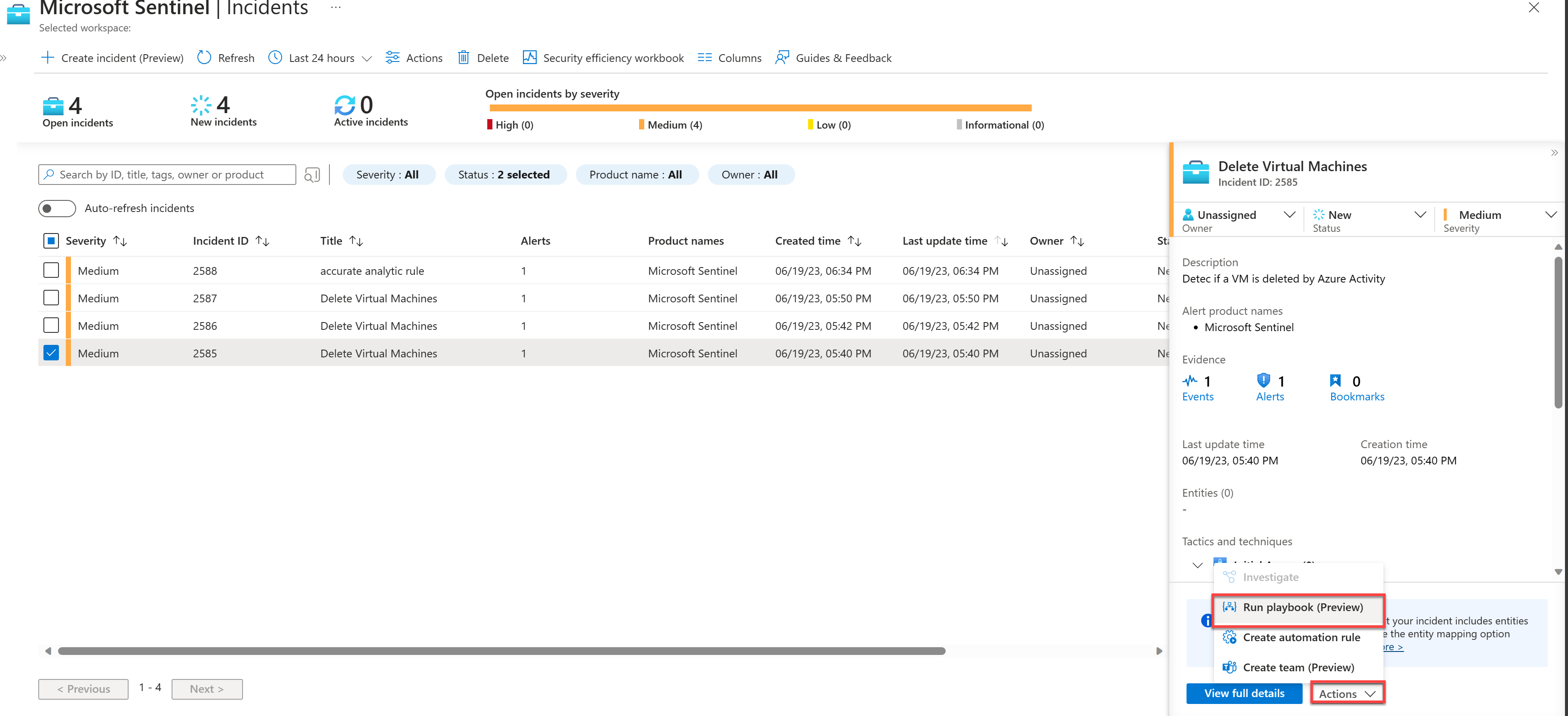

På Microsoft Sentinel | På sidan Incidenter väljer du en incident som har skapats baserat på borttagningen av den virtuella datorn.

I informationsfönstret väljer du Åtgärder och Kör spelbok (förhandsversion).

På sidan Run playbook on incident (Kör spelbok på incident) på fliken Spelböcker bör du se spelboken ClosingIncident och välja Kör.

Kontrollera att du får meddelandet Spelboken har utlösts.

Stäng spelboken Kör på incidentsidan för att återgå till Microsoft Sentinel | Sidan Incidenter.

I Microsoft Sentinel | På sidan Incidenter väljer du Uppdatera i rubrikfältet. Du kommer att märka att incidenten försvinner från fönstret. I menyn Status väljer du Stängd och sedan OK.

Kommentar

Det kan ta upp till 5 minuter innan aviseringar visas som stängda

Kontrollera att incidenten visas igen och observera kolumnen Status för att kontrollera att den är Stängd.

Rensa resurserna

Sök efter Resursgrupper i Azure-portalen.

Välj azure-sentinel-rg.

Välj Ta bort resursgrupp i rubrikfältet.

I fältet ANGE RESURSGRUPPENS NAMN: anger du namnet på resursgruppen, azure-sentinel-rg, och väljer sedan Ta bort.