Köra spelböcker på begäran

Vissa incidenter på Contoso kan kräva ytterligare undersökning innan du kör en spelbok. Med Microsoft Sentinel kan du köra spelböcker på begäran för att underlätta djupgående undersökningar.

Köra en spelbok på begäran

Du kan konfigurera spelböcker så att de körs på begäran baserat på incidentinformation, för att utlösa vissa steg som en del av undersökningen, eller för att genomföra vissa reparationsåtgärder.

Tänk dig ett scenario där misstänkta användare hindras från att komma åt företagsresurser. Som säkerhetsadministratör på Contoso hittar du en falsk positiv incident. Vissa användare på Contoso hade tillgång till resurser via en anslutning till ett virtuellt privat nätverk från fjärrdatorer, samtidigt som de var anslutna till kontorsdatorerna. Microsoft Cloud Security tog emot signaler och utifrån den säkerhetsrisk som identifierar potentiella hot från ovanliga platser, taggade den användarna som en medelhög risk.

Du kan använda en spelbok som automatiskt kan stänga den här riskfyllda användaregenskapen i Microsoft Entra-ID.

Microsoft Sentinel-lagringsplats på GitHub

Microsoft Sentinel-lagringsplatsen på GitHub innehåller spelböcker som är redo att användas för att hjälpa dig att automatisera svar på incidenter. Dessa spelböcker definieras med Azure Resource Manager (ARM-mall) som använder Logic App Microsoft Sentinel-utlösare.

För scenariot som beskrevs tidigare kan du använda spelboken Dismiss-AADRiskyUser , som finns på Microsoft Sentinel-lagringsplatsen på GitHub, och distribuera den direkt i din Azure-prenumeration.

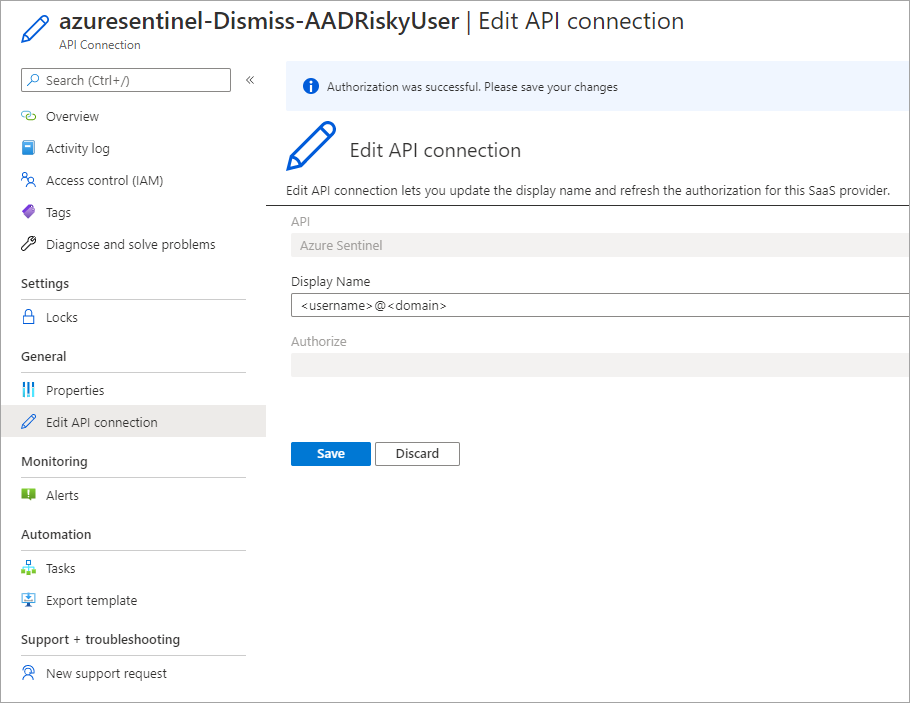

Vid varje distribution från GitHub måste du först auktorisera varje anslutning i spelboken innan du redigerar dem i Logic Apps-designern. Auktoriseringen skapar en API-anslutning till lämplig anslutningsapp samt lagrar token och variabler. Du kan hitta API-anslutningen i resursgruppen där du skapade logikappen.

Namnet på varje API-anslutning får prefixet azuresentinel. Du kan också redigera anslutningen i Logic Apps-designern när du redigerar logikappen.

Koppla en spelbok till en befintlig incident

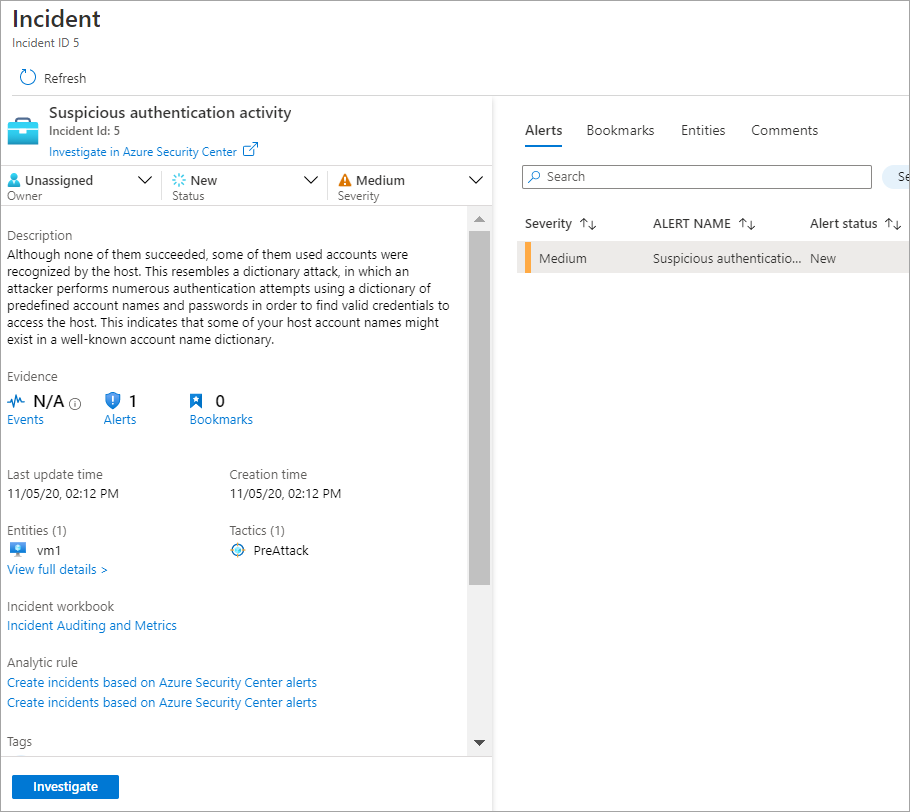

När spelboken är klar kan du öppna sidan Incident i Microsoft Sentinel och sedan välja den befintliga incidenten. I informationsfönstret kan du välja Visa fullständig information för att utforska egenskaperna för incidenten. I panelen Aviseringar kan du välja Visa spelböcker och köra någon av de befintliga spelböckerna.

Följande skärmbild visar ett exempel på misstänkt användaraktivitet som du kan koppla spelboken Dismiss-AADRiskyUser till.

När du har undersökt incidenten kan du välja att köra spelboken manuellt för att svara på ett säkerhetshot.