Utlösa en spelbok i realtid

Du kan konfigurera Microsoft Sentinel-spelböcker på Contoso för att svara på säkerhetshot.

Utforska sidan Spelböcker

Du kan automatisera svar på hot på sidan Spelböcker. På sidan kan du se alla spelböcker som skapas från Azure Logic Apps. Kolumnen Utlösningstyp visar vilken typ av anslutningsappar som används i logikappen.

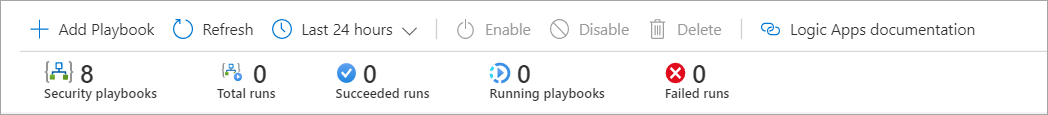

Du kan använda rubrikfältet, som visas i följande diagram, till att skapa nya spelböcker, eller till att aktivera och inaktivera befintliga spelböcker.

Det finns följande alternativ i rubrikfältet:

Använd alternativet Lägg till spelbok för att skapa en ny spelbok.

Använd alternativet Uppdatera för att uppdatera visningen, till exempel efter att du har skapat en ny spelbok.

Använd listrutan för tid till att filtrera statusen för körningen av spelböcker.

Alternativen Aktivera, Inaktivera och Ta bort är bara tillgängliga om du väljer en eller flera logikappar.

Använd alternativet Logic Apps-dokumentation till att granska länkar till officiell Microsoft-dokumentation med mer information om logikappar.

Contoso vill använda automatiska åtgärder för att förhindra att misstänkta användare får åtkomst till deras nätverk. Som säkerhetsadministratör kan du skapa en spelbok som implementerar den här åtgärden. Välj Lägg till spelbok för att skapa en ny spelbok. Du dirigeras till sidan där du bör skapa en ny logikapp genom att ange indata för följande inställningar:

Prenumeration. Välj den prenumeration som innehåller Microsoft Sentinel.

Resursgrupp. Du kan välja en befintlig resursgrupp eller skapa en ny.

Namn på logikapp. Ange ett beskrivande namn på logikappen.

Plats. Välj samma plats som Log Analytics-arbetsytan finns på.

Log Analytics. Om du aktiverar Log Analytics kan du få information om spelbokens körningshändelser.

När du har angett dessa indata väljer du alternativet Granska och skapa och sedan Skapa.

Logic Apps Designer

Microsoft Sentinel skapar logikappen och sedan dirigeras du till sidan Logikappdesigner .

I Logikappdesigner finns en arbetsyta som du kan använda för att lägga till en utlösare och åtgärder i ditt arbetsflöde. Du kan till exempel konfigurera utlösaren så att den kommer från Microsoft Sentinel Connector när en ny säkerhetsincident skapas. På sidan Logikappdesigner finns många fördefinierade mallar som du kan använda. Men om du vill skapa en spelbok bör du börja med mallen Tom logikapp för att utforma logikappen från grunden.

Den automatiserade aktiviteten i spelboken initieras av Microsoft Sentinel-utlösaren. Du kan söka efter Microsoft Sentinel-utlösaren i sökrutan på designarbetsytan och sedan välja någon av följande två tillgängliga utlösare:

När ett svar på en Microsoft Sentinel-avisering utlöses

När microsoft Sentinel-incidentgenereringsregeln utlöstes

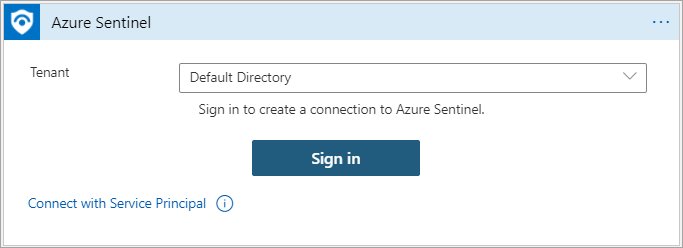

Om du öppnar Microsoft Sentinel Connector för första gången uppmanas du att logga in på din klientorganisation, antingen med ett användarkonto från Microsoft Entra-ID eller med tjänstens huvudnamn. Detta upprättar en API-anslutning till ditt Microsoft Entra-ID. API-anslutningarna lagrar variabler och token som krävs för att komma åt API:et för anslutningen, till exempel Microsoft Entra-ID, Office 365 eller liknande.

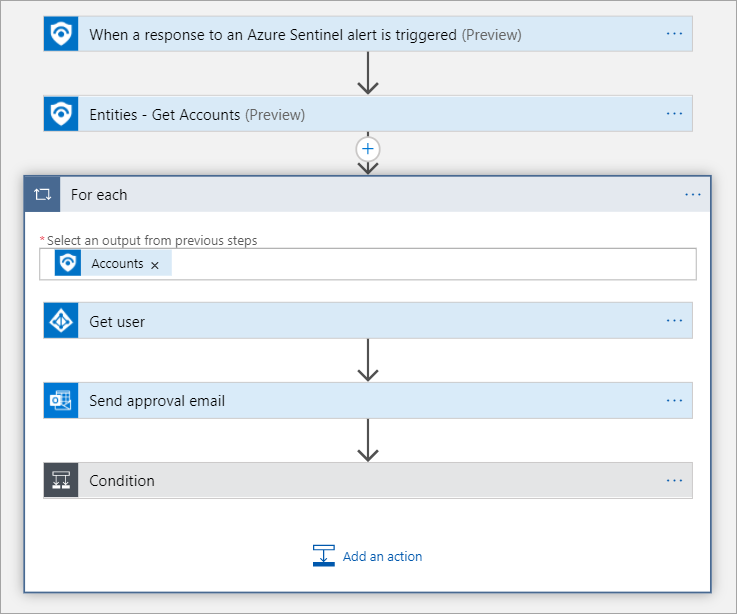

Varje spelbok börjar med en utlösare följt av åtgärder som definierar det automatiserade svaret på en säkerhetsincident. Du kan kombinera åtgärder från en Microsoft Sentinel-anslutningsapp med andra åtgärder från andra Logic Apps-anslutningsappar.

Du kan till exempel lägga till utlösaren från en Microsoft Sentinel-anslutning när en incident utlöses, följa den med en åtgärd som identifierar entiteterna från Microsoft Sentinel-aviseringen och sedan en annan åtgärd som skickar ett e-postmeddelande till ett Office 365-e-postkonto. Microsoft Sentinel skapar varje åtgärd som ett nytt steg och definierar den aktivitet som du lägger till i logikappen.

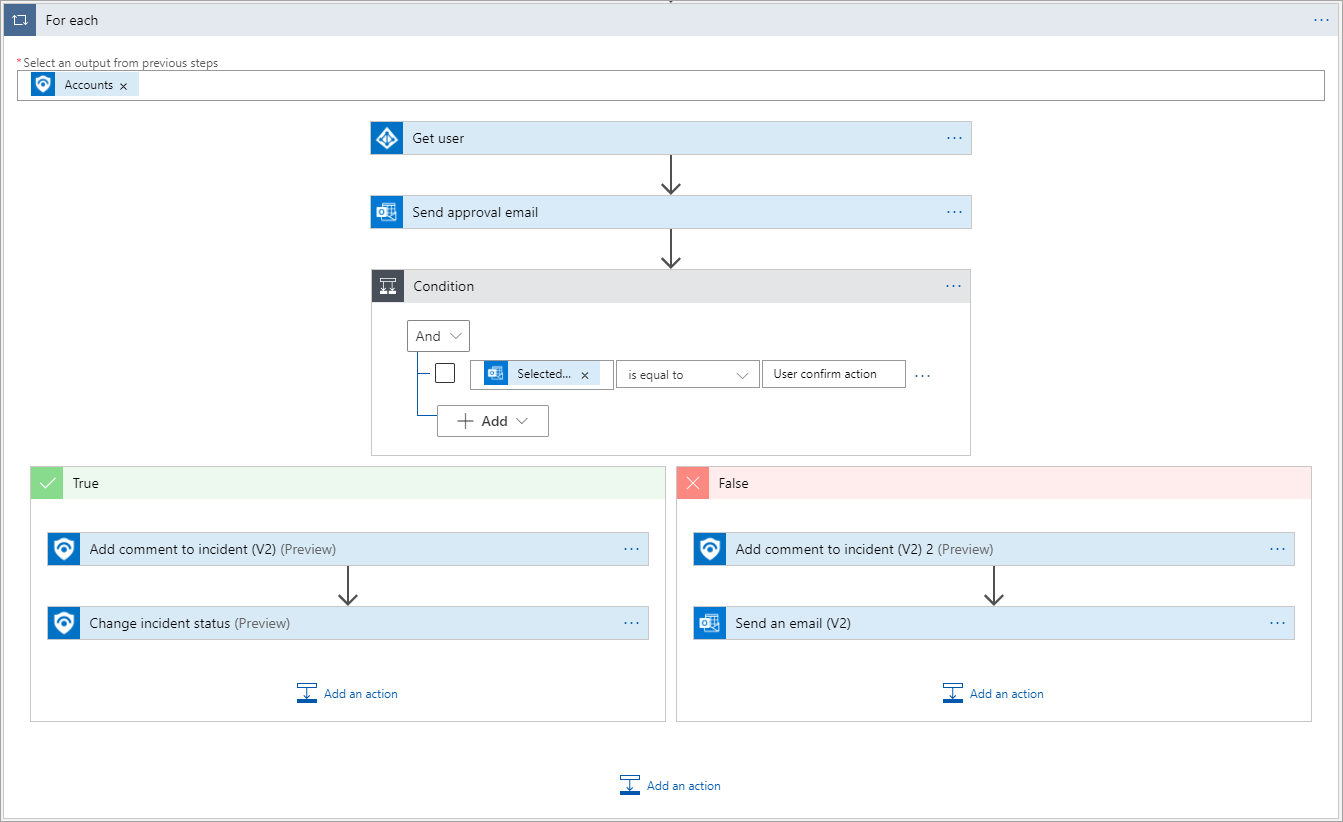

Följande skärmbild visar incidenten som utlöstes av Microsoft Sentinel-anslutningsappen, som identifierar ett misstänkt konto och skickar ett e-postmeddelande till administratören.

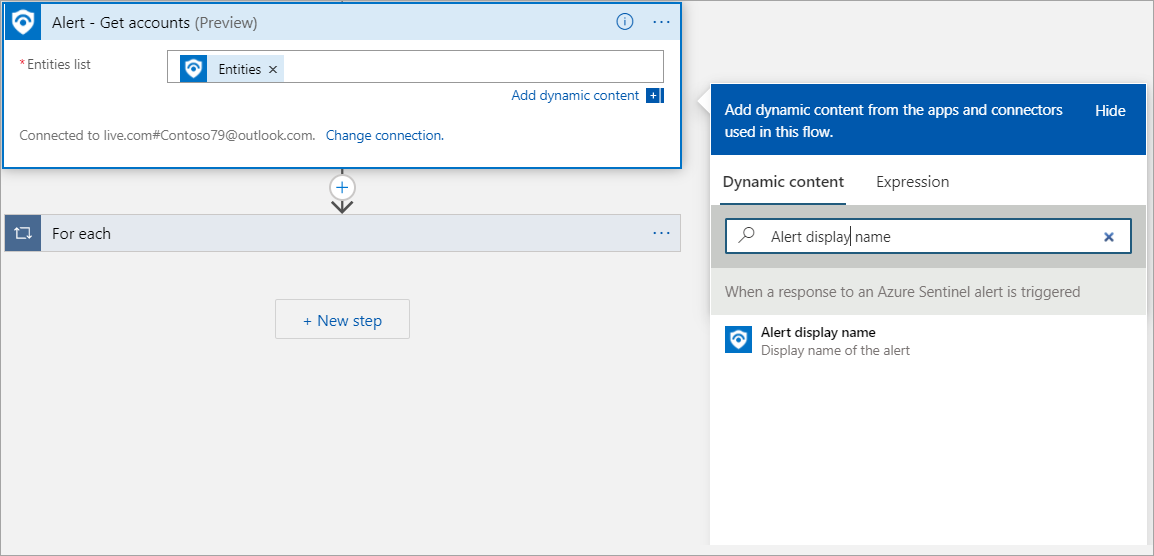

Varje steg i arbetsflödets design har olika fält som du måste fylla i. Åtgärden Entiteter – Hämta konton kräver till exempel att du anger en lista över entiteter från en Microsoft Sentinel-avisering. En fördel med att använda Azure Logic Apps är att du kan ange indatan från listan Dynamiskt innehåll, som är ifylld med utdatan från föregående steg. Utlösaren för Microsoft Sentinel-anslutningsappen När ett svar på Microsoft Sentinel-aviseringen utlöses innehåller till exempel dynamiska egenskaper som Entiteter, Aviseringsvisningsnamn, som du kan använda för att fylla i indata.

Du kan också lägga till en kontrollåtgärdsgrupp som gör det möjligt för din logikapp att fatta beslut. Kontrollåtgärdsgruppen kan innehålla logiska villkor, switch case-villkor eller loopar.

En villkorsåtgärd är en if-instruktion som gör att appen kan utföra olika åtgärder baserat på de data som du bearbetar. Den består av ett booleskt uttryck och två åtgärder. Vid körning utvärderar körningsmotorn uttrycket och väljer en åtgärd baserat på huruvida uttrycket är sant eller falskt.

Contoso tar till exempel emot en stor mängd aviseringar, många av dem med återkommande mönster, som inte kan bearbetas eller undersökas. Med hjälp av realtidsautomatisering kan Contosos SecOps-team avsevärt minska sin arbetsbelastning genom att helt automatisera de rutinmässiga svaren på återkommande typer av aviseringar.

I följande skärmbild visas en liknande situation där spelboken kan ändra aviseringens status, baserat på användarindata. Kontrollåtgärden fångar upp användarindatan och om uttrycket utvärderas som en sann instruktion, ändrar spelboken status för aviseringen. Om kontrollåtgärden utvärderar uttrycket som falskt kan spelboken köra andra aktiviteter, till exempel skicka ett e-postmeddelande enligt nedanstående skärmbild.

När du har angett alla steg i Logic Apps Designer sparar du logikappen för att skapa en spelbok i Microsoft Sentinel.

Sidan Logic Apps i Microsoft Sentinel

De spelböcker som du skapar visas på sidan Spelböcker och du kan redigera dem ytterligare. På spelbokssidan kan du välja en befintlig spelbok och som öppnar sidan Logic Apps för spelboken i Microsoft Sentinel.

Du kan köra flera åtgärder på spelboken från rubrikfältet i Logic Apps:

Kör utlösare. Använd för att köra logikappen och testa spelboken.

Uppdatera. Används för att uppdatera status för logikappen och hämta status för aktiviteten.

Redigera. Används för att ytterligare redigera spelboken på sidan Logic Apps-designer.

Ta bort. Använd för att ta bort logikappen om du inte behöver den.

Inaktivera. Använd för att tillfälligt inaktivera logikappen och förhindra att åtgärden utförs även om utlösaren är aktiverad.

Uppdatera schema. Använd för att uppdatera schemat för logikappen efter en betydande ändring i logiken.

Klona. Använd för att skapa en kopia av den befintliga logikappen som kan användas som grund för ytterligare modifiering.

Exportera. Använd för att exportera logikappen till Microsoft Power Automate och Microsoft Power Apps.

I avsnittet Essentials visas beskrivande information om logikappen. Till exempel visar logikappdefinitionen antalet utlösare och åtgärder som logikappen tillhandahåller.

Du kan använda avsnittet Sammanfattning för att granska sammanfattad information om logikappen. I det här avsnittet kan du välja logikapplänken för att öppna den i Logic Apps-designern, eller granska utlösarens historik.

I avsnittet Körningshistorik visas tidigare körningar av logikappen och om de lyckades eller misslyckades.

Automatisera svar på en incident i Microsoft Sentinel

Som ett sista steg måste du koppla spelboken till en analysregel för att automatisera svar på en incident. Du kan använda avsnittet Automatiserat svar i analysregeln för att välja att en spelbok ska köras automatiskt när aviseringen genereras. Mer information om hur du skapar en analysregel finns i modulen Hotidentifiering med Microsoft Sentinel-analys.