Beskriv Copilot i Microsoft Defender XDR

Microsoft Security Copilot är inbäddat i Microsoft Defender XDR så att säkerhetsteam snabbt och effektivt kan undersöka och svara på incidenter. Microsoft Copilot för Microsoft Defender XDR stöder följande funktioner.

- Sammanfatta incidenter

- Guidade svar

- Skriptanalys

- Naturligt språk till KQL-frågor

- Incidentrapporter

- Analysera filer

- Enhetssammanfattning

Det finns också några alternativ som är vanliga för alla dessa funktioner, inklusive möjligheten att ge feedback om snabba svar och sömlöst flytta till den fristående upplevelsen.

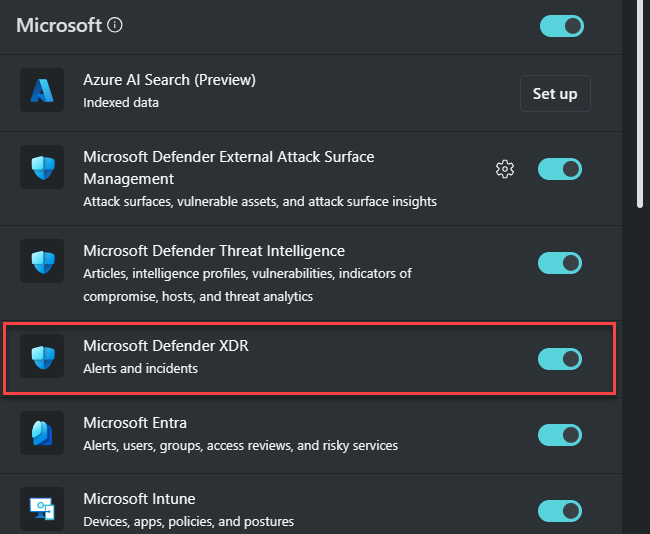

Som beskrivs i introduktionsenheten kan Copilot i den inbäddade upplevelsen anropa de produktspecifika funktionerna direkt, vilket ger bearbetningseffektivitet. För att säkerställa åtkomsten till dessa Microsoft Security Copilot-funktioner måste microsoft Defender XDR-plugin-programmet aktiveras och detta görs via den fristående upplevelsen. Mer information finns i Beskriv de funktioner som är tillgängliga i den fristående upplevelsen av Microsoft Security Copilot.

Sammanfatta incidenter

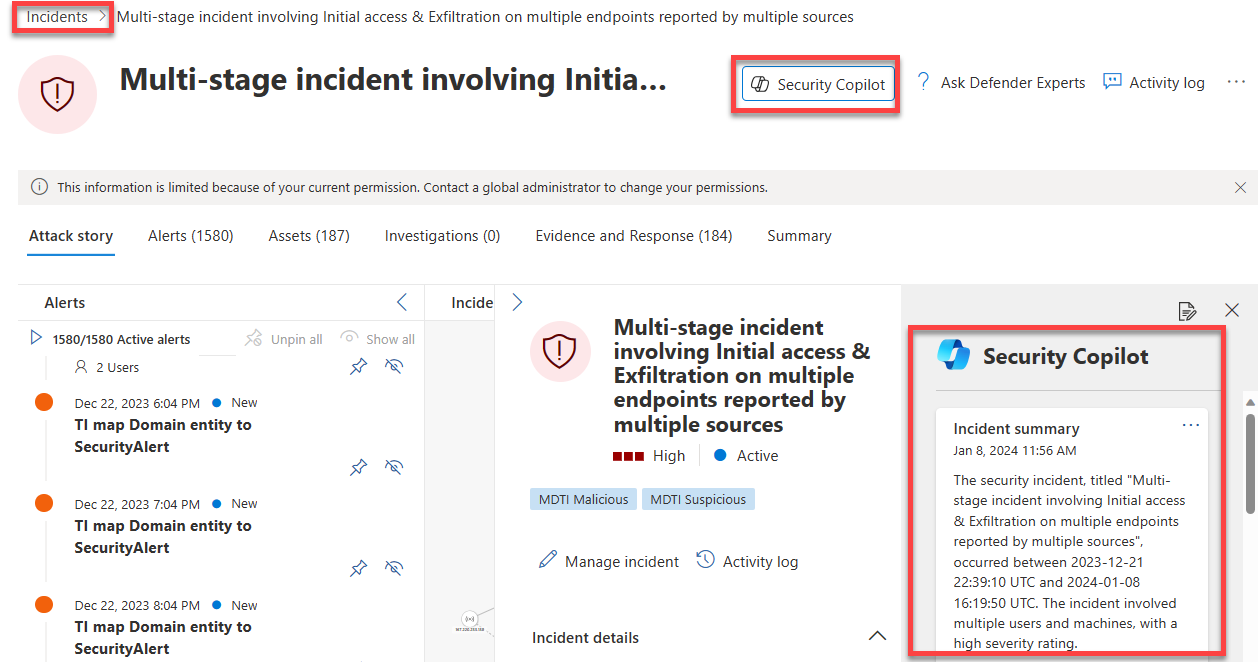

Om du omedelbart vill förstå en incident kan du använda Microsoft Copilot i Microsoft Defender XDR för att sammanfatta en incident åt dig. Copilot skapar en översikt över attacken som innehåller viktig information för att du ska förstå vad som hände i attacken, vilka tillgångar som är inblandade och tidslinjen för attacken. Copilot skapar automatiskt en sammanfattning när du navigerar till en incident sida.

Incidenter som innehåller upp till 100 aviseringar kan sammanfattas i en incidentsammanfattning. En incidentsammanfattning, beroende på tillgängligheten för data, innehåller följande:

- Tid och datum då en attack startade.

- Entiteten eller tillgången där attacken startade.

- En sammanfattning av tidslinjer för hur attacken utvecklades.

- De tillgångar som är inblandade i attacken.

- Indikatorer för kompromettering (IOC).

- Namn på inblandade hotaktörer.

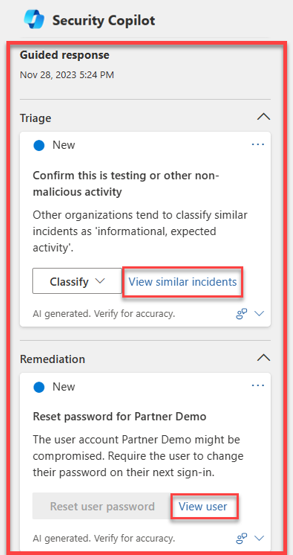

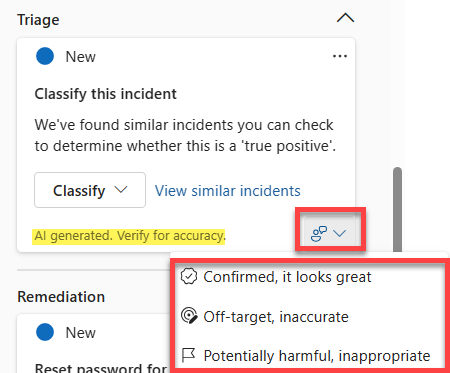

Guidade svar

Copilot i Microsoft Defender XDR använder AI- och maskininlärningsfunktioner för att kontextualisera en incident och lära sig av tidigare undersökningar för att generera lämpliga svarsåtgärder, som visas som guidade svar. Copilots interaktiva svarskapacitet gör det möjligt för incidenthanteringsteam på alla nivåer att på ett säkert och snabbt sätt tillämpa svarsåtgärder för att enkelt lösa incidenter.

Guidade svar rekommenderar åtgärder i följande kategorier:

- Sortering – innehåller en rekommendation för att klassificera incidenter som information, sant positiva eller falskt positiva

- Inneslutning – innehåller rekommenderade åtgärder för att begränsa en incident

- Undersökning – innehåller rekommenderade åtgärder för vidare undersökning

- Åtgärd – innehåller rekommenderade svarsåtgärder som ska tillämpas på specifika entiteter som är inblandade i en incident

Varje kort innehåller information om den rekommenderade åtgärden, inklusive varför åtgärden rekommenderas, liknande incidenter med mera. Åtgärden Visa liknande incidenter blir till exempel tillgänglig när det finns andra incidenter i organisationen som liknar den aktuella incidenten. Incidenthanteringsteam kan också visa användarinformation för reparationsåtgärder, till exempel återställning av lösenord.

Alla incidenter/aviseringar ger inte guidade svar. Guidade svar är tillgängliga för incidenttyper som nätfiske, komprometterande affärsmeddelanden och utpressningstrojaner.

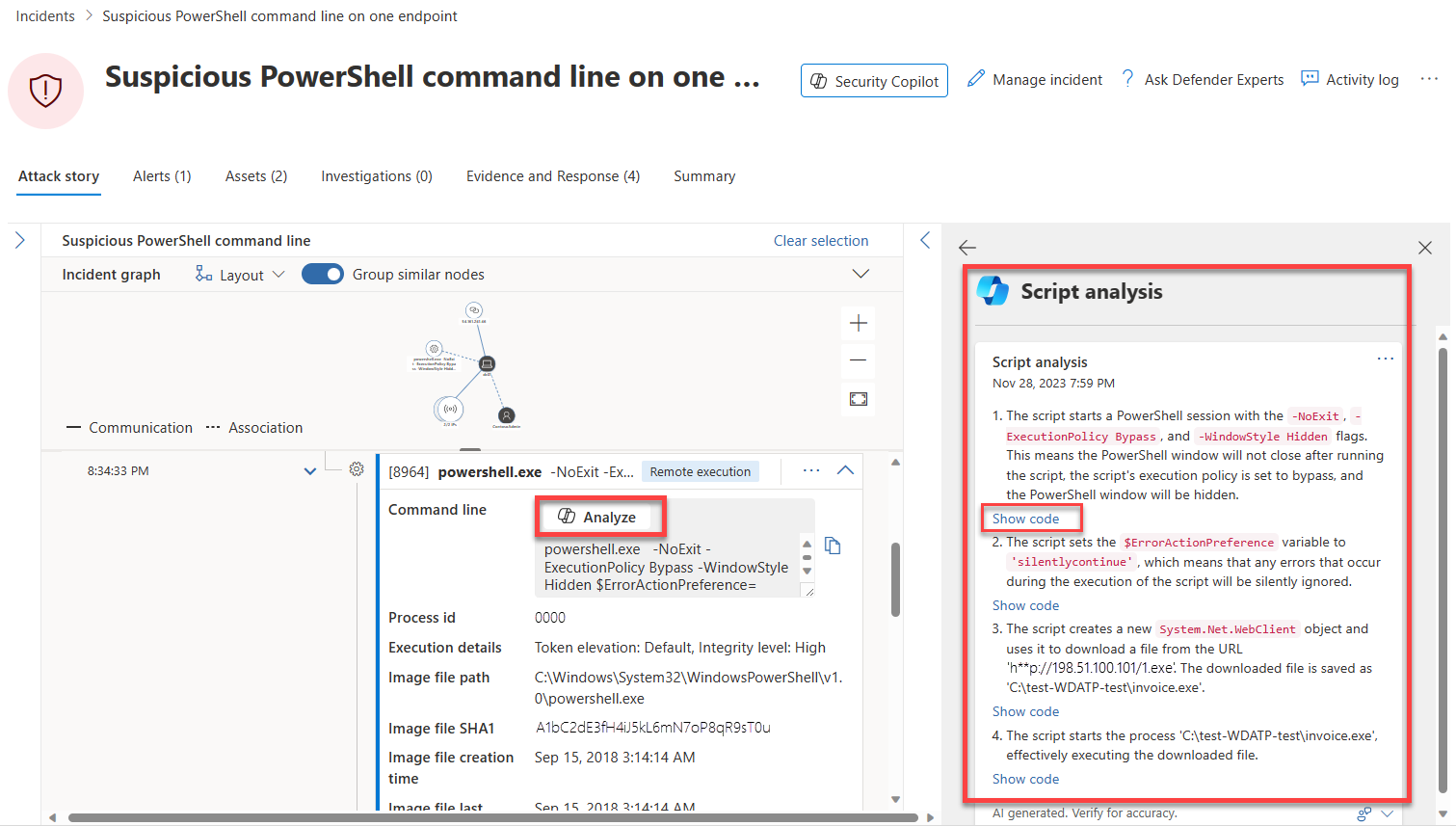

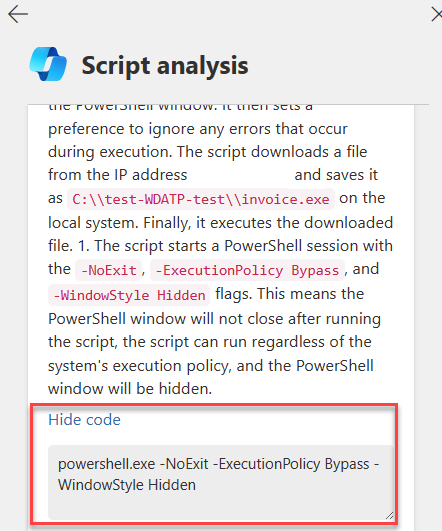

Analysera skript och koder

De flesta komplexa och sofistikerade attacker som utpressningstrojaner undviker identifiering på flera olika sätt, inklusive användning av skript och PowerShell. Dessutom är dessa skript ofta dolda, vilket ökar komplexiteten i identifiering och analys. Säkerhetsteam måste snabbt analysera skript och kod för att förstå dess funktioner och tillämpa lämpliga åtgärder på attacker från att gå vidare i ett nätverk.

Skriptanalysfunktionen för Copilot i Microsoft Defender XDR ger säkerhetsteam ökad kapacitet för att inspektera skript och kod utan att använda externa verktyg. Den här funktionen minskar också komplexiteten i analys, minimerar utmaningar och gör det möjligt för säkerhetsteam att snabbt utvärdera och identifiera ett skript som skadligt eller ofarligt.

Du kan komma åt funktionen för skriptanalys i aviseringstidslinjen inom en incident för en tidslinjepost som består av skript eller kod. I bilden som följer visar tidslinjen en powershell.exe post.

Kommentar

Skriptanalysfunktionerna är kontinuerligt under utveckling. Analys av skript på andra språk än PowerShell, batch och bash utvärderas.

Copilot analyserar skriptet och visar resultatet i skriptanalyskortet. Användare kan välja Visa kod för att se specifika kodrader som är relaterade till analysen. För att dölja koden behöver användarna bara välja Dölj kod.

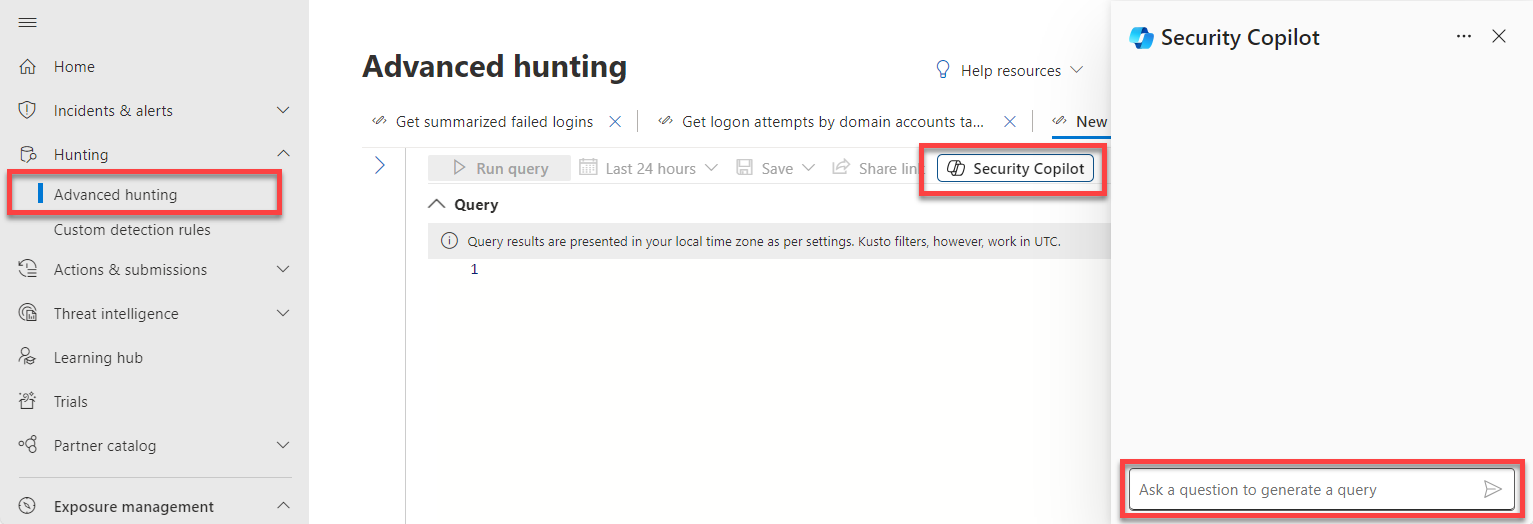

Generera KQL-frågor

Copilot i Microsoft Defender XDR levereras med en frågeassistentfunktion i avancerad jakt.

Hotjägare eller säkerhetsanalytiker som ännu inte är bekanta med eller ännu inte har lärt sig KQL kan göra en begäran eller ställa en fråga på naturligt språk (till exempel Hämta alla aviseringar som involverar användaradministratör123). Copilot genererar sedan en KQL-fråga som motsvarar begäran med hjälp av dataschemat för avancerad jakt.

Den här funktionen minskar den tid det tar att skriva en jaktfråga från grunden så hotjägare och säkerhetsanalytiker kan fokusera på att jaga och undersöka hot.

För att få åtkomst till det naturliga språket till KQL-frågeassistenten väljer användare med åtkomst till Copilot avancerad jakt i det vänstra navigeringsfönstret i Defender XDR-portalen.

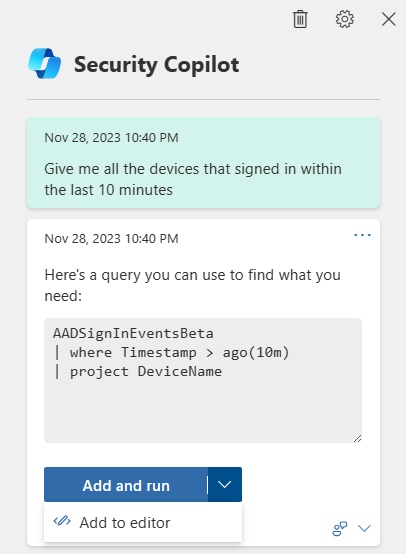

Med hjälp av promptfältet kan användaren be om en hotjaktfråga med naturligt språk, till exempel "Ge mig alla enheter som loggat in under de senaste 10 minuterna".

Användaren kan sedan välja att köra frågan genom att välja Lägg till och köra. Den genererade frågan visas sedan som den sista frågan i frågeredigeraren. Om du vill göra ytterligare justeringar väljer du Lägg till i redigeraren.

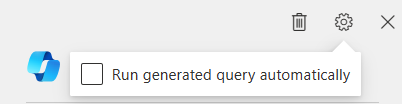

Alternativet att köra den genererade frågan kan också ställas in automatiskt via inställningsikonen.

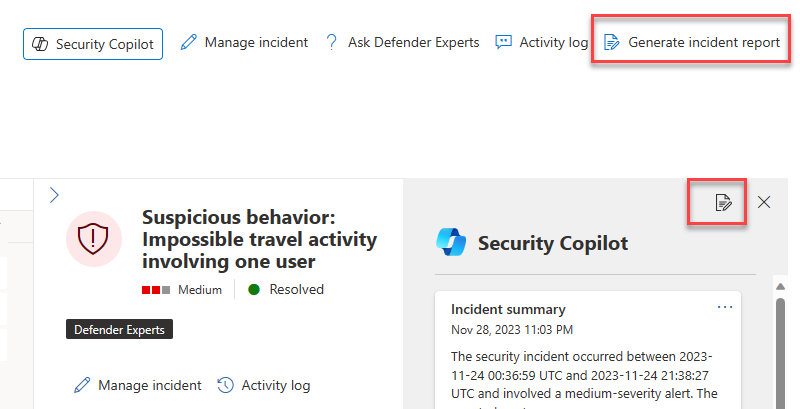

Skapa incidentrapporter

En omfattande och tydlig incidentrapport är en viktig referens för säkerhetsteam och hantering av säkerhetsåtgärder. Att skriva en omfattande rapport med viktig information kan dock vara en tidskrävande uppgift för säkerhetsteam eftersom det handlar om att samla in, organisera och sammanfatta incidentinformation från flera källor. Säkerhetsteam kan nu omedelbart skapa en omfattande incidentrapport i portalen.

Med hjälp av Copilots AI-baserade databehandling kan säkerhetsteam omedelbart skapa incidentrapporter med ett klick på en knapp i Microsoft Defender XDR.

En incidentsammanfattning ger en översikt över en incident och hur den inträffade, men en incidentrapport konsoliderar incidentinformation från olika datakällor som är tillgängliga i Microsoft Sentinel och Microsoft Defender XDR. Incidentrapporten innehåller också alla analytikerdrivna steg och automatiserade åtgärder, analytikerna som är involverade i svaret och kommentarerna från analytikerna.

Copilot skapar en incidentrapport som innehåller följande information:

- De viktigaste incidenthanteringsåtgärdernas tidsstämplar, inklusive:

- Skapande och stängning av incidenter

- Första och sista loggarna, oavsett om loggen var analytikerdriven eller automatiserad, som registrerats i incidenten

- Analytikerna som är inblandade i incidenthantering.

- Incidentklassificering, inklusive analytikers kommentarer om hur incidenten utvärderades och klassificerades.

- Undersökningsåtgärder som tillämpas av analytiker och som anges i incidentloggarna

- Åtgärdsåtgärder som utförts, inklusive:

- Manuella åtgärder som tillämpas av analytiker och som anges i incidentloggarna

- Automatiserade åtgärder som tillämpas av systemet, inklusive Microsoft Sentinel-spelböcker som körts och Microsoft Defender XDR-åtgärder som tillämpas

- Följ upp åtgärder som rekommendationer, öppna problem eller nästa steg som noteras av analytikerna i incidentloggarna.

För att skapa en incidentrapport väljer användaren Generera incidentrapport i det övre högra hörnet på incidentsidan eller ikonen i fönstret Copilot.

Den genererade rapporten beror på vilken incidentinformation som är tillgänglig från Microsoft Defender XDR och Microsoft Sentinel. Genom att välja ellipserna på incidentrapportkortet kan användaren kopiera rapporten till Urklipp, publicera till en aktivitetslogg, återskapa rapporten eller välja att öppna den fristående Copilot-upplevelsen.

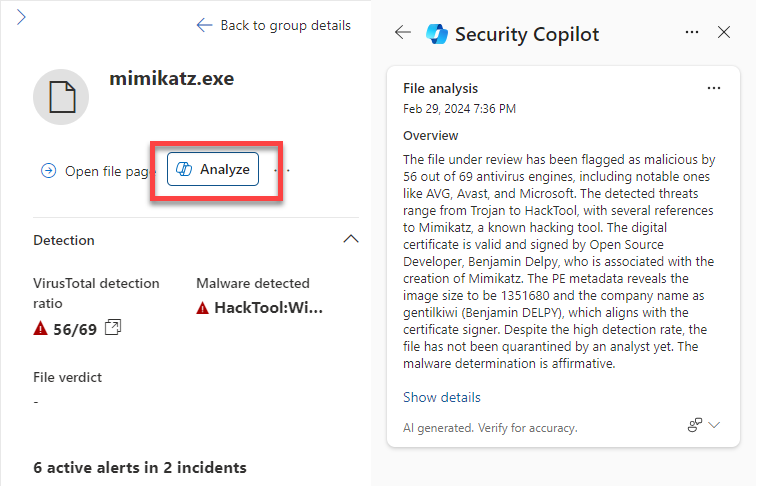

Analysera filer

Avancerade attacker använder ofta filer som efterliknar legitima filer eller systemfiler för att undvika identifiering. Med Copilot i Microsoft Defender XDR kan säkerhetsteam snabbt identifiera skadliga och misstänkta filer via AI-baserade filanalysfunktioner.

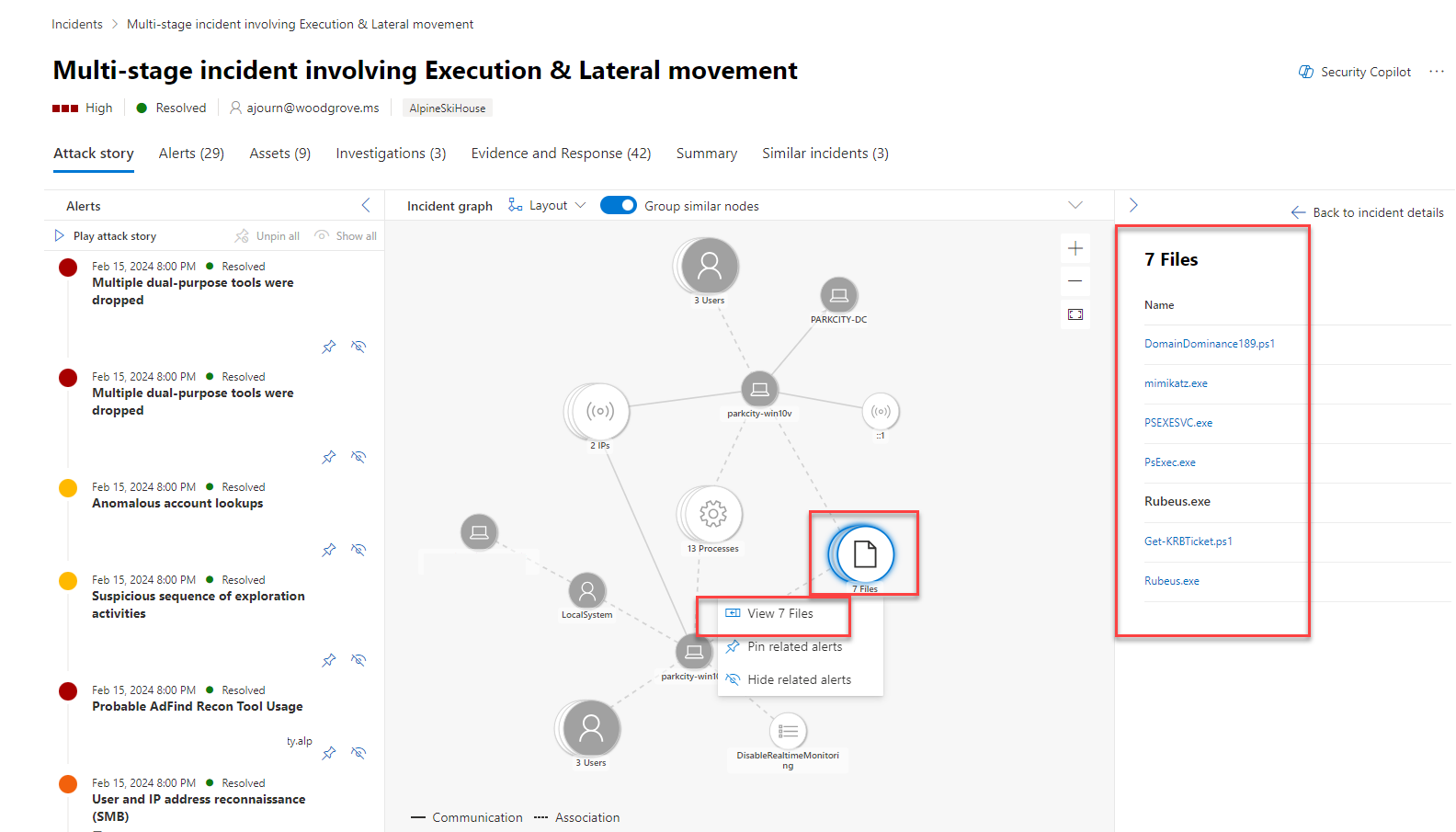

Det finns många sätt att komma åt den detaljerade profilsidan för en specifik fil. Du kan till exempel använda sökfunktionen, välja filer från fliken bevis och svar för en incident eller använda diagrammet Incident.

I det här exemplet navigerar du till filer via incidentdiagrammet för en incident med påverkade filer. Incidentdiagrammet visar hela omfattningen av attacken, hur attacken spred sig genom nätverket över tid, var den startade och hur långt angriparen gick.

I incidentdiagrammet visas alternativet för att visa filer genom att välja filer. Om du väljer visningsfiler öppnas en panel till höger i skärmlistan som påverkade filer. Om du väljer en fil visas en översikt över filinformationen och alternativet för att analysera filen. Om du väljer Analysera öppnas Copilot-filanalysen.

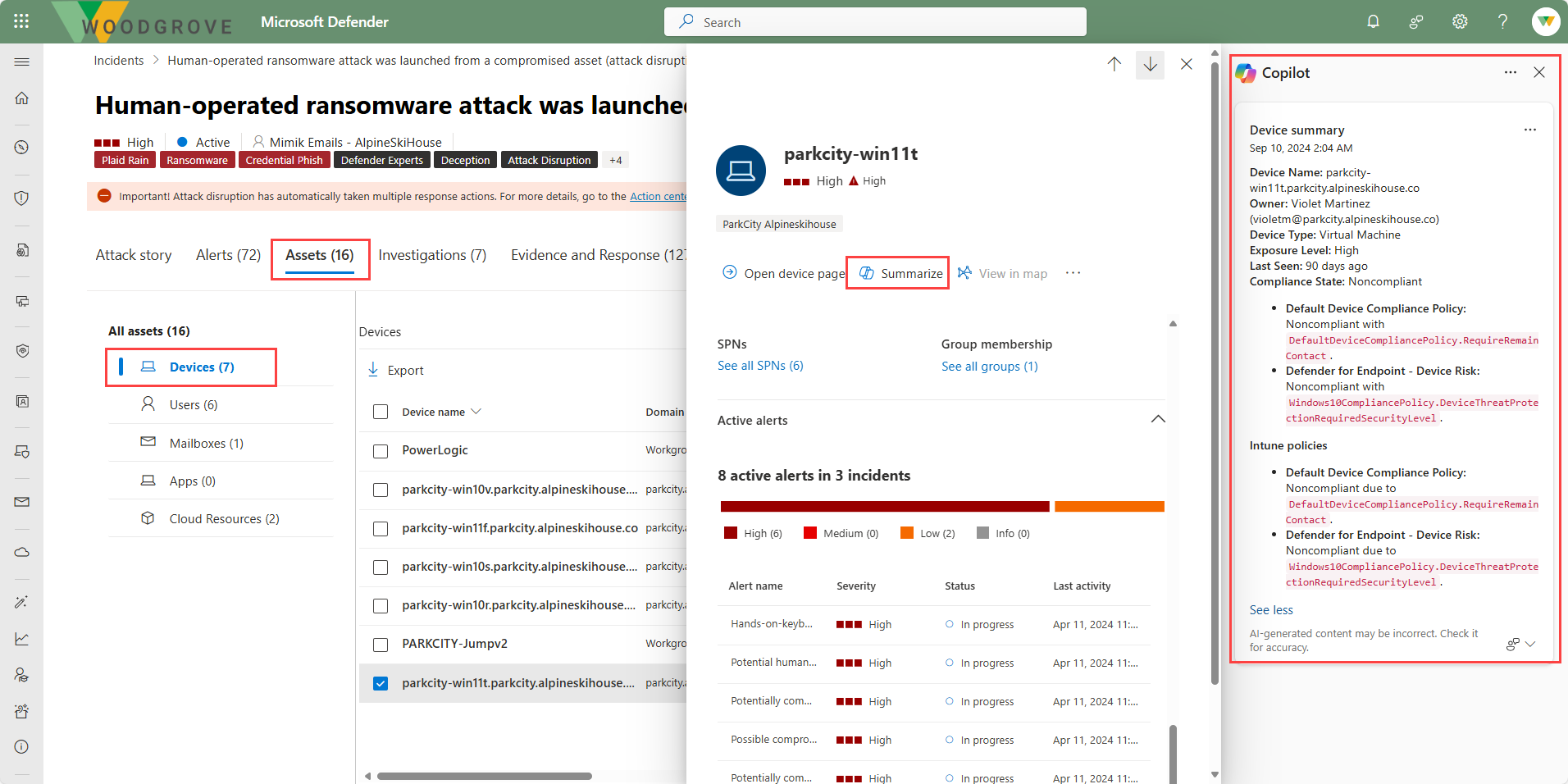

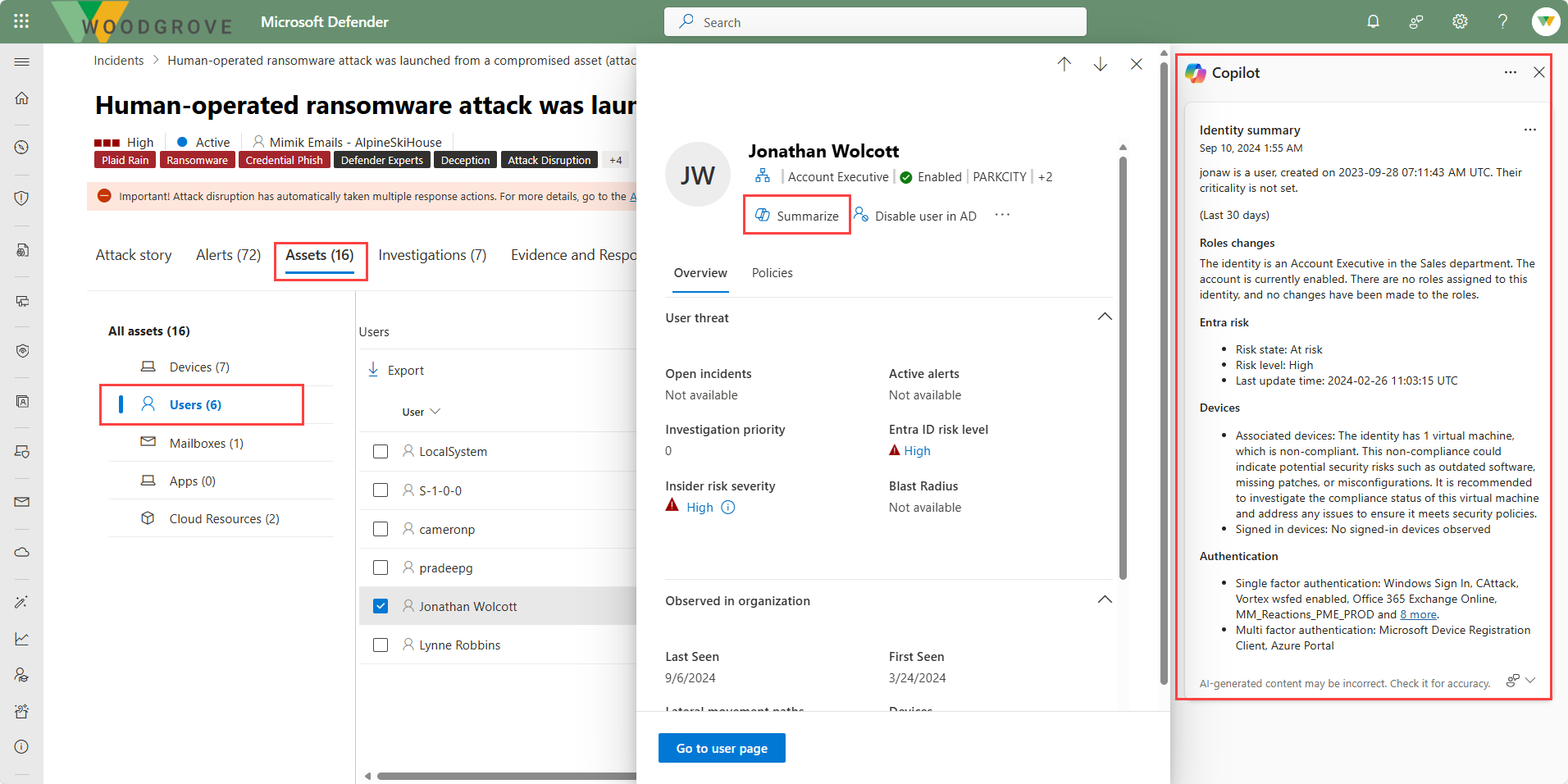

Sammanfatta enheter och identiteter

Med funktionen för enhetssammanfattning för Copilot i Defender kan säkerhetsteam få en enhets säkerhetsstatus, sårbar programvaruinformation och ovanliga beteenden. Säkerhetsanalytiker kan använda en enhets sammanfattning för att påskynda undersökningen av incidenter och aviseringar.

Det finns många sätt att komma åt en enhetssammanfattning. I det här exemplet navigerar du till enhetssammanfattningen via sidan incidenttillgångar. Om du väljer fliken Tillgångar för en incident visas alla tillgångar. Välj Enheter i den vänstra navigeringspanelen och välj sedan ett specifikt enhetsnamn. På översiktssidan som öppnas till höger är alternativet att välja Copilot.

På samma sätt kan Copilot i Microsoft Defender XDR sammanfatta identiteter.

Vanliga funktioner för viktiga funktioner

Det finns några alternativ som är vanliga för funktionerna i Copilot för Microsoft Defender XDR.

Ge feedback

Precis som med den fristående upplevelsen ger den inbäddade upplevelsen användarna en mekanism för att ge feedback om noggrannheten i det AI-genererade svaret. För ai-genererat innehåll kan du välja feedbackprompten längst ned till höger i innehållsfönstret och välja bland de tillgängliga alternativen.

Flytta till den fristående upplevelsen

Som analytiker med Microsoft Defender XDR kommer du förmodligen att tillbringa mycket tid i Defender XDR, så den inbäddade upplevelsen är ett bra ställe att starta en säkerhetsundersökning på. Beroende på vad du lär dig kan du fastställa att en djupare undersökning behövs. I det här scenariot kan du enkelt övergå till den fristående upplevelsen för att genomföra en mer detaljerad undersökning mellan produkter som ger dig alla Copilot-funktioner som är aktiverade för din roll.

För innehåll som genereras via den inbäddade upplevelsen kan du enkelt övergå till den fristående upplevelsen. Om du vill flytta till den fristående upplevelsen väljer du ellipserna i det genererade innehållsfönstret och väljer sedan Öppna i Security Copilot.