Generera rapporter om hotinformation

Att prioritera och undersöka säkerhetsaviseringar kan vara tidskrävande för även de mest skickliga säkerhetsanalytikerna. För många är det svårt att veta var man ska börja.

Defender för molnet använder analys för att ansluta informationen mellan olika säkerhetsaviseringar. Med hjälp av dessa anslutningar kan Defender för molnet ge en enda vy över en attackkampanj och dess relaterade aviseringar som hjälper dig att förstå angriparens åtgärder och de berörda resurserna.

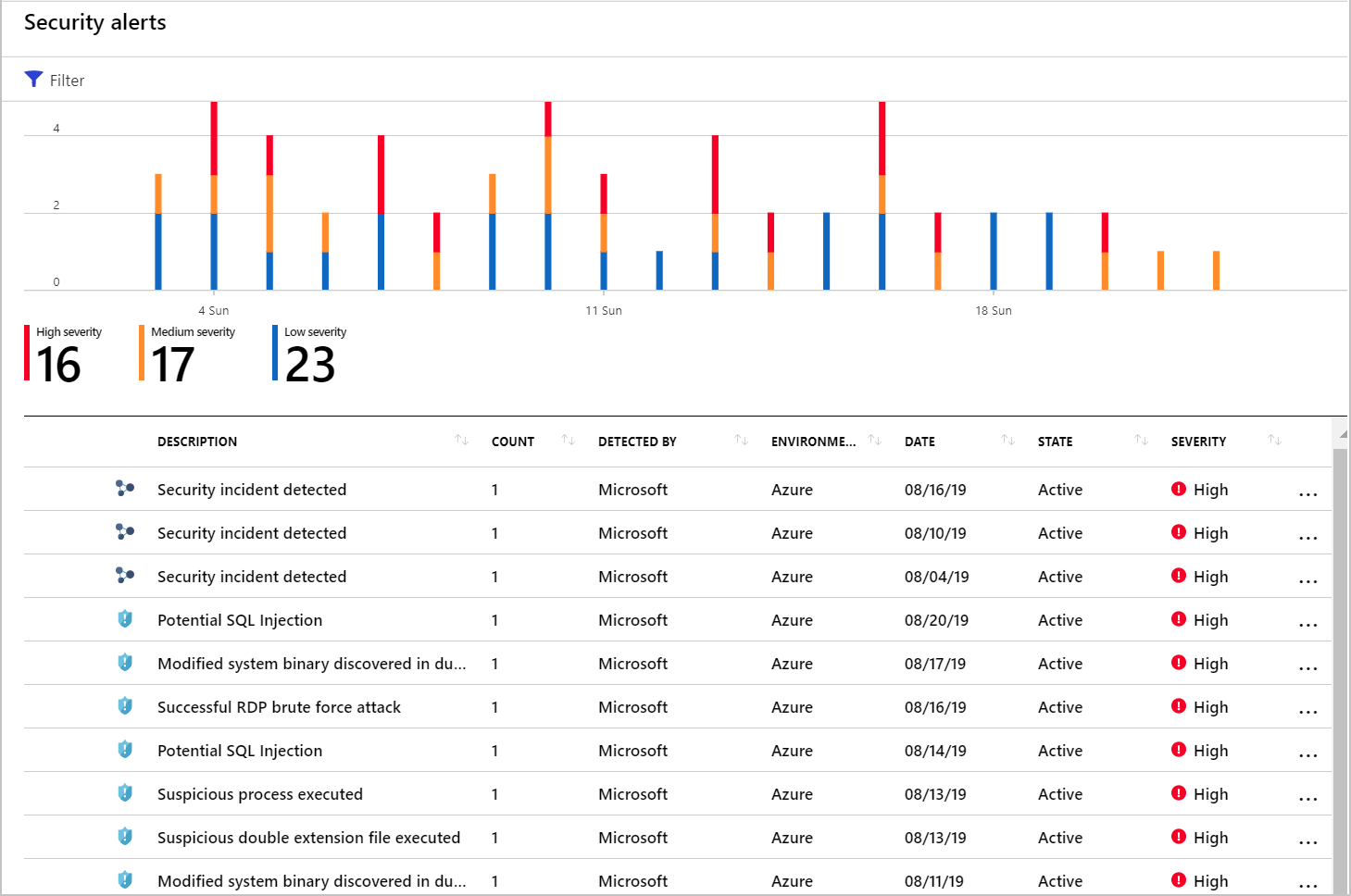

Incidenter visas på sidan Säkerhetsaviseringar. Välj en incident för att visa relaterade aviseringar och få mer information.

På sidan Defender för molnet översikt väljer du panelen Säkerhetsaviseringar. Incidenter och aviseringar visas. Observera att säkerhetsincidenter har en annan ikon än säkerhetsaviseringar.

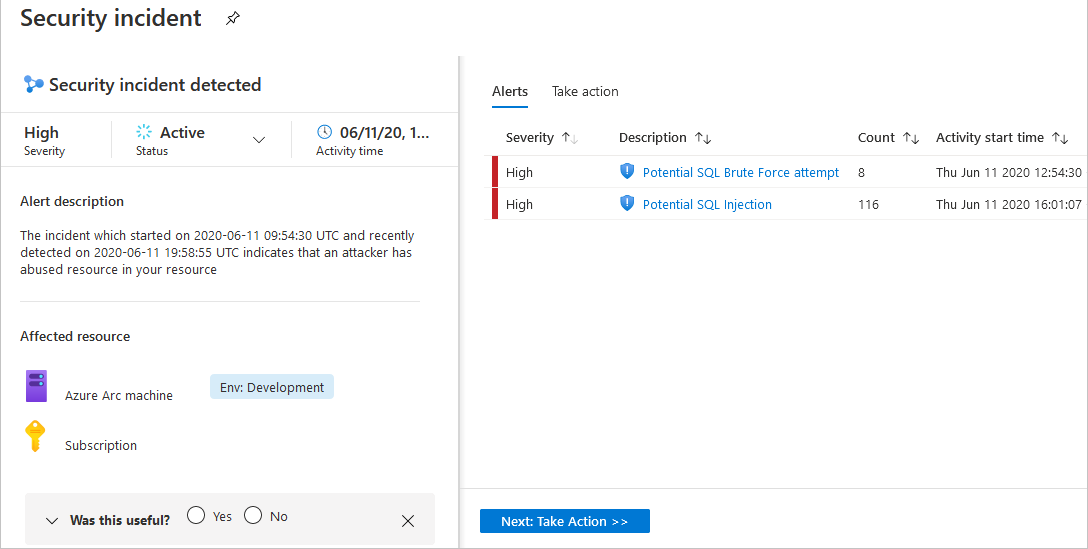

Om du vill visa information väljer du en incident. Sidan Säkerhetsincident visar mer information.

Den vänstra rutan på sidan med säkerhetsincidenter visar information på hög nivå om säkerhetsincidenten: rubrik, allvarlighetsgrad, status, aktivitetstid, beskrivning och den berörda resursen. Bredvid den berörda resursen kan du se relevanta Azure-taggar. Använd dessa taggar för att härleda resursens organisationskontext när du undersöker aviseringen.

Den högra rutan innehåller fliken Aviseringar med säkerhetsaviseringar som korrelerades som en del av den här incidenten.

Om du vill växla till fliken Vidta åtgärd väljer du fliken eller knappen längst ned i den högra rutan. Använd den här fliken om du vill vidta ytterligare åtgärder, till exempel:

Åtgärda hotet – tillhandahåller manuella reparationssteg för den här säkerhetsincidenten

Förhindra framtida attacker – ger säkerhetsrekommendationer för att minska attackytan, öka säkerhetsstatusen och förhindra framtida attacker

Utlösa automatiserat svar – ger möjlighet att utlösa en logikapp som ett svar på den här säkerhetsincidenten

Ignorera liknande aviseringar – ger möjlighet att förhindra framtida aviseringar med liknande egenskaper om aviseringen inte är relevant för din organisation

Följ de reparationssteg som medföljer varje avisering för att åtgärda hoten i incidenten.

Generera rapporter om hotinformation

Defender för molnet skydd mot hot fungerar genom övervakning av säkerhetsinformation från dina Azure-resurser, nätverket och anslutna partnerlösningar. Tjänsten analyserar den här informationen, och korrelerar ofta information från flera källor för att identifiera hot.

När Defender för molnet identifierar ett hot utlöses en säkerhetsavisering som innehåller detaljerad information om händelsen, inklusive förslag på reparation. Defender för molnet tillhandahåller rapporter om hotinformation som innehåller information om identifierade hot för att hjälpa incidenthanteringsteam att undersöka och åtgärda hot. Rapporten innehåller information som:

Angriparens identitet eller associationer (om den här informationen är tillgänglig)

Angriparens mål

Aktuella och historiska attackkampanjer (om den här informationen är tillgänglig)

Angripares taktik, verktyg och procedurer

Associerade indikatorer för kompromettering, till exempel URL:er och filhashvärden

Viktimologi, vilket syftar på information om utbredningen inom en bransch och geografisk region som kan hjälpa dig att avgöra om dina Azure-resurser är utsatta för risk

Information om rekommenderade åtgärder

Defender för molnet har tre typer av hotrapporter, som kan variera beroende på attacken. De tillgängliga rapporterna är:

Aktivitetsgruppsrapport: ger djupdykning i angripare, deras mål och taktik.

Kampanjrapport: Fokuserar på information om specifika attackkampanjer.

Hotsammanfattningsrapport: Omfattar alla objekt i de föregående två rapporterna.

Den här typen av information är användbar under incidenthanteringsprocessen, där det pågår en undersökning för att förstå källan till attacken, angriparens motiveringar och vad du kan göra för att åtgärda problemet i framtiden.

Så här kommer du åt hotinformationsrapporten

Så här genererar du rapporten:

Öppna sidan Säkerhetsaviseringar i Defender för molnet sidofält.

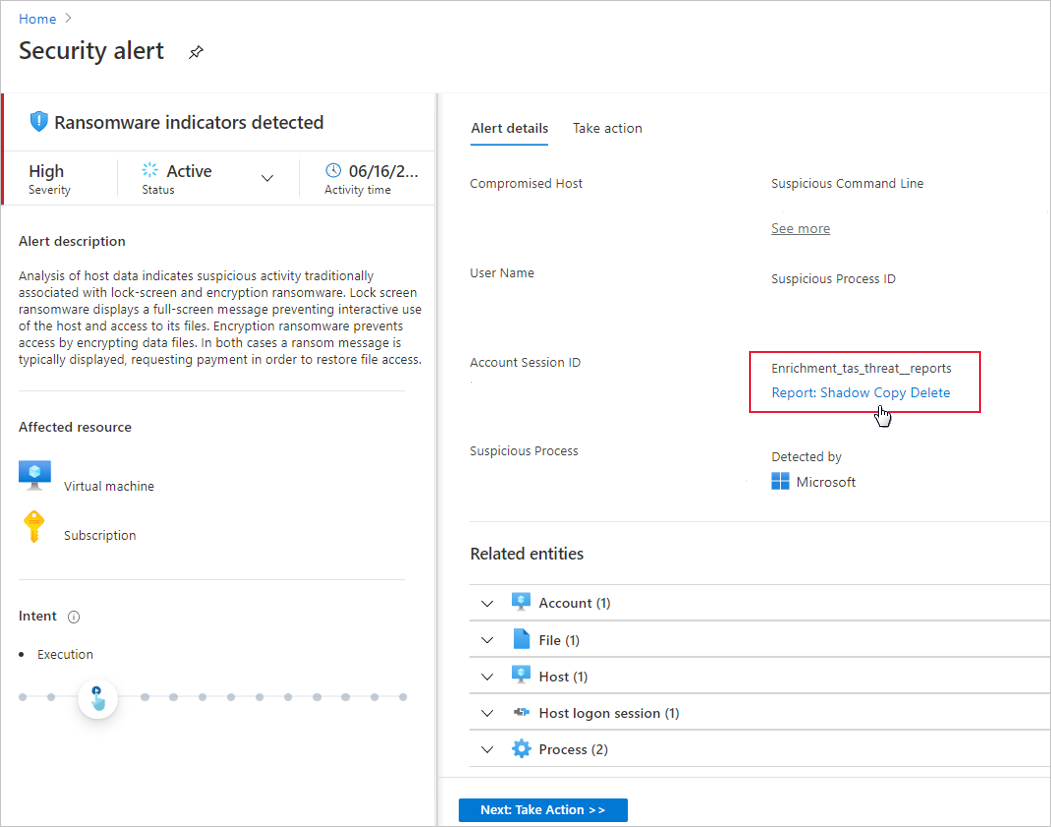

Välj en avisering. Sidan med information om aviseringar öppnas med mer information om aviseringen. Nedan visas sidan utpressningstrojanindikatorer som identifierats aviseringsinformation.

Välj länken till rapporten så öppnas en PDF-fil i standardwebbläsaren.