Introduktion till Nolltillit

En Nolltillit säkerhetsstrategi krävs för att vara effektiv för att hålla jämna steg med hot, ändringar i molnplattformar och förändringar i affärsmodeller som svarar på en snabbt föränderlig värld. Du hittar metodtips för att införa en Nolltillit metod för säkerhet i microsofts referensarkitektur för cybersäkerhet (MCRA) och Microsoft cloud security benchmark (MCSB).

Microsoft Nolltillit metod för säkerhet baseras på tre principer: anta intrång, verifiera explicit och minsta behörighet.

Vägledande principer för Nolltillit

Verifiera explicit – Autentisera och auktorisera alltid baserat på alla tillgängliga datapunkter.

Använd åtkomst med lägsta behörighet – Begränsa användaråtkomst med JUST-In-Time och Just-Enough-Access (JIT/JEA), riskbaserade anpassningsbara principer och dataskydd.

Anta intrång – Minimera explosionsradie och segmentåtkomst. Verifiera kryptering från slutpunkt till slutpunkt och använd analys för att få synlighet, driva hotidentifiering och förbättra skyddet.

Detta är kärnan i Nolltillit. I stället för att tro att allt bakom företagets brandvägg är säkert förutsätter Nolltillit-modellen intrång och verifierar varje begäran som om den kom från ett okontrollerat nätverk. Oavsett var begäran kommer från eller vilken resurs den kommer åt lär Nolltillit modellen oss att "aldrig lita på, alltid verifiera".

Den är utformad för att anpassa sig till komplexiteten i den moderna miljön som omfattar den mobila personalen, skyddar människor, enheter, program och data var de än befinner sig.

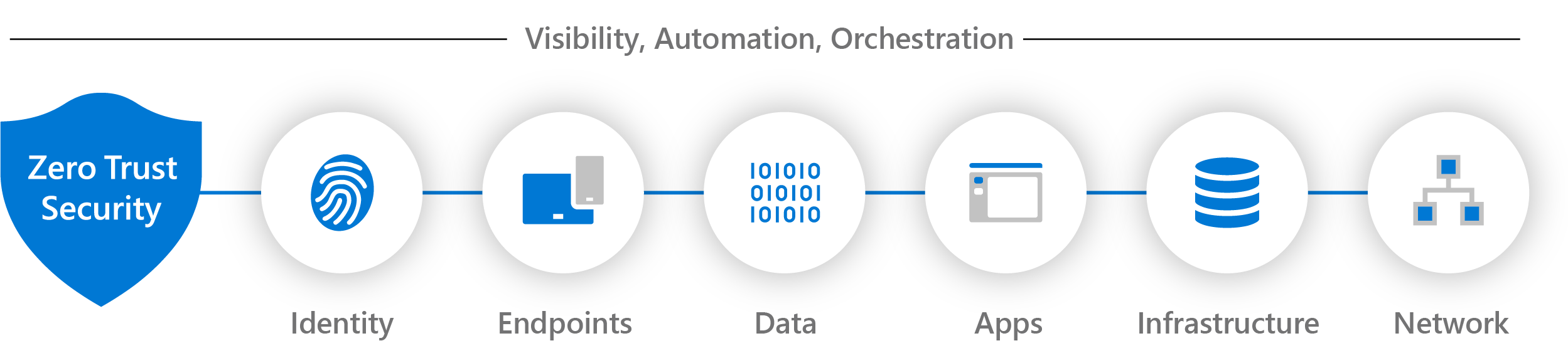

En Nolltillit strategi bör omfatta hela den digitala egendomen och fungera som en integrerad säkerhetsfilosofi och strategi från slutpunkt till slutpunkt. Detta görs genom att implementera Nolltillit kontroller och tekniker i sex grundläggande element. Var och en av dessa är en källa till signal, ett kontrollplan för verkställighet och en kritisk resurs som ska försvaras.

Olika organisationskrav, befintliga teknikimplementeringar och säkerhetssteg påverkar alla hur en implementering av en Nolltillit säkerhetsmodell planeras. Med vår erfarenhet av att hjälpa kunder att skydda sina organisationer och implementera vår egen Nolltillit modell har vi utvecklat följande vägledning för att utvärdera din beredskap och hjälpa dig att skapa en plan för att komma till Nolltillit.

Dessa principer gäller i hela den tekniska egendomen och tillämpas vanligtvis på en Nolltillit omvandling genom en rad antingen moderniseringsinitiativ (RaMP) eller teknikpelare (med distributionsvägledning för varje pelare).