Designnamnmatchning för ditt virtuella nätverk

DNS är uppdelat i två områden: Offentliga och Privat DNS för resurser som är tillgängliga från dina egna interna nätverk.

Offentliga DNS-tjänster

Offentliga DNS-tjänster matchar namn och IP-adresser för resurser och tjänster som är tillgängliga via Internet, till exempel webbservrar. Azure DNS är en värdtjänst för DNS-domän som tillhandahåller namnmatchning med hjälp av Microsoft Azure-infrastruktur. DNS-domäner i Azure DNS finns på Azures globala nätverk med DNS-namnservrar. Azure DNS använder anycast-nätverk. Varje DNS-fråga dirigeras till närmaste tillgängliga DNS-server.

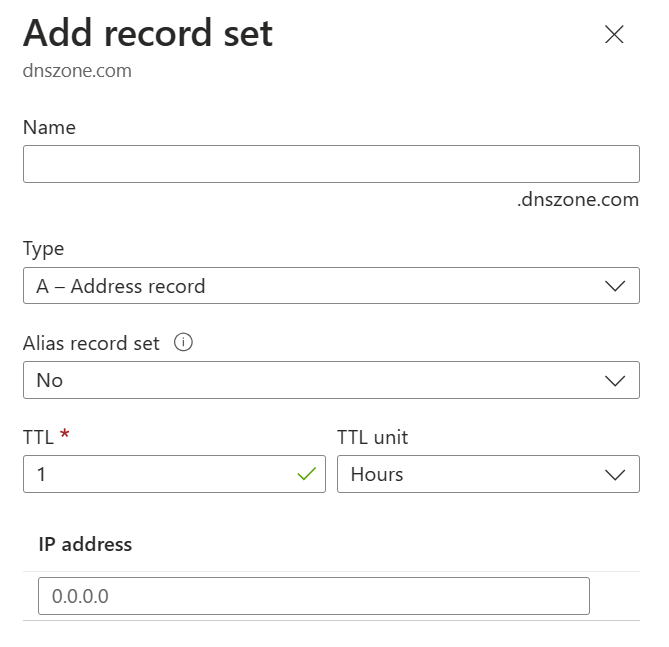

I Azure DNS kan du skapa adressposter manuellt inom relevanta zoner. De poster som används oftast är:

- Värdposter: A/AAAA (IPv4/IPv6)

- Aliasposter: CNAME

Azure DNS tillhandahåller en tillförlitlig, säker DNS-tjänst för att hantera och matcha domännamn i ett virtuellt nätverk utan att behöva lägga till en anpassad DNS-lösning.

En DNS-zon är värd för DNS-posterna för en domän. Så för att börja vara värd för din domän i Azure DNS måste du skapa en DNS-zon för det domännamnet. Varje DNS-post för din domän skapas sedan i den här DNS-zonen.

Att tänka på

- Namnet på zonen måste vara unikt inom resursgruppen och zonen får inte redan finnas.

- Samma zonnamn kan återanvändas i en annan resursgrupp eller Azure-prenumeration.

- Om flera zoner som delar samma namn, tilldelas varje instans sin egen namnserveradress.

- Rot-/överordnad domän är registrerad hos registratorn och pekar på Azure NS.

- Underordnade domäner registreras direkt i AzureDNS.

Kommentar

Du behöver inte äga ett domännamn för att kunna skapa en DNS-zon med det domännamnet i Azure DNS. Du måste dock äga domänen för att konfigurera domänen.

Delegera DNS-domäner

Med Azure DNS kan du vara värd för en DNS-zon och hantera DNS-posterna för en domän i Azure. För att DNS-frågor för en domän ska nå Azure DNS måste domänen delegeras till Azure DNS från den överordnade domänen. Tänk på att Azure DNS inte är domänregistratorn.

Om du vill delegera din domän till Azure DNS måste du först känna till namnservernamnen för din zon. Varje gång en DNS-zon skapas allokerar Azure DNS namnservrar från en pool. När namnservrarna har tilldelats skapar Azure DNS automatiskt auktoritativa NS-poster i din zon.

När DNS-zonen har skapats och du har namnservrarna måste du uppdatera den överordnade domänen. Varje registrator har sina egna DNS-hanteringsverktyg för att ändra namnserverposterna för en domän. På registratorns DNS-hanteringssida redigerar du NS-posterna och ersätter NS-posterna med dem som Azure DNS skapat.

Kommentar

När du delegerar en domän till Azure DNS måste du använda namnservernamnen som tillhandahålls av Azure DNS. Du bör alltid använda alla fyra namnservernamnen, oavsett namnet på din domän.

Underordnade domäner

Om du vill konfigurera en separat underordnad zon kan du delegera en underdomän i Azure DNS. När du har konfigurerat contoso.com i Azure DNS kan du till exempel konfigurera en separat underordnad zon för partners.contoso.com.

Att konfigurera en underdomän följer samma process som vanlig delegering. Den enda skillnaden är att NS-poster måste skapas i den överordnade zonen contoso.com i Azure DNS i stället för i domänregistratorn.

Kommentar

De överordnade och underordnade zonerna kan finnas i samma eller en annan resursgrupp. Observera att postuppsättningens namn i den överordnade zonen matchar namnet på den underordnade zonen, i det här fallet partner.

Det är viktigt att förstå skillnaden mellan DNS-postuppsättningar och enskilda DNS-poster. En postuppsättning är en samling poster i en zon som har samma namn och är av samma typ.

En postuppsättning får inte innehålla två identiska poster. Tomma postuppsättningar (med noll poster) kan skapas, men visas inte på Azure DNS-namnservrarna. Postuppsättningar av typen CNAME kan innehålla högst en post.

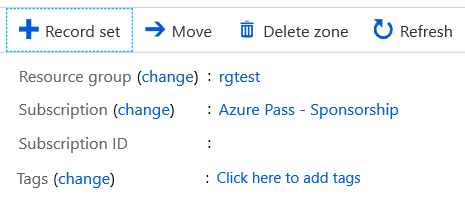

Sidan Lägg till postuppsättning ändras beroende på vilken typ av post du väljer. För en A-post behöver du TTL (Time to Live) och IP-adressen. Tiden att leva, eller TTL, anger hur länge varje post cachelagras.

Privat DNS tjänster

Privat DNS tjänster matchar namn och IP-adresser för resurser och tjänster

När resurser som distribueras i virtuella nätverk behöver matcha domännamn till interna IP-adresser kan de använda en av de tre metoderna:

- Privata Azure DNS-zoner

- Namnmatchning som tillhandahålls av Azure

- Namnmatchning som använder din egen DNS-server

Vilken typ av namnmatchning du använder beror på hur dina resurser behöver kommunicera med varandra.

Namnmatchningsbehoven kan gå utöver de funktioner som tillhandahålls av Azure. Du kan till exempel behöva använda Microsoft Windows Server Active Directory-domäner för att matcha DNS-namn mellan virtuella nätverk. För att täcka dessa scenarier ger Azure dig möjlighet att använda dina egna DNS-servrar.

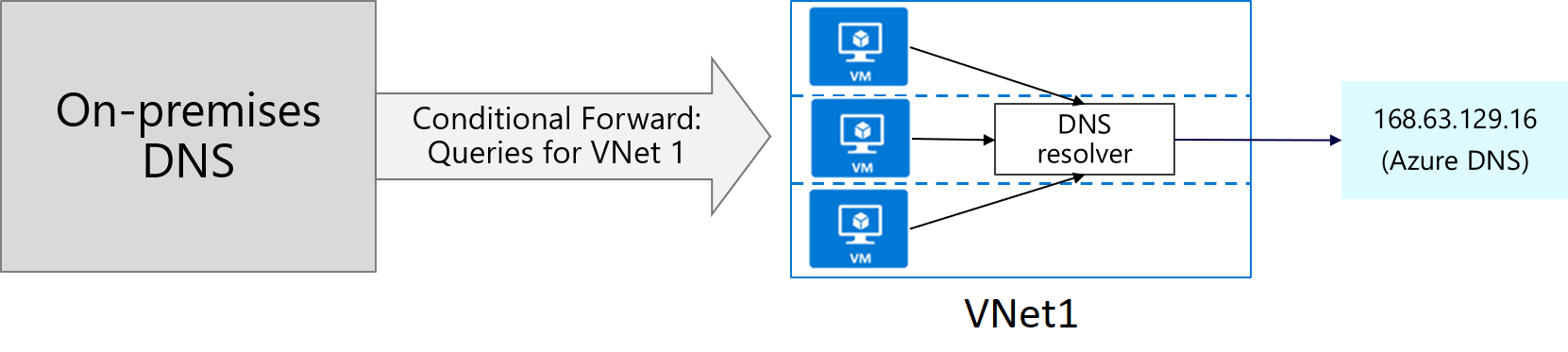

DNS-servrar i ett virtuellt nätverk kan vidarebefordra DNS-frågor till rekursiva matchare i Azure. En domänkontrollant (DC) som körs i Azure kan till exempel svara på DNS-frågor för sina domäner och vidarebefordra alla andra frågor till Azure. Med vidarebefordran av frågor kan virtuella datorer se både dina lokala resurser (via domänkontrollanten) och Värdnamn som tillhandahålls av Azure (via vidarebefordraren). Åtkomst till de rekursiva matcharna i Azure tillhandahålls vid den virtuella IP-adressen 168.63.129.16.

DNS-vidarebefordran möjliggör även DNS-matchning mellan virtuella nätverk och gör att dina lokala datorer kan matcha värdnamn som tillhandahålls av Azure. För att kunna matcha en virtuell dators värdnamn måste den virtuella DNS-servern finnas i samma virtuella nätverk och konfigureras för att vidarebefordra värdnamnsfrågor till Azure. Eftersom DNS-suffixet skiljer sig åt i varje virtuellt nätverk kan du använda regler för villkorlig vidarebefordran för att skicka DNS-frågor till rätt virtuellt nätverk för lösning.

Azure-tillhandahållen DNS

Azure tillhandahåller sin egen kostnadsfria interna DNS-standard. Namnmatchning som tillhandahålls av Azure tillhandahåller endast grundläggande auktoritativa DNS-funktioner. Om du använder det här alternativet hanteras DNS-zonnamnen och posterna automatiskt av Azure. Du kan inte styra DNS-zonnamnen eller livscykeln för DNS-poster.

Intern DNS definierar ett namnområde enligt följande: .internal.cloudapp.net.

Alla virtuella datorer som skapas i det virtuella nätverket registreras i den interna DNS-zonen och får ett DNS-domännamn som myVM.internal.cloudapp.net. Det är viktigt att känna igen att det är Azure-resursnamnet som är registrerat, inte namnet på gästoperativsystemet på den virtuella datorn.

Begränsningar för intern DNS

- Det går inte att matcha mellan olika virtuella nätverk.

- Registrerar resursnamn, inte gästoperativsystemnamn.

- Tillåter inte skapande av manuella poster.

Azure Privat DNS-zoner

Privat DNS zoner i Azure är endast tillgängliga för interna resurser. De är globala i omfånget, så du kan komma åt dem från valfri region, valfri prenumeration, valfritt virtuellt nätverk och valfri klientorganisation. Om du har behörighet att läsa zonen kan du använda den för namnmatchning. Privat DNS zoner är mycket motståndskraftiga och replikeras till regioner över hela världen. De är inte tillgängliga för resurser på Internet.

För scenarier som kräver mer flexibilitet än vad intern DNS tillåter kan du skapa egna privata DNS-zoner. Med de här zonerna kan du:

- Konfigurera ett specifikt DNS-namn för en zon.

- Skapa poster manuellt när det behövs.

- Lös namn och IP-adresser i olika zoner.

- Lös namn och IP-adresser i olika virtuella nätverk.

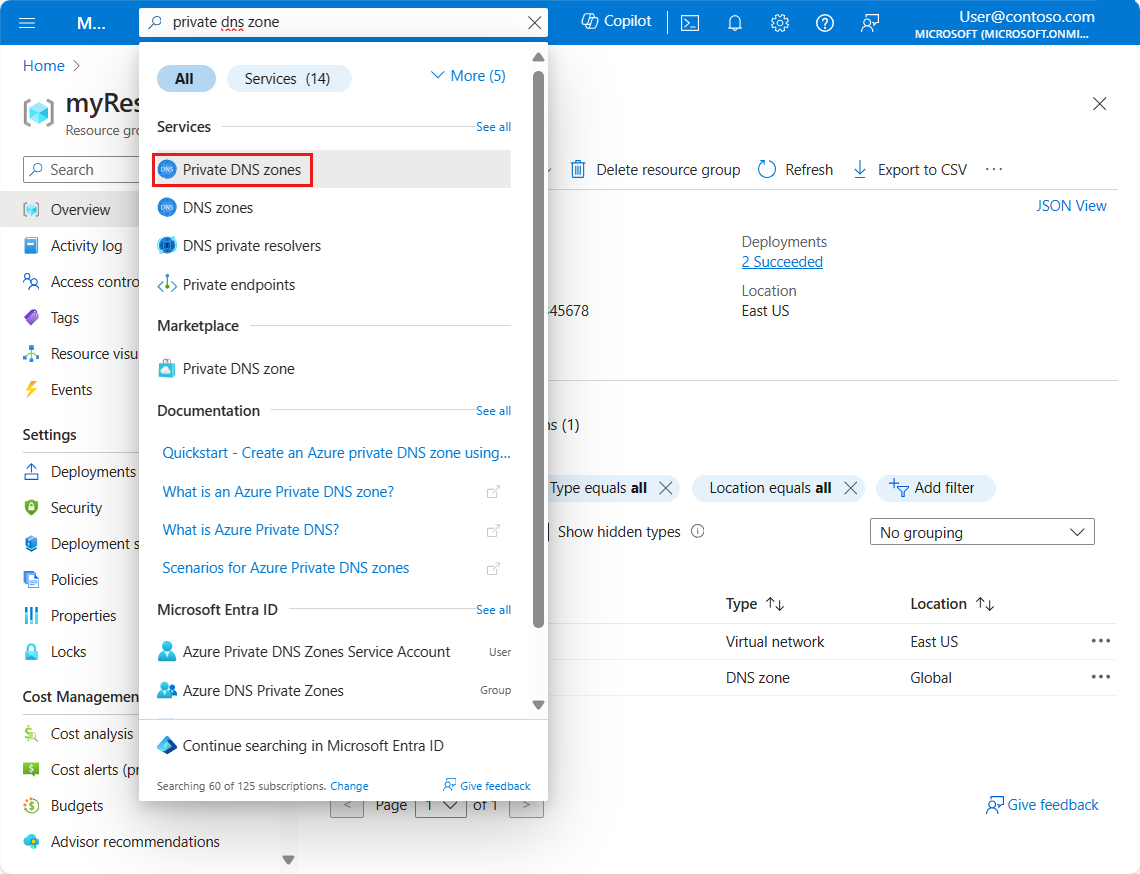

Skapa en privat DNS-zon med hjälp av portalen

Du kan skapa en privat DNS-zon med hjälp av Azure Portal, Azure PowerShell eller Azure CLI.

När den nya DNS-zonen distribueras kan du manuellt skapa resursposter eller använda automatisk registrering. Automatisk registrering skapar resursposter baserat på Azure-resursnamnet.

Privat DNS zoner stöder alla poster, inklusive pekare, MX, SOA, tjänst och textposter.

Länka virtuella nätverk till privata DNS-zoner

I Azure representerar ett virtuellt nätverk en grupp med ett eller flera undernät, enligt definitionen i ett CIDR-intervall. Resurser som virtuella datorer läggs till i undernät.

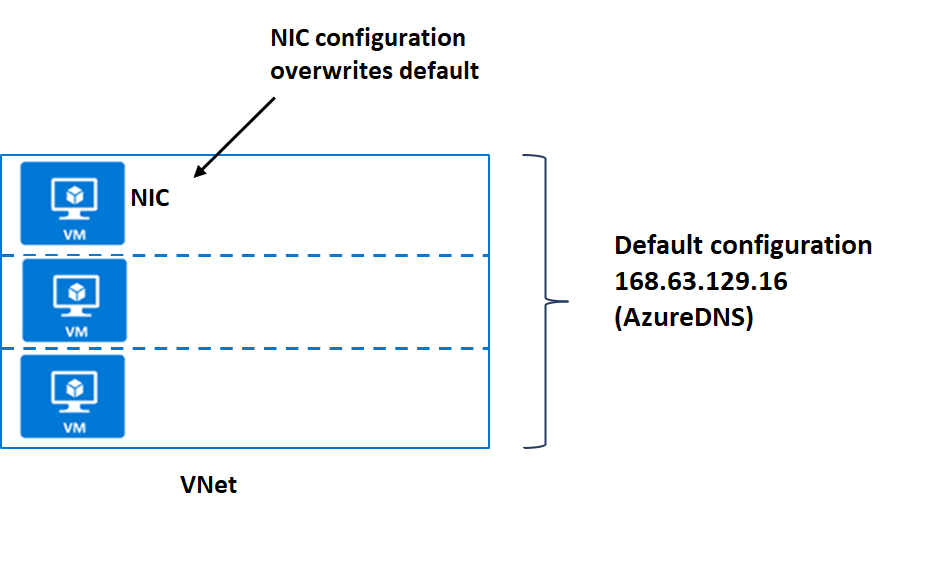

På VNet-nivå är dns-standardkonfigurationen en del av DHCP-tilldelningarna som görs av Azure och anger den särskilda adressen 168.63.129.16 för att använda Azure DNS-tjänster.

Om det behövs kan du åsidosätta standardkonfigurationen genom att konfigurera en alternativ DNS-server på den virtuella datorns nätverkskort.

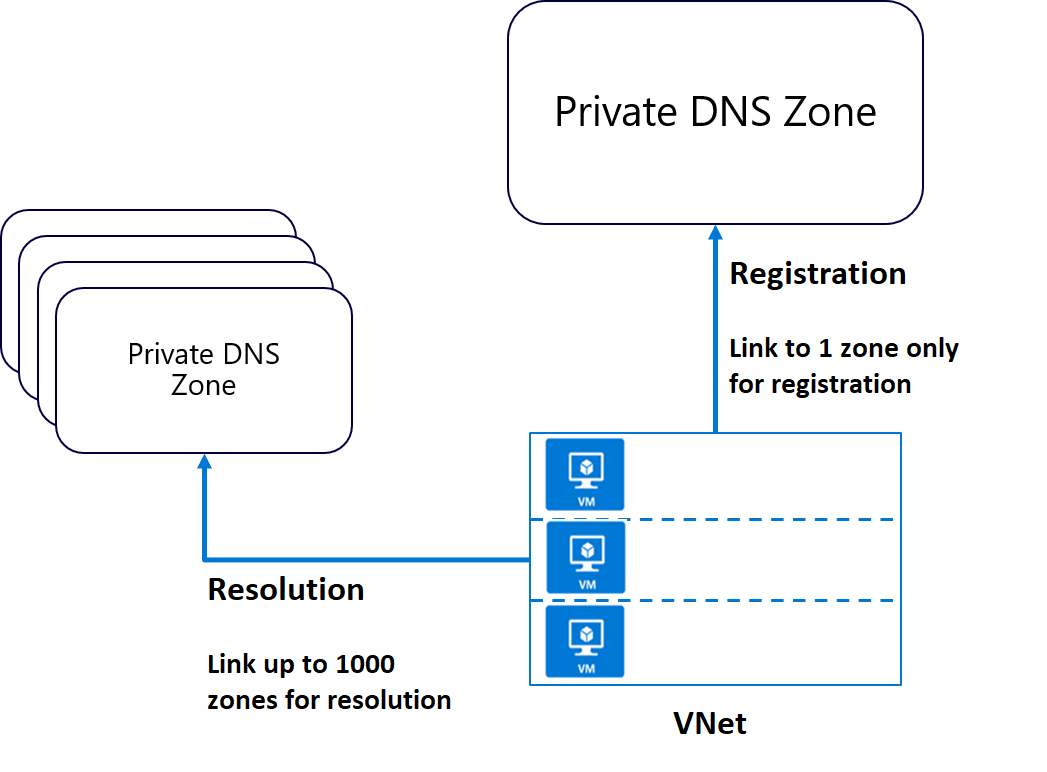

Två sätt att länka virtuella nätverk till en privat zon:

- Registrering: Varje virtuellt nätverk kan länka till en privat DNS-zon för registrering. Upp till 100 virtuella nätverk kan dock länka till samma privata DNS-zon för registrering.

- Lösning: Det kan finnas många andra privata DNS-zoner för olika namnområden. Du kan länka ett virtuellt nätverk till var och en av dessa zoner för namnmatchning. Varje virtuellt nätverk kan länka till upp till 1 000 privata DNS-zoner för namnmatchning.

Integrera lokal DNS med virtuella Azure-nätverk

Om du har en extern DNS-server, till exempel en lokal server, kan du använda anpassad DNS-konfiguration i ditt virtuella nätverk för att integrera de två.

Din externa DNS kan köras på valfri DNS-server: BINDning på UNIX, Active Directory-domän Services DNS och så vidare. Om du vill använda en extern DNS-server och inte azure DNS-standardtjänsten måste du konfigurera önskade DNS-servrar.

Organisationer använder ofta en intern privat DNS-zon i Azure för automatisk registrering och använder sedan en anpassad konfiguration för att vidarebefordra frågor till externa zoner från en extern DNS-server.

Vidarebefordring har två former:

- Vidarebefordran – anger en annan DNS-server (SOA för en zon) för att lösa frågan om den första servern inte kan det.

- Villkorsstyrd vidarebefordran – anger en DNS-server för en namngiven zon, så att alla frågor för den zonen dirigeras till den angivna DNS-servern.

Kommentar

Om DNS-servern ligger utanför Azure har den inte åtkomst till Azure DNS på 168.63.129.16. I det här scenariot konfigurerar du en DNS-matchare i ditt virtuella nätverk, vidarebefordrar frågor till det och vidarebefordrar sedan frågor till 168.63.129.16 (Azure DNS). I princip använder du vidarebefordran eftersom 168.63.129.16 inte kan dirigeras och därför inte är tillgänglig för externa klienter.

Välj det bästa svaret för frågan.