Incidenthantering

När du har börjat använda Microsoft Sentinel för att generera incidenter kan du och Contosos IT-team undersöka incidenterna. Microsoft Sentinel har avancerade undersöknings- och analysverktyg som du kan använda för att samla in information och fastställa reparationssteg.

Granska incidenter

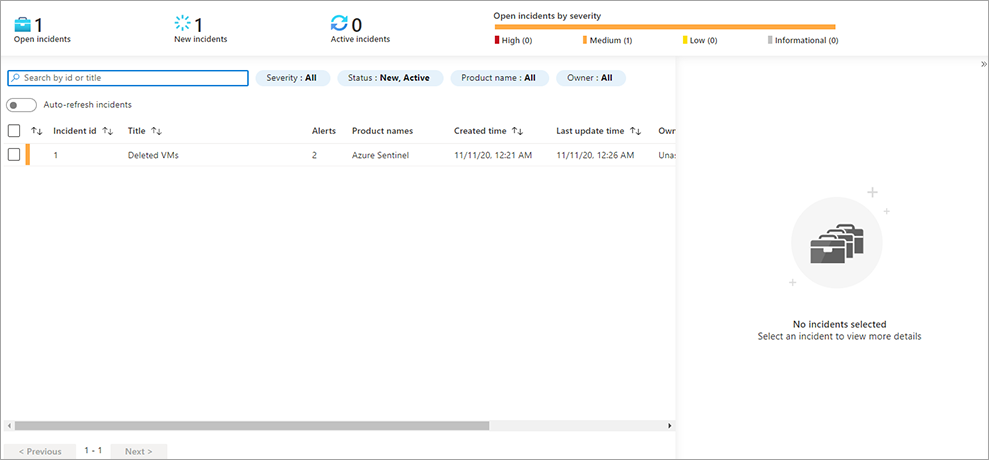

Du kan identifiera och lösa säkerhetsproblem genom att först undersöka eventuella incidenter. Sidan Översikt över Microsoft Sentinel innehåller en lista över de senaste incidenterna för snabbreferens. Mer information och en fullständig översikt över incidenter finns på sidan Incidenter , som visar alla incidenter på den aktuella arbetsytan och information om dessa incidenter.

Sidan Incidenter innehåller en fullständig lista över incidenter i Microsoft Sentinel. Sidan innehåller också grundläggande incidentinformation. Informationen omfattar allvarlighetsgrad, ID, rubrik, aviseringar, produktnamn, skapad tid, senaste uppdateringstid, ägare och status. Du kan sortera efter valfri incidentkolumn och filtrera incidentlistan efter namn, allvarlighetsgrad, status, produktnamn eller ägare.

Via den här sidan kan du vidta olika åtgärder för att undersöka incidenter.

Viktigt!

Microsoft Entra-användare som undersöker incidenter måste vara medlemmar i rollen Katalogläsare.

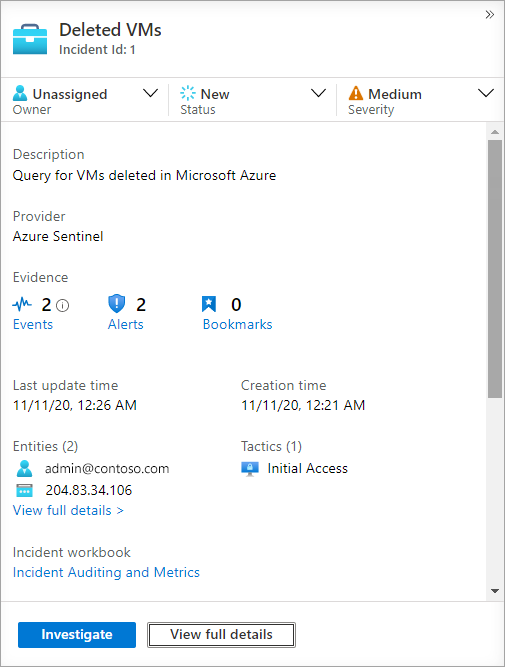

Undersöka incidentinformation

Välj en incident på sidan Incidenter om du vill visa mer information om incidenten i den högra rutan. Det här fönstret innehåller en beskrivning av incidenten och visar en lista över relaterade bevis, entiteter och taktiker. Fönstret innehåller också länkar till associerade arbetsböcker och analysregeln som genererade incidenten. Den här informationen kan hjälpa dig att klargöra arten, kontexten och hur incidenten fungerar.

I fönstret incidentinformation väljer du Visa fullständig information för att öppna sidan Incident och se mer information om incidenten. Du kan använda den här informationen för att bättre förstå kontexten för incidenten. I en brute force-attackincident kan du till exempel gå till Log Analytics-frågan för aviseringen för att fastställa antalet attacker.

Hantera ägarskap, status och allvarlighetsgrad för incidenter

Varje incident som Microsoft Sentinel skapar har kopplade metadata som du kan visa och hantera. Med den här informationen kan du:

- Tilldela och spåra incidentägarskap.

- Ange och spåra status för en incident från att skapas till lösning.

- Ange och granska allvarlighetsgrad.

Ägarskap

I en typisk miljö bör varje incident tilldelas en ägare från säkerhetsteamet. Incidentägaren ansvarar för övergripande incidenthantering, inklusive undersöknings- och statusuppdateringar. Du kan ändra ägarskap när som helst för att tilldela incidenten till en annan medlem i säkerhetsteamet för ytterligare undersökning eller eskalering.

Status

Varje ny incident som skapas i Microsoft Sentinel tilldelas statusen Ny. När du granskar och svarar på incidenter ändrar du statusen manuellt för att återspegla incidentens aktuella tillstånd. För incidenter som undersöks anger du status Aktiv. När en incident är helt löst ska du ange status Stängd.

När du anger statusen Stängd uppmanas du att välja någon av följande lösningar:

- Sant positivt – misstänkt aktivitet

- Godartad positiv – misstänkt men förväntad

- Falskt positivt – felaktig aviseringslogik

- Falskt positivt – felaktiga data

- Obestämd

Allvarlighet

Regeln eller Microsofts säkerhetskälla som genererade incidenten anger inledningsvis allvarlighetsgraden. I de flesta fall förblir incidentens allvarlighetsgrad oförändrad, men du kan ändra allvarlighetsgraden om du bestämmer dig för att incidenten är mer eller mindre allvarlig än vad som ursprungligen klassificerades. Allvarlighetsgradsalternativ är Information, Låg, Medel och Hög.

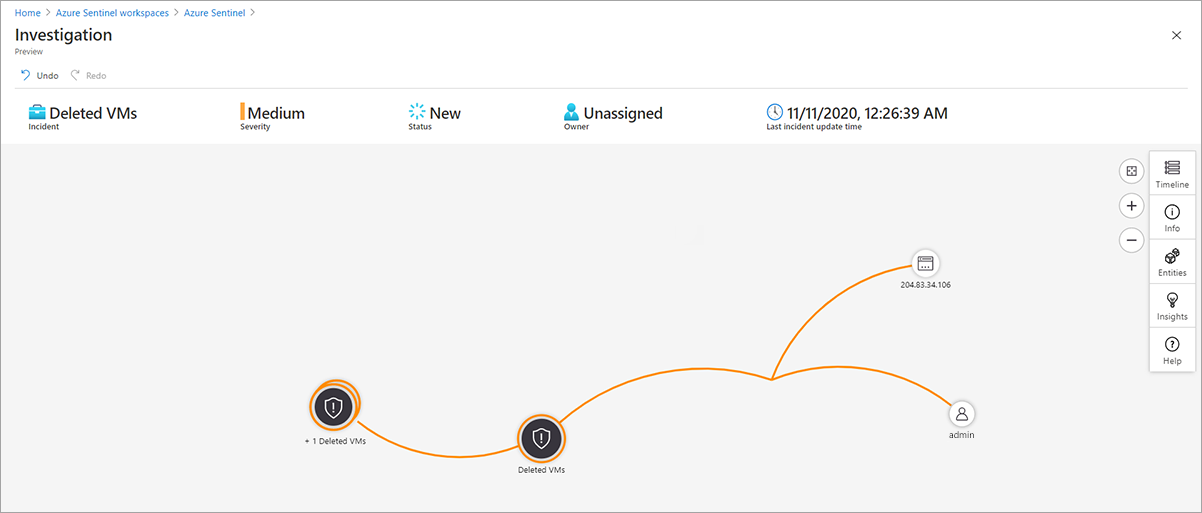

Använda undersökningsdiagrammet

Du kan undersöka en incident ytterligare genom att välja Undersök på sidan Incident . Den här åtgärden öppnar undersökningsgrafen, ett visuellt verktyg som hjälper dig identifiera entiteter som ingår i attacken och relationerna mellan dessa entiteter. Om incidenten omfattar flera aviseringar över tid kan du också granska aviseringstidslinjen och korrelationer mellan aviseringar.

Granska entitetsinformation

Du kan välja varje entitet på grafen om du vill se mer information om entiteten. Den här informationen innefattar relationer till andra entiteter, kontoanvändning och dataflödesinformation. För varje informationsområde kan du gå till relaterade händelser i Log Analytics och lägga till relaterade aviseringsdata i grafen.

Granska incidentinformation

Du kan välja incidentobjektet i diagrammet för att observera incidentmetadata som är relaterade till incidentens säkerhets- och miljökontext.