Planera för Microsoft Entra-integrering

När IT-personal på Contoso implementerar en molntjänst eller ett program i sin IT-miljö vill de vanligtvis använda ett enda identitetslager för sina lokala och molnbaserade program. Med hjälp av katalogsynkronisering kan de ansluta sin lokala AD DS med Microsoft Entra-ID.

Vad är katalogsynkronisering?

Katalogsynkronisering möjliggör synkronisering mellan lokal AD DS och Microsoft Entra-ID för användare, grupper och kontakter. I det enklaste formuläret installerar du en katalogsynkroniseringskomponent på en server i din lokala domän. Sedan ger du ett konto med domänadministratör och företagsadministratör åtkomst till lokal AD DS och ett annat konto med administratörsåtkomst till Microsoft Entra-ID och låter det köras.

Användarkonton, grupper och kontakter som du väljer från AD DS replikeras sedan till Microsoft Entra-ID. Användarna kan sedan använda dessa konton för att logga in på och komma åt Azure-tjänster som förlitar sig på Microsoft Entra-ID för autentisering.

Om du inte aktiverar lösenordssynkronisering har användarna ett separat lösenord från sin lokala miljö för att logga in på en Azure-resurs. Även om du implementerar lösenordssynkronisering uppmanas användarna fortfarande att ange sina autentiseringsuppgifter när de får åtkomst till Azure-resursen på domänanslutna datorer. Fördelen med Lösenordssynkronisering är att användarna kan använda samma användarnamn och lösenord som sin domäninloggning för att logga in på Azure-resursen. Blanda inte ihop detta med enkel inloggning. Beteendet med lösenordssynkronisering kallas för samma inloggning.

Med Azure är synkroniseringsflödet enkelriktat från lokal AD DS till Azure. Men med Microsoft Entra ID P1- eller P2-funktioner replikeras vissa attribut i den andra riktningen. Du kan till exempel konfigurera Azure att skriva tillbaka lösenord till en lokal AD DS och till grupper och enheter från Microsoft Entra-ID. Om du inte vill synkronisera hela din lokala AD DS stöder katalogsynkronisering för Microsoft Entra-ID begränsad filtrering och anpassning av attributflödet baserat på följande värden:

- OU

- Domän

- Användarattribut

- Appar

Microsoft Entra Connect

Du kan använda Microsoft Entra Connect (Microsoft Entra Connect) för att utföra synkronisering mellan lokal AD DS och Microsoft Entra ID. Microsoft Entra Connect är ett guidebaserat verktyg som utformats för att möjliggöra anslutning mellan en lokal identitetsinfrastruktur och Azure. Med hjälp av guiden kan du välja topologi och krav och sedan distribuerar och konfigurerar guiden alla nödvändiga komponenter åt dig. Beroende på vilka krav som har valts kan detta omfatta:

- Azure Active Directory Sync (Azure AD Sync)

- Exchange Hybrid-distribution

- Tillbakaskrivning av lösenordsändring

- AD FS- och AD FS-proxyservrar eller webb-Programproxy

- Microsoft Graph PowerShell-modul

Kommentar

De flesta organisationer distribuerar en dedikerad synkroniseringsserver som värd för Microsoft Entra Connect.

När du kör Microsoft Entra Connect inträffar följande:

- Nya användare, grupper och kontaktobjekt i lokal AD DS läggs till i Microsoft Entra-ID. Licenser för molntjänster som Microsoft 365 tilldelas dock inte automatiskt till dessa objekt.

- Attribut för befintliga användare, grupper eller kontaktobjekt som ändras i lokal AD DS ändras i Microsoft Entra-ID. Alla lokala AD DS-attribut synkroniseras dock inte med Microsoft Entra-ID. Du kan konfigurera en uppsättning attribut som synkroniseras med Microsoft Entra-ID med hjälp av Synchronization Manager-komponenten i Microsoft Entra Connect.

- Befintliga användare, grupper och kontaktobjekt som tas bort från den lokala AD DS tas bort från Microsoft Entra-ID.

- Befintliga användarobjekt som är inaktiverade lokalt är inaktiverade i Azure. Licenser tilldelas dock inte automatiskt.

Microsoft Entra-ID kräver att du har en enda auktoritetskälla för varje objekt. Därför är det viktigt att förstå att du i ett Microsoft Entra Connect-scenario, när du kör Active Directory-synkronisering, hanterar objekt inifrån din lokala AD DS med hjälp av verktyg som Active Directory - användare och datorer eller Windows PowerShell. Auktoritetskällan är dock den lokala AD DS. När den första synkroniseringscykeln är klar överförs auktoritetskällan från molnet till den lokala AD DS. Alla efterföljande ändringar av molnobjekt (förutom licensiering) hanteras från de lokala AD DS-verktygen. Motsvarande molnobjekt är skrivskyddade och Microsoft Entra-administratörer kan inte redigera molnobjekt om auktoritetskällan är lokal AD DS, såvida du inte implementerar några av de tekniker som tillåter tillbakaskrivning.

Behörigheter och konton som krävs för att köra Microsoft Entra Connect

För att implementera Microsoft Entra Connect måste du ha ett konto med nödvändiga behörigheter tilldelade för både den lokala AD DS och Microsoft Entra-ID:t. För att installera och konfigurera Microsoft Entra Connect krävs följande konton:

- Ett Azure-konto med global administratörsbehörighet i Azure-klientorganisationen (till exempel ett organisationskonto) som inte är det konto som användes för att konfigurera själva kontot.

- Ett lokalt konto med företagsadministratörsbehörigheter i den lokala AD DS. I Guiden Microsoft Entra Connect kan du välja att använda ett befintligt konto för det här ändamålet eller låta guiden skapa ett konto åt dig.

Microsoft Entra Connect använder ett Azure Global Administrator-konto för att etablera och uppdatera objekt när konfigurationsguiden för Microsoft Entra Connect körs. Du bör skapa ett dedikerat tjänstkonto i Azure för katalogsynkronisering, eftersom du inte kan använda administratörskontot för Azure-klientorganisationen. Den här begränsningen beror på att det konto som du använde för att konfigurera Azure kanske inte har ett domännamnssuffix som matchar domännamnet. Kontot måste vara medlem i rollgruppen Globala administratörer.

I den lokala miljön måste kontot som används för att installera och konfigurera Microsoft Entra Connect ha följande behörigheter:

- Företagsadministratörsbehörigheter i AD DS. Den här behörigheten krävs för att skapa synkroniseringsanvändarkontot i Active Directory.

- Administratörsbehörigheter för lokala datorer. Den här behörigheten krävs för att installera Microsoft Entra Connect-programvaran.

Det konto som används för att konfigurera Microsoft Entra Connect och köra konfigurationsguiden måste finnas i den lokala datorns ADSyncAdmins-grupp . Som standard läggs det konto som används för att installera Microsoft Entra Connect automatiskt till i den här gruppen.

Kommentar

Det konto som du använder för att installera AD Connect läggs automatiskt till i gruppen ADSyncAdmins när du installerar produkten. Du måste logga ut och logga in igen för att använda gränssnittet För synkroniseringstjänsthanteraren, eftersom kontot inte hämtar gruppsäkerhetsidentifieraren (SID) förrän nästa gång kontot används för att logga in.

Företagsadministratörskontot krävs bara när du installerar och konfigurerar Microsoft Entra Connect, men dess autentiseringsuppgifter lagras inte eller sparas inte av konfigurationsguiden. Därför bör du skapa ett särskilt Microsoft Entra Connect-administratörskonto för att installera och konfigurera Microsoft Entra Connect och tilldela det här kontot till gruppen Företagsadministratörer när Microsoft Entra Connect har konfigurerats. Det här Microsoft Entra Connect-administratörskontot bör dock tas bort från gruppen Företagsadministratörer när Installationen av Microsoft Entra Connect har slutförts. Följande tabell beskriver de konton som skapades under Microsoft Entra Connect-konfigurationen.

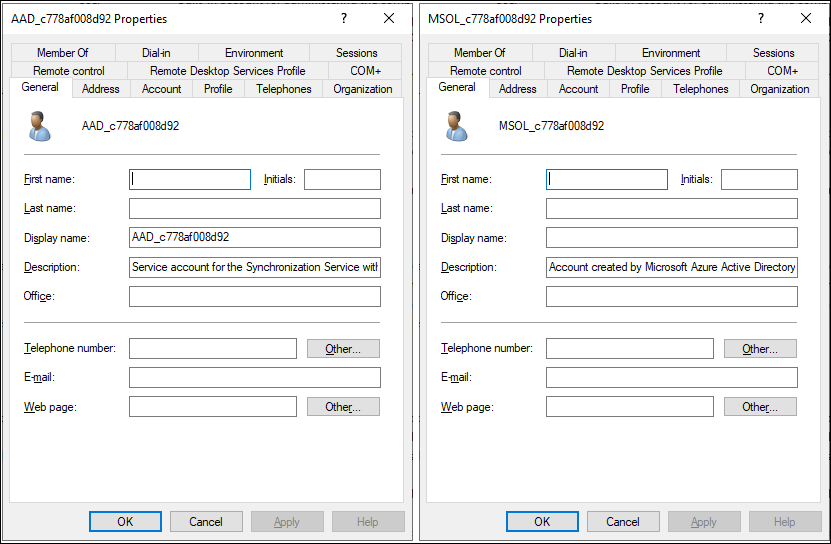

| Konto | beskrivning |

|---|---|

MSOL_<id> |

Det här kontot skapas under installationen av Microsoft Entra Connect och är konfigurerat för att synkroniseras med Azure-klientorganisationen. Kontot har katalogreplikeringsbehörigheter i den lokala AD DS och skrivbehörighet för vissa attribut för att aktivera hybriddistribution. |

AAD_<id> |

Det här är tjänstkontot för synkroniseringsmotorn. Det skapas med ett slumpmässigt genererat komplext lösenord som automatiskt konfigurerats för att aldrig upphöra att gälla. När katalogsynkroniseringstjänsten körs använder den autentiseringsuppgifterna för tjänstkontot för att läsa från den lokala Active Directory och sedan skriva innehållet i synkroniseringsdatabasen till Azure. Detta görs med autentiseringsuppgifterna för klientadministratören som du anger i konfigurationsguiden för Microsoft Entra Connect. |

Varning

Du bör inte ändra tjänstkontot för Microsoft Entra Connect när du har installerat Microsoft Entra Connect, eftersom Microsoft Entra Connect alltid försöker köra med det konto som skapades under installationen. Om du ändrar kontot slutar Microsoft Entra Connect att köras och de schemalagda synkroniseringarna sker inte längre.

Mer att läsa

Läs mer i följande dokument.