Utforma och implementera Azure Firewall

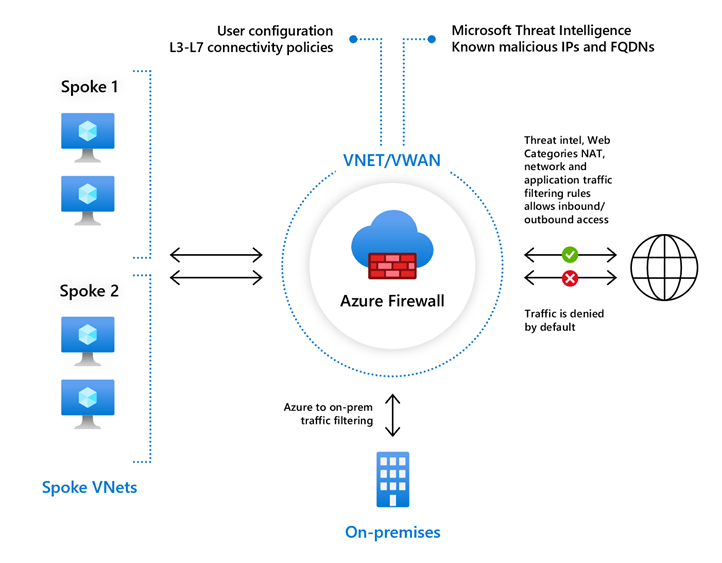

Azure Firewall är en hanterad, molnbaserad tjänst för nätverkssäkerhet som skyddar dina Azure Virtual Network-resurser. Det är en helt tillståndskänslig brandvägg som en tjänst med inbyggd hög tillgänglighet och obegränsad molnskalbarhet.

Azure Firewall-funktioner

Azure Firewall innehåller dessa funktioner.

Inbyggd hög tillgänglighet. Hög tillgänglighet är inbyggd, så inga extra lastbalanserare krävs och det finns inget du behöver konfigurera.

Obegränsad skalbarhet i molnet. Azure Firewall kan skala ut så mycket du behöver för att hantera föränderliga nätverkstrafikflöden, så du behöver inte budgetera för din högsta trafik.

FQDN-filtreringsregler för program. Du kan begränsa utgående HTTP/S-trafik eller Azure SQL-trafik till en angiven lista över fullständigt kvalificerade domännamn (FQDN) inklusive jokertecken. Den här funktionen kräver inte TLS-avslutning.

Regler för filtrering av nätverkstrafik. Du kan centralt skapa nätverksfiltreringsreglerna ”tillåt” eller ”neka” efter källans och målets IP-adress, port och protokoll. Azure Firewall är helt tillståndskänslig så att den kan identifiera legitima paket för olika typer av anslutningar. Regler tillämpas och loggas i flera prenumerationer och virtuella nätverk.

FQDN-taggar. De här taggarna gör det enkelt för dig att tillåta välkänd Azure-tjänstnätverkstrafik via brandväggen. Anta exempelvis att du vill tillåta Windows Update-nätverkstrafik via brandväggen. Du skapar en programregel och inkluderar Windows Update-taggen. Nätverkstrafik från Windows Update kan nu flöda genom brandväggen.

Tjänsttaggar. En tjänsttagg representerar en grupp IP-adressprefix och används i syfte att minska komplexiteten vid skapande av säkerhetsregler. Du kan inte skapa en egen tjänsttagg eller ange vilka IP-adresser som ingår i en tagg. Microsoft hanterar adressprefixen som omfattar tjänsttaggen och uppdaterar automatiskt tjänsttaggen när adresser ändras.

Hotinformation. Hotinformationsbaserad filtrering (IDPS) kan aktiveras för brandväggen för att avisera och neka trafik från/till kända skadliga IP-adresser och domäner. IP-adresserna och domänerna hämtas från Microsoft Threat Intelligence-flödet.

TLS-inspektion. Brandväggen kan dekryptera utgående trafik, bearbeta data, sedan kryptera data och skicka dem till målet.

Stöd för utgående SNAT. Alla utgående IP-adresser för virtuell nätverkstrafik översätts till den offentliga IP-adressen för Azure Firewall (SNAT (Source Network Address Translation). Du kan identifiera och tillåta trafik som kommer från ditt virtuella nätverk till fjärranslutna Internetmål.

Inkommande DNAT-stöd. Inkommande Internetnätverkstrafik till brandväggens offentliga IP-adress översätts (målnätverksadressöversättning) och filtreras till de privata IP-adresserna i dina virtuella nätverk.

Flera offentliga IP-adresser. Du kan associera flera offentliga IP-adresser (upp till 250) med brandväggen för att aktivera specifika DNAT- och SNAT-scenarier.

Azure Monitor-loggning. Alla händelser är integrerade med Azure Monitor, så att du kan arkivera loggar till ett lagringskonto, strömma händelser till dina händelsehubbar eller skicka dem till Azure Monitor-loggar.

Tvingad tunneltrafik. Du kan konfigurera Azure Firewall för att dirigera all Internetbunden trafik till ett angivet nästa hopp i stället för att gå direkt till Internet. Du har till exempel en lokal gränsbrandvägg eller en annan virtuell nätverksinstallation (NVA) för att bearbeta Internetnätverkstrafik.

Webbkategorier. Med webbkategorier kan administratörer tillåta eller neka användare åtkomst till webbplatskategorier som spelwebbplatser, webbplatser för sociala medier och andra. Webbkategorier ingår i Azure Firewall Standard, men de är mer finjusterade i Förhandsversionen av Azure Firewall Premium. Till skillnad från funktionen webbkategorier i standard-SKU:n som matchar kategorin baserat på ett FQDN matchar Premium SKU kategorin enligt hela URL:en för både HTTP- och HTTPS-trafik.

Certifieringar. Azure Firewall är PCI (Payment Card Industry), Service Organization Controls (SOC), International Organization for Standardization (ISO) och ICSA Labs-kompatibla.

Regelbearbetning i Azure Firewall

I Azure Firewall kan du konfigurera NAT-regler, nätverksregler och programregler. En Azure Firewall nekar all trafik som standard tills regler har konfigurerats manuellt för att tillåta trafik.

Regelbearbetning med klassiska regler

Med klassiska regler bearbetas regelsamlingar enligt regeltypen i prioritetsordning, vilket sänker talen till högre tal från 100 till 65 000. Ett regelsamlingsnamn får bara innehålla bokstäver, siffror, understreck, punkter eller bindestreck. Det måste också börja med antingen en bokstav eller ett tal, och det måste sluta med en bokstav, ett tal eller ett understreck. Den maximala namnlängden är 80 tecken. Det är bästa praxis att först utrymme din regelsamling prioritetsnummer i steg om 100. Steg ger utrymme för att lägga till fler regelsamlingar när det behövs.

Regelbearbetning med brandväggsprincip

Med brandväggsprincip ordnas regler i regelsamlingar som finns i regelsamlingsgrupper. Regelsamlingar kan vara av följande typer:

- DNAT (målnätverksadressöversättning)

- Nätverk

- Program

Du kan definiera flera typer av regelsamlingar i en enda regelsamlingsgrupp. Du kan definiera noll eller fler regler i en regelsamling, men reglerna i en regelsamling måste vara av samma typ.

Med brandväggsprincip bearbetas regler baserat på regelsamlingens gruppprioritet och regelsamlingsprioritet. Prioritet är ett tal mellan 100 (högsta prioritet) och 65 000 (lägsta prioritet). Regelsamlingsgrupper med högsta prioritet bearbetas först och i en regelsamlingsgrupp bearbetas regelsamlingar med högsta prioritet först.

Programregler bearbetas alltid efter nätverksregler, som själva alltid bearbetas efter DNAT-regler oavsett regelinsamlingsgrupp eller regelinsamlingsprioritet och principarv.

Distribuera och konfigurera Azure Firewall

Tänk på de här faktorerna när du distribuerar Azure Firewall.

- Brandväggen kan centralt skapa, framtvinga och logga program- och nätverksanslutningsprinciper i prenumerationer och virtuella nätverk.

- Brandväggen använder en statisk, offentlig IP-adress för dina virtuella nätverksresurser.

- Brandväggen är helt integrerad med Azure Monitor för loggning och analys.

De viktigaste stegen för att distribuera och konfigurera Azure Firewall är:

- Skapa en resursgrupp.

- Skapa ett virtuellt nätverk och undernät.

- Skapa en virtuell arbetsbelastningsdator i ett undernät.

- Distribuera brandväggen och principen till det virtuella nätverket.

- Skapa en standardutgående väg.

- Konfigurera en programregel.

- Konfigurera en nätverksregel.

- Konfigurera en DNAT-regel (Destination NAT).

- Testa brandväggen.