Beskriv Microsoft Defender Hotinformation

Analytiker för Hotinformation kämpar med att balansera en bredd av inmatning av hotinformation med analysen av vilken hotinformation som utgör de största hoten mot organisationen och/eller industrin. På samma sätt kämpar analytiker för sårbarhetsinformation med att korrelera sin tillgångsinventering med information om vanliga sårbarheter och exponeringar (CVE) för att prioritera undersökningen och reparationen av de mest kritiska sårbarheter som är associerade med organisationen.

Microsoft Defender Hotinformation hanterar dessa utmaningar genom att aggregera och berika kritiska datakällor och visa dem i ett innovativt, lättanvänt gränssnitt. Analytiker kan sedan korrelera indikatorer för kompromisser (IOCs) med relaterade artiklar, aktörsprofiler och sårbarheter. Defender TI låter också analytiker samarbeta med andra Defender TI-licensierade användare i sin klientorganisation vid undersökningar.

Microsoft Defender Hotinformation-funktioner omfattar:

- Hotanalys

- Intel-profiler

- Intel Explorer

- Projekt

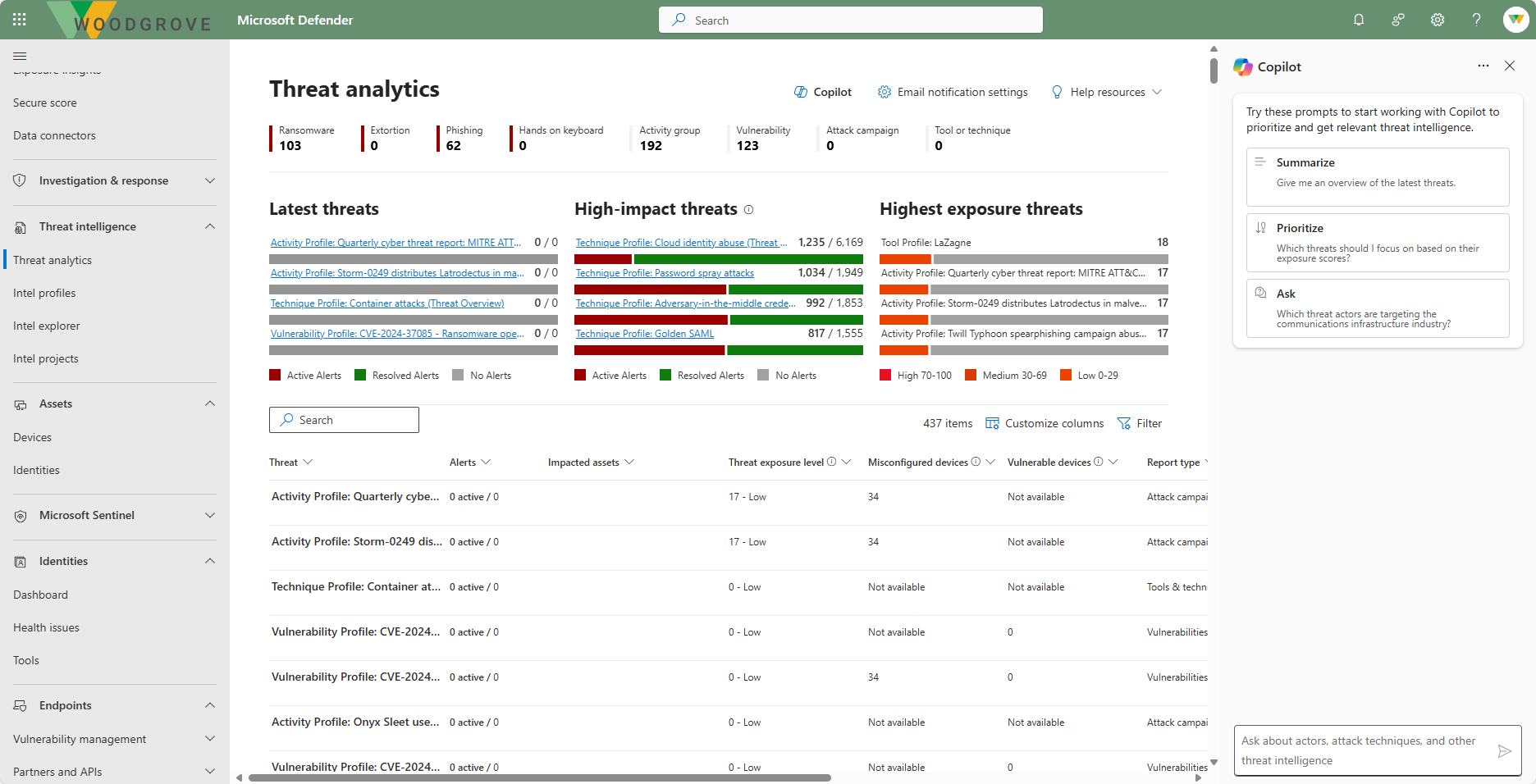

Hotanalys

Hotanalys hjälper dig som analytiker att förstå hur nya hot påverkar din organisations miljö.

Rapporter om hotanalys ger en analys av ett spårat hot och omfattande vägledning om hur du skyddar mot det hotet. Den innehåller också data från nätverket som anger om hotet är aktivt och om du har tillämpliga skydd på plats. Du kan filtrera och söka efter rapporter, men Defender TI tillhandahåller också en instrumentpanel.

Instrumentpanelen för hotanalys visar de rapporter som är mest relevanta för din organisation. Den sammanfattar hoten i tre kategorier:

- Senaste hot – visar de senast publicerade eller uppdaterade hotrapporterna, tillsammans med antalet aktiva och lösta aviseringar.

- Hot med hög påverkan – visar en lista över de hot som har störst inverkan på din organisation. I det här avsnittet visas hot med det högsta antalet aktiva och lösta aviseringar först.

- Högsta exponering – visar en lista över hot som organisationen har störst exponering för. Din exponeringsnivå för ett hot beräknas med hjälp av två typer av information: hur allvarliga de sårbarheter som är kopplade till hotet är och hur många enheter i organisationen som kan utnyttjas av dessa sårbarheter.

Varje rapport ger en översikt, en analytikerrapport, relaterade incidenter, påverkade tillgångar, exponering av slutpunkter och rekommenderade åtgärder.

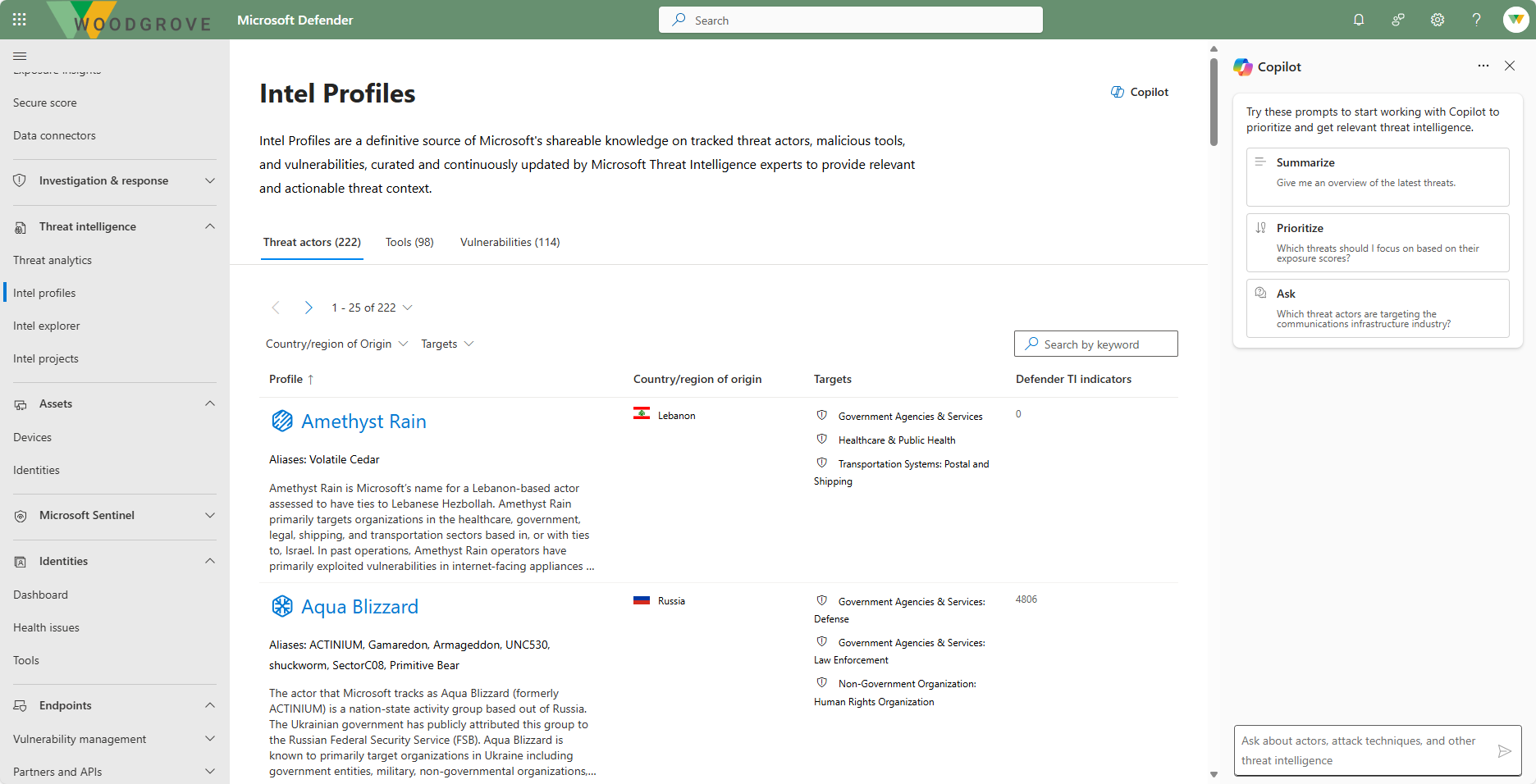

Intel-profiler

Intel-profiler är en definitiv källa till Microsofts delbara kunskaper om spårade hotaktörer, skadliga verktyg och sårbarheter. Det här innehållet är kuraterat och uppdateras kontinuerligt av Microsofts experter på hotinformation för att tillhandahålla relevant och åtgärdsbar hotkontext.

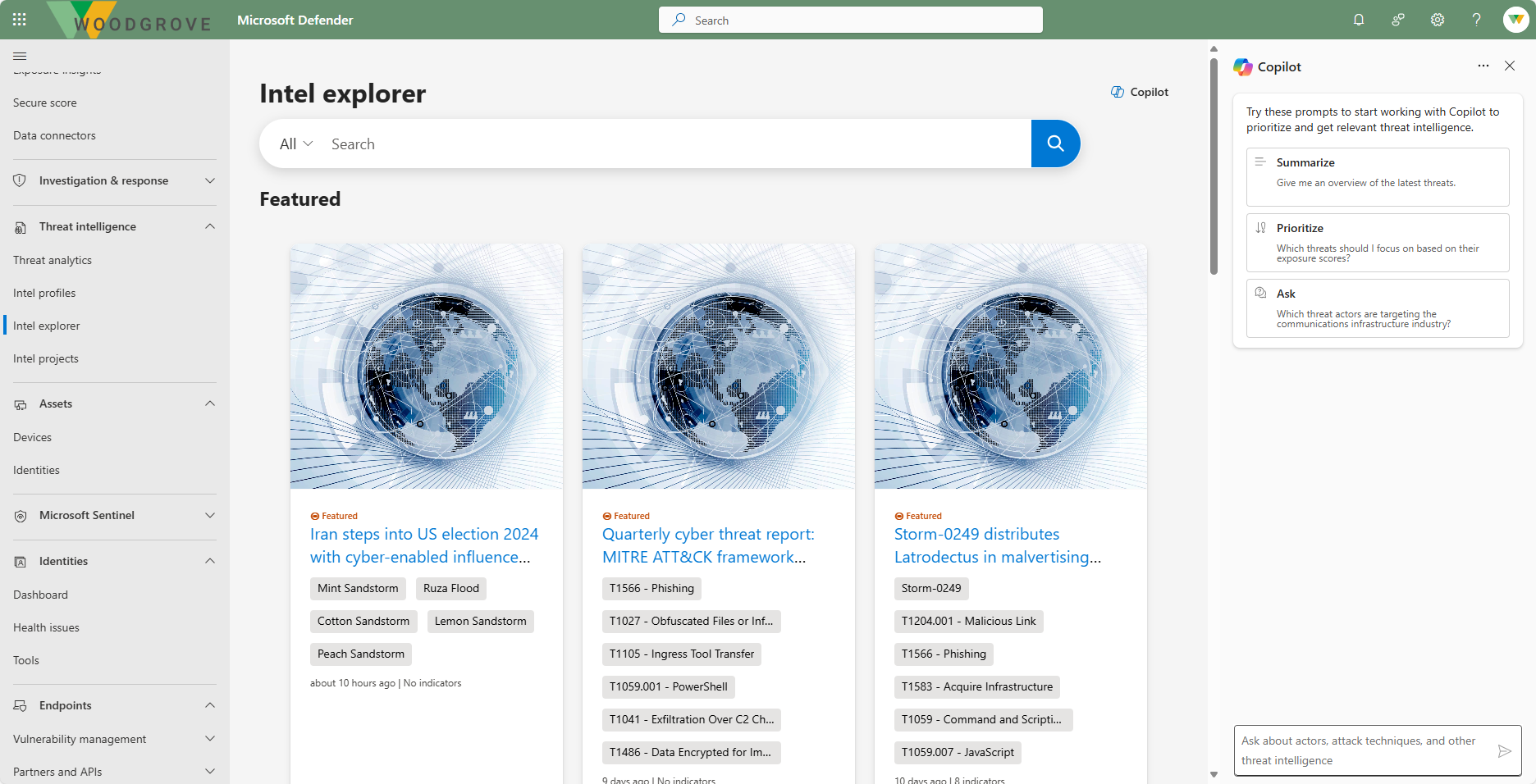

Intel Explorer

Intel Explorer är där analytiker snabbt kan skanna nya aktuella artiklar och utföra en nyckelords-, indikator- eller CVE-ID-sökning för att påbörja sin intelligensinsamling, sortering, incidenthantering och jaktinsatser.

Microsoft Defender Hotinformation-artiklar är berättelser som ger insikter om hotaktörer, verktyg, attacker och sårbarheter. Artiklarna sammanfattar olika hot och länkar även till åtgärdsbart innehåll och viktiga IOC:er för att hjälpa användarna att vidta åtgärder.

Defender TI erbjuder CVE-ID-sökningar som hjälper användare att identifiera viktig information om CVE. CVE-ID-sökningar resulterar i sårbarhetsartiklar.

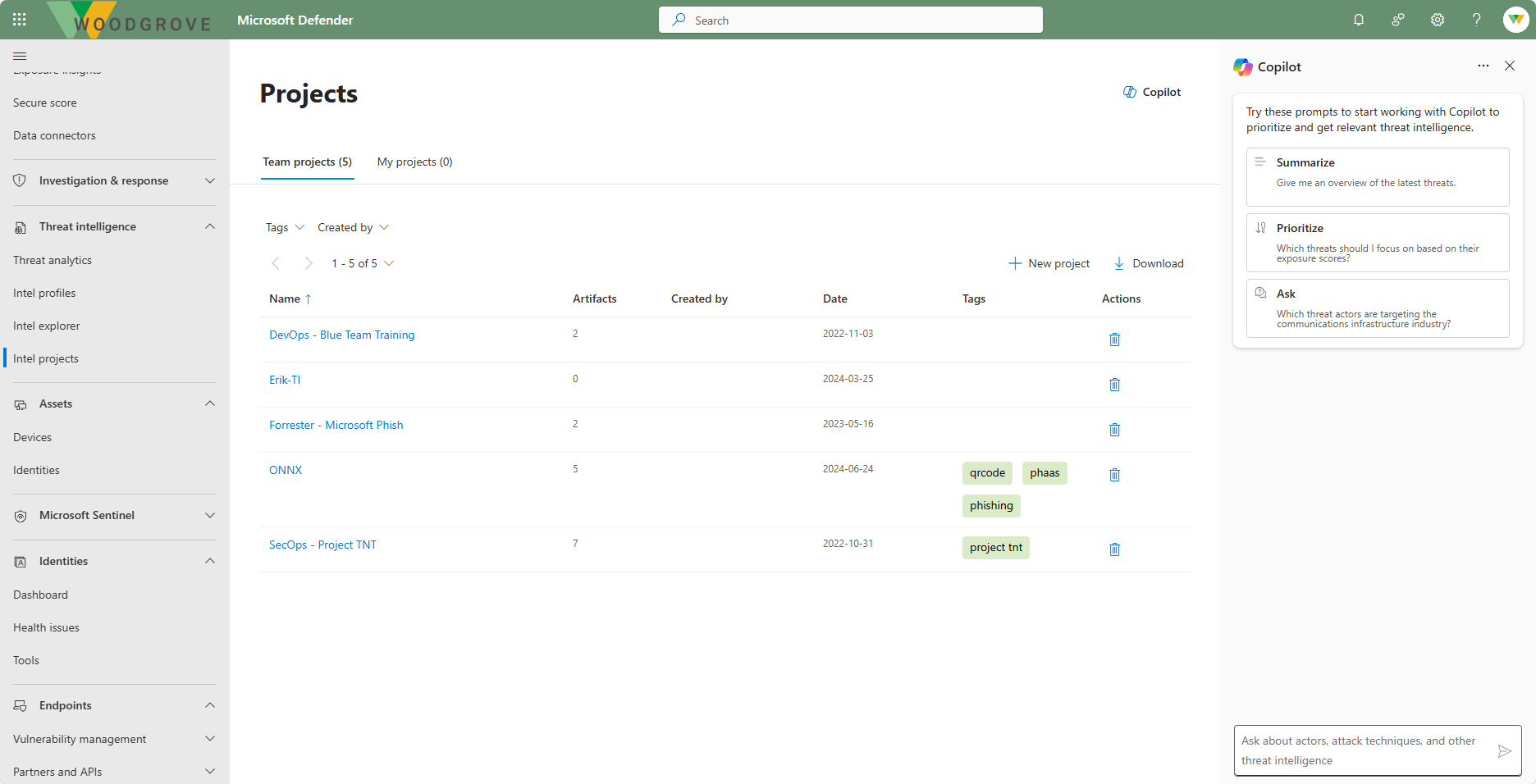

Intel Projects

Med Microsoft Defender Hotinformation (Defender TI) kan du skapa projekt för att organisera indikatorer av intresse och indikatorer för kompromisser (IOCs) från en undersökning. Projekt innehåller en lista över alla associerade artefakter och en detaljerad historik som behåller namn, beskrivningar, medarbetare och övervakningsprofiler.

Microsoft Defender Hotinformation i Microsoft Defender-portalen

Microsoft Defender TI upplevs via Microsoft Defender-portalen.

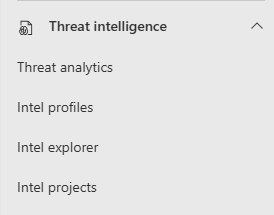

Noden Hotinformation på navigeringspanelen i Microsoft Defender-portalen är där du hittar funktionerna i Microsoft Defender Hotinformation.

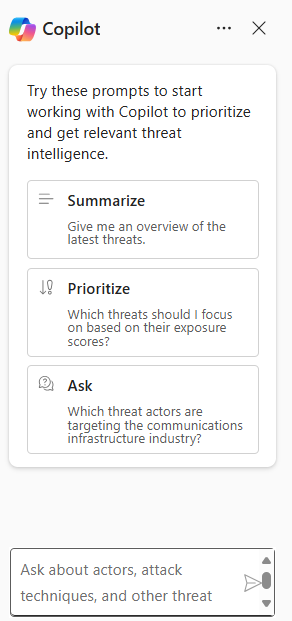

Om du vill visa en skärmdump från var och en av kategorierna väljer du fliken från bilden som följer. I varje fall finns det en sidopanel som visar den inbäddade Microsoft Security Copilot-funktionen.

Microsoft Security Copilot-integrering med Microsoft Threat Intelligence

Security Copilot integreras med Microsoft Defender TI. När Plugin-programmet Defender TI är aktiverat levererar Copilot information om hotaktivitetsgrupper, indikatorer för kompromettering (IOCs), verktyg och kontextuell hotinformation. Du kan använda prompter och promptbooks för att undersöka incidenter, utöka dina jaktflöden med information om hotinformation eller få mer kunskap om organisationens eller det globala hotlandskapet.

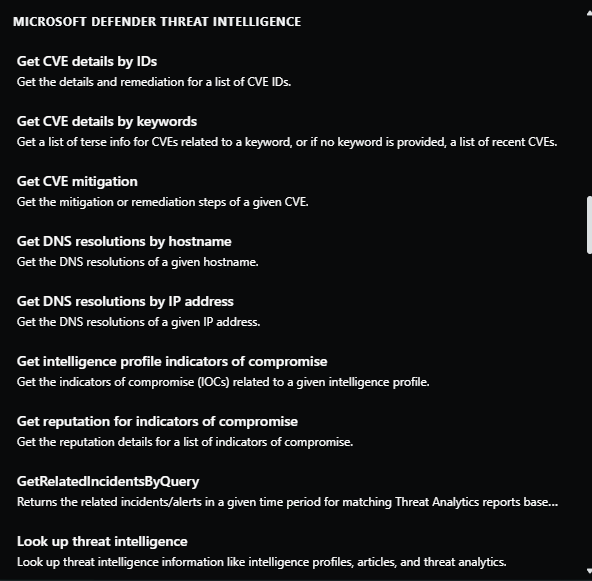

Microsoft Defender Hotinformation-funktioner i Copilot är inbyggda uppmaningar som du kan använda, men du kan också ange egna frågor baserat på vilka funktioner som stöds. Bilden som följer visar endast en delmängd av de funktioner som stöds.

Copilot innehåller också en inbyggd promptbook som levererar information från Defender TI, inklusive:

- Utvärdering av sårbarhetspåverkan – Genererar en rapport som sammanfattar intelligensen för en känd säkerhetsrisk, inklusive steg om hur du åtgärdar den.

- Profil för hotaktör – Genererar en rapport som profilerar en känd aktivitetsgrupp, inklusive förslag för att försvara sig mot deras vanliga verktyg och taktiker.

Copilot-integrering med Defender TI kan också upplevas genom den inbäddade upplevelsen. Du kan uppleva Security Copilots förmåga att söka efter hotinformation på följande sidor i Microsoft Defender-portalen:

- Hotanalys

- Intel-profiler

- Intel Explorer

- Intel-projekt

För var och en av dessa sidor kan du använda någon av de tillgängliga prompterna eller ange en egen fråga.