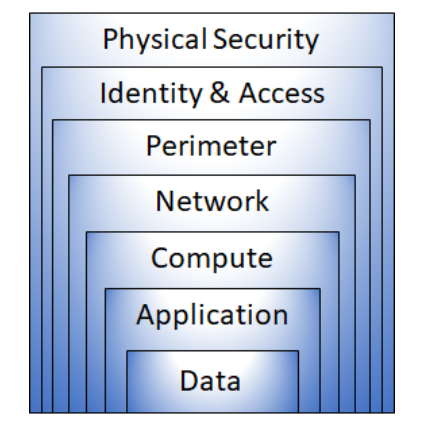

Beskriva skydd på djupet

Skydd på djupet använder en skiktad metod för säkerhet i stället för att förlita sig på en enda perimeter. En djupgående försvarsstrategi använder en serie mekanismer för att bromsa framryckningen av en attack. Varje lager ger skydd så att ett efterföljande lager förhindrar att en angripare får obehörig åtkomst till data om ett lager överträds.

Exempel på säkerhetslager kan vara:

- Fysisk säkerhet, till exempel att begränsa åtkomsten till ett datacenter till endast behörig personal.

- Identitets- och åtkomstsäkerhetskontroller , till exempel multifaktorautentisering eller villkorsbaserad åtkomst, för att styra åtkomsten till infrastruktur och ändringskontroll.

- Perimetersäkerhet i företagets nätverk innehåller DDoS-skydd (Distribuerad överbelastning) för att filtrera storskaliga attacker innan de kan orsaka överbelastning för användare.

- Nätverkssäkerhet , till exempel nätverkssegmentering och nätverksåtkomstkontroller, för att begränsa kommunikationen mellan resurser.

- Säkerhet på beräkningsnivå som att skydda åtkomsten till virtuella datorer antingen lokalt eller i molnet genom att stänga vissa portar.

- Säkerhet på programnivå för att säkerställa att program är säkra och fria från säkerhetsrisker.

- Säkerhet på datalager , inklusive kontroller för att hantera åtkomst till affärs- och kunddata och kryptering för att skydda data.

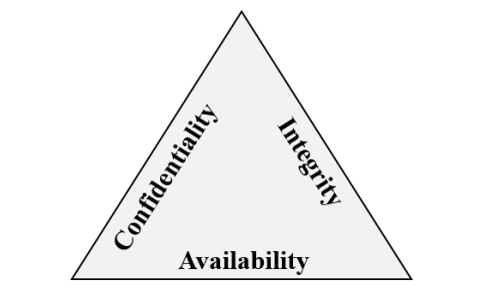

Konfidentialitet, integritet, tillgänglighet (CIA)

Som beskrivs ovan använder en djupskyddsstrategi en rad mekanismer för att bromsa framryckningen av en attack. Alla de olika mekanismerna (teknik, processer och utbildning) är delar av en cybersäkerhetsstrategi, vars mål är att säkerställa konfidentialitet, integritet och tillgänglighet. kallas ofta CIA.

Konfidentialitet avser behovet av att behålla konfidentiella känsliga data, till exempel kundinformation, lösenord eller finansiella data. Du kan kryptera data för att hålla dem konfidentiella, men sedan måste du också hålla krypteringsnycklarna konfidentiella. Konfidentialitet är den mest synliga delen av säkerheten. Vi kan tydligt se behovet av att känsliga data, nycklar, lösenord och andra hemligheter hålls konfidentiella.

Integritet syftar på att hålla data eller meddelanden korrekta. När du skickar ett e-postmeddelande vill du vara säker på att det mottagna meddelandet är detsamma som meddelandet du skickade. När du lagrar data i en databas vill du vara säker på att de data du hämtar är desamma som de data som du har lagrat. Kryptering av data håller den konfidentiell, men du måste sedan kunna dekryptera den så att den är densamma som innan den krypterades. Integritet handlar om att ha förtroende för att data inte har manipulerats eller ändrats.

Tillgänglighet syftar på att göra data tillgängliga för dem som behöver dem när de behöver dem. Det är viktigt för organisationen att hålla kunddata säkra, men samtidigt måste de också vara tillgängliga för anställda som hanterar kunder. Även om det kan vara säkrare att lagra data i ett krypterat format behöver anställda åtkomst till dekrypterade data.

Målet med en cybersäkerhetsstrategi är att bevara konfidentialitet, integritet och tillgänglighet för system, nätverk, program och data. Det är målet med cyberbrottslingar att störa dessa mål. Microsofts portfölj innehåller lösningar och tekniker som gör det möjligt för organisationer att uppfylla cia-triadens mål.