Beskriva kryptering och dess användning inom cybersäkerhet

Som du upptäckte i föregående lektion är kryptografi konsten att dölja innebörden av ett meddelande för alla utom den avsedda mottagaren. Detta kräver att klartextmeddelandet omvandlas till chiffertext. Den mekanism som aktiverar detta kallas kryptering.

De metoder som används för att kryptera ett meddelande har utvecklats under tusentals år, från att byta en bokstav mot en annan till mer utarbetade mekaniska enheter som Enigma-datorn.

Kryptering sker nu i den digitala världen. Den använder datorer och matematik för att kombinera stora slumpmässiga primtal för att skapa nycklar som används i både symmetrisk och asymmetrisk kryptering.

Vad är kryptering?

Kryptering är den mekanism genom vilken klartextmeddelanden omvandlas till oläslig chiffertext. Användningen av kryptering förbättrar konfidentialiteten för data som delas med mottagaren, oavsett om de är en vän, en arbetskollega eller ett annat företag.

Dekryptering är den mekanism genom vilken mottagaren av ett chiffertextmeddelande kan göra det tillbaka till läsbar klartext.

För att underlätta krypterings- och dekrypteringsprocessen måste du använda en hemlig krypteringsnyckel. Den här nyckeln är ungefär som den du skulle använda för att öppna din bil, eller dörren till ditt hus. Krypteringsnycklar finns i två varianter:

- Symmetriska nycklar

- Asymmetriska nycklar

Symmetriska nycklar

Symmetrisk nyckelkryptering baseras på tanken att samma kryptografiska nyckel används för både kryptering av klartextmeddelandet och dekryptering av chiffertextmeddelandet. Detta gör krypteringsmetoden snabb och ger en viss konfidentialitet om krypteringstextens säkerhet.

Med den här krypteringsmetoden behandlas den kryptografiska nyckeln som en delad hemlighet mellan två eller flera parter. Hemligheten måste skyddas noggrant för att undvika att den hittas av en dålig skådespelare. Alla parter måste ha samma kryptografiska nyckel innan säkra meddelanden kan skickas. Distribution av nyckeln representerar en av utmaningarna med symmetrisk kryptering.

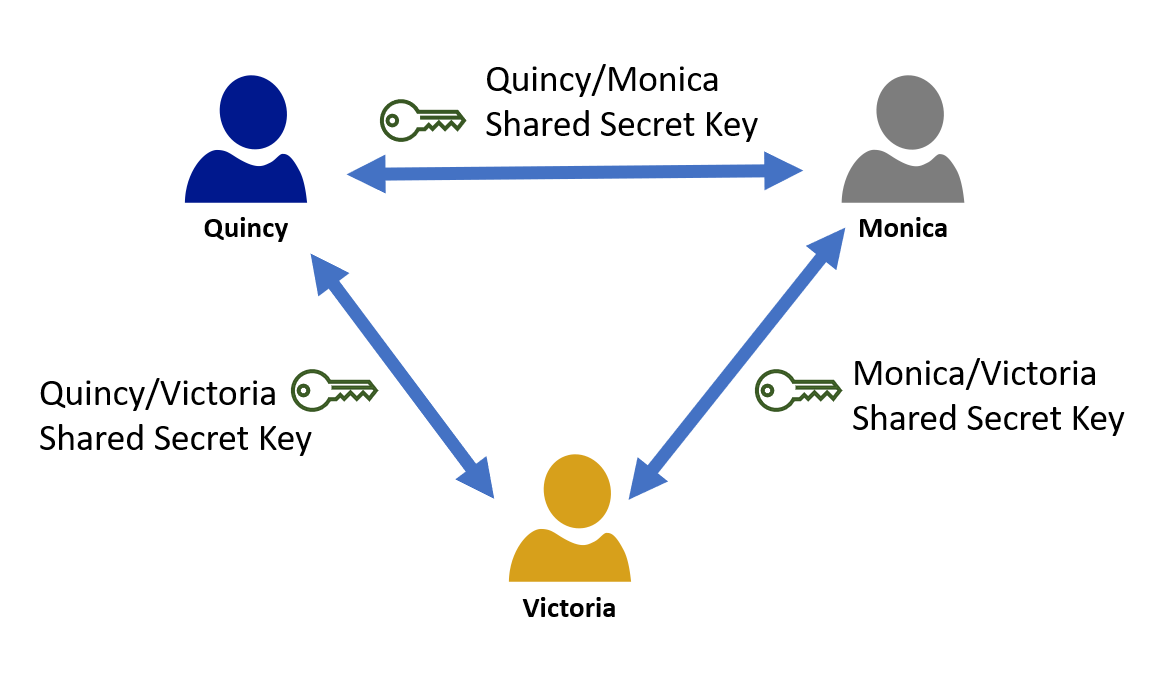

Överväg en grupp eller organisation där varje individ behöver möjlighet att kommunicera säkert med alla andra personer. Om gruppen består av tre personer behöver du bara tre nycklar.

Nu ska vi överväga en organisation med endast 100 anställda, där varje person behöver kommunicera säkert med alla andra. I det här fallet måste 4 950 nycklar skapas och delas och hanteras på ett säkert sätt. Tänk dig slutligen en myndighetsbaserad organisation med 1 000 anställda där varje individ behöver kommunicera på ett säkert sätt. Antalet nycklar som krävs är 499500. Denna tillväxt kan uttryckas med en formel: p x (p-1) /2, där p är antalet personer som behöver kommunicera.

I takt med att antalet personer i organisationen växer ökar antalet nycklar avsevärt. Detta gör säker hantering och distribution av hemliga nycklar, som används i symmetrisk kryptering, svåra och kostsamma.

Asymmetrisk eller offentlig nyckelkryptering

Asymmetrisk kryptering utvecklades på 1970-talet. Den hanterar säker distribution och spridning av nycklar som är associerade med symmetrisk kryptering.

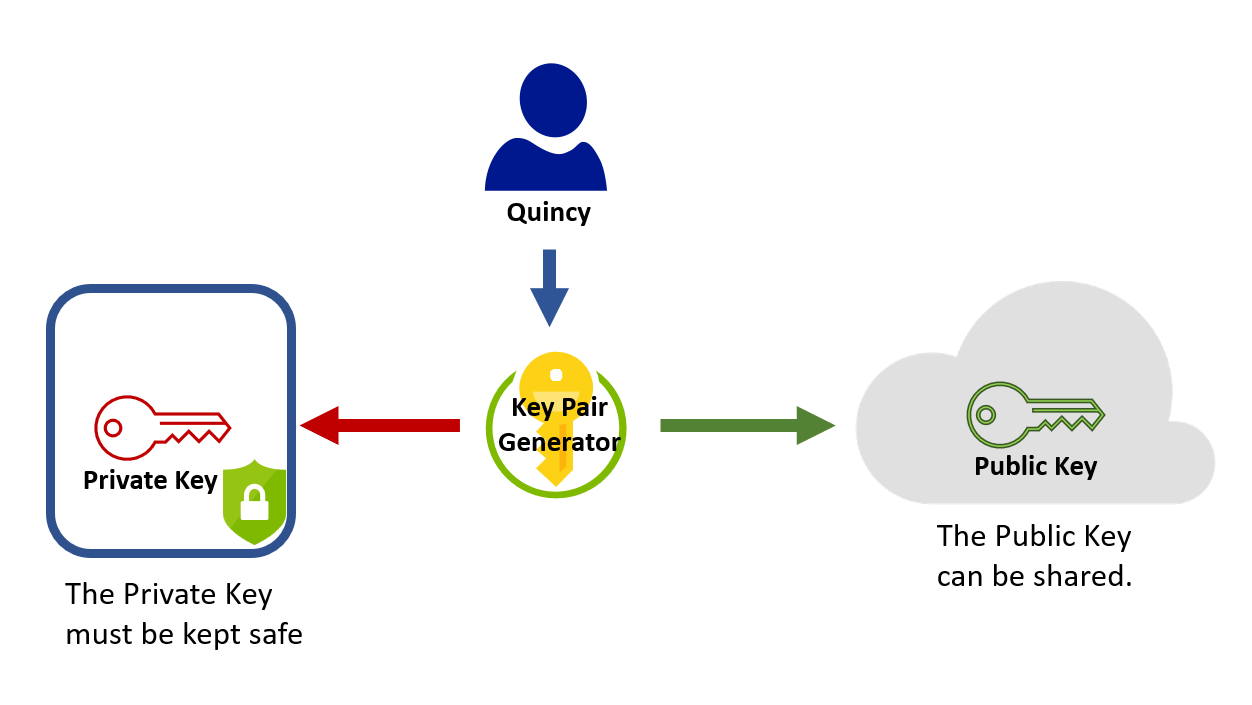

Asymmetrisk kryptering ändrade hur kryptografiska nycklar delades. I stället för en krypteringsnyckel består en asymmetrisk nyckel av två element, en privat nyckel och en offentlig nyckel, som utgör ett nyckelpar. Den offentliga nyckeln kan, som namnet antyder, delas med vem som helst, så att individer och organisationer inte behöver oroa sig för dess säkra distribution.

Den privata nyckeln måste hållas säker. Det tas bara hand om av den person som genererade nyckelparet och delas inte med någon. En användare som behöver kryptera ett meddelande använder den offentliga nyckeln, och endast den person som har den privata nyckeln kan dekryptera den.

Asymmetrisk kryptering, med dess användning av offentliga och privata nycklar, tar bort bördan av säker distribution av nycklar. Det här konceptet tar också upp spridningen av nycklar som vi såg i symmetrisk kryptering. Överväg exemplet med den myndighetsbaserade organisationen med 1 000 anställda, där varje individ måste kunna kommunicera säkert. Med asymmetrisk kryptering genererar varje person ett nyckelpar, vilket resulterar i 2 000 nycklar. Med symmetrisk kryptering skulle detta ha krävt 450 000 nycklar.

Hur fungerar asymmetrisk kryptering

Även om algoritmerna och matematiken som ligger till grund för asymmetrisk kryptering är komplexa är principen om hur den fungerar relativt enkel.

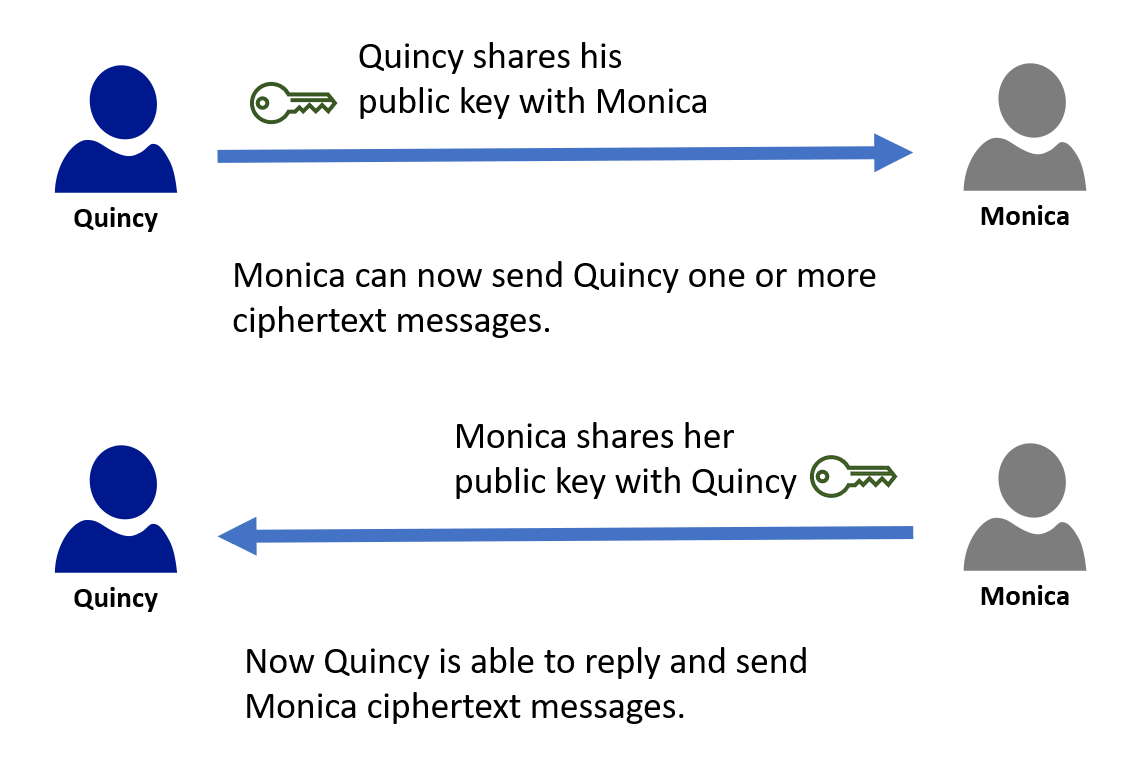

Låt oss anta att vi har två personer, Quincy och Monica, som behöver kommunicera säkert och privat. Med hjälp av lättillgängliga programvaruverktyg skapar Quincy och Monica var och en sitt eget nyckelpar.

Det första som Quincy och Monica kommer att göra är att dela sina offentliga nycklar med varandra. Eftersom offentliga nycklar inte är hemliga kan de byta ut dem via e-post.

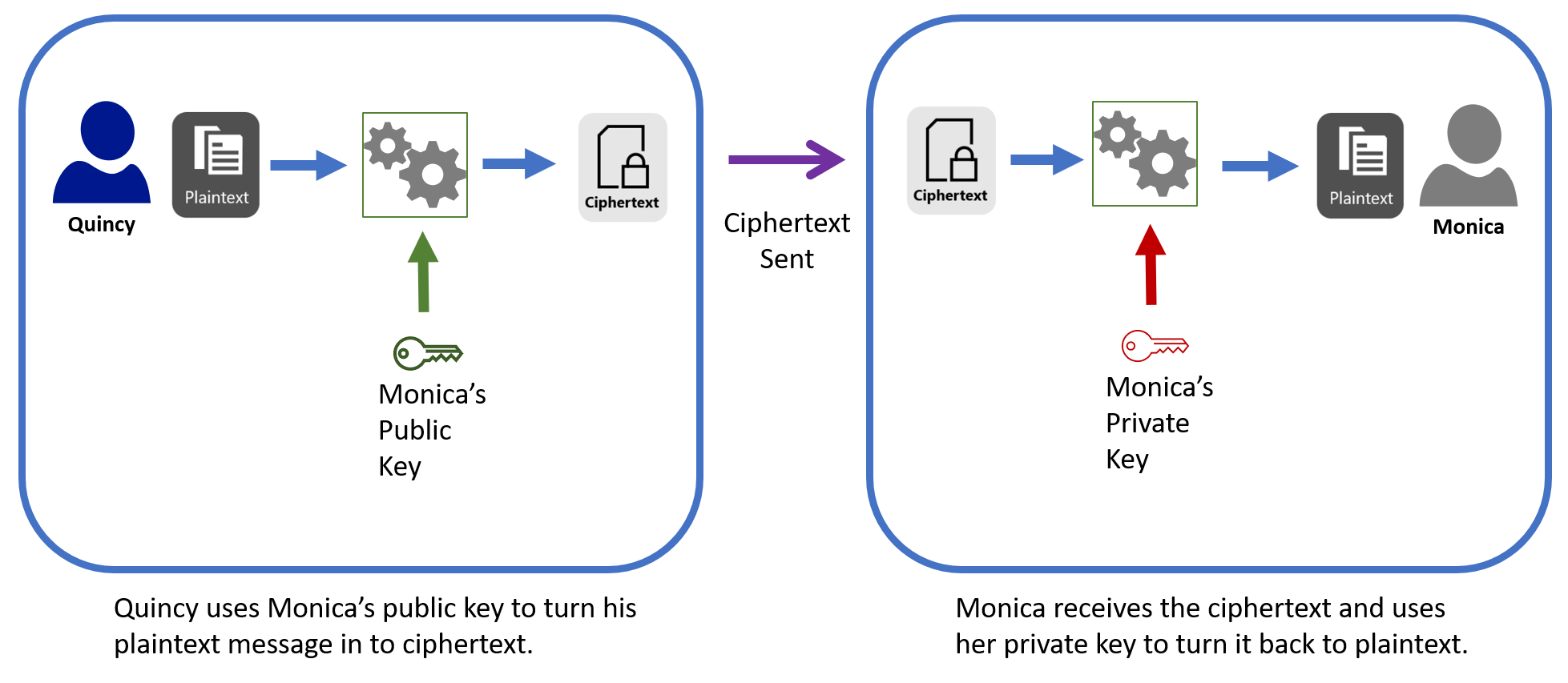

När Quincy vill skicka ett skyddat meddelande till Monica använder han hennes offentliga nyckel för att kryptera klartexten och skapa chiffertexten. Quincy skickar sedan chiffertexten till Monica med vilket medel han vill, till exempel e-post. När Monica får chiffertexten använder hon sin privata nyckel för att dekryptera den och återgår till klartext.

När Monica vill svara använder hon Quincys offentliga nyckel för att kryptera meddelandet innan hon skickar det. Quincy använder sedan sin privata nyckel för att dekryptera den.

Låt oss anta att Eve är intresserad av vad Quincy och Monica säger. Eve fångar upp ett chiffertextmeddelande som skickats från Quincy till Monica. Dessutom känner Eve till Monicas offentliga nyckel.

Eftersom Eve inte känner till Monicas privata nyckel, har hon inget sätt att dekryptera chiffertexten. Om Eve försöker dekryptera chiffertexten med Monicas offentliga nyckel, kommer hon att se gibberish.

Med tanke på typen av asymmetrisk kryptering, även om du känner till den offentliga nyckeln, är det omöjligt att identifiera den privata nyckeln.

I den här tvåminutersvideon visar vi hur symmetrisk och asymmetrisk kryptering fungerar och hur de skyddar dina dokument från att läsas av obehöriga personer.

Olika typer av krypteringar

Det finns flera olika typer av symmetrisk och asymmetrisk kryptering, och nya versioner uppfinns hela tiden. Här är några som du kan stöta på:

- Data Encryption Standard (DES) och Triple-DES. Detta var en av de första symmetriska krypteringsstandarderna som användes.

- Avancerad krypteringsstandard (AES). AES ersatte DES och Triple DES, och används fortfarande i stor utsträckning idag.

- RSA. Detta var en av de första asymmetriska krypteringsstandarderna, och varianter används fortfarande idag.

Var används kryptering?

Kryptering används över hela världen i nästan alla aspekter av våra liv, från att ringa ett samtal på din smartphone till att använda ditt kreditkort för ett köp i en butik. Kryptering används ännu mer när du söker på webben.

Webbsurfning – du kanske inte inser det, men varje gång du går till en webbplats där adressen börjar med HTTPS, eller om det finns en hänglåsikon, används kryptering. I adressfältet för den här webbsidan ser du att det börjar med https://. På samma sätt bör du se till att du ser https:// i adressfältet när du ansluter till din bank via webben eller gör ett onlineköp där du tillhandahåller känslig information, till exempel ett kreditkortsnummer.

Enhetskryptering – många operativsystem tillhandahåller verktyg för att aktivera kryptering av hårddiskar och bärbara enheter. Till exempel tillhandahåller Windows BitLocker, en funktion i Windows-operativsystemet, kryptering för datorns hårddisk eller bärbara enheter som kan ansluta via USB.

Meddelandeprogram – vissa allmänt kända och tillgängliga meddelandeprogram krypterar meddelanden.

Mobil kommunikation – oavsett om du använder en smartphone eller annan mobil kommunikationsenhet används kryptering för att säkert registrera den med närmaste mast eller celltorn. Detta säkerställer att du alltid har den bästa signalstyrkan.