Anslut din externa lösning med hjälp av common event format-anslutningsappen

Du måste ange och konfigurera en Linux-dator för att vidarebefordra loggarna från din säkerhetslösning till din Microsoft Sentinel-arbetsyta. Den här datorn kan vara fysisk eller virtuell i din lokala miljö, en virtuell Azure-dator eller en virtuell dator i ett annat moln. Med hjälp av den angivna länken kör du ett skript på den avsedda datorn som utför följande uppgifter:

Installerar Log Analytics-agenten för Linux (kallas även OMS-agenten) och konfigurerar den i följande syfte:

Lyssna efter CEF-meddelanden från den inbyggda Linux Syslog-daemonen på TCP-port 25226

Skicka meddelandena säkert via TLS till din Microsoft Sentinel-arbetsyta, där de parsas och berikas

Konfigurerar den inbyggda Linux Syslog-daemonen (rsyslog.d/syslog-ng) i följande syfte:

Lyssna efter Syslog-meddelanden från dina säkerhetslösningar på TCP-port 514

Vidarebefordra endast de meddelanden som identifieras som CEF till Log Analytics-agenten på localhost med TCP-port 25226

Kör distributionsskriptet

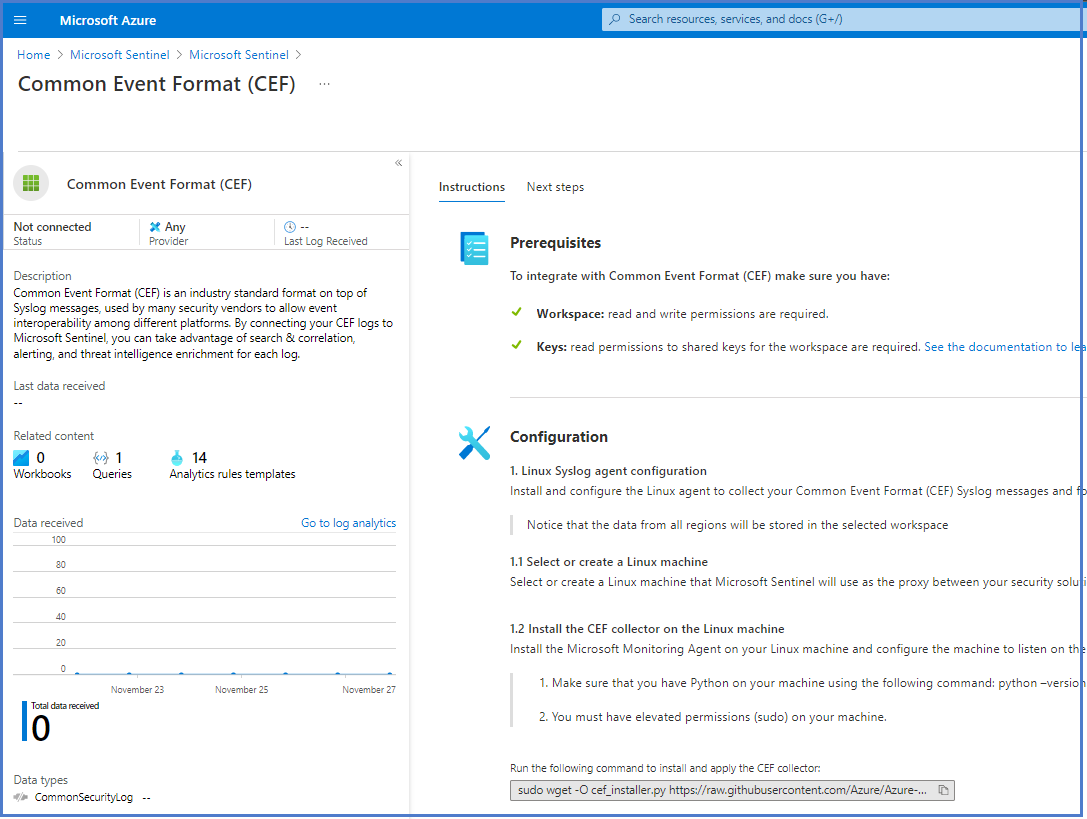

Så här visar du anslutningssidan:

Välj sidan Dataanslutningar.

Välj Common Event Format (CEF).

välj sidan Öppna anslutningsapp i förhandsgranskningsfönstret.

Kontrollera att du har rätt behörigheter enligt beskrivningen under Krav.

Kopiera "sudo wget ..." kommandot och kör med utökade behörigheter på den dedikerade virtuella Linux-datorn.

Använda samma dator för att vidarebefordra både vanliga Syslog- och vanliga händelseformatmeddelanden

Om du planerar att använda den här loggvidaredatorn för att vidarebefordra Syslog-meddelanden som CEF kan du undvika duplicering av händelser till tabellerna Syslog och CommonSecurityLog:

På varje källdator som skickar loggar till vidarebefordraren i CEF-format måste du redigera Syslog-konfigurationsfilen för att ta bort de resurser som används för att skicka CEF-meddelanden.