Skydda och övervaka Azure Kubernetes Service

Microsoft Defender för containrar är en molnbaserad lösning för att förbättra, övervaka och upprätthålla säkerheten för dina containerbaserade tillgångar (Kubernetes-kluster, Kubernetes-noder, Kubernetes-arbetsbelastningar, containerregister, containeravbildningar med mera) och deras program i miljöer med flera moln och lokalt.

Defender for Containers hjälper dig med fyra kärndomäner för containersäkerhet:

- Hantering av säkerhetsstatus – utför kontinuerlig övervakning av moln-API:er, Kubernetes-API:er och Kubernetes-arbetsbelastningar för att identifiera molnresurser, tillhandahålla omfattande inventeringsfunktioner, identifiera felkonfigurationer och tillhandahålla riktlinjer för att minimera dem, tillhandahålla kontextuell riskbedömning och ge användarna möjlighet att utföra förbättrade riskjaktfunktioner via Defender for Cloud Security Explorer.

- Sårbarhetsbedömning – ger agentlös sårbarhetsbedömning för Azure, AWS och GCP med riktlinjer för reparation, noll konfiguration, dagliga genomsökningar, täckning för OS- och språkpaket och insikter om sårbarhet.

- Skydd mot körningshot – en omfattande svit för hotidentifiering för Kubernetes-kluster, noder och arbetsbelastningar, som drivs av Microsofts ledande hotinformation, tillhandahåller mappning till MITRE ATT&CK-ramverk för enkel förståelse av risk och relevant kontext, automatiserat svar och säkerhetsinformation och händelsehantering/utökad identifiering och svarsintegrering.

- Distribution & övervakning – Övervakar dina Kubernetes-kluster för saknade agenter och möjliggör en friktionsfri distribution i stor skala av agentbaserade funktioner, stöd för standardövervakningsverktyg för Kubernetes och hantering av resurser utan övervakning.

Säkerhetslägehantering

Agentlösa funktioner

- Agentlös identifiering för Kubernetes – ger noll fotavtryck, API-baserad identifiering av dina Kubernetes-kluster, deras konfigurationer och distributioner.

- Utvärdering av agentlös sårbarhet – ger sårbarhetsbedömning för alla containeravbildningar, inklusive rekommendationer för register och körning, snabbsökningar av nya avbildningar, daglig uppdatering av resultat, insikter om sårbarhet med mera. Sårbarhetsinformation läggs till i säkerhetsdiagrammet för kontextuell riskbedömning och beräkning av attackvägar och jaktfunktioner.

- Omfattande inventeringsfunktioner – gör att du kan utforska resurser, poddar, tjänster, lagringsplatser, avbildningar och konfigurationer via säkerhetsutforskaren för att enkelt övervaka och hantera dina tillgångar.

- Förbättrad riskjakt – gör det möjligt för säkerhetsadministratörer att aktivt söka efter hållningsproblem i sina containerbaserade tillgångar via frågor (inbyggda och anpassade) och säkerhetsinsikter i säkerhetsutforskaren

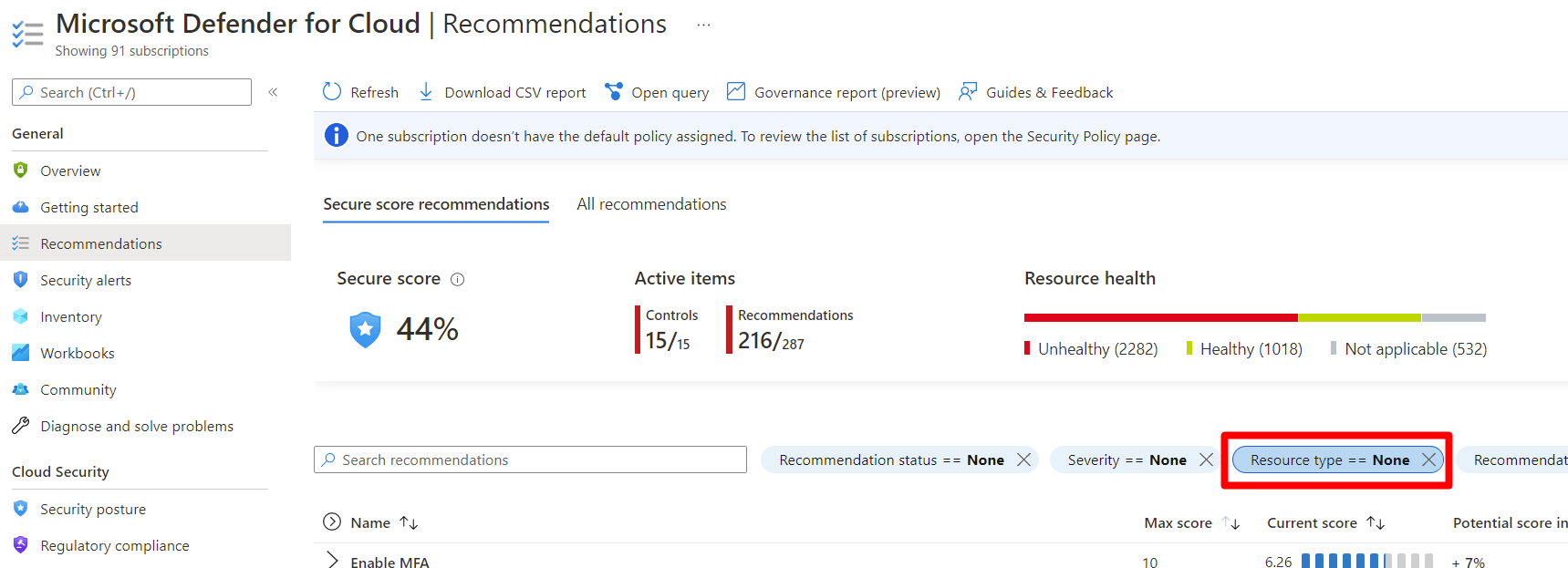

- Härdning av kontrollplan – bedömer kontinuerligt konfigurationerna för dina kluster och jämför dem med de policyinitiativ som tillämpas på dina prenumerationer. När den hittar felkonfigurationer genererar Defender för molnet säkerhetsrekommendationer som är tillgängliga på sidan Rekommendationer för Defender för molnet. Med rekommendationerna kan du undersöka och åtgärda problem.

Du kan använda resursfiltret för att granska de utestående rekommendationerna för dina containerrelaterade resurser, oavsett om de finns i tillgångslager eller på sidan med rekommendationer:

Agentbaserade funktioner

Härdning av Kubernetes-dataplan – Du kan installera Azure Policy for Kubernetes för att skydda arbetsbelastningarna i Kubernetes-containrar med rekommenderade metodtips.

Med tillägget i din Kubernetes-kluster kontrolleras varje begäran till Kubernetes API-servern mot en fördefinierad uppsättning av bästa praxis innan den sparas i klustret. Du kan sedan konfigurera den för att tillämpa bästa praxis och ge dem mandat för framtida arbetsbelastningar.

Du kan till exempel kräva att privilegierade containrar inte ska skapas och eventuella framtida begäranden om detta blockeras.

Sårbarhetsbedömning

Defender for Containers söker igenom containeravbildningarna i Azure Container Registry (ACR) och Amazon AWS Elastic Container Registry (ECR) för att tillhandahålla sårbarhetsrapporter för dina containeravbildningar, med information om varje sårbarhet som identifieras, reparationsvägledning, insikter om verkliga kryphål med mera.

Det finns två lösningar för sårbarhetsbedömning i Azure, en som drivs av Microsoft Defender Vulnerability Management och en som drivs av Qualys.

Körningsskydd för Kubernetes-noder och -kluster

Defender for Containers ger skydd mot hot i realtid för containerbaserade miljöer som stöds och genererar aviseringar för misstänkta aktiviteter. Du kan använda den här informationen för att snabbt åtgärda säkerhetsproblem och förbättra säkerheten för dina containrar.

Hotskydd på klusternivå tillhandahålls av Defender-agenten och analys av Kubernetes-granskningsloggarna. Det innebär att säkerhetsaviseringar endast utlöses för åtgärder och distributioner som inträffar när du har aktiverat Defender för containrar i din prenumeration.

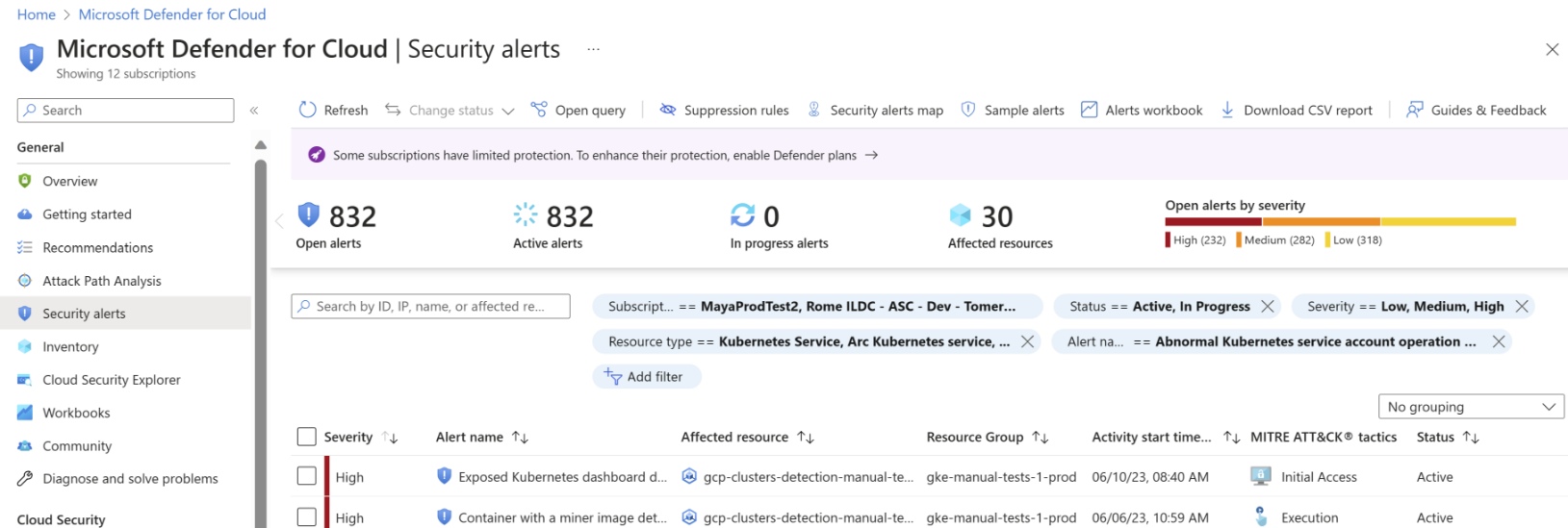

Exempel på säkerhetshändelser som Microsoft Defenders for Containers övervakar inkluderar:

- Exponerade Kubernetes-instrumentpaneler

- Skapa högprivilegierade roller

- Skapande av känsliga monteringar

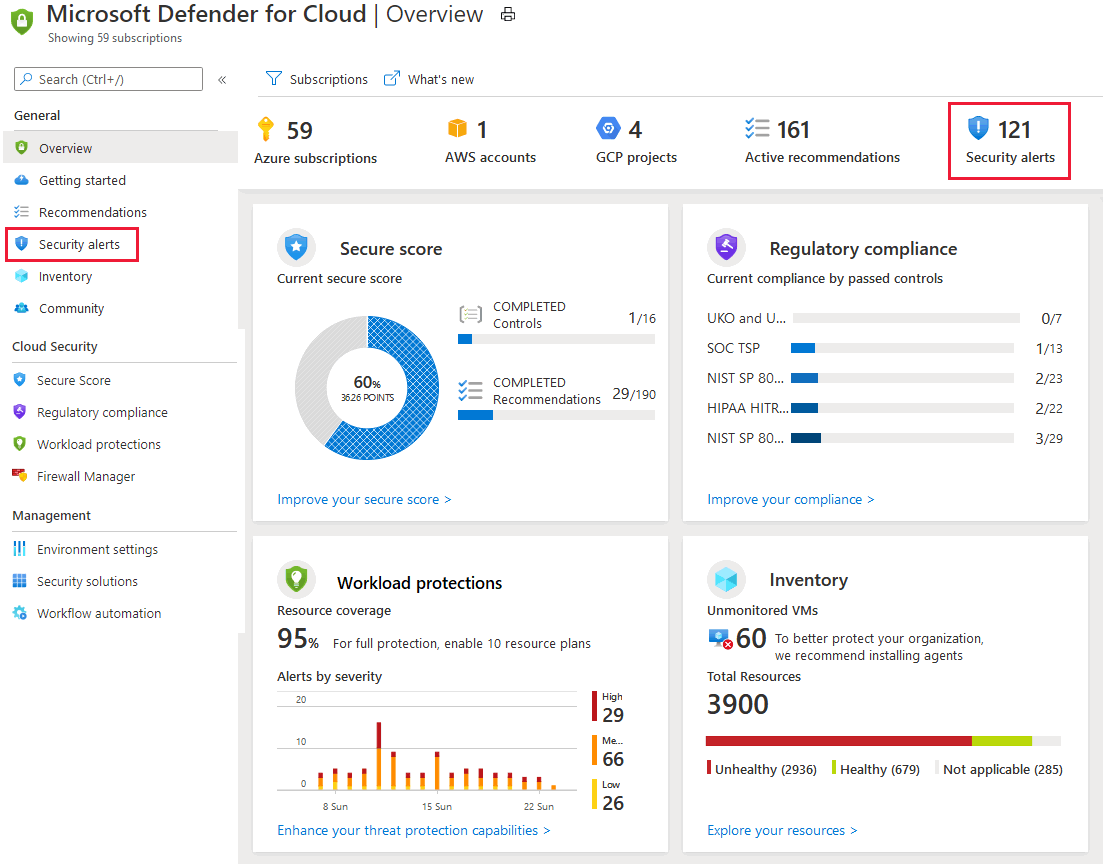

Du kan visa säkerhetsaviseringar genom att välja panelen Säkerhetsaviseringar överst på Översiktssidan för Defender för molnet eller länken från sidofältet.

Sidan säkerhetsaviseringar öppnas:

Säkerhetsaviseringar för arbetsbelastningar vid körning i klustren kan identifieras med prefixet K8S.NODE_ för aviseringstypen.

Defender for Containers innehåller även hotidentifiering på värdnivå med över 60 Kubernetes-anpassade analyser, AI och avvikelseupptäckter baserat på din körbelastning i realtid.

Defender for Cloud övervakar attackytan för Kubernetes-distributioner i flera moln baserat på MITRE ATT&CK-matrisen för containrar, ett ramverk som utvecklats av Center for Threat-Informed Defense i nära samarbete med Microsoft.