Konfigurera vSAN-kryptering för privat CloudSimple-moln

Du kan konfigurera vSAN-programvarukrypteringsfunktionen så att ditt privata CloudSimple-moln kan fungera med en nyckelhanteringsserver som körs i ditt virtuella Azure-nätverk.

VMware kräver användning av ett externt KMIP 1.1-kompatibelt verktyg för nyckelhanteringsserver från tredje part (KMS) när du använder vSAN-kryptering. Du kan använda kms som stöds och som är certifierade av VMware och som är tillgängliga för Azure.

Den här guiden beskriver hur du använder HyTrust KeyControl KMS som körs i ett virtuellt Azure-nätverk. En liknande metod kan användas för andra certifierade KMS-lösningar från tredje part för vSAN.

Den här KMS-lösningen kräver att du:

- Installera, konfigurera och hantera ett VMware-certifierat KMS-verktyg från tredje part i ditt virtuella Azure-nätverk.

- Ange dina egna licenser för KMS-verktyget.

- Konfigurera och hantera vSAN-kryptering i ditt privata moln med hjälp av KMS-verktyget från tredje part som körs i ditt virtuella Azure-nätverk.

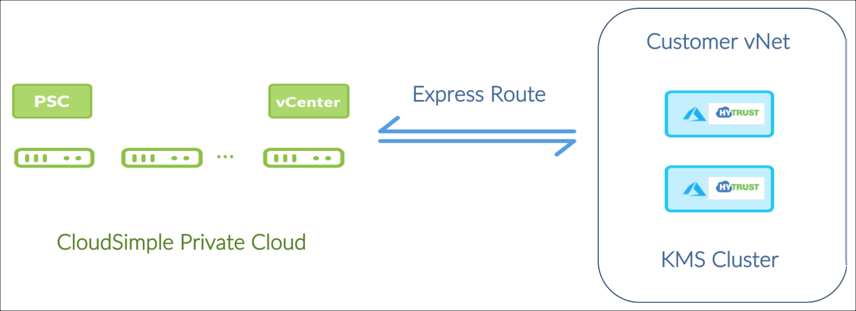

KMS-distributionsscenario

KMS-serverklustret körs i ditt virtuella Azure-nätverk och kan nås via det privata molnet vCenter via den konfigurerade Azure ExpressRoute-anslutningen.

Så här distribuerar du lösningen

Distributionsprocessen har följande steg:

- Kontrollera att kraven är uppfyllda

- CloudSimple-portalen: Hämta ExpressRoute-peeringinformation

- Azure Portal: Ansluta ditt virtuella nätverk till det privata molnet

- Azure Portal: Distribuera ett HyTrust KeyControl-kluster i ditt virtuella nätverk

- HyTrust WebUI: Konfigurera KMIP-server

- vCenter-användargränssnitt: Konfigurera vSAN-kryptering för att använda KMS-kluster i ditt virtuella Azure-nätverk

Kontrollera att kraven är uppfyllda

Kontrollera följande före distributionen:

- Den valda KMS-leverantören, verktyget och versionen finns i listan över vSAN-kompatibilitet.

- Den valda leverantören stöder en version av verktyget som ska köras i Azure.

- Azure-versionen av KMS-verktyget är KMIP 1.1-kompatibel.

- Ett Azure-Resource Manager och ett virtuellt nätverk har redan skapats.

- Ett privat CloudSimple-moln har redan skapats.

CloudSimple-portalen: Hämta ExpressRoute-peeringinformation

För att fortsätta installationen behöver du auktoriseringsnyckeln och peer-krets-URI:n för ExpressRoute plus åtkomst till din Azure-prenumeration. Den här informationen finns på sidan Virtual Network-anslutning i CloudSimple-portalen. Anvisningar finns i Konfigurera en virtuell nätverksanslutning till det privata molnet. Om du har problem med att hämta informationen kan du öppna en supportbegäran.

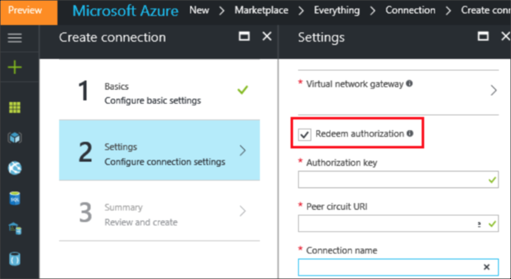

Azure Portal: Ansluta ditt virtuella nätverk till ditt privata moln

- Skapa en virtuell nätverksgateway för ditt virtuella nätverk genom att följa anvisningarna i Konfigurera en virtuell nätverksgateway för ExpressRoute med hjälp av Azure Portal.

- Länka ditt virtuella nätverk till CloudSimple ExpressRoute-kretsen genom att följa anvisningarna i Ansluta ett virtuellt nätverk till en ExpressRoute-krets med hjälp av portalen.

- Använd CloudSimple ExpressRoute-kretsinformationen som tas emot i ditt välkomstmeddelande från CloudSimple för att länka ditt virtuella nätverk till CloudSimple ExpressRoute-kretsen i Azure.

- Ange auktoriseringsnyckeln och peer-kretsens URI, ge anslutningen ett namn och klicka på OK.

Azure Portal: Distribuera ett HyTrust KeyControl-kluster i Azure Resource Manager i ditt virtuella nätverk

Utför följande uppgifter för att distribuera ett HyTrust KeyControl-kluster i Azure-Resource Manager i ditt virtuella nätverk. Mer information finns i HyTrust-dokumentationen .

- Skapa en Azure-nätverkssäkerhetsgrupp (nsg-hytrust) med angivna regler för inkommande trafik genom att följa anvisningarna i HyTrust-dokumentationen.

- Generera ett SSH-nyckelpar i Azure.

- Distribuera den första KeyControl-noden från avbildningen i Azure Marketplace. Använd den offentliga nyckeln för nyckelparet som genererades och välj nsg-hytrust som nätverkssäkerhetsgrupp för KeyControl-noden.

- Konvertera den privata IP-adressen för KeyControl till en statisk IP-adress.

- SSH till den virtuella KeyControl-datorn med dess offentliga IP-adress och den privata nyckeln för det tidigare nämnda nyckelparet.

- När du uppmanas i SSH-gränssnittet väljer du

Noför att ange noden som den första KeyControl-noden. - Lägg till ytterligare KeyControl-noder genom att upprepa steg 3–5 i den här proceduren och välja

Yesnär du uppmanas att lägga till i ett befintligt kluster.

HyTrust WebUI: Konfigurera KMIP-servern

Gå till https:// public-ip, där public-ip är den offentliga IP-adressen för den virtuella datorn för KeyControl-noden. Följ de här stegen i HyTrust-dokumentationen.

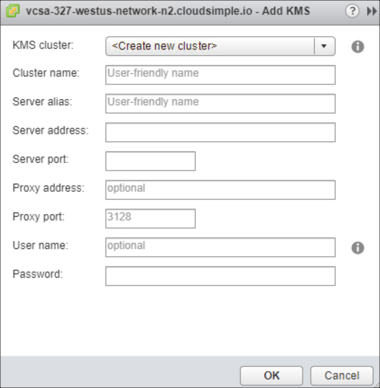

vCenter-användargränssnitt: Konfigurera vSAN-kryptering för att använda KMS-kluster i ditt virtuella Azure-nätverk

Följ HyTrust-instruktionerna för att skapa ett KMS-kluster i vCenter.

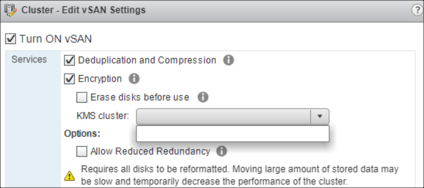

I vCenter går du till Kluster > konfigurera och väljer allmänt alternativ för vSAN. Aktivera kryptering och välj det KMS-kluster som tidigare lades till i vCenter.

Referenser

Azure

Konfigurera en virtuell nätverksgateway för ExpressRoute med hjälp av Azure Portal

Länka ett virtuellt nätverk till en ExpressRoute-krets med Azure-portalen

HyTrust

HyTrust DataControl och Microsoft Azure