Steg 2. Använda identifiering av attack och svar

Som ett starkt rekommenderat första steg för identifiering och svar av utpressningstrojanattacker i din Microsoft 365-klientorganisation konfigurerar du en utvärderingsmiljö för att utvärdera funktionerna i Microsoft Defender XDR.

Mer information finns i de här resurserna.

| Funktion | Beskrivning | Här ska du börja | Så här använder du det för identifiering och svar |

|---|---|---|---|

| Microsoft Defender XDR | Kombinerar signaler och orkestrerar funktioner till en enda lösning. Gör det möjligt för säkerhetspersonal att sammanfoga hotsignaler och fastställa hela omfattningen och effekten av ett hot. Automatiserar åtgärder för att förhindra eller stoppa attacken och självläka berörda postlådor, slutpunkter och användaridentiteter. |

Komma igång | Incidentsvar |

| Microsoft Defender for Identity | Identifierar, identifierar och undersöker avancerade hot, komprometterade identiteter och skadliga insideråtgärder som riktas mot din organisation via ett molnbaserat säkerhetsgränssnitt som använder dina lokala AD DS-signaler (Active Directory Domain Services). | Översikt | Arbeta med Microsoft Defender for Identity-portalen |

| Microsoft Defender för Office 365 | Skyddar din organisation mot skadliga hot från e-postmeddelanden, länkar (URL:er) och samarbetsverktyg. Skyddar mot skadlig kod, nätfiske, förfalskning och andra typer av angrepp. |

Översikt | Hotjakt |

| Microsoft Defender för Endpoint | Möjliggör identifiering och svar på avancerade hot mellan slutpunkter (enheter). | Översikt | Identifiering och svar för slutpunkt |

| Microsoft Entra ID Protection | Automatiserar identifiering och reparation av identitetsbaserade risker och undersökning av dessa risker. | Översikt | Undersöka risker |

| Microsoft Defender for Cloud Apps | En företag med molnåtkomst för identifiering, undersökning och styrning i alla dina Microsoft- och tredjepartsmolntjänster. | Översikt | Undersöka |

Obs!

Alla dessa tjänster kräver Microsoft 365 E5 eller Microsoft 365 E3 med tillägget Microsoft 365 E5 Security.

Använd dessa tjänster för att identifiera och svara på följande vanliga hot från angripare med utpressningstrojaner:

Autentiseringsstöld

- Microsoft Entra ID Protection

- Defender för identitet

- Defender förr Office 365

Kompromettering av enhet

- Defender för Endpoint

- Microsoft Defender för Office 365

Eskalering av behörighet

- Microsoft Entra ID Protection

- Defender för Molnappar

Skadligt appbeteende

- Defender för Molnappar

Dataexfiltrering, borttagning eller uppladdning

- Defender förr Office 365

- Defender för Cloud Apps med principer för avvikelseidentifiering

Följande tjänster använder Microsoft Defender XDR och dess portal (https://security.microsoft.com) som en gemensam hotinsamlings- och analyspunkt:

- Defender för identitet

- Defender förr Office 365

- Defender för Endpoint

- Defender för Molnappar

Microsoft Defender XDR kombinerar hotsignaler i aviseringar och anslutna aviseringar till en incident så att dina säkerhetsanalytiker snabbare kan identifiera, undersöka och åtgärda faserna i en utpressningstrojanattack.

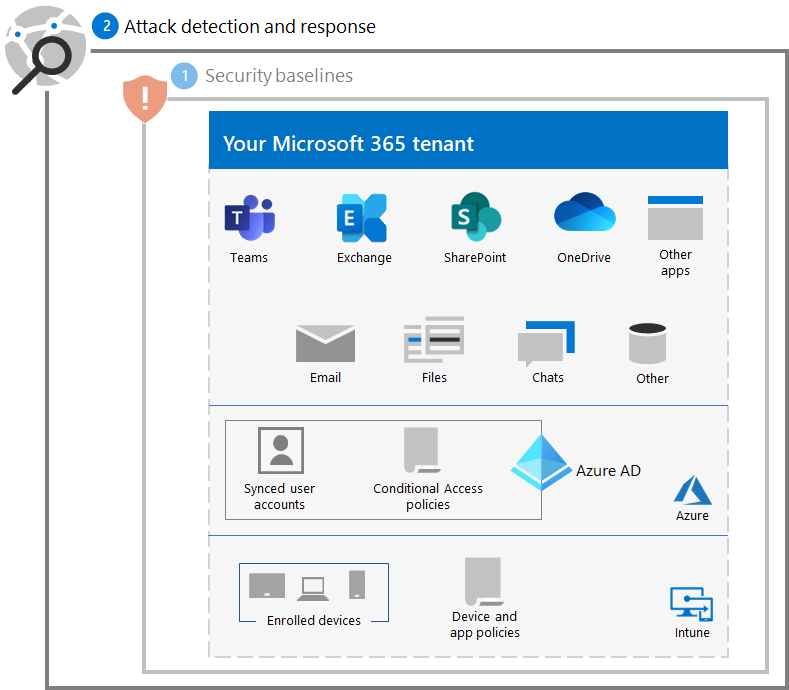

Resulterande konfiguration

Här är skyddet mot utpressningstrojaner för din klientorganisation för steg 1 och 2.

Nästa steg

Fortsätt med steg 3 för att skydda identiteterna i Microsoft 365-klientorganisationen.