Förstå appdataskydd

Inställningarna för dataskydd i Intune avgör hur användare interagerar med organisationsdata och kontext i principhanterade appar. Som administratör kan du styra dataflytten till och från organisationens skydd. Organisationskontexten definieras av dokument, tjänster och webbplatser som används av det angivna organisationskontot (Microsoft Entra-ID) som ägs av slutanvändaren. Inställningarna för appskyddsprinciper hjälper till att styra externa data som tas emot i organisationskontexten och organisationsdata som skickas från organisationskontexten.

Obs!

Termen principhanterade appar avser appar som har konfigurerats med appskyddsprinciper.

Dataskydd är tillgängligt för principhanterade appar som stöder plattformarna iOS/iPadOS, Android och Windows . Varje plattform erbjuder olika inställningar som rör dataskydd.

Inställningarna för dataskydd i appskyddsprinciper innehåller följande kategorier för varje plattform:

| Dataskydd | Kategorier |

|---|---|

| iOS/iPadOS | Dataöverföring, kryptering, funktioner |

| Android | Dataöverföring, kryptering, funktioner |

| Windows | Dataöverföring, funktioner |

Dataöverföring

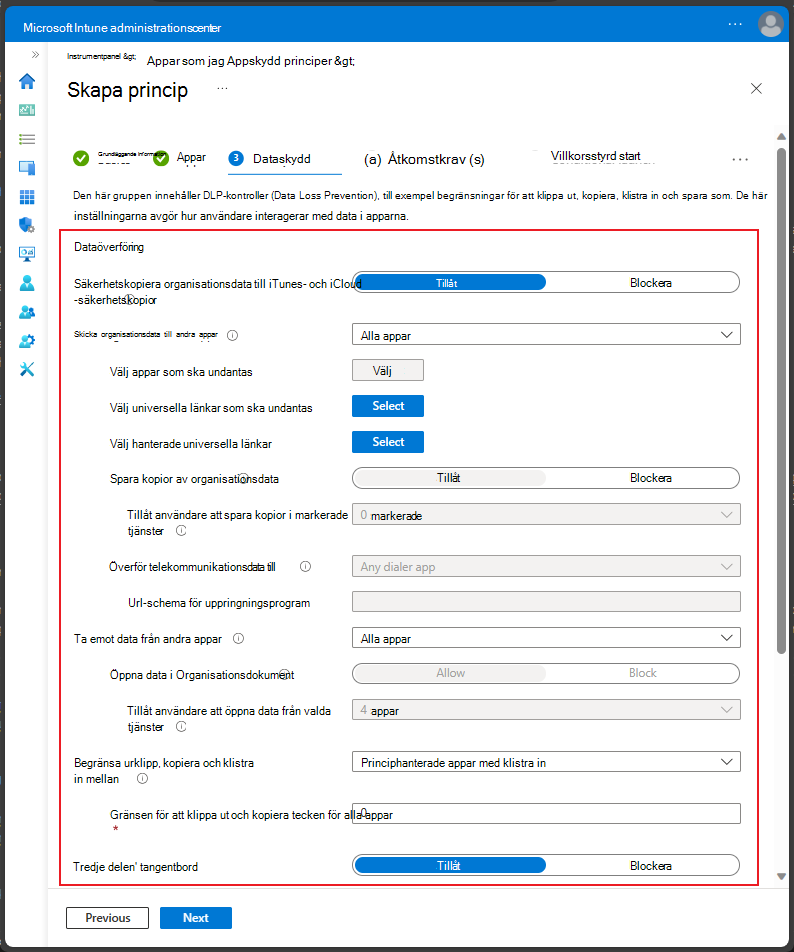

Dataöverföring för iOS/iPadOS-appskyddsprincip

Avsnittet Dataöverföring i dataskyddsinställningarna för en iOS/iPadOS-specifik appskyddsprincip har inställningar som är specifika för iOS/iPadOS-plattformen. De här inställningarna avgör hur slutanvändare interagerar med organisationsdata i iOS/iPadOS-appar på en enhet. Du väljer inställningar för att tillåta eller blockera iTunes- och iCloud-säkerhetskopior, bestämma hur appar kan skicka och ta emot organisationsdata, begränsa slutanvändarens initierade dataflytt mellan appar och förhindra tangentbord från tredje part.

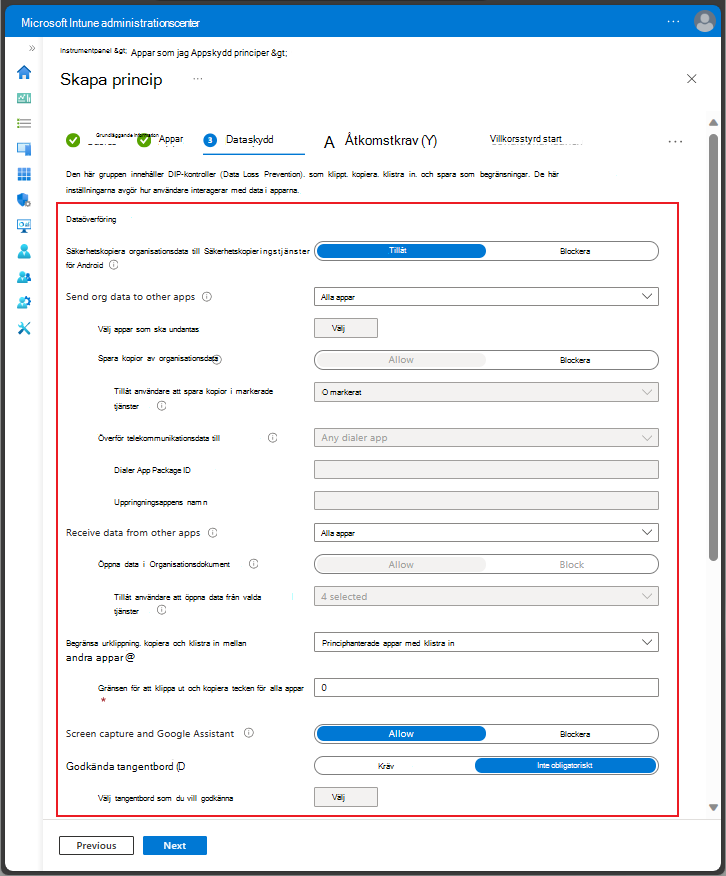

Dataöverföring för Android-appskyddsprincip

Avsnittet Dataöverföring i dataskyddsinställningarna för en Android-specifik appskyddsprincip har inställningar som också är specifika för Android-plattformen. Förutom de vanliga appskyddsinställningarna tillhandahåller Android-appskydd ytterligare inställningar, till exempel att tillåta skärmdump och Google Assistant.

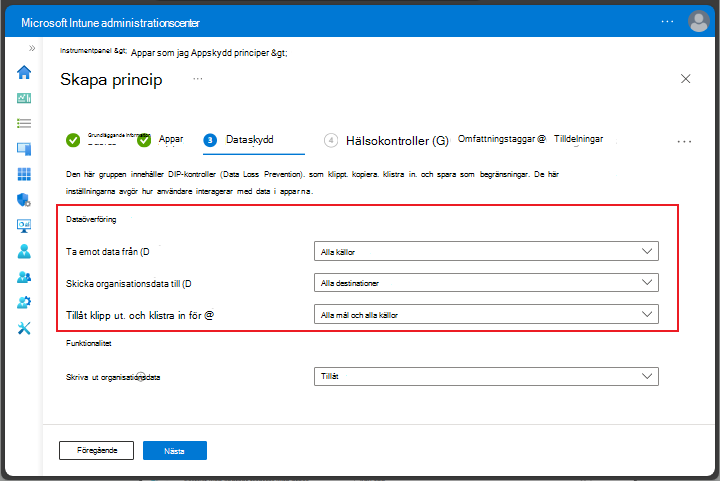

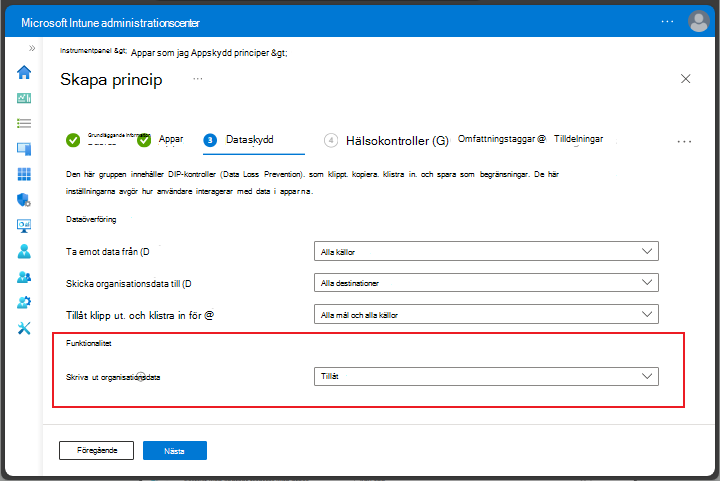

Dataöverföring för Windows-appskyddsprincip

Avsnittet Dataöverföring i dataskyddsinställningarna för en Windows-specifik appskyddsprincip har inställningar som är specifika för Windows-plattformen. De här DLP-inställningarna innehåller tre huvudsakliga alternativ för Android-appar. De här inställningarna omfattar hur data tas emot, skickas och flyttas mellan appar.

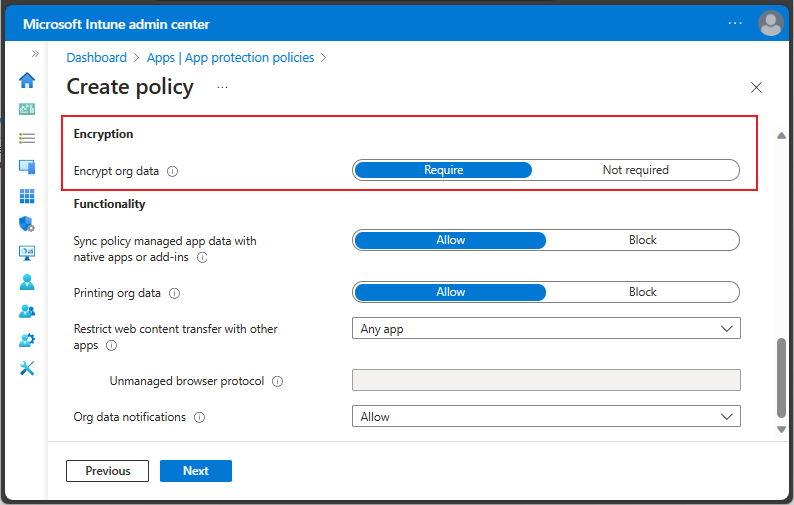

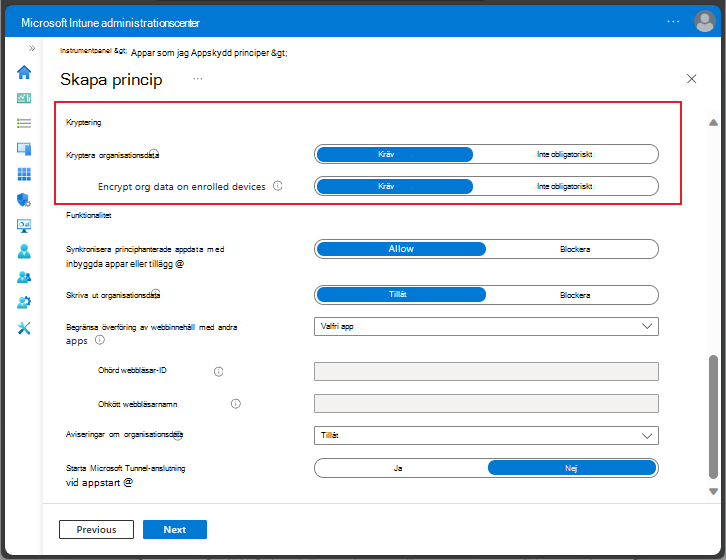

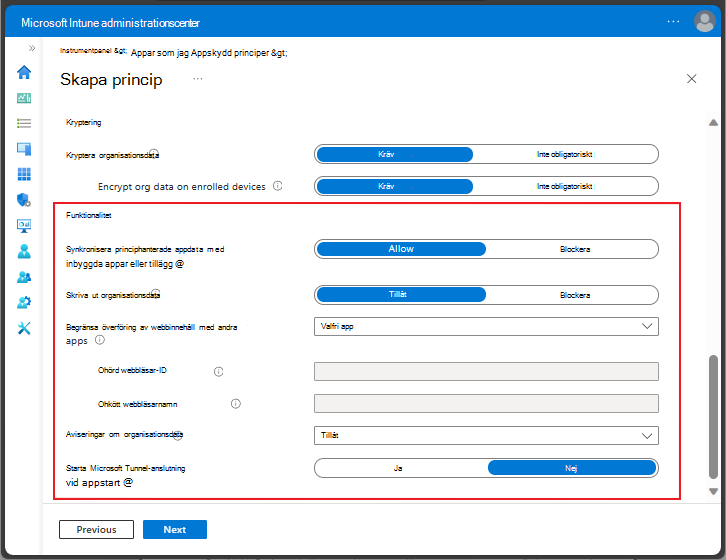

Kryptering

Kryptering är tillgängligt för iOS/iPadOS och Android som en del av en appskyddsprincip. Avsnittet Kryptering under avsnittet Dataöverföring ingår också i inställningarna för dataskydd .

Viktigt

Du måste välja Kräv för att aktivera kryptering av arbets- eller skoldata i en app.

Kryptering för iOS/iPadOS-appskyddsprincip

Intune tillämpar iOS/iPadOS-enhetskryptering för att skydda appdata när enheten är låst. Program kan eventuellt kryptera appdata med intune APP SDK-kryptering. Intune APP SDK använder kryptografimetoder för iOS/iPadOS för att tillämpa 256-bitars AES-kryptering på appdata.

När du aktiverar den här inställningen kan användaren behöva konfigurera och använda en PIN-kod för att få åtkomst till sin enhet. Om det inte finns någon PIN-kod för enheten och kryptering krävs uppmanas användaren att ange en PIN-kod med meddelandet "Din organisation har krävt att du först aktiverar en PIN-kod för enheten för att få åtkomst till den här appen".

Obs!

Gå till den officiella Apple-dokumentationen för att se vilka iOS-krypteringsmoduler som är FIPS 140-2-kompatibla eller väntar på FIPS 140-2-efterlevnad.

Kryptering för Android-appskyddsprincip

Intune använder ett wolfSSL-, 256-bitars AES-krypteringsschema tillsammans med Android Keystore-systemet för att kryptera appdata på ett säkert sätt. Data krypteras synkront under fil-I/O-uppgifter. Innehållet på enhetens lagring är alltid krypterat. Nya filer krypteras med 256-bitarsnycklar. Befintliga 128-bitars krypterade filer genomgår ett migreringsförsök till 256-bitarsnycklar, men processen är inte garanterad. Filer som krypterats med 128-bitars nycklar förblir läsbara.

Obs!

Krypteringsmetoden är FIPS 140-2-kompatibel.

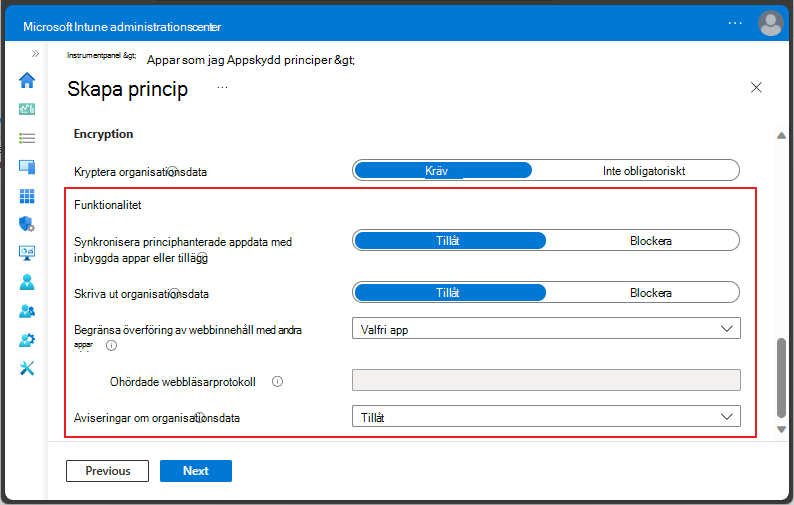

Funktionalitet

Avsnittet Funktioner är det sista avsnittet i dataskyddsinställningarna för en appskyddsprincip. Det här avsnittet innehåller ytterligare dataskyddsinställningar.

Tips

Appar kan ge ytterligare konfigurationsfunktioner med appkonfigurationsprinciper. Mer information finns i apputvecklarens dokumentation.

Funktioner för iOS/iPadOS- och Android-appskyddsprincip

För appskyddsprinciper för iOS/iPadOS och Android kan du välja att blockera principhanterade appar från att spara data till enhetens interna appar (till exempel Kontakter, Kalender och widgetar) eller förhindra användning av tillägg i principhanterade appar. Om du väljer Tillåt kan den principhanterade appen spara data i de interna apparna eller använda tillägg, om dessa funktioner stöds och aktiveras i den principhanterade appen.

Dessutom kan du tillåta eller blockera utskrift av organisationsdata, begränsa överföring av webbinnehåll med andra appar och avgöra hur meddelanden om organisationsdata hanteras. När du begränsar överföringen av webbinnehåll bör du överväga att endast tillåta att webbinnehåll öppnas i Microsoft Edge.

Obs!

Android och iOS/iPadOS erbjuder synvis olika alternativ när du begränsar överföring av webbinnehåll med hjälp av appskyddsprinciper. För iOS/iPadOS kan du ange ett specifikt protokoll för en enda ohanterad webbläsare. För Android kan du ange ett ohanterat webbläsar-ID eller ett ohanterat webbläsarnamn.

Du ser att iOS/iPadOS erbjuder något annorlunda appskyddsfunktioner:

Android erbjuder liknande funktioner som iOS/iPadOS-funktioner:

Dessutom kan du med Android välja en anslutning till Microsoft Tunnel VPN när appen som anges av din appskyddsprincip startas.

Funktioner för Windows-appskyddsprincip

För Windows-appskyddsprinciper kan du välja att tillåta eller blockera utskrift av organisationsdata.

Viktigt

Windows appskyddsprinciper tillåter endast Microsoft Edge som den hanterade app som anges i principen.