Guide från slutpunkt till slutpunkt för att komma igång med macOS-slutpunkter

Med hjälp av Microsoft Intune kan du hantera och skydda macOS-slutpunkter som ägs av din organisation eller skola. När du eller din organisation hanterar enheterna kan du distribuera de appar som slutanvändarna behöver, konfigurera de enhetsfunktioner du vill ha och använda principer som skyddar dina enheter & organisationen från hot.

Den här artikeln gäller för:

- macOS-enheter som ägs av din organisation

Den här artikeln är en guide från slutpunkt till slutpunkt som hjälper dig att komma igång med dina macOS-slutpunkter. Den fokuserar på:

- Slutpunkter som hanteras med Apple Business Manager eller Apple School Manager

- Enheter som har registrerats i Intune med automatisk enhetsregistrering med användartillhörighet. Användartillhörighet används vanligtvis för enheter med en primär användare.

Den här artikeln vägleder dig genom stegen från slutpunkt till slutpunkt för att skapa och hantera dina macOS-slutpunkter med hjälp av Microsoft Intune.

Så här använder du den här guiden

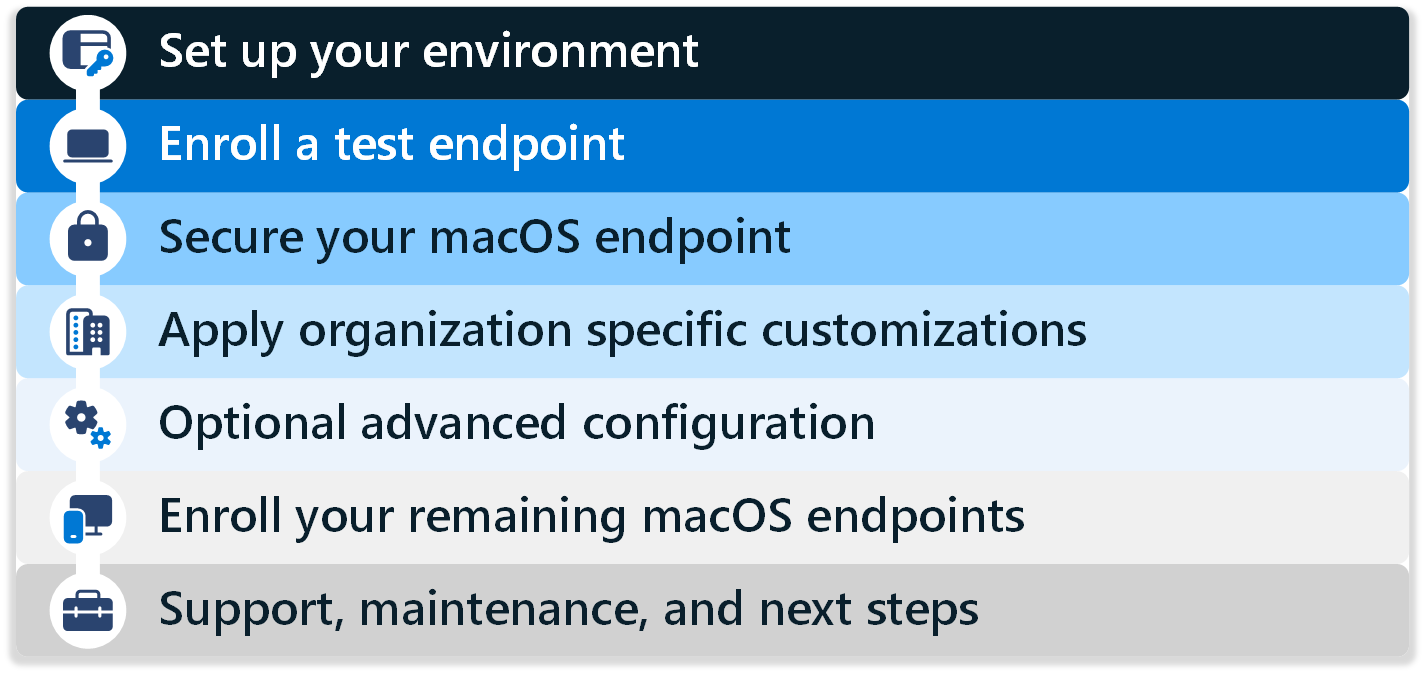

Den här guiden har sju faser. Varje fas har en uppsättning steg som hjälper dig att skapa konfiguration och distribution av macOS-slutpunkter. Varje fas bygger på föregående fas.

Slutför faserna och stegen i ordning. Faserna omfattar:

- Fas 1 – Konfigurera din miljö

- Fas 2 – Registrera en testslutpunkt

- Fas 3 – Skydda din macOS-slutpunkt

- Fas 4 – Tillämpa organisationsspecifika anpassningar

- Fas 5 – Valfri avancerad konfiguration

- Fas 6 – Registrera återstående macOS-slutpunkter

- Fas 7 – Support, underhåll och nästa steg

I slutet av den här guiden har du en macOS-slutpunkt registrerad i Intune och redo att börja validera i dina scenarier.

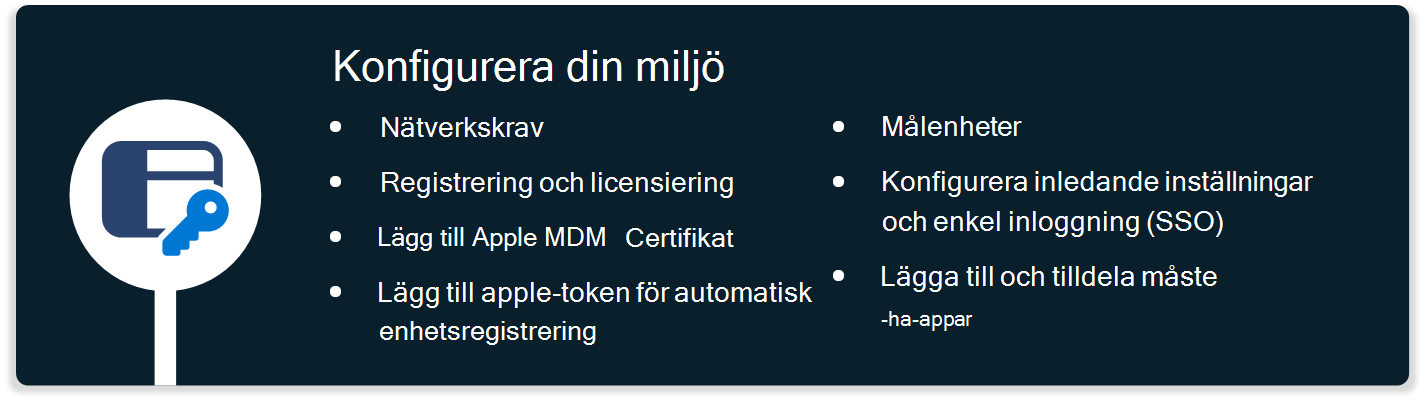

Fas 1 – Konfigurera din miljö

Innan du skapar din första macOS-slutpunkt finns det vissa krav och konfigurationsfunktioner som du konfigurerar.

I den här fasen kontrollerar du kraven, integrerar Intune med Apple Business Manager (eller Apple School Manager), konfigurerar vissa funktioner och lägger till några appar i Intune.

Steg 1 – Nätverkskrav

✅ Konfigurera nätverket

För att förbereda och distribuera din macOS-slutpunkt måste slutpunkten ha åtkomst till flera offentliga Internettjänster.

Starta testningen i ett öppet nätverk. Eller ge åtkomst till alla slutpunkter som anges i Nätverksslutpunkter för Microsoft Intune i organisationens nätverk. Sedan kan du använda organisationens nätverk för att testa konfigurationen.

Om det trådlösa nätverket kräver certifikat kan du börja med en Ethernet-anslutning under testningen. Ethernet-anslutningen ger dig tid att fastställa den bästa metoden för de trådlösa anslutningar som enheterna behöver.

Försiktighet

SSL-inspektion kan göra att åtkomsten till Microsoft- och Apple-tjänster misslyckas. Mer information om Apples krav finns i Använda Apple-produkter i företagsnätverk.

Steg 2 – Registrering och licensiering

✅ Skapa en ny grupp, konfigurera registreringsbegränsningar och tilldela licenser

För att göra slutpunkterna redo för registrering måste du se till att rätt slutpunkter är mål och att slutpunkterna är licensierade korrekt.

Exempel:

Skapa en ny grupp

Skapa en ny Microsoft Entra testgrupp, till exempel Intune MDM-användare. Lägg sedan till testanvändarkonton i den här gruppen. Om du vill begränsa vem som kan registrera enheter när du konfigurerar konfigurationen riktar du konfigurationerna till den här gruppen.

Om du vill skapa en Microsoft Entra grupp använder du Intune administrationscenter. När du skapar en grupp i Intune skapar du en Entra-grupp. Du ser inte Entra-varumärket, men det är vad du använder.

Mer information finns i Skapa en grupp för att hantera användare i Intune.

Registreringsbegränsningar

Med registreringsbegränsningar kan du styra vilka typer av enheter som kan registreras i Intune hantering. För att den här guiden ska lyckas kontrollerar du i en registreringsbegränsning att macOS-registrering (MDM) tillåts, vilket är standardkonfigurationen. Tilldela den här registreringsbegränsningen till den nya gruppen som du skapade.

Om det behövs/önskas kan du också förhindra att specifika enheter registreras.

Information om hur du konfigurerar registreringsbegränsningar finns i Ange registreringsbegränsningar i Microsoft Intune.

Licensiering

Användare som registrerar macOS-enheter kräver en Microsoft Intune- eller Microsoft Intune för Education-licens. Om du vill tilldela licenser går du till Tilldela Microsoft Intune licenser. Tilldela licenserna till de testkonton som du skapade.

Obs!

Båda typerna av licenser ingår vanligtvis i licenspaket, till exempel Microsoft 365 E3 (eller A3) och högre. Mer information finns i Jämför Microsoft 365 Enterprise-planer.

Steg 3 – Lägg till Apple MDM-certifikatet

✅ Lägga till push-certifikatet med ett hanterat Apple-ID

För att hantera macOS-enheter kräver Apple att Intune klientorganisation konfigureras med ett MDM-pushcertifikat. Om du för närvarande hanterar iOS/iPadOS-enheter i samma klientorganisation utförs det här steget.

Kontrollera att du använder ett hanterat Apple-ID med Apple Business Manager-instansen (eller Apple School Manager).

Använd inte ett personligt Apple-ID. Hanteringen av Certifikatet för Apple Push Notification Service är kritiskt under enhetshanteringslösningens livslängd. Åtkomst med ett personligt Apple-ID kan bli otillgängligt eftersom personalen ändras med tiden.

Information om hur du konfigurerar ett Apple MDM-pushcertifikat finns i Hämta ett Apple MDM-pushcertifikat för Intune.

Steg 4 – Lägg till apples token för automatisk enhetsregistrering

✅ Länka Apple-token för automatisk enhetsregistrering

Om du vill hantera enheter som registrerats via Apple Business Manager (eller Apple School Manager) måste du konfigurera en MDM-token och länka token med Intune.

Den här token krävs för automatisk enhetsregistrering (ADE) i Intune. Token:

- Låter Intune synkronisera ADE-enhetsinformation från ditt Apple Business Manager-konto (eller Apple School Manager).

- Tillåter Intune att ladda upp registreringsprofiler till Apple.

- Tillåter Intune att tilldela enheter till dessa profiler.

Om du för närvarande hanterar iOS/iPadOS-enheter i samma klientorganisation med hjälp av ADE kan vissa av dessa steg utföras.

Information om hur du konfigurerar Apple Business Manager med Intune finns i Registrera macOS-enheter – Apple Business Manager eller Apple School Manager.

De övergripande stegen för att konfigurera Apple Business Manager (eller Apple School Manager) med Intune är:

- Anslut Intune till Apple Business Manager (eller Apple School Manager).

- I Intune skapar du ADE-profiler för Apple Business Manager-token.

- I Apple Business Manager tilldelar du enheter till din Intune MDM.

- I Intune tilldelar du ADE-profilerna till dina macOS-enheter.

Steg 5 – Målenheter

✅ Rikta specifika grupper med användargrupper, Intune filter eller dynamiska grupper

macOS-enheter med användartillhörighet kan riktas mot profiler och appar med hjälp av användar- eller enhetsgrupper. Det finns två vanliga alternativ för hur organisationer dynamiskt riktar in sig på enheter:

Alternativ 1 – Alla enhetsgrupper med ett tilldelningsfilter på enrollmentProfileName

För viktiga appar och principer som måste tillämpas omedelbart efter registreringen (säkerhetsinställningar, begränsningar, Företagsportal app) kan du tilldela principerna till den inbyggda gruppen Intune Alla enheter. Skapa ett tilldelningsfilter med registreringsprofilen som du skapade i steg 4 – Lägg till apples automatiska enhetsregistreringstoken.

Principer och appar som är riktade till gruppen Alla enheter tillämpas snabbare efter registreringen än dynamiska grupper. Alla konfigurationsprofiler (till exempel macOS-skript) stöder inte filter.

Mer information om tilldelningsfilter finns i Skapa filter i Microsoft Intune.

Alternativ 2 – Microsoft Entra dynamisk grupp baserat på enrollmentProfileName

Om du vill begränsa konfigurationerna från den här guiden till de testenheter som du importerar via Apple Business Manager skapar du en dynamisk Microsoft Entra grupp. Du kan sedan rikta alla dina konfigurationer och appar till den här gruppen.

Välj Grupper>Ny grupp och ange följande information:

- Grupptyp: Välj Säkerhet.

- Gruppnamn: Ange macOS-slutpunkter.

- Medlemskapstyp: Välj Dynamisk enhet.

För Dynamiska enhetsmedlemmar väljer du Lägg till dynamisk fråga och anger följande egenskaper:

- Egenskap: Välj enrollmentProfileName.

- Operator: Välj är lika med.

- Värde: Ange namnet på din registreringsprofil.

Välj OK>Spara>skapa.

När du skapar appar och principer kan du rikta principerna mot den här nya dynamiska Microsoft Entra gruppen.

Obs!

När ändringarna har gjorts kan det ta flera minuter för dynamiska grupper att fyllas i. I stora organisationer kan det ta längre tid. När du har skapat en ny grupp väntar du flera minuter innan du kontrollerar om enheten är medlem i gruppen.

Mer information om dynamiska grupper för enheter finns i Regler för dynamiskt medlemskap för grupper i Microsoft Entra ID: Regler för enheter.

Steg 6 – Konfigurera inledande inställningar och enkel inloggning (SSO)

✅ Optimera upplevelsen för första körningen

Med hjälp av Intune kan du optimera den första körningen med hjälp av inbyggda inställningar i ADE-registreringsprofilen. När du skapar registreringsprofilen kan du:

- Förkonfigurera slutanvändarinformation i installationsassistenten.

- Använd den slutgiltiga konfigurationsfunktionen Await . Den här funktionen hindrar slutanvändare från att komma åt begränsat innehåll eller ändra inställningar tills Intune enhetskonfigurationsprinciper tillämpas.

Mer information om den här funktionen och ADE-registrering finns i Registrera Mac-datorer automatiskt med Apple Business Manager eller Apple School Manager.

✅ Minska appinloggningsprompter med enkel inloggning

I Intune kan du konfigurera inställningar som minskar antalet inloggningsprompter som slutanvändarna får när de använder appar, inklusive Microsoft 365-appar. Konfigurationen har två delar:

Del 1 – Använd Microsoft Enterprise SSO-plugin-programmet för att tillhandahålla enkel inloggning (SSO) till appar och webbplatser som använder Microsoft Entra ID för autentisering, inklusive Microsoft 365-appar.

Det finns två alternativ för att konfigurera enkel inloggning för Mac – plugin-program för enkel inloggning för företag och enkel inloggning med plattform.

Microsoft Enterprise SSO-plugin-programmet för Apple-enheter tillhandahåller enkel inloggning (SSO) för Microsoft Entra konton på macOS i alla program som stöder Apples funktion för enkel inloggning för företag.

Om du vill skapa dessa principer går du till Intune administrationscenter:

Enheter > Hantera enheter > Konfiguration > Skapa > nya principinställningar > katalog > Autentisering > Utökningsbar Enkel inloggning (SSO): Lägg till och konfigurera följande inställningar:

Namn Konfiguration Tilläggsidentifierare com.microsoft.CompanyPortalMac.ssoextensionTeamidentifierare UBF8T346G9Typ Omdirigera URL:er https://login.microsoftonline.com

https://login.microsoft.com

https://sts.windows.net

https://login.partner.microsoftonline.cn

https://login.chinacloudapi.cn

https://login.microsoftonline.us

https://login-us.microsoftonline.comKonfigurera följande valfria inställningar:

Tangent Skriv Värde AppPrefixAllowList Sträng com.apple.,com.microsoftbrowser_sso_interaction_enabled Heltal 1 disable_explicit_app_prompt Heltal 1

Mer information om enterprise SSO-plugin-programmet, inklusive hur du skapar principen, finns i Konfigurera macOS Enterprise SSO-plugin-program med Intune.

Del 2 – Använd Intune inställningskatalogen för att konfigurera följande inställningar som minskar inloggningsprompterna, inklusive Microsoft AutoUpdate (MAU) och Microsoft Office.

Enheter > Hantera enheter > Konfiguration > Skapa > nya principinställningar > katalog > Microsoft AutoUpdate (MAU): Lägg till och konfigurera följande inställningar:

Bekräfta datainsamlingsprincipen automatiskt: Välj Bekräfta – skicka obligatoriska och valfria data.

Mer information om den här inställningen finns i Använda inställningar för att hantera sekretesskontroller för Office för Mac

Aktivera Automatisk uppdatering: Välj Sant.

Den här inställningen tvingar Microsoft AutoUpdate till på. Mer information om Microsoft AutoUpdate, som uppdaterar Microsoft 365-applikationer och Företagsportal, finns i Distribuera uppdateringar för Office för Mac.

Enheter > Hantera enheter > Konfiguration > Skapa > katalogen Nya principinställningar > i > Microsoft Office > Microsoft Office: Lägg till och konfigurera följande inställningar:

-

Office-aktivering Email adress: Ange

{{userprincipalname}}. - Aktivera automatisk inloggning: Välj Sant.

De här inställningarna effektiviserar inloggningsprocessen när du öppnar Office-appar för första gången. Mer information om de här inställningarna finns i Ange inställningar för hela sviten för Office för Mac.

-

Office-aktivering Email adress: Ange

Mer information om inställningskatalogen, inklusive hur du skapar en princip, finns i Använd inställningskatalogen för att konfigurera inställningar i Microsoft Intune.

Steg 7 – Lägga till och tilldela måste-ha-appar

✅ Lägg till en minsta uppsättning appar i Intune

Din organisation kan ha vissa appar som dina macOS-enheter måste ha. Din organisation kan kräva att dessa appar installeras på alla enheter som hanteras av Intune.

I det här steget lägger du till dessa appar i Intune och tilldelar dem till din grupp.

Vissa måste-ha-appar är:

Företagsportal app

Microsoft rekommenderar att du distribuerar Intune-företagsportal-appen till alla enheter som ett obligatoriskt program. Den Företagsportal appen är självbetjäningshubben för användare. I den Företagsportal appen kan användarna installera appar, synkronisera sina enheter med Intune, kontrollera efterlevnadsstatus med mera.

Den Företagsportal appen krävs också för SSO-tillägget som du konfigurerar i steg 6 – Konfigurera inledande inställningar och enkel inloggning (SSO) (i den här artikeln).

Om du vill distribuera Företagsportal app som en obligatorisk app går du till Lägg till Företagsportal för macOS-appen.

Microsoft 365-applikationer

Microsoft 365-appar som Word, Excel, OneDrive och Outlook kan enkelt distribueras till enheter med hjälp av den inbyggda Microsoft 365-appprofilen för macOS i Intune.

Om du vill distribuera Microsoft 365-applikationer går du till:

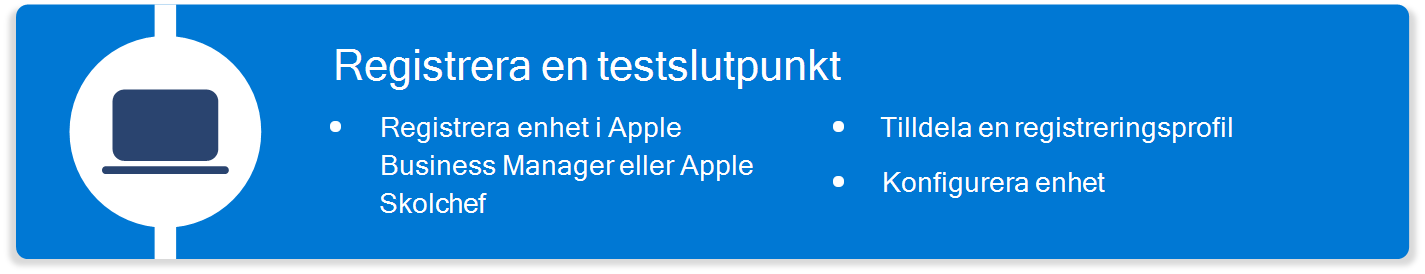

Fas 2 – Registrera en testslutpunkt

Nästa fas registrerar en macOS-testenhet i Intune. I den här fasen bekantas du med de första stegen så att du är redo när det är dags att registrera alla dina macOS-enheter i Intune.

Om du vill registrera din första macOS-slutpunkt för organisationen kontrollerar du att macOS-enheten är:

De övergripande stegen för att registrera din första macOS-slutpunkt med Intune är:

Radera eller återställ macOS-slutpunkten. Det här steget krävs för befintliga enheter. Om du registrerar en macOS-enhet som redan har konfigurerats betraktas enheten som en personlig enhet. Därför måste du radera eller återställa enheten innan du kan registrera den i Intune.

För nya enheter som inte har konfigurerats kan du hoppa över det här steget. Om du inte är säker på om enheten har konfigurerats återställer du enheten.

Gå igenom installationsassistenten.

Öppna Företagsportal-appen och logga in med ditt organisationskonto (

user@contoso.com).

När användaren loggar in gäller registreringsprincipen. När den är klar registreras din macOS-slutpunkt i Intune.

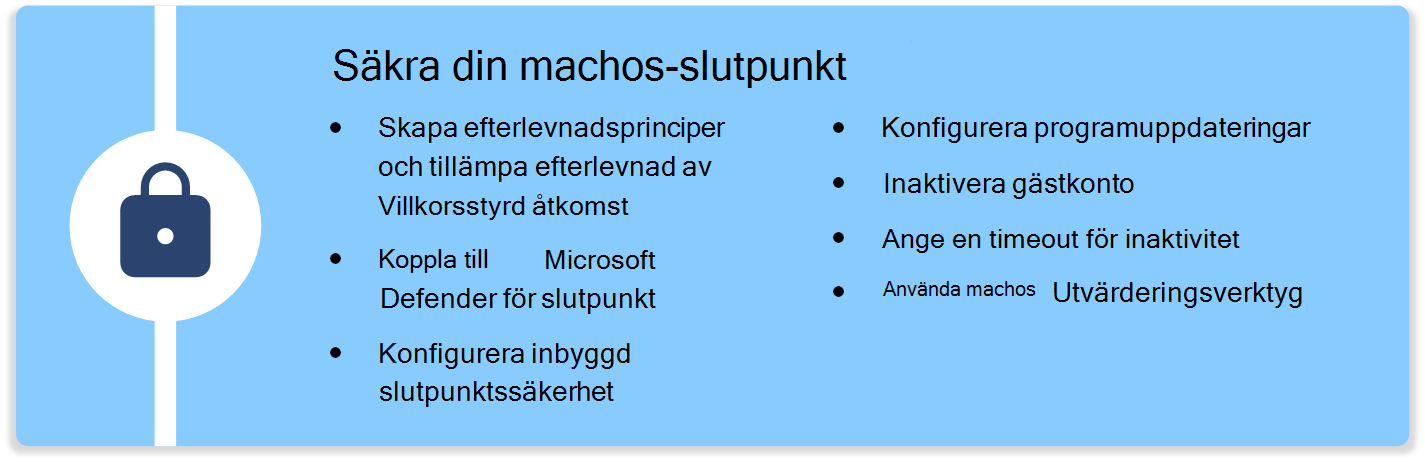

Fas 3 – Skydda dina macOS-slutpunkter

I den här fasen konfigurerar du säkerhetsinställningar och funktioner som hjälper dig att skydda dina slutpunkter, inklusive att hålla enheterna aktuella med uppdateringar.

Det här avsnittet fokuserar på de olika slutpunktssäkerhetsfunktionerna i Microsoft Intune, inklusive:

- Principer för efterlevnad och villkorsstyrd åtkomst

- Microsoft Defender för Endpoint

- FileVault, Brandvägg och Gatekeeper-slutpunktssäkerhet

- Programuppdateringar

- Gästkonto

- Inaktiv inloggning

- Mac-utvärderingsverktyg

Principer för efterlevnad och villkorsstyrd åtkomst

✅ Skapa efterlevnadsprinciper och framtvinga efterlevnad med villkorsstyrd åtkomst

Efterlevnadsprinciper kontrollerar de enhetsinställningar som du konfigurerar och kan åtgärda vissa inställningar som inte är kompatibla. Du kan till exempel skapa efterlevnadsprinciper som kontrollerar lösenordskomplexitet, jailbrokad status, hotnivåer, registreringsstatus med mera.

Om det finns konfigurationsinställningar som står i konflikt mellan efterlevnadsprinciper och andra principer har efterlevnadsprincipen företräde. Mer information finns i Efterlevnads- och enhetskonfigurationsprinciper som är i konflikt.

Villkorlig åtkomst kan användas för att framtvinga de efterlevnadsprinciper som du skapar. När de kombineras kan slutanvändarna behöva registrera sina enheter och uppfylla en lägsta säkerhetsstandard innan de får åtkomst till organisationens resurser. Om en enhet inte är kompatibel kan du blockera åtkomsten till resurser, till exempel e-post, eller kräva att användaren registrerar sin enhet och åtgärdar problemet.

Obs!

Bekräfta att du tillämpar rätt enhetskontroller genom att samarbeta med ditt team som hanterar entra-principer för villkorsstyrd åtkomst.

Du kan skapa principer för efterlevnad och villkorsstyrd åtkomst i Intune administrationscenter.

Mer information finns i:

- Använd efterlevnadsprinciper för att ange regler för enheter som du hanterar med Intune

- Villkorlig åtkomst och Intune

- Så här kräver du en kompatibel enhet eller MFA

- Vad är villkorlig åtkomst i Microsoft Entra ID?

Microsoft Defender för Endpoint

✅ Använda Microsoft Defender för Endpoint för skydd mot hot

Microsoft Defender för Endpoint är en lösning för skydd mot mobilhot som skyddar dina enheter mot säkerhetshot.

I Intune kan du ansluta till din Microsoft Defender för Endpoint-tjänst, skapa Intune principer med hjälp av Microsoft Defender för Endpoint inställningar och sedan distribuera principerna till dina enheter.

Mer information finns i:

- Konfigurera Microsoft Defender för Endpoint i Intune.

- Distribuera Microsoft Defender för Endpoint på macOS med Microsoft Intune

Inbyggd slutpunktssäkerhet

✅ Kryptera enheter med FileVault-diskkryptering

FileVault är en krypteringsfunktion för hela disken som hjälper till att förhindra obehörig åtkomst. FileVault-inställningarna är inbyggda i Intune-inställningskatalogen och är tillgängliga som efterlevnadsprinciper.

Så du kan konfigurera FileVault, kontrollera efterlevnad och distribuera principerna till dina enheter.

Om du vill skapa dessa principer går du till Intune administrationscenter:

- Enheter > Hantera enheter > Konfiguration > Skapa > ny principinställningskatalog >> Fullständig diskkryptering

- Enheter > Hantera enheter > Efterlevnad > Skapa princip > Systemsäkerhet > Kräv kryptering av datalagring på enheten

Mer information om FileVault finns i:

- Kryptera macOS-enheter med FileVault-diskkryptering med Intune

- Använd FileVault för att kryptera startdisken på din Mac (öppnar Apples webbplats)

✅ Konfigurera brandväggen

Brandväggen är en programbrandvägg och hjälper till att förhindra inkommande attacker. Brandväggsinställningarna är inbyggda i Intune-inställningskatalogen och är tillgängliga som efterlevnadsprinciper.

Därför kan du konfigurera brandväggen, kontrollera efterlevnaden och distribuera principerna till dina enheter.

Om du vill skapa dessa principer går du till Intune administrationscenter:

Enheter > Hantera enheter > Konfiguration > Skapa >katalog med nya principinställningar>:

- > Nätverksbrandvägg

- Säkerhetsinställningar >

Enheter > Hantera enheter > Efterlevnad > Skapa princip > För systemsäkerhetsbrandvägg >

Mer information om macOS-brandväggen finns i:

- Brandväggsprincip för slutpunktssäkerhet i Intune

- Ändra brandväggsinställningar på Mac (öppnar Apples webbplats)

✅ Konfigurera Gatekeeper

Gatekeeper ser till att endast betrodd programvara körs på enheten. Gatekeeper-inställningarna är inbyggda i Intune-inställningskatalogen och är tillgängliga som efterlevnadsprinciper.

Så du kan konfigurera Gatekeeper, kontrollera efterlevnad och distribuera principerna till dina enheter.

Om du vill skapa dessa principer går du till Intune administrationscenter:

Enheter > Hantera enheter > Konfiguration > Skapa >ny principInställningskatalog>> Systemprincip > Systemprincipkontroll:

- Tillåt identifierad utvecklare: Välj Sant.

- Aktivera utvärdering: Välj Sant.

Enheter > Hantera enheter > Konfiguration > Skapa >ny principInställningar> katalog > Systemprincip > Systemprincip hanterad:

- Inaktivera åsidosättning: Välj Sant.

Enheter > Hantera enheter > Efterlevnad > Skapa princip > Systemsäkerhet > Gatekeeper

Mer information om Gatekeeper finns i:

- Använd inställningskatalogen för att konfigurera inställningar i Microsoft Intune

- Gatekeeper och körningsskydd i macOS (öppnar Apples webbplats)

Programuppdateringar

✅ Konfigurera software Uppdateringar

På enheter är programuppdateringar kritiska och du måste bestämma hur uppdateringarna ska installeras. Du har några alternativ.

När du konfigurerar de här inställningarna framtvingar och begränsar du beteendet i noden Programuppdatering för inställningsappen> på enheten.

Alternativ 1 – macOS 14.0 och nyare enheter (rekommenderas) – På macOS 14.0 och senare enheter använder du katalogen Intune inställningar för att skapa en princip för hanterade programuppdateringar. Den här funktionen använder Apples deklarativa enhetshantering (DDM) och är den rekommenderade metoden för att uppdatera macOS-enheter.

Mer specifikt konfigurerar du följande inställningar i Intune administrationscenter:

Enheter > Hantera enheter > Konfiguration > Skapa > katalogen > Nya principinställningar > Deklarativ Enhetshantering > programuppdatering

Valfritt – På Enheter > Hantera enheter > Konfiguration > Skapa > katalogbegränsningar för nya principinställningar >>kan du använda följande inställningar för att fördröja hur lång tid efter att en uppdatering har släppts att användarna kan installera uppdateringarna manuellt. De här inställningarna använder Apples MDM-inställningar:

- Uppskjuten fördröjning av uppskjuten installation av mindre operativsystem för programuppdatering: 0–30

- Framtvingad programuppdatering Större fördröjd installation av operativsystem: 0–30

- Framtvingad programuppdatering – fördröjning av uppskjuten installation utan operativsystem: 0–30

Inställningskatalogen > Deklarativ Enhetshantering > Inställningar för programuppdatering har företräde framför inställningar för inställningar för katalogbegränsningar>. Mer information finns i Prioritet för inställningar i macOS-uppdateringsprincipen.

Alternativ 2 – macOS 13.0 och äldre (rekommenderas) – På macOS 13.0 och äldre enheter kan du använda en kombination av Intune-inställningskatalogen och en princip för Intune programuppdateringar. Dessa funktioner använder Apples MDM-inställningar.

Mer specifikt kan du konfigurera följande inställningar i administrationscentret för Intune:

Enheter > Hantera uppdateringar > Princip för MacOS-uppdateringar för Apple-uppdateringar >

Enheter > Hantera enheter > Konfiguration > Skapa > ny principInställningar > katalog > Programuppdatering

Vissa av inställningarna i båda principtyperna (programuppdateringar jämfört med inställningskatalogen) kan överlappa varandra. Var därför uppmärksam på vad du konfigurerar i varje princip. Inställningarna i principen för macOS-uppdateringar har företräde framför inställningar för programuppdateringsinställningarna för inställningskatalogen > . Mer information finns i Prioritet för inställningar i macOS-uppdateringsprincipen.

Alternativ 3 (rekommenderas inte) – Slutanvändare installerar uppdateringarna manuellt. Den här metoden är beroende av att slutanvändarna bestämmer när uppdateringarna ska installeras. Och de kan installera en uppdatering som din organisation inte godkänner.

Mer information om hur du planerar din macOS-uppdateringsstrategi finns i planeringsguiden för programuppdateringar för hanterade macOS-enheter i Microsoft Intune.

Gästkonto

✅ Inaktivera gästkontot

Du bör inaktivera gästkontot på macOS-slutpunkter. Du kan inaktivera gästkontot med hjälp av Intune inställningskatalogen:

-

Enheter > Hantera enheter Konfiguration > Skapa > nya principinställningar > katalogkonton >>:>

- Inaktivera gästkonto: Välj Sant.

Tidsgräns för inaktivitet

✅ Ange en tidsgräns för inaktivitet

Med hjälp av Intune inställningskatalogen styr du tidsperioden efter inaktiviteten som macOS frågar efter ett lösenord:

Enheter > Hantera enheter > Konfiguration > Skapa > ny principInställningar > katalog > Systemkonfiguration > Skärmsläckare:

- Fråga efter lösenord: Välj Sant.

-

Logga in På inaktivitetstid för Windows: Ange något i stil med

300, vilket är 5 minuter. -

Fråga efter lösenordsfördröjning: Ange något i stil med

5. - Modulnamn: Ange namnet på skärmsläckarmodulen, till exempel Flurry.

Enheter > Hantera enheter > Konfiguration > Skapa > ny principinställningskatalog >> Användarupplevelse > Skärmsläckare Användare:

-

Inaktivitetstid: Ange något i stil med

300, vilket är 5 minuter. - Modulnamn: Ange namnet på skärmsläckarmodulen, till exempel Flurry.

-

Inaktivitetstid: Ange något i stil med

För dina stationära och bärbara enheter finns det inställningar som kan bidra till att spara energi:

Enheter > Hantera enheter > Konfiguration > Skapa > ny principInställningar > katalog > Systemkonfiguration > Energisparläge:

- > Power Display-strömspartimer för stationär dator

- Laptop Batteri Power > Display Vilotimer

- Laptop Power > Display Vilotimer

Tips

Om du vill hitta skärmsläckarmodulens namn anger du skärmsläckare, öppnar terminalappen och kör följande kommando:

defaults -currentHost read com.apple.screensaver

macOS-utvärderingsverktyg

✅ Använda macOS-utvärderingsverktyget

Mac-utvärderingsverktyget bekräftar att mac-datorn har den konfiguration och de inställningar som rekommenderas av Apple. Om du vill komma åt Mac Evaluation Utility loggar du in på Apple Seed for IT (öppnar Apples webbplats) >Resurser.

Fas 4 – Tillämpa organisationsspecifika anpassningar

I den här fasen tillämpar du organisationsspecifika inställningar och appar och granskar din lokala konfiguration.

Fasen hjälper dig att anpassa alla funktioner som är specifika för din organisation. Observera de olika komponenterna i macOS. Det finns avsnitt för vart och ett av följande områden:

- Apps

- Enhetskonfiguration för dockan, meddelanden, inställningsfiler & anpassade principer och skrivbordsunderlägg

- Enhetsnamn

- Certifikat

- Wi-Fi

Apps

✅ Lägga till fler appar i Intune

I Fas 1 – Konfigurera din miljö har du lagt till några appar som enheterna måste ha. I det här steget lägger du till andra appar som kan förbättra slutanvändarupplevelsen eller produktiviteten.

Verksamhetsspecifika appar (LOB)

I Intune kan du distribuera LOB-appar med följande alternativ:

-

Lägg till appaketet (

.pkg) i Intune och använd ett gränssnittsskript för att distribuera appen. Den här funktionen använder Intune-hanteringstillägget. Den kan distribuera osignerade paket och paket utan nyttolast och stöder för- och efterskript. -

Lägg till appdiskens avbildning (

.dmg) i Intune och använd Intune princip för att distribuera appen - Appar som licensieras med Apples volyminköpsplan (VPP) och använder Intune princip för att distribuera appen

-

Lägg till appaketet (

.pkg) i Intune och använd Intune princip för att distribuera appen

-

Lägg till appaketet (

Microsoft Edge

Du kan distribuera Microsoft Edge till macOS-slutpunkter med den inbyggda distributionstypen. Mer information finns i Lägga till Microsoft Edge till macOS-enheter med hjälp av Microsoft Intune.

Du kan också konfigurera Microsoft Edge-inställningar med hjälp av katalogen Intune inställningar:

- Enheter > Hantera enheter > Konfiguration > Skapa > katalog med nya principinställningar > i > Microsoft Edge

Microsoft OneDrive

I fas 1 – Konfigurera din miljö lade du till Microsoft 365-appar, inklusive Microsoft OneDrive. Så om du tidigare har lagt till Microsoft OneDrive behöver du inte lägga till det igen. Om du inte tidigare har lagt till det kan du även distribuera Microsoft OneDrive separat med hjälp av ett nedladdat appaket (

.pkg).Du kan också konfigurera Microsoft OneDrive-inställningarna med hjälp av katalogen Intune inställningar. Följande inställningar kan till exempel gälla för din organisation:

Enheter > Hantera enheter > Konfiguration > Skapa > katalog med nya principinställningar >> i Microsoft Office > Microsoft OneDrive:

- Aktivera automatiskt och tyst funktionen Mappsäkerhetskopiering (Flytta känd mapp): Ange ditt <Microsoft Entra klientorganisations-ID>.

- Aktivera filer på begäran: Välj Sant.

- Öppna vid inloggning: Välj Sant.

Enheter > Hantera enheter > Konfiguration > Skapa > nya principinställningar > katalog > apphantering > NS-tilläggshantering:

-

Tillåtna tillägg: Ange

com.microsoft.OneDrive.FinderSync.

Om du distribuerar VPP-versionen av OneDrive anger du

com.microsoft.OneDrive-Mac.FinderSync.Under Microsoft OneDrive-konfigurationen uppmanas slutanvändarna att tillåta synkroniseringsikoner genom att aktivera tillägget Finder Sync. Det finns ett exempelskript som kan konfigurera finder-tillägget för användaren. Mer information om skriptet finns i GitHub – Microsoft Intune Shell-exempel.

-

Tillåtna tillägg: Ange

Enhetskonfiguration

Inställningskatalogen förenklar hur du skapar en princip och hur du kan se alla tillgängliga inställningar. I olika faser och steg i den här guiden använder du katalogen Intune inställningar för att konfigurera enhetsfunktioner och inställningar.

Vi använde till exempel inställningskatalogen för att konfigurera följande funktionsområden:

- Webbläsarinställningar för Microsoft Edge

- Microsoft AutoUpdate

- Microsoft Office

- Programuppdateringar

- Användarupplevelse

Det finns många enhetsinställningar som du kan konfigurera med hjälp av inställningskatalogen, inklusive:

✅ Docka

- Enheter > Hantera enheter > Konfiguration > Skapa > ny principinställningar > katalog > Användarupplevelse > Docka

Du kan också lägga till eller ta bort objekt från dockan med hjälp av en GitHub – Microsoft Intune Dock Shell-exempel eller kommandoradsverktyg för partner som GitHub – DockUtil.

✅ Meddelandemeddelanden

Enheter > Hantera enheter > Konfiguration > Skapa > nya principinställningar > katalog > Meddelandeinställningar för användarupplevelsemeddelanden >>

Du bör ange paket-ID:t för varje program som du vill kontrollera meddelanden för.

Mer information finns i Meddelanden MDM-nyttolastinställningar för Apple-enheter (öppnar Apples webbplats).

✅ Inställningsfiler och anpassade principer

Inställningsfiler definierar appegenskaper eller inställningar som du vill förkonfigurera. I Intune inställningskatalogen finns det många inbyggda inställningar för appar som Microsoft Edge och Microsoft Office. Därför behöver du kanske inte någon inställningsfil.

Microsoft rekommenderar att du använder de inbyggda inställningarna i inställningskatalogen. Om inställningskatalogen inte har de inställningar du behöver lägger du till en inställningsfil för att Intune.

Mer information finns i Lägga till en egenskapslista till macOS-enheter med hjälp av Microsoft Intune

Anpassade profiler är utformade för att lägga till enhetsinställningar och funktioner som inte är inbyggda i Intune.

Microsoft rekommenderar att du använder de inbyggda inställningarna i inställningskatalogen. Om inställningskatalogen inte har de inställningar du behöver använder du en anpassad profil.

Mer information finns i Anpassade profiler.

✅ Tapet

Du kan framtvinga en bakgrundsbild på macOS med hjälp av en kombination av ett exempelskript och inställningskatalogen:

-

Enheter > Hantera enheter > Konfiguration > Skapa > ny principinställningskatalog >> Användarupplevelse > Skrivbord:

- Åsidosätt bildsökväg: "Ange <sökvägen till bilden>".

Avbildningsfilen måste finnas på macOS-slutpunkten. Om du vill ladda ned en bild från en webbplats kan du använda ett exempelskript på GitHub – Microsoft Intune exempel på skrivbordsunderlägg. Du kan också använda ett programpaketverktyg för att kopiera en fil och sedan distribuera den med hjälp av den ohanterade PKG-distributionsfunktionen .

Enhetsnamn

✅ Byt namn på enheter

Med hjälp av ett gränssnittsskript kan du byta namn på enheterna så att de innehåller specifik information, till exempel enhetens serienummer i kombination med lands-/regionkoden.

Mer information finns i GitHub – Microsoft Shell-skript för att byta namn på Mac-enheter.

Certifikat

✅ Lägga till certifikat för certifikatbaserad autentisering

Om du använder certifikatbaserad autentisering för en lösenordsfri upplevelse kan du använda Intune för att lägga till och distribuera certifikat.

Mer information finns i Typer av certifikat som är tillgängliga i Microsoft Intune.

Wi-Fi

✅ Förkonfigurera en Wi-Fi-anslutning

Med hjälp av Intune kan du skapa en Wi-Fi anslutning som innehåller din nätverksinformation och sedan distribuera anslutningen till dina macOS-enheter. Om dina enheter ansluter till organisationen med wi-fi skapar du en Wi-Fi anslutningsprincip.

Mer information finns i Konfigurera Wi-Fi inställningar för macOS-enheter i Microsoft Intune.

Fas 5 – Cachelagring (valfritt)

Det finns vissa cachelagringsfunktioner som du kan använda för att minska nätverksbandbredden.

✅ Använda cachelagring av innehåll

Om du har ett stort antal macOS- eller iOS/iPadOS-enheter i nätverket kan du distribuera Apple Content Cache för att minska internetbandbredden. Apple Content Cache kan cachelagrat innehåll som finns på Apple-tjänster, till exempel Programvara Uppdateringar och VPP-appar.

Mer information finns i Introduktion till cachelagring av innehåll (öppnar Apples webbplats).

✅ Uppdatera lokal cache automatiskt

Många Microsoft-appar på macOS uppdateras med hjälp av Microsoft AutoUpdate-programmet. Den här appen kan referera till en annan URL för innehåll.

Du kan använda GitHub – Microsoft AutoUpdate Cache Admin för att konfigurera en lokal cache för Microsoft AutoUpdate.

Mer information finns i GitHub – Microsoft AutoUpdate Cache Admin.

Fas 6 – Registrera återstående macOS-slutpunkter

Hittills har du skapat konfigurationen och lagt till appar. Nu är du redo att registrera alla dina macOS-slutpunkter med en princip för automatisk enhetsregistrering med hjälp av Microsoft Intune.

✅ Skapa principen för automatisk enhetsregistrering

Registreringsprincipen tilldelas till den nya gruppen. När enheterna tar emot registreringsprincipen startar registreringsprocessen och appen & konfigurationsprinciper som du har skapat tillämpas.

Mer information om automatisk enhetsregistrering och hur du kommer igång finns i Registrera Mac-datorer automatiskt med Apple Business Manager eller Apple School Manager.

Fas 7 – Support, underhåll och nästa steg

Den sista fasen är att stödja och underhålla dina macOS-enheter. Den här fasen omfattar användning av Intune funktioner, till exempel fjärrhjälp, övervakning av Apple-certifikat med mera.

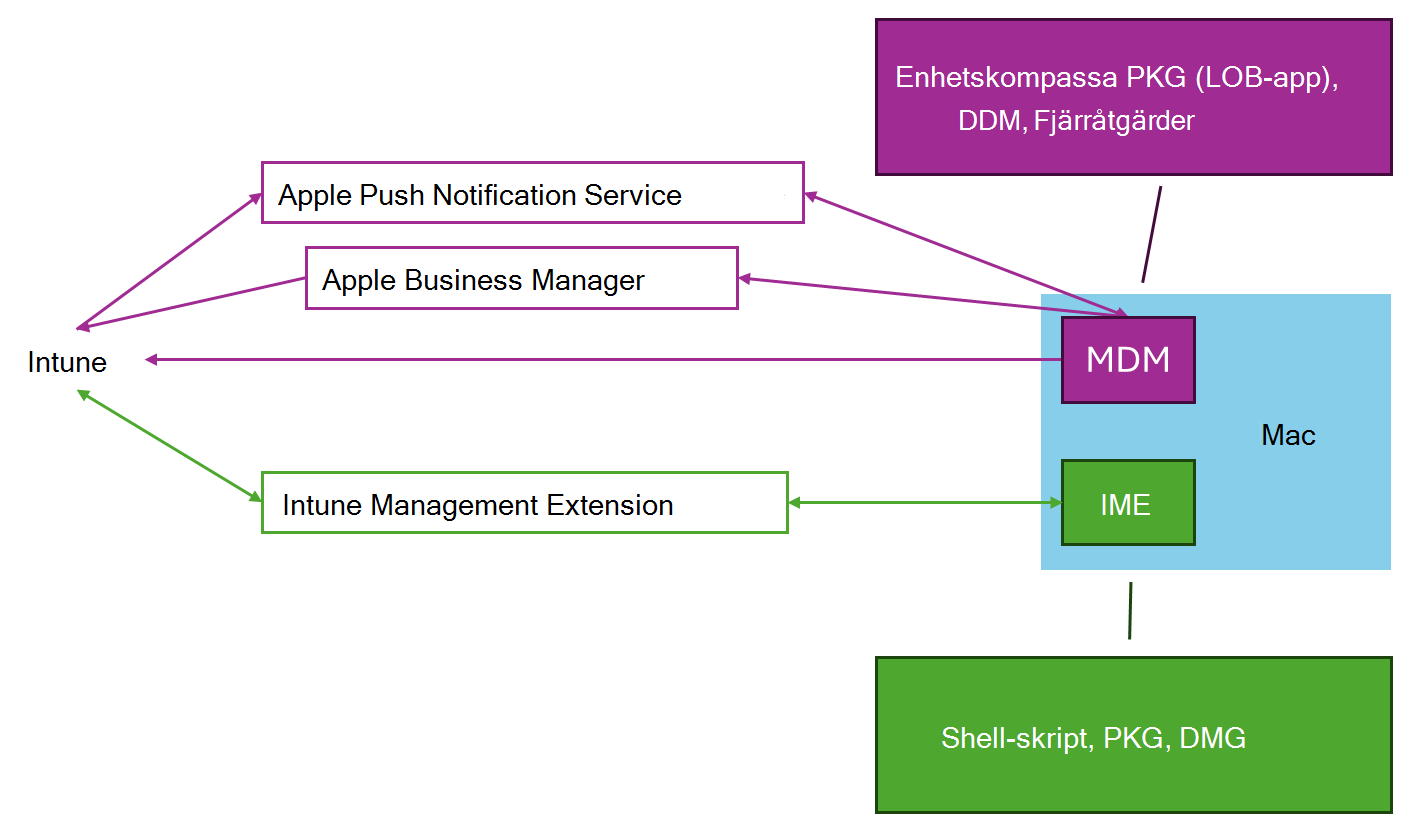

Intune hanterar macOS-enheter med de inbyggda MDM-funktionerna för operativsystemet och IME-agenten (Intune Management Extension).

Dessa två komponenter erbjuder separata funktioner och kommunicerar med macOS-enheten via olika kanaler. Registreringen dirigeras via Apple Business Manager, MDM dirigeras via Apple Push Notification Service och IME kommunicerar direkt med Intune.

Mer information om Intune Management-tillägget finns i Förstå Microsoft Intune hanteringsagent för macOS.

underhåll av macOS-registrering

✅ Förnya Apple-certifikat och synkronisera ADE-token

För att mac-enheterna ska kunna upprätthålla sin anslutning till Intune och fortsätta registreringen finns det flera viktiga områden som du bör checka in konsolen regelbundet och vidta åtgärder efter behov:

Apple Push Notification Service-certifikat upphör att gälla

Apples Push Notification Service-certifikat måste förnyas varje år. När det här certifikatet upphör att gälla kan Intune inte hantera enheter som har registrerats med det certifikatet. Se till att du förnyar det här certifikatet varje år.

Mer information finns i Hämta ett Apple MDM-pushcertifikat för Intune.

Apples certifikat för automatisk enhetsregistrering upphör att gälla

När du konfigurerar en anslutning mellan Apple Business Manager (eller Apple School Manager) och Intune används ett certifikat. Det här certifikatet måste förnyas varje år. Om det här certifikatet inte förnyas kan ändringar från Apple Business Manager (eller Apple School Manager) inte synkroniseras till Intune.

Mer information finns i Registrera macOS-enheter – Apple Business Manager eller Apple School Manager.

Synkroniseringsstatus för Apple Automated Device Enrollment

Apple avbryter synkroniseringen av ADE-token när villkoren ändras i Apple Business Manager (eller Apple School Manager). De kan ändras efter en större operativsystemversion, men det kan hända när som helst.

Du bör övervaka synkroniseringsstatusen för eventuella problem som kräver uppmärksamhet.

Mer information finns i Synkronisera hanterade enheter.

Fjärrassistans

✅ Aktivera fjärrhjälp

Fjärrassistans är en molnbaserad lösning för säkra supportanslutningar som använder rollbaserade åtkomstkontroller. Med anslutningen kan supportpersonalen fjärransluta till slutanvändarenheter.

Mer information finns i:

- Använd Fjärrassistans på macOS för att hjälpa autentiserade användare

- Rollbaserad åtkomstkontroll (RBAC) med Microsoft Intune

Anpassade attribut

✅ Använda anpassade egenskaper för att hämta rapporteringsinformation

I Intune kan du använda shell-skript för att samla in anpassade egenskaper från hanterade macOS-enheter. Den här funktionen är ett bra sätt att hämta anpassad rapporteringsinformation.

Mer information finns i Använda shell-skript på macOS-enheter i Microsoft Intune.

Konfigurera Apple Business Manager för automatisk användaretablering

✅ Använda Entra-användarkonton för ABM-administration och hanterade Apple-ID:t

Microsoft Entra ID kan konfigureras för att automatiskt etablera och avetablera användare till Apple Business Manager (ABM) med hjälp av Microsoft Entra etableringstjänsten.

Mer information finns i Självstudie: Konfigurera Apple Business Manager för automatisk användaretablering.