Konfigurera G Suite för automatisk användaretablering

Den här artikeln beskriver de steg som du behöver utföra i både G Suite och Microsoft Entra ID för att konfigurera automatisk användaretablering. När det är konfigurerat etablerar och avetablerar Microsoft Entra-ID automatiskt användare och grupper till G Suite med hjälp av Microsoft Entra-etableringstjänsten. Viktig information om vad den här tjänsten gör, hur den fungerar och vanliga frågor finns i Automatisera användaretablering och avetablering till SaaS-program med Microsoft Entra-ID.

Anteckning

I den här artikeln beskrivs en anslutning byggd ovanpå Microsoft Entra-användarhanteringstjänsten. Viktig information om vad den här tjänsten gör, hur den fungerar och vanliga frågor finns i Automatisera användaretablering och avetablering till SaaS-program med Microsoft Entra-ID.

Funktioner som stöds

- Skapa användare i G Suite

- Ta bort användare i G Suite när de inte behöver åtkomst längre (obs! Om du tar bort en användare från synkroniseringsomfånget tas inte objektet bort i GSuite)

- Behåll användarattribut synkroniserade mellan Microsoft Entra ID och G Suite

- Etablera grupper och gruppmedlemskap i G Suite

- Enkel inloggning till G Suite (rekommenderas)

Förutsättningar

Scenariot som beskrivs i den här artikeln förutsätter att du redan har följande förutsättningar:

- Ett Microsoft Entra-användarkonto med en aktiv prenumeration. Om du inte redan har ett kan du skapa ett konto kostnadsfritt.

- En av följande roller:

- En G Suite-kund

- Ett användarkonto i en G Suite med administratörsbehörighet.

Steg 1: Planera din försörjningsdistribution

- Lär dig om hur tillhandahållandetjänsten fungerar.

- Fastställa vem som är inom omfånget för tillhandahållande.

- Ta reda på vilka data som ska mappas mellan Microsoft Entra ID och G Suite.

Steg 2: Konfigurera G Suite för att stödja etablering med Microsoft Entra-ID

Innan du konfigurerar G Suite för automatisk användaretablering med Microsoft Entra-ID måste du aktivera SCIM-etablering i G Suite.

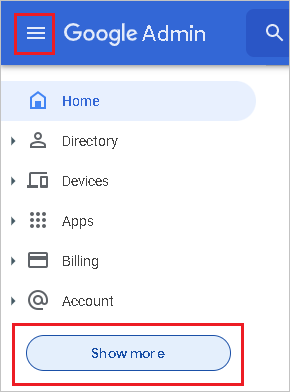

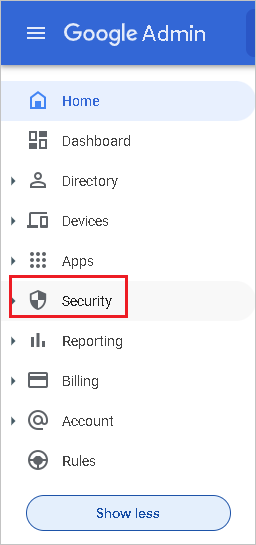

Logga in på G Suite-administratörskonsolen med ditt administratörskonto och välj sedan Huvudmeny och välj sedan Security. Om du inte ser den kan den vara dold under menyn Visa mer .

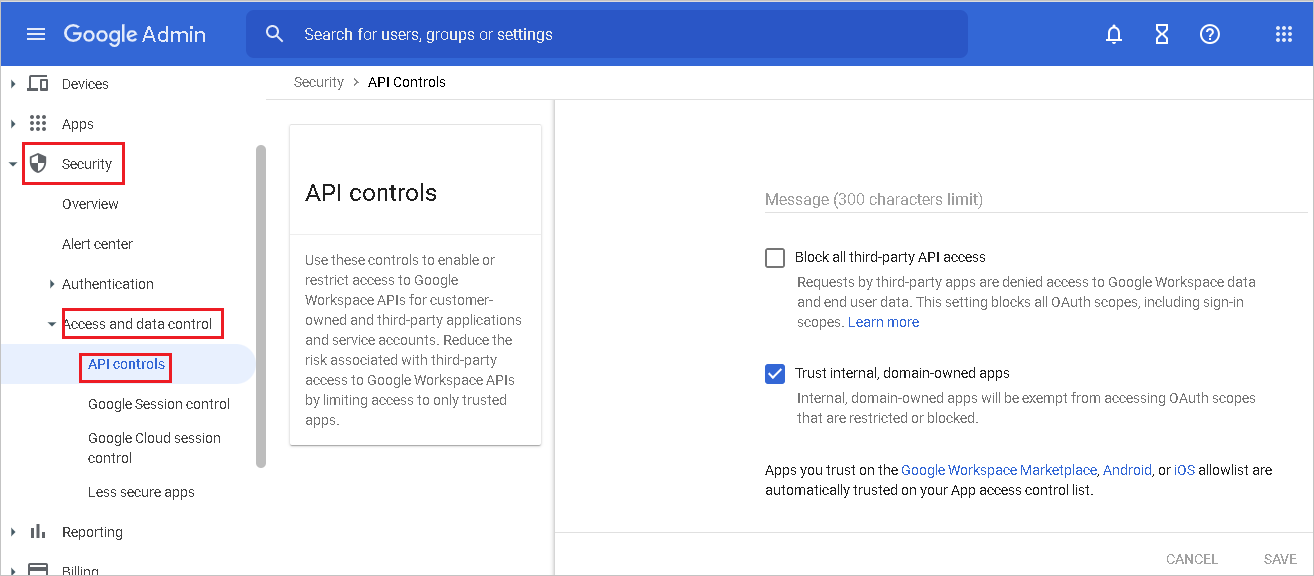

Gå till Security –> Åtkomst och datakontroll –> API Controls . Markera kryssrutan Lita på interna domänägda appar och välj sedan SPARA

Viktigt!

För varje användare som du tänker etablera till G Suite måste deras användarnamn i Microsoft Entra-ID vara kopplat till en anpassad domän. Användarnamn som ser ut som bob@contoso.onmicrosoft.com accepteras till exempel inte av G Suite. Å andra sidan bob@contoso.com godkänns. Du kan ändra en befintlig användares domän genom att följa anvisningarna här.

När du har lagt till och verifierat önskade anpassade domäner med Microsoft Entra-ID måste du verifiera dem igen med G Suite. Om du vill verifiera domäner i G Suite läser du följande steg:

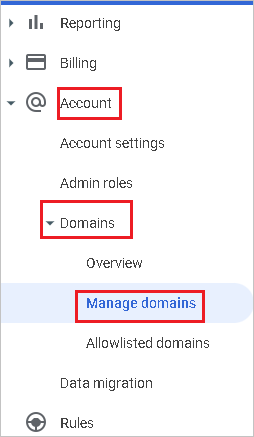

I G Suite-administratörskonsolen går du till Konto –> Domäner –> Hantera domäner.

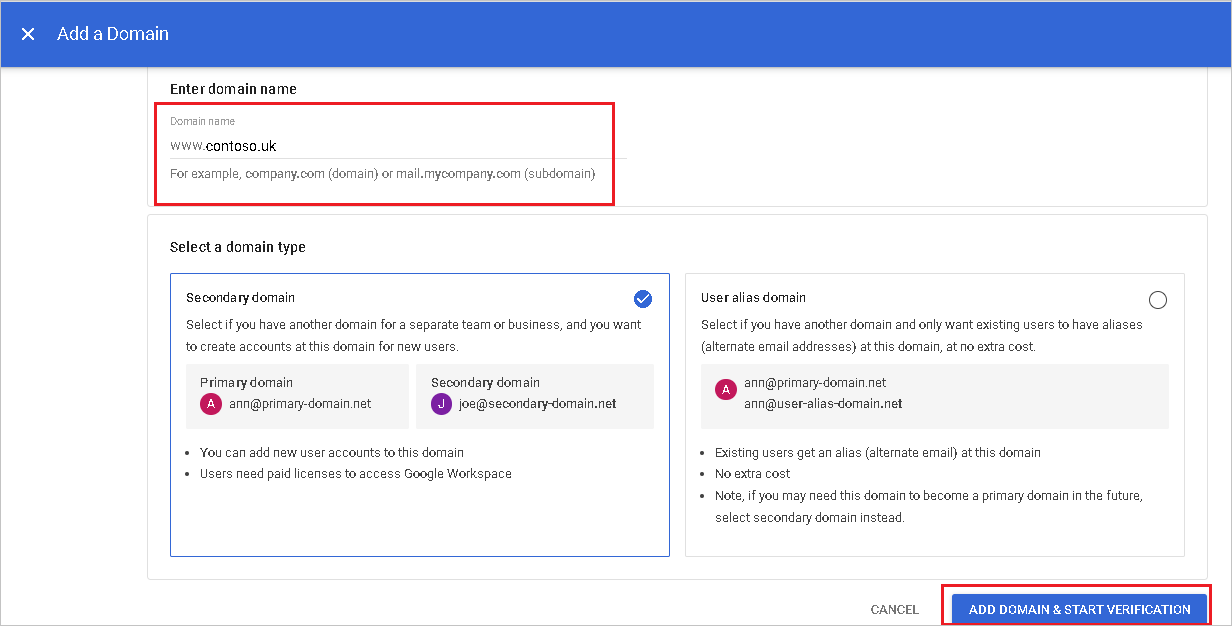

På sidan Hantera domän väljer du Lägg till en domän.

På sidan Lägg till domän skriver du in namnet på den domän som du vill lägga till.

Välj LÄGG TILL DOMÄN OCH STARTA VERIFIERING. Följ sedan stegen för att kontrollera att du äger domännamnet. Omfattande instruktioner om hur du verifierar din domän med Google finns i Verifiera webbplatsägarskapet.

Upprepa föregående steg för alla fler domäner som du tänker lägga till i G Suite.

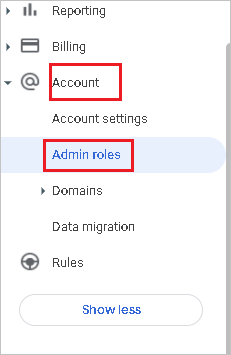

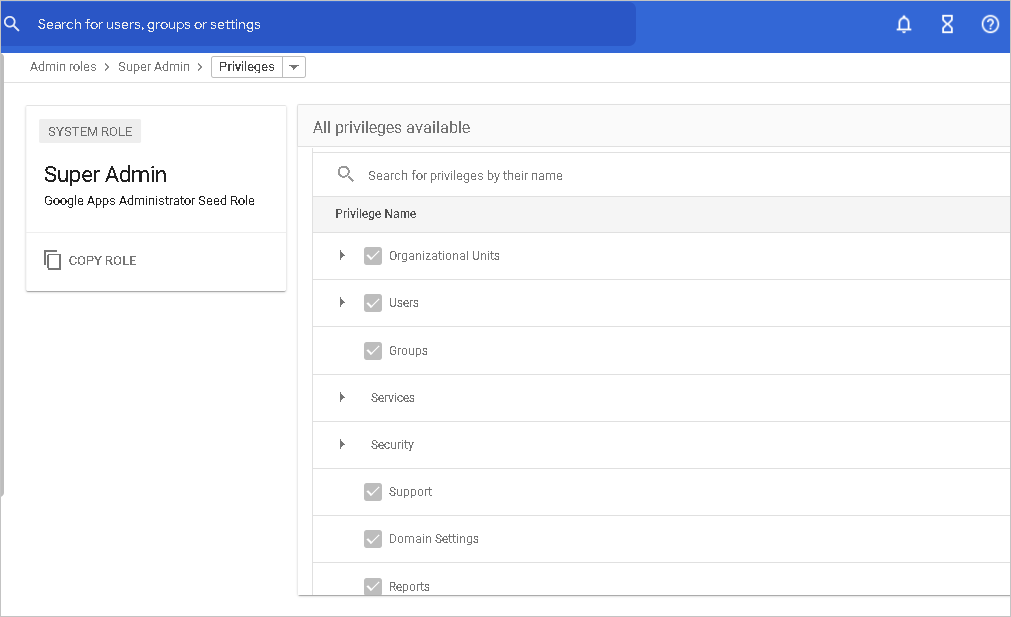

Bestäm sedan vilket administratörskonto du vill använda för att hantera användaretablering i G Suite. Gå till Account-Admin roller.

För administratörsrollen av det kontot, redigera behörigheterna för den rollen. Se till att aktivera alla administratörs-API-privilegier så att det här kontot kan användas för etablering.

Steg 3: Lägg till G Suite från Microsoft Entra-programgalleriet

Lägg till G Suite från Microsoft Entra-programgalleriet för att börja hantera tillhandahållande för G Suite. Om du tidigare har konfigurerat G Suite för enkel inloggning kan du använda samma program. Vi rekommenderar dock att du skapar en separat app när du testar integreringen från början. Lär dig mer om att lägga till ett program från galleriet här.

Steg 4: Definiera vilka som omfattas av provisioner

Med Microsoft Entra-etableringstjänsten kan du omfångsbegränsa vem som etableras baserat på tilldelning till programmet, eller baserat på attribut för användaren eller gruppen. Om du väljer att avgränsa vem som får åtkomst till din app baserat på tilldelning kan du använda stegen för att tilldela användare och grupper till applikationen. Om du väljer att bestämma vem som försörjs enbart baserat på användarens eller gruppens attribut kan du använda ett omfångsfilter.

Starta i liten skala. Testa med en liten uppsättning användare och grupper innan du distribuerar till alla. När etableringsomfånget har angetts till tilldelade användare och grupper, kan du kontrollera detta genom att tilldela en eller två användare eller grupper till appen. När omfånget är inställt på alla användare och grupper, kan du ange ett attributbaserat omfångsfilter.

Om du behöver extra roller kan du uppdatera programmanifestet för att lägga till nya roller.

Steg 5: Konfigurera automatisk användaretablering till G Suite

Det här avsnittet vägleder dig genom stegen för att konfigurera Microsoft Entra-etableringstjänsten för att skapa, uppdatera och inaktivera användare och/eller grupper i TestApp baserat på användar- och/eller grupptilldelningar i Microsoft Entra-ID.

Anteckning

Mer information om G Suite Directory API-slutpunkten finns i referensdokumentationen för Katalog-API.

Så här konfigurerar du automatisk användaretablering för G Suite i Microsoft Entra-ID:

Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

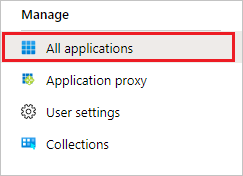

Bläddra till Identity>Applications>Enterprise-program.

I programlistan väljer du G Suite.

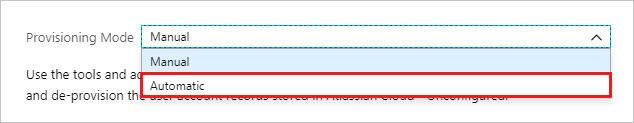

Välj fliken Provisionering. Välj Kom igång.

Ange Etableringsläge som Automatiskt.

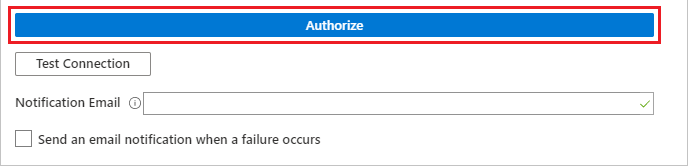

Under avsnittet Administratörsautentiseringsuppgifter väljer du Auktorisera. Du omdirigeras till en dialogruta för Google-auktorisering i ett nytt webbläsarfönster.

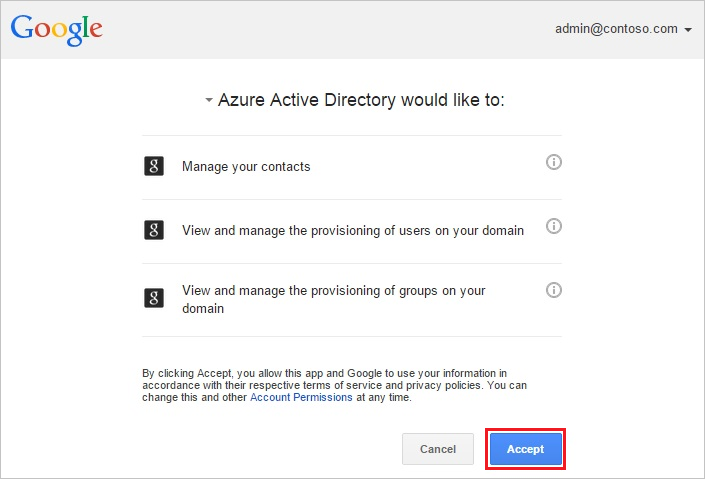

Bekräfta att du vill ge Microsoft Entra behörighet att göra ändringar i din G Suite-klientorganisation. Välj Godkänn.

Välj Testa anslutning för att se till att Microsoft Entra-ID kan ansluta till G Suite. Om anslutningen misslyckas kontrollerar du att ditt G Suite-konto har administratörsbehörighet och försöker igen. Försök sedan med auktoriseringssteget igen.

I fältet E-postavisering anger du e-postadressen till den person eller grupp som ska ta emot meddelanden om etableringsfel. Markera sedan kryssrutan Skicka ett e-postmeddelande när ett fel uppstår.

Välj Spara.

Under avsnittet Mappningar väljer du Etablera Microsoft Entra-användare.

Granska de användarattribut som synkroniseras från Microsoft Entra-ID till G Suite i avsnittet Attributmappning . Välj knappen Spara för att checka in eventuella ändringar.

Anteckning

GSuite Provisioning stöder för närvarande endast användning av primaryEmail som matchande attribut.

| Attribut | Typ |

|---|---|

| primaryEmail | Sträng |

| relationer.[typ eq "manager"].value | Sträng |

| namn.efternamn | Sträng |

| name.förnamn | Sträng |

| avstängd | Sträng |

| externalIds. [skriv eq "custom"].value | Sträng |

| externalIds.[typ eq "organisation"].value | Sträng |

| Adresser.[typ lik "arbete"].land | Sträng |

| Adresser.[typ eq "work"].gatuadress | String |

| Adresser.[typ eq "work"].region | String |

| adresser.[typ eq "work"].ort | String |

| adresser.[typ eq "work"].postnummer | Sträng |

| e-post.[typ eq "work"].adress | String |

| organisationer.[type eq "work"].avdelning | Sträng |

| Organisationer.[typ är lika med "work"].title | Sträng |

| phoneNumbers.[typ eq "work"].value | String |

| phoneNumbers.[typ eq "mobile"].value | Sträng |

| phoneNumbers.[typ eq "work_fax"].value | String |

| e-postmeddelanden.[typ eq "arbete"].adress | Sträng |

| organisationer.[type eq "work"].avdelning | Sträng |

| Organisationer.[typ eq "work"].titel | String |

| Adresser. [skriv eq "home"].country | Sträng |

| Adresser. [skriv eq "home"].formaterad | Sträng |

| Adresser.[typ eq "hem"].lokalitet | Sträng |

| Adresser.[typ eq "hem"].postnummer | Sträng |

| Adresser.[typ eq "hem"].region | String |

| adresser.[typ eq "home"].gataadress | Sträng |

| Adresser.[typ eq "other"].land | Sträng |

| Adresser. [typ eq "other"].formaterad | Sträng |

| adresser.[typ eq "other"].ort | Snöre |

| adresser.[typ är "andra"].postnummer | Sträng |

| Adresser. [typ eq "other"].region | String |

| Adresser. [skriv eq "other"].streetAddress | String |

| Adresser. [skriv eq "work"].formaterad | Sträng |

| ändraLösenordVidNästaInloggning | Sträng |

| e-postmeddelanden. [skriv eq "home"].address | Sträng |

| e-postmeddelanden. [typ är lika med "annan"].adress | sträng |

| externalIds.[typ eq "account"].value | Sträng |

| externalIds.[typ eq "custom"].customType | Sträng |

| externalIds.[typ eq "kund"].value | Sträng |

| externalIds.[typ eq "login_id"].value | Sträng |

| externalIds.[typ eq "network"].value | String |

| kön.typ | String |

| GenereradOföränderligId | Sträng |

| Identifierare | String |

| ims.[typ eq "home"].protocol | Sträng |

| Ims. [skriv eq "other"].protocol | Sträng |

| ims. [typ == "work"].protocol | Sträng |

| inkluderaIGlobalAdresslista | Sträng |

| ipWhitelisted | Sträng |

| organisationer.[typ eq "school"].costCenter | Sträng |

| organisationer.[typ eq "skola"].avdelning | Sträng |

| Organisationer.[typ eq "school"].domän | Sträng |

| organisationer.[typ är "skola"].heltidsekvivalent | Sträng |

| Organisationer. [typ eq "skola"].location | Sträng |

| Organisationer.[typ eq "skola"].namn | sträng |

| Organisationer.[typ lika med "skola"].symbol | Sträng |

| Organisationer.[typ eq "skola"].title | Sträng |

| organisationer.[typ eq "work"].costCenter | Sträng |

| Organisationer. [skriv eq "work"].domain | Sträng |

| Organisationer. [typ eq "work"].heltidsekvivalent | sträng |

| Organisationer. [type eq "work"].plats | Sträng |

| Organisationer. [skriv eq "work"].name | Sträng |

| Organisationer. [skriv eq "work"].symbol | Sträng |

| OrgUnitPath | Sträng |

| phoneNumbers.[typ är "hem"].value | Sträng |

| phoneNumbers.[typ eq "annan"].value | Sträng |

| webbplatser.[typ eq "home"].value | String |

| webbplatser.[typ eq "other"].value | Sträng |

| webbplatser.[typ eq "work"].value | String |

Under avsnittet Mappningar väljer du Etablera Microsoft Entra-grupper.

Granska de gruppattribut som synkroniseras från Microsoft Entra-ID till G Suite i avsnittet Attributmappning . Attributen som valts som Matchande egenskaper används för att matcha grupperna i G Suite för uppdateringsåtgärder. Välj knappen Spara för att checka in eventuella ändringar.

Attribut Typ E-post Sträng Medlemmar String namn String beskrivning Sträng Om du vill konfigurera omfångsfilter läser du följande instruktioner i artikeln Omfångsfilter.

Om du vill aktivera Microsoft Entra-etableringstjänsten för G Suite ändrar du etableringsstatusen till På i avsnittet Inställningar.

Definiera de användare och/eller grupper som du vill etablera till G Suite genom att välja önskade värden i Omfång i avsnittet Inställningar .

När du är redo att provisionera väljer du Spara.

Åtgärden startar den initiala synkroniseringscykeln för alla användare och grupper som har definierats i Omfång i avsnittet Inställningar. Den inledande cykeln tar längre tid att utföra än efterföljande cykler, som inträffar ungefär var 40:e minut så länge Microsoft Entra-etableringstjänsten körs.

Kommentar

Om användarna redan har ett befintligt personligt/konsumentkonto med microsoft Entra-användarens e-postadress kan det orsaka ett problem som kan lösas med hjälp av Google Transfer Tool innan katalogsynkroniseringen utförs.

Steg 6: Övervaka distributionen

När du har konfigurerat etableringen använder du följande resurser för att övervaka distributionen:

- Använd etableringsloggar för att avgöra vilka användare som har etablerats framgångsrikt eller utan framgång

- Kontrollera förloppsindikatorn för att se status för etableringscykeln och hur nära det är att bli klart

- Om etableringskonfigurationen verkar vara i ett feltillstånd hamnar programmet i karantän. Läs mer om karantänslägen i artikeln om karantänstatus för applikationsetablering .

Felsökningstips

- Om du tar bort en användare från synkroniseringsomfånget inaktiveras de i GSuite, men användaren tas inte bort i G Suite

Just-in-time (JIT) applikationsåtkomst med PIM för grupper

Med PIM för grupper kan du ge just-in-time-åtkomst till grupper i Google Cloud/Google Workspace och minska antalet användare som har permanent åtkomst till privilegierade grupper i Google Cloud/Google Workspace.

Konfigurera din företagsapplikation för SSO och provisionering

- Lägg till Google Cloud/Google Workspace i din klientorganisation, konfigurera den för etablering enligt beskrivningen i den här artikeln och börja etablera.

- Konfigurera enkel inloggning för Google Cloud/Google Workspace.

- Skapa en grupp som ger alla användare åtkomst till programmet.

- Tilldela gruppen till Google Cloud/Google Workspace-programmet.

- Tilldela testanvändaren som direkt medlem i gruppen som skapades i föregående steg eller ge dem åtkomst till gruppen via ett åtkomstpaket. Den här gruppen kan användas för ihållande, icke-admin-åtkomst i Google Cloud/Google Workspace.

Aktivera PIM för grupper

- Skapa en andra grupp i Microsoft Entra-ID. Den här gruppen ger åtkomst till administratörsbehörigheter i Google Cloud/Google Workspace.

- Ta gruppen under hantering i Microsoft Entra PIM.

- Gör din testanvändare berättigad till gruppen i PIM med rollen inställd på medlem.

- Tilldela den andra gruppen till Google Cloud/Google Workspace-programmet.

- Använd tilldelning på begäran för att skapa gruppen i Google Cloud / Google Workspace.

- Logga in på Google Cloud/Google Workspace och tilldela den andra gruppen de behörigheter som krävs för att utföra administratörsuppgifter.

Nu kan alla slutanvändare som har blivit berättigade till gruppen i PIM få JIT-åtkomst till gruppen i Google Cloud/Google Workspace genom att aktivera sitt gruppmedlemskap. När tilldelningen upphör att gälla tas användaren bort från gruppen i Google Cloud/Google Workspace. Under nästa inkrementella cykel försöker etableringstjänsten ta bort användaren från gruppen igen. ** Detta kan resultera i ett fel i provisioneringsloggarna. Det här felet förväntas eftersom gruppmedlemskapet redan har tagits bort. Felmeddelandet kan ignoreras.

- Hur lång tid tar det att etablera en användare i programmet?

- När en användare läggs till i en grupp i Microsoft Entra-ID utanför aktiveringen av sitt gruppmedlemskap med hjälp av Microsoft Entra ID Privileged Identity Management (PIM):

- Gruppmedlemskapet etableras i programmet under nästa synkroniseringscykel. Synkroniseringscykeln körs var 40:e minut.

- När en användare aktiverar sitt gruppmedlemskap i Microsoft Entra ID PIM:

- Gruppmedlemskapet etableras om 2–10 minuter. När det finns en hög frekvens av begäranden samtidigt begränsas begäranden med en hastighet av fem begäranden per 10 sekunder.

- För de första fem användarna inom en 10-sekundersperiod som aktiverar sitt gruppmedlemskap för ett visst program etableras gruppmedlemskap i programmet inom 2–10 minuter.

- För den sjätte användaren och senare inom en 10-sekundersperiod som aktiverar deras gruppmedlemskap för ett visst program etableras gruppmedlemskap till programmet i nästa synkroniseringscykel. Synkroniseringscykeln körs var 40:e minut. Begränsningsgränserna är per företagsprogram.

- När en användare läggs till i en grupp i Microsoft Entra-ID utanför aktiveringen av sitt gruppmedlemskap med hjälp av Microsoft Entra ID Privileged Identity Management (PIM):

- Om användaren inte kan komma åt den nödvändiga gruppen i Google Cloud/Google Workspace granskar du PIM-loggarna och etableringsloggarna för att säkerställa att gruppmedlemskapet har uppdaterats. Beroende på hur målprogrammet är konstruerat kan det ta längre tid innan gruppmedlemskapet börjar gälla i programmet.

- Du kan skapa aviseringar för fel med hjälp av Azure Monitor.

Ändringslogg

- 10/17/2020 – Stöd har lagts till för fler G Suite-användar- och gruppattribut.

- 10/17/2020 – Uppdaterade G Suite-målattributnamn som matchar det som definieras här.

- 10/17/2020 – Uppdaterade standardattributmappningar.

Fler resurser

- Hantera användarkontoetablering för Enterprise-appar

- Vad är programåtkomst och enkel inloggning med Microsoft Entra-ID?