Självstudie: Konfigurera Airstack för automatisk användaretablering

Målet med den här självstudien är att demonstrera de steg som ska utföras i Airstack och Microsoft Entra ID för att konfigurera Microsoft Entra-ID för att automatiskt etablera och avetablera användare och/eller grupper till Airstack.

Kommentar

I den här självstudien beskrivs en anslutningsapp som bygger på Microsoft Entra-användaretableringstjänsten. Viktig information om vad den här tjänsten gör, hur den fungerar och vanliga frågor finns i Automatisera användaretablering och avetablering till SaaS-program med Microsoft Entra-ID.

Förutsättningar

Scenariot som beskrivs i den här självstudien förutsätter att du redan har följande förutsättningar:

- En Microsoft Entra-klientorganisation

- En Airstack-klientorganisation.

- Ett användarkonto i Airstack med administratörsbehörigheter.

Tilldela användare till Airstack

Microsoft Entra-ID använder ett begrepp som kallas tilldelningar för att avgöra vilka användare som ska få åtkomst till valda appar. I samband med automatisk användaretablering synkroniseras endast de användare och/eller grupper som har tilldelats till ett program i Microsoft Entra-ID.

Innan du konfigurerar och aktiverar automatisk användaretablering bör du bestämma vilka användare och/eller grupper i Microsoft Entra-ID som behöver åtkomst till Airstack. När du har bestämt dig kan du tilldela dessa användare och/eller grupper till Airstack genom att följa anvisningarna här:

Viktiga tips för att tilldela användare till Airstack

Vi rekommenderar att en enskild Microsoft Entra-användare tilldelas Airstack för att testa konfigurationen för automatisk användaretablering. Ytterligare användare och/eller grupper kan tilldelas senare.

När du tilldelar en användare till Airstack måste du välja en giltig programspecifik roll (om tillgänglig) i tilldelningsdialogrutan. Användare med standardåtkomstrollen undantas från etablering.

Konfigurera Airstack för etablering

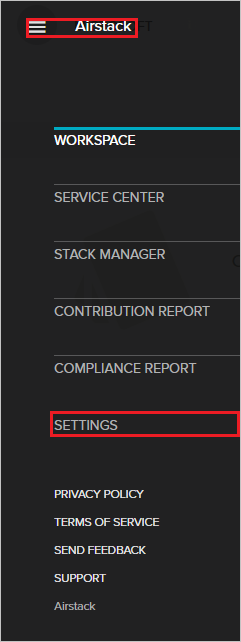

Logga in på airstack-administratörskonsolen. Gå till Inställningar.

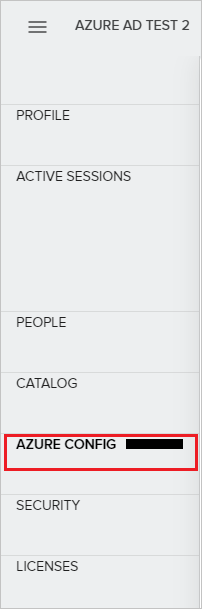

Gå till Azure Config på menyn till vänster på skärmen.

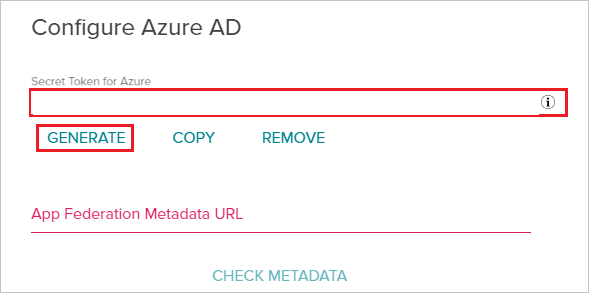

Klicka på knappen Generera . Kopiera den hemliga token för Azure. Det här värdet anges i fältet Hemlig token på fliken Etablering i Ditt Airstack-program.

Lägga till Airstack från galleriet

Innan du konfigurerar Airstack för automatisk användaretablering med Microsoft Entra-ID måste du lägga till Airstack från Microsoft Entra-programgalleriet i din lista över hanterade SaaS-program.

Utför följande steg för att lägga till Airstack från Microsoft Entra-programgalleriet:

- Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

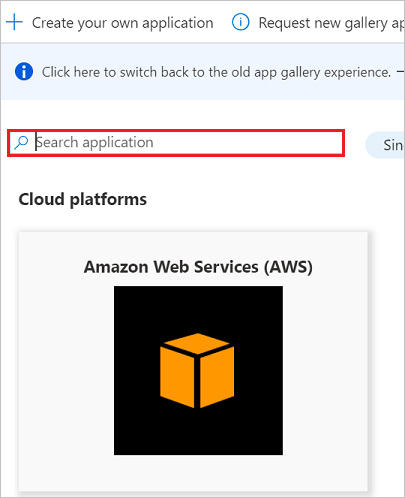

- Bläddra till Identity>Applications Enterprise-program>>Nytt program.

- I avsnittet Lägg till från galleriet skriver du Airstack och väljer Airstack i sökrutan.

- Välj Airstack i resultatpanelen och lägg sedan till appen. Vänta några sekunder medan appen läggs till i din klientorganisation.

Konfigurera automatisk användaretablering till Airstack

Det här avsnittet vägleder dig genom stegen för att konfigurera Microsoft Entra-etableringstjänsten för att skapa, uppdatera och inaktivera användare och/eller grupper i Airstack baserat på användar- och/eller grupptilldelningar i Microsoft Entra-ID.

Dricks

Du kan också välja att aktivera SAML-baserad enkel inloggning för Airstack, enligt anvisningarna i självstudien om enkel inloggning med Airstack. Enkel inloggning kan konfigureras oberoende av automatisk användaretablering, även om dessa två funktioner kompletterar varandra

Så här konfigurerar du automatisk användaretablering för Airstack i Microsoft Entra-ID:

Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

Bläddra till Identity>Applications Enterprise-program>

I programlistan väljer du Airstack.

Välj fliken Etablering.

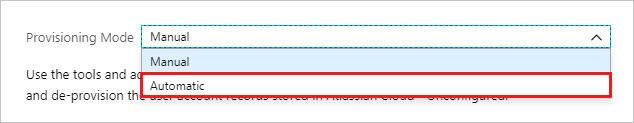

Ange Etableringsläge som Automatiskt.

Under avsnittet Administratörsautentiseringsuppgifter anger du

https://api-as.lenovosoftware.com/0/as/common/scimi klientorganisations-URL. Ange värdet för SCIM-autentiseringstoken som hämtades tidigare i hemlig token. Klicka på Testa anslutning för att se till att Microsoft Entra ID kan ansluta till Airstack. Om anslutningen misslyckas kontrollerar du att ditt Airstack-konto har administratörsbehörighet och försöker igen.

I fältet E-postavisering anger du e-postadressen till en person eller grupp som ska få meddelanden om etableringsfel och markerar kryssrutan – Skicka ett e-postmeddelande när ett fel inträffar.

Klicka på Spara.

Under avsnittet Mappningar väljer du Synkronisera Microsoft Entra-användare till Airstack.

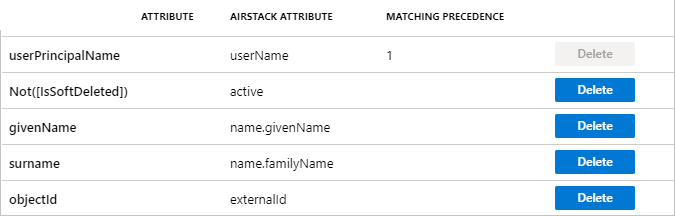

Granska de användarattribut som synkroniseras från Microsoft Entra-ID till Airstack i avsnittet Attributmappning . Attributen som valts som Matchande egenskaper används för att matcha användarkontona i Airstack för uppdateringsåtgärder. Välj knappen Spara för att checka in eventuella ändringar.

Information om hur du konfigurerar omfångsfilter finns i följande instruktioner i självstudien för omfångsfilter.

Om du vill aktivera Microsoft Entra-etableringstjänsten för Airstack ändrar du etableringsstatusen till På i avsnittet Inställningar.

Definiera de användare och/eller grupper som du vill etablera till Airstack genom att välja önskade värden i Omfång i avsnittet Inställningar .

När du är redo att etablera klickar du på Spara.

Den här åtgärden startar den inledande synkroniseringen av alla användare och/eller grupper som definierats i Omfång i avsnittet Inställningar . Den inledande synkroniseringen tar längre tid att utföra än efterföljande synkroniseringar, som sker ungefär var 40:e minut så länge Microsoft Entra-etableringstjänsten körs. Du kan använda avsnittet Synkroniseringsinformation för att övervaka förloppet och följa länkar till etableringsaktivitetsrapporten, som beskriver alla åtgärder som utförs av Microsoft Entra-etableringstjänsten i Airstack.

Mer information om hur du läser Microsoft Entra-etableringsloggarna finns i Rapportering om automatisk etablering av användarkonton.

Ytterligare resurser

- Hantera användarkontoetablering för Enterprise-appar

- Vad är programåtkomst och enkel inloggning med Microsoft Entra-ID?