Konfigurera synkronisering mellan klienter

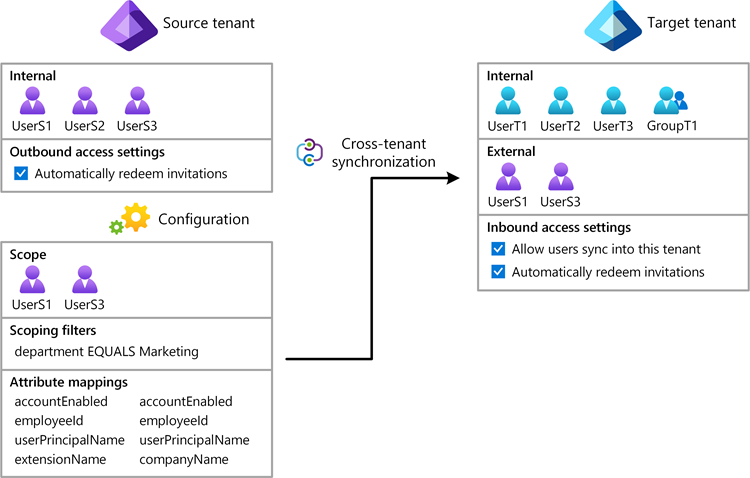

I den här artikeln beskrivs stegen för att konfigurera synkronisering mellan klientorganisationer med hjälp av administrationscentret för Microsoft Entra. När den har konfigurerats tilldelar och avetablerar Microsoft Entra ID automatiskt B2B-användare i målkundmiljön. Viktig information om vad den här tjänsten gör, hur den fungerar och vanliga frågor finns i Automatisera användaretablering och avetablering till SaaS-program med Microsoft Entra-ID.

Utbildningsmål

I slutet av den här artikeln kommer du att kunna:

- Skapa B2B-användare i målklientorganisationen

- Ta bort B2B-användare i målklientorganisationen

- Håll användarattribut synkroniserade mellan dina källa och målobjekt

Förutsättningar

![]()

Källklient

- Microsoft Entra ID P1- eller P2-licens. Mer information finns i Licenskrav.

- Rollen Säkerhetsadministratör för att konfigurera åtkomstinställningar mellan klientorganisationer.

- Rollen Hybrididentitetsadministratör för att konfigurera synkronisering mellan klientorganisationer.

- Rollen Molnprogramadministratör eller programadministratör för att tilldela användare till en konfiguration och ta bort en konfiguration.

![]()

Målklientorganisation

- Microsoft Entra ID P1- eller P2-licens. Mer information finns i Licenskrav.

- Rollen Säkerhetsadministratör för att konfigurera åtkomstinställningar mellan klientorganisationer.

Steg 1: Planera din tillhandahållandeimplementation

Definiera hur du vill strukturera hyresgästerna i din organisation.

Lär dig mer om hur försörjningstjänsten fungerar.

Ta reda på vem som ska ingå i omfånget för tillhandahållande.

Ta reda på vilka data som ska mappas mellan hyresgäster.

Steg 2: Aktivera användarsynkronisering i målklientorganisationen

![]()

Målklientorganisation

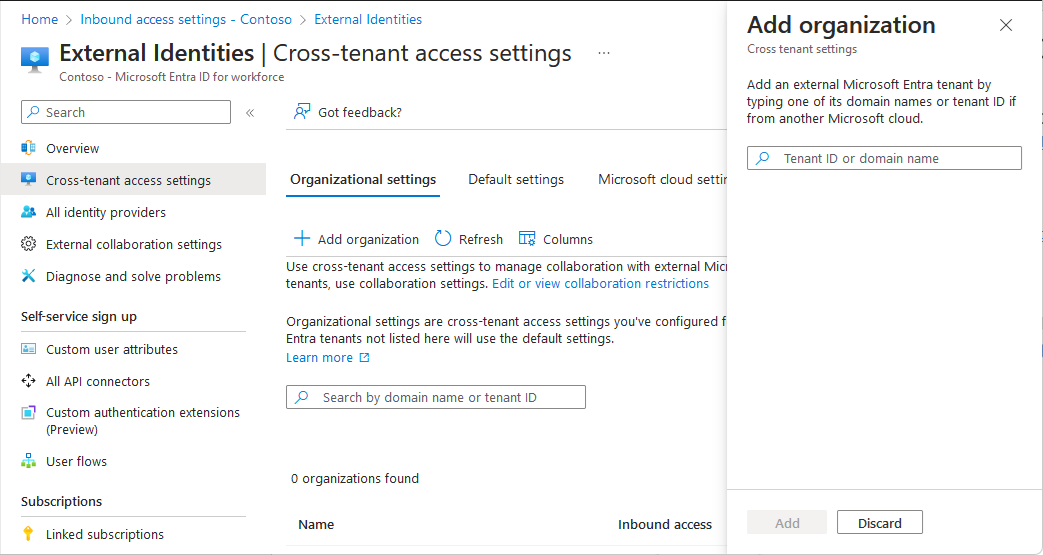

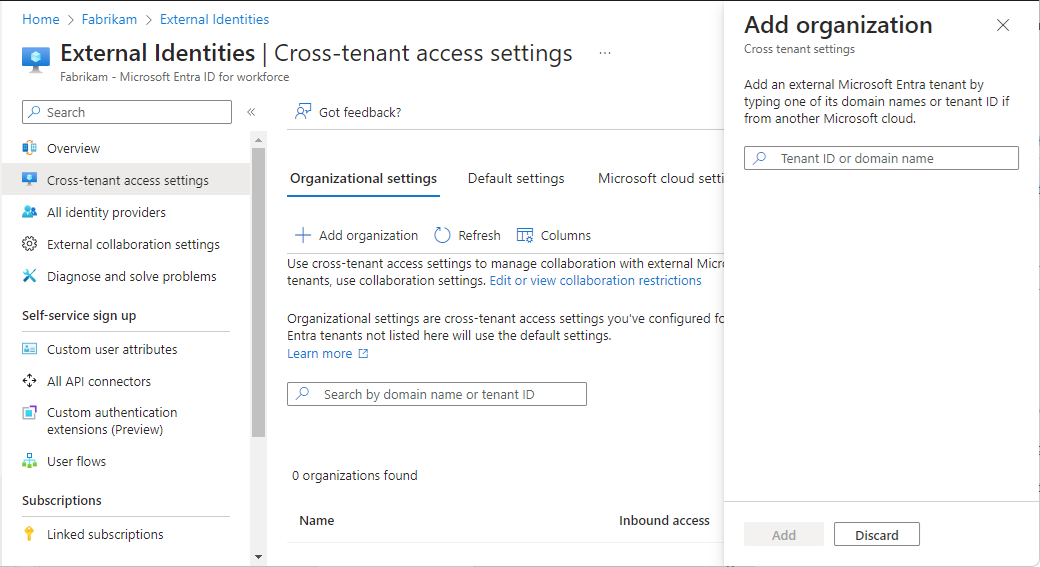

Logga in på administrationscentret för Microsoft Entra för målklientorganisationen.

Bläddra till Identitet>Externa identiteter>inställningar för åtkomst mellan klienter.

På fliken Organisationsinställningar väljer du Lägg till organisation.

Lägg till källklientorganisationen genom att skriva klientorganisations-ID:t eller domännamnet och välja Lägg till.

Under Inkommande åtkomst för den tillagda organisationen väljer du Ärvd från standard.

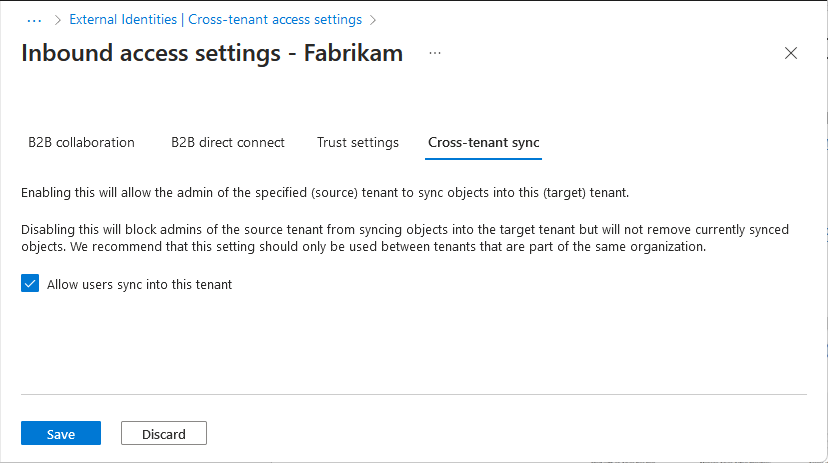

Välj fliken Övergripande synkronisering.

Markera kryssrutan Tillåt användare att synkronisera i den här klientorganisationen .

Välj Spara.

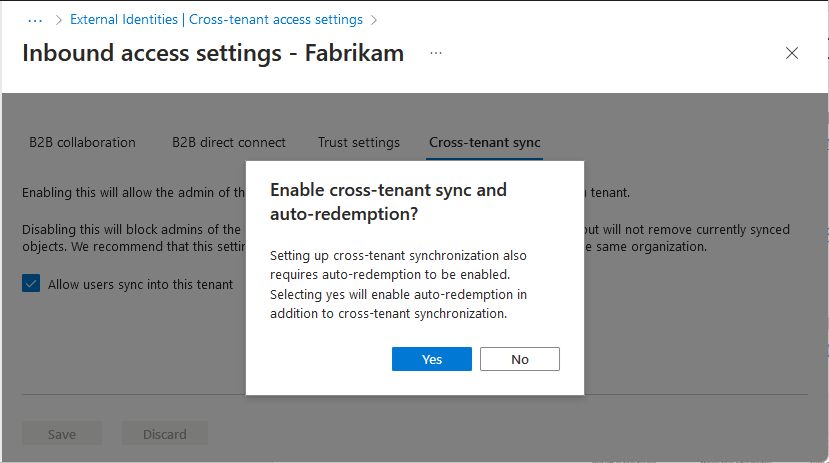

Om du ser dialogrutan Aktivera synkronisering mellan klientorganisationer och automatisk inlösning där det frågas om du vill aktivera automatisk inlösen, välj Ja.

Om du väljer Ja kommer inbjudningar att lösas in automatiskt i målklientorganisationen.

Steg 3: Lös in inbjudningar automatiskt i målklienten

![]()

Målklientorganisation

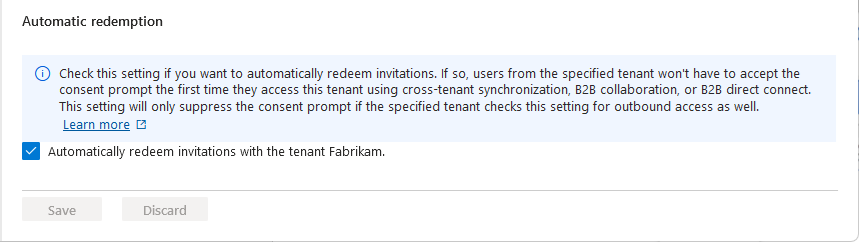

I det här steget löser du in inbjudningar automatiskt så att användare från källklientorganisationen inte behöver acceptera medgivandeprompten. Den här inställningen måste kontrolleras i både källklientorganisationen (utgående) och målklientorganisationen (inkommande). För mer information, se Automatisk inlösen inställning.

I målklientorganisationen går du till samma inställningssida för inkommande åtkomst och väljer fliken Förtroendeinställningar .

Markera kryssrutan Automatiskt lösa in inbjudningar med hyresgästen<hyresgäst>.

Den här rutan kanske redan är markerad om du tidigare har valt Ja i dialogrutan Aktivera synkronisering mellan klientorganisationer och automatisk inlösning.

Välj Spara.

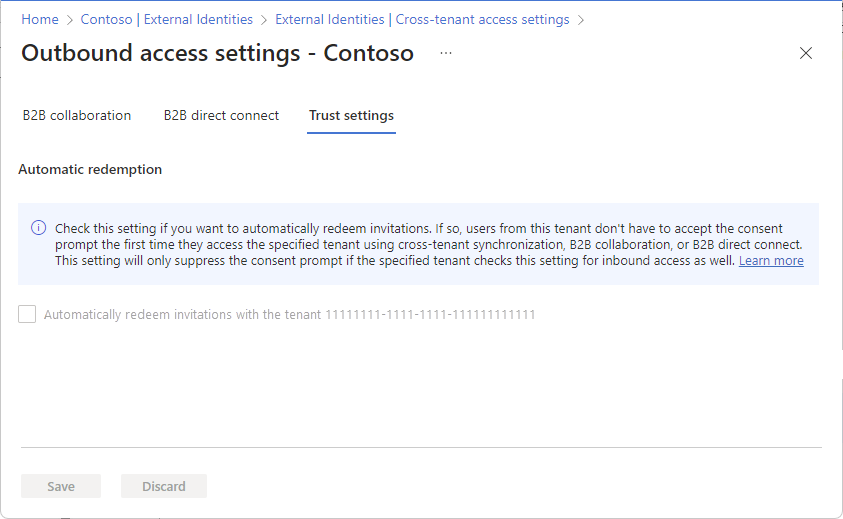

Steg 4: Utlös inbjudningar automatiskt i ursprungsklienten

![]()

Källklient

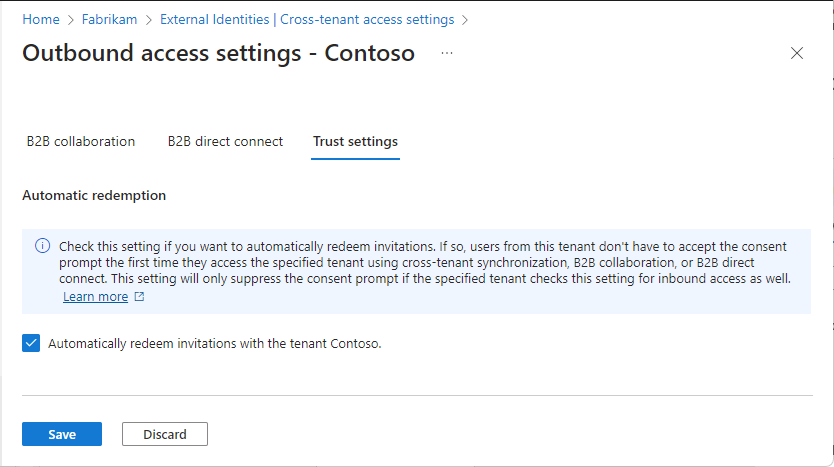

I det här steget löser du in inbjudningar automatiskt i källtenant.

Logga in på Microsoft Entra administratörscenter för källklientorganisationen.

Bläddra till Identitet>Externa identiteter>inställningar för åtkomst mellan klienter.

På fliken Organisationsinställningar väljer du Lägg till organisation.

Lägg till målklientorganisationen genom att skriva klientorganisations-ID:t eller domännamnet och välja Lägg till.

Under Utgående åtkomst för målorganisationen väljer du Ärvd från standard.

Välj fliken Förtroendeinställningar .

Markera kryssrutan Automatiskt lösa in inbjudningar med hyresgästen<hyresgäst>.

Välj Spara.

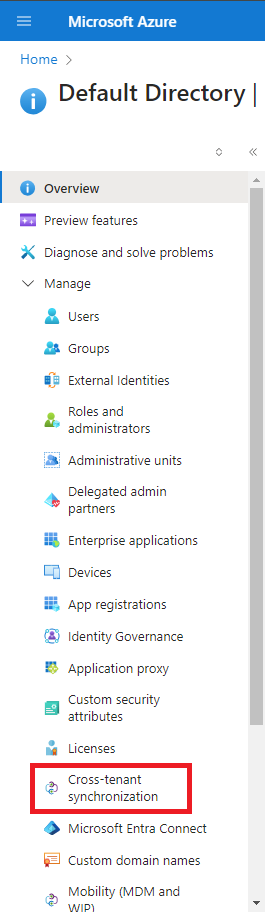

Steg 5: Skapa en konfiguration i källklient

![]()

Källklient

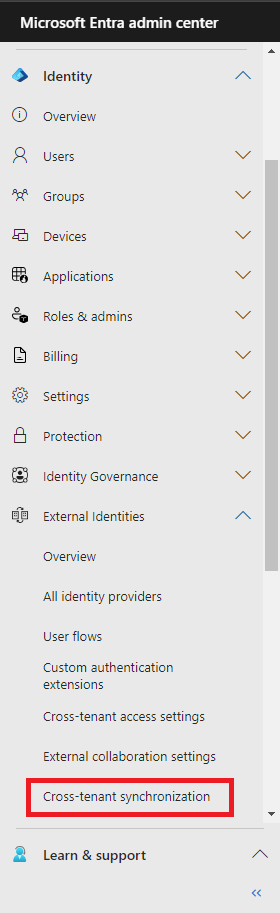

I källklientorganisationen bläddrar du till Identitet>Externa Identiteter>Synkronisering mellan klientorganisationer.

Om du använder Azure-portalen bläddra till Microsoft Entra ID>Hantera>synkronisering mellan klientorganisationer.

Välj Konfigurationer.

Längst upp på sidan väljer du Ny konfiguration.

Ange ett namn för konfigurationen och välj Skapa.

Det kan ta upp till 15 sekunder innan konfigurationen som du nyss skapade visas i listan.

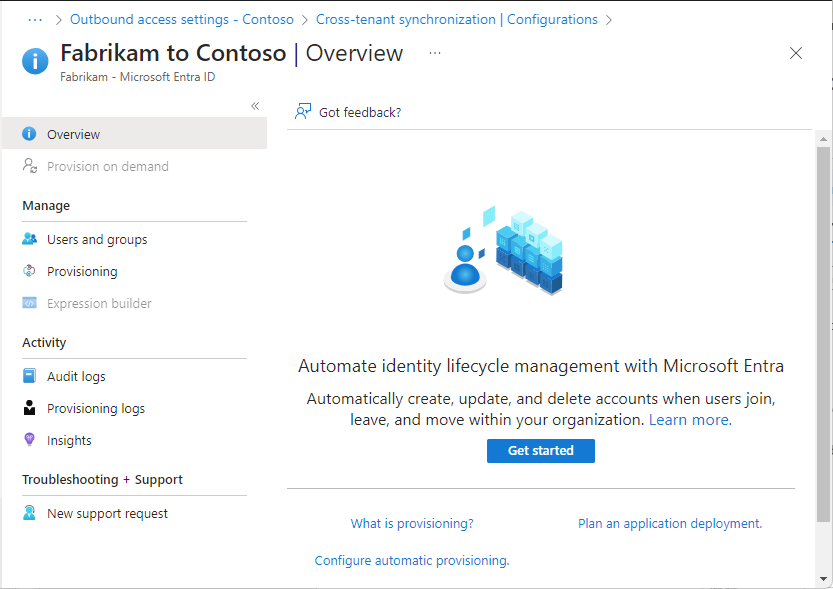

Steg 6: Testa anslutningen till måltenanten

![]()

Källklient

I source-klienten bör du se din nya konfiguration. Om inte väljer du din konfiguration i konfigurationslistan.

Välj Komma igång.

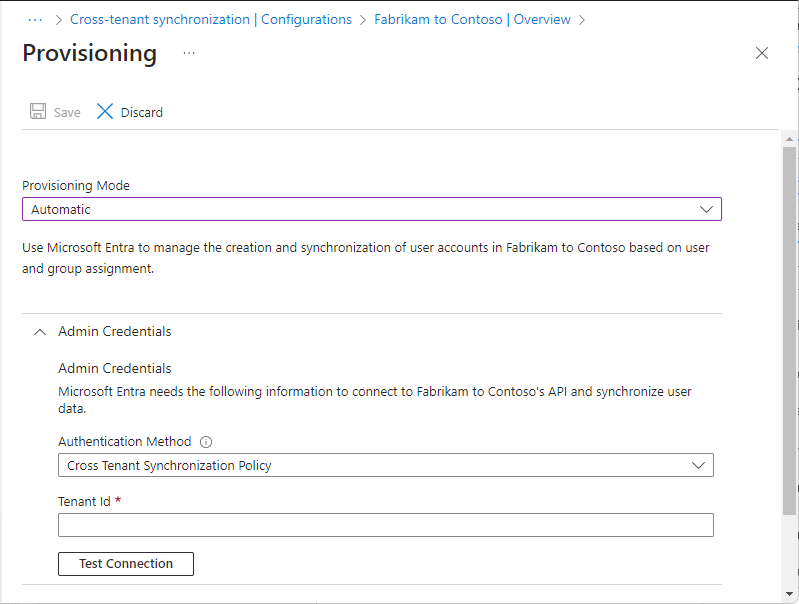

Ange Etableringsläge som Automatiskt.

Under avsnittet Administratörsautentiseringsuppgifter ändrar du autentiseringsmetoden till gränsöverskridande klient-synkroniseringsprincip.

I rutan Klientorganisations-ID anger du klientorganisations-ID för målklientorganisationen.

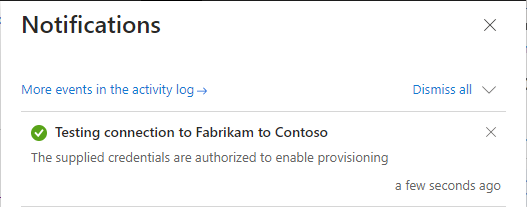

Välj Testa anslutning för att testa anslutningen.

Du bör se ett meddelande om att de angivna autentiseringsuppgifterna har behörighet för att möjliggöra provisionering. Om testanslutningen misslyckas kan du läsa Felsökningstips senare i den här artikeln.

Välj Spara.

Avsnitten Mappningar och inställningar visas.

Stäng sidan Provisionering .

Steg 7: Definiera vem som är inom räckvidden för tilldelning

![]()

Källklient

Med Microsoft Entra-etableringstjänsten kan du definiera vem som ska etableras på ett eller båda av följande sätt:

- Baserat på tilldelning till konfigurationen

- Baserat på användarens attribut

Starta i liten skala. Testa med en liten uppsättning användare innan du distribuerar till alla. När omfånget för etablering är inställt på tilldelade användare och grupper kan du styra det genom att tilldela en eller två användare till konfigurationen. Du kan ytterligare förfina vem som ingår i omfånget för tillhandahållande genom att skapa attributbaserade omfångsfilter, som beskrivs i nästa steg.

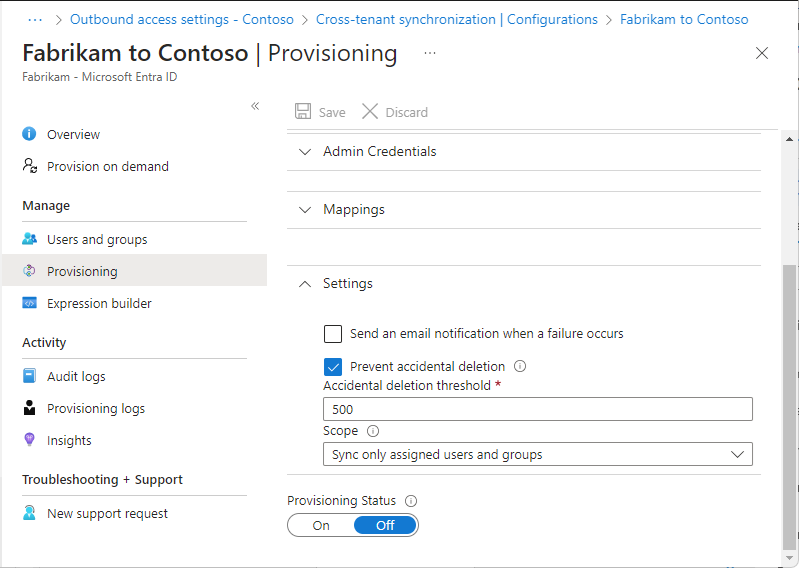

I källutrymmet väljer du Etablering och expanderar Inställningar-avsnittet.

I listan Omfång väljer du om du vill synkronisera alla användare i källklientorganisationen eller endast användare som har tilldelats konfigurationen.

Vi rekommenderar att du väljer Synkronisera endast tilldelade användare och grupper i stället för Synkronisera alla användare och grupper. Att minska antalet användare i omfånget förbättrar prestandan.

Om du har gjort några ändringar väljer du Spara.

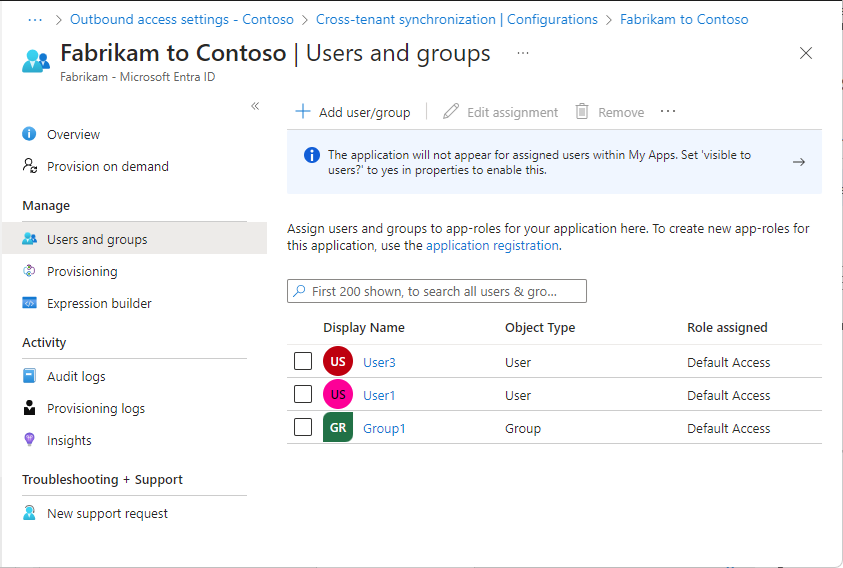

På konfigurationssidan väljer du Användare och grupper.

För att synkronisering mellan klientorganisationer ska fungera måste minst en intern användare tilldelas till konfigurationen.

Välj Lägg till användare/grupp.

På sidan Lägg till tilldelning går du till Användare och grupper och väljer Ingen markerad.

I fönstret Användare och grupper söker du efter och väljer en eller flera interna användare eller grupper som du vill tilldela till konfigurationen.

Om du väljer en grupp som ska tilldelas till konfigurationen är det bara användare som är direkta medlemmar i gruppen som är aktuella för provisioning. Du kan välja en statisk grupp eller en dynamisk grupp. Tilldelningen propagaras inte till kapslade grupper.

Välj Välj.

Välj Tilldela.

Mer information finns i Tilldela användare och grupper till ett program.

Steg 8: (Valfritt) Definiera vem som omfattas för tillhandahållning med omfångsfilter

![]()

Källklient

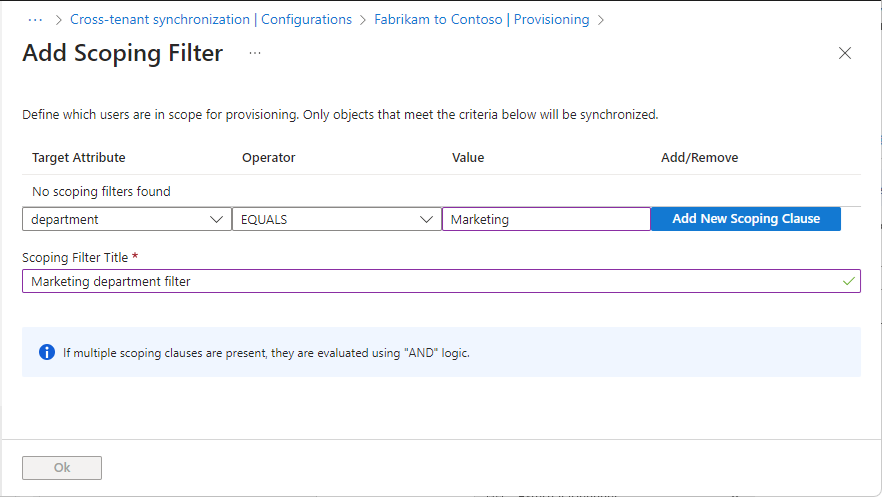

Oavsett vilket värde du valde för Omfång i föregående steg kan du ytterligare begränsa vilka användare som synkroniseras genom att skapa attributbaserade omfångsfilter.

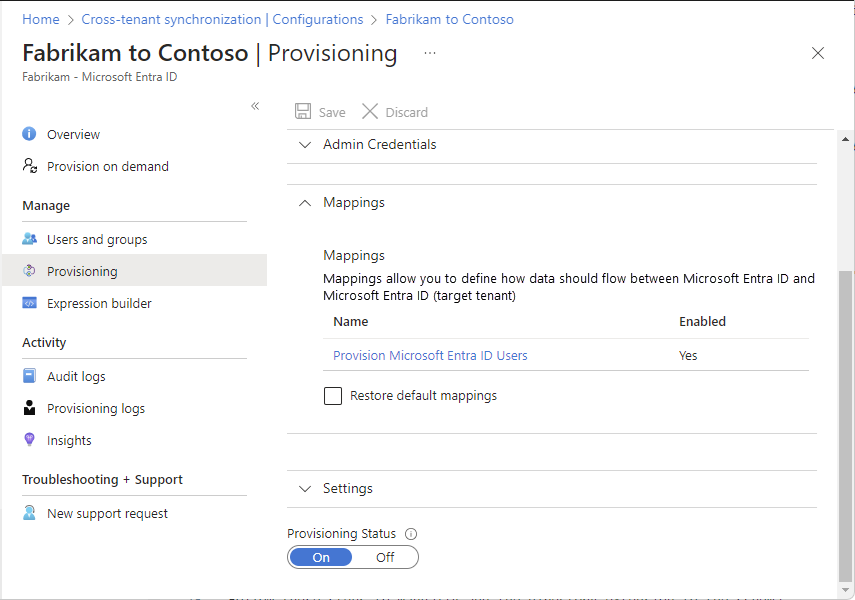

I källklientorganisationen väljer du Provisioning och expanderar avsnittet Mappningar.

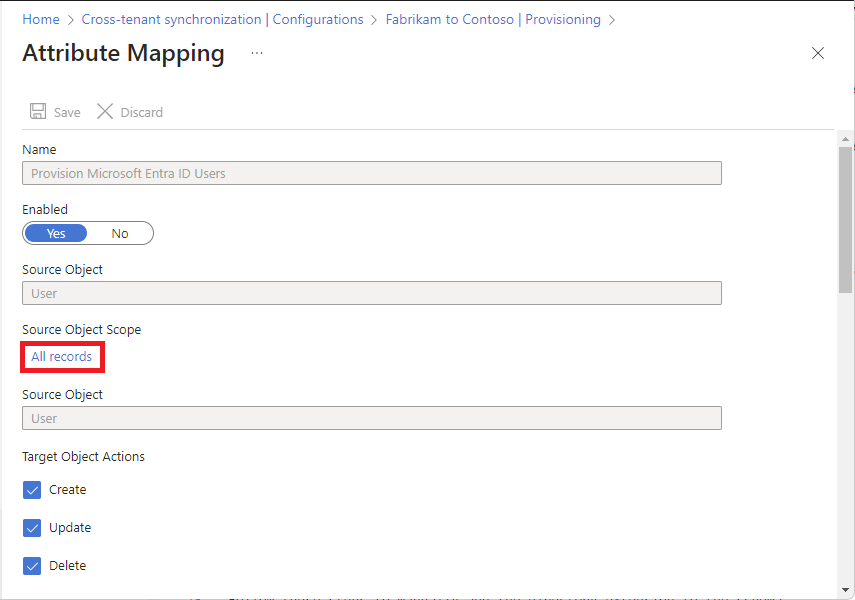

Välj Provisionera Microsoft Entra ID-användare för att öppna Attributmappningssidan.

Under Källobjektomfång väljer du Alla poster.

På sidan Omfång för källobjekt väljer du Lägg till omfångsfilter.

Lägg till eventuella omfångsfilter för att definiera vilka användare som omfattas av provisioneringen.

Om du vill konfigurera omfångsfilter, läs instruktionerna i Att använda omfångsfilter för att konfigurera användare eller grupper.

Välj Ok och Spara för att spara eventuella ändringar.

Om du har lagt till ett filter visas ett meddelande om att om du sparar ändringarna kommer alla tilldelade användare och grupper att synkroniseras om. Det kan ta lång tid beroende på katalogens storlek.

Välj Ja och stäng sidan Attributmappning .

Steg 9: Granska attributmappningar

![]()

Källklient

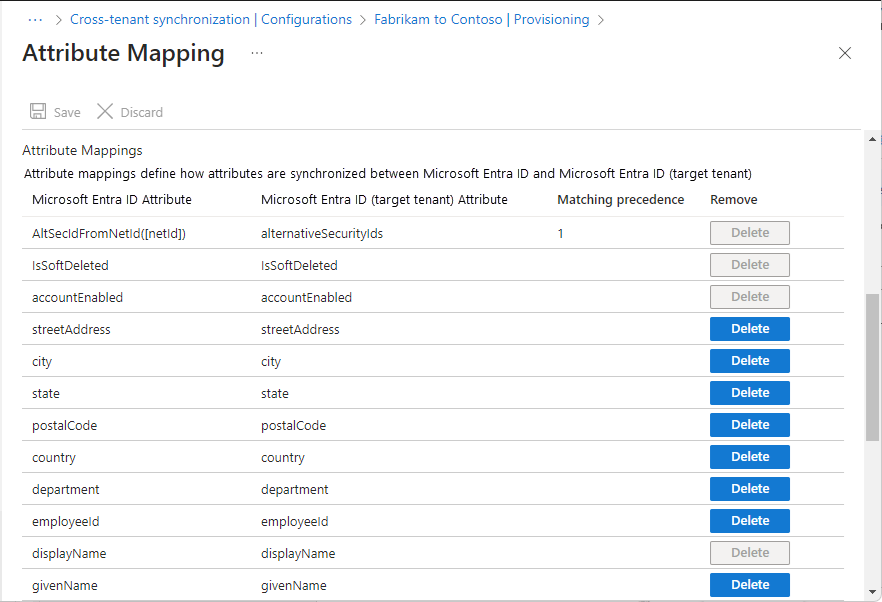

Med attributmappningar kan du definiera hur data ska flöda mellan källklientorganisationen och målklientorganisationen. Information om hur du anpassar standardattributmappningar finns i Självstudie – Anpassa attributmappningar för användaretablering för SaaS-program i Microsoft Entra-ID.

I källklientorganisationen väljer du Provisioning och expanderar avsnittet Mappningar.

Välj Tilldela Microsoft Entra ID-användare.

På sidan Attributmappning rullar du ned för att granska de användarattribut som synkroniseras mellan klienter i avsnittet Attributmappningar .

Det första attributet, alternativeSecurityIdentifier, är ett internt attribut som används för att unikt identifiera användaren mellan klienter, matcha användare i källklientorganisationen med befintliga användare i målklientorganisationen och se till att varje användare bara har ett konto. Det går inte att ändra matchande attribut. Om du försöker ändra det matchande attributet eller lägga till ytterligare matchande attribut uppstår ett

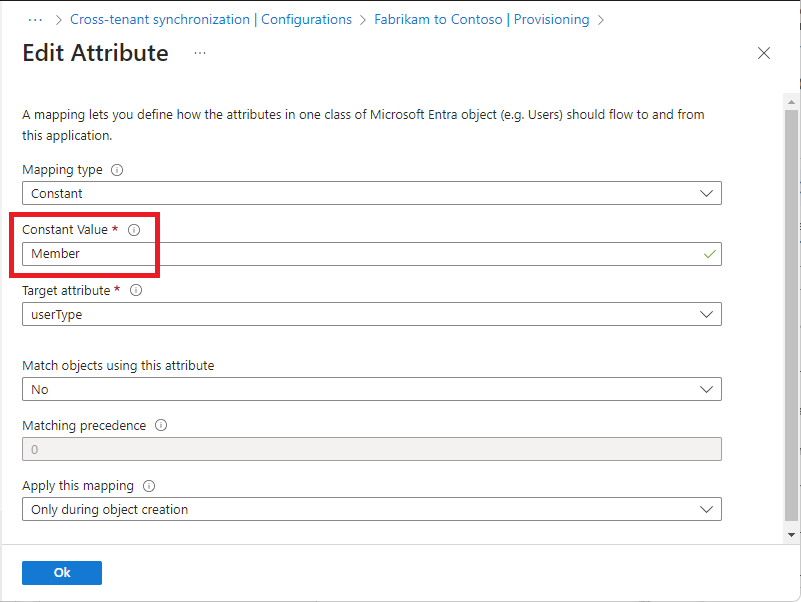

schemaInvalidfel.Välj attributet Medlem (userType) för att öppna sidan Redigera attribut.

Granska inställningen för konstantvärde av attributet userType.

Den här inställningen definierar vilken typ av användare som ska skapas i målklientorganisationen och kan vara ett av värdena i följande tabell. Som standard skapas användare som extern medlem (B2B-samarbetsanvändare). Mer information finns i Egenskaper för en Microsoft Entra B2B-samarbetsanvändare.

Konstant värde beskrivning Medlem Standardinställning. Användare skapas som extern medlem (B2B-samarbetsanvändare) i målklientorganisationen. Användarna kommer att kunna fungera som vilken intern medlem som helst i målklientorganisationen. Gäst Användare skapas som externa gäster (B2B-samarbetsanvändare) i målklientorganisationen. Anteckning

Om B2B-användaren redan finns i målklientorganisationen ändras inte Medlemmen (userType) till Medlem, såvida inte inställningen Tillämpa den här mappningen är inställd på Alltid.

Den användartyp du väljer har följande begränsningar för appar eller tjänster (men är inte begränsade till):

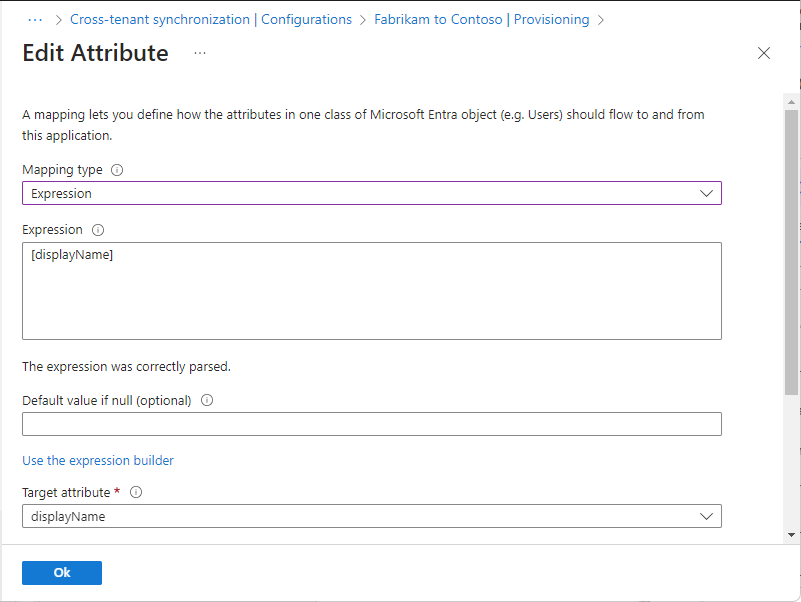

App eller tjänst Begränsningar Power BI – Stöd för UserType Member i Power BI är för närvarande i förhandsversion. Mer information finns i Distribuera Power BI-innehåll till externa gästanvändare med Microsoft Entra B2B. Azure Virtual Desktop – Extern medlem och extern gäst stöds inte i Azure Virtual Desktop. Om du vill definiera transformeringar går du till sidan Attributmappning och väljer det attribut som du vill transformera, till exempel displayName.

Ange mappningstypen till Uttryck.

I rutan Uttryck anger du transformeringsuttrycket. Med visningsnamnet kan du till exempel göra följande:

- Vänd förnamnet och efternamnet och lägg till ett kommatecken däremellan.

- Lägg till domännamnet i parenteser i slutet av visningsnamnet.

Exempel finns i Referens för att skriva uttryck för attributmappningar i Microsoft Entra-ID.

Tips

Du kan mappa katalogtillägg genom att uppdatera schemat för synkronisering mellan olika klienter. För mer information, se Mappa katalogtillägg i synkronisering mellan klientorganisationer.

Steg 10: Ange ytterligare etableringsinställningar

![]()

Källklient

I källutrymmet väljer du Etablering och expanderar Inställningar-avsnittet.

Markera kryssrutan Skicka ett e-postmeddelande när ett fel inträffar .

I rutan E-postavisering anger du e-postadressen till en person eller grupp som ska få meddelanden om etableringsfel.

E-postaviseringar skickas inom 24 timmar efter att jobbet har angett karantäntillstånd. För anpassade aviseringar, se Förstå hur provisionering integreras med Azure Monitor-loggar.

Om du vill förhindra oavsiktlig borttagning väljer du Förhindra oavsiktlig borttagning och anger ett tröskelvärde. Som standard är tröskelvärdet inställt på 500.

Mer information finns i Aktivera förebyggande av oavsiktliga borttagningar i Microsoft Entra-etableringstjänsten.

Spara eventuella ändringar genom att välja Spara .

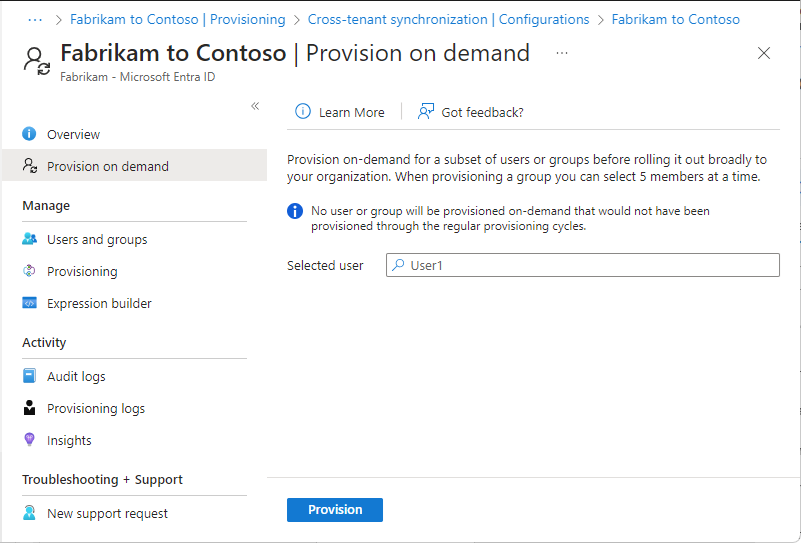

Steg 11: Testa tillhandahållande på begäran

![]()

Källklient

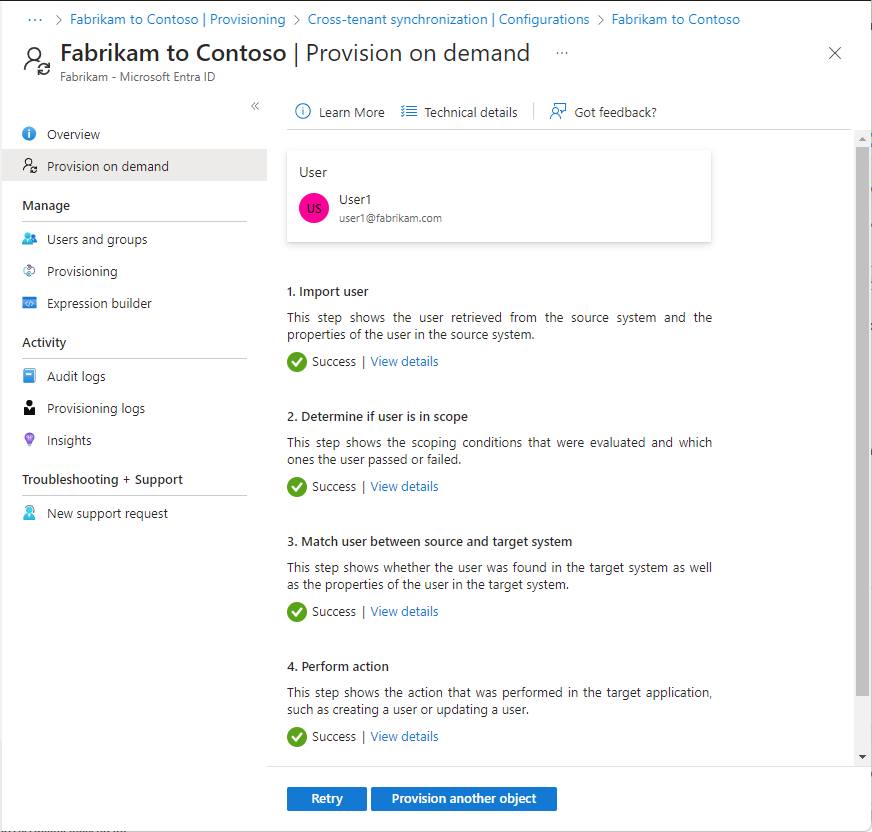

Nu när du har en konfiguration kan du testa etablering på begäran med en av dina användare.

I källklientorganisationen bläddrar du till Identitet>Externa Identiteter>Synkronisering mellan klientorganisationer.

Välj Konfigurationer och välj sedan din konfiguration.

Välj Tillhandahåll på begäran.

I rutan Välj en användare eller grupp söker du efter och väljer en av dina testanvändare.

Välj Provision.

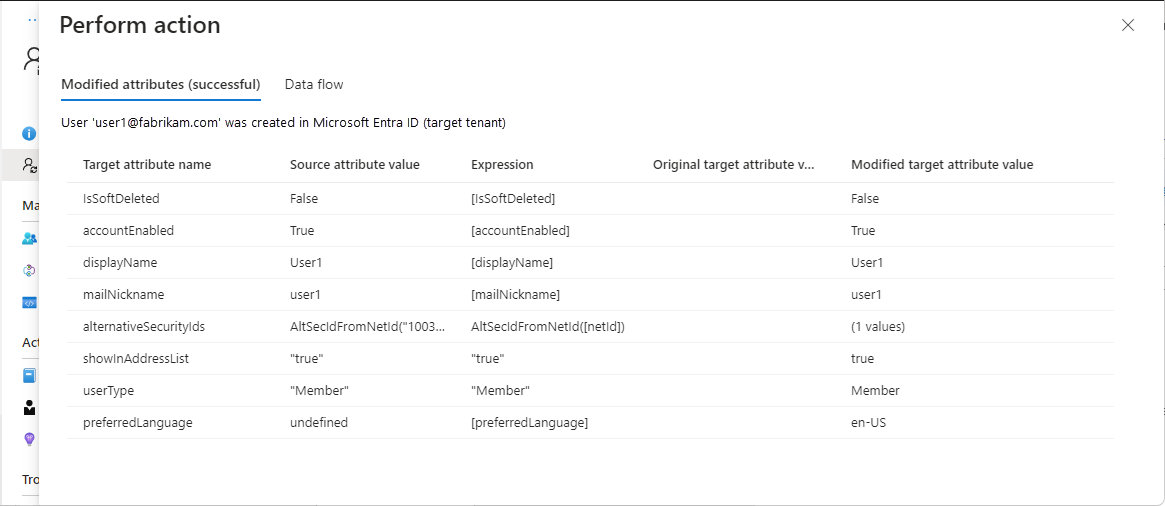

Efter några ögonblick visas sidan Utför åtgärd med information om hanteringen av testanvändaren i målhyraren.

Om användaren inte finns i omfånget visas en sida med information om varför testanvändaren hoppades över.

På sidan Etablera på begäran kan du visa information om etableringen och ha möjlighet att försöka igen.

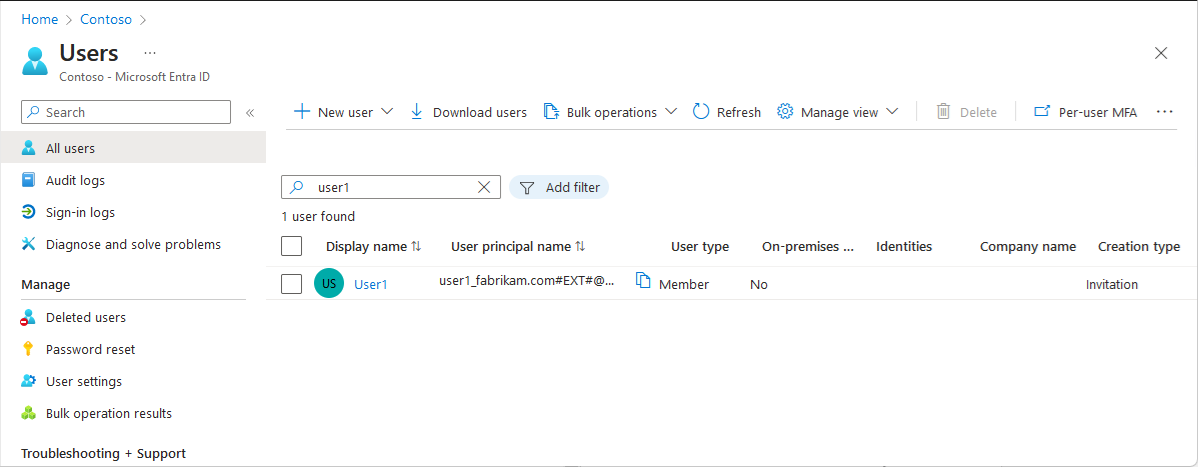

I målhyresgästen kontrollerar du att testanvändaren har provisionerats.

Om allt fungerar som förväntat tilldelar du ytterligare användare till konfigurationen.

För mer information, se Tilldelning på begäran i Microsoft Entra ID.

Steg 12: Starta etableringsjobbet

![]()

Källklient

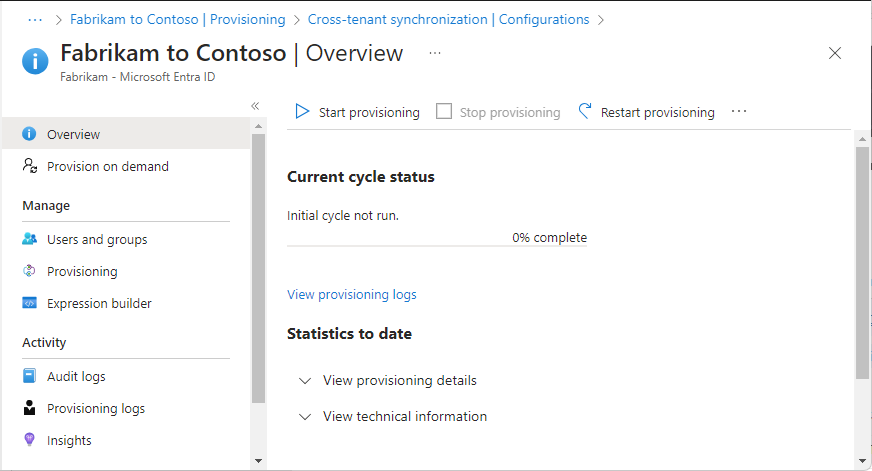

Etableringsjobbet startar den inledande synkroniseringscykeln för alla användare som definierats i avsnittet Inställningars omfång. Den inledande cykeln tar längre tid att utföra än efterföljande cykler, som inträffar ungefär var 40:e minut så länge Microsoft Entra-etableringstjänsten körs.

I källklientorganisationen bläddrar du till Identitet>Externa Identiteter>Synkronisering mellan klientorganisationer.

Välj Konfigurationer och välj sedan din konfiguration.

På sidan Översikt granskar du tilldelningsinformation.

Välj Starta etablering för att starta etableringsjobbet.

Steg 13: Övervaka tilldelning

![]()

![]()

Käll- och målinstanser

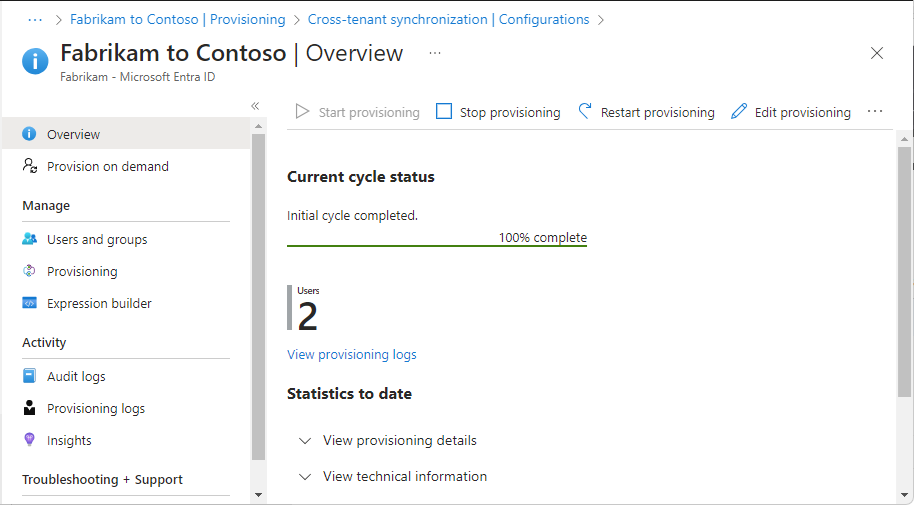

När du har startat ett provisioneringsjobb kan du övervaka dess status.

I den ursprungliga klienten, på sidan Översikt, kontrollerar du förloppsindikatorn för att se statusen för provisioneringscykeln och hur nära den är till slutförande. För mer information, se Kontrollera status för användarprovisionering.

Om försörjningen tycks vara i ett ohälsosamt tillstånd, kommer konfigurationen att hamna i karantänläge. För mer information, se Applikationshantering i karantän.

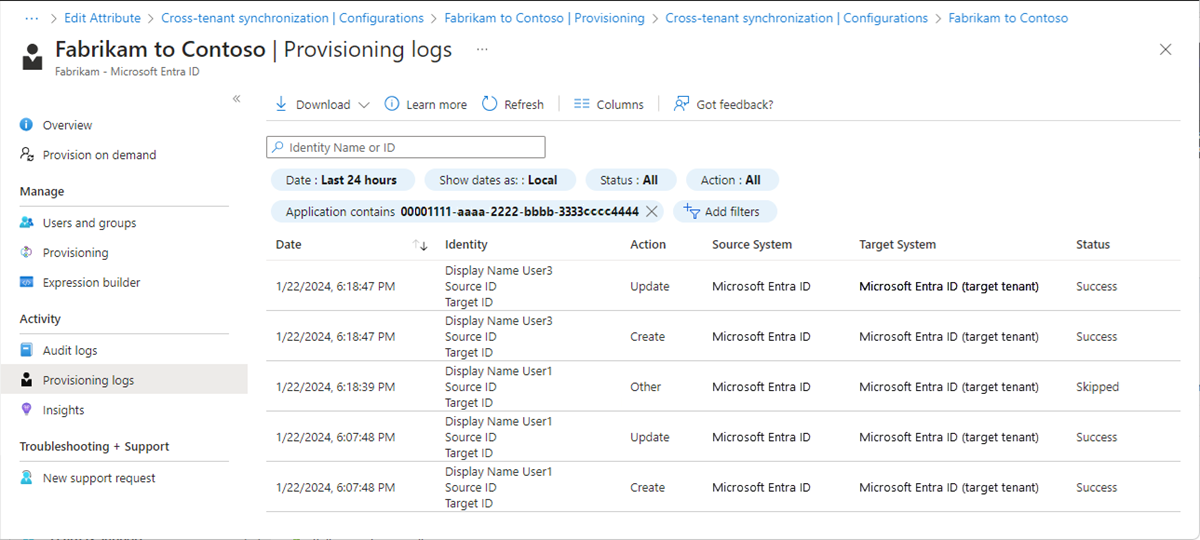

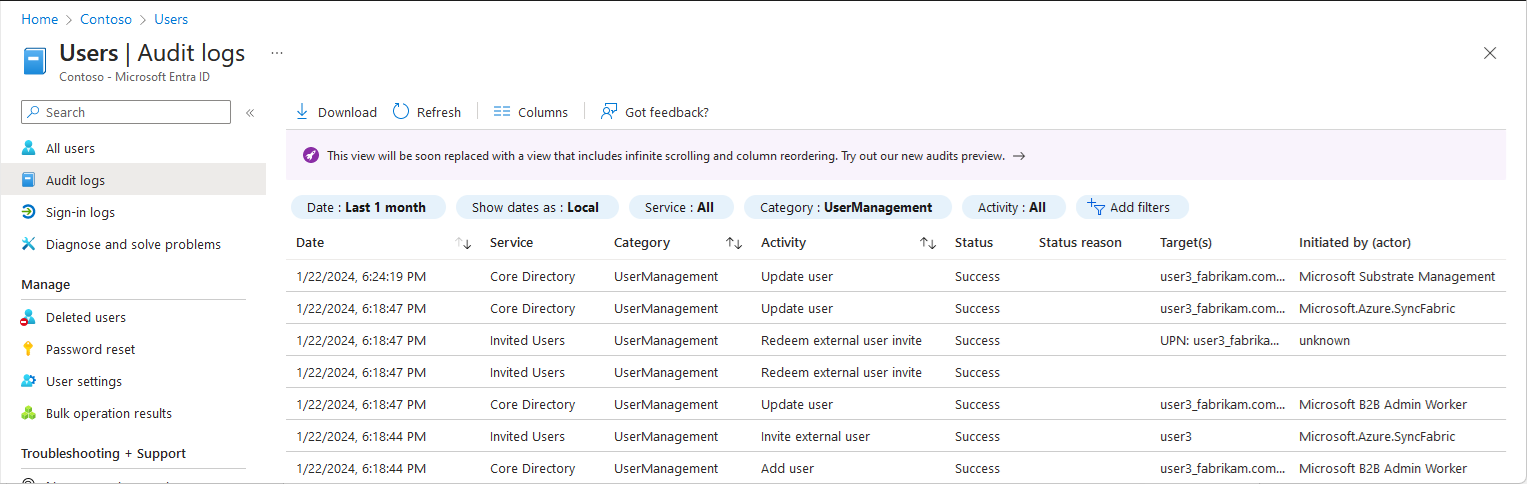

Välj Provisioneringsloggar för att avgöra vilka användare som har provisionerats framgångsrikt eller misslyckats. Som standard filtreras loggarna efter tjänstens huvudnamns-ID för konfigurationen. För mer information, se Tilldelningsloggar i Microsoft Entra ID.

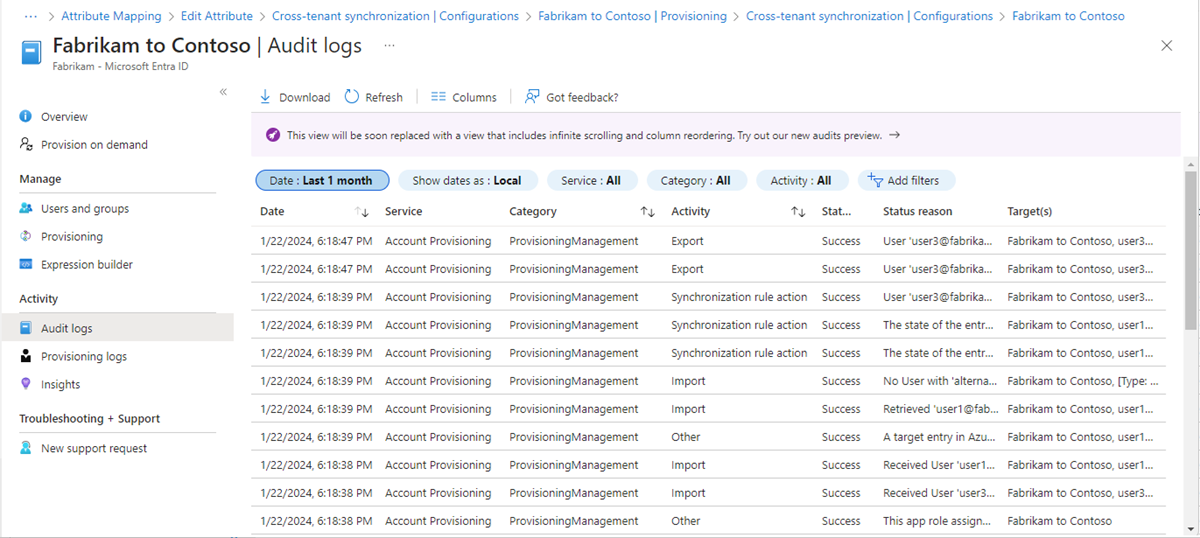

Välj Granskningsloggar för att visa alla loggade händelser i Microsoft Entra-ID. Mer information finns i Granskningsloggar i Microsoft Entra-ID.

Du kan också visa granskningsloggar i målklientorganisationen.

I målorganisationen väljer du Användare>Granskningsloggar för att visa loggade händelser för användarhantering. Synkronisering mellan klientorganisationer i målklientorganisationen kommer att loggas med "Microsoft.Azure.SyncFabric"-applikationen som aktör.

Steg 14: Konfigurera inställningar för ledighet

![]()

Målklientorganisation

Även om användarna läggs till som användare i målklientorganisationen kan de fortfarande ta bort sig själva. Om användare tar bort sig själva och omfattas, kommer de att provisioneras igen under nästa försörjningscykel. Om du inte vill tillåta möjligheten för användare att ta bort sig själva från din organisation måste du konfigurera inställningarna för extern användares ledighet.

I målklientorganisationen navigerar du till Identitet>Externa identiteter>Inställningar för externt samarbete.

Under Inställningar för extern användares ledighet väljer du om externa användare ska kunna lämna organisationen själva.

Den här inställningen gäller även för B2B-samarbete och B2B-direktanslutning, så om du anger Inställningar för extern användares ledighet till Nej, kan B2B-samarbetsanvändare och B2B-direktanslutningsanvändare inte lämna organisationen själva. Mer information finns i Lämna en organisation som extern användare.

Felsökningstips

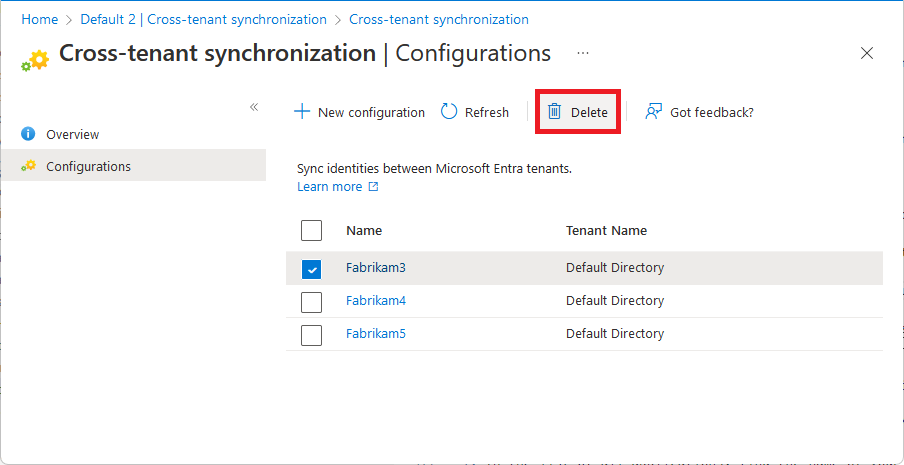

Ta bort en konfiguration

Följ dessa steg för att ta bort en konfiguration på sidan Konfigurationer .

I källklientorganisationen bläddrar du till Identitet>Externa Identiteter>Synkronisering mellan klientorganisationer.

På sidan Konfigurationer lägger du till en bockmarkering bredvid den konfiguration som du vill ta bort.

Välj Ta bort och sedan OK för att ta bort konfigurationen.

Vanliga scenarier och lösningar

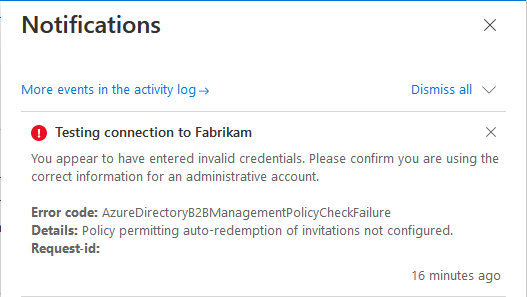

Symptom – Testanslutningen misslyckas med AzureDirectoryB2BManagementPolicyCheckFailure

När du konfigurerar synkronisering mellan klientorganisationer i källklientorganisationen och du testar anslutningen misslyckas det med följande felmeddelande:

You appear to have entered invalid credentials. Please confirm you are using the correct information for an administrative account.

Error code: AzureDirectoryB2BManagementPolicyCheckFailure

Details: Policy permitting auto-redemption of invitations not configured.

Orsak

Det här felet indikerar att policyn för att automatiskt reda ut inbjudningar i både käll- och målklientorganisationer inte har konfigurerats.

Lösning

Följ stegen i Steg 3: Lös in inbjudningar automatiskt i målklientorganisationen och steg 4: Lös in inbjudningar automatiskt i källklientorganisationen.

Symptom – kryssrutan Automatisk inlösen är inaktiverad

När du konfigurerar synkronisering mellan klientorganisationer inaktiveras kryssrutan Automatisk inlösen.

Orsak

Din klientorganisation har ingen Microsoft Entra ID P1- eller P2-licens.

Lösning

Du måste ha Microsoft Entra ID P1 eller P2 för att konfigurera förtroendeinställningar.

Symptom – Nyligen borttagen användare i målklientorganisationen återställs inte

Efter mjuk borttagning av en synkroniserad användare i målklientorganisationen återställs inte användaren under nästa synkroniseringscykel. Om du försöker mjukta bort en användare med on-demand-etablering och sedan återställa användaren kan det resultera i duplicerade användare.

Orsak

Det går inte att återställa en tidigare mjukt borttagen användare i målklientorganisationen.

Lösning

Återställ den mjukt borttagna användaren i målklientorganisationen manuellt. Mer information finns i Återställa eller ta bort en nyligen borttagen användare med hjälp av Microsoft Entra-ID.

Symptom – Användarna hoppar över eftersom SMS-inloggning är aktiverat för användaren

Användarna utelämnas från synkroniseringen. Omfångssteget innehåller följande filter med statusen falsk: "Filtrera externa användare.alternativeSecurityIds EQUALS 'None'"

Orsak

Om SMS-inloggning är aktiverad för en användare, kommer de att hoppas över av etableringstjänsten.

Lösning

Inaktivera SMS-inloggning för användarna. Skriptet nedan visar hur du kan inaktivera SMS-inloggning med Hjälp av PowerShell.

##### Disable SMS Sign-in options for the users

#### Import module

Install-Module Microsoft.Graph.Users.Actions

Install-Module Microsoft.Graph.Identity.SignIns

Import-Module Microsoft.Graph.Users.Actions

Connect-MgGraph -Scopes "User.Read.All", "Group.ReadWrite.All", "UserAuthenticationMethod.Read.All","UserAuthenticationMethod.ReadWrite","UserAuthenticationMethod.ReadWrite.All"

##### The value for phoneAuthenticationMethodId is 3179e48a-750b-4051-897c-87b9720928f7

$phoneAuthenticationMethodId = "3179e48a-750b-4051-897c-87b9720928f7"

#### Get the User Details

$userId = "objectid_of_the_user_in_Entra_ID"

#### validate the value for SmsSignInState

$smssignin = Get-MgUserAuthenticationPhoneMethod -UserId $userId

if($smssignin.SmsSignInState -eq "ready"){

#### Disable Sms Sign-In for the user is set to ready

Disable-MgUserAuthenticationPhoneMethodSmsSignIn -UserId $userId -PhoneAuthenticationMethodId $phoneAuthenticationMethodId

Write-Host "SMS sign-in disabled for the user" -ForegroundColor Green

}

else{

Write-Host "SMS sign-in status not set or found for the user " -ForegroundColor Yellow

}

##### End the script

Symptom – Användare kan inte tilldela resurser på grund av felet AzureActiveDirectoryForbidden

Användare som omfattas misslyckas att provisioneras. Informationen i etableringsloggarna innehåller följande felmeddelande:

Guest invitations not allowed for your company. Contact your company administrator for more details.

Orsak

Det här felet anger att inställningarna för gästbjudning i målklientorganisationen har konfigurerats med den mest restriktiva inställningen: "Ingen i organisationen kan bjuda in gästanvändare, inklusive administratörer (mest restriktiva)".

Lösning

Ändra inställningarna för gästbjudning i målklientorganisationen till en mindre restriktiv inställning. Mer information finns i Konfigurera inställningar för externt samarbete.

Symptom – UserPrincipalName uppdateras inte för befintliga B2B-användare i vänteläge för godkännande

När en användare först bjuds in via en manuell B2B-inbjudan skickas inbjudan till källanvändarens e-postadress. Därför skapas gästanvändaren i målklientorganisationen med ett UserPrincipalName-prefix (UPN) med hjälp av egenskapsvärdet för käll-e-post. Det finns miljöer där egenskaperna för källanvändarobjektet, UPN och Mail, har olika värden, till exempel Mail == user.mail@domain.com och UPN == user.upn@otherdomain.com. I det här fallet kommer gästanvändaren i målklientorganisationen att skapas med UPN som user.mail_domain.com#EXT#@contoso.onmicrosoft.com.

Problemet uppstår när källobjektet placeras i omfånget för synkronisering mellan klientorganisationer och förväntningarna är att förutom andra egenskaper uppdateras UPN-prefixet för målgästanvändaren så att det matchar källanvändarens UPN (med exemplet ovan skulle värdet vara: user.upn_otherdomain.com#EXT#@contoso.onmicrosoft.com). Det sker dock inte under inkrementella synkroniseringscykler och ändringen ignoreras.

Orsak

Det här problemet uppstår när B2B-användaren som manuellt bjöds in till målklientorganisationen inte accepterade eller löste in inbjudan, och dess status är i väntan på godkännande. När en användare bjuds in via ett e-postmeddelande skapas ett objekt med en uppsättning attribut som fylls i från e-postmeddelandet, en av dem är UPN, som pekar på källanvändarens e-postvärde. Om du senare bestämmer dig för att lägga till användaren i omfånget för synkronisering mellan klientorganisationer försöker systemet ansluta källanvändaren till en B2B-användare i målklientorganisationen baserat på attributet alternativeSecurityIdentifier, men den tidigare skapade användaren har ingen alternativSecurityIdentifier-egenskap ifylld eftersom inbjudan inte löstes in. Systemet anser därför inte att detta är ett nytt användarobjekt och uppdaterar inte UPN-värdet. UserPrincipalName uppdateras inte i följande scenarier:

- UPN och e-post skiljer sig åt för en användare när de bjöds in manuellt.

- Användaren bjöds in innan synkronisering mellan klientorganisationer aktiverades.

- Användaren accepterade aldrig inbjudan, så de är i "väntande godkännandetillstånd".

- Användaren tas med i omfånget för synkronisering mellan olika klientorganisationer.

Lösning

Lös problemet genom att köra tilldelning på begäran för de berörda användarna för att uppdatera UPN. Du kan också starta om försörjning på nytt för att uppdatera UPN för alla berörda användare. Observera att detta utlöser en inledande cykel som kan ta lång tid för stora hyresgäster. Om du vill få en lista över manuella inbjudna användare i väntande godkännandetillstånd kan du använda ett skript. Se exemplet nedan.

Connect-MgGraph -Scopes "User.Read.All"

$users = Get-MgUser -Filter "userType eq 'Guest' and externalUserState eq 'PendingAcceptance'"

$users | Select-Object DisplayName, UserPrincipalName | Export-Csv "C:\Temp\GuestUsersPending.csv"

Sedan kan du använda provisionOnDemand med PowerShell för varje användare. Hastighetsgränsen för det här API:et är 5 begäranden per 10 sekunder. För mer information, se Kända begränsningar för etablering på begäran.