Konfigurera hanterade identiteter på virtuella Azure-datorer (VM)

Hanterade identiteter för Azure-resurser är en funktion i Microsoft Entra-ID. Alla Azure-tjänster som stöder hanterade identiteter för Azure-resurser har sin egen tidslinje. Var noga med att kontrollera tillgänglighetsstatus för hanterade identiteter för din resurs och kända problem innan du börjar.

Hanterade identiteter för Azure-resurser ger Azure-tjänster en automatiskt hanterad identitet i Microsoft Entra ID. Du kan använda den här identiteten för att autentisera mot alla tjänster som har stöd för Microsoft Entra-autentisering, utan att behöva ha några autentiseringsuppgifter i koden.

Information om definition och information om Azure Policy finns i Använda Azure Policy för att tilldela hanterade identiteter (förhandsversion).

I den här artikeln får du lära dig hur du aktiverar och inaktiverar system- och användartilldelade hanterade identiteter för en virtuell Azure-dator (VM) med hjälp av Azure Portal.

Förutsättningar

- Om du inte känner till hanterade identiteter för Azure-resurser kan du läsa översiktsavsnittet.

- Om du inte redan har ett Azure-konto registrerar du dig för ett kostnadsfritt konto innan du fortsätter.

Systemtilldelad hanterad identitet

I det här avsnittet får du lära dig hur du aktiverar och inaktiverar den systemtilldelade hanterade identiteten för den virtuella datorn med hjälp av Azure Portal.

Aktivera systemtilldelad hanterad identitet när en virtuell dator skapas

För att aktivera systemtilldelad hanterad identitet på en virtuell dator när den skapas behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

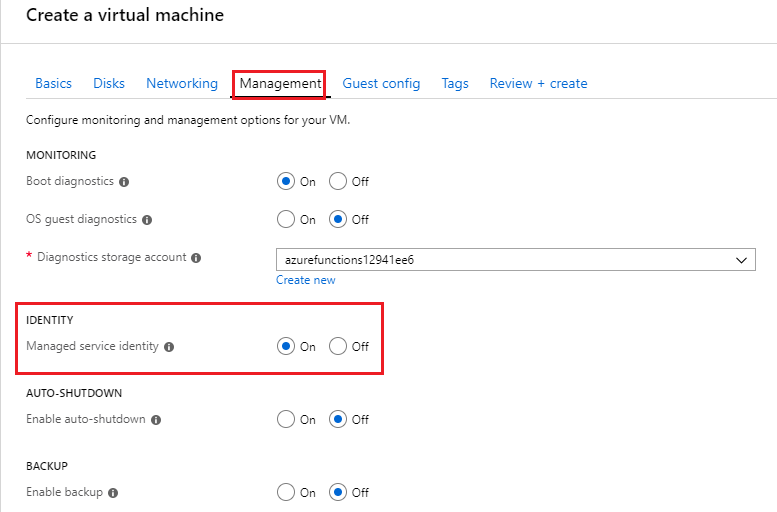

När du skapar en virtuell Windows-dator eller virtuell Linux-datorväljer du fliken Hantering.

I avsnittet Identity markerar du kryssrutan Aktivera systemtilldelad hanterad identitet.

Aktivera systemtilldelad hanterad identitet på en befintlig virtuell dator

För att aktivera systemtilldelad hanterad identitet på en virtuell dator som ursprungligen etablerades utan den, behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Logga in på Azure Portal med ett konto som är associerat med Azure-prenumerationen som innehåller den virtuella datorn.

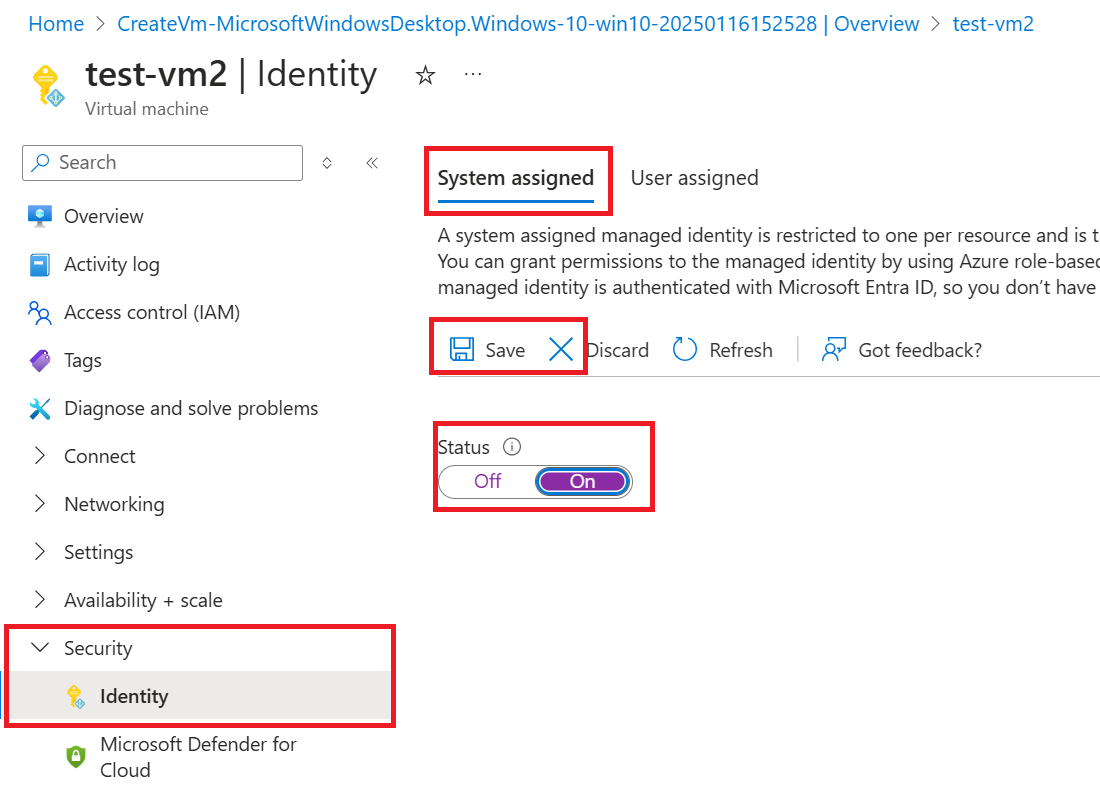

Gå till önskad virtuell dator och i avsnittet Security väljer du Identity.

Under Systemtilldelat, Status, väljer du På och klickar sedan på Spara:

Ta bort systemtilldelad hanterad identitet från en virtuell dator

Om du vill ta bort systemtilldelad hanterad identitet från en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Om du har en virtuell dator som inte längre behöver systemtilldelad hanterad identitet:

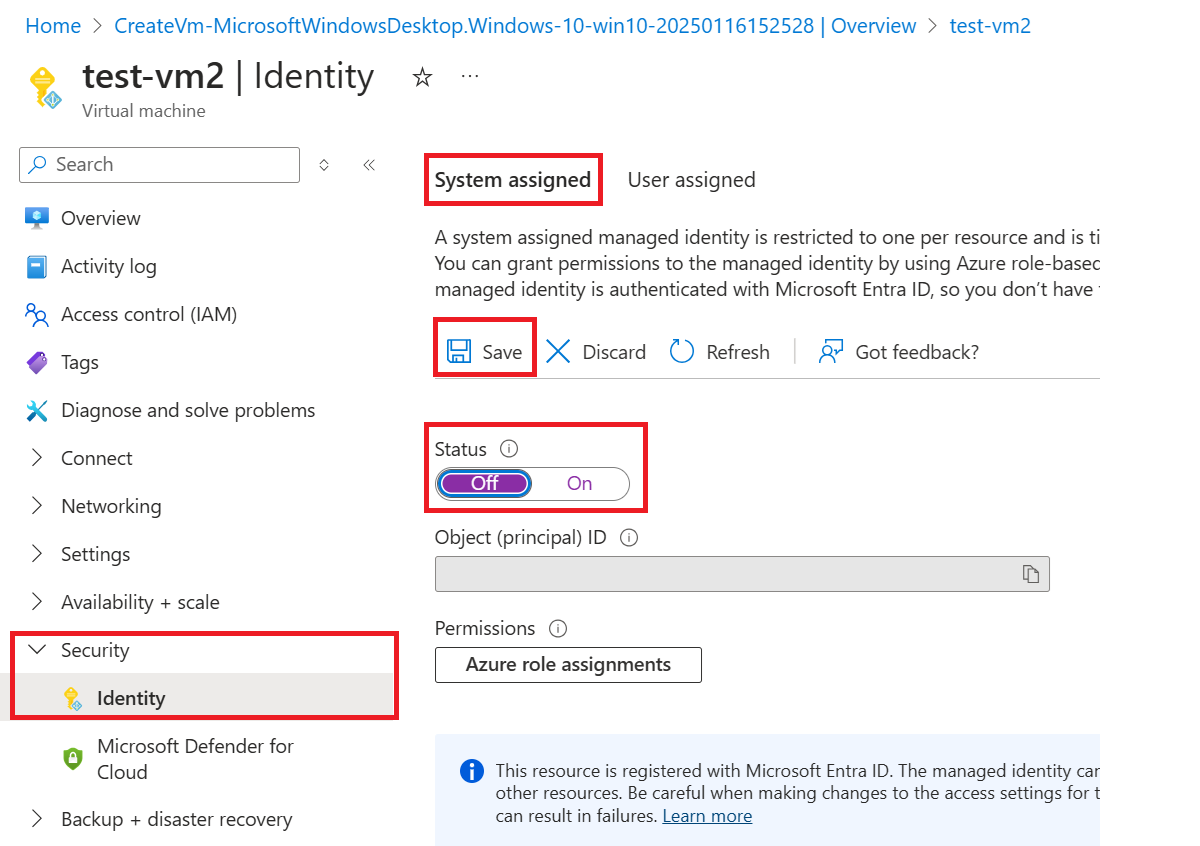

Logga in på Azure Portal med ett konto som är associerat med Azure-prenumerationen som innehåller den virtuella datorn.

Gå till önskad virtuell dator och i avsnittet Security väljer du Identity.

Under Systemtilldelat, Status, väljer du Av och klickar sedan på Spara:

Användartilldelad hanterad identitet

I det här avsnittet får du lära dig hur du lägger till och tar bort en användartilldelad hanterad identitet från en virtuell dator med hjälp av Azure Portal.

Tilldela en användartilldelad identitet när en virtuell dator skapas

För att tilldela en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningarna Virtuell datordeltagare och Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

För närvarande stöder Azure Portal inte tilldelning av en användartilldelad hanterad identitet när en virtuell dator skapas. Skapa först en virtuell Windows-dator eller virtuell Linux-datoroch tilldela sedan en användartilldelad hanterad identitet till den virtuella datorn.

Tilldela en användartilldelad hanterad identitet till en befintlig virtuell dator

För att tilldela en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningarna Virtuell datordeltagare och Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

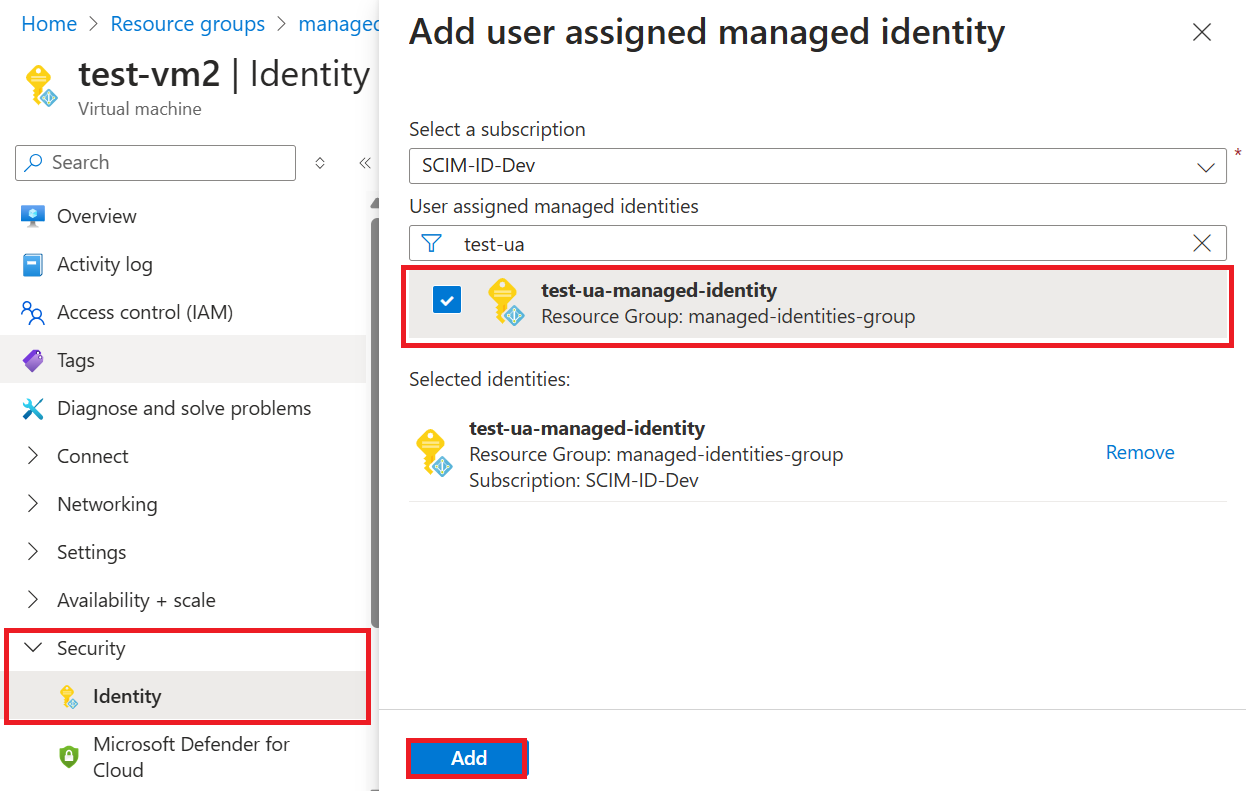

Logga in på Azure Portal med ett konto som är associerat med Azure-prenumerationen som innehåller den virtuella datorn.

Navigera till önskad virtuell dator och klicka på Security>Identity, Användartilldelad och sedan +Lägg till. Klicka på den användartilldelade identitet som du vill lägga till i den virtuella datorn och klicka sedan på Lägg till.

Välj den tidigare skapade användartilldelad hanterad identitet i listan.

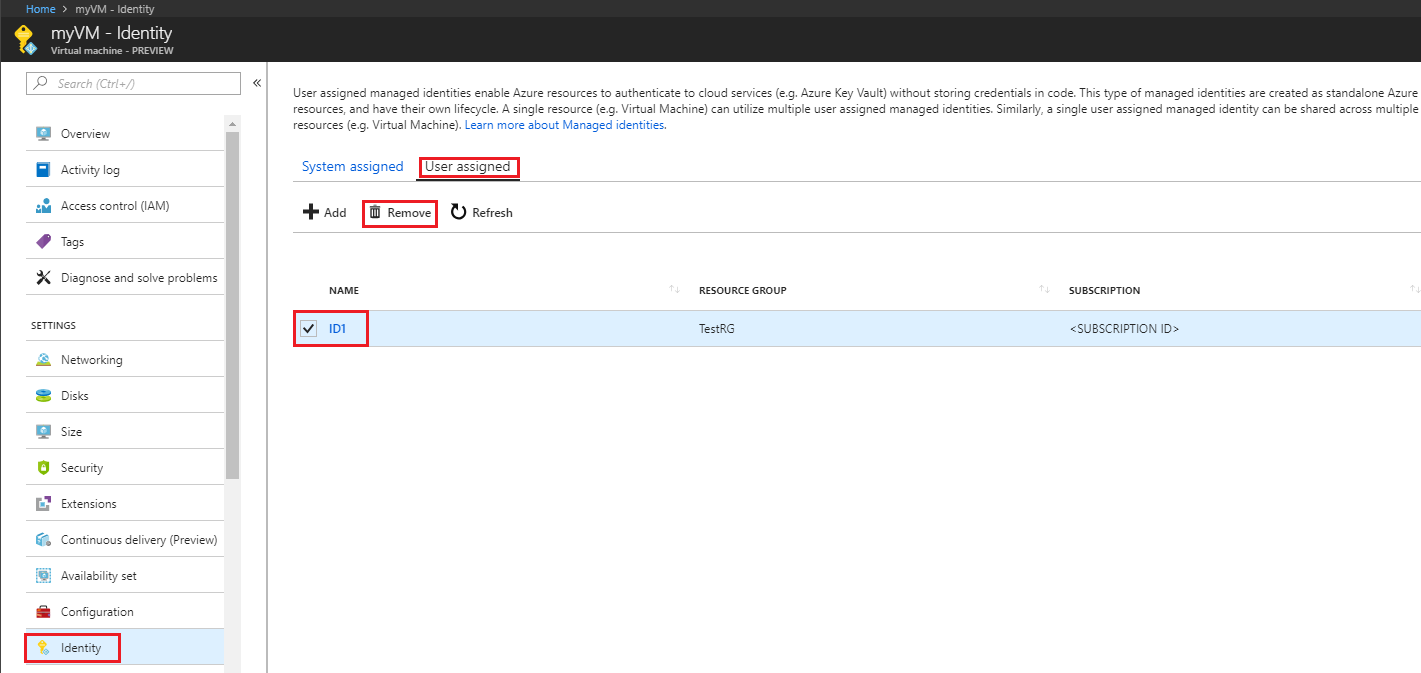

Ta bort en användartilldelad hanterad identitet från en virtuell dator

Om du vill ta bort en användartilldelad identitet från en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Logga in på Azure Portal med ett konto som är associerat med Azure-prenumerationen som innehåller den virtuella datorn.

Gå till önskad virtuell dator och välj Security>Identity, User assigned, namnet på den användartilldelade hanterade identitet som du vill ta bort och klicka sedan på Ta bort (klicka Ja i bekräftelsefönstret).

Nästa steg

- Med hjälp av Azure Portal ger du en virtuell Azure-dators hanterade identitet åtkomst till en annan Azure-resurs.

I den här artikeln får du lära dig hur du utför följande hanterade identiteter för Azure-resurser på en virtuell Azure-dator med hjälp av Azure CLI:

- Aktivera och inaktivera den systemtilldelade hanterade identiteten på en virtuell Azure-dator

- Lägga till och ta bort en användartilldelad hanterad identitet på en virtuell Azure-dator

Om du inte redan har ett Azure-konto registrerar du dig för ett kostnadsfritt konto innan du fortsätter.

Förutsättningar

- Om du inte känner till hanterade identiteter för Azure-resurser kan du läsa Vad är hanterade identiteter för Azure-resurser?. Mer information om systemtilldelade och användartilldelade hanterade identitetstyper finns i Hanterade identitetstyper.

Använd Bash-miljön i Azure Cloud Shell. Mer information finns i Snabbstart för Bash i Azure Cloud Shell.

Om du föredrar att köra CLI-referenskommandon lokalt installerar du Azure CLI. Om du kör i Windows eller macOS kan du köra Azure CLI i en Docker-container. Mer information finns i Så här kör du Azure CLI i en Docker-container.

Om du använder en lokal installation loggar du in på Azure CLI med hjälp av kommandot az login. Slutför autentiseringsprocessen genom att följa stegen som visas i terminalen. Andra inloggningsalternativ finns i Logga in med Azure CLI.

När du uppmanas att installera Azure CLI-tillägget vid första användningen. Mer information om tillägg finns i Använda tillägg med Azure CLI.

Kör az version om du vill hitta versionen och de beroende bibliotek som är installerade. Om du vill uppgradera till den senaste versionen kör du az upgrade.

Systemtilldelad hanterad identitet

I det här avsnittet får du lära dig hur du aktiverar och inaktiverar den systemtilldelade hanterade identiteten på en virtuell Azure-dator med Hjälp av Azure CLI.

Aktivera systemtilldelad hanterad identitet när en virtuell Azure-dator skapas

Om du vill skapa en virtuell Azure-dator med den systemtilldelade hanterade identiteten aktiverad behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Skapa en resursgrupp för inneslutning och distribution av den virtuella datorn och dess relaterade resurser med hjälp av az group create. Du kan hoppa över det här steget om du redan har en resursgrupp som du vill använda i stället:

az group create --name myResourceGroup --location westusSkapa en virtuell dator med az vm create. I följande exempel skapas en virtuell dator med namnet myVM med en systemtilldelad hanterad identitet, enligt parameterns

--assign-identitybegäran, med angivet--roleoch--scope. Parametrarna--admin-usernameoch--admin-passwordanger namnet och lösenordet för administratörer för inloggning på den virtuella datorn. Uppdatera dessa värden baserat på din miljö:az vm create --resource-group myResourceGroup --name myVM --image win2016datacenter --generate-ssh-keys --assign-identity --role contributor --scope mySubscription --admin-username azureuser --admin-password myPassword12

Aktivera systemtilldelad hanterad identitet på en befintlig virtuell Azure-dator

För att aktivera systemtilldelad hanterad identitet på en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Om du använder Azure CLI i en lokal konsol börjar du med att logga in i Azure med az login. Använd ett konto som är associerat med Den Azure-prenumeration som innehåller den virtuella datorn.

az loginAnvänd az vm identity assign med

identity assignkommandot enable the system-assigned identity to an existing VM:az vm identity assign -g myResourceGroup -n myVm

Inaktivera systemtilldelad identitet från en virtuell Azure-dator

Om du vill inaktivera systemtilldelad hanterad identitet på en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Om du har en virtuell dator som inte längre behöver den systemtilldelade identiteten, men fortfarande behöver användartilldelade identiteter, använder du följande kommando:

az vm update -n myVM -g myResourceGroup --set identity.type='UserAssigned'

Om du har en virtuell dator som inte längre behöver systemtilldelad identitet och den inte har några användartilldelade identiteter använder du följande kommando:

Kommentar

Värdet none är skiftlägeskänsligt. Det måste vara gemener.

az vm update -n myVM -g myResourceGroup --set identity.type="none"

Användartilldelad hanterad identitet

I det här avsnittet får du lära dig hur du lägger till och tar bort en användartilldelad hanterad identitet från en virtuell Azure-dator med Hjälp av Azure CLI. Om du skapar din användartilldelade hanterade identitet i en annan RG än den virtuella datorn. Du måste använda URL:en för din hanterade identitet för att tilldela den till den virtuella datorn. Till exempel:

--identities "/subscriptions/<SUBID>/resourcegroups/<RESROURCEGROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER_ASSIGNED_ID_NAME>"

Tilldela en användartilldelad hanterad identitet när en virtuell Azure-dator skapas

Om du vill tilldela en användartilldelad identitet till en virtuell dator när den skapas behöver ditt konto rolltilldelningarna Virtuell datordeltagare och Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Du kan hoppa över det här steget om du redan har en resursgrupp som du vill använda. Skapa en resursgrupp för inneslutning och distribution av din användartilldelade hanterade identitet med az group create. Ersätt parametervärdena

<RESOURCE GROUP>och<LOCATION>med dina egna värden. :az group create --name <RESOURCE GROUP> --location <LOCATION>Skapa en användartilldelad hanterad identitet med hjälp av az identity create. Parametern

-ganger resursgruppen där den användartilldelade hanterade identiteten skapas, och parametern-nanger dess namn.Viktigt!

När du skapar användartilldelade hanterade identiteter måste namnet börja med en bokstav eller siffra och kan innehålla en kombination av alfanumeriska tecken, bindestreck (-) och understreck (_). För att tilldelningen till en virtuell dator eller vm-skalningsuppsättning ska fungera korrekt är namnet begränsat till 24 tecken. Mer information finns i Vanliga frågor och kända problem.

az identity create -g myResourceGroup -n myUserAssignedIdentitySvaret innehåller information om den användartilldelade hanterade identitet som skapats, ungefär som följande. Det resurs-ID-värde som tilldelats den användartilldelade hanterade identiteten används i följande steg.

{ "clientId": "00001111-aaaa-2222-bbbb-3333cccc4444", "clientSecretUrl": "https://control-westcentralus.identity.azure.net/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<myUserAssignedIdentity>/credentials?tid=5678&oid=9012&aid=aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb", "id": "/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>", "location": "westcentralus", "name": "<USER ASSIGNED IDENTITY NAME>", "principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222", "resourceGroup": "<RESOURCE GROUP>", "tags": {}, "tenantId": "aaaabbbb-0000-cccc-1111-dddd2222eeee", "type": "Microsoft.ManagedIdentity/userAssignedIdentities" }Skapa en virtuell dator med az vm create. I följande exempel skapas en virtuell dator som är associerad med den nya användartilldelade identiteten, enligt parametern

--assign-identity, med angivet--roleoch--scope. Se till att ersätta parametervärdena<RESOURCE GROUP>,<VM NAME>,<USER NAME>,<PASSWORD>,<USER ASSIGNED IDENTITY NAME>och<ROLE><SUBSCRIPTION>med dina egna värden.az vm create --resource-group <RESOURCE GROUP> --name <VM NAME> --image <SKU linux image> --admin-username <USER NAME> --admin-password <PASSWORD> --assign-identity <USER ASSIGNED IDENTITY NAME> --role <ROLE> --scope <SUBSCRIPTION>

Tilldela en användartilldelad hanterad identitet till en befintlig virtuell Azure-dator

För att tilldela en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningarna Virtuell datordeltagare och Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Skapa en användartilldelad identitet med hjälp av az identity create. Parametern

-ganger resursgruppen där den användartilldelade identiteten skapas och parametern-nanger dess namn. Ersätt parametervärdena<RESOURCE GROUP>och<USER ASSIGNED IDENTITY NAME>med dina egna värden:Viktigt!

Det finns för närvarande inte stöd för att skapa användartilldelade hanterade identiteter med specialtecken (dvs. understreck) i namnet. Använd alfanumeriska tecken. Kom tillbaka om för att få uppdateringar. Mer information finns i Vanliga frågor och svar och kända problem

az identity create -g <RESOURCE GROUP> -n <USER ASSIGNED IDENTITY NAME>Svaret innehåller information om den användartilldelade hanterade identitet som skapats, ungefär som följande.

{ "clientId": "00001111-aaaa-2222-bbbb-3333cccc4444", "clientSecretUrl": "https://control-westcentralus.identity.azure.net/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/credentials?tid=5678&oid=9012&aid=aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb", "id": "/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>", "location": "westcentralus", "name": "<USER ASSIGNED IDENTITY NAME>", "principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222", "resourceGroup": "<RESOURCE GROUP>", "tags": {}, "tenantId": "aaaabbbb-0000-cccc-1111-dddd2222eeee", "type": "Microsoft.ManagedIdentity/userAssignedIdentities" }Tilldela den användartilldelade identiteten till den virtuella datorn med az vm identity assign. Ersätt parametervärdena

<RESOURCE GROUP>och<VM NAME>med dina egna värden.<USER ASSIGNED IDENTITY NAME>är den användartilldelade hanterade identitetens resursegenskapname, som du skapade i föregående steg. Om du har skapat din användartilldelade hanterade identitet i en annan RG än den virtuella datorn. Du måste använda URL:en för din hanterade identitet.az vm identity assign -g <RESOURCE GROUP> -n <VM NAME> --identities <USER ASSIGNED IDENTITY>

Ta bort en användartilldelad hanterad identitet från en virtuell Azure-dator

Om du vill ta bort en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare .

Om det här är den enda användartilldelade hanterade identiteten som tilldelats den virtuella datorn UserAssigned tas den bort från värdet för identitetstyp. Ersätt parametervärdena <RESOURCE GROUP> och <VM NAME> med dina egna värden.

<USER ASSIGNED IDENTITY> Kommer att vara den användartilldelade identitetens name egenskap, som finns i identitetsavsnittet på den virtuella datorn med hjälp av az vm identity show:

az vm identity remove -g <RESOURCE GROUP> -n <VM NAME> --identities <USER ASSIGNED IDENTITY>

Om den virtuella datorn inte har någon systemtilldelad hanterad identitet och du vill ta bort alla användartilldelade identiteter från den använder du följande kommando:

Kommentar

Värdet none är skiftlägeskänsligt. Det måste vara gemener.

az vm update -n myVM -g myResourceGroup --set identity.type="none" identity.userAssignedIdentities=null

Om den virtuella datorn har både systemtilldelade och användartilldelade identiteter kan du ta bort alla användartilldelade identiteter genom att växla till att endast använda systemtilldelade. Ange följande kommando:

az vm update -n myVM -g myResourceGroup --set identity.type='SystemAssigned' identity.userAssignedIdentities=null

Nästa steg

- Översikt över hanterade identiteter för Azure-resurser

- Fullständiga snabbstarter för att skapa virtuella Azure-datorer finns i:

I den här artikeln får du lära dig hur du utför följande hanterade identiteter för Azure-resurser på en virtuell Azure-dator med hjälp av PowerShell.

Kommentar

Vi rekommenderar att du använder Azure Az PowerShell-modulen för att interagera med Azure. Se Installera Azure PowerShell för att komma igång. Information om hur du migrerar till Az PowerShell-modulen finns i artikeln om att migrera Azure PowerShell från AzureRM till Az.

Förutsättningar

- Om du inte känner till hanterade identiteter för Azure-resurser kan du läsa översiktsavsnittet. Se till att granska skillnaden mellan en systemtilldelad och användartilldelad hanterad identitet.

- Om du inte redan har ett Azure-konto registrerar du dig för ett kostnadsfritt konto innan du fortsätter.

- Om du vill köra exempelskripten har du två alternativ:

- Använd Azure Cloud Shell, som du kan öppna med hjälp av knappen Prova i det övre högra hörnet av kodblock.

- Kör skript lokalt genom att installera den senaste versionen av Azure PowerShell och logga sedan in på Azure med .

Connect-AzAccount

Systemtilldelad hanterad identitet

I det här avsnittet går vi över hur du aktiverar och inaktiverar den systemtilldelade hanterade identiteten med hjälp av Azure PowerShell.

Aktivera systemtilldelad hanterad identitet när en virtuell Azure-dator skapas

Om du vill skapa en virtuell Azure-dator med den systemtilldelade hanterade identiteten aktiverad behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Se någon av följande snabbstarter för virtuella Azure-datorer och slutför endast de nödvändiga avsnitten ("Logga in på Azure", "Skapa resursgrupp", "Skapa nätverksgrupp", "Skapa den virtuella datorn").

När du kommer till avsnittet "Skapa den virtuella datorn" gör du en liten ändring av cmdlet-syntaxen New-AzVMConfig . Se till att lägga till en

-IdentityType SystemAssignedparameter för att etablera den virtuella datorn med den systemtilldelade identiteten aktiverad, till exempel:$vmConfig = New-AzVMConfig -VMName myVM -IdentityType SystemAssigned ...

Aktivera systemtilldelad hanterad identitet på en befintlig virtuell Azure-dator

För att aktivera systemtilldelad hanterad identitet på en virtuell dator som ursprungligen etablerades utan den, behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Hämta egenskaperna för den virtuella datorn med hjälp av cmdleten

Get-AzVM. Om du sedan vill aktivera en systemtilldelad hanterad identitet använder du växeln-IdentityTypepå cmdleten Update-AzVM :$vm = Get-AzVM -ResourceGroupName myResourceGroup -Name myVM Update-AzVM -ResourceGroupName myResourceGroup -VM $vm -IdentityType SystemAssigned

Lägga till systemtilldelad identitet för virtuell dator i en grupp

När du har aktiverat systemtilldelad identitet på en virtuell dator kan du lägga till den i en grupp. Följande procedur lägger till en virtuell dators systemtilldelade identitet till en grupp.

Hämta och notera

ObjectID(enligt vad som anges iIdfältet för de returnerade värdena) för den virtuella datorns huvudnamn för tjänsten:Get-AzADServicePrincipal -displayname "myVM"Hämta och notera

ObjectID(enligt vad som anges iIdfältet för de returnerade värdena) för gruppen:Get-AzADGroup -searchstring "myGroup"Lägg till den virtuella datorns tjänsthuvudnamn i gruppen:

New-MgGroupMember -GroupId "<Id of group>" -DirectoryObjectId "<Id of VM service principal>"

Inaktivera systemtilldelad hanterad identitet från en virtuell Azure-dator

Om du vill inaktivera systemtilldelad hanterad identitet på en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Om du har en virtuell dator som inte längre behöver den systemtilldelade hanterade identiteten men fortfarande behöver användartilldelade hanterade identiteter använder du följande cmdlet:

Hämta egenskaperna för den virtuella datorn med hjälp av cmdleten

Get-AzVMoch ange parametern-IdentityTypetillUserAssigned:$vm = Get-AzVM -ResourceGroupName myResourceGroup -Name myVM Update-AzVm -ResourceGroupName myResourceGroup -VM $vm -IdentityType "UserAssigned" -IdentityID "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/<RESROURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>..."

Om du har en virtuell dator som inte längre behöver systemtilldelad hanterad identitet och den inte har några användartilldelade hanterade identiteter använder du följande kommandon:

$vm = Get-AzVM -ResourceGroupName myResourceGroup -Name myVM

Update-AzVm -ResourceGroupName myResourceGroup -VM $vm -IdentityType None

Användartilldelad hanterad identitet

I det här avsnittet får du lära dig hur du lägger till och tar bort en användartilldelad hanterad identitet från en virtuell dator med Hjälp av Azure PowerShell.

Tilldela en användartilldelad hanterad identitet till en virtuell dator när den skapas

För att tilldela en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningarna Virtuell datordeltagare och Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Se någon av följande snabbstarter för virtuella Azure-datorer och slutför endast de nödvändiga avsnitten ("Logga in på Azure", "Skapa resursgrupp", "Skapa nätverksgrupp", "Skapa den virtuella datorn").

När du kommer till avsnittet "Skapa den virtuella datorn" gör du en liten ändring av cmdlet-syntaxen

New-AzVMConfig. Lägg till parametrarna-IdentityType UserAssignedoch-IdentityIDför att etablera den virtuella datorn med en användartilldelad identitet. Ersätt<VM NAME>,<SUBSCRIPTION ID>,<RESROURCE GROUP>och<USER ASSIGNED IDENTITY NAME>med dina egna värden. Till exempel:$vmConfig = New-AzVMConfig -VMName <VM NAME> -IdentityType UserAssigned -IdentityID "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/<RESROURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>..."

Tilldela en användartilldelad hanterad identitet till en befintlig virtuell Azure-dator

För att tilldela en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningarna Virtuell datordeltagare och Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Skapa en användartilldelad hanterad identitet med cmdleten New-AzUserAssignedIdentity .

IdObservera i utdata eftersom du behöver den här informationen i nästa steg.Viktigt!

Att skapa användartilldelade hanterade identiteter stöder endast alfanumeriska tecken, understreck och bindestreck (0–9 eller a-z eller A-Z, _ eller -). Dessutom bör namnet begränsas från 3 till 128 tecken för att tilldelningen till VM/VMSS ska fungera korrekt. Mer information finns i Vanliga frågor och svar och kända problem

New-AzUserAssignedIdentity -ResourceGroupName <RESOURCEGROUP> -Name <USER ASSIGNED IDENTITY NAME>Hämta egenskaperna för den virtuella datorn med hjälp av cmdleten

Get-AzVM. Om du sedan vill tilldela en användartilldelad hanterad identitet till den virtuella Azure-datorn använder-IdentityTypedu och-IdentityIDväxlar på cmdleten Update-AzVM . Värdet för parametern-IdentityIdär detIddu antecknade i föregående steg. Ersätt<VM NAME>,<SUBSCRIPTION ID>,<RESROURCE GROUP>och<USER ASSIGNED IDENTITY NAME>med dina egna värden.Varning

Om du vill behålla tidigare användartilldelade hanterade identiteter som tilldelats den virtuella datorn frågar

Identitydu egenskapen för VM-objektet (till exempel$vm.Identity). Om några användartilldelade hanterade identiteter returneras inkluderar du dem i följande kommando tillsammans med den nya användartilldelade hanterade identiteten som du vill tilldela den virtuella datorn.$vm = Get-AzVM -ResourceGroupName <RESOURCE GROUP> -Name <VM NAME> # Get the list of existing identity IDs and then append to it $identityIds = $vm.Identity.UserAssignedIdentities.Keys $uid = "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/<RESROURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>" $identityIds = $identityIds + $uid # Update the VM with added identity IDs Update-AzVM -ResourceGroupName <RESOURCE GROUP> -VM $vm -IdentityType UserAssigned -IdentityID $uid

Ta bort en användartilldelad hanterad identitet från en virtuell Azure-dator

Om du vill ta bort en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare .

Om den virtuella datorn har flera användartilldelade hanterade identiteter kan du ta bort alla utom den sista med hjälp av följande kommandon. Ersätt parametervärdena <RESOURCE GROUP> och <VM NAME> med dina egna värden.

<USER ASSIGNED IDENTITY NAME> är den användartilldelade hanterade identitetens namnegenskap, som ska finnas kvar på den virtuella datorn. Den här informationen kan identifieras med hjälp av en fråga för att söka efter egenskapen för Identity VM-objektet. Till exempel $vm.Identity:

$vm = Get-AzVm -ResourceGroupName myResourceGroup -Name myVm

Update-AzVm -ResourceGroupName myResourceGroup -VirtualMachine $vm -IdentityType UserAssigned -IdentityID <USER ASSIGNED IDENTITY NAME>

Om den virtuella datorn inte har någon systemtilldelad hanterad identitet och du vill ta bort alla användartilldelade hanterade identiteter från den använder du följande kommando:

$vm = Get-AzVm -ResourceGroupName myResourceGroup -Name myVm

Update-AzVm -ResourceGroupName myResourceGroup -VM $vm -IdentityType None

Om den virtuella datorn har både systemtilldelade och användartilldelade hanterade identiteter kan du ta bort alla användartilldelade hanterade identiteter genom att växla till att endast använda systemtilldelade hanterade identiteter.

$vm = Get-AzVm -ResourceGroupName myResourceGroup -Name myVm

Update-AzVm -ResourceGroupName myResourceGroup -VirtualMachine $vm -IdentityType "SystemAssigned"

Nästa steg

Fullständiga snabbstarter för att skapa virtuella Azure-datorer finns i:

I den här artikeln får du lära dig hur du utför följande hanterade identiteter för Azure-resursåtgärder på en virtuell Azure-dator med hjälp av Azure Resource Manager-distributionsmallen:

Förutsättningar

- Om du inte känner till att använda Azure Resource Manager-distributionsmallen kan du läsa översiktsavsnittet. Se till att granska skillnaden mellan en systemtilldelad och användartilldelad hanterad identitet.

- Om du inte redan har ett Azure-konto registrerar du dig för ett kostnadsfritt konto innan du fortsätter.

Azure Resource Manager-mallar

Precis som med Azure Portal och skript gör Azure Resource Manager-mallar att du kan distribuera nya eller ändrade resurser som definierats av en Azure-resursgrupp. Det finns flera alternativ för mallredigering och distribution, både lokalt och portalbaserat, inklusive:

- Med hjälp av en anpassad mall från Azure Marketplace kan du skapa en mall från grunden eller basera den på en befintlig gemensam mall eller snabbstartsmall.

- Härled från en befintlig resursgrupp genom att exportera en mall från antingen den ursprungliga distributionen eller från distributionens aktuella tillstånd.

- Använda en lokal JSON-redigerare (till exempel VS Code) och sedan ladda upp och distribuera med hjälp av PowerShell eller CLI.

- Använda Visual Studio Azure Resource Group-projektet för att både skapa och distribuera en mall.

Oavsett vilket alternativ du väljer är mallsyntaxen densamma under den första distributionen och omdistributionen. Att aktivera en system- eller användartilldelad hanterad identitet på en ny eller befintlig virtuell dator görs på samma sätt. Som standard gör Azure Resource Manager också en inkrementell uppdatering av distributioner.

Systemtilldelad hanterad identitet

I det här avsnittet aktiverar och inaktiverar du en systemtilldelad hanterad identitet med hjälp av en Azure Resource Manager-mall.

Aktivera systemtilldelad hanterad identitet när en virtuell Azure-dator skapas eller på en befintlig virtuell dator

För att aktivera systemtilldelad hanterad identitet på en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Oavsett om du loggar in på Azure lokalt eller via Azure Portal använder du ett konto som är associerat med Den Azure-prenumeration som innehåller den virtuella datorn.

Om du vill aktivera systemtilldelad hanterad identitet läser du in mallen i ett redigeringsprogram, letar upp resursen

Microsoft.Compute/virtualMachinesav intresse iresourcesavsnittet och lägger till"identity"egenskapen på samma nivå som"type": "Microsoft.Compute/virtualMachines"egenskapen. Använd följande syntax:"identity": { "type": "SystemAssigned" },När du är klar bör följande avsnitt läggas till i avsnittet i mallen

resourceoch se ut ungefär så här:"resources": [ { //other resource provider properties... "apiVersion": "2018-06-01", "type": "Microsoft.Compute/virtualMachines", "name": "[variables('vmName')]", "location": "[resourceGroup().location]", "identity": { "type": "SystemAssigned", } } ]

Tilldela en roll till den virtuella datorns systemtilldelade hanterade identitet

När du har aktiverat en systemtilldelad hanterad identitet på den virtuella datorn kanske du vill ge den en roll, till exempel Läsaråtkomst till resursgruppen där den skapades. Du hittar detaljerad information som hjälper dig med det här steget i artikeln Tilldela Azure-roller med hjälp av Azure Resource Manager-mallar .

Inaktivera en systemtilldelad hanterad identitet från en virtuell Azure-dator

Om du vill ta bort systemtilldelad hanterad identitet från en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Oavsett om du loggar in på Azure lokalt eller via Azure Portal använder du ett konto som är associerat med Den Azure-prenumeration som innehåller den virtuella datorn.

Läs in mallen i ett redigeringsprogram och leta reda på resursen

Microsoft.Compute/virtualMachinesav intresse iresourcesavsnittet. Om du har en virtuell dator som bara har en systemtilldelad hanterad identitet kan du inaktivera den genom att ändra identitetstypen tillNone.Microsoft.Compute/virtualMachines API version 2018-06-01

Om den virtuella datorn har både system- och användartilldelade hanterade identiteter tar du bort

SystemAssignedfrån identitetstypen och hållerUserAssigneddig tilluserAssignedIdentitiesordlistevärdena.Microsoft.Compute/virtualMachines API version 2018-06-01

Om din

apiVersionär2017-12-01och den virtuella datorn har både system- och användartilldelade hanterade identiteter tar du bortSystemAssignedfrån identitetstypen och hållerUserAssigneddig tillsammans med matrisenidentityIdsför de användartilldelade hanterade identiteterna.

I följande exempel visas hur du tar bort en systemtilldelad hanterad identitet från en virtuell dator utan användartilldelade hanterade identiteter:

{

"apiVersion": "2018-06-01",

"type": "Microsoft.Compute/virtualMachines",

"name": "[parameters('vmName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "None"

}

}

Användartilldelad hanterad identitet

I det här avsnittet tilldelar du en användartilldelad hanterad identitet till en virtuell Azure-dator med hjälp av Azure Resource Manager-mallen.

Kommentar

Information om hur du skapar en användartilldelad hanterad identitet med hjälp av en Azure Resource Manager-mall finns i Skapa en användartilldelad hanterad identitet.

Tilldela en användartilldelad hanterad identitet till en virtuell Azure-dator

För att tilldela en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningen Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Under elementet

resourceslägger du till följande post för att tilldela en användartilldelad hanterad identitet till den virtuella datorn. Ersätt<USERASSIGNEDIDENTITY>med namnet på den användartilldelade hanterade identiteten som du skapade.Microsoft.Compute/virtualMachines API version 2018-06-01

Om är

apiVersion2018-06-01lagras dina användartilldelade hanterade identiteter iuserAssignedIdentitiesordlisteformatet<USERASSIGNEDIDENTITYNAME>och värdet måste lagras i en variabel som definierats i avsnittet i mallenvariables.{ "apiVersion": "2018-06-01", "type": "Microsoft.Compute/virtualMachines", "name": "[variables('vmName')]", "location": "[resourceGroup().location]", "identity": { "type": "userAssigned", "userAssignedIdentities": { "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]": {} } } }Microsoft.Compute/virtualMachines API version 2017-12-01

Om är

apiVersion2017-12-01lagras dina användartilldelade hanterade identiteter i matrisenidentityIdsoch<USERASSIGNEDIDENTITYNAME>värdet måste lagras i en variabel som definierats i avsnittet i mallenvariables.{ "apiVersion": "2017-12-01", "type": "Microsoft.Compute/virtualMachines", "name": "[variables('vmName')]", "location": "[resourceGroup().location]", "identity": { "type": "userAssigned", "identityIds": [ "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]" ] } }När du är klar bör följande avsnitt läggas till i avsnittet i mallen

resourceoch se ut ungefär så här:Microsoft.Compute/virtualMachines API version 2018-06-01

"resources": [ { //other resource provider properties... "apiVersion": "2018-06-01", "type": "Microsoft.Compute/virtualMachines", "name": "[variables('vmName')]", "location": "[resourceGroup().location]", "identity": { "type": "userAssigned", "userAssignedIdentities": { "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]": {} } } } ]Microsoft.Compute/virtualMachines API version 2017-12-01

"resources": [ { //other resource provider properties... "apiVersion": "2017-12-01", "type": "Microsoft.Compute/virtualMachines", "name": "[variables('vmName')]", "location": "[resourceGroup().location]", "identity": { "type": "userAssigned", "identityIds": [ "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]" ] } } ]

Ta bort en användartilldelad hanterad identitet från en virtuell Azure-dator

Om du vill ta bort en användartilldelad identitet från en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Oavsett om du loggar in på Azure lokalt eller via Azure Portal använder du ett konto som är associerat med Den Azure-prenumeration som innehåller den virtuella datorn.

Läs in mallen i ett redigeringsprogram och leta reda på resursen

Microsoft.Compute/virtualMachinesav intresse iresourcesavsnittet. Om du har en virtuell dator som bara har användartilldelad hanterad identitet kan du inaktivera den genom att ändra identitetstypen tillNone.I följande exempel visas hur du tar bort alla användartilldelade hanterade identiteter från en virtuell dator utan systemtilldelade hanterade identiteter:

{ "apiVersion": "2018-06-01", "type": "Microsoft.Compute/virtualMachines", "name": "[parameters('vmName')]", "location": "[resourceGroup().location]", "identity": { "type": "None" }, }Microsoft.Compute/virtualMachines API version 2018-06-01

Ta bort en enskild användartilldelad hanterad identitet från en virtuell dator genom att ta bort den

useraAssignedIdentitiesfrån ordlistan.Om du har en systemtilldelad hanterad identitet behåller du den

typei värdet under värdetidentity.Microsoft.Compute/virtualMachines API version 2017-12-01

Om du vill ta bort en enskild användartilldelad hanterad identitet från en virtuell dator tar du bort den från matrisen

identityIds.Om du har en systemtilldelad hanterad identitet behåller du den

typei värdet under värdetidentity.

Nästa steg

- Översikt över hanterade identiteter för Azure-resurser.

I den här artikeln får du lära dig hur du utför följande hanterade identiteter för Azure-resursåtgärder på en virtuell Azure-dator med curl för att göra anrop till Azure Resource Manager REST-slutpunkten:

- Aktivera och inaktivera den systemtilldelade hanterade identiteten på en virtuell Azure-dator

- Lägga till och ta bort en användartilldelad hanterad identitet på en virtuell Azure-dator

Om du inte redan har ett Azure-konto registrerar du dig för ett kostnadsfritt konto innan du fortsätter.

Förutsättningar

- Om du inte känner till hanterade identiteter för Azure-resurser kan du läsa Vad är hanterade identiteter för Azure-resurser?. Mer information om systemtilldelade och användartilldelade hanterade identitetstyper finns i Hanterade identitetstyper.

Använd Bash-miljön i Azure Cloud Shell. Mer information finns i Snabbstart för Bash i Azure Cloud Shell.

Om du föredrar att köra CLI-referenskommandon lokalt installerar du Azure CLI. Om du kör i Windows eller macOS kan du köra Azure CLI i en Docker-container. Mer information finns i Så här kör du Azure CLI i en Docker-container.

Om du använder en lokal installation loggar du in på Azure CLI med hjälp av kommandot az login. Slutför autentiseringsprocessen genom att följa stegen som visas i terminalen. Andra inloggningsalternativ finns i Logga in med Azure CLI.

När du uppmanas att installera Azure CLI-tillägget vid första användningen. Mer information om tillägg finns i Använda tillägg med Azure CLI.

Kör az version om du vill hitta versionen och de beroende bibliotek som är installerade. Om du vill uppgradera till den senaste versionen kör du az upgrade.

Systemtilldelad hanterad identitet

I det här avsnittet får du lära dig hur du aktiverar och inaktiverar systemtilldelad hanterad identitet på en virtuell Azure-dator med curl för att göra anrop till Azure Resource Manager REST-slutpunkten.

Aktivera systemtilldelad hanterad identitet när en virtuell Azure-dator skapas

Om du vill skapa en virtuell Azure-dator med den systemtilldelade hanterade identiteten aktiverad behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Skapa en resursgrupp för inneslutning och distribution av den virtuella datorn och dess relaterade resurser med hjälp av az group create. Du kan hoppa över det här steget om du redan har en resursgrupp som du vill använda i stället:

az group create --name myResourceGroup --location westusSkapa ett nätverksgränssnitt för den virtuella datorn:

az network nic create -g myResourceGroup --vnet-name myVnet --subnet mySubnet -n myNicHämta en ägaråtkomsttoken som du ska använda i nästa steg i auktoriseringshuvudet för att skapa den virtuella datorn med en systemtilldelad hanterad identitet.

az account get-access-tokenAnvänd Azure Cloud Shell och skapa en virtuell dator med CURL för att anropa Azure Resource Manager REST-slutpunkten. I följande exempel skapas en virtuell dator med namnet myVM med en systemtilldelad hanterad identitet, vilket identifieras i begärandetexten med värdet

"identity":{"type":"SystemAssigned"}. Ersätt<ACCESS TOKEN>med det värde som du fick i föregående steg när du begärde en ägaråtkomsttoken och värdet<SUBSCRIPTION ID>efter behov för din miljö.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PUT -d '{"location":"westus","name":"myVM","identity":{"type":"SystemAssigned"},"properties":{"hardwareProfile":{"vmSize":"Standard_D2_v2"},"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"name":"myVM3osdisk","createOption":"FromImage"},"dataDisks":[{"diskSizeGB":1023,"createOption":"Empty","lun":0},{"diskSizeGB":1023,"createOption":"Empty","lun":1}]},"osProfile":{"adminUsername":"azureuser","computerName":"myVM","adminPassword":"<SECURE PASSWORD STRING>"},"networkProfile":{"networkInterfaces":[{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/networkInterfaces/myNic","properties":{"primary":true}}]}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "location":"westus", "name":"myVM", "identity":{ "type":"SystemAssigned" }, "properties":{ "hardwareProfile":{ "vmSize":"Standard_D2_v2" }, "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "name":"myVM3osdisk", "createOption":"FromImage" }, "dataDisks":[ { "diskSizeGB":1023, "createOption":"Empty", "lun":0 }, { "diskSizeGB":1023, "createOption":"Empty", "lun":1 } ] }, "osProfile":{ "adminUsername":"azureuser", "computerName":"myVM", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaces":[ { "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/networkInterfaces/myNic", "properties":{ "primary":true } } ] } } }

Aktivera systemtilldelad identitet på en befintlig virtuell Azure-dator

För att aktivera systemtilldelad hanterad identitet på en virtuell dator som ursprungligen etablerades utan den, behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Hämta en ägaråtkomsttoken som du ska använda i nästa steg i auktoriseringshuvudet för att skapa den virtuella datorn med en systemtilldelad hanterad identitet.

az account get-access-tokenAnvänd följande CURL-kommando för att anropa Azure Resource Manager REST-slutpunkten för att aktivera systemtilldelad hanterad identitet på den virtuella datorn enligt vad som anges i begärandetexten av värdet

{"identity":{"type":"SystemAssigned"}för en virtuell dator med namnet myVM. Ersätt<ACCESS TOKEN>med det värde som du fick i föregående steg när du begärde en ägaråtkomsttoken och värdet<SUBSCRIPTION ID>efter behov för din miljö.Viktigt!

För att säkerställa att du inte tar bort några befintliga användartilldelade hanterade identiteter som har tilldelats till den virtuella datorn måste du lista de användartilldelade hanterade identiteterna med hjälp av det här CURL-kommandot:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachines/<VM NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>". Om du har några användartilldelade hanterade identiteter tilldelade till den virtuella datorn enligt värdet iidentitysvaret går du vidare till steg 3 som visar hur du behåller användartilldelade hanterade identiteter samtidigt som du aktiverar systemtilldelad hanterad identitet på den virtuella datorn.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned"}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"SystemAssigned" } }Om du vill aktivera systemtilldelad hanterad identitet på en virtuell dator med befintliga användartilldelade hanterade identiteter måste du lägga

SystemAssignedtill värdettype.Om den virtuella datorn till exempel har de användartilldelade hanterade identiteterna

ID1ochID2tilldelats till den, och du vill lägga till systemtilldelad hanterad identitet till den virtuella datorn, använder du följande CURL-anrop. Ersätt<ACCESS TOKEN>och<SUBSCRIPTION ID>med värden som är lämpliga för din miljö.API-versionen

2018-06-01lagrar användartilldelade hanterade identiteter iuserAssignedIdentitiesvärdet i ett ordlisteformat i stället föridentityIdsvärdet i ett matrisformat som används i API-versionen2017-12-01.API VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{"/subscriptions/<<SUBSCRIPTION ID>>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{},"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{}}}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{ "/subscriptions/<<SUBSCRIPTION ID>>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ }, "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{ } } } }API VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "identityIds":["/subscriptions/<<SUBSCRIPTION ID>>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1","/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2"]}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"SystemAssigned, UserAssigned", "identityIds":[ "/subscriptions/<<SUBSCRIPTION ID>>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1", "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2" ] } }

Inaktivera systemtilldelad hanterad identitet från en virtuell Azure-dator

Om du vill inaktivera systemtilldelad hanterad identitet på en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Hämta en ägaråtkomsttoken som du ska använda i nästa steg i auktoriseringshuvudet för att skapa den virtuella datorn med en systemtilldelad hanterad identitet.

az account get-access-tokenUppdatera den virtuella datorn med CURL för att anropa Azure Resource Manager REST-slutpunkten för att inaktivera systemtilldelad hanterad identitet. I följande exempel inaktiveras systemtilldelad hanterad identitet som identifieras i begärandetexten av värdet

{"identity":{"type":"None"}}från en virtuell dator med namnet myVM. Ersätt<ACCESS TOKEN>med det värde som du fick i föregående steg när du begärde en ägaråtkomsttoken och värdet<SUBSCRIPTION ID>efter behov för din miljö.Viktigt!

För att säkerställa att du inte tar bort några befintliga användartilldelade hanterade identiteter som har tilldelats till den virtuella datorn måste du lista de användartilldelade hanterade identiteterna med hjälp av det här CURL-kommandot:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachines/<VM NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>". Om du har några användartilldelade hanterade identiteter tilldelade till den virtuella datorn enligt värdet i svaret går du vidare till steg 3 som visar hur du behåller användartilldelade hanterade identiteter samtidigt somidentitydu inaktiverar systemtilldelad hanterad identitet på den virtuella datorn.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"None"}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"None" } }Om du vill ta bort systemtilldelad hanterad identitet från en virtuell dator som har användartilldelade hanterade identiteter tar du bort

SystemAssignedfrån{"identity":{"type:" "}}värdet samtidigt som värdet ochUserAssignedordlistevärdena behållsuserAssignedIdentitiesom du använder API-version 2018-06-01. Om du använder API-version 2017-12-01 eller tidigare behåller du matrisenidentityIds.

Användartilldelad hanterad identitet

I det här avsnittet får du lära dig hur du lägger till och tar bort användartilldelad hanterad identitet på en virtuell Azure-dator med CURL för att göra anrop till Azure Resource Manager REST-slutpunkten.

Tilldela en användartilldelad hanterad identitet när en virtuell Azure-dator skapas

För att tilldela en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningarna Virtuell datordeltagare och Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Hämta en ägaråtkomsttoken som du ska använda i nästa steg i auktoriseringshuvudet för att skapa den virtuella datorn med en systemtilldelad hanterad identitet.

az account get-access-tokenSkapa ett nätverksgränssnitt för den virtuella datorn:

az network nic create -g myResourceGroup --vnet-name myVnet --subnet mySubnet -n myNicHämta en ägaråtkomsttoken som du ska använda i nästa steg i auktoriseringshuvudet för att skapa den virtuella datorn med en systemtilldelad hanterad identitet.

az account get-access-tokenSkapa en användartilldelad hanterad identitet med hjälp av anvisningarna här: Skapa en användartilldelad hanterad identitet.

Skapa en virtuell dator med CURL för att anropa Azure Resource Manager REST-slutpunkten. I följande exempel skapas en virtuell dator med namnet myVM i resursgruppen myResourceGroup med en användartilldelad hanterad identitet

ID1, enligt värdet"identity":{"type":"UserAssigned"}i begärandetexten . Ersätt<ACCESS TOKEN>med det värde som du fick i föregående steg när du begärde en ägaråtkomsttoken och värdet<SUBSCRIPTION ID>efter behov för din miljö.API VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PUT -d '{"location":"westus","name":"myVM","identity":{"type":"UserAssigned","identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]},"properties":{"hardwareProfile":{"vmSize":"Standard_D2_v2"},"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"name":"myVM3osdisk","createOption":"FromImage"},"dataDisks":[{"diskSizeGB":1023,"createOption":"Empty","lun":0},{"diskSizeGB":1023,"createOption":"Empty","lun":1}]},"osProfile":{"adminUsername":"azureuser","computerName":"myVM","adminPassword":"myPassword12"},"networkProfile":{"networkInterfaces":[{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/networkInterfaces/myNic","properties":{"primary":true}}]}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "location":"westus", "name":"myVM", "identity":{ "type":"UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] }, "properties":{ "hardwareProfile":{ "vmSize":"Standard_D2_v2" }, "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "name":"myVM3osdisk", "createOption":"FromImage" }, "dataDisks":[ { "diskSizeGB":1023, "createOption":"Empty", "lun":0 }, { "diskSizeGB":1023, "createOption":"Empty", "lun":1 } ] }, "osProfile":{ "adminUsername":"azureuser", "computerName":"myVM", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaces":[ { "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/networkInterfaces/myNic", "properties":{ "primary":true } } ] } } }API VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01' -X PUT -d '{"location":"westus","name":"myVM","identity":{"type":"UserAssigned","identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]},"properties":{"hardwareProfile":{"vmSize":"Standard_D2_v2"},"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"name":"myVM3osdisk","createOption":"FromImage"},"dataDisks":[{"diskSizeGB":1023,"createOption":"Empty","lun":0},{"diskSizeGB":1023,"createOption":"Empty","lun":1}]},"osProfile":{"adminUsername":"azureuser","computerName":"myVM","adminPassword":"myPassword12"},"networkProfile":{"networkInterfaces":[{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/networkInterfaces/myNic","properties":{"primary":true}}]}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "location":"westus", "name":"myVM", "identity":{ "type":"UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] }, "properties":{ "hardwareProfile":{ "vmSize":"Standard_D2_v2" }, "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "name":"myVM3osdisk", "createOption":"FromImage" }, "dataDisks":[ { "diskSizeGB":1023, "createOption":"Empty", "lun":0 }, { "diskSizeGB":1023, "createOption":"Empty", "lun":1 } ] }, "osProfile":{ "adminUsername":"azureuser", "computerName":"myVM", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaces":[ { "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/networkInterfaces/myNic", "properties":{ "primary":true } } ] } } }

Tilldela en användartilldelad hanterad identitet till en befintlig virtuell Azure-dator

För att tilldela en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningarna Virtuell datordeltagare och Hanterad identitetsoperator . Inga andra microsoft Entra-katalogrolltilldelningar krävs.

Hämta en ägaråtkomsttoken som du ska använda i nästa steg i auktoriseringshuvudet för att skapa den virtuella datorn med en systemtilldelad hanterad identitet.

az account get-access-tokenSkapa en användartilldelad hanterad identitet med hjälp av anvisningarna här, Skapa en användartilldelad hanterad identitet.

För att säkerställa att du inte tar bort befintliga användar- eller systemtilldelade hanterade identiteter som har tilldelats till den virtuella datorn måste du ange de identitetstyper som tilldelats den virtuella datorn med hjälp av följande CURL-kommando. Om du har tilldelats hanterade identiteter till vm-skalningsuppsättningen visas de under i

identityvärdet.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachines/<VM NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>"GET https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachines/<VM NAME>?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Om du har några användar- eller systemtilldelade hanterade identiteter tilldelade till den virtuella datorn enligt värdet i

identitysvaret går du vidare till steg 5 som visar hur du behåller den systemtilldelade hanterade identiteten när du lägger till en användartilldelad hanterad identitet på den virtuella datorn.Om du inte har några användartilldelade hanterade identiteter tilldelade till den virtuella datorn använder du följande CURL-kommando för att anropa AZURE Resource Manager REST-slutpunkten för att tilldela den första användartilldelade hanterade identiteten till den virtuella datorn.

I följande exempel tilldelas en användartilldelad hanterad identitet

ID1till en virtuell dator med namnet myVM i resursgruppen myResourceGroup. Ersätt<ACCESS TOKEN>med det värde som du fick i föregående steg när du begärde en ägaråtkomsttoken och värdet<SUBSCRIPTION ID>efter behov för din miljö.API VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{}}}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ } } } }API VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"userAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"userAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] } }Om du har en befintlig användartilldelad eller systemtilldelad hanterad identitet tilldelad till den virtuella datorn:

API VERSION 2018-06-01

Lägg till den användartilldelade hanterade identiteten i

userAssignedIdentitiesordlistevärdet.Om du till exempel har systemtilldelad hanterad identitet och den användartilldelade hanterade identiteten

ID1som för närvarande är tilldelad till den virtuella datorn och vill lägga till den användartilldelade hanterade identitetenID2i den:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{},"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{}}}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ }, "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{ } } } }API VERSION 2017-12-01

Behåll de användartilldelade hanterade identiteterna som du vill behålla i

identityIdsmatrisvärdet när du lägger till den nya användartilldelade hanterade identiteten.Om du till exempel har systemtilldelad hanterad identitet och den användartilldelade hanterade identiteten

ID1som för närvarande är tilldelad till den virtuella datorn och vill lägga till den användartilldelade hanterade identitetenID2i den:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned,UserAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1","/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2"]}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"SystemAssigned,UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1", "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2" ] } }

Ta bort en användartilldelad hanterad identitet från en virtuell Azure-dator

Om du vill ta bort en användartilldelad identitet till en virtuell dator behöver ditt konto rolltilldelningen Virtuell datordeltagare .

Hämta en ägaråtkomsttoken som du ska använda i nästa steg i auktoriseringshuvudet för att skapa den virtuella datorn med en systemtilldelad hanterad identitet.

az account get-access-tokenFör att säkerställa att du inte tar bort några befintliga användartilldelade hanterade identiteter som du vill behålla tilldelade till den virtuella datorn eller ta bort den systemtilldelade hanterade identiteten måste du ange de hanterade identiteterna med hjälp av följande CURL-kommando:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachines/<VM NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>"GET https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachines/<VM NAME>?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Om du har tilldelats hanterade identiteter till den virtuella datorn visas de i svaret i

identityvärdet.Om du till exempel har användartilldelade hanterade identiteter

ID1ochID2tilldelats till den virtuella datorn och bara vill behållaID1den systemtilldelade identiteten:API VERSION 2018-06-01

Lägg till

nullden användartilldelade hanterade identiteten som du vill ta bort:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":null}}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":null } } }API VERSION 2017-12-01

Behåll endast de användartilldelade hanterade identiteter som du vill behålla i matrisen

identityIds:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2017-12-01 HTTP/1.1Begärandehuvuden

Begärandehuvud beskrivning Innehållstyp Obligatoriskt. Ange till application/json.Auktorisering Obligatoriskt. Ange till en giltig Beareråtkomsttoken.Begärandetext

{ "identity":{ "type":"SystemAssigned, UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] } }

Om den virtuella datorn har både systemtilldelade och användartilldelade hanterade identiteter kan du ta bort alla användartilldelade hanterade identiteter genom att växla till att endast använda systemtilldelad hanterad identitet med hjälp av följande kommando:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned"}}' -H "Content-Type: application/json" -H "Authorization:Bearer <ACCESS TOKEN>"

PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1

Begärandehuvuden

| Begärandehuvud | beskrivning |

|---|---|

| Innehållstyp | Obligatoriskt. Ange till application/json. |

| Auktorisering | Obligatoriskt. Ange till en giltig Bearer åtkomsttoken. |

Begärandetext

{

"identity":{

"type":"SystemAssigned"

}

}

Om den virtuella datorn bara har användartilldelade hanterade identiteter och du vill ta bort alla använder du följande kommando:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"None"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"

PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVM?api-version=2018-06-01 HTTP/1.1

Begärandehuvuden

| Begärandehuvud | beskrivning |

|---|---|

| Innehållstyp | Obligatoriskt. Ange till application/json. |

| Auktorisering | Obligatoriskt. Ange till en giltig Bearer åtkomsttoken. |

Begärandetext

{

"identity":{

"type":"None"

}

}

Nästa steg

Information om hur du skapar, listar eller tar bort användartilldelade hanterade identiteter med hjälp av REST finns i:

I den här artikeln får du lära dig hur du aktiverar och tar bort hanterade identiteter för Azure-resurser för en virtuell Azure-dator med hjälp av en Azure SDK.

Förutsättningar

- Om du inte känner till funktionen för hanterade identiteter för Azure-resurser kan du läsa igenom den här översikten. Om du inte har ett Azure-konto registrerar du dig för ett kostnadsfritt konto innan du fortsätter.

Azure SDK:er med stöd för hanterade identiteter för Azure-resurser

Azure Support flera programmeringsplattformar via en serie Azure SDK:er. Flera av dem har uppdaterats för att stödja hanterade identiteter för Azure-resurser och tillhandahålla motsvarande exempel för att demonstrera användningen. Den här listan uppdateras när annan support läggs till:

Nästa steg

- Se relaterade artiklar under Konfigurera identitet för en virtuell Azure-dator för att lära dig hur du även kan använda mallarna Azure Portal, PowerShell, CLI och resurs.