Publicera Fjärrskrivbord med Microsoft Entra-programproxy

Fjärrskrivbordstjänsten och Microsoft Entra-programproxyn arbetar tillsammans för att förbättra produktiviteten för arbetare som är borta från företagsnätverket.

Den avsedda målgruppen för den här artikeln är:

- Aktuella programproxykunder som vill erbjuda fler program till sina slutanvändare genom att publicera lokala program via Fjärrskrivbordstjänster.

- Nuvarande kunder av Fjärrskrivbordstjänster som vill minska attackytan för sin distribution genom att använda Microsoft Entra-programproxy. Det här scenariot ger en uppsättning tvåstegsverifiering och kontroller för villkorsstyrd åtkomst till RDS.

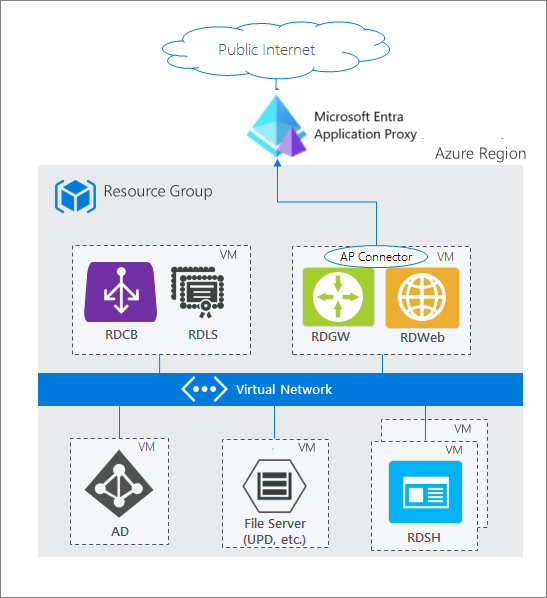

Så här passar programproxyn i den vanliga RDS-distributionen

En standarddistribution av fjärrskrivbordstjänster på Windows Server innehåller olika rolltjänster. Det finns flera distributionsalternativ i arkitekturen Fjärrskrivbordstjänster. Till skillnad från andra distributionsalternativ för fjärrskrivbordstjänster har RDS-distribution med Microsoft Entra-programproxy (visas i följande diagram) en permanent utgående anslutning från servern som kör anslutningstjänsten. Andra utrullningar lämnar öppna inkommande anslutningar via en lastbalanserare.

I en RDS-distribution körs webbrollen Fjärrskrivbord (RD) och RD Gateway-rollen på Internetuppkopplade datorer. Dessa slutpunkter exponeras av följande skäl:

- RD Web ger användaren en offentlig slutpunkt för att logga in och visa de olika lokala applikationer och skrivbord de kan komma åt. När du väljer en resurs skapas en RDP-anslutning (Remote Desktop Protocol) med den inbyggda appen i operativsystemet.

- RD Gateway kommer in i bilden när en användare startar RDP-anslutningen. RD Gateway hanterar krypterad RDP-trafik som kommer via Internet och översätter den till den lokala servern som användaren ansluter till. I det här scenariot kommer trafiken som RD Gateway tar emot från Microsoft Entra-programproxyn.

Tips

Om du inte har distribuerat RDS tidigare eller vill ha mer information innan du börjar kan du lära dig hur du sömlöst distribuera RDS med Azure Resource Manager och Azure Marketplace.

Krav

- Både RD Web- och RD Gateway-slutpunkterna måste finnas på samma dator och ha en delad rot. Rd Web och RD Gateway publiceras som ett enda program med programproxy så att du kan ha en enkel inloggning mellan de två programmen.

- Distribuera RDS, och aktivera programproxy. Aktivera programproxy och öppna nödvändiga portar och URL:er och aktivera TLS (Transport Layer Security) 1.2 på servern. Information om vilka portar som behöver öppnas och annan information finns i Självstudie: Lägga till ett lokalt program för fjärråtkomst via programproxy i Microsoft Entra ID.

- Slutanvändarna måste använda en kompatibel webbläsare för att ansluta till RD-webb eller RD-webbklienten. Mer information finns i Support för klientkonfigurationer.

- När du publicerar RD Web Access, använd samma interna och externa fullständigt kvalificerade domännamn (FQDN) om möjligt. Om de interna och externa fullständigt kvalificerade domännamnen (FQDN) skiljer sig, inaktiverar du Översättning av begärandehuvud för att undvika att klienten får ogiltiga länkar.

- Om du använder webbklienten för fjärrskrivbord måste du använda samma interna och externa FQDN. Om de interna och externa FQDN är olika, uppstår websocket-fel när du upprättar en RemoteApp-anslutning via RD Webbklient.

- Om du använder RD Web på Internet Explorer måste du aktivera RDS ActiveX-tillägget.

- Om du använder RD Webbklient måste du använda applikationsproxyn anslutningsversion 1.5.1975 eller senare.

- För Microsoft Entra-förautentiseringsflödet kan användarna bara ansluta till resurser som publicerats till dem i fönstret RemoteApp och Desktops. Användare kan inte ansluta till ett skrivbord med hjälp av fönstret Anslut till en fjärrdator.

- Om du använder Windows Server 2019 måste du inaktivera HTTP2-protokollet. För mer information, se Handledning: Lägg till en lokal applikation för fjärråtkomst via applikationsproxy i Microsoft Entra ID.

Distribuera det kombinerade scenariot för RDS och programproxy

När du har konfigurerat RDS och Microsoft Entra-programproxy för din miljö följer du stegen för att kombinera de två lösningarna. De här stegen går igenom publiceringen av de två webbuppkopplade RDS-slutpunkterna (RD Web och RD Gateway) som program och dirigerar sedan trafik på rds för att gå igenom programproxyn.

Publicera RDS värdslutpunkt

Publicera ett nytt programproxyprogram med värdena.

- Intern URL:

https://<rdhost>.com/, där<rdhost>är den vanliga roten som RD Web och RD Gateway delar. - Extern URL: Det här fältet fylls i automatiskt baserat på namnet på programmet, men du kan ändra det. Användarna går till den här URL:en när de kommer åt RDS.

- Förautentiseringsmetod: Microsoft Entra-ID.

- Översätt URL-huvuden: Nej.

- Använd HTTP-Only Cookie: Nej.

- Intern URL:

Tilldela användare till den publicerade RD-applikationen. Kontrollera att alla har åtkomst till RDS också.

Lämna metoden för enkel inloggning för programmet som Microsoft Entra enkel inloggning inaktiverad.

Anteckning

Användarna uppmanas att autentisera sig en gång till Microsoft Entra-ID och en gång till RD Webb, men de har single sign-on-funktion till RD Gateway.

Bläddra till Identitet>Applikationer>App-registreringar. Välj din app i listan.

Under Hanteraväljer du Branding.

Uppdatera fältet URL för startsidan så att det pekar på din RD-webbslutpunkt (till exempel

https://<rdhost>.com/RDWeb).

Dirigera RDS-trafik till programproxy

Anslut till RDS-distributionen som administratör och ändra namnet på RD Gateway-servern för distributionen. Den här konfigurationen säkerställer att anslutningarna går via Microsoft Entra-programproxytjänsten.

Anslut till RDS-servern som kör rollen RD Connection Broker.

Starta Serverhanteraren.

Välj Fjärrskrivbordstjänster från fönstret till vänster.

Välj Översikt.

I avsnittet Distributionsöversikt väljer du den nedrullningsbara menyn och väljer Redigera distributionsegenskaper.

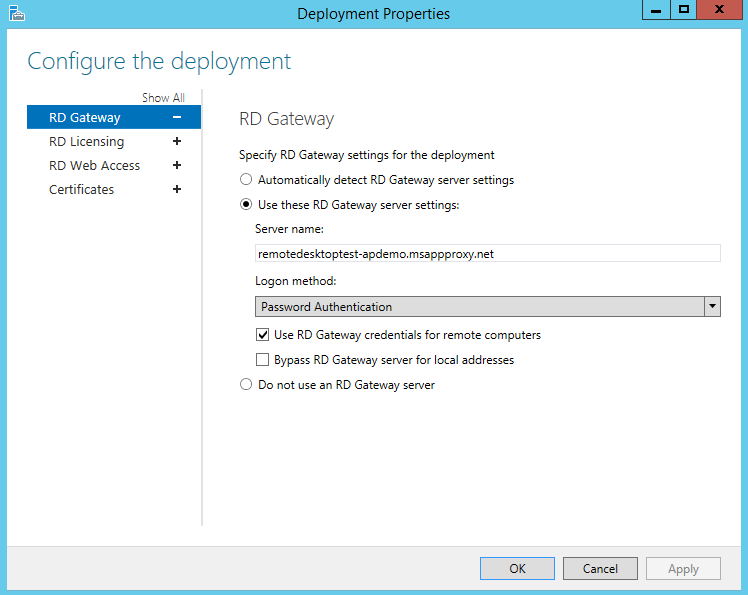

På fliken RD Gateway ändrar du fältet Servernamn till den externa URL som du angav för slutpunkten för fjärrskrivbordsvärden i programproxyn.

Ändra fältet inloggningsmetod till lösenordsautentisering.

Skärmen

Kör det här kommandot för varje samling. Ersätt <ditt samlingsnamn> och <proxyfrontendurl> med din egen information. Det här kommandot aktiverar enkel inloggning mellan RD Web och RD Gateway och optimerar prestanda.

Set-RDSessionCollectionConfiguration -CollectionName "<yourcollectionname>" -CustomRdpProperty "pre-authentication server address:s:<proxyfrontendurl>`nrequire pre-authentication:i:1"Till exempel:

Set-RDSessionCollectionConfiguration -CollectionName "QuickSessionCollection" -CustomRdpProperty "pre-authentication server address:s:https://remotedesktoptest-aadapdemo.msappproxy.net/`nrequire pre-authentication:i:1"Notera

Kommandot ovan använder en backtick i "`nrequire".

Kör följande kommando för att verifiera ändringen av de anpassade RDP-egenskaperna och visa RDP-filinnehållet som laddas ned från RDWeb för den här samlingen.

(get-wmiobject -Namespace root\cimv2\terminalservices -Class Win32_RDCentralPublishedRemoteDesktop).RDPFileContents

Nu när Fjärrskrivbord har konfigurerats tar Microsoft Entra-programproxyn över som den Internetuppkopplade komponenten i RDS. Ta bort de andra offentliga internetanslutna ändpunkterna på RD Web- och fjärrskrivbordsgatewaydatorerna.

Aktivera RD-webbklienten

Om du vill att användarna ska använda webbklienten för fjärrskrivbord följer du stegen i Konfigurera fjärrskrivbordswebbklienten för dina användare.

Fjärrskrivbordswebbklienten ger åtkomst till organisationens fjärrskrivbordsinfrastruktur. En HTML5-kompatibel webbläsare som Microsoft Edge, Google Chrome, Safari eller Mozilla Firefox (v55.0 och senare) krävs.

Testa scenariot

Testa scenariot med Internet Explorer på en Windows 7- eller 10-dator.

- Gå till den externa URL som du har konfigurerat eller leta upp ditt program i panelen MyApps.

- Autentisera till Microsoft Entra-ID. Använd ett konto som du har tilldelat till programmet.

- Logga in på RD Webbtjänst.

- När RDS-autentiseringen har slutförts kan du välja det skrivbord eller program du vill använda och börja arbeta.

Stöd för andra klientkonfigurationer

Konfigurationen som beskrivs i den här artikeln är avsedd för åtkomst till RDS via rd-webben eller webbklienten för fjärrskrivbord. Om du behöver det kan du dock stödja andra operativsystem eller webbläsare. Skillnaden är den autentiseringsmetod som du använder.

| Autentiseringsmetod | Klientkonfiguration som stöds |

|---|---|

| Förautentisering | RD Webb – Windows 7/10/11 med Microsoft Edge Chromium IE mode + RDS ActiveX-tillägg |

| Förautentisering | Fjärrskrivbordets webbklient – en HTML5-kompatibel webbläsare som Microsoft Edge, Internet Explorer 11, Google Chrome, Safari eller Mozilla Firefox (v55.0 och senare) |

| Genomströmning | Alla andra operativsystem som stöder Microsoft Remote Desktop-programmet |

Not

Microsoft Edge Chromium IE läge krävs när portalen Mina appar används för åtkomst till fjärrskrivbordsappen.

Flödet före autentisering ger fler säkerhetsfördelar än genomströmningsflödet. Med förhandsautentisering kan du använda Microsoft Entra-autentiseringsfunktioner som enkel inloggning, villkorsstyrd åtkomst och tvåstegsverifiering för dina lokala resurser. Du ser också till att endast autentiserad trafik når nätverket.

För att använda pass-through-autentisering finns det endast två ändringar i stegen som anges i den här artikeln:

- I Publicera slutpunkten för fjärrskrivbordsvärd steg 1 anger du förautentiseringsmetoden till Passthrough.

- I Dirigera RDS-trafik till programproxyhoppar du över steg 8 helt.