Visa aktivitets- och granskningshistorik för Azure-resursroller i Privileged Identity Management

Med Privileged Identity Management (PIM) i Microsoft Entra ID kan du visa aktivitet, aktiveringar och granskningshistorik för Azure-resursroller i din organisation. Detta omfattar prenumerationer, resursgrupper och till och med virtuella datorer. Alla resurser i administrationscentret för Microsoft Entra som använder de rollbaserade åtkomstkontrollfunktionerna i Azure kan dra nytta av säkerhets- och livscykelhanteringsfunktionerna i Privileged Identity Management. Om du vill behålla granskningsdata längre än standardkvarhållningsperioden kan du använda Azure Monitor för att dirigera dem till ett Azure Storage-konto. Mer information finns i Arkivera Microsoft Entra-loggar till ett Azure Storage-konto.

Kommentar

Om din organisation har outsourcade hanteringsfunktioner till en tjänstleverantör som använder Azure Lighthouse visas inte rolltilldelningar som auktoriserats av tjänsteleverantören här.

Visa aktivitet och aktiveringar

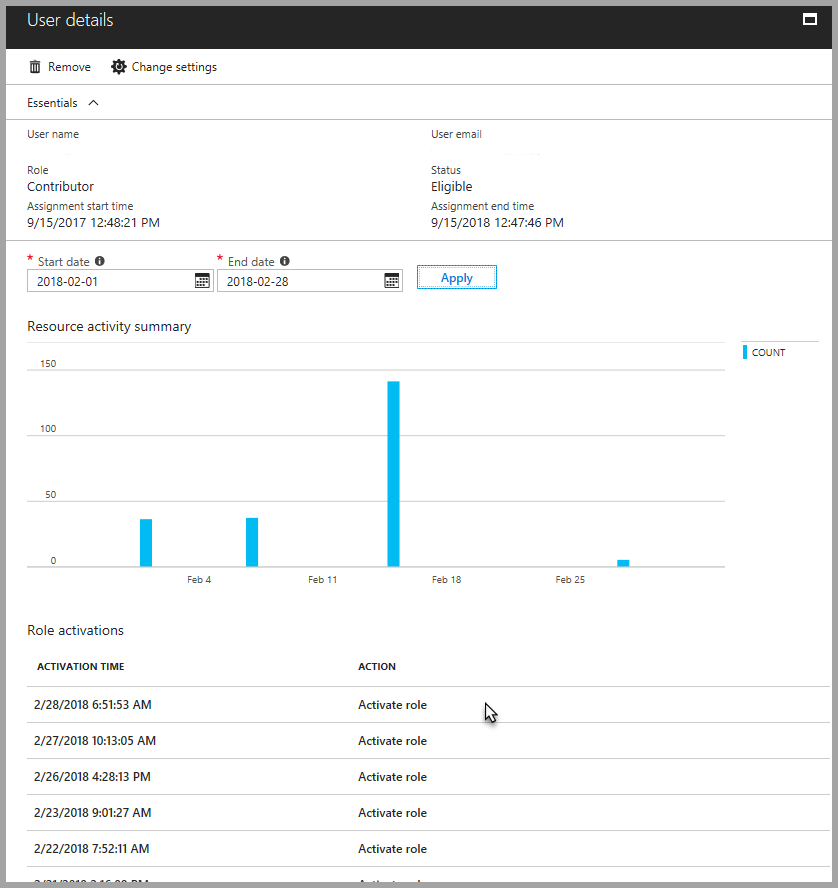

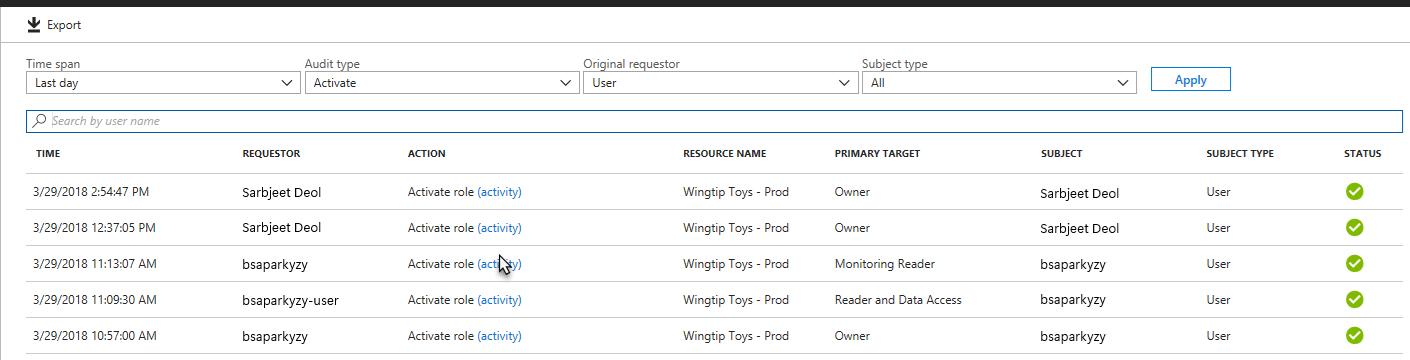

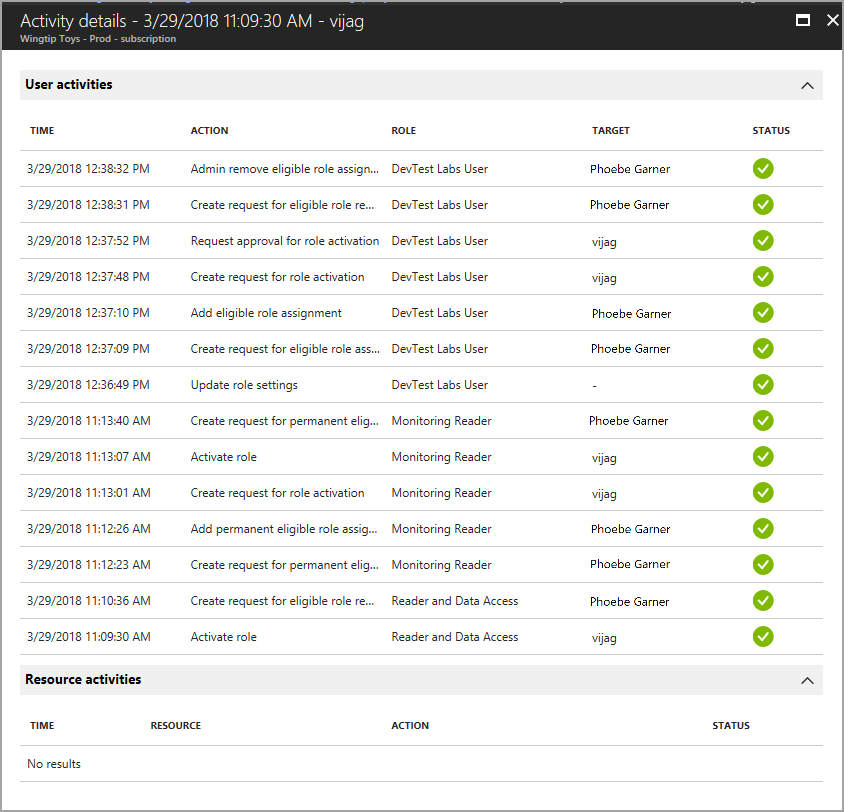

Om du vill se vilka åtgärder en specifik användare vidtog i olika resurser kan du visa den Azure-resursaktivitet som är associerad med aktiveringsperioden.

Logga in på administrationscentret för Microsoft Entra som minst en privilegierad rolladministratör.

Bläddra till Azure-resurser för identitetsstyrning>Privileged Identity Management.>

Välj den resurs som du vill visa aktivitet och aktiveringar för.

Välj Roller eller medlemmar.

Välj en användare.

Du ser en sammanfattning av användarens åtgärder i Azure-resurser efter datum. Den visar också de senaste rollaktiveringarna under samma tidsperiod.

Välj en specifik rollaktivering för att se information och motsvarande Azure-resursaktivitet som inträffade när användaren var aktiv.

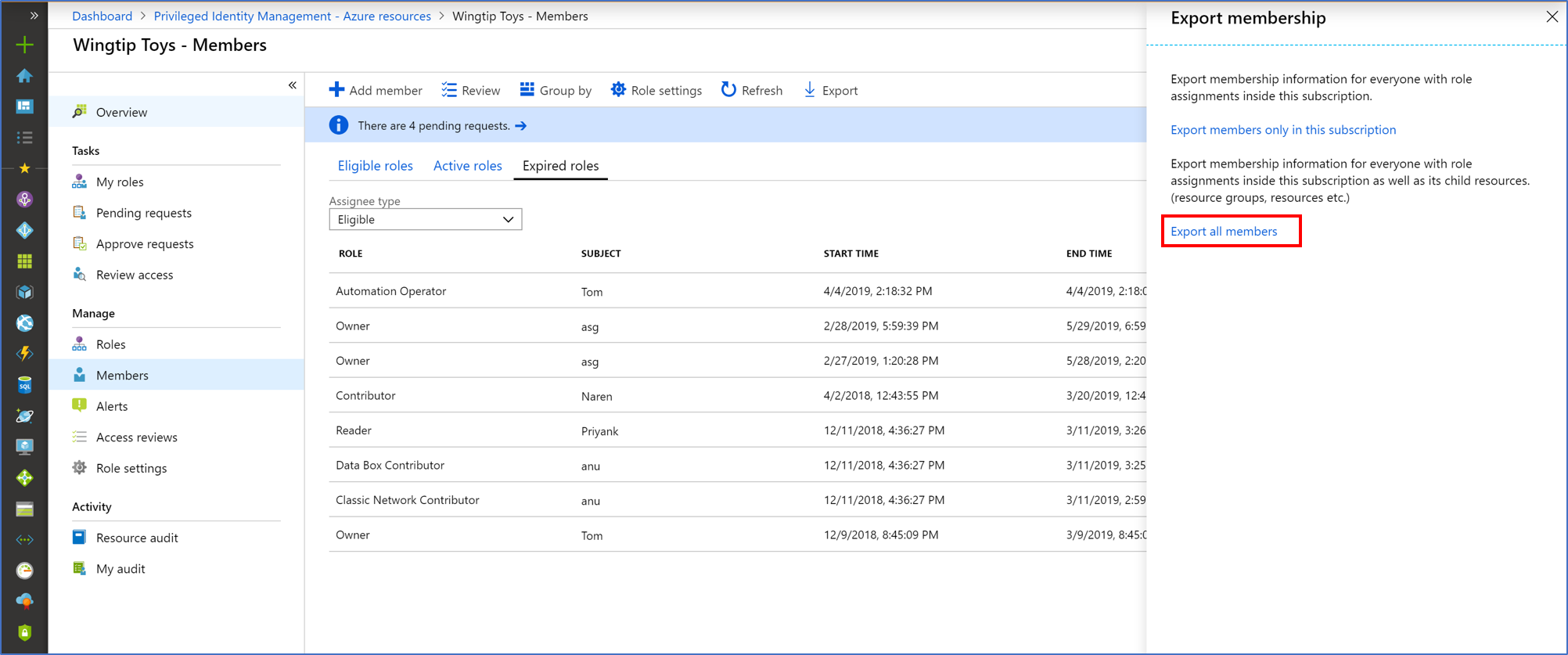

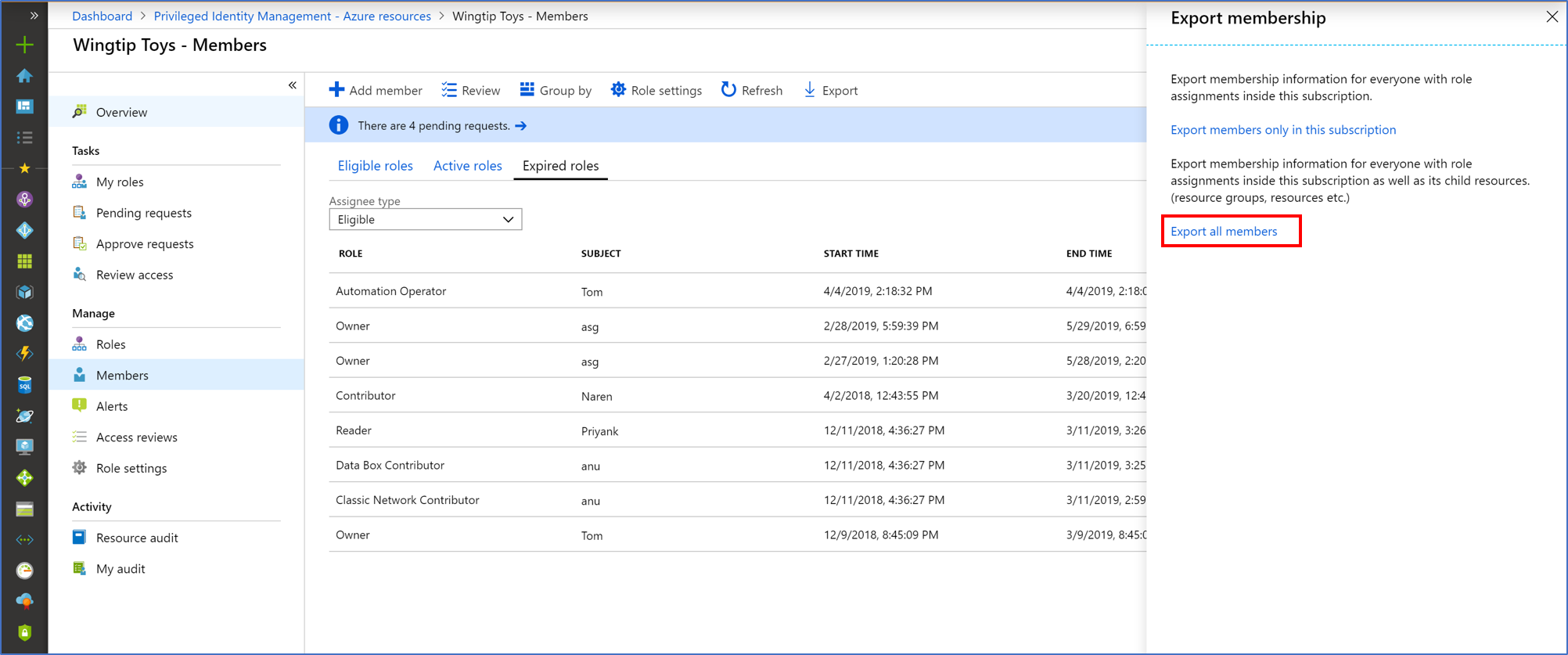

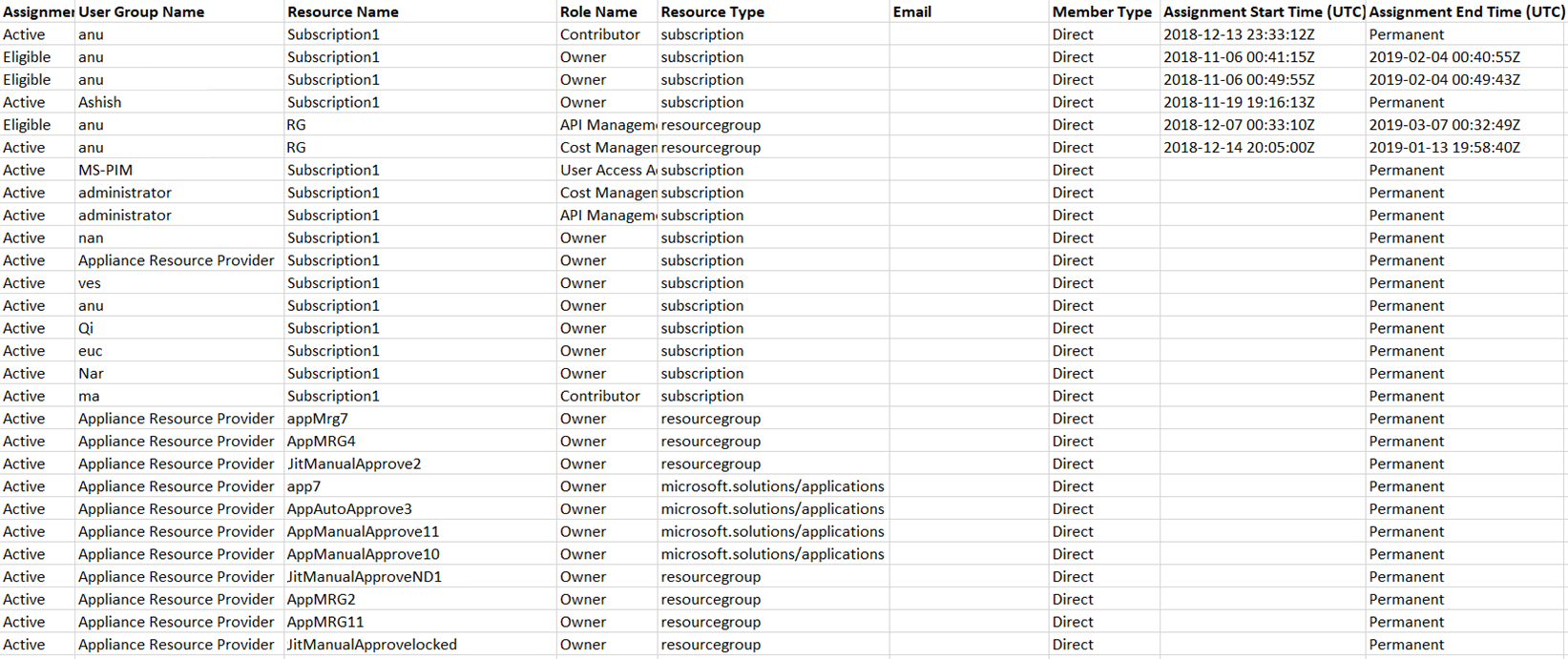

Exportera rolltilldelningar med underordnade

Du kan ha ett efterlevnadskrav där du måste ange en fullständig lista över rolltilldelningar till granskare. Med Privileged Identity Management kan du köra frågor mot rolltilldelningar på en specifik resurs, vilket inkluderar rolltilldelningar för alla underordnade resurser. Tidigare var det svårt för administratörer att få en fullständig lista över rolltilldelningar för en prenumeration och de var tvungna att exportera rolltilldelningar för varje specifik resurs. Med Privileged Identity Management kan du fråga efter alla aktiva och berättigade rolltilldelningar i en prenumeration, inklusive rolltilldelningar för alla resursgrupper och resurser.

Logga in på administrationscentret för Microsoft Entra som minst en privilegierad rolladministratör.

Bläddra till Azure-resurser för identitetsstyrning>Privileged Identity Management.>

Välj den resurs som du vill exportera rolltilldelningar för, till exempel en prenumeration.

Välj Tilldelningar.

Välj Exportera för att öppna fönstret Exportera medlemskap.

Välj Exportera alla medlemmar för att exportera alla rolltilldelningar i en CSV-fil.

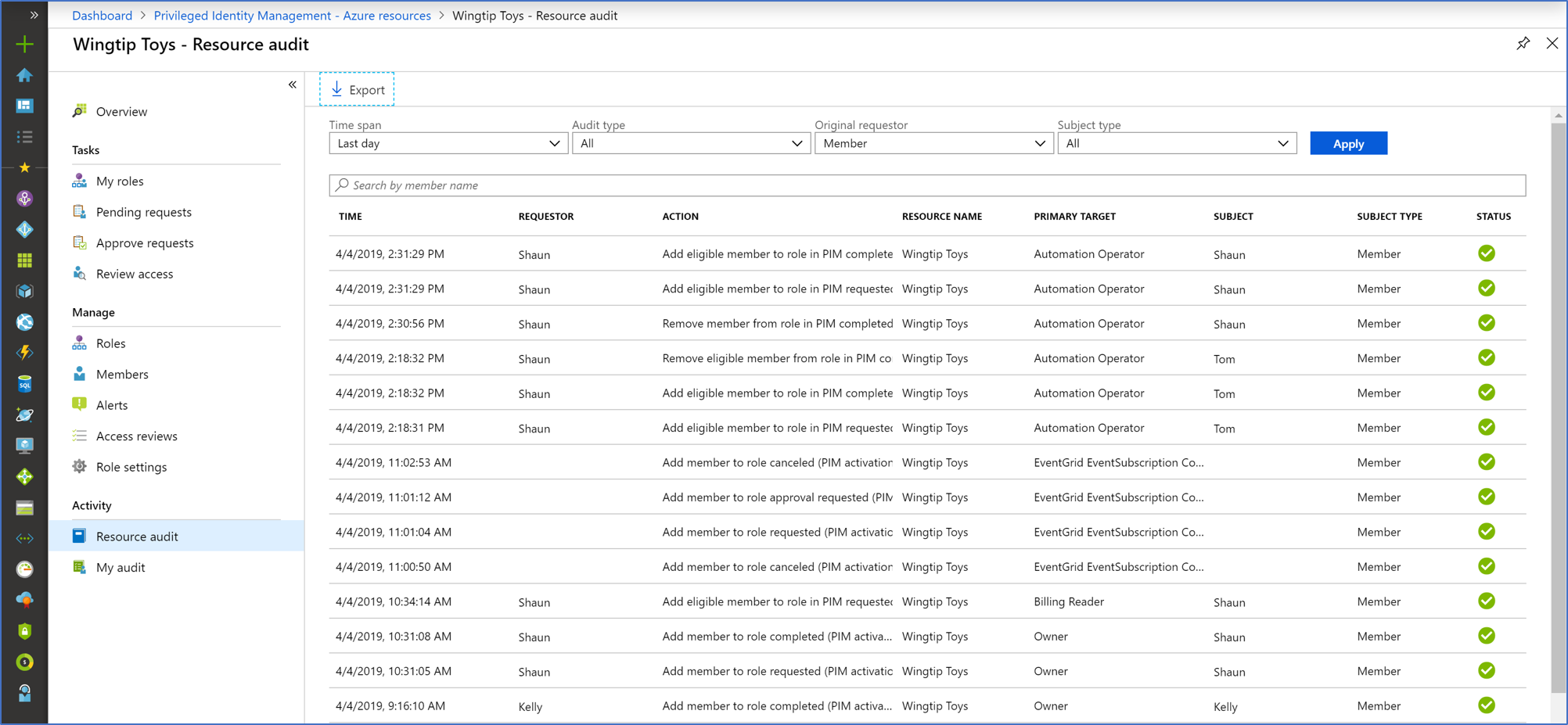

Visa resursgranskningshistorik

Resursgranskning ger dig en vy över all rollaktivitet för en resurs.

Logga in på administrationscentret för Microsoft Entra som minst en privilegierad rolladministratör.

Bläddra till Azure-resurser för identitetsstyrning>Privileged Identity Management.>

Välj den resurs som du vill visa granskningshistorik för.

Välj Resursgranskning.

Filtrera historiken med ett fördefinierat datum eller anpassat intervall.

Som Granskningstyp väljer du Aktivera (Tilldelad + Aktiverad).

Under Åtgärd väljer du (aktivitet) för att en användare ska se användarens aktivitetsinformation i Azure-resurser.

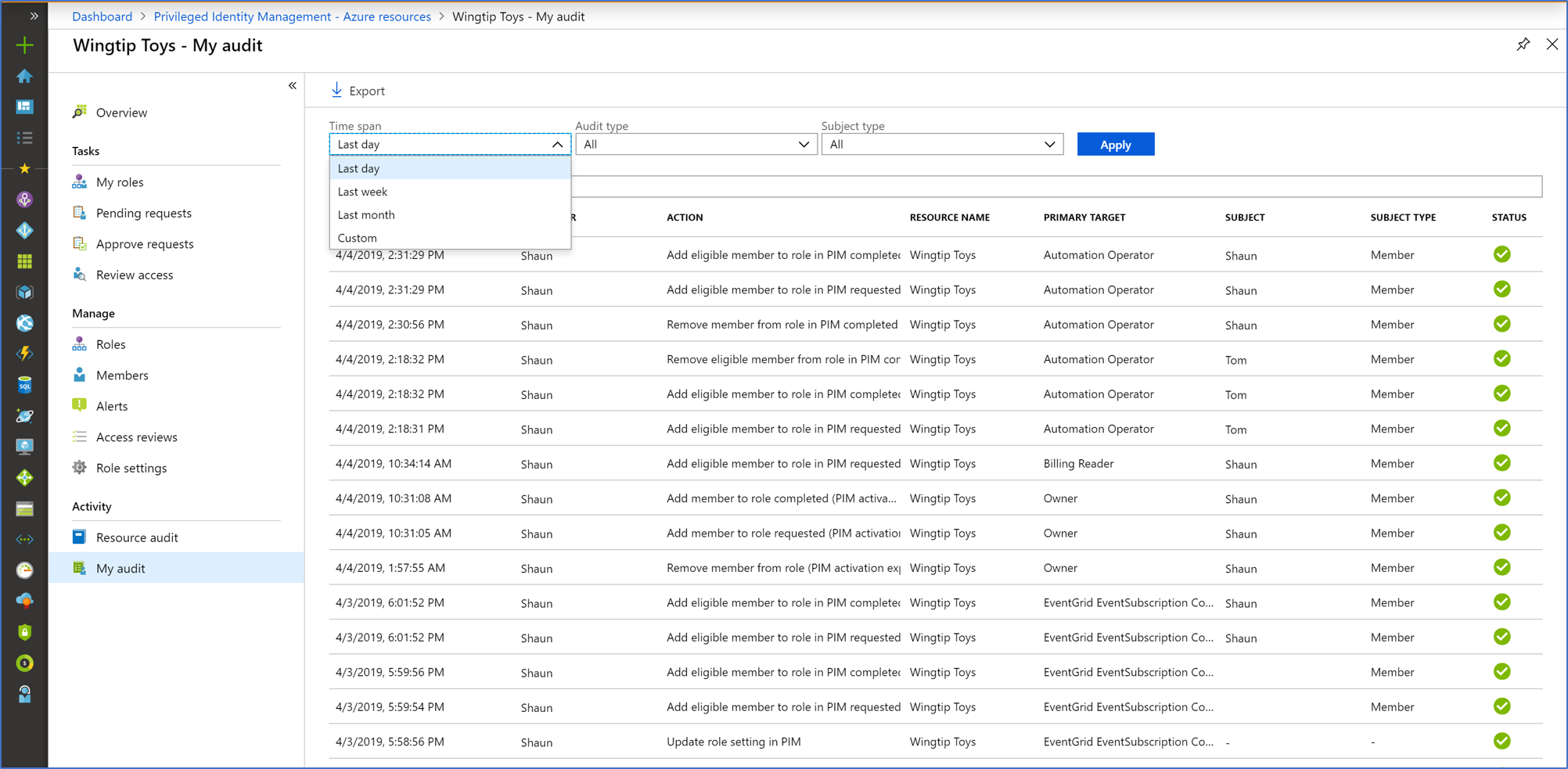

Visa min granskning

Med min granskning kan du visa din personliga rollaktivitet.

Logga in på administrationscentret för Microsoft Entra som minst en privilegierad rolladministratör.

Bläddra till Azure-resurser för identitetsstyrning>Privileged Identity Management.>

Välj den resurs som du vill visa granskningshistorik för.

Välj Min granskning.

Filtrera historiken med ett fördefinierat datum eller anpassat intervall.

Kommentar

Åtkomst till granskningshistorik kräver minst rollen Privilegierad rolladministratör.

Hämta orsak, godkännare och biljettnummer för godkännandehändelser

Logga in på administrationscentret för Microsoft Entra som minst en privilegierad rolladministratör.

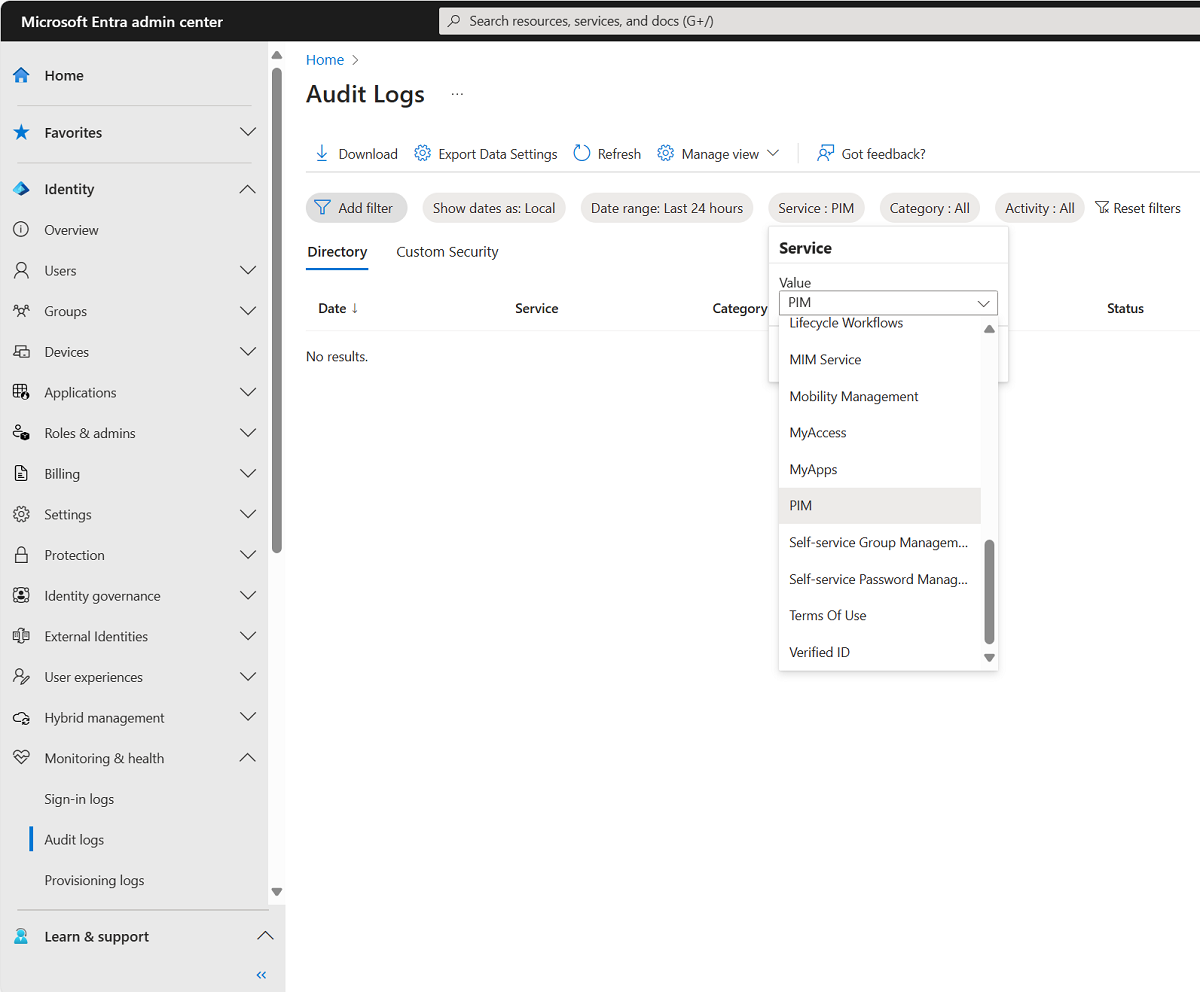

Bläddra till >>

Använd tjänstfiltret för att endast visa granskningshändelser för tjänsten Privileged identity Management. På sidan Granskningsloggar kan du:

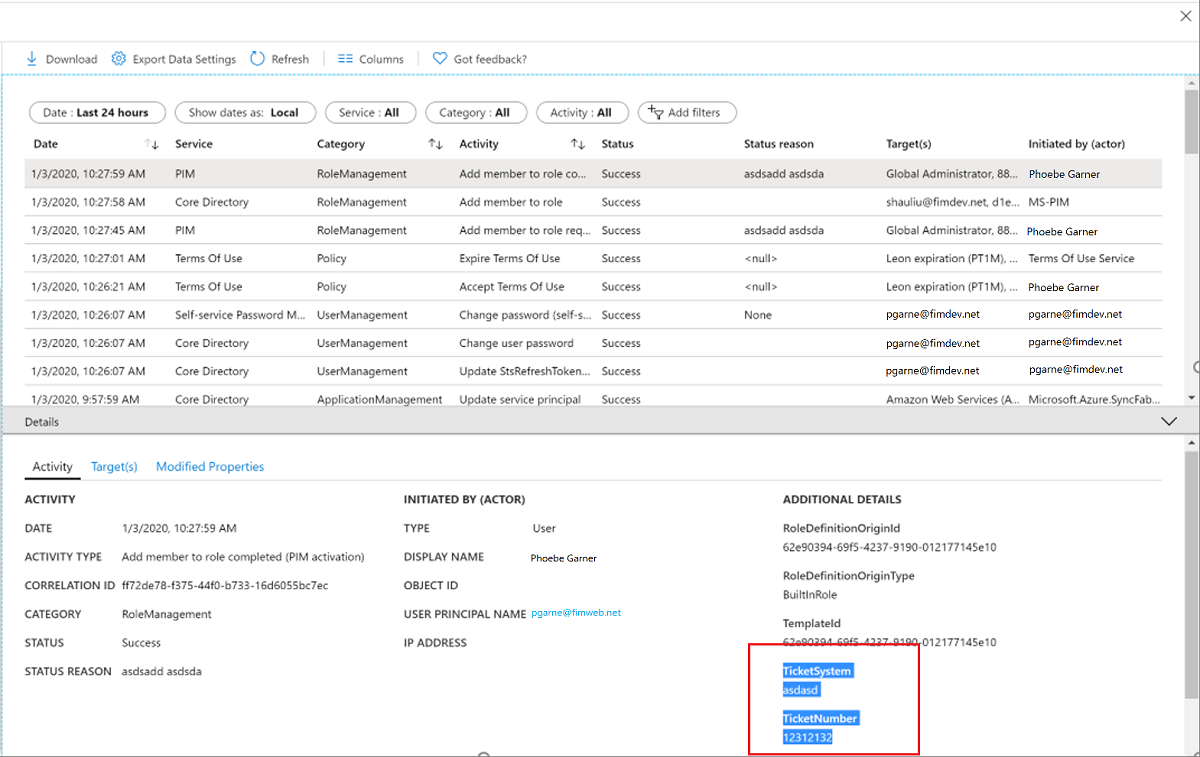

- Se orsaken till en granskningshändelse i kolumnen Statusorsak .

- Se godkännaren i kolumnen Initierad av (aktör) för händelsen "add member to role request approved".

Välj en granskningslogghändelse för att se biljettnumret på fliken Aktivitet i fönstret Information .

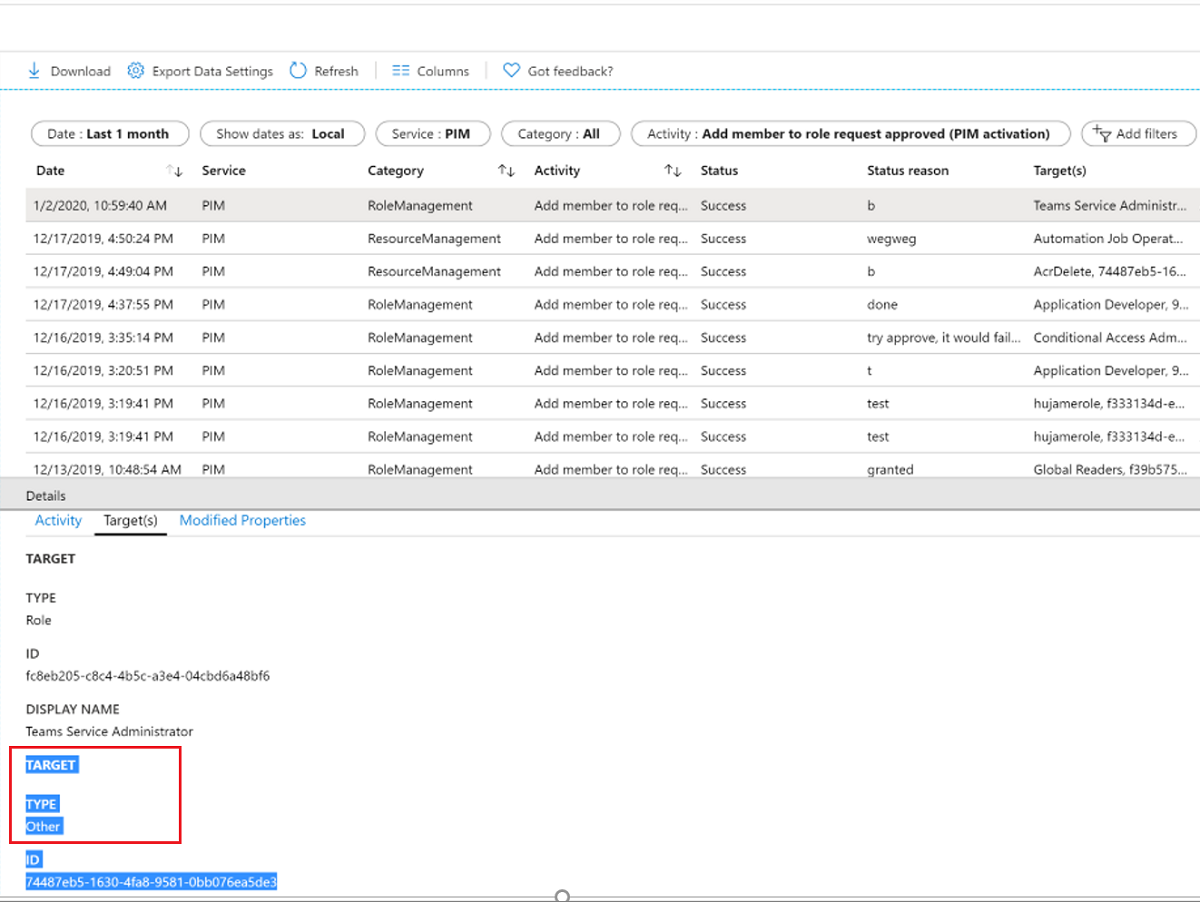

Du kan visa beställaren (person som aktiverar rollen) på fliken Mål i fönstret Information för en granskningshändelse. Det finns tre måltyper för Azure-resursroller:

- Rollen (typ = roll)

- Beställaren (typ = Annan)

- Godkännaren (typ = användare)

Vanligtvis är logghändelsen omedelbart ovanför godkännandehändelsen en händelse för Lägg till medlem i rollen slutförd där Initierad av (aktör) är beställaren. I de flesta fall behöver du inte hitta beställaren i godkännandebegäran från ett granskningsperspektiv.