Aktivera anpassade URL-domäner för appar i externa klientorganisationer

Gäller för: Personalklientorganisationer

Personalklientorganisationer  Externa klienter (läs mer)

Externa klienter (läs mer)

I den här artikeln beskrivs hur du aktiverar anpassade URL-domäner för externa ID-program i Microsoft Entra i externa klientorganisationer. Med en anpassad URL-domän kan du märka programmets inloggningsslutpunkter med din egen anpassade URL-domän i stället för Microsofts standarddomännamn.

Förutsättningar

- Lär dig hur anpassade URL-domäner fungerar i externt ID.

- Om du inte redan har skapat en extern klientorganisation skapar du en nu.

- Skapa ett användarflöde så att användare kan registrera sig och logga in på ditt program.

- Registrera ett webbprogram.

Steg 1: Lägg till ett anpassat domännamn i din klientorganisation

När du skapar en extern klientorganisation levereras den med ett initialt domännamn, <domainname.onmicrosoft.com>. Du kan inte ändra eller ta bort det ursprungliga domännamnet, men du kan lägga till ditt eget anpassade domännamn. För de här stegen måste du logga in på din externa klientkonfiguration i administrationscentret för Microsoft Entra.

Logga in på Microsoft Entra admincenter som administratör för domännamn.

Välj din externa klient: Välj ikonen Inställningar på den översta menyn och växla sedan till den externa klientorganisationen.

Gå till >Anpassade domännamn.

Lägg till ditt anpassade domännamn i Microsoft Entra-ID.

Lägg till DIN DNS-information i domänregistratorn. När du har lagt till ditt anpassade domännamn i din klientorganisation skapar du en DNS

TXTellerMXpost för din domän. Om du skapar den här DNS-posten för din domän verifieras ägarskapet för ditt domännamn.Följande är exempel på TXT-poster för login.contoso.com och account.contoso.com:

Namn (värdnamn) Typ Data inloggning TXT MS=ms12345678 konto TXT MS=ms87654321 TXT-posten måste vara associerad med domänens underdomän eller värdnamn (till exempel inloggningsdelen av contoso.com domänen). Om värdnamnet är tomt eller

@kan Microsoft Entra-ID:t inte verifiera det anpassade domännamnet som du har lagt till.Dricks

Du kan hantera ditt anpassade domännamn med alla offentligt tillgängliga DNS-tjänster, till exempel GoDaddy. Om du inte har någon DNS-server kan du använda Azure DNS-zon eller App Service-domäner.

Verifiera ditt anpassade domännamn. Kontrollera varje underdomän eller värdnamn som du planerar att använda. Om du till exempel vill kunna logga in med login.contoso.com och account.contoso.com måste du verifiera både underdomäner och inte bara den översta domänen contoso.com.

Viktigt!

När domänen har verifierats tar du bort DNS TXT-posten som du skapade.

Steg 2: Associera det anpassade domännamnet med en anpassad URL-domän

När du har lagt till och verifierat det anpassade domännamnet i den externa klientorganisationen associerar du det anpassade domännamnet med en anpassad URL-domän.

Logga in på administrationscentret för Microsoft Entra.

Välj din externa klient: Välj ikonen Inställningar på den översta menyn och växla sedan till den externa klientorganisationen.

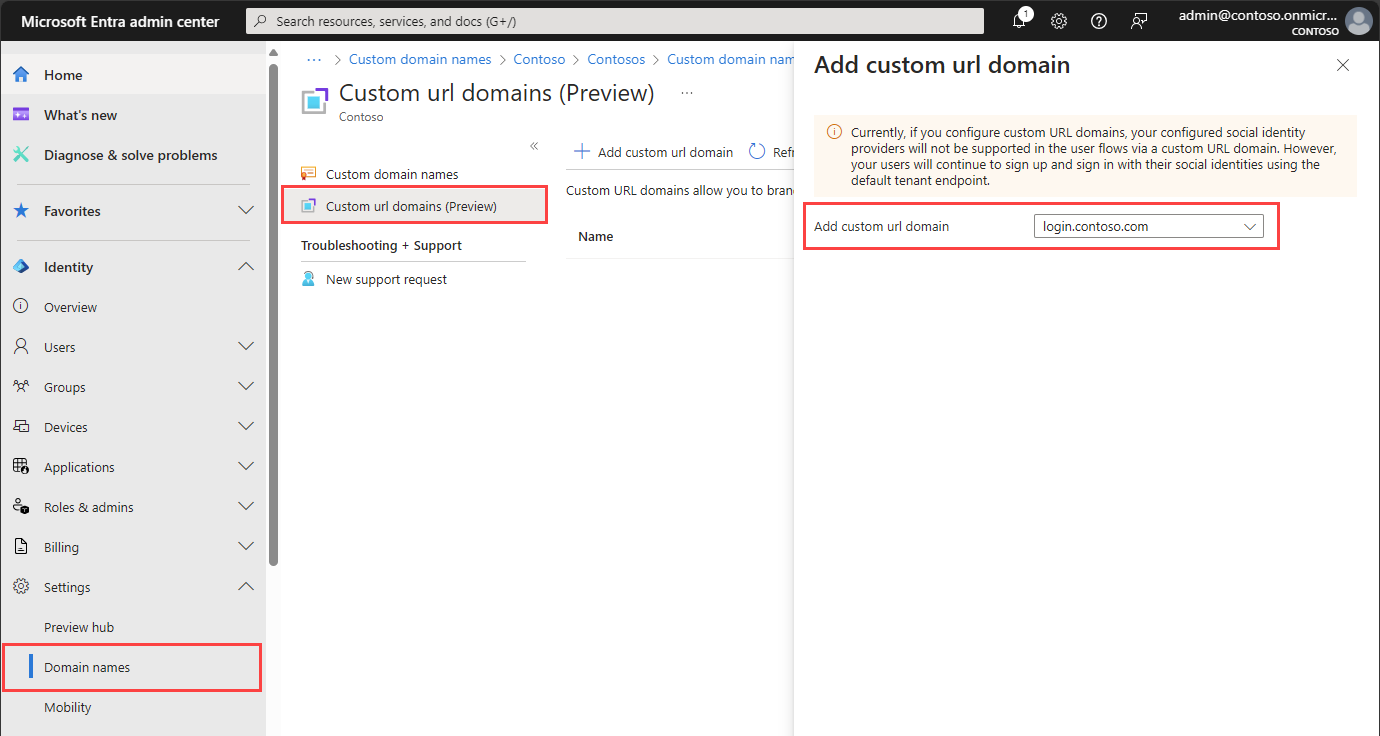

Gå till Identitet>Inställningar>Domännamn>Anpassade URL-domäner.

Välj Lägg till anpassad URL-domän.

I fönstret Lägg till anpassad URL-domän väljer du det anpassade domännamnet som du angav i steg 1.

Markera Lägga till.

Steg 3: Skapa en ny Azure Front Door-instans

Följ de här stegen för att skapa en Azure Front Door:

Logga in på Azure-portalen.

Välj den klientorganisation som innehåller din Azure Front Door-prenumeration: Välj ikonen Inställningar på den översta menyn och växla sedan till den klientorganisation som innehåller din Azure Front Door-prenumeration.

Följ stegen i Skapa Front Door-profil – Snabb skapa för att skapa en Front Door för din klientorganisation med hjälp av följande inställningar. Lämna inställningarna för cachelagring och WAF-princip tomma.

Tangent Värde Prenumeration Välj din Azure-prenumerationen. Resursgrupp Välj en befintlig resursgrupp eller skapa en ny. Name Ge din profil ett namn, till exempel ciamazurefrontdoor.Nivå Välj antingen Standard- eller Premium-nivå. Standardnivån är optimerad för innehållsleverans. Premium-nivån bygger på standardnivån och fokuserar på säkerhet. Se Nivåjämförelse. Slutpunktnamn Ange ett globalt unikt namn för slutpunkten, till exempel ciamazurefrontdoor. Slutpunktens värdnamn genereras automatiskt.Ursprungstyp Välj Custom.Ursprungligt värdnamn Ange <tenant-name>.ciamlogin.com. Ersätt<tenant-name>med namnet på din klient, till exempelcontoso.ciamlogin.com.När Azure Front Door-resursen har skapats väljer du Översikt och kopierar slutpunktens värdnamn för användning i ett senare steg. Det ser ut ungefär som

ciamazurefrontdoor-ab123e.z01.azurefd.net.Kontrollera att värdnamnet och ursprungsvärdrubriken för ditt ursprung har samma värde:

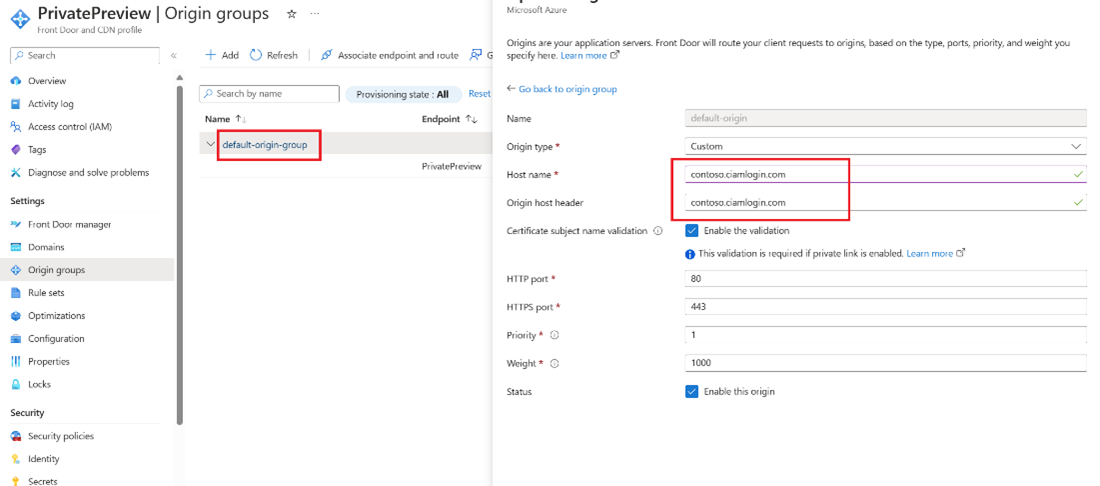

- Under Inställningar väljer du Ursprungsgrupper.

- Välj din ursprungsgrupp i listan, till exempel standard-origin-group.

- I den högra rutan väljer du ditt Origin-värdnamn , till exempel

contoso.ciamlogin.com. - I fönstret Uppdatera ursprung uppdaterar du värdnamnet och ursprungsvärdhuvudet så att det har samma värde.

Steg 4: Konfigurera din anpassade URL-domän på Azure Front Door

I det här steget lägger du till den anpassade URL-domänen som du registrerade i steg 1 i Din Azure Front Door.

4.1. Skapa en CNAME DNS-post

Om du vill lägga till den anpassade URL-domänen skapar du en kanonisk namnpost (CNAME) med domänprovidern. En CNAME-post är en typ av DNS-post som mappar ett källdomännamn till ett måldomännamn (alias). För Azure Front Door är källdomännamnet ditt anpassade URL-domännamn och måldomännamnet är ditt Standardvärdnamn för Front Door som du konfigurerade i steg 2, till exempel ciamazurefrontdoor-ab123e.z01.azurefd.net.

När Front Door verifierar den CNAME-post som du skapade dirigeras trafik som är adresserad till den anpassade URL-källdomänen (till exempel login.contoso.com) till den angivna frontend-standardvärden för frontend-målet, till exempel contoso-frontend.azurefd.net. Mer information finns i lägga till en anpassad domän i Din Front Door.

Skapa en CNAME-post för den anpassade domänen:

Logga in på webbplatsen för domänleverantören för den anpassade domänen.

Leta reda på sidan för att hantera DNS-poster med hjälp av leverantörens dokumentation eller sök efter områden på webbplatsen som heter Domännamn, DNS eller Namnserverhantering.

Skapa en CNAME-postpost för din anpassade URL-domän och slutför fälten enligt följande tabell.

Källa Typ Mål <login.contoso.com>CNAME contoso-frontend.azurefd.netKälla: Ange din anpassade URL-domän (till exempel login.contoso.com).

Typ: Ange CNAME.

Mål: Ange standardklientdelsvärden för Front Door som du skapar i steg 2. Det måste vara i följande format: >, till exempel .

contoso-frontend.azurefd.net

Spara dina ändringar.

4.2. Associera den anpassade URL-domänen med din Front Door

I Azure Portal hem söker du efter och väljer Azure Front Door-resursen

ciamazurefrontdoorför att öppna den.I den vänstra menyn går du till Inställningar och väljer Domäner.

Välj Lägg till en domän.

För DNS-hantering väljer du Alla andra DNS-tjänster.

För Anpassad domän anger du din anpassade domän, till exempel

login.contoso.com.Behåll de andra värdena som standardvärden och välj sedan Lägg till. Din anpassade domän läggs till i listan.

Under Valideringstillstånd för domänen som du just lade till väljer du Väntar. Ett fönster med TXT-postinformation öppnas.

Logga in på webbplatsen för domänleverantören för den anpassade domänen.

Leta reda på sidan för att hantera DNS-poster med hjälp av leverantörens dokumentation eller sök efter områden på webbplatsen som heter Domännamn, DNS eller Namnserverhantering.

Skapa en ny TXT DNS-post och slutför följande fält:

-

Namn: Ange bara underdomändelen av

_dnsauth.contoso.com, till exempel_dnsauth -

Typ:

TXT -

Värde: Till exempel

75abc123t48y2qrtsz2bvk......

När du har lagt till TXT DNS-posten ändras valideringstillståndet i Front Door-resursen så småningom från Väntar till Godkänd. Du kan behöva uppdatera sidan för att se ändringen.

-

Namn: Ange bara underdomändelen av

I Azure-portalen. Under Slutpunktsassociering för domänen som du nyss lade till väljer du Ta bort association.

För Välj slutpunkt väljer du slutpunkten för värdnamnet i listrutan.

För Listan Välj vägar väljer du standardväg och sedan Associera.

4.3. Aktivera vägen

Standardvägen dirigerar trafiken från klienten till Azure Front Door. Sedan använder Azure Front Door din konfiguration för att skicka trafiken till den externa klientorganisationen. Följ dessa steg om du vill aktivera standardvägen.

Välj Front Door Manager.

Om du vill aktivera standardvägen expanderar du först en slutpunkt från listan över slutpunkter i Front Door-hanteraren. Välj sedan standardvägen.

Markera kryssrutan Aktiverad väg .

Välj Uppdatera för att spara ändringar.

Testa dina anpassade URL-domäner

Logga in på administrationscentret för Microsoft Entra.

Välj din externa klient: Välj ikonen Inställningar på den översta menyn och växla sedan till den externa klientorganisationen.

Under Externa identiteter väljer du Användarflöden.

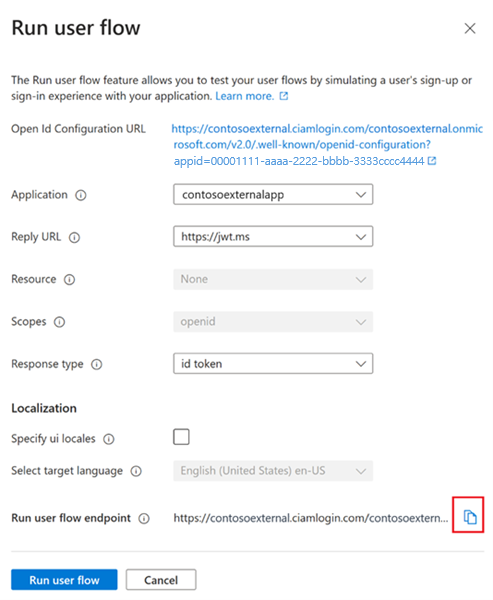

Välj ett användarflöde och välj sedan Kör användarflöde.

För Program väljer du webbprogrammet med namnet webapp1 som du tidigare registrerade. Svars-URL :en ska visa

https://jwt.ms.Kopiera URL:en under Kör användarflödesslutpunkt.

Om du vill simulera en inloggning med din anpassade domän öppnar du en webbläsare och använder den URL som du kopierade. Ersätt domänen (<tenant-name.ciamlogin.com>) med din anpassade domän.

I stället för:

https://contoso.ciamlogin.com/contoso.onmicrosoft.com/oauth2/v2.0/authorize?p=B2C_1_susi&client_id=00001111-aaaa-2222-bbbb-3333cccc4444&nonce=defaultNonce&redirect_uri=https%3A%2F%2Fjwt.ms&scope=openid&response_type=id_token&prompt=loginanvänd:

https://login.contoso.com/contoso.onmicrosoft.com/oauth2/v2.0/authorize?p=B2C_1_susi&client_id=00001111-aaaa-2222-bbbb-3333cccc4444&nonce=defaultNonce&redirect_uri=https%3A%2F%2Fjwt.ms&scope=openid&response_type=id_token&prompt=loginKontrollera att inloggningssidan är korrekt inläst. Logga sedan in med ett lokalt konto.

Konfigurera dina applikationer

När du har konfigurerat och testat den anpassade URL-domänen uppdaterar du dina program för att läsa in en URL med din anpassade URL-domän som värdnamn i stället för standarddomänen.

Den anpassade URL-domänintegrering gäller för autentiseringsslutpunkter som använder externa ID-användarflöden för att autentisera användare. Dessa slutpunkter har följande format:

https://<custom-url-domain>/<tenant-name>/v2.0/.well-known/openid-configurationhttps://<custom-url-domain>/<tenant-name>/oauth2/v2.0/authorizehttps://<custom-url-domain>/<tenant-name>/oauth2/v2.0/token

Ersätta:

- custom-url-domain med din anpassade URL-domän

- klientnamn med ditt klientnamn eller klientorganisations-ID

METADATA för SAML-tjänstprovidern kan se ut som följande exempel:

https://custom-url-domain-name/tenant-name/Samlp/metadata

(Valfritt) Använda klientorganisations-ID

Du kan ersätta ditt externa klientnamn i URL:en med ditt klient-ID GUID för att ta bort alla referenser till "onmicrosoft.com" i URL:en. Du hittar ditt klient-ID-GUID på sidan Översikt i Azure Portal eller administrationscentret för Microsoft Entra. Ändra https://account.contosobank.co.uk/contosobank.onmicrosoft.com/ till exempel till https://account.contosobank.co.uk/<tenant-ID-GUID>/.

Om du väljer att använda klientorganisations-ID i stället för klientnamn måste du uppdatera identitetsproviderns OAuth-omdirigerings-URI:er i enlighet med detta. När du använder ditt klient-ID i stället för klientnamn ser en giltig OAuth-omdirigerings-URI ut ungefär som i följande exempel:

https://login.contoso.com/00001111-aaaa-2222-bbbb-3333cccc4444/oauth2/authresp

(Valfritt) Avancerad konfiguration för Azure Front Door

Du kan använda avancerad konfiguration i Azure Front Door, till exempel Azure Web Application Firewall (WAF). Azure WAF ger ett centraliserat skydd av dina webbprogram mot vanliga sårbarheter och sårbarheter.

Tänk på följande när du använder anpassade domäner:

- WAF-principen måste vara samma nivå som Azure Front Door-profilen. Mer information om hur du skapar en WAF-princip som ska användas med Azure Front Door finns i Konfigurera WAF-princip.

- FUNKTIONEN FÖR WAF-hanterade regler stöds inte officiellt eftersom den kan orsaka falska positiva identifieringar och förhindra att legitima begäranden skickas, så använd endast ANPASSADE WAF-regler om de uppfyller dina behov.

(Valfritt) Blockera standarddomänen

När du har konfigurerat anpassade URL-domäner kan användarna fortfarande komma åt standarddomännamnet <klientnamn>.ciamlogin.com. Du måste blockera åtkomsten till standarddomänen så att angripare inte kan använda den för att komma åt dina appar eller köra DDoS-attacker (Distributed Denial-of-Service). Skicka ett supportärende för att begära blockering av åtkomst till standarddomänen.

Försiktighet

Kontrollera att din anpassade domän fungerar korrekt innan du begär att standarddomänen ska blockeras. När standarddomänen har blockerats fungerar inte längre vissa funktioner. Se Blockering av standarddomänen.

Felsökning

Det går inte att hitta meddelandet för sidan. När du försöker logga in med den anpassade URL-domänen får du ett HTTP 404-felmeddelande. Det här problemet kan vara relaterat till DNS-konfigurationen eller Azure Front Door-serverdelskonfigurationen. Prova följande steg:

- Kontrollera att den anpassade URL-domänen har registrerats och verifierats i din klientorganisation.

- Kontrollera att den anpassade domänen är korrekt konfigurerad. Posten

CNAMEför din anpassade domän måste peka på din Azure Front Door-standardklientdelsvärd (till exempel contoso-frontend.azurefd.net).

Våra tjänster är inte tillgängliga just nu. När du försöker logga in med den anpassade URL-domänen får du felmeddelandet: Våra tjänster är inte tillgängliga just nu. Vi arbetar med att återställa alla tjänster så snart som möjligt. Kom tillbaka snart. Det här problemet kan vara relaterat till Azure Front Door-routningskonfigurationen. Kontrollera statusen för standardvägen. Om den är inaktiverad aktiverar du vägen.

Resursen har tagits bort, bytt namn eller är tillfälligt otillgänglig. När du försöker logga in med den anpassade URL-domänen får du felmeddelandet att resursen du letar efter har tagits bort, fått namnet ändrat eller är tillfälligt otillgänglig. Det här problemet kan vara relaterat till microsoft Entra-verifiering av anpassade domäner. Kontrollera att den anpassade domänen har registrerats och verifierats i din klientorganisation.

Felkod 399265: RoutingFromInvalidHost. Den här felkoden visas när en klientorganisation gör en begäran från en domän som inte har verifierats. Se till att lägga till TXT-postinformation i dina DNS-poster. Kontrollera sedan ditt anpassade domännamn igen.

Felkod 399280: InvalidCustomUrlDomain. Den här felkoden visas när en klientorganisation begär från en verifierad domän som inte är en anpassad URL-domän. Se till att associera det anpassade domännamnet med en anpassad URL-domän.

Nästa steg

Se alla våra exempelguider och självstudier för att skapa appar för externt ID.