Översikt över B2B-direktanslutning

Gäller för: Personalklientorganisationer

Personalklientorganisationer  Externa klienter (läs mer)

Externa klienter (läs mer)

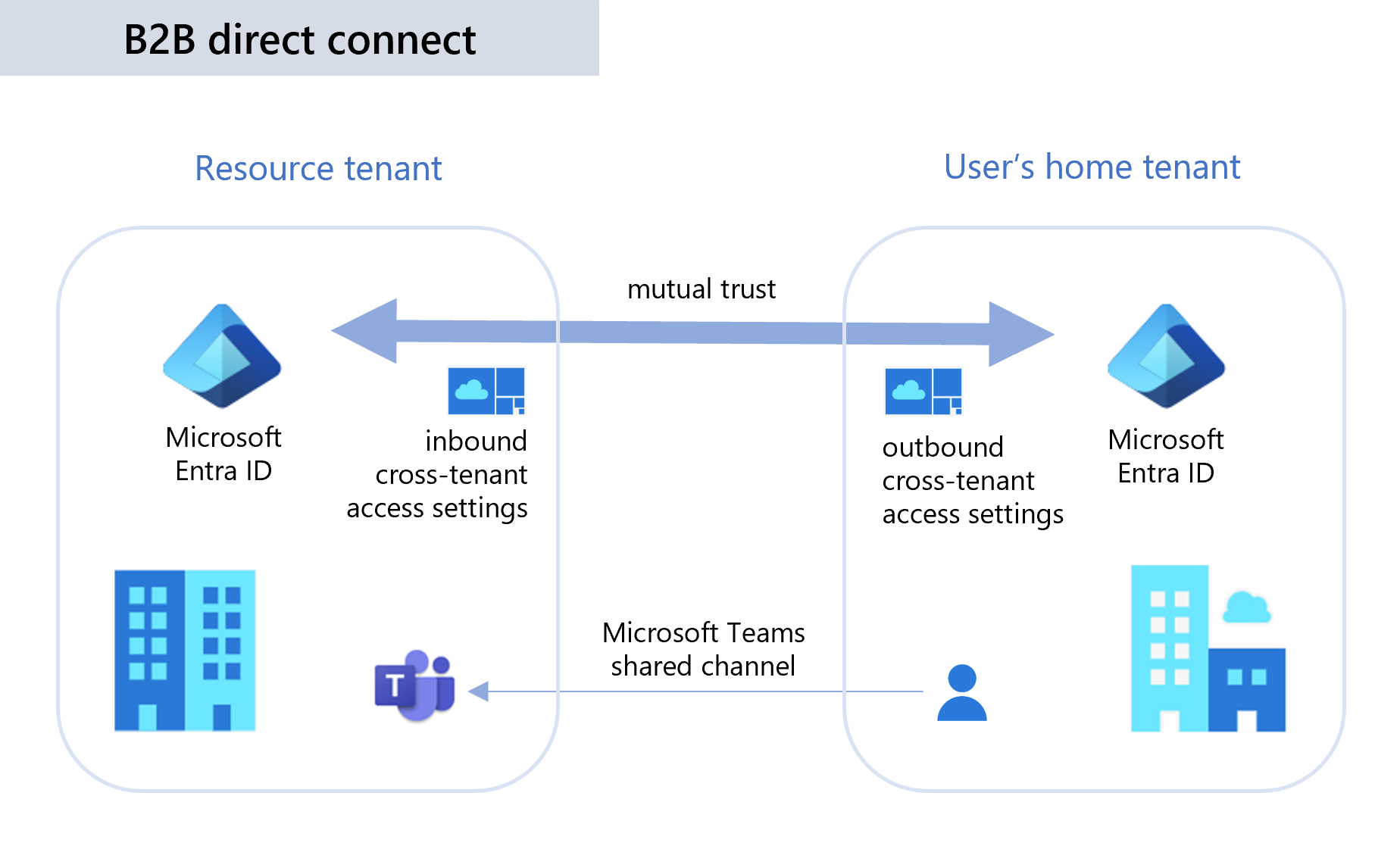

B2B direct connect är en funktion i Microsoft Entra External ID som gör att du kan konfigurera en ömsesidig förtroenderelation med en annan Microsoft Entra-organisation för sömlöst samarbete. Den här funktionen fungerar för närvarande med delade Microsoft Teams-kanaler. Med B2B-direktanslutning kan användare från båda organisationerna arbeta tillsammans med sina autentiseringsuppgifter för hemmet och en delad kanal i Teams, utan att behöva läggas till i varandras organisationer som gäster. Använd B2B Direct Connect för att dela resurser med externa Microsoft Entra-organisationer. Eller använd den för att dela resurser mellan flera Microsoft Entra-klienter i din egen organisation.

B2B-direktanslutning kräver en ömsesidig förtroenderelation mellan två Microsoft Entra-organisationer för att ge åtkomst till varandras resurser. Både resursorganisationen och den externa organisationen måste ömsesidigt aktivera B2B-direktanslutning i sina åtkomstinställningar mellan klientorganisationer. När förtroendet har upprättats har B2B Direct Connect-användaren enkel inloggningsåtkomst till resurser utanför organisationen med autentiseringsuppgifter från hemorganisationen Microsoft Entra.

För närvarande fungerar B2B-direktanslutningsfunktioner med delade Teams-kanaler. När B2B-direktanslutning upprättas mellan två organisationer kan användare i en organisation skapa en delad kanal i Teams och bjuda in en extern B2B-direktanslutningsanvändare till den. Från Teams kan B2B-direktanslutningsanvändaren sömlöst komma åt den delade kanalen i sin teams-instans för hemklientorganisation, utan att behöva logga in manuellt på den organisation som är värd för den delade kanalen.

Hantera åtkomst mellan klientorganisationer för B2B-direktanslutning

Microsoft Entra-organisationer kan hantera sina förtroenderelationer med andra Microsoft Entra-organisationer genom att definiera inställningar för inkommande och utgående åtkomst mellan klientorganisationer. Åtkomstinställningar mellan klientorganisationer ger dig detaljerad kontroll över hur andra organisationer samarbetar med dig (inkommande åtkomst) och hur dina användare samarbetar med andra organisationer (utgående åtkomst).

Inställningar för inkommande åtkomst styr om användare från externa organisationer kan komma åt resurser i din organisation. Du kan använda de här inställningarna för alla, eller så kan du ange enskilda användare, grupper och program.

Inställningar för utgående åtkomst styr om användarna kan komma åt resurser i en extern organisation. Du kan använda de här inställningarna för alla, eller så kan du ange enskilda användare, grupper och program.

Klientbegränsningar avgör hur användarna kan komma åt en extern organisation när de använder dina enheter och nätverk, men de är inloggade med ett konto som har utfärdats till dem av den externa organisationen.

Förtroendeinställningar avgör om dina principer för villkorsstyrd åtkomst kommer att lita på multifaktorautentisering (MFA), kompatibel enhet och Microsoft Entra hybridanslutna enhetsanspråk från en extern organisation när deras användare kommer åt dina resurser.

Viktigt!

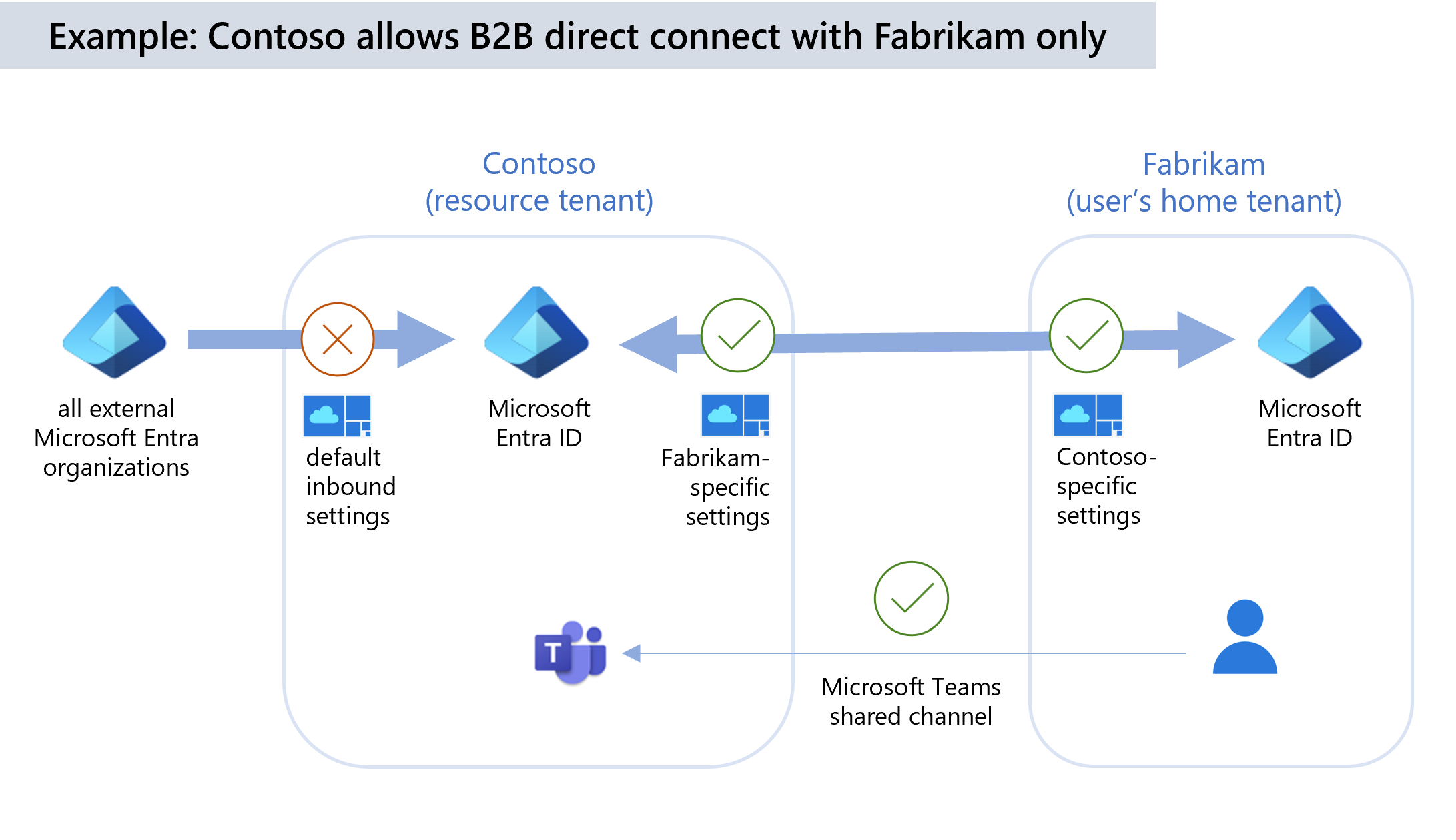

B2B-direktanslutning är endast möjligt när båda organisationerna tillåter åtkomst till och från den andra organisationen. Contoso kan till exempel tillåta inkommande B2B-direktanslutningar från Fabrikam, men delning är inte möjligt förrän Fabrikam även aktiverar utgående B2B-direktanslutning med Contoso. Därför måste du samordna med den externa organisationens administratör för att se till att deras åtkomstinställningar mellan klientorganisationer tillåter delning med dig. Det här ömsesidiga avtalet är viktigt eftersom B2B-direktanslutning möjliggör begränsad delning av data för de användare som du aktiverar för B2B-direktanslutning.

Standardinställningar

Standardinställningarna för åtkomst mellan klientorganisationer gäller för alla externa Microsoft Entra-organisationer, förutom organisationer som du har konfigurerat enskilda inställningar för. Till en början blockerar Microsoft Entra-ID alla inkommande och utgående B2B-direktanslutningsfunktioner som standard för alla externa Microsoft Entra-klienter. Du kan ändra dessa standardinställningar, men vanligtvis kan du lämna dem som de är och aktivera B2B-direktanslutningsåtkomst med enskilda organisationer.

Organisationsspecifika inställningar

Du kan konfigurera organisationsspecifika inställningar genom att lägga till organisationen och ändra inställningarna för åtkomst mellan klientorganisationer. De här inställningarna har sedan företräde framför standardinställningarna för den här organisationen.

Exempel 1: Tillåt B2B-direktanslutning med Fabrikam och blockera alla andra

I det här exemplet vill Contoso blockera B2B-direktanslutning med alla externa organisationer som standard, men tillåta B2B-direktanslutning för alla användare, grupper och appar i Fabrikam.

Contoso anger följande standardinställningar för åtkomst mellan klientorganisationer:

- Blockera inkommande åtkomst till B2B-direktanslutning för alla externa användare och grupper.

- Blockera utgående åtkomst till B2B-direktanslutning för alla Contoso-användare och -grupper.

Sedan lägger Contoso till Fabrikam-organisationen och konfigurerar följande organisationsinställningar för Fabrikam:

- Tillåt inkommande åtkomst till B2B-direktanslutning för alla Fabrikam-användare och -grupper.

- Tillåt inkommande åtkomst till alla interna Contoso-program från Fabrikam B2B direct connect-användare.

- Tillåt alla Contoso-användare eller välj användare och grupper att ha utgående åtkomst till Fabrikam med B2B-direktanslutning.

- Tillåt att Contoso B2B-direktanslutningsanvändare har utgående åtkomst till alla Fabrikam-program.

För att det här scenariot ska fungera måste Fabrikam också tillåta B2B-direktanslutning med Contoso genom att konfigurera samma åtkomstinställningar för flera klientorganisationer för Contoso och för sina egna användare och program. När konfigurationen är klar kan Contoso-användare som hanterar delade Teams-kanaler lägga till Fabrikam-användare genom att söka efter sina fullständiga Fabrikam-e-postadresser.

Exempel 2: Aktivera direktanslutning mellan B2B och Fabrikams marknadsföringsgrupp

Från och med exemplet ovan kan Contoso också välja att endast tillåta att gruppen Fabrikam Marketing samarbetar med Contosos användare via B2B-direktanslutning. I det här fallet måste Contoso hämta marknadsföringsgruppens objekt-ID från Fabrikam. I stället för att tillåta inkommande åtkomst till alla Fabrikams användare konfigurerar de sedan sina Fabrikam-specifika åtkomstinställningar på följande sätt:

- Tillåt inkommande åtkomst till B2B-direktanslutning endast för Fabrikams marknadsföringsgrupp. Contoso anger Fabrikams objekt-ID för marknadsföringsgruppen i listan över tillåtna användare och grupper.

- Tillåt inkommande åtkomst till alla interna Contoso-program från Fabrikam B2B direct connect-användare.

- Tillåt att alla Contoso-användare och grupper har utgående åtkomst till Fabrikam med B2B-direktanslutning.

- Tillåt att Contoso B2B-direktanslutningsanvändare har utgående åtkomst till alla Fabrikam-program.

Fabrikam måste också konfigurera sina inställningar för utgående åtkomst mellan klientorganisationer så att deras marknadsföringsgrupp kan samarbeta med Contoso via B2B-direktanslutning. När konfigurationen är klar kan Contoso-användare som hanterar delade Teams-kanaler endast lägga till Användare av Fabrikam Marketing-gruppen genom att söka efter sina fullständiga Fabrikam-e-postadresser.

Autentisering

I ett B2B-direktanslutningsscenario innebär autentisering att en användare från en Microsoft Entra-organisation (användarens hemklientorganisation) försöker logga in på en fil eller app i en annan Microsoft Entra-organisation (resursklientorganisationen). Användaren loggar in med Microsoft Entra-autentiseringsuppgifter från sin hemklientorganisation. Inloggningsförsöket utvärderas mot åtkomstinställningar mellan klientorganisationer i både användarens hemklientorganisation och resursklientorganisationen. Om alla åtkomstkrav uppfylls utfärdas en token till användaren som tillåter användaren att komma åt resursen. Den här token är giltig i 1 timme.

Mer information om hur autentisering fungerar i ett scenario mellan klientorganisationer med principer för villkorsstyrd åtkomst finns i Autentisering och villkorsstyrd åtkomst i scenarier mellan klientorganisationer.

Multifaktorautentisering (MFA)

Om du vill tillåta B2B-direktanslutning med en extern organisation och dina principer för villkorsstyrd åtkomst kräver MFA, måste du konfigurera dina inställningar för inkommande förtroende så att dina principer för villkorsstyrd åtkomst accepterar MFA-anspråk från den externa organisationen. Den här konfigurationen säkerställer att B2B-direktanslutningsanvändare från den externa organisationen är kompatibla med dina principer för villkorsstyrd åtkomst och ger en smidigare användarupplevelse.

Anta till exempel att Contoso (resursklientorganisationen) litar på MFA-anspråk från Fabrikam. Contoso har en princip för villkorsstyrd åtkomst som kräver MFA. Den här principen är begränsad till alla gäster, externa användare och SharePoint Online. Som en förutsättning för B2B-direktanslutning måste Contoso konfigurera förtroendeinställningar i sina åtkomstinställningar mellan klientorganisationer för att acceptera MFA-anspråk från Fabrikam. När en Fabrikam-användare får åtkomst till en B2B-direktanslutningsaktiverad app (till exempel en delad Teams Connect-kanal) omfattas användaren av MFA-kravet som tillämpas av Contoso:

- Om Fabrikam-användaren redan har utfört MFA i sin hemklient kan de komma åt resursen i den delade kanalen.

- Om Fabrikam-användaren inte har slutfört MFA blockeras de från att komma åt resursen.

Information om villkorlig åtkomst och Teams finns i Översikt över säkerhet och efterlevnad i Microsoft Teams-dokumentationen.

Förtroendeinställningar för enhetsefterlevnad

I inställningarna för åtkomst mellan klientorganisationer kan du använda Förtroendeinställningar för att lita på anspråk från en extern användares hemklientorganisation om huruvida användarens enhet uppfyller sina principer för enhetsefterlevnad eller är Microsoft Entra-hybridansluten. När inställningar för enhetsförtroende är aktiverade kontrollerar Microsoft Entra-ID en användares autentiseringssession efter ett enhetsanspråk. Om sessionen innehåller ett enhetsanspråk som anger att principerna redan har uppfyllts i användarens hemklientorganisation beviljas den externa användaren sömlös inloggning till den delade resursen. Du kan aktivera inställningar för enhetsförtroende för alla Microsoft Entra-organisationer eller enskilda organisationer. (Läs mer)

Användarupplevelse för B2B-direktanslutning

För närvarande aktiverar B2B-direktanslutning funktionen Delade kanaler i Teams Connect. B2B-direktanslutningsanvändare kan komma åt en extern organisations delade Teams-kanal utan att behöva byta klientorganisation eller logga in med ett annat konto. B2B-direktanslutningsanvändarens åtkomst bestäms av den delade kanalens principer.

I resursorganisationen kan teams delade kanalägare söka i Teams efter användare från en extern organisation och lägga till dem i den delade kanalen. När de har lagts till kan B2B-direktanslutningsanvändarna komma åt den delade kanalen inifrån sin heminstans av Teams, där de samarbetar med funktioner som chatt, samtal, fildelning och appdelning. Mer information finns i Översikt över team och kanaler i Microsoft Teams. Mer information om de resurser, filer och program som är tillgängliga för B2B-direktanslutningsanvändaren via den delade Teams-kanalen finns i Chatt, team, kanaler och appar i Microsoft Teams.

Användaråtkomst och -hantering

B2B-direktanslutningsanvändare samarbetar via en ömsesidig anslutning mellan två organisationer, medan B2B-samarbetsanvändare bjuds in till en organisation och hanteras via ett användarobjekt.

B2B direct connect erbjuder ett sätt att samarbeta med användare från en annan Microsoft Entra-organisation via en ömsesidig dubbelriktad anslutning som konfigurerats av administratörer från båda organisationerna. Användare har enkel inloggningsåtkomst till B2B-direktanslutningsaktiverade Microsoft-program. För närvarande stöder B2B direktanslutning delade kanaler i Teams Connect.

Med B2B-samarbete kan du bjuda in externa partner att komma åt dina Microsoft-, SaaS- eller specialutvecklade appar. B2B-samarbete är särskilt användbart när den externa partnern inte använder Microsoft Entra-ID eller om det inte är praktiskt eller möjligt att konfigurera B2B-direktanslutning. B2B-samarbete gör det möjligt för externa användare att logga in med sin önskade identitet, inklusive sitt Microsoft Entra-konto, microsoft-konsumentkonto eller en social identitet som du aktiverar, till exempel Google. Med B2B-samarbete kan du låta externa användare logga in på dina Microsoft-program, SaaS-appar, anpassade appar och så vidare.

Använda Teams med B2B Direct Connect jämfört med B2B-samarbete

I Teams finns det skillnader i hur resurser kan delas beroende på om du samarbetar med någon som använder B2B-direktanslutning eller B2B-samarbete.

Med B2B Direct Connect lägger du till den externa användaren i en delad kanal i ett team. Den här användaren kan komma åt resurserna i den delade kanalen, men de har inte åtkomst till hela teamet eller andra resurser utanför den delade kanalen. De har till exempel inte åtkomst till Azure Portal. De har dock åtkomst till portalen Mina appar. B2B-direktanslutningsanvändare har ingen närvaro i din Microsoft Entra-organisation, så dessa användare hanteras i Teams-klienten av den delade kanalens ägare. Mer information finns i Tilldela teamägare och medlemmar i Microsoft Teams.

Med B2B-samarbete kan du bjuda in gästanvändaren till ett team. Gästanvändaren för B2B-samarbete loggar in på resursklientorganisationen med den e-postadress som användes för att bjuda in dem. Deras åtkomst bestäms av de behörigheter som tilldelats gästanvändare i resursklientorganisationen. Gästanvändare kan inte se eller delta i några delade kanaler i teamet.

Mer information om skillnader mellan B2B-samarbete och B2B-direktanslutning i Teams finns i Gäståtkomst i Microsoft Teams.

Övervakning och granskning

Rapportering för övervakning och granskning av B2B-direktanslutningsaktivitet är tillgänglig i både Azure Portal och administrationscentret för Microsoft Teams.

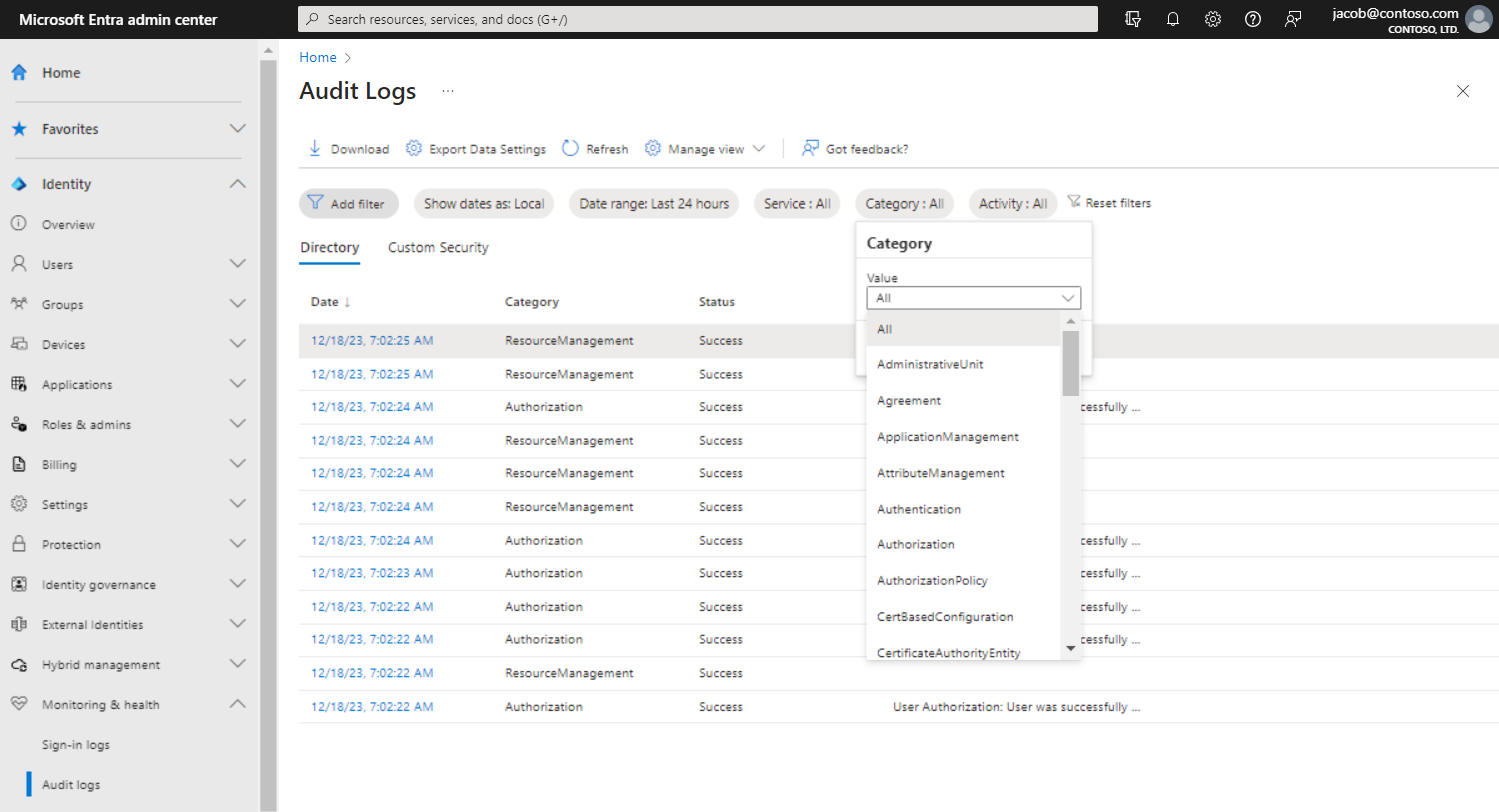

Microsoft Entra-övervaknings- och granskningsloggar

Microsoft Entra-ID innehåller information om åtkomst mellan klientorganisationer och B2B-direktanslutning i organisationens granskningsloggar och inloggningsloggar. Dessa loggar kan visas i Azure Portal under Övervakning.

Microsoft Entra-granskningsloggar: Microsoft Entra-granskningsloggar visar när principer för inkommande och utgående trafik skapas, uppdateras eller tas bort.

Microsoft Entra-inloggningsloggar Microsoft Entra-inloggningsloggar är tillgängliga i både hemorganisationen och resursorganisationen. När B2B-direktanslutning har aktiverats börjar inloggningsloggarna inkludera användarobjekt-ID:n för B2B-direktanslutningsanvändare från andra klienter. Informationen som rapporteras i varje organisation varierar, till exempel:

I båda organisationerna är B2B-direktanslutningsinloggningar märkta med en åtkomsttyp mellan klientorganisationer för B2B-direktanslutning. En inloggningshändelse registreras när en B2B-direktanslutningsanvändare först får åtkomst till en resursorganisation och igen när en uppdateringstoken utfärdas för användaren. Användare kan komma åt sina egna inloggningsloggar. Administratörer kan visa inloggningar för hela organisationen för att se hur B2B-direktanslutningsanvändare får åtkomst till resurser i sin klientorganisation.

I hemorganisationen innehåller loggarna information om klientprogram.

I resursorganisationen innehåller loggarna villkorsstyrdaAccessPolicies på fliken Villkorsstyrd åtkomst.

Microsoft Entra-åtkomstgranskningar: Med Microsoft Entra-åtkomstgranskningar kan en klientadministratör se till att externa gästanvändare inte har åtkomst till dina appar och resurser längre än vad som är nödvändigt genom att konfigurera en engångsgranskning eller återkommande åtkomstgranskning av externa användare. Läs mer om åtkomstgranskningar.

Övervaknings- och granskningsloggar för Microsoft Teams

Administrationscentret för Microsoft Teams visar rapportering för delade kanaler, inklusive externa B2B-direktanslutningsmedlemmar för varje team.

Teams granskningsloggar: Teams stöder följande granskningshändelser i klientorganisationen som är värd för den delade kanalen: Livscykel för delad kanal (skapa/ta bort kanal), medlemslivscykel mellan klientorganisationer/klientorganisationer (Lägg till/ta bort/Befordra/Degradera medlem). Dessa granskningsloggar är tillgängliga i resursklientorganisationen så att administratörer kan avgöra vem som har åtkomst till den delade Teams-kanalen. Det finns inga granskningsloggar i den externa användarens hemklientorganisation som är relaterade till deras aktivitet i en extern delad kanal.

Åtkomstgranskningar för Teams: Åtkomstgranskningar av grupper som är Teams kan nu identifiera B2B-direktanslutningsanvändare som använder delade Teams-kanaler. När du skapar en åtkomstgranskning kan du begränsa granskningen till alla interna användare, gästanvändare och externa B2B-direktanslutningsanvändare som har lagts till direkt i en delad kanal. Granskaren visas sedan med användare som har direkt åtkomst till den delade kanalen.

Aktuella begränsningar: En åtkomstgranskning kan identifiera interna användare och externa B2B-direktanslutningsanvändare, men inte andra team som har lagts till i en delad kanal. Om du vill visa och ta bort team som har lagts till i en delad kanal kan den delade kanalens ägare hantera medlemskap inifrån Teams.

Mer information om Microsoft Teams-granskningsloggar finns i granskningsdokumentationen för Microsoft Teams.

Sekretess och datahantering

Med B2B-direktanslutning kan dina användare och grupper komma åt appar och resurser som hanteras av en extern organisation. För att upprätta en anslutning måste en administratör från den externa organisationen också aktivera B2B-direktanslutning.

Genom att aktivera B2B-anslutning med en extern organisation tillåter du att de externa organisationer som du har aktiverat utgående inställningar med får åtkomst till begränsade kontaktdata om dina användare. Microsoft delar dessa data med dessa organisationer för att hjälpa dem att skicka en begäran om att ansluta till dina användare. Data som samlas in av externa organisationer, inklusive begränsade kontaktdata, omfattas av dessa organisationers sekretesspolicyer och praxis.

När du konfigurerar en princip med en specifik målresursklientorganisation godkänner du att principen ska lagras både i klientorganisationen och i målresursklientorganisationen. Detta inkluderar ett tillstånd för att din policy ska lagras utanför din geografiska region om målresurshyresgästen befinner sig i en annan region än din hyresgäst. När du konfigurerar en standardprincip för åtkomst mellan klientorganisationer godkänner du för att andra klientorganisationer ska kunna använda principen. Det innebär att principen sparas för allmän tillgänglighet för andra Microsoft-klienter och kommer att lagras utanför din klientorganisations gräns. Den följer ett geo-överskridande replikeringsmönster för att säkerställa åtkomst för hyresgäster hos möjliga samarbetspartners med rimlig prestanda. Antingen kan en specifik klientprincip eller standardprincipen implementeras oberoende av varandra, var och en med sina respektive principdelningsvillkor som anges ovan.

Utgående åtkomst

När B2B-direktanslutning är aktiverat med en extern organisation kan användare i den externa organisationen söka efter dina användare via fullständig e-postadress. Matchande sökresultat returnerar begränsade data om dina användare, inklusive förnamn och efternamn. Användarna måste godkänna den externa organisationens sekretesspolicy innan mer av deras data delas. Vi rekommenderar att du granskar sekretessinformationen som kommer att tillhandahållas av organisationen och presenteras för dina användare.

Inkommande åtkomst

Vi rekommenderar starkt att du lägger till både din globala sekretesskontakt och organisationens sekretesspolicy så att dina interna anställda och externa gäster kan granska dina principer. Följ stegen för att lägga till organisationens sekretessinformation.

Begränsa åtkomsten till användare och grupper

Du kanske vill överväga att använda åtkomstinställningar mellan klientorganisationer för att begränsa B2B-direktanslutning till specifika användare och grupper i din organisation och den externa organisationen.

Nästa steg

- Konfigurera åtkomstinställningar för flera klientorganisationer

- Mer information om dataförlustskydd, kvarhållningsprinciper och eDiscovery finns i Microsoft Teams-dokumentationen.