Metodtips för återställning

Oavsiktliga borttagningar och felkonfigurationer inträffar för din klientorganisation. För att minimera effekten av dessa oavsiktliga händelser måste du förbereda för deras förekomst.

Återställning är de förberedande processer och funktioner som gör att du kan återställa dina tjänster till ett tidigare fungerande tillstånd efter en oavsiktlig ändring. Oavsiktliga ändringar omfattar mjuk eller hård borttagning eller felkonfiguration av program, grupper, användare, principer och andra objekt i din Microsoft Entra-klientorganisation.

Återställningsbarhet hjälper din organisation att bli mer motståndskraftig. Motståndskraft, även om den är relaterad, är annorlunda. Motståndskraft är möjligheten att uthärda störningar i systemkomponenter och återställa med minimal påverkan på din verksamhet, användare, kunder och drift. Mer information om hur du gör dina system mer motståndskraftiga finns i Skapa motståndskraft i identitets- och åtkomsthantering med Microsoft Entra-ID.

Den här artikeln beskriver metodtipsen för att förbereda för borttagningar och felkonfigurationer för att minimera de oavsiktliga konsekvenserna för organisationens verksamhet.

Borttagningar och felkonfigurationer

Borttagningar och felkonfigurationer har olika inverkan på din klientorganisation.

borttagningar

Effekten av borttagningar beror på objekttypen.

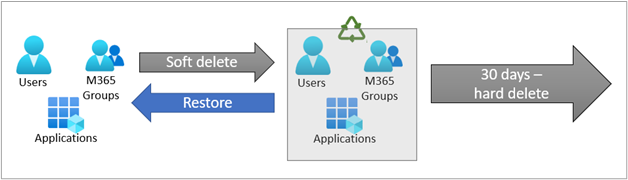

Användare, Microsoft 365-grupper och program kan tas bort mjukt. Mjukt borttagna objekt skickas till Papperskorgen för Microsoft Entra-ID. I papperskorgen är objekt inte tillgängliga för användning. De behåller dock alla sina egenskaper och kan återställas via ett Microsoft Graph API-anrop eller i Azure Portal. Objekt i läget mjuk borttagning som inte återställs inom 30 dagar tas bort permanent eller hårt.

Viktigt!

Alla andra objekttyper tas bort hårt omedelbart när de väljs för borttagning. När ett objekt tas bort hårt kan det inte återställas. Den måste återskapas och konfigureras om.

Mer information om borttagningar och hur du återställer från dem finns i Återställa från borttagningar.

Felaktig konfiguration

Felkonfigurationer är konfigurationer av en resurs eller princip som avviker från organisationens principer eller planer och orsakar oavsiktliga eller oönskade konsekvenser. Felkonfiguration av inställningar för hela klientorganisationen eller principer för villkorsstyrd åtkomst kan allvarligt påverka din säkerhet och den offentliga avbildningen av din organisation. Felkonfigurationer kan:

- Ändra hur administratörer, klientanvändare och externa användare interagerar med resurser i din klientorganisation.

- Ändra användarnas möjlighet att interagera med andra klienter och externa användare för att interagera med din klientorganisation.

- Orsaka denial of service.

- Bryt beroenden mellan data, system och program.

Mer information om felkonfigurationer och hur du återställer från dem finns i Återställa från felkonfigurationer.

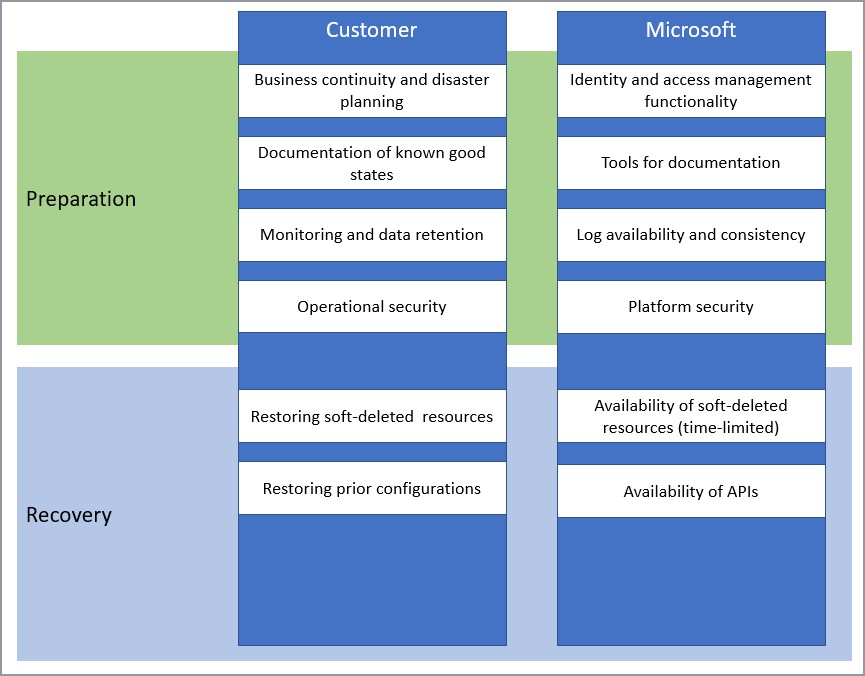

Delat ansvar

Återställning är ett delat ansvar mellan Microsoft som molntjänstleverantör och din organisation.

Du kan använda de verktyg och tjänster som Microsoft tillhandahåller för att förbereda för borttagningar och felkonfigurationer.

Affärskontinuitet och katastrofplanering

Att återställa ett hårt borttaget eller felkonfigurerat objekt är en resursintensiv process. Du kan minimera de resurser som behövs genom att planera framåt. Överväg att ha ett specifikt team med administratörer som ansvarar för återställningar.

Testa återställningsprocessen

Repetera återställningsprocessen för olika objekttyper och den kommunikation som kommer att gå ut som ett resultat. Se till att repetera med testobjekt, helst i en testklientorganisation.

Genom att testa din plan kan du avgöra följande:

- Giltighet och fullständighet i objekttillståndsdokumentationen.

- Typisk tid till lösning.

- Lämplig kommunikation och deras målgrupper.

- Förväntade framgångar och potentiella utmaningar.

Skapa kommunikationsprocessen

Skapa en process med fördefinierad kommunikation för att göra andra medvetna om problemet och tidslinjerna för återställning. Ta med följande punkter i din kommunikationsplan för återställning:

Vilka typer av kommunikation som ska gå ut. Överväg att skapa fördefinierade mallar.

Intressenter för att ta emot kommunikation. Inkludera följande grupper, i förekommande fall:

- Berörda företagare.

- Driftadministratörer som ska utföra återställning.

- Affärs- och tekniska godkännare.

- Berörda användare.

Definiera de händelser som utlöser kommunikation, till exempel:

- Inledande borttagning.

- Konsekvensanalys.

- Tid till lösning.

- Återställning.

Dokumentera kända goda tillstånd

Dokumentera klientorganisationens tillstånd och dess objekt regelbundet. Om en hård borttagning eller felkonfiguration inträffar har du sedan en översikt över återställningen. Följande verktyg kan hjälpa dig att dokumentera ditt aktuella tillstånd:

- Microsoft Graph-API:er kan användas för att exportera det aktuella tillståndet för många Microsoft Entra-konfigurationer.

- Microsoft Entra Exporter är ett verktyg som du kan använda för att exportera konfigurationsinställningarna.

- Microsoft 365 Desired State Configuration är en modul i PowerShell Desired State Configuration-ramverket. Du kan använda den för att exportera konfigurationer för referens och tillämpning av tidigare tillstånd för många inställningar.

- API:er för villkorsstyrd åtkomst kan användas för att hantera dina principer för villkorlig åtkomst som kod.

I det sällsynta fallet att ett API inte är tillgängligt för en viss konfigurationsinställning kan du använda skärmbilder för att aktivera manuell återställning.

Vanliga Microsoft Graph-API:er

Du kan använda Microsoft Graph-API:er för att exportera det aktuella tillståndet för många Microsoft Entra-konfigurationer. API:erna omfattar de flesta scenarier där referensmaterial om det tidigare tillståndet, eller möjligheten att tillämpa tillståndet från en exporterad kopia, kan bli avgörande för att hålla verksamheten igång.

Microsoft Graph-API:er är mycket anpassningsbara baserat på organisationens behov. För att implementera en lösning för säkerhetskopior eller referensmaterial måste utvecklare skapa kod för att fråga efter, lagra och visa data. Många implementeringar använder onlinekodlagringsplatser som en del av den här funktionen.

Användbara API:er för återställning

| Resurstyper | Referenslänkar |

|---|---|

| Användare, grupper och andra katalogobjekt |

directoryObject API användar-API grupp-API program-API servicePrincipal API |

| Katalogroller |

directoryRole API roleManagement API |

| Principer för villkorlig åtkomst | API för princip för villkorsstyrd åtkomst |

| Enheter | enhets-API |

| Domäner | domän-API |

| Administrativa enheter | API för administrativ enhet |

| Borttagna objekt* | deletedItems API |

*Lagra dessa konfigurationsexporter på ett säkert sätt med åtkomst till ett begränsat antal administratörer.

Microsoft Entra-exportören kan tillhandahålla det mesta av den dokumentation som du behöver:

- Kontrollera att du har implementerat önskad konfiguration.

- Använd exportören för att samla in aktuella konfigurationer.

- Granska exporten, förstå inställningarna för din klientorganisation som inte exporteras och dokumentera dem manuellt.

- Lagra utdata på en säker plats med begränsad åtkomst.

Kommentar

Inställningar i den äldre multifaktorautentiseringsportalen för Programproxy- och federationsinställningar kanske inte exporteras med Microsoft Entra-exportören eller med Microsoft Graph-API:et. Microsoft 365 Desired State Configuration-modulen använder Microsoft Graph och PowerShell för att hämta tillståndet för många av konfigurationerna i Microsoft Entra ID. Den här informationen kan användas som referensinformation eller, med powershell-skript för önskad tillståndskonfiguration, för att tillämpa ett känt bra tillstånd igen.

Använd graph-API:er för villkorsstyrd åtkomst för att hantera principer som kod. Automatisera godkännanden för att främja principer från förproduktionsmiljöer, säkerhetskopiering och återställning, övervaka ändringar och planera framåt för nödsituationer.

Mappa beroenden mellan objekt

Borttagningen av vissa objekt kan orsaka en krusningseffekt på grund av beroenden. Borttagning av en säkerhetsgrupp som används för programtilldelning skulle till exempel leda till att användare som var medlemmar i gruppen inte kunde komma åt de program som gruppen tilldelades till.

Vanliga beroenden

| Object type | Potentiella beroenden |

|---|---|

| Programobjekt | Tjänstens huvudnamn (företagsprogram). Grupper som tilldelats programmet. Principer för villkorsstyrd åtkomst som påverkar programmet. |

| Tjänstens huvudnamn | Programobjekt. |

| Principer för villkorlig åtkomst | Användare som tilldelats principen. Grupper som tilldelats principen. Tjänstens huvudnamn (företagsprogram) som principen riktar sig mot. |

| Andra grupper än Microsoft 365-grupper | Användare som tilldelats gruppen. Principer för villkorsstyrd åtkomst som gruppen har tilldelats till. Program som gruppen har tilldelats åtkomst till. |

Övervakning och datakvarhållning

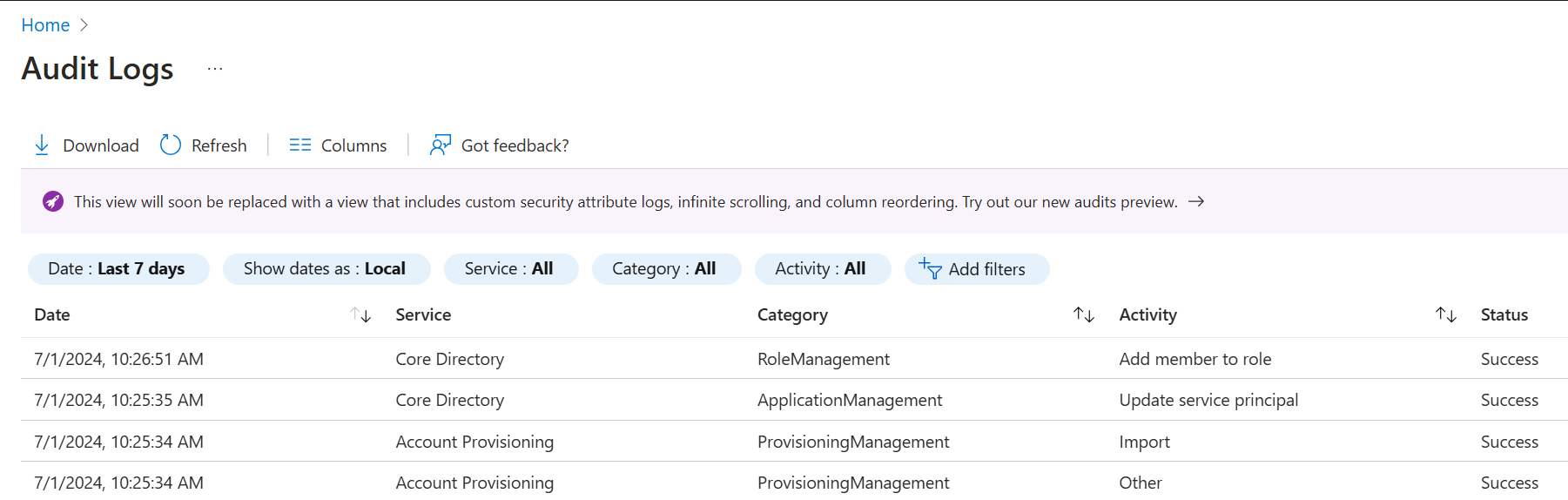

Microsoft Entra-granskningsloggen innehåller information om alla borttagnings- och konfigurationsåtgärder som utförs i din klientorganisation. Vi rekommenderar att du exporterar loggarna till ett verktyg för säkerhetsinformation och händelsehantering, till exempel Microsoft Sentinel. Du kan också använda Microsoft Graph för att granska ändringar och skapa en anpassad lösning för att övervaka skillnader över tid. Mer information om hur du hittar borttagna objekt med hjälp av Microsoft Graph finns i Lista borttagna objekt – Microsoft Graph v1.0.

Granskningsloggar

Granskningsloggen registrerar alltid en "Ta bort <objekt>"-händelse när ett objekt i klientorganisationen tas bort från ett aktivt tillstånd, antingen från aktivt till mjukt borttaget eller aktivt till hårt borttaget.

En borttagningshändelse för program, tjänstens huvudnamn, användare och Microsoft 365-grupper är en mjuk borttagning. För alla andra objekttyper är det en hård borttagning.

| Object type | Aktivitet i loggen | Result |

|---|---|---|

| Program | Ta bort programmet och tjänstens huvudnamn | Mjuk borttagen |

| Program | Program för hård borttagning | Hårt borttaget |

| Tjänstens huvudnamn | Ta bort tjänstens huvudnamn | Mjuk borttagen |

| Tjänstens huvudnamn | Tjänstens huvudnamn för hård borttagning | Hårt borttaget |

| User | Ta bort användare | Mjuk borttagen |

| User | Hård borttagningsanvändare | Hårt borttaget |

| Microsoft 365 Groups | Ta bort grupp | Mjuk borttagen |

| Microsoft 365 Groups | Grupp för hård borttagning | Hårt borttaget |

| Alla andra objekt | Ta bort "objectType" | Hårt borttaget |

Kommentar

Granskningsloggen särskiljer inte grupptypen för en borttagen grupp. Endast Microsoft 365-grupper tas bort mjukt. Om du ser posten Ta bort grupp kan det vara mjuk borttagning av en Microsoft 365-grupp eller den hårda borttagningen av en annan typ av grupp. Dokumentationen om ditt kända goda tillstånd bör innehålla grupptypen för varje grupp i din organisation.

Information om hur du övervakar konfigurationsändringar finns i Återställa från felkonfigurationer.

Använda arbetsböcker för att spåra konfigurationsändringar

Azure Monitor-arbetsböcker kan hjälpa dig att övervaka konfigurationsändringar.

Rapportarbetsboken för känsliga åtgärder kan hjälpa dig att identifiera misstänkt aktivitet för program och tjänstens huvudnamn som kan tyda på en kompromiss, inklusive:

- Ändrade autentiseringsuppgifter för program eller tjänstens huvudnamn eller autentiseringsmetoder.

- Nya behörigheter som beviljats tjänstens huvudnamn.

- Uppdateringar av katalogroll och gruppmedlemskap för tjänstens huvudnamn.

- Ändrade federationsinställningar.

Arbetsboken för åtkomst mellan klientorganisationer kan hjälpa dig att övervaka vilka program i externa klientorganisationer som användarna har åtkomst till och vilka program i klientorganisationens externa användare som har åtkomst till dem. Använd den här arbetsboken för att söka efter avvikande ändringar i antingen inkommande eller utgående programåtkomst mellan klienter.

Driftsäkerhet

Det är mycket mindre svårt att förhindra oönskade ändringar än att behöva återskapa och konfigurera om objekt. Inkludera följande uppgifter i dina ändringshanteringsprocesser för att minimera olyckor:

- Använd en modell med minst behörighet. Se till att varje medlem i ditt team har de minsta behörigheter som krävs för att slutföra sina vanliga uppgifter. Kräv en process för att eskalera behörigheter för mer ovanliga uppgifter.

- Administrativ kontroll av ett objekt möjliggör konfiguration och borttagning. Använd mindre privilegierade roller, till exempel säkerhetsläsare, för uppgifter som inte kräver åtgärder för att skapa, uppdatera eller ta bort (CRUD). När CRUD-åtgärder krävs använder du objektspecifika roller när det är möjligt. Användaradministratörer kan till exempel bara ta bort användare och programadministratörer kan bara ta bort program. Använd dessa mer begränsade roller när det är möjligt.

- Använd Privileged Identity Management (PIM). PIM möjliggör just-in-time-eskalering av behörigheter för att utföra uppgifter som hård borttagning. Du kan konfigurera PIM att ha meddelanden eller godkännanden för behörighetseskalering.