Länka frågeresultat till en incident

Gäller för:

- Microsoft Defender XDR

Du kan använda länken till incidentfunktionen för att lägga till avancerade jaktfrågeresultat till en ny eller befintlig incident som undersöks. Den här funktionen hjälper dig att enkelt samla in poster från avancerade jaktaktiviteter, vilket gör att du kan skapa en mer omfattande tidslinje eller kontext för händelser som rör en incident.

Länka resultat till nya eller befintliga incidenter

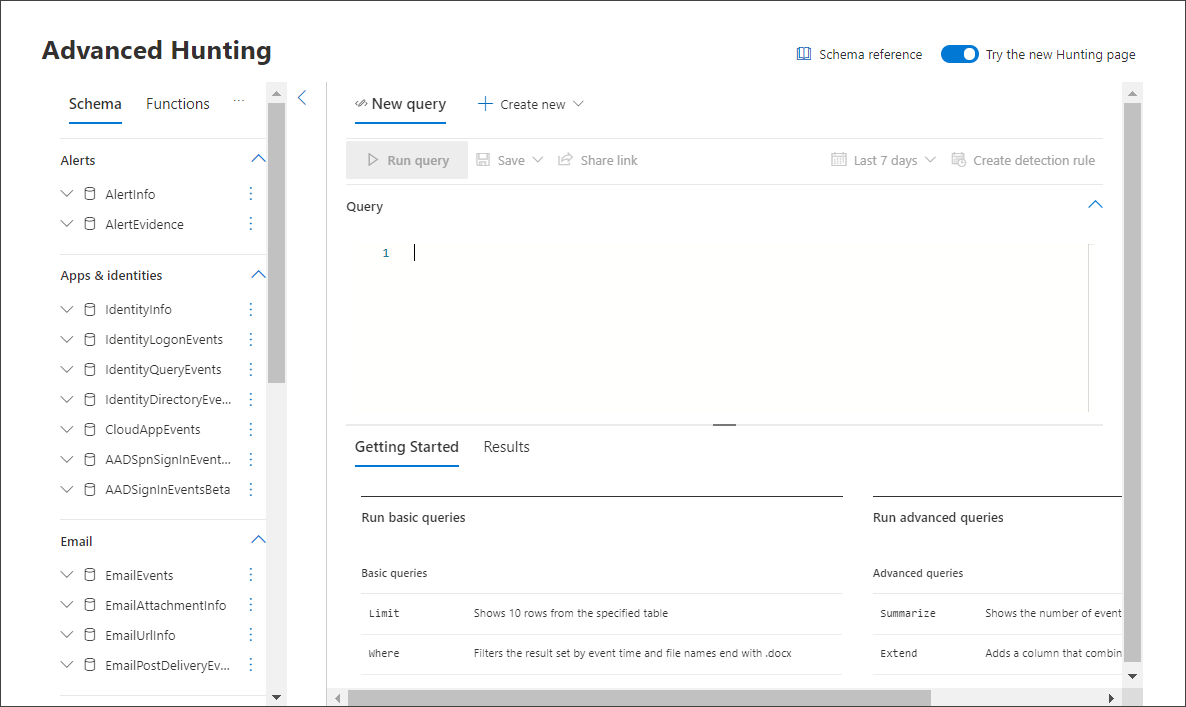

På sidan avancerad jaktfråga anger du först frågan i det angivna frågefältet och väljer Sedan Kör fråga för att hämta resultatet.

På sidan Resultat väljer du de händelser eller poster som är relaterade till en ny eller aktuell undersökning som du arbetar med och väljer sedan Länka till incident.

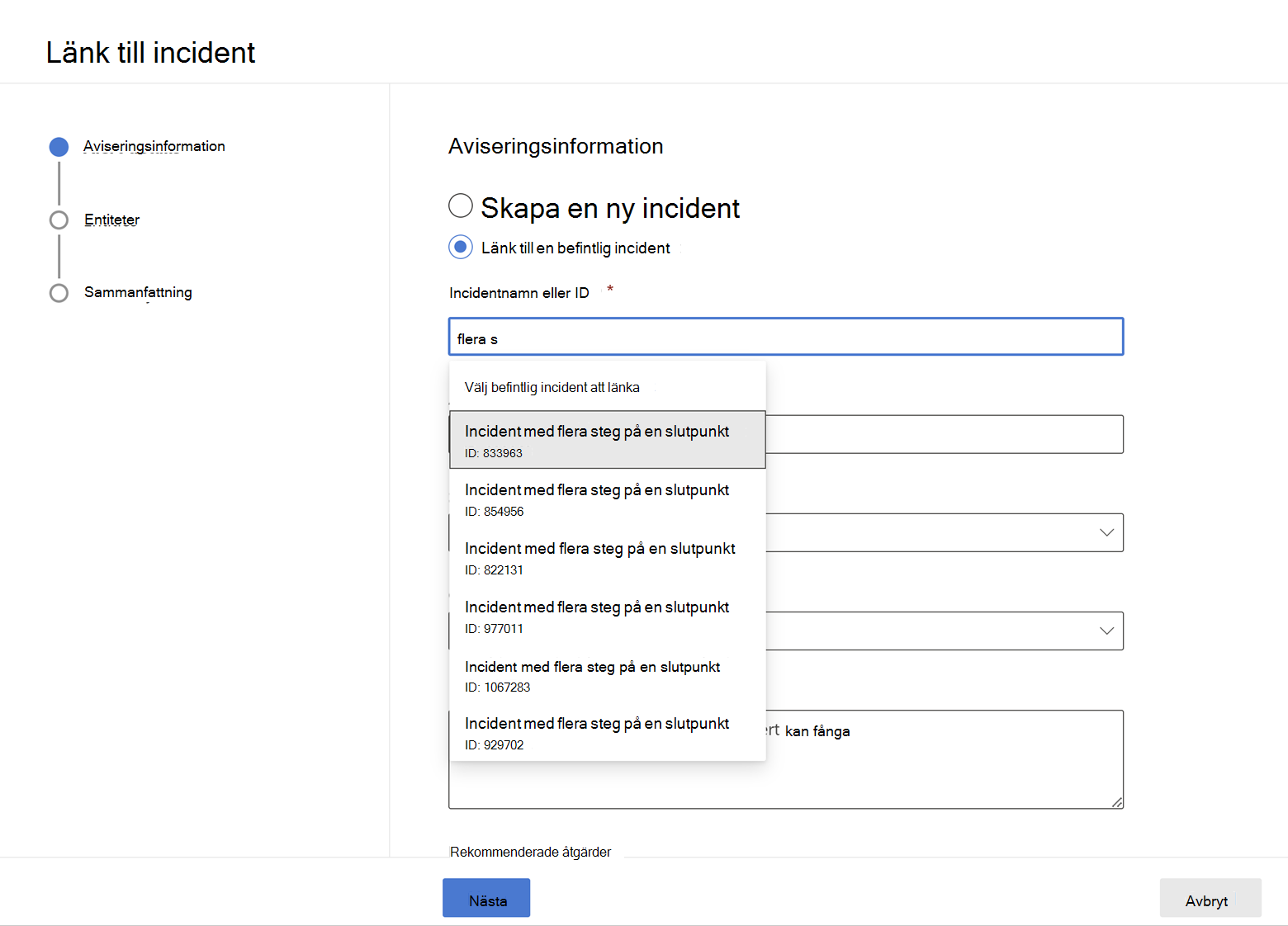

Leta upp avsnittet Aviseringsinformation i fönstret Länka till incident och välj sedan Skapa ny incident för att konvertera händelserna till aviseringar och gruppera dem till en ny incident:

Eller välj Länka till en befintlig incident för att lägga till de markerade posterna i en befintlig. Välj den relaterade incidenten i listrutan över befintliga incidenter. Du kan också ange de första tecknen i incidentnamnet eller ID:t för att hitta den befintliga incidenten.

Ange följande information för endera markering och välj sedan Nästa:

- Aviseringsrubrik – Ange en beskrivande rubrik för de resultat som incidenthanteringspersonalen kan förstå. Den här beskrivande rubriken blir aviseringsrubriken.

- Allvarlighetsgrad – Välj den allvarlighetsgrad som ska tillämpas på gruppen av aviseringar.

- Kategori – Välj lämplig hotkategori för aviseringarna.

- Beskrivning – Ge en användbar beskrivning av de grupperade aviseringarna.

- Rekommenderade åtgärder – Tillhandahålla reparationsåtgärder.

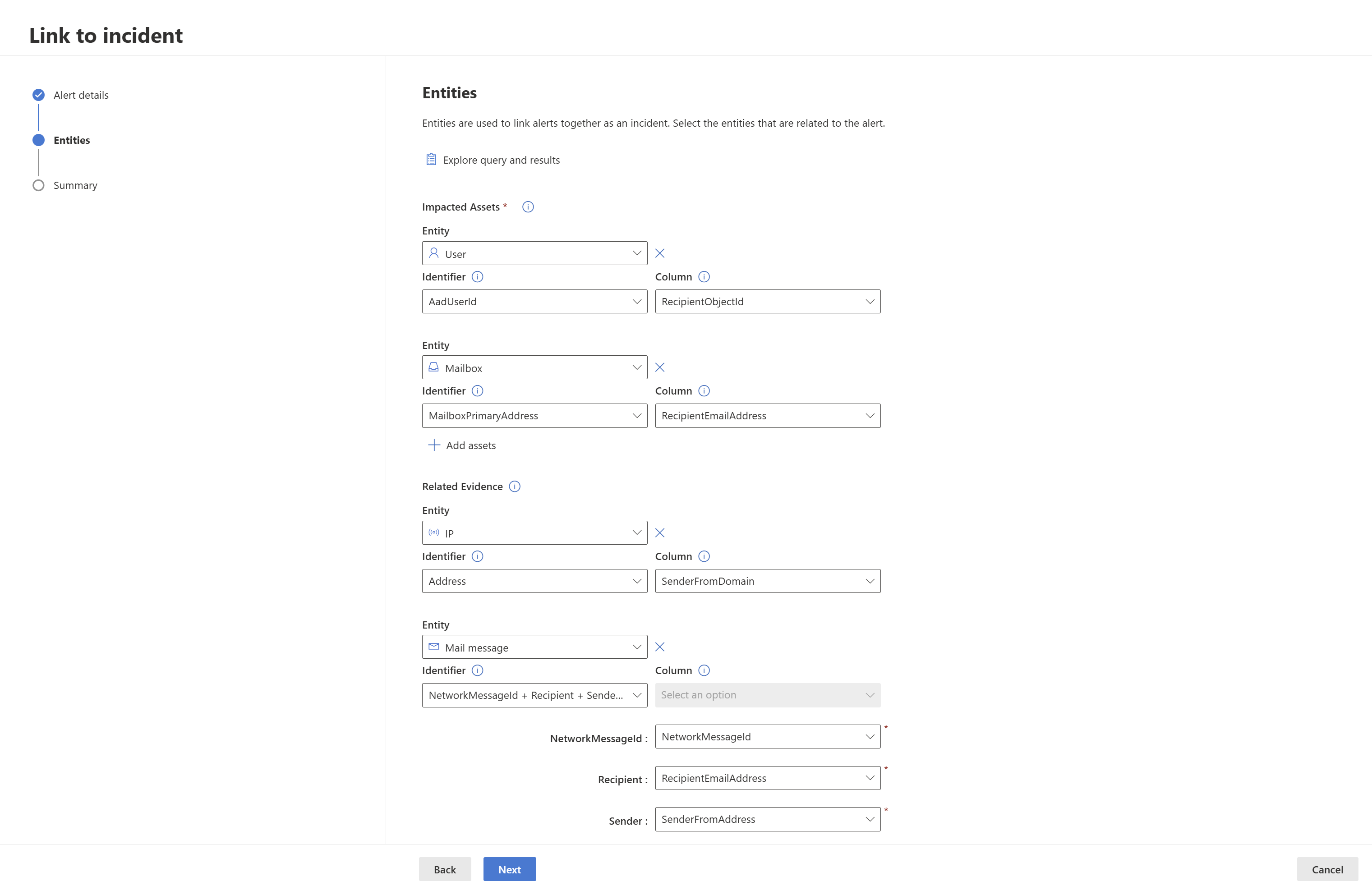

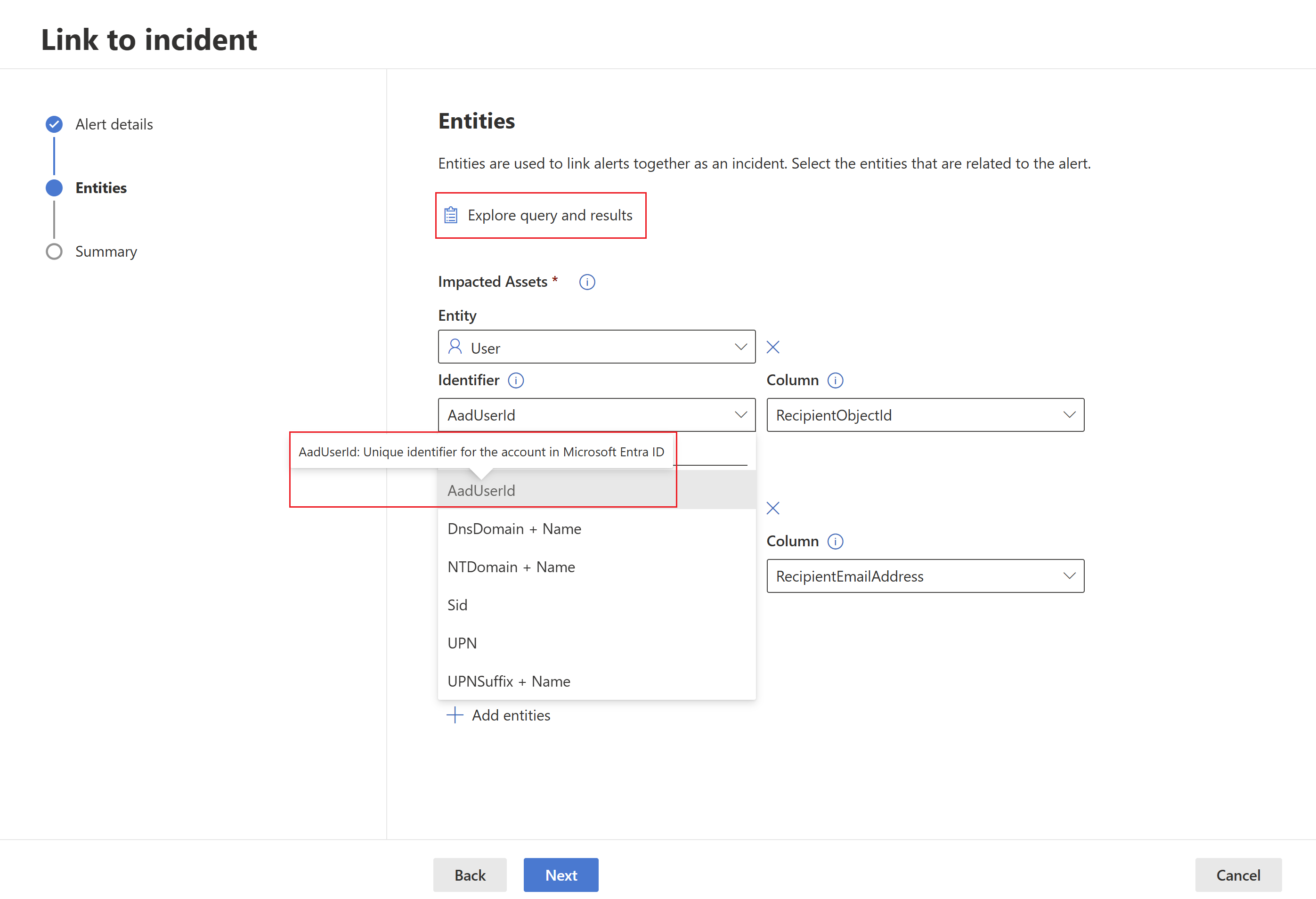

I avsnittet Entiteter hittar du vilka entiteter som används för att korrelera andra aviseringar med den länkade incidenten. De visas också på incidentsidan. Du kan granska de förvalda entiteter som kategoriserats på följande sätt:

a. Påverkade tillgångar – Tillgångar som påverkas av de valda händelserna kan vara:

- Konto

- Enhet

- Brevlåda

- Molnprogram

- Azure-resurs

- Amazon Web Services-resurs

- Google Cloud Platform-resurs

b. Relaterade bevis – icke-tillgångar som visas i de valda händelserna. De entitetstyper som stöds är:

- Process

- Fil

- Registervärde

- IP

- OAuth-program

- DNS

- Säkerhetsgrupp

- URL

- E-postkluster

- E-postmeddelande

När en entitetstyp har valts väljer du en identifierartyp som finns i de valda posterna så att den kan användas för att identifiera den här entiteten. Varje entitetstyp har en lista över identifierare som stöds, vilket visas i den relevanta listrutan. Läs beskrivningen som visas när du hovrar över varje identifierare för att bättre förstå den.

När du har valt identifieraren väljer du en kolumn från frågeresultatet som innehåller den valda identifieraren. Du kan välja Utforska fråga och resultat för att öppna kontextpanelen för avancerad jakt. På så sätt kan du utforska din fråga och dina resultat för att se till att du har valt rätt kolumn för den valda identifieraren.

I vårt exempel använde vi en fråga för att hitta händelser relaterade till en eventuell e-postexfiltreringsincident. Därför är mottagarens postlåda och mottagarens konto de påverkade entiteterna, och avsändarens IP-adress samt e-postmeddelandet är relaterade bevis.En annan avisering skapas för varje post med en unik kombination av påverkade entiteter. I vårt exempel, om det finns tre olika kombinationer av mottagarpostlådor och objekt-ID för mottagare, skapas till exempel tre aviseringar och länkas till den valda incidenten.

Välj Nästa.

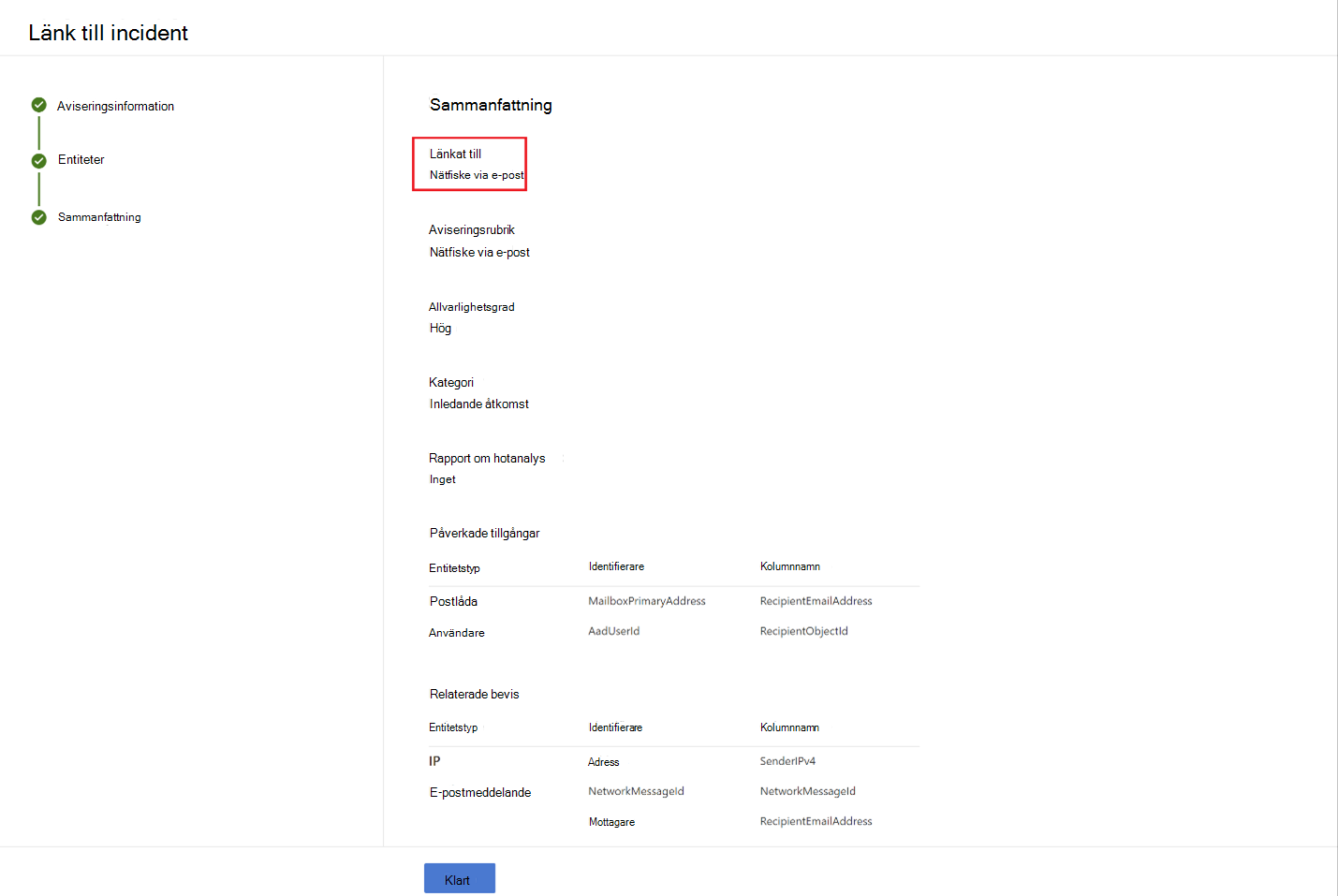

Granska informationen som du har angett i avsnittet Sammanfattning.

Välj Klar.

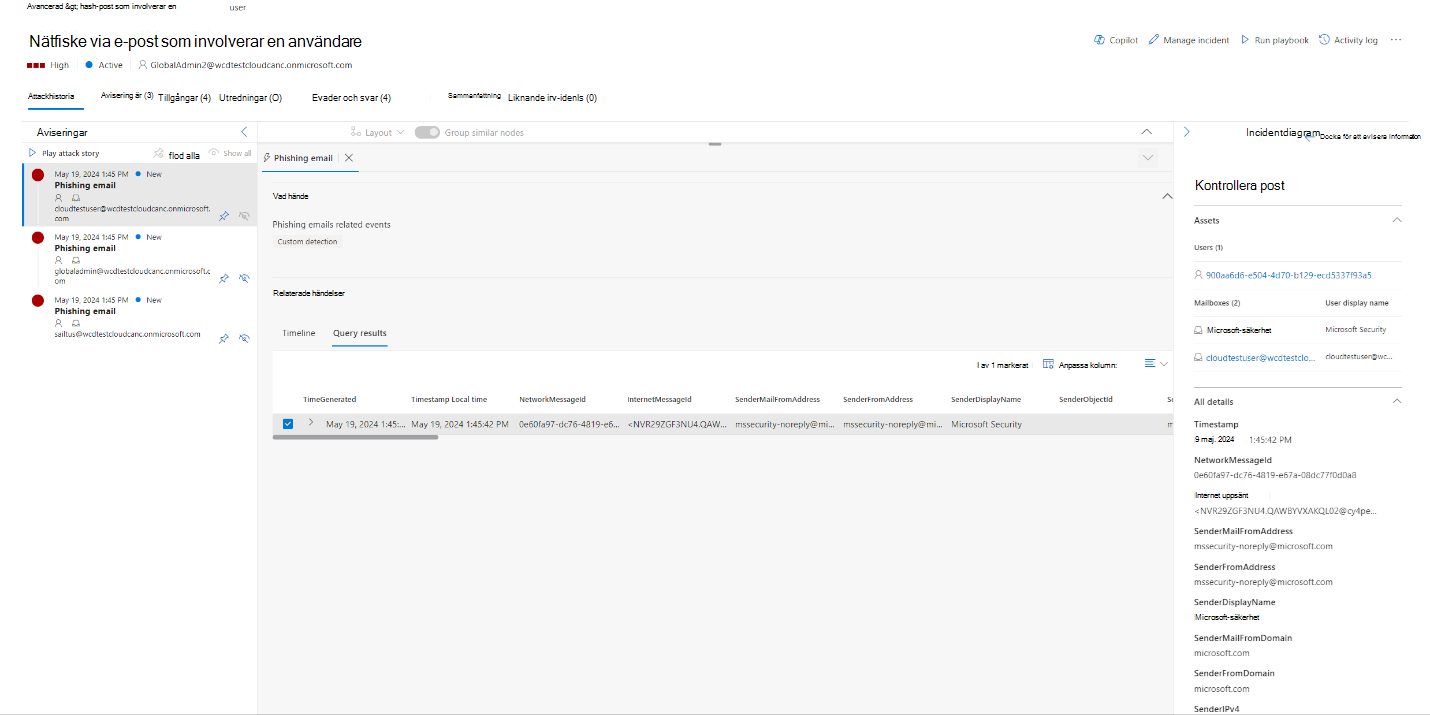

Visa länkade poster i incidenten

Du kan välja den genererade länken i sammanfattningssteget i guiden eller välja incidentnamnet från incidentkön för att visa incidenten som händelserna är länkade till.

I vårt exempel länkades de tre aviseringarna, som representerar de tre valda händelserna, till en ny incident. På var och en av aviseringssidorna hittar du fullständig information om händelsen eller händelserna i tidslinjevyn (om tillgängligt) och frågeresultatvyn.

Du kan också välja händelsen från tidslinjevyn eller från frågeresultatvyn för att öppna fönstret Inspektera post .

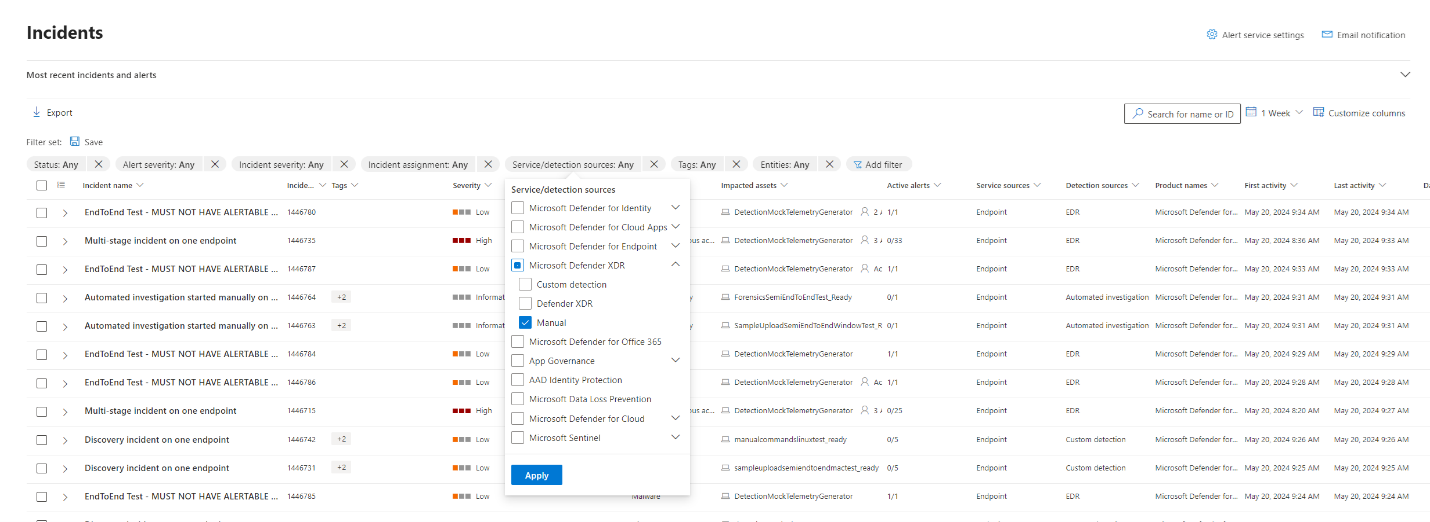

Filtrera efter händelser som lagts till med avancerad jakt

Du kan visa vilka aviseringar som genererades från avancerad jakt genom att filtrera incidenter och aviseringar efter manuell identifieringskälla.