Säkerhetsutvärdering: Framtvinga kryptering för RPC-certifikatregistreringsgränssnittet (ESC11)

Den här artikeln beskriver Microsoft Defender for Identity:s rapport Framtvinga kryptering för RPC-certifikatregistreringssäkerhetsstatus.

Vad är kryptering med RPC-certifikatregistrering?

Active Directory Certificate Services (AD CS) stöder certifikatregistrering med hjälp av RPC-protokollet, särskilt med MS-ICPR-gränssnittet. I sådana fall fastställer CA-inställningarna säkerhetsinställningarna för RPC-gränssnittet, inklusive kravet på paketsekretess.

IF_ENFORCEENCRYPTICERTREQUEST Om flaggan är aktiverad accepterar RPC-gränssnittet endast anslutningar med RPC_C_AUTHN_LEVEL_PKT_PRIVACY autentiseringsnivån. Det här är den högsta autentiseringsnivån och kräver att varje paket signeras och krypteras för att förhindra alla typer av reläattacker. Detta liknar SMB Signing det i SMB-protokollet.

Om RPC-registreringsgränssnittet inte kräver paketsekretess blir det sårbart för reläattacker (ESC11). Flaggan IF_ENFORCEENCRYPTICERTREQUEST är aktiverad som standard, men är ofta inaktiverad för att tillåta klienter som inte har stöd för den RPC-autentiseringsnivå som krävs, till exempel klienter som kör Windows XP.

Förhandskrav

Den här utvärderingen är endast tillgänglig för kunder som har installerat en sensor på en AD CS-server. Mer information finns i Ny sensortyp för Active Directory Certificate Services (AD CS).

Hur gör jag för att använda den här säkerhetsbedömningen för att förbättra organisationens säkerhetsstatus?

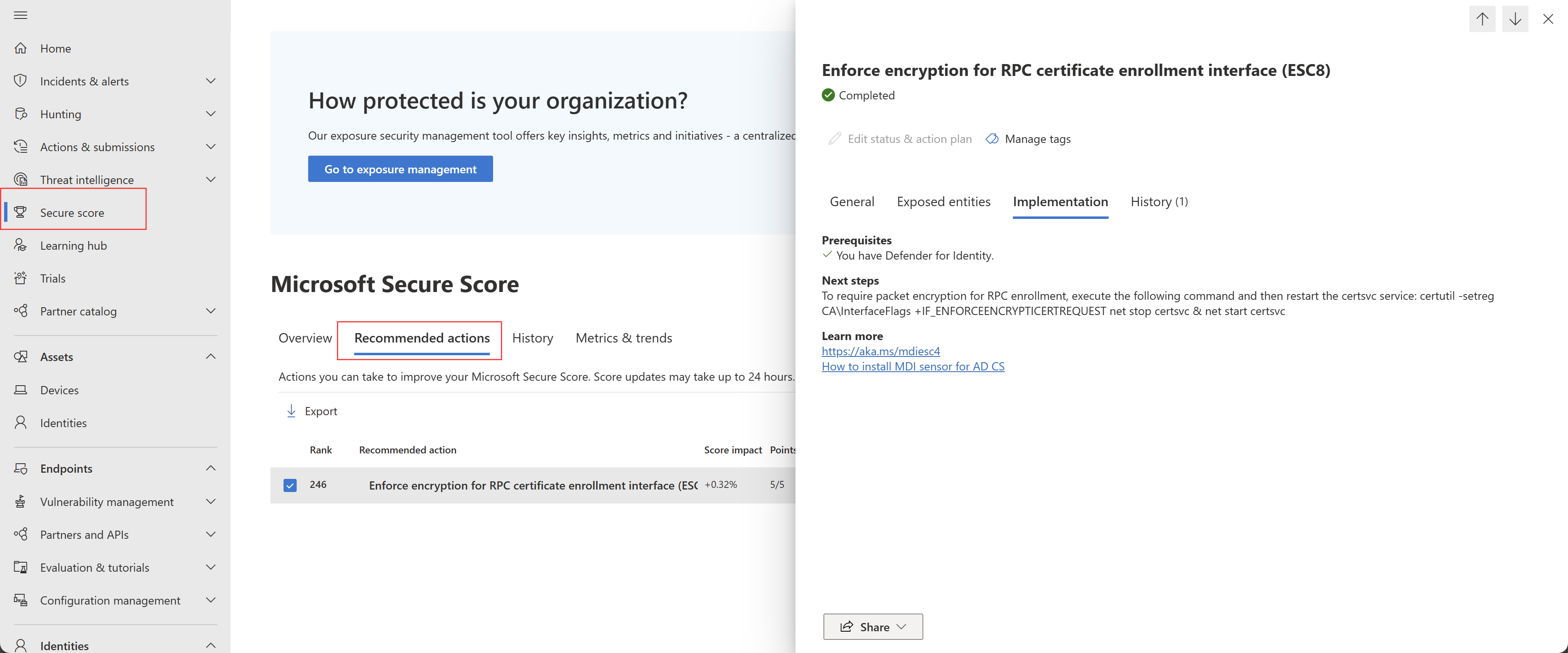

Granska den rekommenderade åtgärden vid https://security.microsoft.com/securescore?viewid=actions för att framtvinga kryptering för RPC-certifikatregistrering. Till exempel:

Undersöka varför

IF_ENFORCEENCRYPTICERTREQUESTflaggan är avstängd.Se till att aktivera

IF_ENFORCEENCRYPTICERTREQUESTflaggan för att ta bort säkerhetsrisken.Om du vill aktivera flaggan kör du:

certutil -setreg CA\InterfaceFlags +IF_ENFORCEENCRYPTICERTREQUESTStarta om tjänsten genom att köra:

net stop certsvc & net start certsvc

Se till att testa inställningarna i en kontrollerad miljö innan du aktiverar dem i produktion.

Obs!

Utvärderingar uppdateras nästan i realtid, men poäng och status uppdateras var 24:e timme. Även om listan över påverkade entiteter uppdateras inom några minuter efter att du implementerat rekommendationerna kan statusen fortfarande ta tid tills den har markerats som Slutförd.