AMSI-demonstrationer med Microsoft Defender för Endpoint

Gäller för:

- Microsoft Defender för Endpoint Abonnemang 2

- Microsoft Defender för företag

- Microsoft Defender för Endpoint Abonnemang 1

- Microsoft Defender Antivirus

Microsoft Defender för Endpoint använder AMSI (Antimalware Scan Interface) för att förbättra skyddet mot fillös skadlig kod, dynamiska skriptbaserade attacker och andra icke-traditionella cyberhot. I den här artikeln beskriver vi hur du testar AMSI-motorn med ett godartat exempel.

Scenariokrav och installation

- Windows 10 eller senare

- Windows Server 2016 eller senare

- Microsoft Defender Antivirus (som primär) och dessa funktioner måste aktiveras:

- Real-Time Protection (RTP)

- Beteendeövervakning (BM)

- Aktivera skriptgenomsökning

Testa AMSI med Defender för Endpoint

I den här demonstrationsartikeln har du två motorval för att testa AMSI:

- PowerShell

- VBScript

Testa AMSI med PowerShell

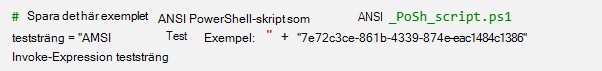

Spara följande PowerShell-skript som

AMSI_PoSh_script.ps1:Öppna PowerShell som administratör på enheten.

Skriv

Powershell -ExecutionPolicy Bypass AMSI_PoSh_script.ps1och tryck sedan på Retur.Resultatet bör vara följande:

Testa AMSI med VBScript

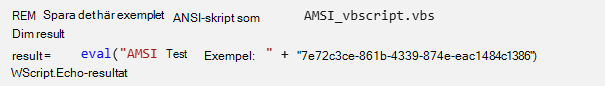

Spara följande VBScript som

AMSI_vbscript.vbs:Öppna Kommandotolken som administratör på din Windows-enhet.

Skriv

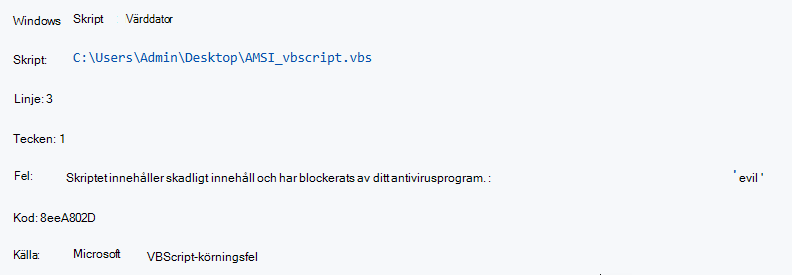

wscript AMSI_vbscript.jsoch tryck sedan på Retur.Resultatet bör vara följande:

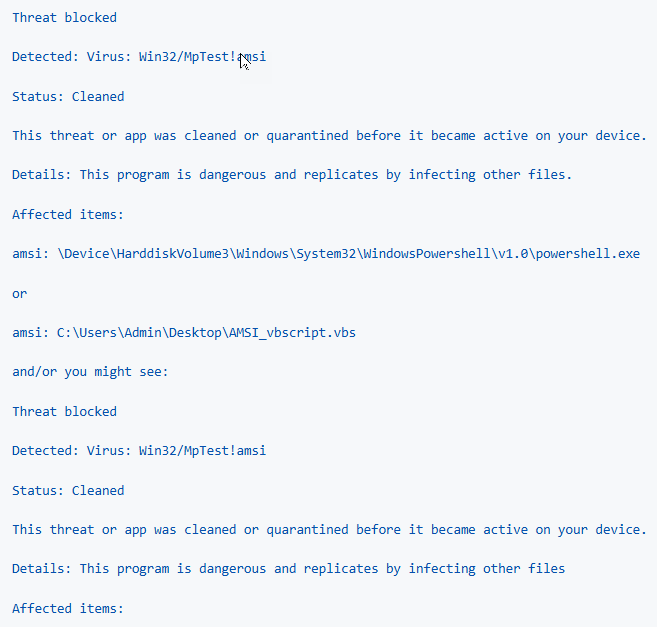

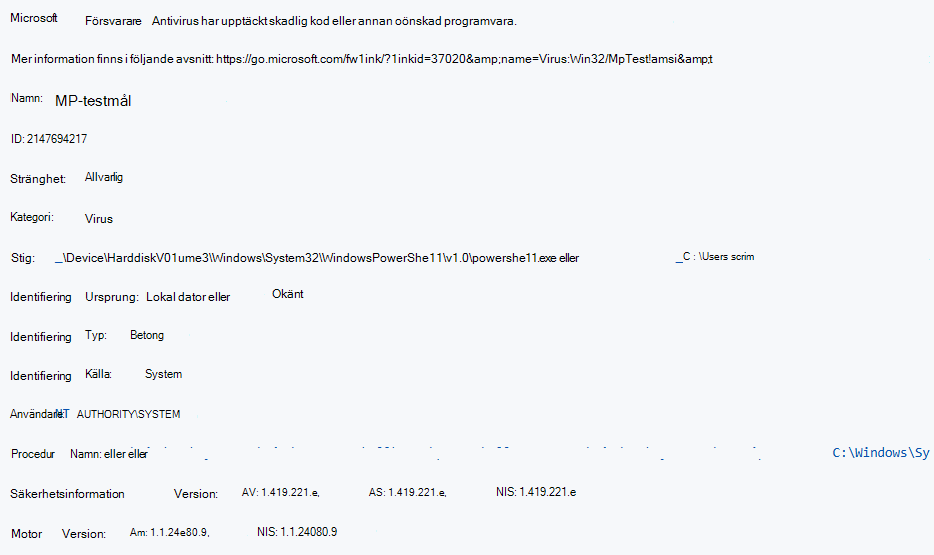

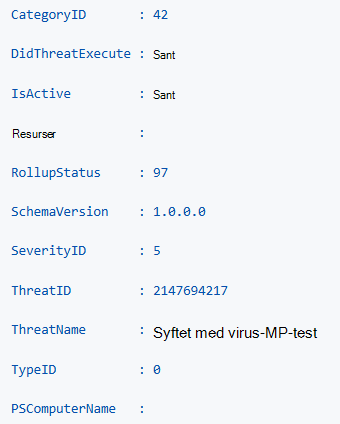

Verifiera testresultaten

I din skyddshistorik bör du kunna se följande information:

Hämta listan över Microsoft Defender antivirushot

Du kan visa identifierade hot med hjälp av händelseloggen eller PowerShell.

Använda händelseloggen

Gå till Start och sök

EventVwr.mscefter . Öppna Loggboken i resultatlistan.Gå till Program- och tjänstloggar>Microsoft>Windows>Windows Defender-drifthändelser.

Leta

event ID 1116efter . Du bör se följande information:

Använda PowerShell

Se även

Microsoft Defender för Endpoint – demonstrationsscenarier

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender för Endpoint Tech Community.